Beschreiben digitaler Zertifikate

Kryptografie hat in der heutigen modernen Welt viele Anwendungsbereiche. Sie haben gesehen, wie die Vertraulichkeit von Nachrichten durch Verschlüsselung gewährleistet werden kann. Außerdem haben Sie gelernt, wie Hashing in digitalen Signaturen verwendet wird, um zu überprüfen, ob eine Nachricht manipuliert wurde. In dieser Einheit erfahren Sie mehr über digitale Zertifikate und wie sie eine zusätzliche Ebene der Sicherheit bieten.

Zertifikate sollen verhindern, dass eine unethische Person Nachrichten abfängt, ändert oder fälscht, was in der digitalen Kommunikation vorkommen kann.

Im Wesentlichen handelt es sich bei einem digitalen Zertifikat um von einer Zertifizierungsstelle (ZS) ausgestellte Anmeldeinformationen, die verwendet werden können, um die Identität einer Person oder Entität zu überprüfen, für die das Zertifikat ausgestellt wurde. Sie wird als Antragsteller bezeichnet. In diesem Sinne ist ein digitales Zertifikat wie ein Reisepass oder ein anderer Identitätsnachweis, der von einer vertrauenswürdigen Behörde oder Regierungsstelle ausgestellt wurde, und der dazu dient, eine Identität nachzuweisen. Die Daten in einem Zertifikat enthalten Informationen zum Antragsteller und dem öffentlichen Schlüssels des Antragstellers aus seinem öffentlichen bzw. privaten Schlüsselpaar. Sie wurden von der ZS überprüft.

Um ein digitales Zertifikat zu erhalten, muss eine Einzelperson oder Entität eine Zertifizierungsanforderung an eine seriöse Zertifizierungsstelle senden. Die Zertifikatsanforderung enthält Angaben zur Identität des Anforderers und zu seinem öffentlichen Schlüssel, der aus dem öffentlichen bzw. privaten Schlüsselpaar stammt, das mit einem verfügbaren Tool generiert wurde. In einigen Fällen kann der Antragsteller die ZS bitten, in seinem Namen ein Schlüsselpaar als Teil der Anforderung auszustellen. In beiden Fällen wird der private Schlüssel immer von der Einzelperson oder Entität geheim gehalten. Die ZS überprüft die in der Anforderung übermittelten Identitätsinformationen, um zu ermitteln, ob die Kriterien der Zertifizierungsstelle für die Ausgabe eines Zertifikats erfüllt werden. Wenn die ZS die Anforderung genehmigt, signiert sie ein Zertifikat mit Informationen über den Antragsteller und den öffentlichen Schlüssel des Antragstellers, und stellt es aus.

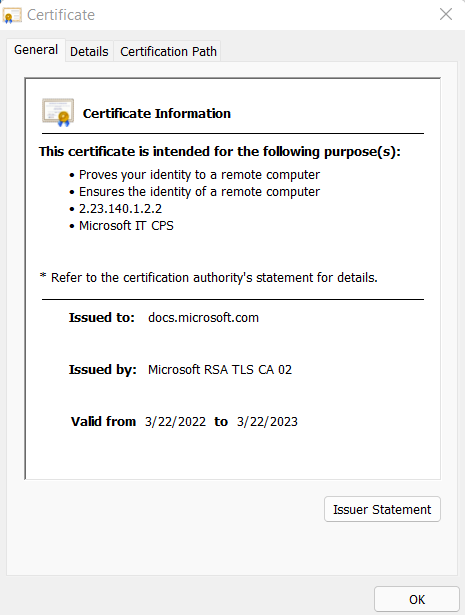

Die Lebensdauer eines digitalen Zertifikats beträgt üblicherweise ein Jahr. Danach läuft das Zertifikat ab. In diesem Fall wird eine Warnmeldung zu abgelaufenen Zertifikaten angezeigt. Die Warnung zeigt an, dass die Identität des Antragstellers nicht bestätigt werden kann.

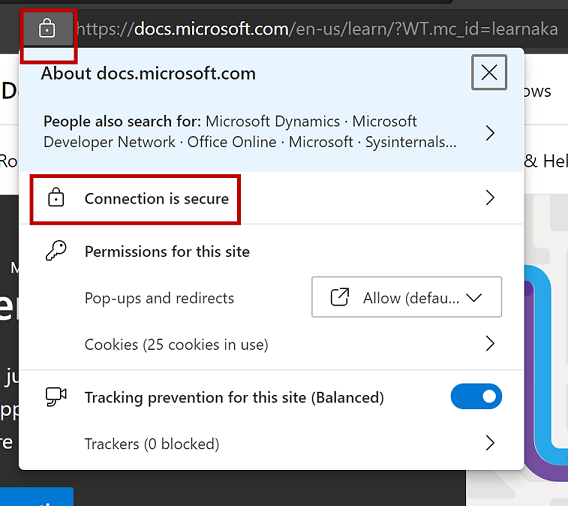

Digitale Zertifikate, die für die Benutzer*innen sichtbar sind, werden oft in der webbasierten Kommunikation verwendet. Digitale Zertifikate werden von Websites verwendet, die die sichere HTTPS-Kommunikation nutzen, und werden durch ein Schlosssymbol in der Adressleiste des Browsers gekennzeichnet. Wenn Sie das Schloss auf der Adressleiste auswählen, werden mehrere Optionen angezeigt, die Sie auswählen können und die zusätzliche Informationen bieten.

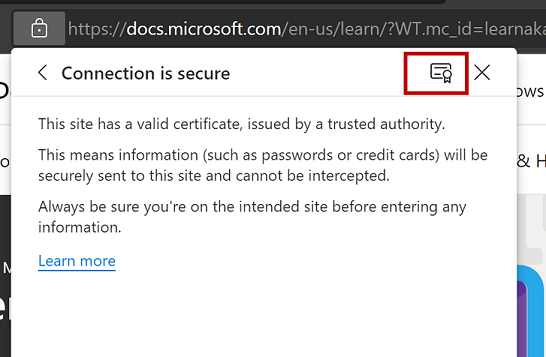

Wie unten im Bild zu sehen ist, werden Informationen zur Verbindung angezeigt, wenn Sie „Connection is secure“ (Die Verbindung ist sicher) auswählen.

Durch die Auswahl des Zertifikatsymbols werden Details zum digitalen Zertifikat angezeigt.

Warum werden digitale Zertifikate benötigt?

In einer der vorherigen Einheiten haben wir den Prozess des asymmetrischen Verschlüsselung sowie die Verwendung der öffentlichen bzw. privaten Schlüsselpaare behandelt. In diesem Beispiel möchten Quincy und Monika sicher miteinander kommunizieren, weshalb sie beide mit einer leicht verfügbaren Software ihr eigenes Schlüsselpaar generieren. Monika und Quincy teilen ihren öffentlichen Schlüssel miteinander, halten ihren geheimen Schlüssel jedoch geheim. Wenn Quincy eine sichere Nachricht an Monika senden möchte, verwendet Quincy Monikas öffentlichen Schlüssel, um eine Nachricht zu verschlüsseln und zu senden. Monika verwendet ihren privaten Schlüssel zum Entschlüsseln der Nachricht.

Durch die Verwendung der asymmetrischen Verschlüsselung (die im Beispiel beschrieben wird) wird sichergestellt, dass die Nachricht vertraulich bleibt. Da öffentliche Schlüssel öffentlich sind, kann nicht überprüft werden, ob der von Quincy verwendete öffentliche Schlüssel wirklich von Monika stammt. Ebenso kann nicht überprüft werden, ob die Nachricht tatsächlich von Quincy gesendet wurde. Hier kann eine unethische Person die Nachrichten also abfangen, ändern oder fälschen. Digitale Zertifikate spielen beim Umgang mit diesem Risiko eine wichtige Rolle.

Nehmen wir an, dass Monika das digitale Zertifikat von einer seriösen ZS erhalten und es mit Quincy geteilt hat. Das Zertifikat verknüpft Monikas Identität mit dem öffentlichen Schlüssel. Da Quincy den öffentlichen Schlüssel in Monikas Zertifikat verwendet, kann Quincy sicher sein, dass der öffentliche Schlüssel von Monika stammt und nur Monikas privater Schlüssel die Nachricht entschlüsseln kann.

Angenommen, dass Quincys digitales Zertifikat ebenfalls von einer seriösen ZS ausgestellt wurde. Quincy verwendet seinen privaten Schlüssel, um die Nachricht digital zu signieren. Quincy sendet die signierte Nachricht zusammen mit dem digitalen Zertifikat, das seinen öffentlichen Schlüssel enthält, an Monika. Das digitale Zertifikat verknüpft Quincys Identität mit dem öffentlichen Schlüssel. Die Verwendung des öffentlichen Schlüssels im Zertifikat dient also dazu, zu überprüfen, ob die Nachricht nicht manipuliert wurde und ob die Nachricht von Quincy stammt. Ohne das digitale Zertifikat kann mit einer digitalen Signatur nur überprüft werden, ob die Nachricht nicht manipuliert wurde.