Implementieren von Azure Web Application Firewall unter Azure Front Door

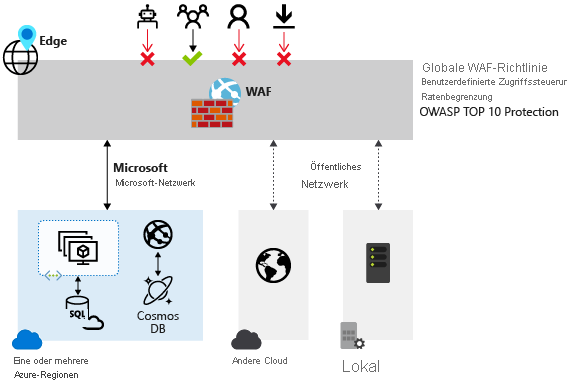

Die Web Application Firewall (WAF) bietet zentralisierten Schutz Ihrer Webanwendungen vor verbreiteten Exploits und Sicherheitsrisiken. Webanwendungen sind zunehmend Ziele böswilliger Angriffe, die allgemein bekannte Sicherheitslücken ausnutzen. Einschleusung von SQL-Befehlen und websiteübergreifendes Skripting gehören zu den häufigsten Angriffen.

Es ist schwierig, solche Angriffe im Anwendungscode zu verhindern. Hierzu können rigorose Wartungs-, Patch- und Überwachungsmaßnahmen auf mehreren Ebenen der Anwendungstopologie erforderlich sein. Eine zentrale Web Application Firewall vereinfacht die Sicherheitsverwaltung erheblich. Eine WAF bietet auch Anwendungsadministratoren eine bessere Gewähr des Schutzes vor Bedrohungen und Angriffen.

Mit einer WAF-Lösung können Sie schneller auf ein Sicherheitsrisiko reagieren, da ein bekanntes Sicherheitsrisiko an einem zentralen Ort gepatcht wird, anstatt jede einzelne Webanwendung separat zu sichern.

Web Application Firewall-Richtlinienmodi

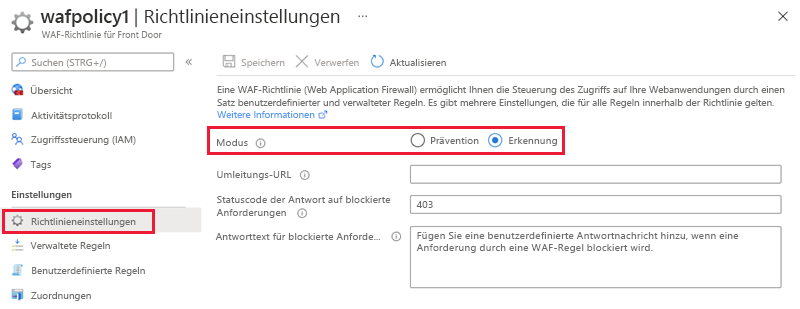

Wenn Sie eine WAF-Richtlinie (Web Application Firewall) erstellen, befindet sich die WAF-Richtlinie standardmäßig im Erkennungsmodus. Im Erkennungsmodus blockiert WAF keine Anforderungen. Stattdessen werden Anforderungen, die den WAF-Regeln entsprechen, in WAF-Protokollen protokolliert. Um WAF in Aktion zu sehen, können Sie den Modus von Erkennung in Prävention ändern. Im Modus Prävention werden Anforderungen, die mit Regeln übereinstimmen, die im Standardregelsatz definiert sind, blockiert und in WAF-Protokollen aufgezeichnet.

Regelgruppen und Regeln des Web Application Firewall Standardregelsatzes

Die Web Application Firewall (WAF) von Azure Front Door schützt Webanwendungen vor häufigen Sicherheitsrisiken und Exploits. Von Azure verwaltete Regelsätze bieten eine einfache Möglichkeit zum Bereitstellen von Schutz vor allgemeinen Sicherheitsbedrohungen. Da solche Regelsätze von Azure verwaltet werden, werden die Regeln zum Schutz vor neuen Angriffssignaturen aktualisiert, wenn dies erforderlich ist.

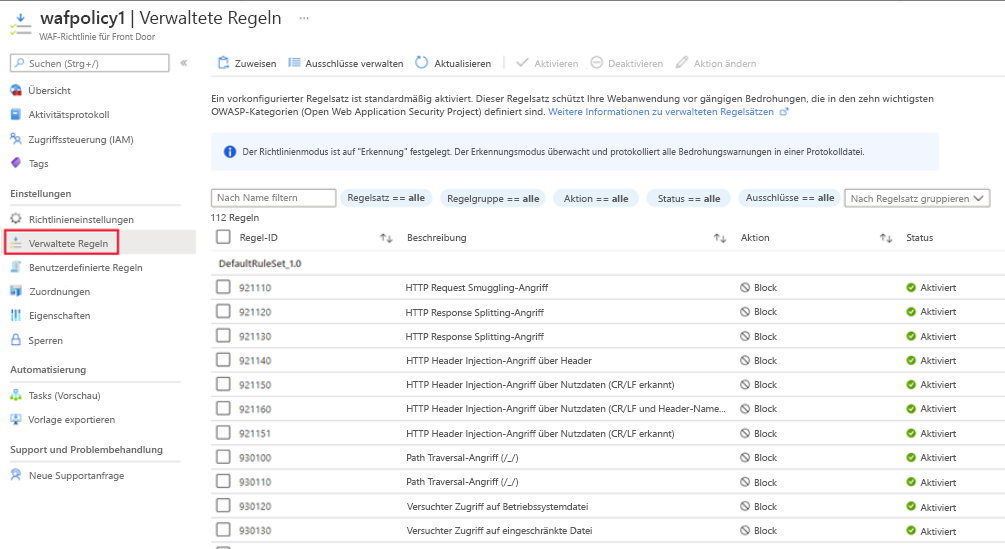

Verwaltete Regeln

Der von Azure verwaltete Standardregelsatz enthält Regeln für die folgenden Bedrohungskategorien:

- Cross-Site-Scripting

- Java-Angriffe

- Local File Inclusion

- PHP Code-Injection

- Remotebefehlsausführung

- Remote File Inclusion

- Session Fixation

- Schutz vor Einschleusung von SQL-Befehlen

- Protokollangreifer

Der von Azure verwaltete Standardregelsatz ist standardmäßig aktiviert. Die aktuelle Standardversion ist DefaultRuleSet_2.1. Andere Regelsätze sind im Dropdownfeld verfügbar.

Um eine einzelne Regel zu deaktivieren, aktivieren Sie das Kontrollkästchen vor der Regelnummer, und wählen Sie oben auf der Seite Deaktivieren aus. Um Aktionstypen für einzelne Regeln innerhalb des Regelsatzes zu ändern, aktivieren Sie das Kontrollkästchen vor der Regelnummer, und wählen Sie dann oben auf der Seite Aktion ändern aus.

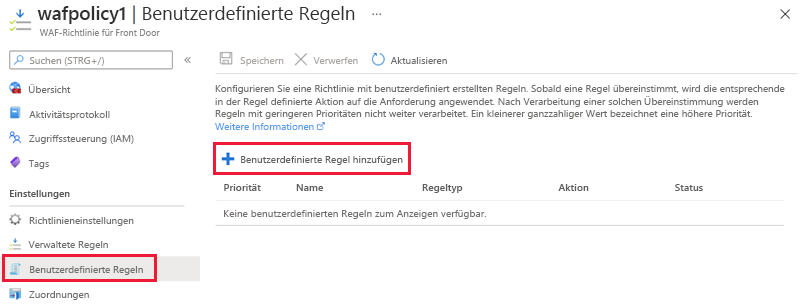

Benutzerdefinierte Regeln

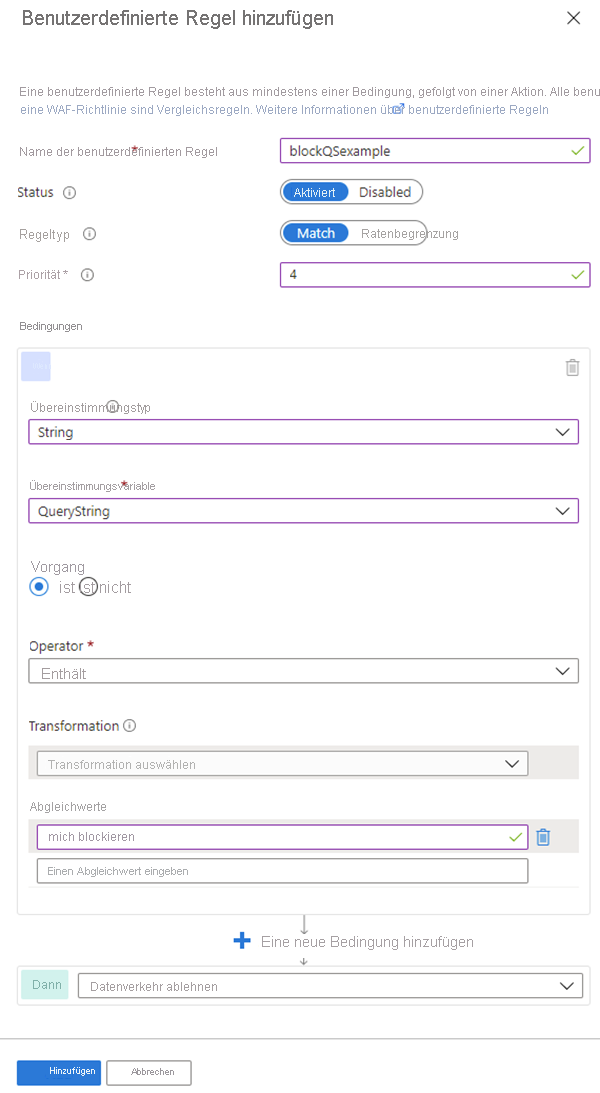

Azure WAF mit Front Door ermöglicht Ihnen, den Zugriff auf Ihre Webanwendungen anhand der Bedingungen zu steuern, die Sie definieren. Eine benutzerdefinierte WAF-Regel besteht aus einer Prioritätsnummer, einem Regeltyp, Übereinstimmungsbedingungen und einer Aktion. Es gibt zwei Arten von benutzerdefinierten Regeln: Übereinstimmungsregeln und Ratenlimitregeln. Eine Übereinstimmungsregel steuert den Zugriff basierend auf einer Reihe von Übereinstimmungsbedingungen, während eine Ratenlimitregel den Zugriff basierend auf Übereinstimmungsbedingungen und den Raten der eingehenden Anforderungen steuert. Sie können eine benutzerdefinierte Regel deaktivieren, damit sie nicht ausgewertet wird, aber dennoch die Konfiguration beibehalten.

Wenn Sie eine WAF-Richtlinie erstellen, können Sie eine benutzerdefinierte Regel erstellen, indem Sie unter dem Abschnitt Benutzerdefinierte Regeln die Option Benutzerdefinierte Regel hinzufügen auswählen. Die Seite für die Konfiguration einer benutzerdefinierten Regel wird geöffnet.

Der folgende Beispielscreenshot zeigt die Konfiguration einer benutzerdefinierten Regel zum Blockieren einer Anforderung, wenn die Abfragezeichenfolge blockme enthält.

Erstellen einer Web Application Firewall-Richtlinie unter Azure Front Door

In diesem Abschnitt wird beschrieben, wie Sie eine einfache Azure Web Application Firewall-Richtlinie (WAF) erstellen und auf ein Profil in Azure Front Door anwenden.

Die wichtigsten Phasen zum Erstellen einer WAF-Richtlinie für Azure Front Door mithilfe des Azure-Portals sind:

Erstellen einer Web Application Firewall-Richtlinie

Hier erstellen Sie eine grundlegende WAF-Richtlinie mit verwaltetem Standardregelsatz (Default Rule Set, DRS).

Zuordnen der WAF-Richtlinie zu einem Front Door-Profil

Hier ordnen Sie die WAF-Richtlinie, die in Phase 1 erstellt wurde, einem Front Door-Profil zu. Diese Zuordnung kann während der Erstellung der WAF-Richtlinie oder für eine zuvor erstellte WAF-Richtlinie erfolgen. Während der Zuordnung geben Sie das Front Door-Profil und die Domänen innerhalb des Front Door-Profils an, auf die die WAF-Richtlinie angewendet werden soll. Wenn die Domäne einer WAF-Richtlinie zugeordnet ist, wird sie während dieser Phase abgeblendet angezeigt. Sie müssen zuerst die Domäne aus der zugehörigen Richtlinie entfernen und sie dann wieder einer neuen WAF-Richtlinie zuordnen.

Konfigurieren von WAF-Richtlinieneinstellungen und -regeln

Dies ist eine optionale Phase, in der Sie Richtlinieneinstellungen wie den Modus (Prävention oder Erkennung) und verwaltete Regeln und benutzerdefinierte Regeln konfigurieren können.

Die ausführlichen Schritte für alle diese Aufgaben finden Sie unter Tutorial: Erstellen einer Web Application Firewall-Richtlinie für Azure Front Door mithilfe des Azure-Portals.