Welche sind die wesentlichen Verwaltungs- und Governancefunktionen von Servern mit Azure Arc-Unterstützung?

Azure Arc ermöglicht es Ihnen, den Umfang mehrerer Azure-Dienste auf Windows- und Linux-Server zu erweitern, die nicht auf Azure basieren. Dies unterstützt Unternehmen wie Contoso bei der Standardisierung ihrer Verwaltungsstrategie für die Arbeit mit Hybridszenarios. In dieser Lektion lernen Sie die Funktionen von Azure Arc kennen. Dabei beschäftigen Sie sich hauptsächlich mit denen, die ausschließlich für Azure- und Azure Arc-fähige Server verfügbar sind.

Welche sind die wesentlichen Ressourcenverwaltungsfunktionen von Servern mit Azure Arc-Unterstützung?

Viele Vorteile von Azure Arc hängen nicht vom Ressourcentyp ab, da sie die Funktionen des Azure Resource Manager widerspiegeln. Zu diesen Vorteilen zählen:

Die Möglichkeit, alle Ressourcen mithilfe von Azure-Verwaltungsgruppen, -Abonnements, -Ressourcengruppen und -Tags zu verwalten

Ein einzelnes, umfassendes Inventar von Organisationsressourcen in multicloudbasierten und lokalen Umgebungen, einschließlich Unterstützung für das Suchen und Indizieren mithilfe von Azure Resource Graph

Eine konsolidierte Ansicht der Azure-Ressourcen sowie der Azure Arc-fähigen Ressourcen, die über das Azure-Portal, die Azure-Befehlszeilenschnittstelle (Command Line Interface, CLI), über Azure PowerShell und über die Representational State Transfer Application Programming Interface (REST-API) aufgerufen werden kann

Direktzugriff über das Azure-Portal auf die meisten Verwaltungsfeatures der Azure Arc-fähigen Server:

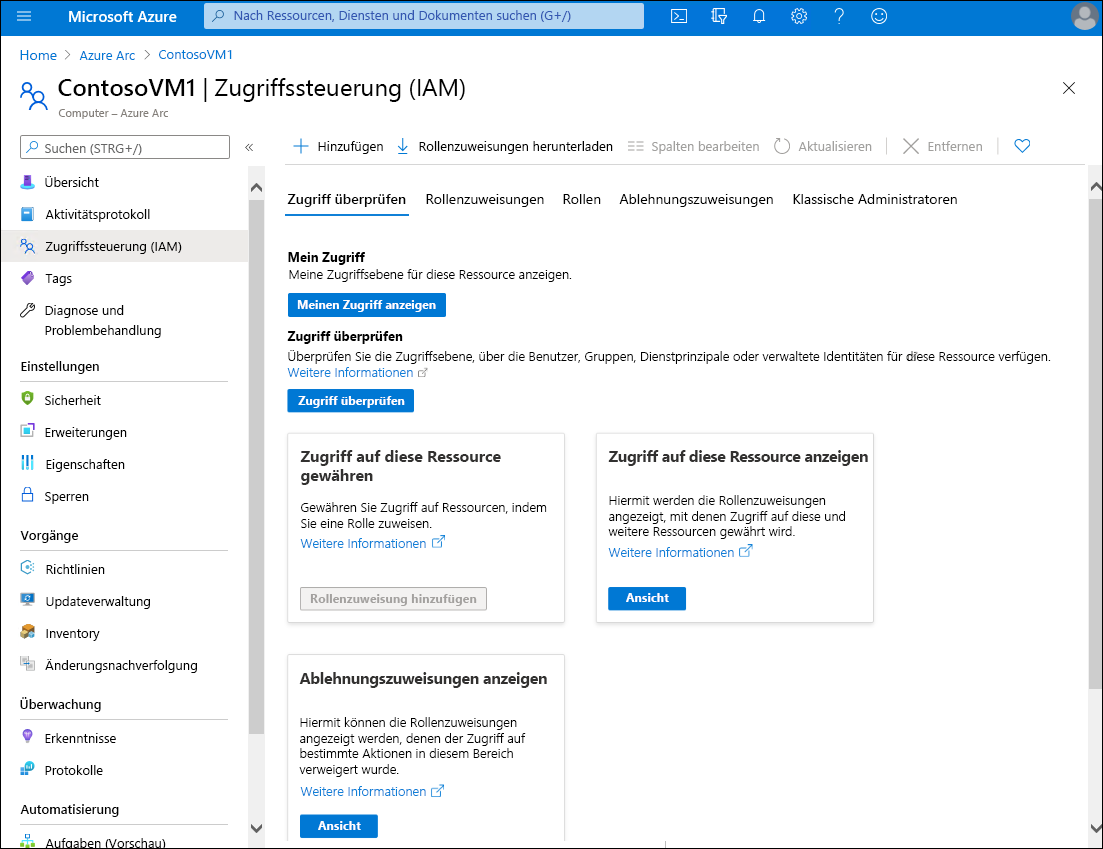

- Rollenbasierte Zugriffssteuerung (RBAC) zum Anzeigen von Protokollen und Serverbestandsdaten

- VM-Erweiterungen zum Bereitstellen von Software-Agents und Ausführen von Skripts auf Ihrem Server

- Azure Policy-Gastkonfiguration zum Überwachen der Betriebssystem- und Softwarekonfiguration

- Eine systemseitig zugewiesene verwaltete Microsoft Entra-Identität für Apps, die auf dem Server ausgeführt werden, für die Authentifizierung bei anderen Azure-Diensten

Außerdem gibt es spezifische Vorteile für Azure Arc-fähige Server, zum Beispiel:

- Die Möglichkeit, mithilfe von Azure-VM-Erweiterungen die Konfiguration von Windows- und Linux-Servern von Azure oder anderen Anbietern konsistent zu automatisieren

- Die Unterstützung für Azure Policy-Gastkonfigurationen: Dank Azure Policy können Azure Arc-fähige Server auf die gleiche Weise überwacht werden wie ihre in Azure gehosteten Pendants. So können Sie mithilfe des gleichen Ansatzes bewerten, ob die Konfigurationen der Server in Ihrer Umgebung die Organisationsstandards erfüllen.

Was sind VM-Erweiterungen, und wie werden sie mit Servern mit Azure Arc-Unterstüzung verwendet?

VM-Erweiterungen sind einfache Softwarekomponenten, die Konfigurations- und Automatisierungstasks automatisieren, die nach der Bereitstellung des Betriebssystems anfallen. Bisher waren VM-Erweiterungen nur auf Azure-VMs verfügbar. Jetzt ist es jedoch möglich, ausgewählte Erweiterungen auf Azure Arc-fähigen Servern zu verwenden. In der folgenden Tabelle werden die Erweiterungen beschrieben, die Sie Azure Arc-fähigen Servern unter einem Windows Server- oder Linux-Betriebssystem hinzufügen können:

| Durchwahl | Zusätzliche Informationen |

|---|---|

| Log Analytics-Agent | Hiermit wird der Log Analytics-Agent auf dem Arc-fähigen Zielserver installiert und für die Protokollweiterleitung an einen Log Analytics-Arbeitsbereich konfiguriert. |

| Abhängigkeits-Agent | Über diese Erweiterung wird der Dependency-Agent auf dem Arc-fähigen Zielserver installiert, um die Ermittlung interner und externer Abhängigkeiten von Serverworkloads zu unterstützen. |

| Azure Key Vault-Agent | Diese Erweiterung synchronisiert Zertifikate aus einer Azure Key Vault-Instanz mit dem Azure Arc-fähigen Server. |

| Qualys-Erweiterung | Lösung für Microsoft Defender für die Überprüfung der Serversicherheitsbewertung |

| Desired State Configuration | Diese Erweiterung wendet eine PowerShell DSC-Konfiguration auf den Arc-fähigen Zielserver an. |

| Benutzerdefinierte Skripterweiterung | Diese Erweiterung führt ein Skript auf dem Arc-fähigen Zielserver aus. |

Was ist Azure Policy, und wie wird es für die Governance von Servern mit Azure Arc-Unterstützung verwendet?

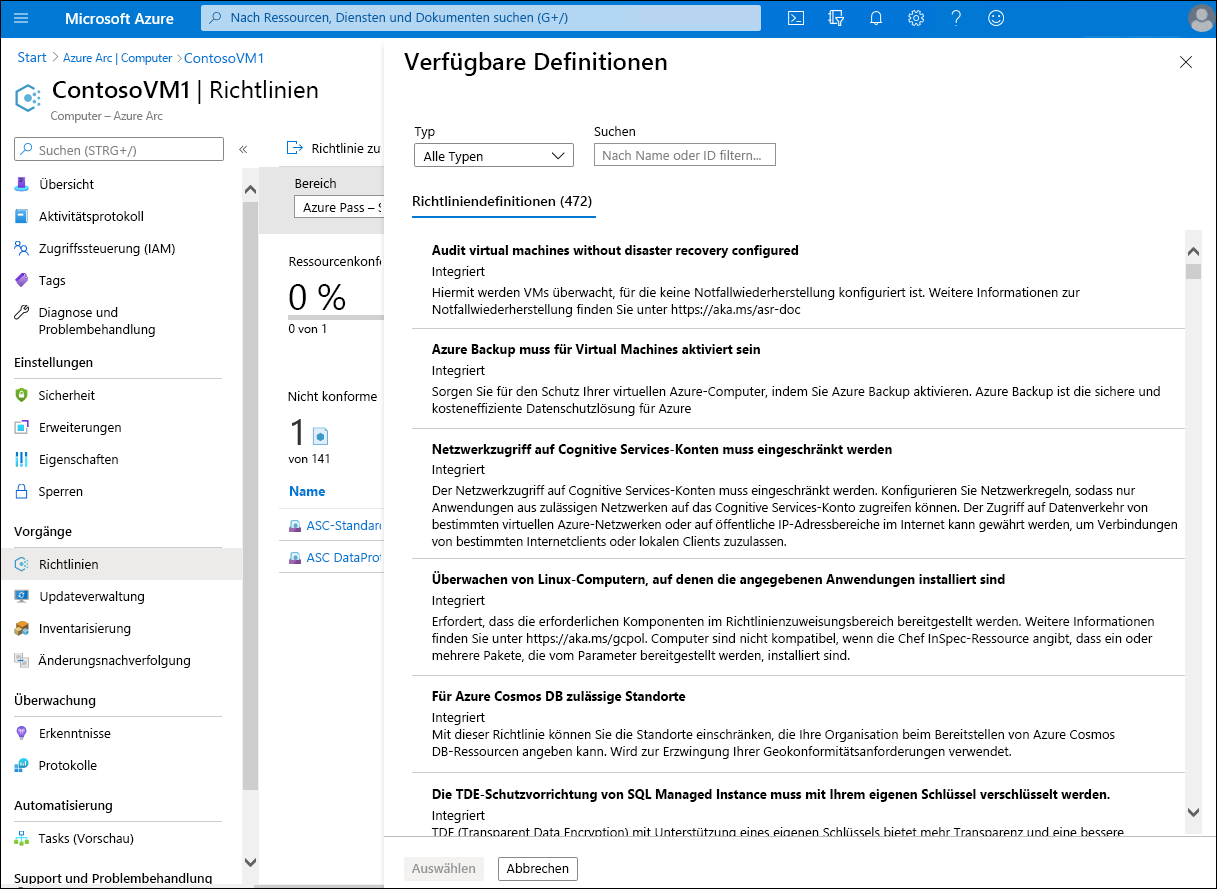

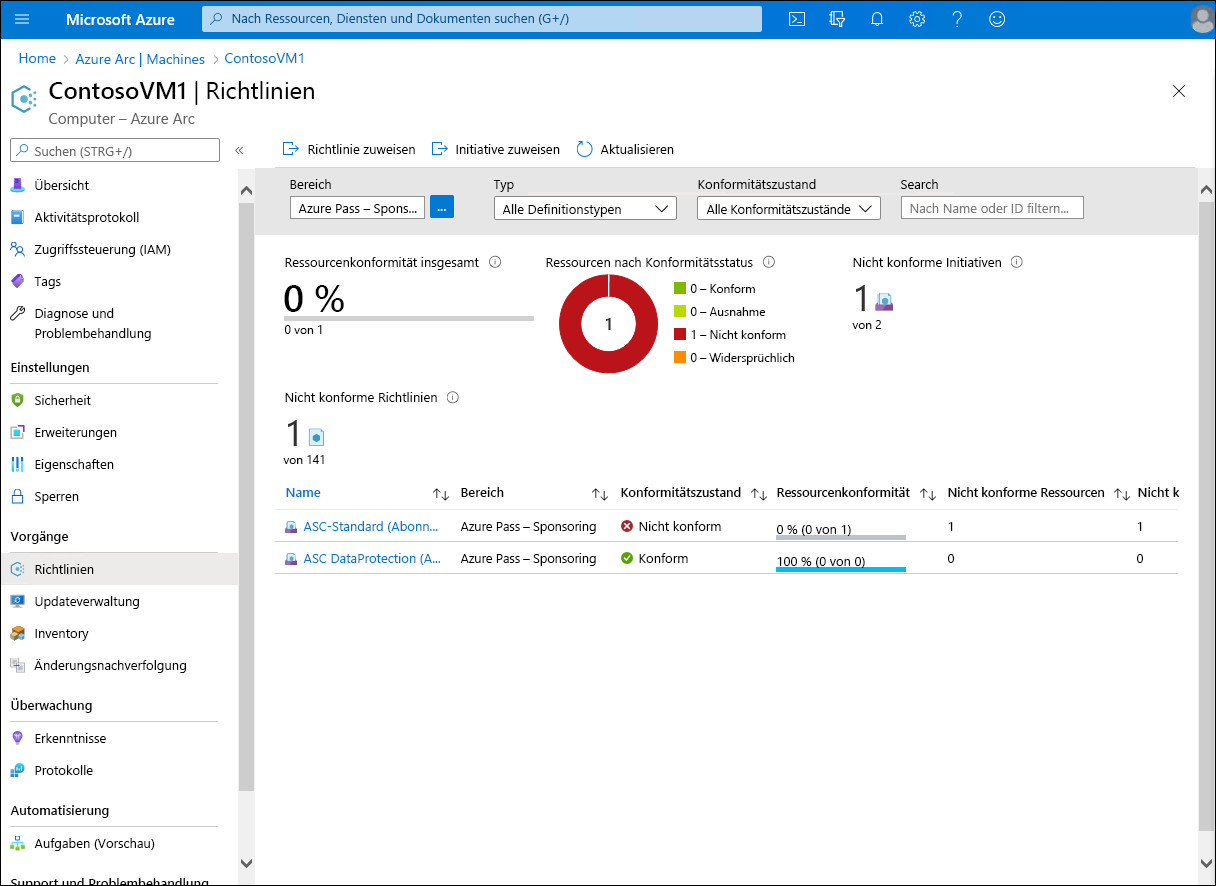

Azure Policy ist ein Dienst, mit dem Organisationen nicht nur die interne und gesetzliche Konformität für eine breite Palette von Azure-Diensten, sondern auch für die Arc-fähigen Server des Unternehmens verwalten und bewerten können. Azure Policy verwendet deklarative Regeln, die auf Eigenschaften von Zielressourcentypen basieren, einschließlich Windows- und Linux-Betriebssystemen. Diese Regeln bilden Richtliniendefinitionen, die Administratoren durch Zuweisung von Richtlinien zu Ressourcengruppen, Abonnements oder Verwaltungsgruppen, die Azure Arc-fähige Server hosten, anwenden können. Zur Vereinfachung der Verwaltung der Richtliniendefinition können Sie mehrere Richtlinien in Initiativen kombinieren und dann anstelle mehrerer Richtlinienzuweisungen einige Initiativzuweisungen erstellen.

Azure Policy unterstützt die Zustandsüberwachung von Arc-fähigen Servern mithilfe von Gastkonfigurationsrichtlinien. Gastkonfigurationsrichtlinien wenden keine Konfigurationen an, sondern überwachen Einstellungen im Zielbetriebssystem und bewerten deren Konformität. Mithilfe von Azure Policy können Sie jedoch die Konfiguration der Azure-Ressource anwenden, die einen Arc-fähigen Server darstellt. Mithilfe von VM-Erweiterungen können Sie auch Azure Policy für die Bereitstellung von Konfigurationen verwenden.

Contoso kann mit Azure Policy beispielsweise die folgenden Regeln implementieren:

- Zuweisen eines bestimmten Tags zu Ressourcen, die Arc-fähige Server während ihrer Registrierung darstellen

- Ermitteln von Arc-fähigen Windows-Servern, wobei Windows Defender Exploit Guard deaktiviert ist

- Ermitteln von Arc-fähigen Windows-Servern, die nicht mit einer bestimmten Active Directory Domain Services-Domäne (AD DS) verknüpft sind

- Ermitteln von Arc-fähigen Windows- oder Linux-Servern, ohne dass der Log Analytics-Agent installiert ist

- Identifizieren von Arc-fähigen Linux-Servern, die keine SSH-Schlüssel für die Authentifizierung verwenden

Hinweis

Richtlinien, die die Wiederherstellung unterstützen, müssen die Richtlinienlogik innerhalb des Betriebssystems des Azure Arc-fähigen Servers nicht auswerten. Stattdessen verlassen sie sich auf die Ressourcenmetadaten von Azure. Beispiele für solche Richtlinien sind die Erzwingung der Tagkonformität oder die Bereitstellung von VM-Erweiterungen.

Hinweis

Azure Policy unterstützt Azure-VMs und Azure Arc-fähige Server und bietet so eine konsistente organisationsweite Ansicht von Konformitätsinformationen.

Wie weisen Sie Servern mit Azure Arc-Unterstüzung Azure-Richtlinien zu?

Sie können Azure-Richtlinien verwalten und Azure Arc-fähigen Servern direkt über das Azure-Portal zuweisen.

Sobald Sie eine Richtlinienzuweisung erstellt haben, können Sie das Ergebnis der Richtlinienauswertung für die Azure Arc-fähigen Zielserver überprüfen.

Welche Vorteile bietet Azure Update Manager in Hybridszenarien?

Azure Update Manager ist ein einheitlicher Dienst, um Updates für alle Ihre Hybridcomputer, einschließlich Hybridcomputern, zu verwalten und zu steuern. Sie können die Windows- und Linux-Updatecompliance auf Ihren Hybridcomputern über einen einzigen Verwaltungsbereich überwachen. Sie können mit Update Manager auch Updates in Echtzeit durchführen oder innerhalb eines definierten Wartungsfensters planen.

Azure Update Manager ermöglicht Folgendes:

- Suchen Sie sofort nach Updates, stellen Sie Sicherheits- oder kritische Updates bereit, um Ihre Hybridcomputer zu schützen.

- Aktivieren Sie die regelmäßige Bewertung, um nach den neuesten Updates zu suchen, die für Ihre Hybridcomputer verfügbar sind.

- Verwenden Sie flexible Patching-Optionen wie kundendefinierte Wartungszeitpläne und Hotpatching.

- Erstellen Sie benutzerdefinierte Berichterstellungsdashboards zum Melden des Aktualisierungsstatus, und konfigurieren Sie Warnungen für bestimmte Bedingungen.

- Überwachen sie die Updatecompliance für alle Ihre Hybridcomputer.

Welche Vorteile bietet Azure Automation DSC (Desired State Configuration) in Hybridszenarien?

PowerShell DSC ist eine Technologie, die deklarative Konfigurationsverwaltung über eine Kombination von PowerShell-Skripts und Betriebssystemfeatures implementiert. Die Konfiguration kann so einfach wie das Sicherstellen, dass ein bestimmtes Windows-Feature aktiviert ist, oder so komplex wie das Bereitstellen von SharePoint sein. Sie können die DSC-Konfiguration entweder im Push- oder Pullmodus bereitstellen. Der Pushmodus involviert das Aufrufen der Bereitstellung über einen Verwaltungscomputer für einen oder mehrere verwaltete Computer. Im Pullmodus führen verwaltete Computer die Bereitstellung automatisch basierend auf Konfigurationsdaten aus einem festgelegten Speicherort durch, der als Pullserver bezeichnet wird. Azure Automation umfasst einen verwalteten in Azure gehosteten DSC-Pullserver. Sie können eine DSC-Konfiguration im Pushmodus auf nicht in Azure gehostete Computer anwenden, so auch auf Azure Arc-fähiger Server mithilfe einer VM-Erweiterung. Alternativ können Sie für beide Systemarten ein Onboarding in Azure Automation durchführen und ihre Konfiguration mithilfe eines Pullservers verwalten.

Welche Vorteile bietet Azure Automanage in Hybridszenarien?

Best Practices für Azure Automanage-Computer ist ein Dienst, der die Notwendigkeit beseitigt, bestimmte Dienste in Azure, von denen Ihr Server mit Azure Arc-Unterstützung profitieren könnte, zu ermitteln, zu wissen, wie deren Onboarding abläuft, und sie zu konfigurieren. Nachdem Sie Ihre Computer in Azure Automanage integriert haben, wird jeder Best Practices-Dienst mit den empfohlenen Einstellungen konfiguriert. Azure Automanage überwacht auch automatisch auf Datendrift und nimmt, sofern erkannt, Korrekturen vor. Teilnehmende Dienste sind unter anderem:

- Überwachung von Computererkenntnissen

- Änderungsnachverfolgung und Bestand

- Azure-Gastkonfiguration

- Azure Automation-Konto

- Log Analytics-Arbeitsbereich

Wählen Sie für die folgenden Fragen die jeweils treffendste Antwort aus, und klicken Sie dann auf Antworten überprüfen.