Erkunden von Anwendungsfällen für XDR (Extended Detection & Response, erweiterte Erkennung und Reaktion)

Im Folgenden finden Sie Beispiele von Anwendungsfällen für Erkennung und Risikominderung.

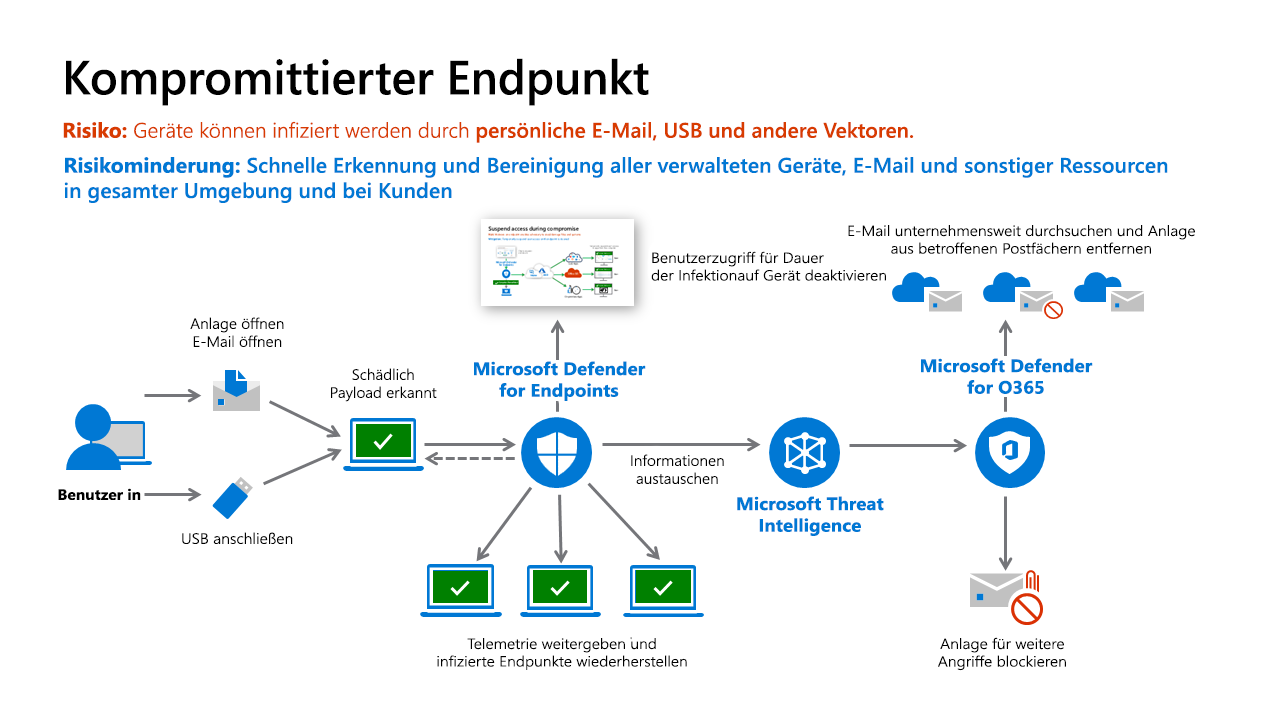

Erkennung von Bedrohungen

In diesem Szenario wird ein Fall vorgestellt, bei dem Microsoft Defender für Endpunkt schädliche Nutzdaten erkennt (die aus einer beliebigen Quelle stammen können, einschließlich privater E-Mails oder USB-Laufwerk).

Das Opfer empfängt eine schädliche E-Mail über ein privates E-Mail-Konto, das nicht durch Microsoft Defender für Office 365 (MDO) geschützt ist, oder über ein USB-Laufwerk und öffnet die Anlage. Nach Öffnen der Anlage wird der Computer mit der Schadsoftware infiziert. Der bzw. die Benutzer*in weiß nicht, dass ein Angriff erfolgt ist. Doch Microsoft Defender für Endpunkt (MDE) erkennt diesen Angriff, löst eine Warnung an die Sicherheitsverantwortlichen aus und liefert Details zur Bedrohung. Deaktivieren Sie den Benutzerzugriff auf das Gerät, solange es infiziert ist – MDE informiert Intune, dass sich die Risikostufe dieses Endpunkts geändert hat. Eine mit einem Schweregrad auf MDE-Risikoebene konfigurierte Intune-Konformitätsrichtlinie wird ausgelöst und kennzeichnet das Konto als „nicht konform mit der Organisationsrichtlinie“. Der in der Microsoft Entra ID erstellte bedingte Zugriff blockiert den Benutzerzugriff auf Apps.

Wartung

Microsoft Defender für Endpunkt bereinigt die Bedrohung, entweder durch automatische Abhilfemaßnahmen, die Genehmigung automatisierter Abhilfemaßnahmen durch Sicherheitsanalysten oder manuelle Untersuchung der Bedrohung durch Analysten.

MDE bereinigt diese Bedrohung auch in Ihrem Unternehmen und bei unseren Microsoft MDE-Kunden, indem Informationen über diesen Angriff in das Microsoft Threat Intelligence-System einfließen.

Weitergeben von Informationen und Wiederherstellen des Zugriffs

Wiederherstellen des Zugriffs – Nachdem die infizierten Geräte bereinigt wurden, wird Intune von MDE aufgefordert, den Risikostatus des Geräts zu ändern, und der bedingte Zugriff von Microsoft Entra ID erlaubt dann den Zugriff auf Unternehmensressourcen (mehr dazu auf der nächsten Folie). Entschärfen von Bedrohungsvarianten in MDO u. a.: Die Bedrohungssignale in Microsoft Threat Intelligence dienen Microsoft-Tools zur Absicherung anderer Teile der Angriffsfläche Ihrer Organisation. MDO und Microsoft Defender für Cloud nutzen die Signale, um Bedrohungen in E-Mail, bei der Zusammenarbeit im Büro, in Azure und mehr zu erkennen und zu beseitigen.

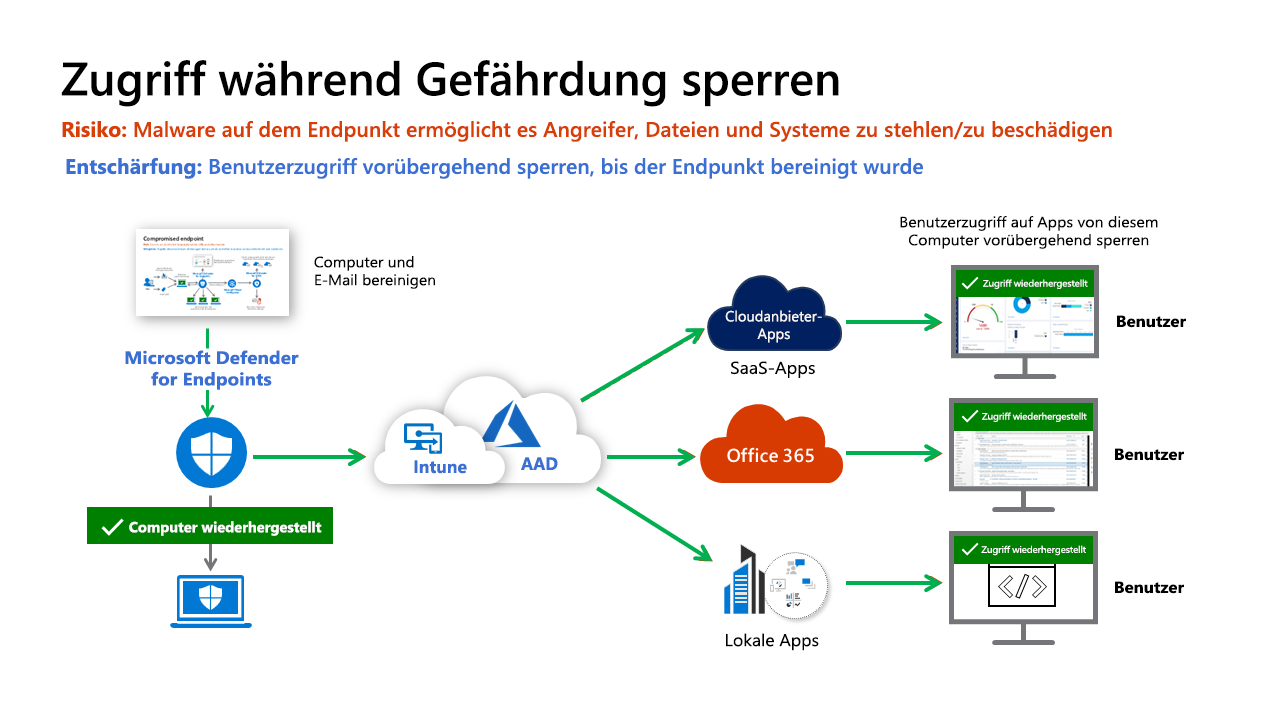

aus der vorherigen Grafik, als das Gerät des Benutzers noch kompromittiert war

Zugriff eingeschränkt

Der bedingte Zugriff ist über das Geräterisiko informiert, da Microsoft Defender for Endpoint (MDE) Intune benachrichtigt hat, das daraufhin den Konformitätsstatus des Geräts in Microsoft Entra ID aktualisiert hat.

In diesem Zeitraum kann der Benutzer nicht auf Unternehmensressourcen zugreifen. Dies gilt für alle neuen Ressourcenanforderungen. Jeder aktuelle Zugriff auf Ressourcen, die die fortlaufende Zugriffsevaluierung unterstützen, wird blockiert. Benutzer*innen können zwar weiterhin allgemeine Produktivitätsaufgaben im Internet ausführen, z. B. in YouTube und Wikipedia recherchieren und alle anderen Aktivitäten durchführen, die keine Unternehmensauthentifizierung erfordern, sie haben aber keinen Zugriff auf Unternehmensressourcen.

Zugriff wiederhergestellt

Sobald die Bedrohung beseitigt und bereinigt wurde, wird Intune von MDE veranlasst, Microsoft Entra ID zu aktualisieren, und der bedingten Zugriff stellt den Zugriff des Benutzers bzw. der Benutzer*in auf Unternehmensressourcen wieder her.

Dies mindert Risiken für die Organisation, indem sichergestellt wird, dass Angreifer, die möglicherweise die Kontrolle über die betreffenden Geräte erlangt haben, nicht auf Unternehmensressourcen zugreifen können. Gleichzeitig werden Auswirkungen auf die Benutzerproduktivität und damit Unterbrechungen der Geschäftsprozesse minimiert.