Verwalten des Benutzerzugriffs mit Azure Active Directory-Zugriffsüberprüfungen

Der Zugriff auf Gruppen und Anwendungen für Mitarbeiter und Gäste ändert sich im Laufe der Zeit. Um das Risiko zu verringern, das mit veralteten Zugriffszuweisungen verbunden ist, können Administratoren Azure Active Directory (Azure AD) verwenden, um Zugriffsüberprüfungen für Gruppenmitglieder oder Anwendungszugriffe zu erstellen. Im Folgenden sind einige Szenarien für die Verwendung von Zugriffsüberprüfungen aufgeführt:

- Zu viele Benutzer in privilegierten Rollen

- Wenn eine Automatisierung nicht möglich ist

- Wenn eine Gruppe für einen neuen Zweck verwendet wird

- Zugriff auf unternehmenskritische Daten

- So verwalten Sie die Ausnahmeliste einer Richtlinie

- Bitten Sie Gruppenbesitzer, zu bestätigen, dass sie weiterhin Gäste in ihren Gruppen benötigen.

- Regelmäßige Wiederholung von Überprüfungen

Azure Active Directory (Azure AD) -Zugriffsüberprüfungen ermöglichen es Organisationen, Gruppenmitgliedschaften effizient zu verwalten, ohne dass eine administrative Aufsicht erforderlich ist. Sie können sicherstellen, dass Benutzer und Gast über einen angemessenen Zugriff verfügen. Mit Zugriffsüberprüfungen haben Sie folgende Möglichkeiten:

- Planen Sie regelmäßige Überprüfungen oder führen Sie Ad-hoc-Überprüfungen durch, um zu sehen, wer Zugriff auf bestimmte Ressourcen, wie Anwendungen und Gruppen hat

- Verfolgen Sie Überprüfungen aus Gründen von Erkenntnissen, Compliance oder Richtlinien

- Delegieren Sie Überprüfungen an bestimmte Administratoren, Geschäftsinhaber oder Endbenutzer, die selbst bestätigen können, dass ein fortgesetzter Zugriff erforderlich ist

- Verwenden Sie die Erkenntnisse, um effizient zu bestimmen, ob Benutzer weiterhin Zugriff haben sollten

- Automatisieren Sie Überprüfungsergebnisse, z. B. das Entfernen des Zugriffs von Benutzern auf Ressourcen

- Automatisieren Sie Überprüfungsgruppen in Azure AD, die mindestens einen Gast als Mitglieder haben.

- Automatisieren Sie Überprüfungsanwendungen, die mit Azure AD verbunden sind und denen mindestens ein Gastbenutzer zugewiesen ist.

Hauptvorteile

Die wichtigsten Vorteile der Aktivierung von Zugriffsüberprüfungen sind:

Zusammenarbeit kontrollieren – Zugriffsüberprüfungen ermöglichen es Organisationen, den Zugriff auf alle Ressourcen zu verwalten, die ihre Benutzer benötigen. Wenn ihre Benutzer Informationen freigeben und zusammenarbeiten, können Organisationen sicher sein, dass die Informationen nur von autorisierten Benutzern verwendet werden.

Risikoverwaltung – Zugriffsüberprüfungen bieten Organisationen eine Möglichkeit, den Zugriff auf Daten und Anwendungen zu überprüfen, wodurch das Risiko von Datenlecks und Datenverlust verringert wird. Dazu gehört auch die Fähigkeit, den Zugang externer Partner zu Organisationsressourcen regelmäßig zu überprüfen.

Compliance und Governance adressieren – mit Zugriffsüberprüfungen können Sie den Zugriffszyklus auf Gruppen, Apps und Websites steuern und neu zertifizieren. Sie können Überprüfungen für Compliance- oder risikobehaftete Anwendungen speziell für Ihre Organisation steuern.

Kosten senken – Zugriffsüberprüfungen sind in der Cloud integriert und arbeiten nativ mit Cloud-Ressourcen wie Gruppen, Anwendungen und Zugriffspaketen. Die Verwendung von Zugriffsüberprüfungen ist kostengünstiger als die Erstellung eigener Tools oder die anderweitige Aktualisierung Ihres lokalen Toolsets.

Zugriffsüberprüfungen für Gruppenmitglieder erstellen

Voraussetzungen

- Azure AD Premium P2

- Globaler Administrator oder Benutzeradministrator

- Microsoft 365 und Besitzer der Sicherheitsgruppe (Vorschauversion)

Eine oder mehrere Zugriffsüberprüfungen erstellen

Melden Sie sich beim Azure-Portal an, und öffnen Sie die Seite Identity Governance.

Wählen Sie Zugriffsüberprüfungen > + Neue Zugriffsüberprüfung aus, um eine neue Zugriffsüberprüfung zu erstellen.

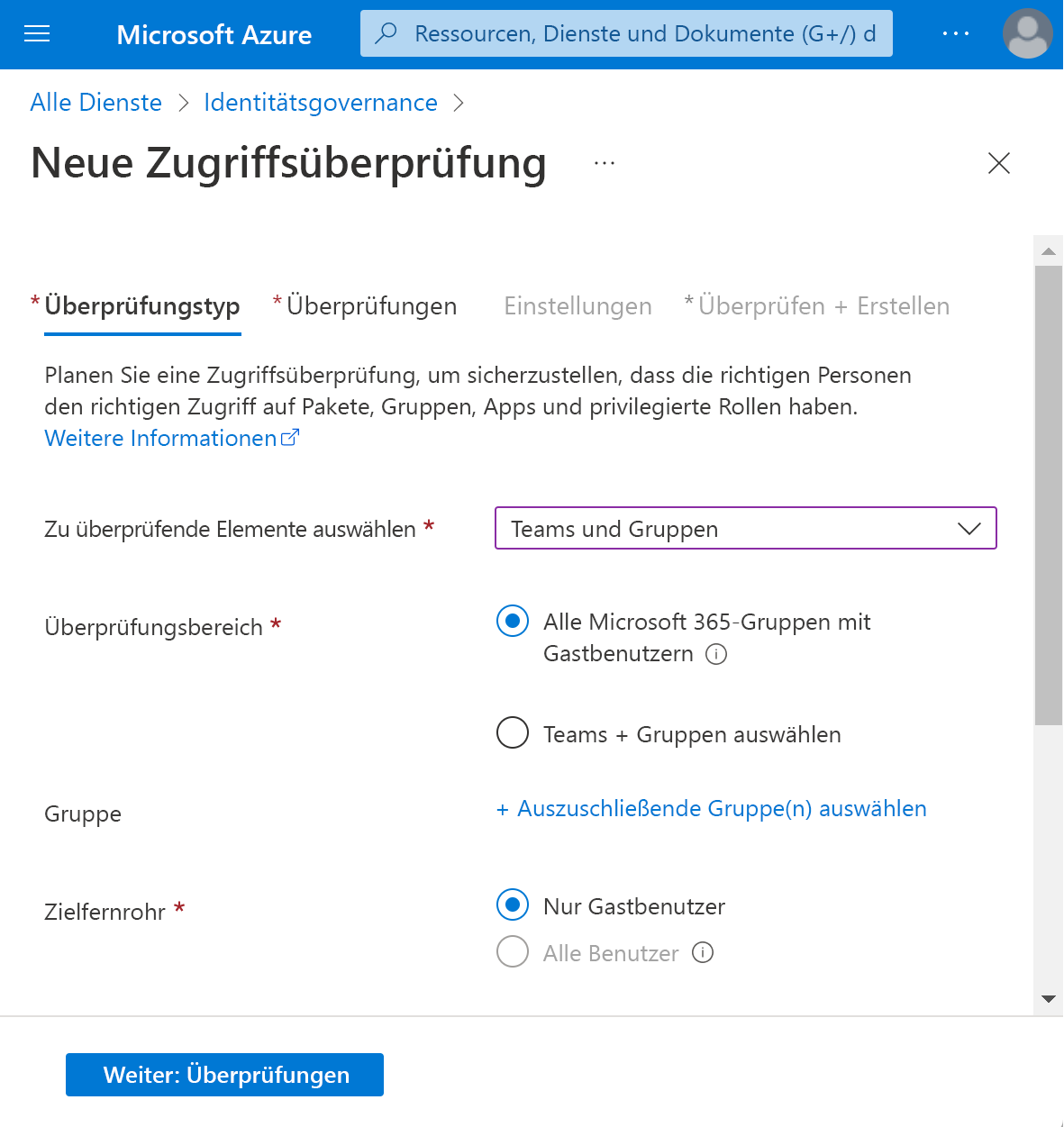

Wählen Sie im Abschnitt Auswählen, was überprüft werden soll, Teams + Gruppen aus.

Wählen Sie im Abschnitt Prüfungsumfang eine der beiden Optionen aus:

Alle Microsoft 365 Gruppen mit Gastbenutzern – wählen Sie diese Option aus, wenn Sie wiederkehrende Überprüfungen für alle Ihre Gäste in allen Ihren Microsoft Teams- und Microsoft 365-Gruppen in Ihrer Organisation erstellen möchten. Sie können bestimmte Gruppen ausschließen, indem Sie „Auszuschließende Gruppen auswählen“ auswählen.

Teams + Gruppen auswählen – wählen Sie diese Option aus, wenn Sie eine begrenzte Anzahl von Teams und/oder Gruppen zur Überprüfung angeben möchten. Nachdem Sie diese Option ausgewählt haben, wird eine Liste der Gruppen rechts zur Auswahl angezeigt.

Im Abschnitt Bereich können Sie einen Bereich für die Überprüfung auswählen. Sie haben folgende Optionen

- Nur Gastbenutzer – wenn Sie diese Option auswählen, wird die Zugriffsüberprüfung auf die Azure AD B2B-Gäste in Ihrem Verzeichnis beschränkt.

- Alle Benutzer – Wenn Sie diese Option auswählen, erstreckt sich die Zugriffsüberprüfung auf alle Benutzerobjekte, die der Ressource zugeordnet sind.

Wenn Sie „Alle Microsoft 365-Gruppen mit Gästen“ ausgewählt haben, können Sie nur Gastbenutzer überprüfen.

Wählen Sie Weiter: Überprüfungen aus.

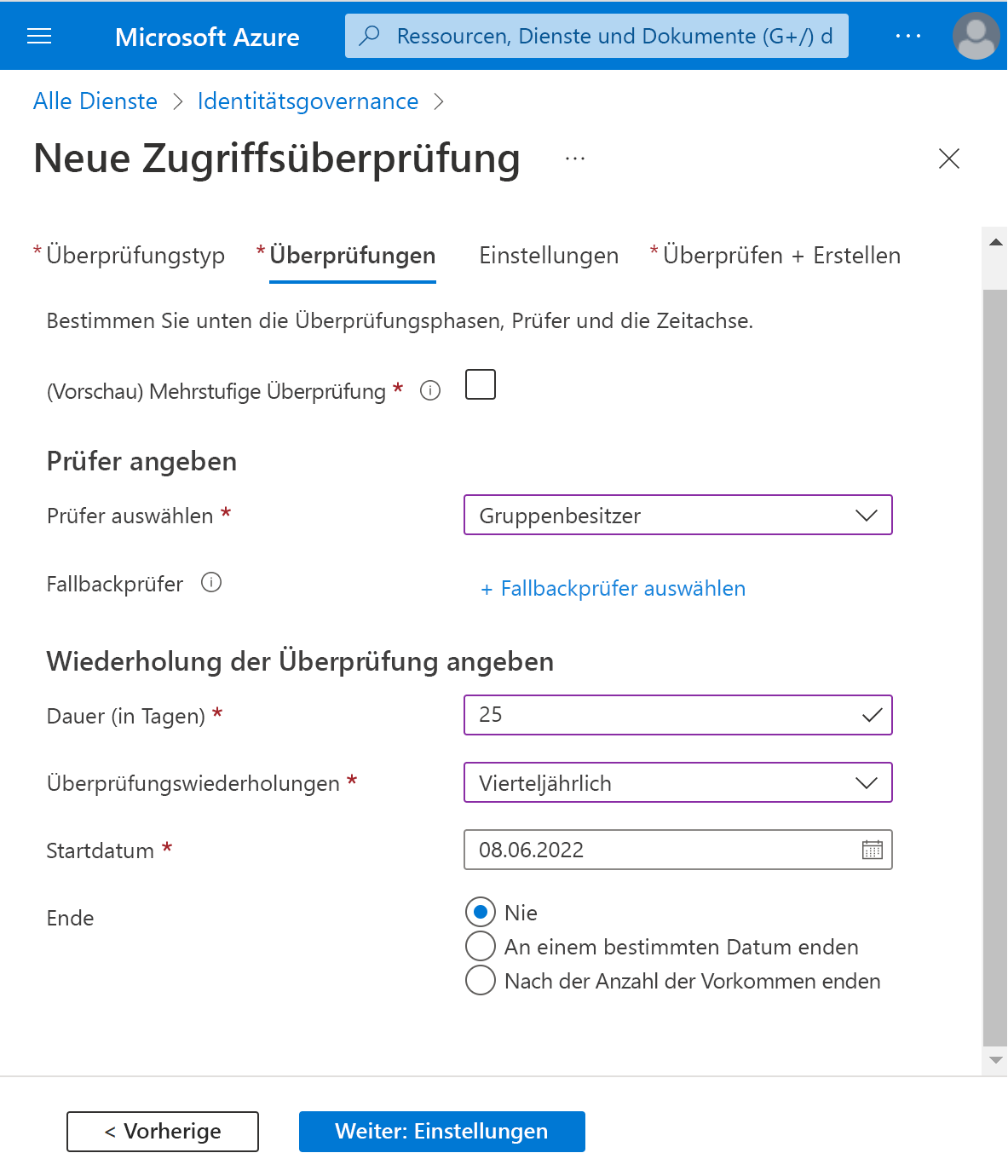

Wählen Sie im Abschnitt Prüfer auswählen eine oder mehrere Personen aus, um die Zugriffsüberprüfungen durchzuführen. Es gibt folgende Auswahlmöglichkeiten:

- Gruppenbesitzer (nur verfügbar, wenn sie eine Überprüfung in einem Team oder einer Gruppe durchführen)

- Ausgewählte Benutzer oder Gruppen

- Benutzer überprüfen ihren eigenen Zugriff

- Manager von Benutzern. Wenn Sie entweder Manager von Benutzern oder Gruppenbesitzer auswählen, haben Sie auch die Möglichkeit, einen Fallbackprüfer anzugeben. Fallbackprüfer werden gebeten, eine Überprüfung vorzunehmen, wenn für den Benutzer kein Manager im Verzeichnis angegeben ist oder die Gruppe keinen Besitzer hat.

Im Abschnitt Wiederholung der Überprüfung angeben können Sie eine Häufigkeit angeben, z. B. „Wöchentlich", „Monatlich", „Vierteljährlich", „Halbjährlich" und „Jährlich". Anschließend geben Sie eine Dauer an, die festlegt, wie lange eine Überprüfung für Eingaben von Prüfern offen sein soll. So können Sie beispielsweise für eine monatliche Überprüfung maximal 27 Tage festlegen, um Überschneidungen zu vermeiden. Möglicherweise möchten Sie die Dauer verkürzen, um sicherzustellen, dass ihre Prüfereingaben früher angewendet werden. Als Nächstes können Sie ein Startdatum und ein Enddatum auswählen.

.

.Wählen Sie die Schaltfläche Weiter: Einstellungen am unteren Ende der Seite aus.

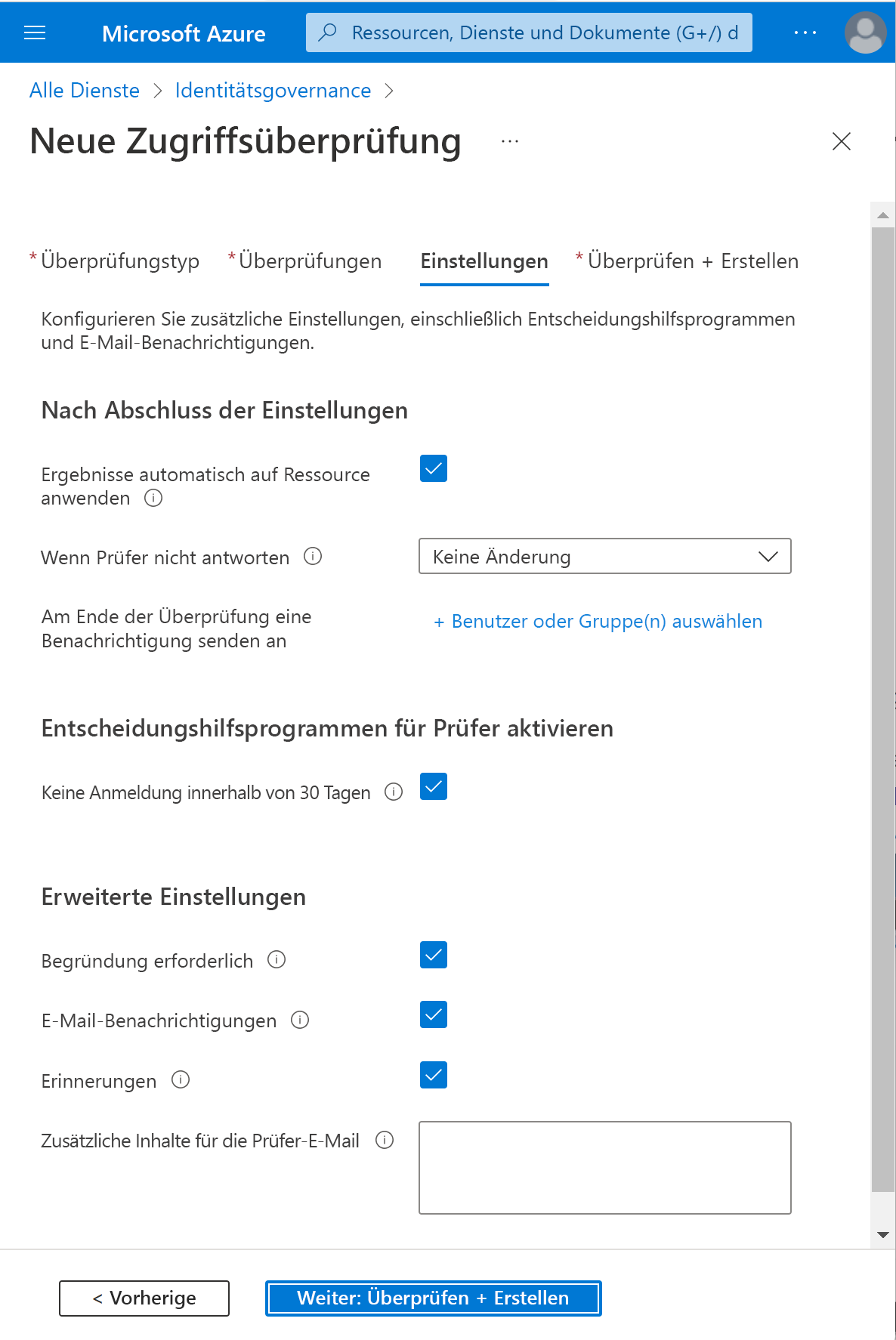

In den Einstellungen für „Nach Abschluss" können Sie festlegen, was nach Abschluss der Überprüfung geschehen.

Wenn Sie verweigerten Benutzern automatisch den Zugriff entziehen möchten, setzen Sie die Option Ergebnisse automatisch auf die Ressource anwenden auf „Aktivieren“. Wenn Sie die Ergebnisse nach Abschluss der Überprüfung manuell anwenden möchten, legen Sie die Option auf Deaktivieren fest.

Verwenden Sie die Liste Wenn Prüfer nicht antworten, um festzulegen, was mit Benutzern geschieht, die vom Prüfer nicht innerhalb des Prüfzeitraums überprüft werden. Diese Einstellung wirkt sich nicht auf Benutzer aus, die von den Prüfern manuell überprüft wurden. Lautet die Entscheidung des Endprüfers Ablehnen, wird der Zugang des Benutzers entfernt.

- Keine Änderung – Benutzerzugriff unverändert lassen

- Zugriff entfernen – Benutzerzugriff entfernen

- Zugriff genehmigen – Zugriff des Benutzers genehmigen

- Empfehlungen annehmen – die Empfehlung des Systems zur Verweigerung oder Genehmigung des weiteren Zugriffs des Benutzers annehmen

Verwenden Sie die Aktion, die auf abgelehnte Gastbenutzer angewendet werden soll, um festzulegen, was mit den Gästen geschieht, wenn sie abgelehnt werden.

- Wenn Sie die Mitgliedschaft des Benutzers aus der Ressource entfernen, wird der Zugriff des verweigerten Benutzers auf die zu prüfende Gruppe oder Anwendung entfernt. Er kann sich jedoch weiterhin bei dem Mandanten anmelden.

- Benutzeranmeldung für 30 Tage blockieren und dann Benutzer aus dem Mandanten entfernen, blockiert die verweigerten Benutzer daran, sich beim Mandanten anzumelden, unabhängig davon, ob sie Zugriff auf andere Ressourcen haben. Wenn ein Fehler aufgetreten ist oder wenn ein Administrator beschließt, den Zugriff wieder zu aktivieren, kann er dies innerhalb von 30 Tagen tun, nachdem der Benutzer deaktiviert wurde. Wenn keine Aktion für die deaktivierten Benutzer ausgeführt wird, werden sie aus dem Mandanten gelöscht.

Sie können Benachrichtigungen an andere Benutzer oder Gruppen senden, um Updates zum Abschluss der Überprüfung zu erhalten. Dieses Feature ermöglicht es anderen Beteiligten als dem Ersteller der Überprüfung, über den Fortschritt der Überprüfung aktualisiert zu werden. Um dieses Feature zu verwenden, wählen Sie Benutzer oder Gruppen auswählen aus, und fügen Sie einen zusätzlichen Benutzer oder eine Gruppe hinzu, die den Status des Abschlusses erhalten soll.

Wählen Sie unter Entscheidungshilfen für die Überprüfung aktivieren aus, ob Sie möchten, dass Ihr Prüfer während des Überprüfungsprozesses Empfehlungen erhält.

Im Abschnitt „Erweiterte Einstellungen" können Sie Folgendes auswählen:

- Legen Sie Begründung erforderlich auf Aktivieren fest, damit der Prüfer einen Grund für die Genehmigung angeben muss.

- Legen Sie E-Mail-Benachrichtigungen auf Aktivieren fest, damit Azure AD E-Mail-Benachrichtigungen an Prüfer sendet, wenn eine Zugriffsüberprüfung beginnt, und an Administratoren, wenn eine Überprüfung abgeschlossen ist.

- Legen Sie Erinnerungen auf Aktivieren fest, damit Azure AD Erinnerungen zu laufende Zugriffsüberprüfungen an Prüfer zu senden, die ihre Überprüfung noch nicht abgeschlossen haben. Diese Erinnerungen werden nach der Hälfte der Laufzeit der Überprüfung gesendet.

- Der Inhalt der an die Überprüfer gesendeten E-Mail wird basierend auf den Überprüfungsdetails wie Überprüfungsname, Ressourcenname, Fälligkeitsdatum und anderen Details automatisch generiert. Wenn Sie eine Möglichkeit benötigen, andere Informationen wie andere Anweisungen oder Kontaktinformationen zu kommunizieren, können Sie diese Details im Abschnitt Zusätzlicher Inhalt für die E-Mail des Prüfers angeben. Die von Ihnen eingegebenen Informationen sind in den Einladungs- und Erinnerungs-E-Mails enthalten, die an die zugewiesenen Prüfer gesendet werden. Der in der folgenden Abbildung hervorgehobene Abschnitt zeigt, wo diese Informationen angezeigt werden.

Wählen Weiter: Überprüfen + Erstellen aus, um zur nächsten Seite zu gelangen.

Benennen Sie die Zugriffsüberprüfung. Optional können Sie der Überprüfung eine Beschreibung geben. Der Name und die Beschreibung werden den Prüfern angezeigt.

Überprüfen Sie die Informationen und wählen Sie dann Erstellen aus.

Zulassen, dass Gruppenbesitzer Zugriffsüberprüfungen erstellen und verwalten (Vorschauversion)

Erforderliche Rolle: globaler oder Benutzeradministrator

Melden Sie sich beim Azure-Portal an, und öffnen Sie die Seite Identity Governance.

Im linken Menü, unter Zugriffsüberprüfungen, Einstellungen.

Legen Sie auf der Seite „Stellvertretungen, die Zugriffsüberprüfungen erstellen und verwalten kann, die Einstellung (Vorschauversion) Gruppenbesitzer können die Zugriffsüberprüfungen ihrer Gruppen erstellen und verwalten auf Ja fest.

Überprüfung des Zugriffs auf Gruppen

Wenn Sie die Einstellungen für eine Zugangsüberprüfung festgelegt haben, wählen Sie Start. Die Zugriffsüberprüfung wird in Ihrer Liste mit einem Statusindikator angezeigt.

Standardmäßig sendet Azure AD kurz nach Beginn der Überprüfung eine E-Mail an Prüfer. Wenn Sie sich dafür entscheiden, Azure AD die E-Mail nicht senden zu lassen, müssen Sie die Prüfer darüber informieren, dass eine Zugriffsüberprüfung auf sie wartet, um sie abzuschließen.

Sie können die Zugangsprüfung über die Benachrichtigungs-E-Mail oder direkt auf der Website https://myapps.microsoft.com starten. Es gibt zwei Möglichkeiten, den Zugriff zu genehmigen oder zu verweigern:

Sie können den Zugriff für einen oder mehrere Benutzer „manuell" genehmigen oder verweigern, indem Sie die entsprechende Aktion für jede Benutzeranforderung auswählen.

Sie können die Systemempfehlungen akzeptieren.

Überwachungsprotokolle in Azure Active Directory

Neben Zugriffsüberprüfungen können Administratoren Überwachungsprotokolle verwenden, um die Datensätze der Systemaktivitäten auf Konformität zu überprüfen, einschließlich:

Benutzerzentrierte Ansicht

- Welche Arten von Updates wurden auf Benutzer angewendet?

- Wie viele Benutzer wurden geändert?

- Wie viele Kennwörter wurden geändert?

- Was hat ein Administrator in einem Verzeichnis getan?

Gruppenzentrierte Ansicht

- Welche Gruppen wurden hinzugefügt?

- Gibt es Gruppen mit Mitgliedschaftsänderungen?

- Wurden die Besitzer der Gruppe geändert?

- Welche Lizenzen wurden einer Gruppe oder einem Benutzer zugewiesen?

Anwendungszentrierte Ansicht

- Welche Anwendungen wurden hinzugefügt oder aktualisiert?

- Welche Anwendungen wurden entfernt?

- Hat sich ein Dienstprinzipal für eine Anwendung geändert?

- Wurden die Namen von Anwendungen geändert?

- Wer hat einer Anwendung zugestimmt?

Sie können über den Abschnitt Überwachung im Azure Active Directory Admin Center auf das Überwachungsprotokoll zugreifen und die Informationen mithilfe von Filtern suchen.

Weitere Informationen finden Sie unter Überwachungsprotokolle in Azure Active Directory.