Active Directory-Gesamtstrukturwiederherstellung: Wiederherstellen einer einzelnen Domäne innerhalb einer Gesamtstruktur mit mehreren Domänen

Gilt für: Windows Server 2022, Windows Server 2019, Windows Server 2016, Windows Server 2012 R2 und 2012

In bestimmten Szenarien kann es notwendig sein, nur eine einzelne Domäne innerhalb einer Gesamtstruktur mit mehreren Domänen, anstatt eine komplette Gesamtstruktur wiederherzustellen. Dieses Thema behandelt Überlegungen zur Wiederherstellung einer einzelnen Domäne und mögliche Strategien.

Ähnlich wie beim Gesamtstrukturwiederherstellungsprozess stellen Sie einen oder mehrere DCs aus der Sicherung in der Domäne wieder her und führen eine Metadatenbereinigung für die verbleibenden DCs durch. Danach werden neue Domänencontroller hinzugefügt, indem neue Mitglieder hinzugefügt und AD DS-Rollen installiert und heraufgestuft werden. Sie können auch Klonen von DCs oder Installieren von Medium für die Aufgabe nutzen.

Die Wiederherstellung einer einzelnen Domäne stellt eine besondere Herausforderung für die Neuerstellung von globalen Katalogservern (GC) dar. Wenn z. B. der erste Domänencontroller (DC) für die Domäne aus einer Sicherung wiederhergestellt wird, die eine Woche zuvor erstellt wurde, dann verfügen alle anderen globalen Kataloge in der Gesamtstruktur über aktuellere Daten für diese Domäne als der wiederhergestellte DC. Um die Konsistenz der GC-Daten wiederherzustellen, gibt es mehrere Möglichkeiten:

Heben Sie das Hosting der Partition für die wiederhergestellten Domänen von allen GCs in der Gesamtstruktur auf, mit Ausnahme derjenigen in der wiederhergestellten Domäne, und hosten Sie dann gleichzeitig alle GCs in der Gesamtstruktur erneut. Stellen Sie außerdem sicher, dass Sie die verbleibenden GCs nicht überladen. In großen Umgebungen kann es eine komplexe Aufgabe sein, diese Aktivität zu koordinieren.

Folgen Sie dem Wiederherstellungsvorgang für die Gesamtstruktur, um die Domäne wiederherzustellen, und entfernen Sie dann fortbestehende Objekte aus globalen Katalogen in anderen Domänen.

Die folgenden Abschnitte enthalten allgemeine Überlegungen zu jeder Option. Die Gesamtheit der Schritte, die für die Wiederherstellung durchgeführt werden müssen, variiert je nach Active Directory-Umgebung.

Neuerstellen gruppenverwalteter Dienstkonten (Group Managed Service Accounts, gMSA)

Warnung

Wenn die KDS-Stammschlüsselobjekte in der Gesamtstruktur kompromittiert wurden, sollten Sie die gMSA-Konten in mehreren Domänen neu erstellen, auch wenn die Domäne selbst nicht kompromittiert wurde.

Das Problem und die Lösung werden im Artikel Vorgehensweise zum Wiederherstellen nach einem Golden gMSA-Angriff diskutiert.

Sie müssen verhindern, dass ein Angreifer Daten verwendet, die er aus einer gestohlenen Domänencontrollersicherung für die Authentifizierung mithilfe von mit gMSA berechneten Anmeldeinformationen gewonnen hat. Ersetzen Sie alle gMSAs in den Domänen der Gesamtstruktur, die die verfügbar gemachten KDS-Stammschlüsselobjekte verwenden, durch gMSA-Konten mit einem neuen KDS-Stammschlüsselobjekt. Das Verfahren wird in Erste Schritte mit gruppenverwalteten Dienstkonten inklusive einiger wichtiger Änderungen beschrieben:

Deaktivieren Sie alle vorhandenen gMSA-Konten und legen Sie das Attribut „UserAccountControl“ auf 4098 fest (Arbeitsstationstyp + deaktiviert).

Erstellen Sie ein neues KDS-Stammschlüsselobjekt, wie unter Erstellen des KDS-Stammschlüssels der Schlüsselverteilungsdienste beschrieben.

Wichtig

Starten Sie den Microsoft Key Distribution Service (KDSSVC) auf demselben Domänencontroller neu. Dies ist erforderlich, damit das neue Objekt vom KDSSVC aufgenommen wird. Erstellen Sie neue gMSA-Konten, um die vorhandenen Konten auf demselben Domänencontroller zu ersetzen. Bearbeiten Sie an diesem Punkt das bestehende gMSA-Konto, da dem aktiven gMSA eindeutige Dienstprinzipalnamen zugewiesen werden müssen.

Nachdem Sie die Mitgliedsserver erneut mit der Domäne verbunden haben, aktualisieren Sie die Komponenten, die gMSA mit den neuen Konten verwendet haben.

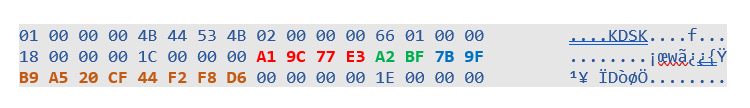

Um sicherzustellen, dass das neue gMSA das neue KDS-Stammschlüsselobjekt verwendet, überprüfen Sie das die Binärdaten des Attributs msDS-ManagedPasswordId die GUID des entsprechenden KDS-Stammschlüsselobjekts aufweisen. Das Objekt hätte den CN CN=e3779ca1-bfa2-9f7b-b9a5-20cf44f2f8d6.

Das Attribut msDS-ManagedPasswordId der gMSA sollte den GUID-Anfangsoffset „24“ mit den ersten drei Teilen der GUID in Bytetauschreihenfolge (Rot, Grün, Blau) und den Rest in normaler Bytereihenfolge (Orange) aufweisen:

Wenn das erste gMSA mit dem neuen KDS-Stammschlüssel erstellt wurde, werden auch alle nachfolgenden gMSA-Erstellungen in Ordnung sein.

Cleanup

- Löschen Sie die alten gMSA-Konten, die die früheren KDS-Stammschlüsselobjekte verwendet haben.

- Löschen Sie die alten KDS-Stammschlüsselobjekte.

Erneutes Hosten aller globalen Kataloge (GC)

Warnung

Der Anmeldename und das Kennwort des Standardbenutzerkontos des Domänenadministrators („RID-500“) muss für alle Domänen verfügbar sein. Außerdem müssen das oder die Konten für die Verwendung beim Auftreten eines Problems, das den Zugriff auf eine GC für die Anmeldung verhindert, aktiviert sein.

Hinweis

Um die Anmeldung ohne die GC-Überprüfung zuzulassen, ist es auch möglich, HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Control\\Lsa\\IgnoreGCFailures auf den Wert „1“ festzulegen.

Wenn unbekannt, rufen Sie die Domänen-ID mithilfe whoami /all eines anderen Kontos in jeder Domäne ab, oder führen Sie den folgenden Befehl aus, um die RID 500 zu identifizieren.\$DomainSID = (Get-ADDomain).DomainSID.Value\$ObjSID = New-ObjectSystem.Security.Principal.SecurityIdentifier("\$DomainSID-500")\$RID500 = \$ObjSID.Translate([System.Security.Principal.NTAccount])\$RID500.Value

Das erneute Hosten aller GCs kann mithilfe der Befehle repadmin /unhost und repadmin /rehost (Teil von repadmin /experthelp) erfolgen. Sie würden die repadmin-Befehle für jeden GC in jeder Domäne ausführen, die nicht wiederhergestellt wird. Es muss sichergestellt werden, dass kein GC eine Kopie der wiederhergestellten Domäne enthält. Dazu müssen Sie zunächst die Domänenpartition von allen Domänencontrollern in allen nicht wiederhergestellten Domänen der Gesamtstruktur entfernen. Nachdem alle GCs die Partition nicht mehr enthalten, können Sie sie erneut hosten. Berücksichtigen Sie beim erneuten Hosten die Standort- und Replikationsstruktur Ihrer Gesamtstruktur. Schließen Sie beispielsweise das erneute Hosten eines DC pro Standort ab, ehe Sie die anderen DCs dieser Website erneut hosten.

Diese Option kann für eine kleine Organisation mit nur wenigen Domänencontrollern für jede Domäne von Vorteil sein. Alle GCs könnten in der Nacht von Freitag auf Sonntag erneut erstellt werden und, falls erforderlich, die Replikation für alle schreibgeschützten Partitionen der Domäne vor Montagmorgen abschließen. Wenn Sie jedoch eine große Domäne wiederherstellen müssen, die Standorte auf der ganzen Welt umfasst, kann das erneute Hosten der schreibgeschützten Domänenpartition auf allen GCs für andere Domänen den Betrieb erheblich beeinträchtigen und möglicherweise Downtime erfordern.

Überprüfen auf und Entfernen fortbestehender Objekte

Überprüfen Sie auf den GCs aller anderen Domänen in der Gesamtstruktur auf fortbestehende Objekte für die schreibgeschützte Partition der wiederhergestellten Domäne und entfernen Sie sie.

Die Quelle für die Bereinigung des fortbestehenden Objekts muss ein DC in der wiederhergestellten Domäne sein. Um sicherzustellen, dass der Quell-DC keine fortbestehenden Objekte für Domänenpartitionen besitzt, können Sie den globalen Katalog entfernen.

Das Entfernen fortbestehender Objekte ist für größere Unternehmen von Vorteil, die die mit dem erneuten Hosten verbundenen Ausfallzeiten nicht riskieren können.

Weitere Informationen finden Sie unter Verwenden von repadmin zum Entfernen fortbestehender Objekte.

Nächste Schritte

- Wiederherstellung der AD-Gesamtstruktur: Voraussetzungen

- AD-Gesamtstrukturwiederherstellung: Entwickeln eines benutzerdefinierten Gesamtstrukturwiederherstellungsplans

- AD-Gesamtstrukturwiederherstellung: Schritte zum Wiederherstellen der Gesamtstruktur

- AD-Gesamtstrukturwiederherstellung: Erkennen des Problems

- AD-Gesamtstrukturwiederherstellung: Bestimmen der Wiederherstellung

- AD-Gesamtstrukturwiederherstellung: Durchführen der anfänglichen Wiederherstellung

- Wiederherstellung der AD-Gesamtstruktur: Verfahren

- AD-Gesamtstrukturwiederherstellung: Häufig gestellte Fragen (FAQ)

- AD-Gesamtstrukturwiederherstellung: Wiederherstellen einer einzelnen Domäne mit einer Gesamtstruktur mit mehreren Domänen

- Wiederherstellung der AD-Gesamtstruktur: erneutes Bereitstellen verbleibender DCs

- Wiederherstellung der AD-Gesamtstruktur: Virtualisierung

- AD-Gesamtstrukturwiederherstellung: Bereinigung

Feedback

Bald verfügbar: Im Laufe des Jahres 2024 werden wir GitHub-Issues stufenweise als Feedbackmechanismus für Inhalte abbauen und durch ein neues Feedbacksystem ersetzen. Weitere Informationen finden Sie unter https://aka.ms/ContentUserFeedback.

Feedback senden und anzeigen für