Cómo Defender for Cloud Apps ayuda a proteger su entorno de ServiceNow

Como proveedor de nube de CRM importante, ServiceNow incorpora grandes cantidades de información confidencial sobre clientes, procesos internos, incidentes e informes dentro de su organización. Al ser una aplicación crítica para la empresa, se accede a ServiceNow y la usan personas dentro de su organización y otras personas fuera de ella (como asociados y contratistas) con diversos fines. En muchos casos, una gran proporción de los usuarios que acceden a ServiceNow tienen poco conocimiento de la seguridad y pueden poner en riesgo la información confidencial al compartirla involuntariamente. En otros casos, actores malintencionados pueden obtener acceso a los recursos más confidenciales relacionados con el cliente.

Conectar ServiceNow a Defender for Cloud Apps proporciona información mejorada sobre las actividades de los usuarios, detección de amenazas mediante detecciones de anomalías basadas en aprendizaje automático y detecciones de protección de la información, como identificar cuándo se carga información confidencial del cliente en la nube de ServiceNow.

Use este conector de aplicaciones para acceder a las características de Administración de la posición de seguridad de SaaS (SSPM), a través de controles de seguridad reflejados en Puntuación de seguridad de Microsoft. Más información.

Principales amenazas

- Cuentas en peligro y amenazas internas

- Pérdida de datos

- Reconocimiento de seguridad insuficiente

- Bring your own device (BYOD) sin administrar

Cómo Defender for Cloud Apps ayuda a proteger su entorno

- Detección de amenazas en la nube, cuentas en peligro y usuarios internos malintencionados

- Detección, clasificación, etiquetado y protección de datos regulados y confidenciales almacenados en la nube

- Aplicación de directivas de cumplimiento y DLP para los datos almacenados en la nube

- Limitación de la exposición de datos compartidos y aplicación de directivas de colaboración

- Uso de la pista de auditoría de actividades para investigaciones forenses

Administración de posición de seguridad de SaaS

Conecte ServiceNow para obtener automáticamente recomendaciones de seguridad para ServiceNow en Microsoft Secure Score.

En Secure Score, seleccione Acciones recomendadas y filtre por Producto = ServiceNow. Por ejemplo, entre las recomendaciones para ServiceNow se incluyen:

- Habilitación de MFA

- Activación del complemento de rol explícito

- Habilitación del complemento de alta seguridad

- Habilitación de la autorización de solicitud de script

Para más información, vea:

- Administración de la posición de seguridad para las aplicaciones SaaS

- Puntuación de seguridad de Microsoft

Control de ServiceNow con directivas integradas y plantillas de directiva

Puede usar las siguientes plantillas de directiva integradas para detectar y notificarle posibles amenazas:

| Tipo | Nombre |

|---|---|

| Directiva de detección de anomalías integrada | Actividad desde direcciones IP anónimas Actividad desde un país poco frecuente |

| Actividad desde direcciones IP sospechosas Viaje imposible Actividad realizada por un usuario finalizado (requiere microsoft Entra ID como IdP) Varios intentos incorrectos de inicio de sesión Detección de ransomware Varias actividades inusuales de descarga de archivos |

|

| Plantilla de directiva de actividad | Inicio de sesión desde una dirección IP de riesgo Descarga masiva de un solo usuario |

| Plantilla de directiva de archivo | Detección de un archivo compartido con un dominio no autorizado Detección de un archivo compartido con direcciones de correo electrónico personales Detección de archivos con PII/PCI/PHI |

Para obtener más información acerca de la creación de directivas, consulte Creación de una directiva.

Automatización de controles de gobernanza

Además de la supervisión de posibles amenazas, puede aplicar y automatizar las siguientes acciones de gobernanza de ServiceNow para corregir las amenazas detectadas:

| Tipo | Action |

|---|---|

| Regulación de usuario | - Notificar al usuario una alerta (a través de Microsoft Entra ID) - Requerir que el usuario vuelva a iniciar sesión (a través de Microsoft Entra ID) - Suspender al usuario (a través de Microsoft Entra ID) |

Para obtener más información sobre la corrección de amenazas de aplicaciones, consulte Gobernanza de aplicaciones conectadas.

Protección de ServiceNow en tiempo real

Revise nuestros procedimientos recomendados para proteger y colaborar con usuarios externos y bloquear y proteger la descarga de datos confidenciales en dispositivos no administrados o de riesgo.

Conexión de ServiceNow a Microsoft Defender for Cloud Apps

Este artículo proporciona instrucciones para conectar Microsoft Defender for Cloud Apps a su cuenta existente de ServiceNow utilizando las API del conector. Esta conexión le ofrece visibilidad y control del uso de ServiceNow. Para obtener información sobre cómo Defender for Cloud Apps protege ServiceNow, consulte Protección de ServiceNow.

Use este conector de aplicaciones para acceder a las características de Administración de la posición de seguridad de SaaS (SSPM), a través de controles de seguridad reflejados en Puntuación de seguridad de Microsoft. Más información.

Requisitos previos

Defender for Cloud Apps admite las siguientes versiones de ServiceNow:

- Eureka

- Islas Fiji

- Ginebra

- Helsinki

- Estambul

- Yakarta

- Kingston

- London

- Utah

- Madrid

- Nueva York

- Orlando

- París

- Quebec

- Roma

- San Diego

- Tokio

- Vancouver

- Washington

Para conectar ServiceNow con Defender for Cloud Apps, debe tener el rol de administrador y asegurarse de que la instancia de ServiceNow admite el acceso a la API.

Para obtener más información, consulte la documentación del producto de ServiceNow.

Sugerencia

Se recomienda implementar ServiceNow mediante tokens de aplicación OAuth, que están disponibles para Fuji y versiones posteriores. Para obtener más información, consulte la documentación de ServiceNow correspondiente.

En el caso de versiones anteriores, está disponible un modo de conexiones heredadas según el usuario y la contraseña. El nombre de usuario y la contraseña proporcionados solo se usan para la generación de tokens de API y no se guardan después del proceso de conexión inicial.

Cómo conectar ServiceNow a Defender for Cloud Apps mediante OAuth

Inicie sesión con una cuenta de administrador en la cuenta de ServiceNow.

Nota:

El nombre de usuario y la contraseña proporcionados solo se usan para la generación de tokens de API y no se guardan después del proceso de conexión inicial.

En la barra de búsqueda del navegador de filtros, escriba OAuth y seleccione Registro de aplicación.

En la barra de menús Registros de aplicación, seleccione Nuevo para crear un perfil de OAuth.

En ¿Qué tipo de aplicación de OAuth?, seleccione Crear un punto de conexión de la API de OAuth para clientes externos.

En Nuevo registro de registros de aplicación, rellene los campos siguientes:

En el campo Nombre escriba el nombre del nuevo perfil de OAuth, por ejemplo, CloudAppSecurity.

El identificador de cliente se generará automáticamente. Copie este identificador, ya que deberá pegarlo en Defender for Cloud Apps para completar la conexión.

En el campo Secreto de cliente, escriba una cadena. Si lo deja vacío, se generará automáticamente un secreto aleatorio. Cópielo y guárdelo para más adelante.

Aumente Duración del token de acceso como mínimo a 3600.

Seleccione Submit (Enviar).

Actualice la duración del token de actualización:

En el panel ServiceNow, busque OAuth del sistema y, a continuación, seleccione Registro de aplicaciones.

Seleccione el nombre de OAuth que se definió y cambie la duración del token de actualización a 7 776 000 segundos (90 días).

Selecciona Actualización.

Establezca un procedimiento interno para asegurarse de que la conexión permanezca activa. Un par de días antes de la expiración esperada de la duración del token de actualización. Revoque al antiguo token de actualización. No se recomienda mantener las claves antiguas por motivos de seguridad.

En el panel ServiceNow, busque OAuth del sistema y, a continuación, seleccione Administrar tokens.

Seleccione el token antiguo de la lista según el nombre de OAuth y la fecha de expiración.

Seleccione Revocar acceso > Revocar.

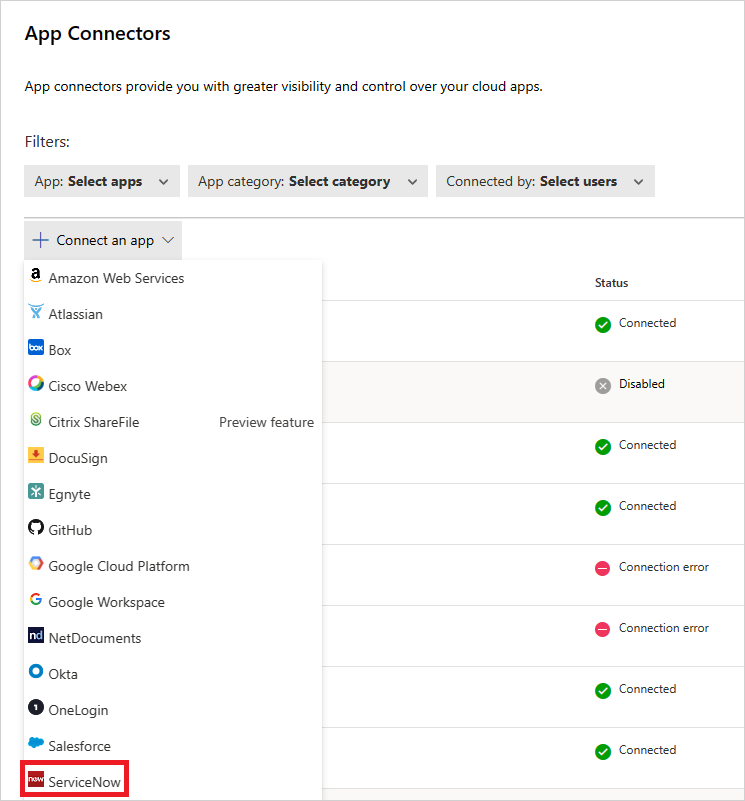

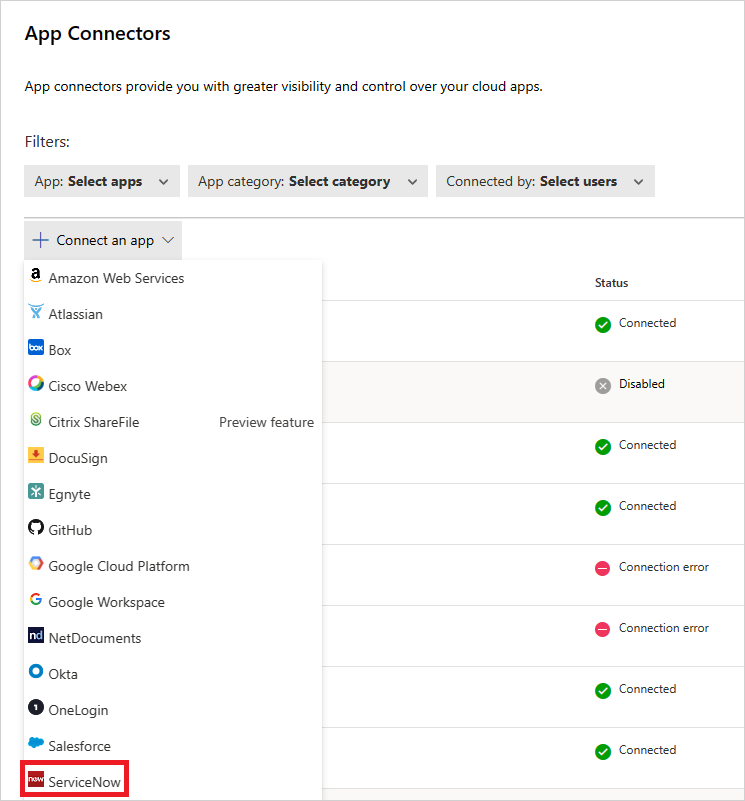

En el portal de Microsoft Defender, selecciona Configuración. A continuación, seleccione Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones.

En la página Conectores de aplicaciones, seleccione +Conectar una aplicación y, después, ServiceNow.

En la ventana siguiente, asigne un nombre a la conexión y seleccione Siguiente.

En la página Especificar detalles, seleccione Conectar mediante el token de OAuth (recomendado). Seleccione Siguiente.

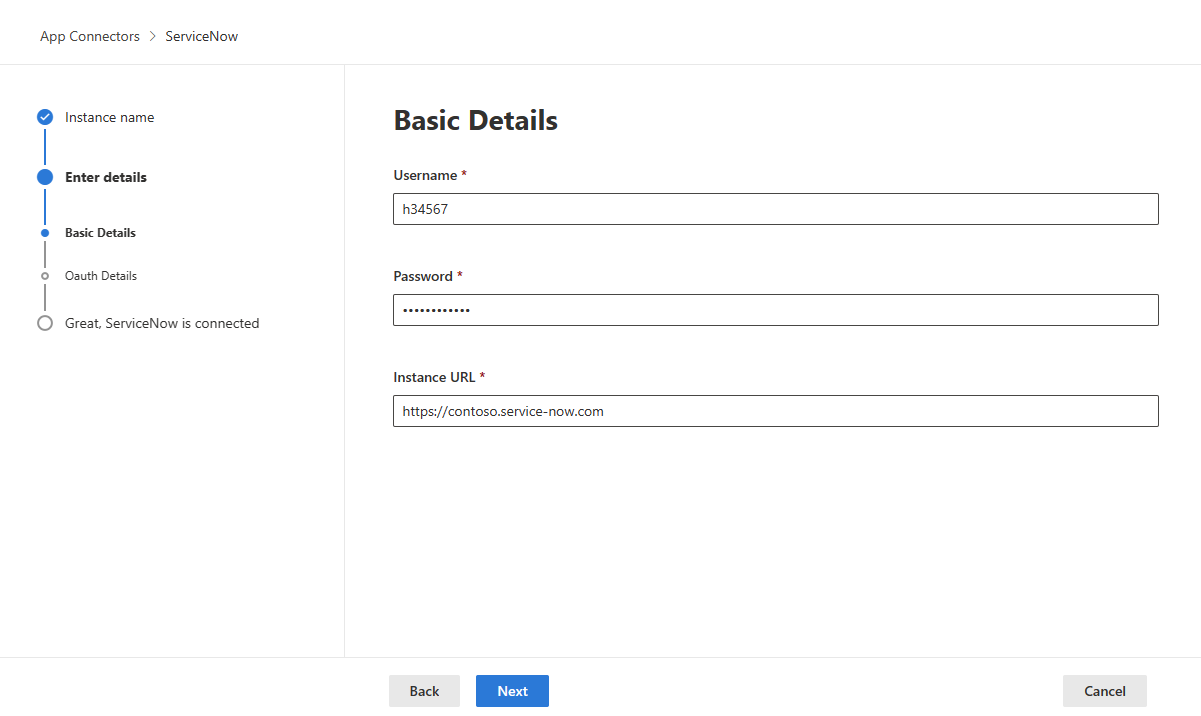

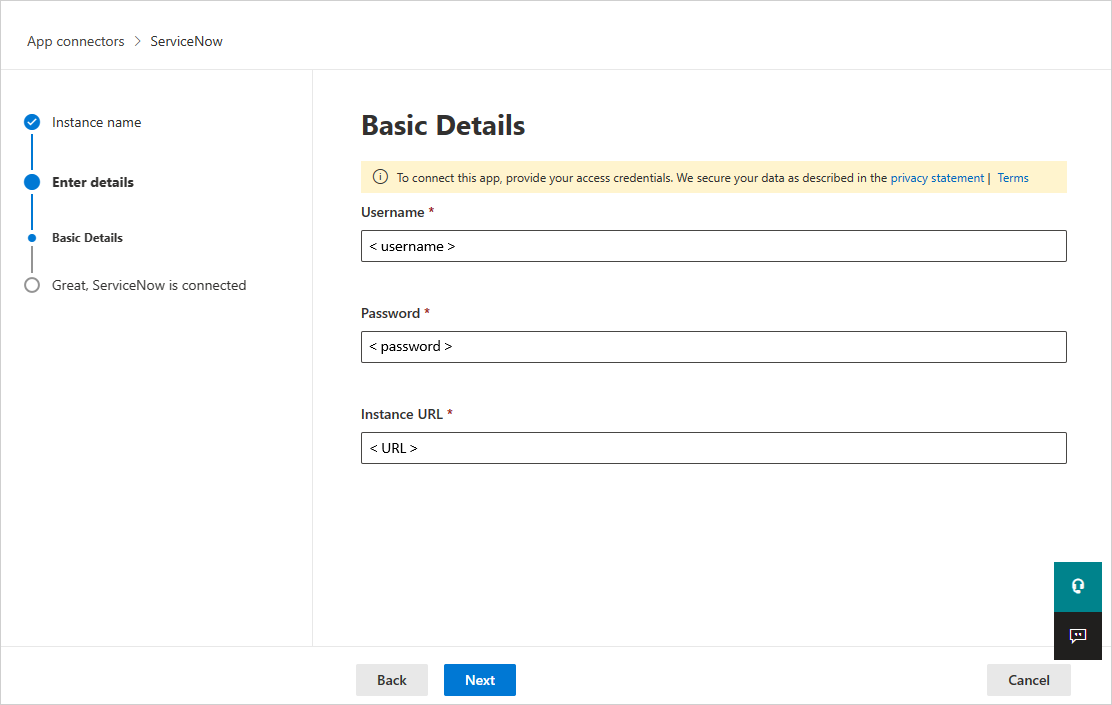

En la página Detalles básicos, agregue el id. de usuario, la contraseña y la dirección URL de la instancia de ServiceNow en los cuadros correspondientes. Seleccione Siguiente.

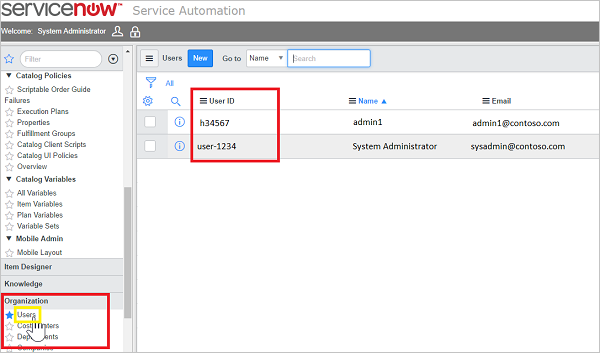

Para encontrar el identificador de usuario de ServiceNow, en el portal de ServiceNow, vaya a Usuarios y busque su nombre en la tabla.

En la página Detalles de OAuth, escriba el id. de cliente y el secreto de cliente. Seleccione Siguiente.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, seleccione Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones. Asegúrese de que el estado del conector de aplicación conectado esté Conectado.

Después de conectar ServiceNow, recibirá eventos de siete días anteriores a la conexión.

Conexión de ServiceNow heredada

Para conectar ServiceNow con Defender for Cloud Apps, debe tener permisos de administrador y asegurarse de que la instancia de ServiceNow admite el acceso a la API.

Inicie sesión con una cuenta de administrador en la cuenta de ServiceNow.

Cree una nueva cuenta de servicio para Defender for Cloud Apps y asocie el rol de administrador a la cuenta recién creada.

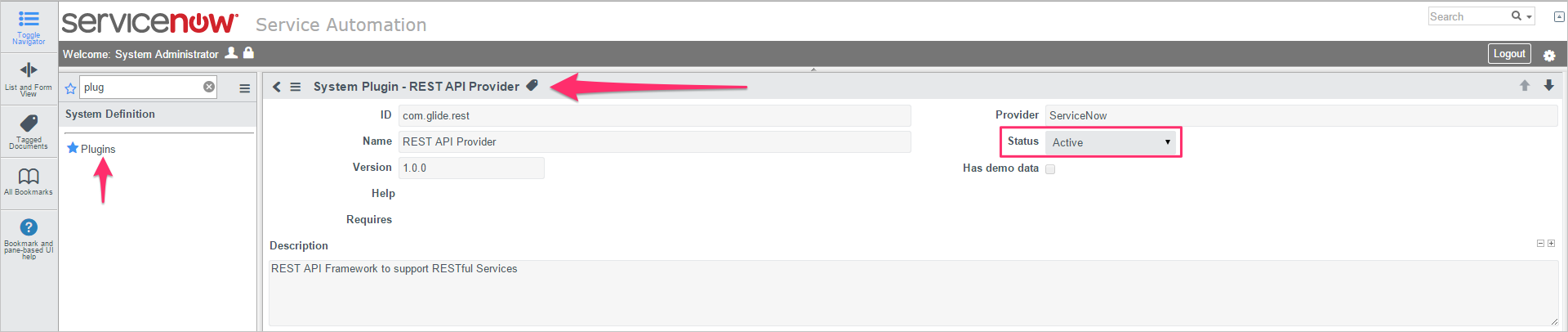

Asegúrese de que el complemento de la API de REST está activado.

En el portal de Microsoft Defender, selecciona Configuración. A continuación, seleccione Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones.

En la página Conectores de aplicaciones, seleccione +Conectar una aplicación y, después, ServiceNow.

En la ventana siguiente, asigne un nombre a la conexión y seleccione Siguiente.

En la página Especificar detalles, seleccione Conectar usando solo el nombre de usuario y la contraseña. Seleccione Siguiente.

En la página Detalles básicos, agregue el id. de usuario, la contraseña y la dirección URL de la instancia de ServiceNow en los cuadros correspondientes. Seleccione Siguiente.

Seleccione Conectar.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, seleccione Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones. Asegúrese de que el estado del conector de aplicación conectado esté Conectado. Después de conectar ServiceNow, recibirá eventos de siete días anteriores a la conexión.

Si tiene algún problema al conectar la aplicación, consulte Solución de problemas con los conectores de aplicaciones.

Pasos siguientes

Si tienes algún problema, estamos aquí para ayudar. Para obtener ayuda o soporte técnico para el problema del producto, abre una incidencia de soporte técnico.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente las Cuestiones de GitHub como mecanismo de retroalimentación para el contenido y lo sustituiremos por un nuevo sistema de retroalimentación. Para más información, consulta: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de