Vínculos seguros en Microsoft Defender para Office 365

Sugerencia

¿Sabía que puede probar las características de Microsoft Defender XDR para Office 365 Plan 2 de forma gratuita? Use la prueba de Defender para Office 365 de 90 días en el centro de pruebas del portal de Microsoft Defender. Obtenga información sobre quién puede registrarse y los términos de prueba en Probar Microsoft Defender para Office 365.

Importante

Este artículo está destinado a los clientes empresariales que tienen Microsoft Defender para Office 365. Si usa Outlook.com, Microsoft 365 Familia o Microsoft 365 Personal y busca información sobre Safelinks en Outlook.com, consulte Advanced Outlook.com security for Microsoft 365 subscribers (Seguridad avanzada de Outlook.com para suscriptores de Microsoft 365).

En las organizaciones con Microsoft Defender para Office 365, el análisis de vínculos seguros protege a su organización frente a vínculos malintencionados que se usan en suplantación de identidad (phishing) y otros ataques. En concreto, vínculos seguros proporciona el examen de direcciones URL y la reescritura de mensajes de correo electrónico entrantes durante el flujo de correo, y la verificación de tiempo de clic de direcciones URL y vínculos en mensajes de correo electrónico, Teams y aplicaciones Office 365 compatibles. El análisis de vínculos seguros se produce además de la protección contra correo no deseado y antimalware normal.

Vea este breve vídeo sobre cómo protegerse frente a vínculos malintencionados con vínculos seguros en Microsoft Defender para Office 365.

Nota:

Aunque no hay ninguna directiva de vínculos seguros predeterminada, la directiva de seguridad preestablecida de protección integrada proporciona protección de vínculos seguros en mensajes de correo electrónico, Microsoft Teams y archivos en aplicaciones de Office compatibles a todos los destinatarios para los clientes que tengan al menos una licencia de Defender para Office 365 (usuarios que no están definidos en las directivas de seguridad preestablecidas estándar o estrictas o en directivas de vínculos seguros personalizadas). Para obtener más información, vea Directivas de seguridad preestablecidas en EOP y Microsoft Defender para Office 365. También puede crear directivas de vínculos seguros que se apliquen a usuarios, grupos o dominios específicos. Para obtener instrucciones, consulte Configuración de directivas de vínculos seguros en Microsoft Defender para Office 365.

La protección de vínculos seguros mediante directivas de vínculos seguros está disponible en las siguientes ubicaciones:

Email mensajes: Protección de vínculos seguros para vínculos en mensajes de correo electrónico.

Para obtener más información sobre la protección de vínculos seguros para mensajes de correo electrónico, consulte la sección Configuración de vínculos seguros para mensajes de correo electrónico más adelante en este artículo.

Nota:

- Vínculos seguros no funciona en carpetas públicas habilitadas para correo.

- Vínculos seguros no proporciona protección para las direcciones URL en formato de texto enriquecido (RTF).

- Vínculos seguros solo admite formatos HTTP(S) y FTP.

- Vínculos seguros omite los mensajes firmados de S/MIME.

- Vínculos seguros ya no encapsula las direcciones URL que apuntan a sitios de SharePoint o OneDrive, pero el servicio Vínculos seguros sigue procesando las direcciones URL. Este cambio no degrada la protección. En su lugar, mejora el rendimiento de la carga de direcciones URL de SharePoint o OneDrive.

- El uso de otro servicio para encapsular vínculos antes de Defender para Office 365 podría impedir que vínculos seguros procesen vínculos, incluido el ajuste, la detonación o la validación de la "malintencionación" del vínculo.

Microsoft Teams: protección de vínculos seguros para vínculos en conversaciones de Teams, chats de grupo o desde canales.

Para obtener más información sobre la protección de vínculos seguros en Teams, consulte la sección Vínculos seguros para Microsoft Teams más adelante en este artículo.

Aplicaciones de Office: protección de vínculos seguros para aplicaciones web, móviles y de escritorio de Office compatibles.

Para obtener más información sobre la protección de vínculos seguros en aplicaciones de Office, consulte la sección Configuración de vínculos seguros para aplicaciones de Office más adelante en este artículo.

En la tabla siguiente se describen los escenarios de vínculos seguros en Microsoft 365 y Office 365 organizaciones que incluyen Defender para Office 365 (tenga en cuenta que la falta de licencias nunca es un problema en los ejemplos).

| Escenario | Resultado |

|---|---|

| Jean es miembro del departamento de marketing. La protección de vínculos seguros para aplicaciones de Office está activada en una directiva de vínculos seguros que se aplica a los miembros del departamento de marketing. Jean abre una presentación de PowerPoint en un mensaje de correo electrónico y, a continuación, hace clic en una dirección URL en la presentación. | Jean está protegida por Vínculos seguros. Jean se incluye en una directiva de vínculos seguros en la que está activada la protección de vínculos seguros para aplicaciones de Office. Para obtener más información sobre los requisitos de protección de vínculos seguros en aplicaciones de Office, consulte la sección Configuración de vínculos seguros para aplicaciones de Office más adelante en este artículo. |

| La organización Microsoft 365 E5 de Chris no tiene configuradas directivas de vínculos seguros. Chris recibe un correo electrónico de un remitente externo que contiene una dirección URL a un sitio web malintencionado en el que, en última instancia, hace clic. | Chris está protegido por vínculos seguros. La directiva de seguridad preestablecida de protección integrada proporciona protección de vínculos seguros a todos los destinatarios (usuarios que no están definidos en las directivas de seguridad preestablecidas Estándar o Estricta o en directivas de vínculos seguros personalizadas). Para obtener más información, vea Directivas de seguridad preestablecidas en EOP y Microsoft Defender para Office 365. |

| En la organización de Pat, los administradores han creado una directiva de vínculos seguros que aplica Pat, pero la protección de vínculos seguros para aplicaciones de Office está desactivada. Pat abre un documento Word y hace clic en una dirección URL en el archivo. | Pat no está protegido por Vínculos seguros. Aunque Pat se incluye en una directiva de vínculos seguros activa, la protección de vínculos seguros para aplicaciones de Office está desactivada en esa directiva, por lo que no se puede aplicar la protección. |

| Tanto Jamie como Julia trabajan para contoso.com. Hace mucho tiempo, los administradores configuraron directivas de vínculos seguros que se aplican tanto a Jamie como a Julia. Jamie envía un correo electrónico a Julia, sin saber que el correo electrónico contiene una dirección URL malintencionada. | Julia está protegida por vínculos seguros si la directiva vínculos seguros que se aplica a ella está configurada para aplicarse a los mensajes entre destinatarios internos. Para obtener más información, consulte la sección Configuración de vínculos seguros para mensajes de correo electrónico más adelante en este artículo. |

Filtros de destinatarios en directivas de vínculos seguros

Los filtros de destinatario usan condiciones y excepciones para identificar los destinatarios internos a los que se aplica la directiva. Se requiere al menos una condición. Puede usar los siguientes filtros de destinatario para condiciones y excepciones:

- Usuarios: uno o varios buzones de correo, usuarios de correo o contactos de correo de la organización.

-

Grupos:

- Miembros de los grupos de distribución especificados o grupos de seguridad habilitados para correo (no se admiten grupos de distribución dinámicos).

- Los Grupos de Microsoft 365 especificados.

- Dominios: uno o varios de los dominios aceptados configurados en Microsoft 365. La dirección de correo electrónico principal del destinatario está en el dominio especificado.

Puede usar una condición o una excepción solo una vez, pero la condición o la excepción pueden contener varios valores:

Varios valores de la misma condición o excepción usan lógica OR (por ejemplo, <recipient1> o <recipient2>):

- Condiciones: si el destinatario coincide con cualquiera de los valores especificados, se le aplica la directiva.

- Excepciones: si el destinatario coincide con cualquiera de los valores especificados, la directiva no se aplica a ellos.

Los distintos tipos de excepciones usan lógica OR (por ejemplo, <recipient1> o <miembro de group1> o <miembro de domain1>). Si el destinatario coincide con cualquiera de los valores de excepción especificados, la directiva no se aplica a ellos.

Los distintos tipos de condiciones usan lógica AND. El destinatario debe coincidir con todas las condiciones especificadas para que la directiva se aplique a ellos. Por ejemplo, configure una condición con los siguientes valores:

- Usuarios:

romain@contoso.com - Grupos: Ejecutivos

La política se aplica solo

romain@contoso.comsi también es miembro del grupo Ejecutivos. De lo contrario, la directiva no se aplica a él.- Usuarios:

Configuración de vínculos seguros para mensajes de correo electrónico

Vínculos seguros examina el correo electrónico entrante en busca de hipervínculos malintencionados conocidos. Las direcciones URL examinadas se vuelven a escribir o encapsulan con el prefijo de dirección URL estándar de Microsoft: https://<DataCenterLocation>.safelinks.protection.outlook.com (por ejemplo, https://nam01.safelinks.protection.outlook.com). Después de reescribir el vínculo, se analiza en busca de contenido potencialmente malintencionado.

Una vez que Vínculos seguros reescriba una dirección URL, la dirección URL se vuelve a escribir aunque el mensaje se reenvíe o se conteste manualmente . El ajuste se realiza por destinatario del mensaje (destinatarios internos y externos). También se vuelven a escribir vínculos adicionales que se agregan al mensaje reenviado o respondido.

Para el reenvío automático por reglas de bandeja de entrada o reenvío SMTP, la dirección URL no se reescribe en el mensaje destinado al destinatario final a menos que se cumpla una de las siguientes instrucciones:

- El destinatario también está protegido por vínculos seguros.

- La dirección URL ya se reescribió en una comunicación anterior.

Siempre que la protección de vínculos seguros esté activada, las direcciones URL se examinan antes de la entrega de mensajes, independientemente de si las direcciones URL se vuelven a escribir o no. En las versiones admitidas de Outlook (Windows, Mac y Outlook en la Web), las direcciones URL no codificadas se comprueban mediante una llamada API del lado cliente a Vínculos seguros en el momento de hacer clic.

La configuración de las directivas de vínculos seguros que se aplican a los mensajes de correo electrónico se describe en la lista siguiente:

Activado: Vínculos seguros comprueba una lista de vínculos conocidos y malintencionados cuando los usuarios hacen clic en vínculos de correo electrónico. Las direcciones URL se vuelven a escribir de forma predeterminada.: activa o desactiva el examen de vínculos seguros en los mensajes de correo electrónico. El valor recomendado está seleccionado (activado) y da como resultado las siguientes acciones:

- El examen de vínculos seguros está activado en Outlook (C2R) en Windows.

- Las direcciones URL se vuelven a escribir y los usuarios se enrutan a través de la protección de vínculos seguros al hacer clic en direcciones URL en los mensajes.

- Cuando se hace clic en ellas, las direcciones URL se comprueban en una lista de direcciones URL malintencionadas conocidas.

- Las direcciones URL que no tienen una reputación válida se detonan de forma asincrónica en segundo plano.

La siguiente configuración solo está disponible si está activado el examen de vínculos seguros en mensajes de correo electrónico:

Aplicar vínculos seguros a los mensajes de correo electrónico enviados dentro de la organización: active o desactive el examen de vínculos seguros en los mensajes enviados entre remitentes internos y destinatarios internos dentro de la misma organización Exchange Online. El valor recomendado está seleccionado (activado).

Aplicar el examen de direcciones URL en tiempo real en busca de vínculos sospechosos y vínculos que apunten a archivos: activa el examen en tiempo real de los vínculos, incluidos los vínculos de los mensajes de correo electrónico que apuntan al contenido descargable. El valor recomendado está seleccionado (activado).

-

Esperar a que se complete el examen de direcciones URL antes de entregar el mensaje:

- Seleccionado (activado): los mensajes que contienen direcciones URL se mantienen hasta que finaliza el examen. Los mensajes se entregan solo después de confirmar que las direcciones URL son seguras. Este es el valor recomendado.

- No seleccionado (desactivado): si el examen de direcciones URL no se puede completar, entregue el mensaje de todos modos.

-

Esperar a que se complete el examen de direcciones URL antes de entregar el mensaje:

No vuelva a escribir direcciones URL, realice comprobaciones solo a través de SafeLinks API: si esta configuración está seleccionada (activada), no se produce ningún ajuste de direcciones URL, pero las direcciones URL se examinan antes de la entrega de mensajes. En las versiones compatibles de Outlook (Windows, Mac y Outlook en la Web), vínculos seguros se llama exclusivamente a través de API en el momento de hacer clic en la dirección URL.

Para obtener más información sobre los valores recomendados para la configuración de directivas Estándar y Estricta para las directivas de vínculos seguros, consulte Configuración de directivas de Vínculos seguros.

Funcionamiento de vínculos seguros en los mensajes de correo electrónico

En un nivel alto, aquí se muestra cómo funciona la protección de vínculos seguros en las direcciones URL de los mensajes de correo electrónico:

Todo el correo electrónico pasa por EOP, donde el protocolo de Internet (IP) y los filtros de sobre, protección contra malware basada en firmas, filtros contra correo no deseado y antimalware antes de que el mensaje se entregue al buzón del destinatario.

El usuario abre el mensaje en su buzón y hace clic en una dirección URL del mensaje.

Vínculos seguros comprueba inmediatamente la dirección URL antes de abrir el sitio web:

Si la dirección URL apunta a un sitio web que se ha determinado que es malintencionado, se abre una página de advertencia del sitio web malintencionado (o una página de advertencia diferente).

Si la dirección URL apunta a un archivo descargable y la opción Aplicar examen de direcciones URL en tiempo real para vínculos y vínculos sospechosos que apuntan a archivos está activada en la directiva que se aplica al usuario, se comprueba el archivo descargable.

Si se determina que la dirección URL es segura, se abre el sitio web.

Configuración de vínculos seguros para Microsoft Teams

Activa o desactiva la protección de vínculos seguros para Microsoft Teams en directivas de vínculos seguros. En concreto, se usa Activado: Vínculos seguros comprueba una lista de vínculos malintencionados conocidos cuando los usuarios hacen clic en vínculos en Microsoft Teams. Las direcciones URL no se vuelven a escribir en la sección Teams . El valor recomendado está activado (seleccionado).

Nota:

Al activar o desactivar la protección de vínculos seguros para Teams, el cambio puede tardar hasta 24 horas en surtir efecto.

La protección de vínculos seguros para Teams se admite en las instancias de escritorio y web de Teams.

Las direcciones URL de Teams se comprueban en una lista de vínculos malintencionados conocidos cuando el usuario protegido hace clic en el vínculo (protección con el tiempo de clic). Las direcciones URL no se vuelven a escribir. Si se detecta que un vínculo es malintencionado, los usuarios tienen las siguientes experiencias:

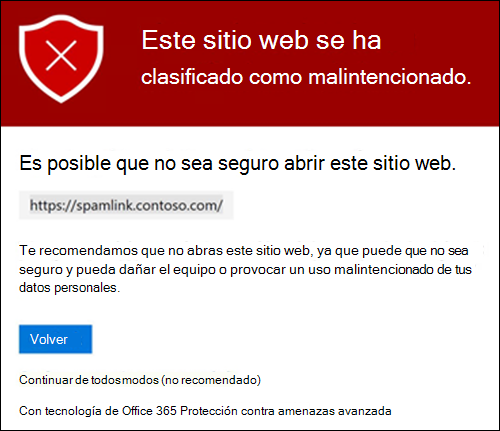

- Si se hizo clic en el vínculo en una conversación de Teams, chat en grupo o desde canales, la página de advertencia, como se muestra en la captura de pantalla, aparece en el explorador web predeterminado.

- Si se hizo clic en el vínculo desde una pestaña anclada, la página de advertencia aparece en la interfaz de Teams dentro de esa pestaña. La opción para abrir el vínculo en un explorador web está deshabilitada por motivos de seguridad.

- En función de cómo se configure la opción Permitir a los usuarios hacer clic en la dirección URL original de la directiva, el usuario tiene permiso o no para hacer clic en la dirección URL original (continuar de todos modos (no recomendado) en la captura de pantalla. Se recomienda no seleccionar la opción Permitir a los usuarios hacer clic en la dirección URL original para que los usuarios no puedan hacer clic en la dirección URL original.

Si el usuario que envió el vínculo no está protegido por una directiva de vínculos seguros en la que está activada la protección de Teams, el usuario puede hacer clic en la dirección URL original de su equipo o dispositivo.

Al hacer clic en el botón Volver atrás de la página de advertencia, el usuario vuelve a su contexto original o a su ubicación de dirección URL. Sin embargo, al volver a hacer clic en el vínculo original, vínculos seguros volverán a examinar la dirección URL, por lo que vuelve a aparecer la página de advertencia.

Cómo funcionan los vínculos seguros en Teams

En un nivel alto, aquí se muestra cómo funciona la protección de vínculos seguros para direcciones URL en Microsoft Teams:

Un usuario inicia la aplicación Teams.

Microsoft 365 comprueba que la organización del usuario incluye Microsoft Defender para Office 365 y que el usuario está incluido en una directiva de vínculos seguros activa en la que está activada la protección de Microsoft Teams.

Las direcciones URL se validan al hacer clic para el usuario en chats, chats de grupo, canales y pestañas.

Configuración de vínculos seguros para aplicaciones de Office

Protección de vínculos seguros para aplicaciones de Office comprueba vínculos en documentos de Office, no vínculos en mensajes de correo electrónico. Sin embargo, puede comprobar los vínculos de los documentos adjuntos de Office en los mensajes de correo electrónico después de abrir el documento.

Activa o desactiva la protección de vínculos seguros para aplicaciones de Office en directivas de vínculos seguros. En concreto, usa activado: Vínculos seguros comprueba una lista de vínculos malintencionados conocidos cuando los usuarios hacen clic en vínculos en aplicaciones de Microsoft Office. Las direcciones URL no se vuelven a escribir en la sección Office 365 aplicaciones. El valor recomendado está activado (seleccionado).

La protección de vínculos seguros para aplicaciones de Office tiene los siguientes requisitos de cliente:

Aplicaciones Microsoft 365 o Microsoft 365 Empresa Premium:

- Versiones actuales de Word, Excel y PowerPoint en Windows, Mac o en un explorador web.

- Aplicaciones de Office en dispositivos iOS o Android.

- Visio en Windows.

- OneNote en un explorador web.

- Outlook para Windows al abrir archivos EML o MSG guardados.

Las aplicaciones de Office admitidas y los servicios de Microsoft 365 están configurados para usar la autenticación moderna. Para obtener más información, consulte Cómo funciona la autenticación moderna para las aplicaciones de cliente de Office.

Los usuarios han iniciado sesión con sus cuentas profesionales o educativas. Para obtener más información, consulte Inicio de sesión en Office.

Para obtener más información sobre los valores recomendados para la configuración de directiva estándar y estricta, consulte Configuración de directivas de vínculos seguros.

Funcionamiento de vínculos seguros en aplicaciones de Office

En un nivel alto, aquí se muestra cómo funciona la protección de vínculos seguros para las direcciones URL en las aplicaciones de Office. Las aplicaciones de Office admitidas se describen en la sección anterior.

Un usuario inicia sesión con su cuenta profesional o educativa en una organización que incluye Aplicaciones Microsoft 365 o Microsoft 365 Empresa Premium.

El usuario abre y hace clic en un vínculo a un documento de Office en una aplicación de Office compatible.

Vínculos seguros comprueba inmediatamente la dirección URL antes de abrir el sitio web de destino:

Si la dirección URL apunta a un sitio web que se ha determinado que es malintencionado, se abre una página de advertencia del sitio web malintencionado (o una página de advertencia diferente).

Si la dirección URL apunta a un archivo descargable y la directiva vínculos seguros que se aplica al usuario está configurada para examinar los vínculos al contenido descargable (aplicar el examen de direcciones URL en tiempo real en busca de vínculos sospechosos y vínculos que apunten a archivos), se comprueba el archivo descargable.

Si la dirección URL se considera segura, el usuario se lleva al sitio web.

Si el análisis de vínculos seguros no se puede completar, la protección de vínculos seguros no se desencadena. En los clientes de escritorio de Office, se advierte al usuario antes de continuar con el sitio web de destino.

Nota:

Al principio de cada sesión puede tardar varios segundos en comprobar que los vínculos seguros para aplicaciones de Office están disponibles para el usuario.

Haga clic en Configuración de protección en Directivas de vínculos seguros

Esta configuración se aplica a vínculos seguros en el correo electrónico, Teams y aplicaciones de Office:

Seguimiento de los clics del usuario: active o desactive el almacenamiento de datos de clic de vínculos seguros para las direcciones URL en las que se ha hecho clic. Se recomienda dejar esta opción seleccionada (activada).

En Vínculos seguros para aplicaciones de Office, esta configuración se aplica a las versiones de escritorio Word, Excel, PowerPoint y Visio.

Si selecciona esta configuración, están disponibles las siguientes opciones:

Permitir que los usuarios haga clic en la dirección URL original: controla si los usuarios pueden hacer clic en la página de advertencia a la dirección URL original. El valor de recomendación no está seleccionado (desactivado).

En Vínculos seguros para aplicaciones de Office, esta configuración se aplica a la dirección URL original en las versiones de escritorio Word, Excel, PowerPoint y Visio.

Mostrar la personalización de marca de la organización en las páginas de notificación y advertencia: esta opción muestra la personalización de marca de la organización en las páginas de advertencia. La marca ayuda a los usuarios a identificar advertencias legítimas, ya que los atacantes suelen usar las páginas de advertencia predeterminadas de Microsoft. Para obtener más información sobre la personalización de la marca, consulte Personalizar el tema de Microsoft 365 para la organización.

Prioridad de las directivas de vínculos seguros

Después de crear varias directivas, puede especificar el orden en que se aplican. Ninguna de las dos directivas puede tener la misma prioridad y el procesamiento de directivas se detiene después de aplicar la primera directiva (la directiva de mayor prioridad para ese destinatario). La directiva de protección integrada siempre se aplica en último lugar. Las directivas de vínculos seguros asociadas a las directivas de seguridad estándar y estricta se aplican siempre antes que las directivas de vínculos seguros personalizadas.

Para obtener más información sobre el orden de precedencia y cómo se evalúan y aplican varias directivas, consulte Orden de precedencia para las directivas de seguridad preestablecidas y otras directivas y Orden y prioridad de la protección por correo electrónico.

Listas de "No volver a escribir las siguientes direcciones URL" en las directivas de vínculos seguros

Nota:

Las entradas de la lista "No volver a escribir las siguientes direcciones URL" no se examinan ni encapsulan mediante vínculos seguros durante el flujo de correo, pero es posible que todavía se bloqueen en el momento de hacer clic. Informe de la dirección URL como he confirmado que está limpia y, a continuación, seleccione Alow this URL to add an allow entry to the Tenant Allow/Block List (Permitir o bloquear lista de inquilinos) para que la dirección URL no se examine ni ajuste mediante vínculos seguros durante el flujo de correo y en el momento de hacer clic. Para obtener instrucciones, consulte Notificar direcciones URL correctas a Microsoft.

Cada directiva de vínculos seguros contiene una lista No volver a escribir las siguientes direcciones URL que puede usar para especificar direcciones URL que no se reescriban mediante el examen de vínculos seguros. Puede configurar diferentes listas en diferentes directivas de vínculos seguros. El procesamiento de directivas se detiene después de que se aplique al usuario la primera directiva (probablemente, la prioridad más alta). Por lo tanto, solo se aplica una opción No volver a escribir la lista de direcciones URL siguientes a un usuario que se incluye en varias directivas de vínculos seguros activas.

Para agregar entradas a la lista en directivas de vínculos seguros nuevas o existentes, consulte Crear directivas de vínculos seguros o Modificar directivas de vínculos seguros.

Notas:

Los clientes siguientes no reconocen las listas No volver a escribir las siguientes direcciones URL en las directivas de vínculos seguros. Se puede impedir que los usuarios incluidos en las directivas accedan a las direcciones URL en función de los resultados del examen de vínculos seguros en estos clientes:

- Microsoft Teams

- Aplicaciones web de Office

Para obtener una lista verdaderamente universal de direcciones URL que se permiten en todas partes, consulte Administrar la lista de permitidos o bloqueados de inquilinos. Sin embargo, no se excluyen de la reescritura de vínculos seguros las entradas permitidas de dirección URL en la lista de permitidos o bloqueados de inquilinos.

Considere la posibilidad de agregar direcciones URL internas de uso común a la lista para mejorar la experiencia del usuario. Por ejemplo, si tiene servicios locales, como Skype Empresarial o SharePoint, puede agregar esas direcciones URL para excluirlas del examen.

Si ya tiene no volver a escribir las siguientes entradas de direcciones URL en las directivas de vínculos seguros, asegúrese de revisar las listas y agregar caracteres comodín según sea necesario. Por ejemplo, la lista tiene una entrada como

https://contoso.com/ay, más adelante, decide incluir subpaths comohttps://contoso.com/a/b. En lugar de agregar una nueva entrada, agregue un carácter comodín a la entrada existente para que se convierta enhttps://contoso.com/a/*.Puede incluir hasta tres caracteres comodín (

*) por entrada de dirección URL. Los caracteres comodín incluyen explícitamente prefijos o subdominios. Por ejemplo, la entradacontoso.comno es la misma*.contoso.com/*que , porque*.contoso.com/*permite a los usuarios visitar subdominios y rutas de acceso en el dominio especificado.Si una dirección URL usa el redireccionamiento automático para HTTP a HTTPS (por ejemplo, redireccionamiento 302 para

http://www.contoso.comhttps://www.contoso.com) e intenta escribir entradas HTTP y HTTPS para la misma dirección URL en la lista, es posible que observe que la segunda entrada url reemplaza a la primera entrada de dirección URL. Este comportamiento no se produce si las versiones HTTP y HTTPS de la dirección URL son completamente independientes.No especifique http:// ni https:// (es decir, contoso.com) para excluir las versiones HTTP y HTTPS.

*.contoso.comno cubre contoso.com, por lo que tendría que excluir ambos para cubrir tanto el dominio especificado como los dominios secundarios.contoso.com/*cubre solo contoso.com, por lo que no es necesario excluir tantocontoso.comycontoso.com/*; bastaríacontoso.com/*.Para excluir todas las iteraciones de un dominio, se necesitan dos entradas de exclusión;

contoso.com/*y*.contoso.com/*. Estas entradas se combinan para excluir HTTP y HTTPS, el dominio principal contoso.com y cualquier dominio secundario, así como cualquier parte final o no (por ejemplo, se cubren contoso.com y contoso.com/vdir1).

Sintaxis de entrada para la lista "No volver a escribir las siguientes direcciones URL"

En la tabla siguiente se describen ejemplos de los valores que puede especificar y sus resultados:

| Valor | Resultado |

|---|---|

contoso.com |

Permite el acceso a https://contoso.com subdominios o rutas de acceso, pero no a ellos. |

*.contoso.com/* |

Permite el acceso a un dominio, subdominios y rutas de acceso (por ejemplo, https://www.contoso.com, https://www.contoso.com, https://maps.contoso.como https://www.contoso.com/a). Esta entrada es intrínsecamente mejor que *contoso.com*, porque no permite sitios potencialmente fraudulentos, como https://www.falsecontoso.com o https://www.false.contoso.completelyfalse.com |

https://contoso.com/a |

Permite el acceso a https://contoso.com/a, pero no a rutas secundarias como https://contoso.com/a/b |

https://contoso.com/a/* |

Permite el acceso a https://contoso.com/a rutas secundarias y como https://contoso.com/a/b |

Páginas de advertencia de vínculos seguros

Esta sección contiene ejemplos de las distintas páginas de advertencia desencadenadas por la protección de vínculos seguros al hacer clic en una dirección URL.

Notificación de examen en curso

Vínculos seguros examinan la dirección URL en la que se ha hecho clic. Es posible que tenga que esperar unos instantes antes de volver a intentar el vínculo.

Advertencia de mensaje sospechoso

La dirección URL en la que se ha hecho clic estaba en un mensaje de correo electrónico similar a otros mensajes sospechosos. Se recomienda comprobar el mensaje de correo electrónico antes de continuar con el sitio.

Advertencia de intento de suplantación de identidad

La dirección URL en la que se ha hecho clic estaba en un mensaje de correo electrónico que se ha identificado como un ataque de suplantación de identidad (phishing). Como resultado, se bloquean todas las direcciones URL del mensaje de correo electrónico. Se recomienda no continuar con el sitio.

Advertencia de sitios web malintencionados

La dirección URL en la que se ha hecho clic apunta a un sitio que se ha identificado como malintencionado. Se recomienda no continuar con el sitio.

Advertencia de error

Se ha producido algún tipo de error y no se puede abrir la dirección URL.