Realice una búsqueda proactiva de amenazas de extremo a extremo en Microsoft Sentinel

La búsqueda proactiva de amenazas es un proceso en el que los analistas de seguridad buscan amenazas no detectadas y comportamientos malintencionados. Mediante la creación de una hipótesis, la búsqueda a través de datos y la validación de esa hipótesis, determinan qué actuar. Las acciones pueden incluir la creación de nuevas detecciones, la nueva inteligencia sobre amenazas o la creación de un nuevo incidente.

Utilice la experiencia de caza de extremo a extremo dentro de Microsoft Sentinel para:

- Busca proactivamente en función de técnicas MITRE específicas, actividad potencialmente malintencionada, amenazas recientes o tu propia hipótesis personalizada.

- Usa consultas de búsqueda generadas por investigadores de seguridad o consultas de búsqueda personalizadas para investigar el comportamiento malicioso.

- Realiza tus búsquedas utilizando varias pestañas de consultas persistentes que te permiten mantener el contexto a lo largo del tiempo.

- Recopila pruebas, investiga las fuentes de UEBA y anota los hallazgos utilizando marcadores específicos de búsqueda.

- Colabora y documenta tus hallazgos con comentarios.

- Actúa sobre los resultados mediante la creación de nuevas reglas de análisis, nuevos incidentes, nuevos indicadores de amenazas y la ejecución de cuadernos de estrategias.

- Realiza un seguimiento de las búsquedas nuevas, activas y cerradas en un solo lugar.

- Consulta las métricas basadas en hipótesis validadas y resultados tangibles.

Importante

Microsoft Sentinel ahora está disponible con carácter general en la plataforma de operaciones de seguridad unificadas de Microsoft en el portal de Microsoft Defender. Para obtener más información, consulte Microsoft Sentinel en el portal de Microsoft Defender.

Requisitos previos

Para usar la característica de búsqueda, debes tener asignado un rol integrado de Microsoft Sentinel o un rol RBAC de Azure personalizado. Aquí están tus opciones:

Asigna la asignación de roles de colaborador de Microsoft Sentinel integrada.

Para obtener más información sobre los roles en Microsoft Sentinel, consulte Roles y permisos en Microsoft Sentinel.Asigna un rol personalizado de Azure RBAC con los permisos adecuados en Microsoft.SecurityInsights/hunts.

Para obtener más información sobre los roles personalizados, consulta Roles personalizados y Azure RBAC avanzado.

Definición de la hipótesis

Definir una hipótesis es un proceso flexible abierto y flexible y puede incluir cualquier idea que quiera validar. Entre las hipótesis comunes se incluyen:

- Comportamiento sospechoso: investiga la actividad potencialmente malintencionada que está visible en el entorno para determinar si se está produciendo un ataque.

- Nueva campaña de amenazas: busca tipos de actividad malintencionada basadas en actores, técnicas o vulnerabilidades recién detectados. Puede que haya escuchado hablar de esto en un artículo sobre seguridad.

- Brechas de detección: aumente la cobertura de detección mediante el mapa MITRE ATT&CK para identificar brechas.

Microsoft Sentinel te ofrece flexibilidad a medida que se encuentra cero en el conjunto adecuado de consultas de búsqueda para investigar la hipótesis. Al crear una búsqueda, iníciala con consultas de búsqueda preseleccionadas o agrega consultas a medida que avances. Estas son recomendaciones para consultas preseleccionadas basadas en las hipótesis más comunes.

Hipótesis: comportamiento sospechoso

Para Microsoft Sentinel en Azure Portal, en Administración de amenazas seleccione Búsqueda.

Para Microsoft Sentinel en el Portal de Defender, seleccione Microsoft Sentinel>Administración de amenazas>Búsqueda.Seleccione la pestaña Consultas. Para identificar comportamientos potencialmente maliciosos, ejecute todas las consultas.

Selecciona Ejecutar todas las consultas> para esperar a que se ejecuten las consultas. Este proceso puede tardar algo de tiempo.

Selecciona Agregar filtro>Resultados> deselecciona las casillas de verificación "!", "N/A", "-" y valores "0" >Aplicar

.

.

Ordene estos resultados por la columna Delta de resultados para ver lo que ha cambiado más recientemente. Estos resultados proporcionan instrucciones iniciales sobre la búsqueda.

Hipótesis: nueva campaña de amenazas

El concentrador de contenidos ofrece soluciones basadas en campañas de amenazas y dominios para buscar ataques específicos. En los pasos siguientes, se instala uno de estos tipos de soluciones.

Ir al Centro de Contenidos.

Instale una campaña de amenazas o una solución basada en dominios como la Detección de vulnerabilidades Log4J o Apache Tomcat.

Una vez instalada la solución, en Microsoft Sentinel, vaya a Búsqueda.

Seleccione la pestaña Consultas.

Búsqueda por nombre de la solución, o filtrado por Nombre de origen de la solución.

Seleccione la consulta y Ejecutar consulta.

Hipótesis: brechas de detección

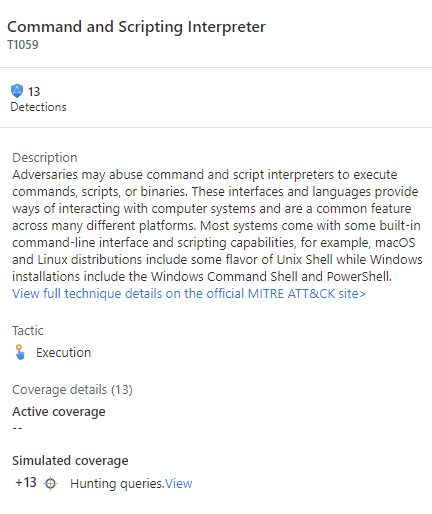

El mapa MITRE ATT&CK le ayuda a identificar brechas específicas en su cobertura de detección. Utilice consultas de búsqueda predefinidas para técnicas específicas de MITRE ATT&CK como punto de partida para desarrollar una nueva lógica de detección.

Vaya a la página MITRE ATT&CK (versión preliminar).

Anula la selección de elementos en el menú desplegable Activo.

Selecciona Consultas de búsqueda en el filtro Simulado para ver qué técnicas tienen consultas de búsqueda asociadas.

Selecciona la tarjeta con la técnica deseada.

Selecciona el vínculo Ver situado junto a Consultas de búsqueda en la parte inferior del panel de detalles. Este vínculo te lleva a una vista filtrada de la pestaña Consultas de la página Búsqueda en función de la técnica seleccionada.

Seleccionar todas las consultas de esa técnica.

Crear una búsqueda

Hay dos formas principales de crear una búsqueda.

Si comenzó con una hipótesis en la que seleccionó consultas, seleccione el menú desplegable Acciones de búsqueda >Crear nueva búsqueda. Todas las consultas seleccionadas se clonan para esta nueva búsqueda.

Si aún no te has decidido por las consultas, selecciona la pestaña Búsquedas (versión preliminar)>Nueva búsqueda para crear una búsqueda en blanco.

Rellena el nombre de la búsqueda y los campos opcionales. La descripción es un buen lugar para verbalizar su hipótesis. El menú desplegable Hipótesis es donde se establece el estado de la hipótesis de trabajo.

Selecciona Crear para empezar.

Ver los detalles de la búsqueda

Selecciona la pestaña Búsquedas (versión preliminar) para ver la nueva búsqueda.

Selecciona el vínculo de búsqueda por nombre para ver los detalles y realizar acciones.

Vea el panel de detalles con el Nombre de la búsqueda, la Descripción, el Contenido, la Hora de la última actualización y la Hora de creación.

Fíjate en las pestañas de Consultas, Marcadores y Entidades.

Pestaña Consultas

La pestaña Consultas contiene consultas de búsqueda específicas de esta búsqueda. Estas consultas son clones de las originales, independientes de todas las demás del área de trabajo. Actualice o elimine las consultas sin que ello afecte a su conjunto global de consultas de búsqueda o a las consultas de otras búsquedas.

Agregar una consulta a la búsqueda

- Selecciona Acciones de consulta>para agregar consultas a la búsqueda

- Selecciona las consultas que deseas agregar.

Ejecutar consultas

- Selecciona

Ejecutar todas las consultas o elige consultas específicas y selecciona

Ejecutar todas las consultas o elige consultas específicas y selecciona  Ejecutar consultas seleccionadas.

Ejecutar consultas seleccionadas. - Selecciona

Cancelar para cancelar la ejecución de consultas en cualquier momento.

Cancelar para cancelar la ejecución de consultas en cualquier momento.

Administración de consultas

Haz clic con el botón derecho en una consulta y selecciona una de las siguientes opciones en el menú contextual:

- Ejecutar

- Editar

- Clonar

- Eliminar

- Creación de una regla de análisis

Estas opciones se comportan igual que la tabla de consultas existente en la página Búsqueda , excepto las acciones que solo se aplican dentro de esta búsqueda. Cuando decides crear una regla de análisis, el nombre, la descripción y la consulta de KQL se rellenan previamente en la nueva creación de reglas. Se crea un vínculo para ver la nueva regla de análisis que se encuentra en Reglas de análisis relacionadas.

Vista de resultados

Esta característica te permite ver los resultados de la consulta de búsqueda en la experiencia de búsqueda de Log Analytics. A partir de aquí, analiza los resultados, afina las consultas y crea marcadores para registrar información e investigar aún más los resultados de las filas individuales.

- Selecciona el botón Ver resultados.

- Si pasas a otra parte del portal de Microsoft Sentinel y luego vuelves a la experiencia de búsqueda de registro de LA desde la página de búsqueda, todas las pestañas de consulta de LA permanecerán.

- Estas pestañas de consulta de LA se pierden si cierra la pestaña del navegador. Si desea conservar las consultas a largo plazo, debe guardar la consulta, crear una nueva consulta de búsqueda o copiarla en un comentario para usarla más adelante dentro de la búsqueda.

Agregar un marcador

Cuando encuentres resultados interesantes o filas importantes de datos, agrega esos resultados a la búsqueda mediante la creación de un marcador. Para obtener más información, consulta Usar marcadores de búsqueda para investigaciones de datos.

Selecciona la fila o filas deseadas.

Arriba de la tabla de resultados, seleccione Agregar marcador.

Asigne un nombre al marcador.

Establezca la columna de hora del evento.

Asignar identificadores de entidad.

Establezca las tácticas y técnicas de MITRE.

Agregar etiquetas y notas.

Los marcadores conservan los resultados de fila específicos, la consulta KQL y el intervalo de tiempo que generaron el resultado.

Selecciona Crear para agregar el marcador a la búsqueda.

Visualizar marcadores

Vaya a la pestaña de favoritos de la búsqueda para ver sus favoritos.

Selecciona un marcador deseado y realiza las siguientes acciones:

- Selecciona vínculos de entidad para ver la página de entidad UEBA correspondiente.

- Consulta los resultados sin procesar, las etiquetas y las notas.

- Selecciona Ver consulta de origen para ver la consulta de origen en Log Analytics.

- Selecciona Ver registros de marcadores para ver el contenido del marcador en la tabla de marcadores de búsqueda de Log Analytics.

- Seleccione el botón Investigar para ver el marcador y las entidades relacionadas en el gráfico de investigación.

- Selecciona el botón Editar para actualizar las etiquetas, las tácticas y técnicas de MITRE y las notas.

Interacción con entidades

Navega a la pestaña Entidades de tu búsqueda para ver, buscar y filtrar las entidades contenidas en tu búsqueda. Esta lista se genera a partir de la lista de entidades de los marcadores. La pestaña Entidades resuelve automáticamente las entradas duplicadas.

Selecciona los nombres de entidad para visitar la página de entidad UEBA correspondiente.

Haz clic con el botón derecho en la entidad para tomar medidas adecuadas para los tipos de entidad, como agregar una dirección IP a TI o ejecutar un cuaderno de estrategias específico de tipo de entidad.

Agregar comentarios

Los comentarios son un excelente lugar para colaborar con compañeros, conservar notas y encontrar documentos.

Seleccione

.

.

Escribe y da formato al comentario en el cuadro de edición.

Agrega un resultado de consulta como vínculo para que los colaboradores comprendan rápidamente el contexto.

Selecciona el botón Comentario para aplicar los comentarios.

Creación de incidentes

Hay dos opciones para la creación de incidentes durante la búsqueda.

Opción 1: usar marcadores.

Selecciona un marcador o marcadores.

Selecciona el botón Acciones de incidente.

Selecciona Crear nuevo incidente o Agregar a incidente existente

- Para Crear nuevo incidente, sigue los pasos guiados. La pestaña de marcadores se rellena previamente con los marcadores seleccionados.

- En Agregar al incidente existente, selecciona el incidente y el botón Aceptar .

Opción 2: usa las Acciones de búsqueda.

Seleccione el menú Acciones de búsqueda >Crear incidente y sigue los pasos guiados.

Durante el paso Agregar marcadores, usa la acción Agregar marcador para elegir marcadores de la búsqueda para agregar al incidente. Está limitado a los marcadores que no están asignados a un incidente.

Después de crear el incidente, se vinculará en la lista de Incidentes relacionados para esa búsqueda.

Estado de actualización

Cuando haya capturado suficientes pruebas para validar o invalidar su hipótesis, actualice el estado de su hipótesis.

Cuando se completen todas las acciones asociadas a la búsqueda, como crear reglas de análisis, incidentes o agregar indicadores de riesgo (IOC) a TI, cierra la búsqueda.

Estas actualizaciones de estado están visibles en la página búsqueda principal y se usan para realizar un seguimiento de las métricas.

Seguimiento de métricas

Realiza un seguimiento de los resultados tangibles de la actividad de búsqueda utilizando la barra de métricas en la pestaña Búsquedas. Las métricas muestran el número de hipótesis validadas, nuevos incidentes creados y nuevas reglas analíticas creadas. Usa estos resultados para establecer objetivos o celebrar hitos de programa de búsqueda.

Pasos siguientes

En este artículo, ha aprendido a realizar una investigación de búsqueda con la función de búsqueda de Microsoft Sentinel.

Para más información, vea: