Administración del control de aplicaciones Windows Defender para Azure Stack HCI, versión 23H2

Se aplica a: Azure Stack HCI, versión 23H2

En este artículo se describe cómo usar Windows Defender Application Control (WDAC) para reducir la superficie expuesta a ataques de Azure Stack HCI. Para más información, consulte Administración de la configuración de seguridad de línea base en Azure Stack HCI, versión 23H2.

Requisitos previos

Antes de empezar, asegúrese de que tiene acceso a un sistema de Azure Stack HCI, versión 23H2 implementado, registrado y conectado a Azure.

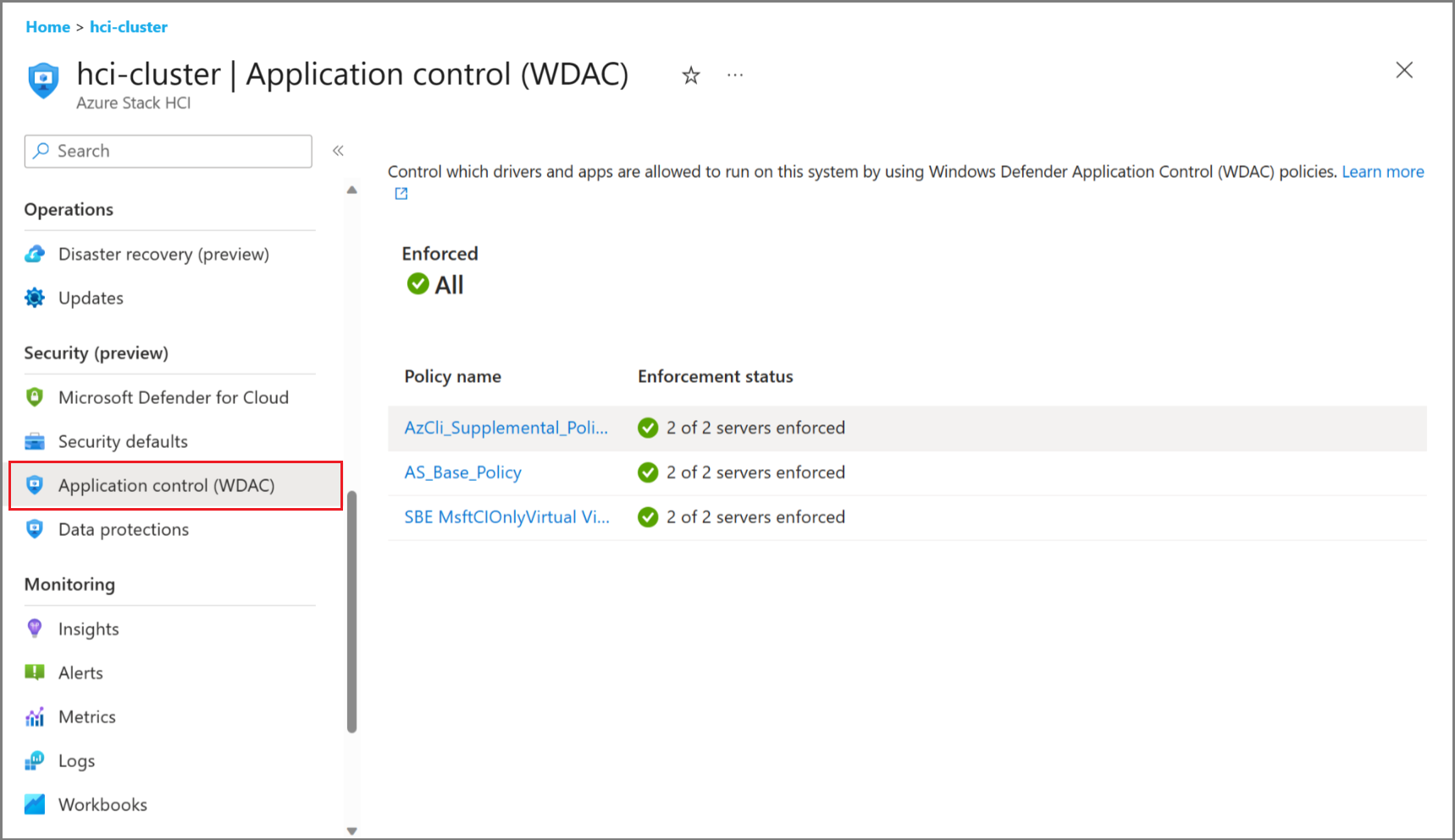

Visualización de la configuración de WDAC a través de Azure Portal

Para ver la configuración de WDAC en el Azure Portal, asegúrese de que ha aplicado la iniciativa MCSB. Para obtener más información, consulte Aplicación de la iniciativa Microsoft Cloud Security Benchmark.

Puede usar directivas WDAC para controlar qué controladores y aplicaciones pueden ejecutarse en el sistema. Solo puede ver la configuración de WDAC a través de Azure Portal. Para administrar la configuración, consulte Administración de la configuración de WDAC con PowerShell.

Administración de la configuración de WDAC con PowerShell

Habilitación de los modos de directiva WDAC

Puede habilitar WDAC durante o después de la implementación. Use PowerShell para habilitar o deshabilitar WDAC después de la implementación.

Conéctese a uno de los nodos del clúster y use los siguientes cmdlets para habilitar la directiva WDAC deseada en modo "Audit" o "Aplicado".

En esta versión de compilación hay dos cmdlets:

-

Enable-AsWdacPolicy: afecta a todos los nodos del clúster. -

Enable-ASLocalWDACPolicy: afecta solo al nodo en el que se ejecuta el cmdlet.

Según el caso de uso, debe ejecutar un cambio de clúster global o un cambio de nodo local.

Resulta útil cuando:

- Ha empezado con la configuración predeterminada y recomendada.

- Debe instalar o ejecutar nuevo software de terceros. Puede cambiar los modos de directiva para crear una directiva complementaria.

- Ha empezado con WDAC deshabilitado durante la implementación y ahora quiere habilitar WDAC para aumentar la protección de seguridad o para validar que el software se ejecuta correctamente.

- WDAC bloquea el software o los scripts. En este caso, puede usar el modo de auditoría para comprender y solucionar el problema.

Nota

Cuando se bloquea la aplicación, WDAC crea un evento correspondiente. Revise el registro de eventos para comprender los detalles de la directiva que bloquea la aplicación. Para obtener más información, consulte la guía operativa de control de aplicaciones de Windows Defender.

Cambiar los modos de directiva WDAC

Siga estos pasos para cambiar de modo de directiva de WDAC. Estos comandos de PowerShell interactúan con Orchestrator para habilitar los modos seleccionados.

Conéctese al nodo de Azure Stack HCI.

Ejecute el siguiente comando de PowerShell mediante credenciales de administrador local o credenciales de usuario de implementación (AzureStackLCMUser).

Importante

Los cmdlets que necesitan iniciar sesión como usuario de implementación (AzureStackLCMUser) necesitan una autorización de credenciales adecuada a través del grupo de seguridad (PREFIX-ECESG) y CredSSP (cuando se usa PowerShell remoto) o sesión de consola (RDP).

Ejecute el siguiente cmdlet para comprobar el modo de directiva WDAC que está habilitado actualmente:

Get-AsWdacPolicyModeEste cmdlet devuelve audit o modo aplicado por nodo.

Ejecute el siguiente cmdlet para cambiar el modo de directiva:

Enable-AsWdacPolicy -Mode <PolicyMode [Audit | Enforced]>Por ejemplo, para cambiar el modo de directiva a auditar, ejecute:

Enable-AsWdacPolicy -Mode AuditAdvertencia

El orquestador tardará hasta dos o tres minutos en cambiar al modo seleccionado.

Vuelva a ejecutar

Get-ASWDACPolicyModepara confirmar que se actualiza el modo de directiva.Get-AsWdacPolicyModeEsta es una salida de ejemplo de estos cmdlets:

PS C:\> Get-AsWdacPolicyMode VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Enforced. VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Enforced. NodeName PolicyMode -------- ---------- Node01 Enforced Node01 Enforced PS C:\> Enable-AsWdacPolicy -Mode Audit WARNING: Setting WDAC Policy to Audit Mode on all nodes. This will not protect your system against untrusted applications VERBOSE: Action plan instance ID specified: 6826fbf2-cb00-450e-ba08-ac24da6df4aa VERBOSE: Started an action plan 6826fbf2-cb00-450e-ba08-ac24da6df4aa to set WDAC Policy to Audit Mode. 6826fbf2-cb00-450e-ba08-ac24da6df4aa PS C:\> Get-AsWdacPolicyMode VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Audit. VERBOSE: Getting WDAC Policy Mode on Node01 VERBOSE: WDAC Policy Mode on Node01 is Audit. NodeName PolicyMode -------- ---------- Node01 Audit Node01 Audit

Creación de una directiva WDAC para habilitar software de terceros

Al usar WDAC en modo de cumplimiento, para que el software firmado que no sea de Microsoft se ejecute, compile en la directiva base proporcionada por Microsoft mediante la creación de una directiva complementaria WDAC. Puede encontrar información adicional en la documentación pública de WDAC.

Nota

Para ejecutar o instalar software nuevo, es posible que tenga que cambiar WDAC al modo de auditoría primero (consulte los pasos anteriores), instalar el software, probar que funciona correctamente, crear la nueva directiva complementaria y, a continuación, volver a cambiar WDAC al modo aplicado.

Cree una nueva directiva en el formato de varias directivas, como se muestra a continuación. Después, use Add-ASWDACSupplementalPolicy -Path Policy.xml para convertirla en una directiva complementaria e implementarla en los nodos del clúster.

Creación de una directiva complementaria de WDAC

Siga estos pasos para crear una directiva complementaria:

Antes de comenzar, instale el software que la directiva complementaria abarcará en su propio directorio. Está bien si hay subdirectorios. Al crear la directiva complementaria, debe proporcionar un directorio para examinar y no desea que la directiva complementaria cubra todo el código del sistema. En nuestro ejemplo, este directorio es C:\software\codetoscan.

Una vez que haya implementado todo el software, ejecute el siguiente comando para crear la directiva complementaria. Use un nombre de directiva único para ayudarle a identificarlo.

New-CIPolicy -MultiplePolicyFormat -Level Publisher -FilePath c:\wdac\Contoso-policy.xml -UserPEs -Fallback Hash -ScanPath c:\software\codetoscanEjecute el siguiente cmdlet para modificar los metadatos de la directiva complementaria:

# Set Policy Version (VersionEx in the XML file) $policyVersion = "1.0.0.1" Set-CIPolicyVersion -FilePath $policyPath -Version $policyVersion # Set Policy Info (PolicyName, PolicyID in the XML file) Set-CIPolicyIdInfo -FilePath c:\wdac\Contoso-policy.xml -PolicyID "Contoso-Policy_$policyVersion" -PolicyName "Contoso-Policy"Ejecute el siguiente cmdlet para implementar la directiva:

Add-ASWDACSupplementalPolicy -Path c:\wdac\Contoso-policy.xmlEjecute el siguiente cmdlet para comprobar el estado de la nueva directiva:

Get-ASLocalWDACPolicyInfoEsta es una salida de ejemplo de estos cmdlets:

C:\> Get-ASLocalWDACPolicyInfo NodeName : Node01 PolicyMode : Enforced PolicyGuid : {A6368F66-E2C9-4AA2-AB79-8743F6597683} PolicyName : AS_Base_Policy PolicyVersion : AS_Base_Policy_1.1.4.0 PolicyScope : Kernel & User MicrosoftProvided : True LastTimeApplied : 10/26/2023 11:14:24 AM NodeName : Node01 PolicyMode : Enforced PolicyGuid : {2112036A-74E9-47DC-A016-F126297A3427} PolicyName : Contoso-Policy PolicyVersion : Contoso-Policy_1.0.0.1 PolicyScope : Kernel & User MicrosoftProvided : False LastTimeApplied : 10/26/2023 11:14:24 AM