Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Se aplica a:  Inquilinos de personal

Inquilinos de personal  Inquilinos externos (más información)

Inquilinos externos (más información)

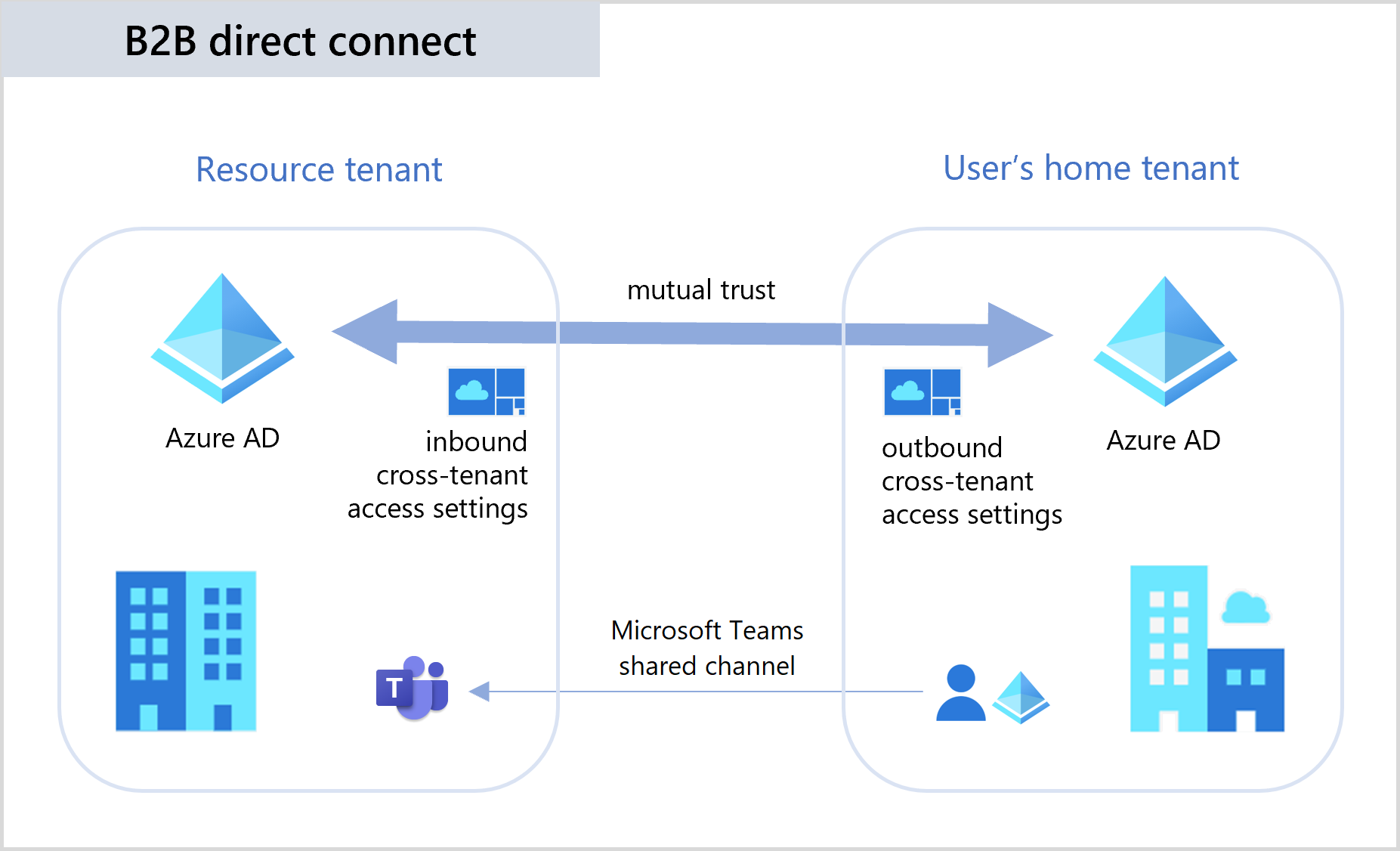

La conexión directa B2B es una característica de Microsoft Entra External ID que permite configurar una relación de confianza mutua con otra organización de Microsoft Entra para poder colaborar de manera fluida. Actualmente, esta característica funciona con canales compartidos Microsoft Teams. Con la conexión directa B2B, los usuarios de ambas organizaciones pueden trabajar juntos mediante sus credenciales y un canal compartido en Teams sin necesidad de agregarlos a la organización del otro como invitados. Use la conexión directa B2B para compartir recursos con organizaciones de Microsoft Entra externas. O bien, úsela para compartir recursos entre varios inquilinos de Microsoft Entra de su organización.

La conexión directa B2B requiere una relación de confianza mutua entre dos organizaciones de Microsoft Entra para permitir el acceso a los recursos del otro. Tanto la organización de los recursos como la organización externa deben habilitar mutuamente la conexión directa B2B en su configuración de acceso entre inquilinos. Cuando se establece la confianza, el usuario de la conexión directa B2B tiene acceso mediante el inicio de sesión único a recursos fuera de su organización con las credenciales de su organización de Microsoft Entra.

Actualmente, la conexión directa B2B funciona con los canales compartidos de Teams. Cuando se establece la conexión directa B2B entre dos organizaciones, los usuarios de una organización pueden crear un canal compartido en Teams e invitar a un usuario externo de conexión directa B2B. Después, desde Teams, el usuario de la conexión directa B2B puede acceder sin problemas al canal compartido en la instancia de Teams de su inquilino, sin tener que iniciar sesión manualmente en la organización que hospeda el canal compartido.

Administración del acceso entre inquilinos para la conexión directa B2B

Las organizaciones de Microsoft Entra pueden administrar sus relaciones de confianza con otras organizaciones de Microsoft Entra mediante la definición de la configuración del acceso entre inquilinos de entrada y de salida. La configuración del acceso entre inquilinos proporciona un control pormenorizado sobre cómo colaboran con usted otras organizaciones (acceso de entrada) y cómo colaboran sus usuarios con otras organizaciones (acceso de salida).

La configuración del acceso de entrada controla si los usuarios de organizaciones externas pueden acceder a los recursos de su organización. Puede aplicar esta configuración a todos los usuarios o especificar usuarios, grupos y aplicaciones concretos.

La configuración de acceso de salida controla si los usuarios pueden acceder a los recursos de una organización externa. Puede aplicar esta configuración a todos los usuarios o especificar usuarios, grupos y aplicaciones concretos.

Las restricciones de inquilino determinan cómo pueden acceder sus usuarios a una organización externa cuando utilizan sus dispositivos y su red, pero han iniciado sesión con una cuenta emitida por la organización externa.

La configuración de confianza determina si las directivas de acceso condicional confiarán en las notificaciones de autenticación multifactor (MFA), de dispositivo conforme y de dispositivo unido a Microsoft Entra híbrido de una organización externa cuando los usuarios de esa organización acceden a los recursos.

Importante

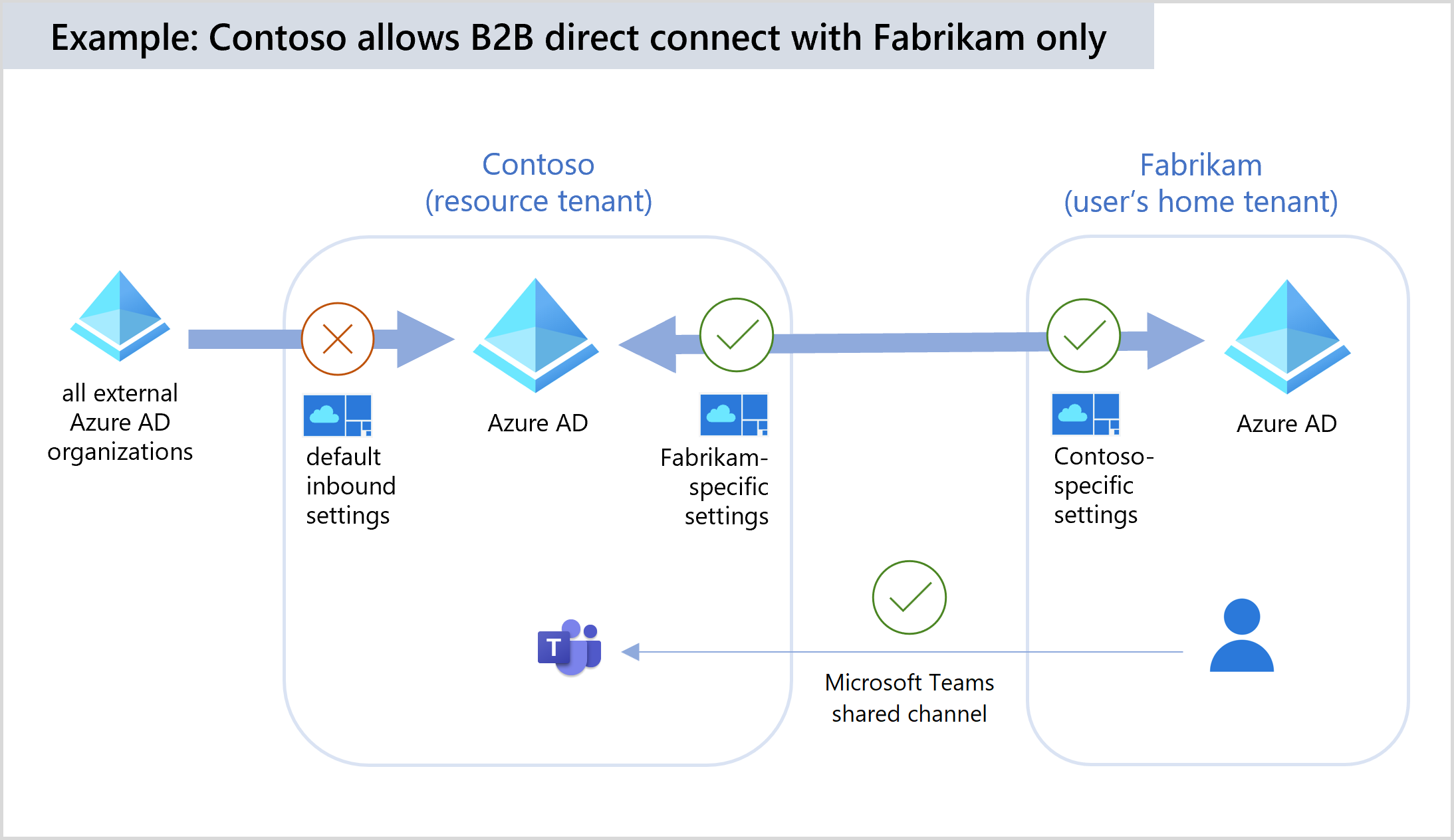

La conexión directa B2B solo es posible cuando ambas organizaciones permiten el acceso a y desde la otra organización. Por ejemplo, Contoso puede permitir la conexión directa B2B de entrada desde Fabrikam, pero el uso compartido no es posible hasta que Fabrikam también habilita la conexión directa B2B de salida con Contoso. Por tanto, deberá coordinarse con el administrador de la organización externa para asegurarse de que su configuración de acceso entre inquilinos permite el uso compartido con usted. Este acuerdo mutuo es importante, porque la conexión directa B2B permite el uso compartido limitado de datos para los usuarios que habilita para la conexión directa B2B.

Configuración predeterminada

La configuración predeterminada de acceso entre inquilinos se aplica a todas las organizaciones de Microsoft Entra externas, excepto a las organizaciones para las que ha configurado opciones individuales. Inicialmente, Microsoft Entra ID bloquea todas las funcionalidades de conexión directa B2B de entrada y salida para todos los inquilinos de Microsoft Entra externos. Puede cambiar esta configuración predeterminada, pero lo normal es dejarla como está y habilitar el acceso de conexión directa B2B con organizaciones concretas.

Configuración específica de la organización

Puede definir una configuración específica de cada organización. Para ello, agregue la organización y modifique la configuración de acceso entre inquilinos. Esta configuración tiene prioridad sobre la configuración predeterminada de esa organización.

Ejemplo 1: Permitir la conexión directa B2B con Fabrikam y bloquear todas las demás

En este ejemplo, Contoso quiere bloquear la conexión directa B2B con todas las organizaciones externas de forma predeterminada, pero permitir la conexión directa B2B para todos los usuarios, grupos y aplicaciones de Fabrikam.

Contoso establece la siguiente configuración predeterminada para el acceso entre inquilinos:

- Bloquear el acceso de entrada a la conexión directa B2B para todos los usuarios y grupos externos.

- Bloquear el acceso de salida a la conexión directa B2B para todos los usuarios y grupos de Contoso.

A continuación, Contoso agrega la organización Fabrikam y configura las siguientes opciones de organización para Fabrikam:

- Permitir el acceso de entrada a la conexión directa B2B para todos los usuarios y grupos de Fabrikam.

- Permitir el acceso de entrada de los usuarios de la conexión directa B2B de Fabrikam a todas las aplicaciones internas de Contoso.

- Permita que todos los usuarios de Contoso, o determinados grupos y usuarios, tengan acceso de salida a Fabrikam mediante la conexión directa B2B.

- Permitir que los usuarios de la conexión directa B2B de Contoso tengan acceso de salida a todas las aplicaciones de Fabrikam.

Para que este escenario funcione, Fabrikam debe permitir también la conexión directa B2B con Contoso, es decir, debe configurar estas mismas opciones de acceso entre inquilinos para Contoso y para sus propios usuarios y aplicaciones. Una vez completa la configuración, los usuarios de Contoso que administran canales compartidos de Teams podrán agregar usuarios de Fabrikam al buscar sus direcciones de correo electrónico de Fabrikam completas.

Ejemplo 2: Habilitar la conexión directa B2B solo con el grupo de marketing de Fabrikam

A partir del ejemplo anterior, Contoso también podría optar por permitir que solo el grupo de marketing de Fabrikam colabore con los usuarios de Contoso a través de la conexión directa B2B. En este caso, Contoso debe obtener el identificador de objeto del grupo de marketing de Fabrikam. A continuación, en lugar de permitir el acceso de entrada a todos los usuarios de Fabrikam, configurará las opciones de acceso específicas de Fabrikam de la siguiente manera:

- Permitir el acceso de entrada a la conexión directa B2B solo para el grupo de marketing de Fabrikam. Contoso especifica el id. de objeto del grupo de marketing de Fabrikam en la lista de usuarios y grupos permitidos.

- Permitir el acceso de entrada de los usuarios de la conexión directa B2B de Fabrikam a todas las aplicaciones internas de Contoso.

- Permitir que todos los usuarios y grupos de Contoso tengan acceso de salida a Fabrikam mediante la conexión directa B2B.

- Permitir que los usuarios de la conexión directa B2B de Contoso tengan acceso de salida a todas las aplicaciones de Fabrikam.

Fabrikam también tendrá que configurar sus opciones de acceso entre inquilinos de salida para que su grupo de marketing pueda colaborar con Contoso a través de la conexión directa B2B. Una vez completa la configuración, los usuarios de Contoso que administran canales compartidos de Teams podrán agregar usuarios del grupo Fabrikam Marketing solo con buscar sus direcciones de correo electrónico de Fabrikam completas.

Autenticación

En un escenario de conexión directa B2B, la autenticación implica que un usuario de una organización de Microsoft Entra (el inquilino principal del usuario) intenta iniciar sesión en un archivo o una aplicación de otra organización de Microsoft Entra (el inquilino del recurso). El usuario inicia sesión con las credenciales de Microsoft Entra de su inquilino. El intento de inicio de sesión se comprueba con la configuración de acceso entre inquilinos, tanto en el inquilino del usuario como en el inquilino del recurso. Si se cumplen todos los requisitos de acceso, se emite un token para el usuario que le permite acceder al recurso. Este token tiene una validez de 1 hora.

Para obtener más información sobre cómo funciona la autenticación en un escenario entre inquilinos con directivas de acceso condicional, consulte Autenticación y acceso condicional en entornos entre inquilinos.

Autenticación multifactor (MFA)

Si desea permitir la conexión directa B2B con una organización externa y las directivas de acceso condicional requieren MFA, debe configurar los valores de confianza para que las directivas de acceso condicional acepten notificaciones de MFA de la organización externa. Esta configuración garantiza que los usuarios de la conexión directa B2B de la organización externa cumplen sus directivas de acceso condicional y proporciona una experiencia de usuario más fluida.

Por ejemplo, imaginemos que Contoso (el inquilino del recurso) confía en las notificaciones de MFA de Fabrikam. Contoso tiene una directiva de acceso condicional que requiere MFA. El ámbito de esta directiva abarca a todos los invitados, usuarios externos y SharePoint Online. Como requisito previo para la conexión directa B2B, Contoso debe configurar la confianza en su configuración de acceso entre inquilinos para aceptar notificaciones de MFA de Fabrikam. Cuando un usuario de Fabrikam accede a una aplicación habilitada para la conexión directa B2B (por ejemplo, un canal compartido de Teams Connect), el usuario está sujeto al requisito de MFA que exige Contoso:

- Si el usuario de Fabrikam ya ha realizado la autenticación MFA en su inquilino, podrá acceder al recurso dentro del canal compartido.

- Si el usuario de Fabrikam no ha realizado la autenticación MFA, se le bloqueará el acceso al recurso.

Para obtener información sobre el acceso condicional y Teams, consulte Seguridad y cumplimiento en Microsoft Teams en la documentación de Microsoft Teams.

Ajustes de confianza para el cumplimiento de dispositivos

En la configuración de acceso entre inquilinos, puede usar la configuración de confianza para confiar en las notificaciones del inquilino principal de un usuario externo sobre si el dispositivo del usuario satisface sus directivas de cumplimiento de dispositivos o está unido a Microsoft Entra híbrido. Cuando la configuración de confianza del dispositivo está habilitada, Microsoft Entra ID comprueba la sesión de autenticación de un usuario en busca de una notificación de dispositivo. Si la sesión contiene una notificación de dispositivo que indica que las directivas ya se han cumplido en el inquilino principal del usuario, se concede al usuario externo el inicio de sesión sin problemas al recurso compartido. Puede establecer la configuración de confianza del dispositivo para todas las organizaciones de Microsoft Entra o para organizaciones individuales. (Más información)

Experiencia de usuario de la conexión directa B2B

Actualmente, la conexión directa B2B habilita la característica de canales compartidos de Teams Connect. Los usuarios de la conexión directa B2B pueden acceder a un canal compartido de Teams de una organización externa sin tener que cambiar de inquilino ni iniciar sesión con otra cuenta. El acceso del usuario de la conexión directa B2B viene determinado por las directivas del canal compartido.

En la organización del recurso, el propietario del canal compartido de Teams puede buscar en Teams usuarios de una organización externa y agregarlos al canal compartido. Una vez agregados, los usuarios de la conexión directa B2B pueden acceder al canal compartido desde su instancia de Teams, donde colaboran usando características como el chat, las llamadas y el uso compartido de archivos y de aplicaciones. Para obtener más información, consulte Introducción a los equipos y canales de Microsoft Teams. Para más información sobre los recursos, archivos y aplicaciones que están disponibles para el usuario de conexión directa B2B a través del canal compartido de Teams, consulte Chat, equipos, canales, aplicaciones & en Microsoft Teams.

Administración y acceso de los usuarios

Los usuarios de la conexión directa B2B colaboran a través de una conexión mutua entre dos organizaciones, mientras que los usuarios de la colaboración B2B se invitan a una organización y se administran a través de un objeto de usuario.

La conexión directa B2B ofrece una manera de colaborar con usuarios de otra organización de Microsoft Entra mediante una conexión mutua bidireccional configurada por los administradores de ambas organizaciones. Los usuarios tienen acceso con el inicio de sesión único a aplicaciones de Microsoft habilitadas para la conexión directa B2B. Actualmente, la conexión directa B2B funciona con los canales compartidos de Teams Connect.

La colaboración B2B permite invitar a asociados externos a acceder a sus aplicaciones de Microsoft, SaaS o desarrolladas de forma personalizada. La colaboración B2B es especialmente útil cuando el asociado externo no utiliza Microsoft Entra ID o no es práctico o posible configurar la conexión directa B2B. La colaboración B2B permite a los usuarios externos iniciar sesión con su identidad preferida, incluida su cuenta de Microsoft Entra, la cuenta de Microsoft de consumidor o una identidad social que usted habilite, como Google. Con la colaboración B2B, puede permitir que usuarios externos inicien sesión en sus aplicaciones de Microsoft, SaaS, desarrolladas de forma personalizada, etc.

Uso de Teams con la conexión directa B2B frente a la colaboración B2B

En el contexto de Teams, hay diferencias en cuanto a cómo se pueden compartir recursos en función de si está colaborando con alguien por medio de la conexión directa B2B o de la colaboración B2B.

Con la conexión directa B2B, agrega el usuario externo a un canal compartido de un equipo. Este usuario puede acceder a los recursos del canal compartido, pero no tiene acceso a todo el equipo ni a ningún otro recurso fuera del canal compartido. Por ejemplo, no tiene acceso a Azure Portal. Sin embargo, tiene acceso al portal Mis aplicaciones. Los usuarios de conexión directa B2B no tienen presencia en la organización de Microsoft Entra, por lo que el propietario del canal compartido administra estos usuarios en el cliente de Teams. Para obtener más información, consulte Asignar miembros y propietarios de equipo en Microsoft Teams.

Con la colaboración B2B, puede invitar al usuario invitado a un equipo. El usuario invitado de la colaboración B2B inicia sesión en el inquilino del recurso con la dirección de correo electrónico que se usó para invitarlo. Su acceso viene determinado por los permisos asignados a los usuarios invitados en el inquilino del recurso. Los usuarios invitados no pueden ver ni participar en ningún canal compartido del equipo.

Para obtener más información sobre las diferencias entre la colaboración B2B y la conexión directa B2B en Teams, vea Acceso de invitado en Microsoft Teams.

Supervisión y auditoría

Los informes de supervisión y auditoría de la actividad de la conexión directa B2B están disponibles tanto en Azure Portal como en el Centro de administración de Microsoft Teams.

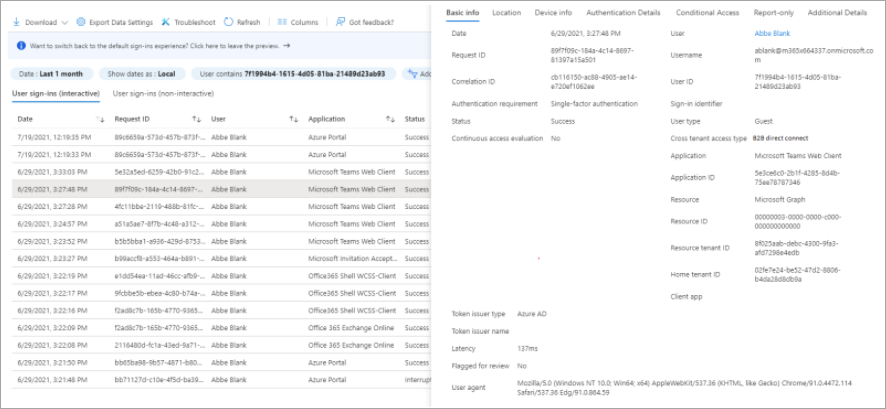

Registros de supervisión y auditoría de Microsoft Entra

Microsoft Entra ID incluye información sobre el acceso entre inquilinos y la conexión directa B2B en los registros de auditoría y de inicio de sesión de la organización. Estos registros se pueden ver en Azure Portal, en Supervisión.

Registros de auditoría de Microsoft Entra: los registros de auditoría de Microsoft Entra indican cuándo se crean, actualizan o eliminan las directivas de entrada y de salida.

Registros de inicio de sesión de Microsoft Entra: los registros de inicio de sesión de Microsoft Entra están disponibles tanto en la organización principal como en la organización del recurso. Una vez habilitada la conexión directa B2B, los registros de inicio de sesión comienzan a incluir identificadores de objeto para los usuarios de la conexión directa B2B que proceden de otros inquilinos. La información notificada en cada organización varía, por ejemplo:

En ambas organizaciones, los inicios de sesión de la conexión directa B2B se etiquetan con un tipo de acceso entre inquilinos de conexión directa B2B. Se registra un evento de inicio de sesión cuando un usuario de la conexión directa B2B accede por primera vez a la organización del recurso y, de nuevo, cuando se emite un token de actualización para el usuario. Los usuarios pueden acceder a los registros de sus propios inicios de sesión. Los administradores pueden ver los inicios de sesión de toda la organización para saber cómo acceden los usuarios de la conexión directa B2B a los recursos de su inquilino.

En la organización del usuario, los registros incluyen información de la aplicación cliente.

En la organización del recurso, los registros incluyen las directivas de acceso condicional en la pestaña Acceso condicional.

Revisiones de acceso de Microsoft Entra: con las revisiones de acceso de Microsoft Entra, el administrador de un inquilino puede asegurarse de que los usuarios invitados externos no tengan acceso a sus aplicaciones y recursos durante más tiempo del necesario, mediante la configuración de una revisión de acceso de una sola vez o periódica de los usuarios externos. Obtener más información sobre las revisiones de acceso.

Registros de supervisión y auditoría de Microsoft Teams

El Centro de administración de Microsoft Teams muestra informes de los canales compartidos, incluidos los miembros externos de la conexión directa B2B para cada equipo.

Registros de auditoría de Teams: Teams admite los siguientes eventos de auditoría en el inquilino que hospeda el canal compartido: ciclo de vida del canal compartido (crear/eliminar canal), ciclo de vida del miembro en el inquilino/entre inquilinos (agregar/quitar/ascender de nivel/descender de nivel al miembro). Estos registros de auditoría están disponibles en el inquilino del recurso para que los administradores puedan determinar quién tiene acceso al canal compartido de Teams. No hay registros de auditoría en el inquilino del usuario externo relacionados con su actividad en un canal compartido externo.

Revisiones de acceso de Teams: las revisiones de acceso de grupos que sean de Teams ahora pueden detectar usuarios de una conexión directa B2B que usen canales compartidos de Teams. Al crear una revisión de acceso, puede establecer el ámbito de la revisión en todos los usuarios internos, los usuarios invitados y los usuarios externos de la conexión directa B2B que se han agregado directamente a un canal compartido. Después, se le muestran al revisor los usuarios que tienen acceso directo al canal compartido.

Limitaciones actuales: una revisión de acceso puede detectar usuarios internos y usuarios externos de una conexión directa B2B, pero no otros equipos que se hayan agregado a un canal compartido. Para ver y quitar los equipos que se han agregado a un canal compartido, el propietario del canal compartido puede administrar la pertenencia desde Teams.

Para obtener más información sobre los registros de auditoría de Microsoft Teams, consulte la documentación sobre los registros de auditoría de Microsoft Teams.

Privacidad y tratamiento de los datos

La conexión directa B2B permite a los usuarios y grupos acceder a aplicaciones y recursos hospedados por una organización externa. Para establecer una conexión, un administrador de la organización externa debe habilitar también la conexión directa B2B.

Al habilitar la conexión B2B con una organización externa, permite que las organizaciones externas para las que ha habilitado la configuración de salida accedan a datos de contacto limitados sobre sus usuarios. Microsoft comparte estos datos con esas organizaciones para ayudarlas a enviar una solicitud para conectarse con sus usuarios. Los datos recopilados por organizaciones externas, incluidos los datos de contacto limitados, están sujetos a las directivas y prácticas de privacidad de esas organizaciones.

Al configurar una directiva con un inquilino de recursos de destino específico, consiente que dicha directiva se almacene tanto en su inquilino como en el inquilino de recursos de destino. Esto incluye un consentimiento para que la directiva se almacene fuera de la región geográfica si el inquilino del recurso de destino está situado en una región diferente a la del inquilino. Al configurar una directiva de acceso entre inquilinos predeterminada, da su consentimiento para que otros inquilinos accedan a esa directiva. Esto significa que la directiva se almacena para que esté disponible de forma general a otros inquilinos de Microsoft y se almacenará fuera de los límites del inquilino. Sigue un patrón replicado entre regiones geográficas para garantizar el acceso de los posibles inquilinos asociados en colaboración con un rendimiento razonable. Tanto la directiva de inquilino a inquilino concreto como la directiva predeterminada pueden aplicarse de forma independiente, cada una con sus respectivas condiciones de uso compartido de directivas indicadas anteriormente.

Acceso de salida

Cuando se habilita la conexión directa B2B con una organización externa, los usuarios de esa organización pueden buscar a sus usuarios por la dirección de correo electrónico completa. Los resultados de la búsqueda coincidentes devolverán datos limitados sobre los usuarios, como el nombre y los apellidos. Sus usuarios tendrán que dar su consentimiento a las directivas de privacidad de la organización externa antes de que se compartan más datos. Se recomienda revisar la información de privacidad que la organización presentará a los usuarios.

Acceso de entrada

Se recomienda encarecidamente agregar el contacto global para la privacidad y la declaración de privacidad de su organización, de modo que los empleados internos y los invitados externos puedan revisar las directivas. Siga los pasos para agregar la información de privacidad de su organización.

Restricción del acceso a usuarios y grupos

Es posible que se plantee la posibilidad de usar la configuración de acceso entre inquilinos para restringir la conexión directa B2B a usuarios y grupos específicos en su organización y en la organización externa.

Pasos siguientes

- Configuración del acceso entre inquilinos

- Consulte la documentación Microsoft Teams para obtener más información sobre la prevención de la pérdida de datos, las directivas de retención y eDiscovery.