Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Las organizaciones que usan una entidad de certificación (CA) interna o no integrada suelen depender de procesos manuales para renovar certificados de seguridad de la capa de transporte (TLS) y capa de sockets seguros (SSL). La renovación manual puede dar lugar a certificados expirados que provocan interrupciones del servicio, como cuando un certificado de servidor web expira desapercibido e interrumpe las aplicaciones orientadas al cliente.

Azure Key Vault admite la renovación automática de certificados para ca integradas como DigiCert o GlobalSign, pero las CA no integradas requieren un enfoque manual. En este artículo se presenta una arquitectura que automatiza la renovación de certificados para entidades de certificación no integrada mediante Key Vault, Azure Event Grid, Azure Automation y la extensión key Vault. La solución reduce el error humano, minimiza las interrupciones del servicio y aplica el principio de privilegios mínimos en todas las identidades del proceso de renovación.

Arquitectura

En esta sección se proporciona información general sobre la arquitectura subyacente que admite esta solución.

Descargue un archivo Visio de esta arquitectura.

El entorno de Azure consta de los siguientes recursos de plataforma como servicio (PaaS):

Almacén de claves que almacena solo los certificados emitidos por la misma ENTIDAD de certificación no integrada

Un tema del sistema de Event Grid

Una cola de cuentas de almacenamiento

Una cuenta de Automation que expone un webhook que tiene como destino Event Grid

Para supervisar el proceso y el estado de los certificados expirados y por expirar, Log Analytics almacena los datos y el área de trabajo los presenta en forma de paneles tabulares y gráficos.

En este escenario se supone que ya existe una infraestructura de clave pública (PKI) existente y consta de una CA empresarial de Microsoft unida a un dominio de Active Directory. La PKI, el dominio de Active Directory y los servidores que requieren renovación de certificados pueden residir en azure o entornos locales.

No es necesario unir las máquinas virtuales (VM) que hospedan certificados a Active Directory o a Microsoft Entra ID para supervisar la renovación de certificados. Solo tiene que unir a Active Directory la entidad de certificación y el trabajador híbrido, si este se encuentra en una máquina virtual diferente a la entidad de certificación.

En las secciones siguientes se proporcionan detalles sobre el proceso de renovación automática.

Flujo de trabajo

En el diagrama siguiente se muestra el flujo de trabajo automático para la renovación de certificados dentro del ecosistema de Azure.

Descargue un archivo de Visio de este flujo de trabajo.

El siguiente flujo de trabajo corresponde al diagrama anterior:

Configuración de Key Vault: La fase inicial del proceso de renovación implica almacenar el objeto de certificado en la sección certificados designados del almacén de claves.

Se recomienda usar etiquetas de certificado para configurar notificaciones de correo electrónico personalizadas mediante el etiquetado de cada certificado con la dirección de correo electrónico del destinatario. Este enfoque le permite notificar a administradores específicos para cada certificado en lugar de aplicar el mismo destinatario a todos los certificados. Use la etiqueta Recipient y establezca su valor en una o varias direcciones de correo electrónico separadas por una coma o punto y coma. Las notificaciones basadas en etiquetas garantizan alertas oportunas cuando se completa la renovación del certificado en la entidad de certificación interna y cuando el certificado renovado está disponible en Key Vault.

Puede usar notificaciones de certificado integradas de Key Vault en combinación con este enfoque, pero sirven para un propósito diferente. Las notificaciones integradas se aplican globalmente a todos los certificados del almacén de claves y se limitan a las próximas alertas de expiración de certificados. Usan el mismo destinatario para todos los certificados.

Configuración de la extensión de Key Vault: Debe equipar los servidores que necesitan usar los certificados con la extensión Key Vault. La extensión es compatible con los sistemas Windows y Linux . Admite servidores de infraestructura como servicio (IaaS) de Azure y servidores locales u otros servidores en la nube que se integran a través de Azure Arc. Configure la extensión de Key Vault para sondear periódicamente Key Vault en busca de certificados actualizados. El intervalo de sondeo es personalizable y flexible, por lo que puede alinearse con requisitos operativos específicos.

Nota:

En algunas distribuciones de Linux o imágenes empresariales protegidas, es posible que la extensión de Key Vault no esté disponible o sea compatible. En estos casos, programe el script_for_not_supported_ARC_on_Linux_distro como alternativa recomendada. El script comprueba periódicamente Key Vault si hay actualizaciones de certificados y los aplica al servidor. Se puede ejecutar en máquinas virtuales nativas de Azure (IaaS) y en servidores locales integrados con Azure Arc.

Integración de Event Grid: A medida que un certificado se acerca a su vencimiento, dos suscripciones de Event Grid interceptan este evento significativo de duración de la bóveda de claves.

Desencadenadores de Event Grid: Una suscripción de Event Grid envía información de renovación de certificados a una cola de cuentas de almacenamiento. La otra suscripción desencadena el inicio de un runbook a través del webhook configurado en la cuenta de Automation. Si el runbook no puede renovar el certificado o si la entidad de certificación no está disponible, un proceso programado reintenta la renovación del runbook desde ese punto hasta que se borra la cola. Este proceso da solidez a la solución.

Para mejorar la resistencia de la solución, configure un mecanismo de ubicación de mensajes fallidos . Administra posibles errores que puedan ocurrir durante el tránsito de mensajes desde Event Grid hacia los destinos de la suscripción, la cola de almacenamiento y el webhook.

Cola de cuentas de almacenamiento: El runbook se inicia dentro del servidor de CA configurado como una instancia de Hybrid Runbook Worker de Automation. Recibe todos los mensajes en la cola de la cuenta de almacenamiento que contienen el nombre del certificado que expira y la bóveda de claves que hospeda el runbook. Para cada mensaje de la cola, se realizan los siguientes pasos.

Renovación del certificado: El script del runbook se conecta a Azure para recuperar el nombre de la plantilla del certificado que estableciste durante la generación. La plantilla es el componente de configuración de la ENTIDAD de certificación que define los atributos y el propósito de los certificados que genera.

Después de que el script interactúa con Key Vault, inicia una solicitud de renovación de certificados. Esta solicitud desencadena Key Vault para generar una solicitud de firma de certificado (CSR) y aplica la misma plantilla que generó el certificado original. Este proceso garantiza que el certificado renovado se alinee con las directivas de seguridad predefinidas. Para obtener más información sobre la seguridad en el proceso de autenticación y autorización, consulte Seguridad.

El script descarga la CSR y la envía a la entidad de certificación.

La entidad de certificación genera un nuevo certificado x509 basado en la plantilla correcta y lo devuelve al script. Este paso garantiza que el certificado renovado se alinee con las directivas de seguridad predefinidas.

Combinación de certificados y actualización de Key Vault: El script integra el certificado renovado de nuevo en el Key Vault. Este paso finaliza el proceso de actualización y quita el mensaje de la cola. Durante todo el proceso, la clave privada del certificado nunca se extrae del almacén de claves.

Supervisión y notificación por correo electrónico: Todos los registros relacionados con las operaciones que se ejecutan en varios componentes de Azure, como la cuenta de Automation, Key Vault, la cola de la cuenta de almacenamiento y Event Grid, deben enviarse al área de trabajo Registros de Azure Monitor. Una vez que el certificado se integra en el almacén de claves, el script envía un mensaje de correo electrónico a los administradores para informarles del resultado.

Certificate retrieval: La extensión Key Vault en el servidor desempeña un papel importante durante esta fase. Descarga automáticamente la versión más reciente del certificado del almacén de claves en el almacén local del servidor que usa el certificado. Puede configurar varios servidores con la extensión Key Vault para recuperar el mismo certificado del almacén de claves, incluidos los certificados comodín o con varios Nombres Alternativos del Sujeto (SAN).

En el caso de las distribuciones de Linux en las que no se puede instalar la extensión de Key Vault, programe el script script_for_not_supported_ARC_on_Linux_distro para lograr la misma funcionalidad que la extensión.

Componentes

Esta solución usa varios componentes para controlar la renovación automática de certificados en Azure. En las secciones siguientes se describe cada componente y su propósito específico.

Extensión de Key Vault

La extensión key Vault es una herramienta instalada en servidores que proporciona la actualización automática de certificados almacenados en un almacén de claves de Azure. En esta arquitectura, debe instalar la extensión de Key Vault en servidores que requieren renovación automática de certificados. Para obtener más información sobre los procedimientos de instalación de varios servidores, consulte los artículos siguientes:

- Extensión de Key Vault para Windows

- Extensión de Key Vault para Linux

- Extensión de Key Vault para servidores habilitados para Azure Arc

Nota:

Los siguientes scripts son ejemplos que puede ejecutar desde Azure Cloud Shell para configurar la extensión de Key Vault:

Los parámetros de configuración de extensión Key Vault incluyen:

Nombre de Key Vault: Almacén de claves que contiene el certificado para la renovación.

Nombre del certificado: Nombre del certificado que se va a renovar.

Almacén de certificados, nombre y ubicación: Almacén de certificados donde se almacena el certificado. En los servidores Windows, el valor predeterminado de Name es

Myy Location esLocalMachine, que es el almacén de certificados personal del equipo. En los servidores Linux, puede especificar una ruta de acceso del sistema de archivos, suponiendo que el valor predeterminado seaAzureKeyVault, que es el almacén de certificados para Key Vault.linkOnRenewal: Marca que indica si el certificado debe estar vinculado al servidor en la renovación. Si la marca está establecida

trueen las máquinas Windows, copia el nuevo certificado en el almacén y lo vincula al certificado anterior, lo que efectivamente vuelve a enlazar el certificado. El valor predeterminado esfalse, lo que significa que se requiere un enlace explícito.pollingIntervalInS: Intervalo de sondeo de la extensión de Key Vault para buscar actualizaciones de certificados. El valor predeterminado es

3600segundos (1 hora).authenticationSetting: La configuración de autenticación de la extensión Key Vault. En el caso de los servidores de Azure, puede omitir esta configuración para que la extensión use la identidad administrada asignada por el sistema de la máquina virtual para autenticarse en el almacén de claves. En el caso de los servidores locales, si especifica la configuración

msiEndpoint = "http://localhost:40342/metadata/identity", la extensión usa la entidad de servicio asociada al objeto de equipo creado durante la incorporación de Azure Arc.

Nota:

Especifique los parámetros de extensión Key Vault solo durante la configuración inicial. Este enfoque garantiza que los parámetros permanezcan sin cambios durante el proceso de renovación.

Cuenta de Automatización

Una cuenta de Automation es un servicio basado en la nube que automatiza las tareas a través de runbooks. En esta arquitectura, controla el proceso de renovación de certificados. Debe configurar la cuenta con una guía de ejecución mediante el script PowerShell.

También debe crear un Grupo de Trabajadores Híbridos. Asocie el grupo de Hybrid Worker con un servidor Windows que sea miembro del mismo dominio de Active Directory de la CA, idealmente con la propia CA, para iniciar los runbooks.

El runbook debe tener un webhook asociado iniciado desde Hybrid Runbook Worker. Configure la dirección URL del webhook en la suscripción de eventos del tema del sistema de Event Grid.

Cola de cuentas de almacenamiento

La cola de la cuenta de almacenamiento es una cola de mensajes dentro de Azure Storage. En esta arquitectura, almacena los mensajes que contienen el nombre del certificado que se renueva y el almacén de claves que contiene el certificado. Configure la cola de cuentas de almacenamiento en la suscripción de eventos del tema del sistema de Event Grid. La cola gestiona el aislamiento del script del evento de notificación de expiración del certificado. Admite la persistencia del evento en un mensaje de cola. Este enfoque ayuda a garantizar que el proceso de renovación de los certificados se repite a través de trabajos programados incluso si se producen problemas durante la ejecución del script.

Trabajador híbrido de Runbook

El Hybrid Runbook Worker es una característica de Automation que se usa para ejecutar runbooks en máquinas ubicadas en un centro de datos. En esta arquitectura, se ejecuta el libro de ejecución para la renovación de los certificados. Instale el Hybrid Runbook Worker utilizando el método de la extensión Azure Hybrid Worker, que es el modo admitido para una nueva instalación. Crear el trabajador y asociarlo a un miembro de Windows Server en el mismo dominio de Active Directory de la Autoridad de Certificación, idealmente la propia Autoridad de Certificación.

Key Vault

Key Vault es el repositorio seguro para los certificados. En esta arquitectura, almacena los certificados emitidos solo por la misma ENTIDAD de certificación no integrada. En la sección de eventos de la bóveda de claves, asocie el tema del sistema de Event Grid con el webhook de la cuenta de Automatización y una suscripción.

Cuadrícula de Eventos

Event Grid es un servicio de enrutamiento de eventos. En esta arquitectura, controla la comunicación controlada por eventos en Azure. Configure Event Grid estableciendo el tema del sistema y la suscripción de eventos para monitorear eventos relevantes. Los eventos relevantes incluyen alertas de expiración de certificados, acciones desencadenadas en el flujo de trabajo de automatización y mensajes publicados en la cola de la cuenta de almacenamiento. Configure el tema del sistema de Event Grid mediante los parámetros siguientes:

Fuente: Nombre del almacén de claves que contiene los certificados.

Tipo de origen: Tipo del origen. Por ejemplo, el tipo de origen de esta solución es

Azure Key Vault.Tipo de evento: Tipo de evento que se va a supervisar. Por ejemplo, el tipo de evento de esta solución es

Microsoft.KeyVault.CertificateNearExpiry. Este evento se desencadena cuando un certificado está a punto de expirar.Suscripción para Webhook:

Nombre de la suscripción: Nombre de la suscripción de eventos.

Tipo de punto de conexión: Tipo de punto de conexión que se va a usar. Por ejemplo, el tipo de punto de conexión de esta solución es

Webhook.Punto de conexión: Dirección URL del webhook asociado al runbook de la cuenta de Automation. Para más información, consulte Cuenta de Automation.

Suscripción a StorageQueue:

Nombre de la suscripción: Nombre de la suscripción de eventos.

Tipo de punto de conexión: Tipo de punto de conexión que se va a usar. Por ejemplo, el tipo de punto de conexión de esta solución es

StorageQueue.Punto de conexión: La cola de la cuenta de almacenamiento.

espacio de trabajo de Log Analytics y libro de trabajo de Azure

Las áreas de trabajo de Log Analytics y los libros de Azure son recursos de Azure que recopilan, agregan y analizan datos. En esta arquitectura, mejoran la supervisión y visualización de los estados de certificado almacenados en Key Vault. Estos componentes son fundamentales para mantener la visibilidad del estado del certificado:

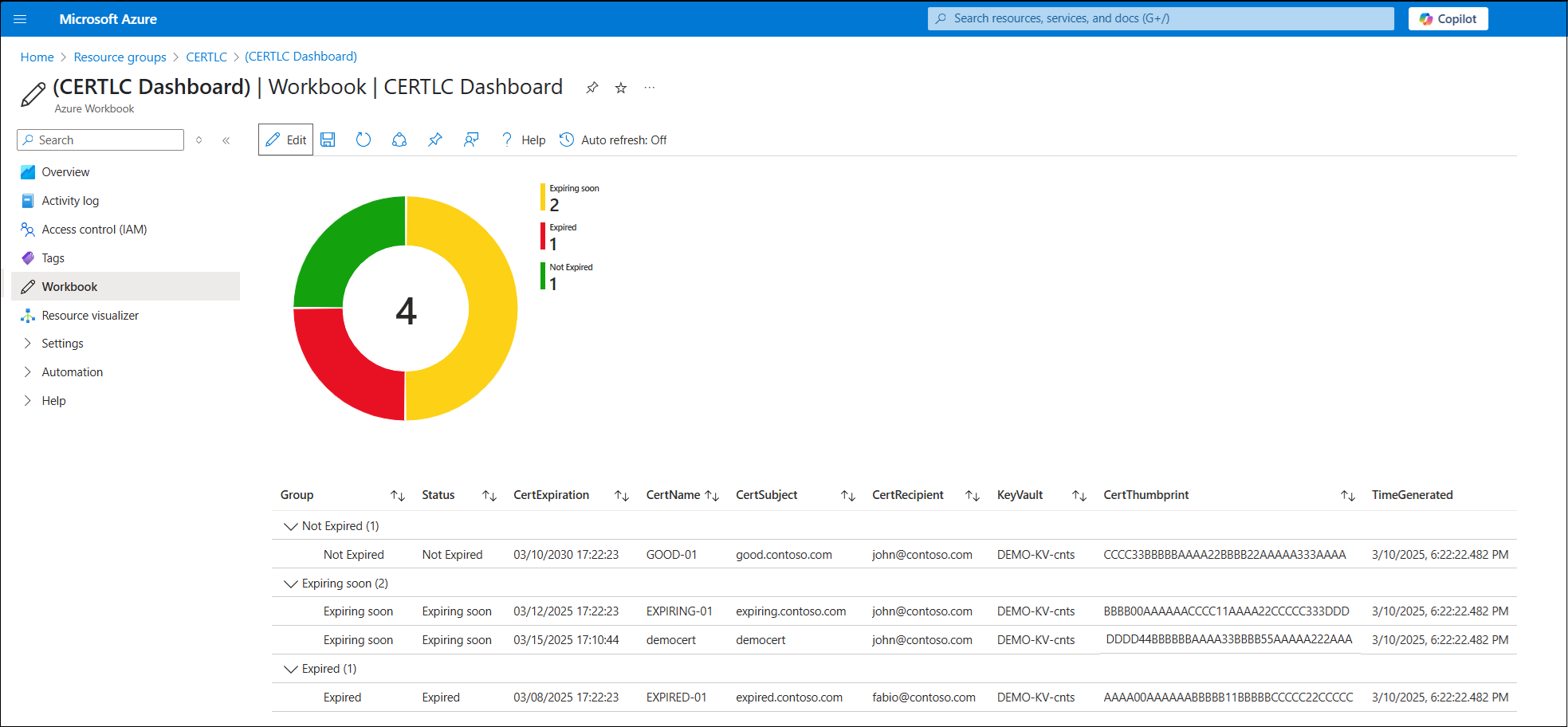

Área de trabajo de Log Analytics: Recopila y almacena datos sobre estados de certificado. Identifica certificados expirados, certificados que expiran pronto y certificados válidos.

Libro de Azure: Recupera datos del área de trabajo de Log Analytics y los presenta en un panel con representaciones visuales, como gráficos circulares y tablas detalladas. Clasifica los certificados en No expirado (verde), Expirando pronto (amarillo) y Expirado (rojo).

Los siguientes componentes recuperan y presentan información de certificado en el libro de trabajo:

Ejecución del runbook de ingesta de datos: Un runbook se ejecuta directamente desde Azure, sin requerir el contexto de un Hybrid Worker. El runbook recupera los datos del certificado del almacén de claves y los envía a una tabla personalizada definida en el área de trabajo de Log Analytics. El runbook se ejecuta en una cadencia programada.

Visualización del libro de trabajo: Un libro de trabajo consulta los datos de la tabla personalizada y los muestra en un diagrama de sectores y en una tabla detallada. Resalta los certificados en función de su estado de expiración.

Al integrar estos componentes adicionales, la solución crea un enfoque más completo para la administración del ciclo de vida del certificado.

Alternativas

Esta solución usa una cuenta de Automation para organizar el proceso de renovación de certificados. También usa Hybrid Runbook Worker para proporcionar la flexibilidad necesaria para integrarse con una ENTIDAD de certificación local o en otras nubes.

Un enfoque alternativo consiste en usar Azure Logic Apps. La principal diferencia entre los dos enfoques es que la cuenta de Automation es una solución PaaS y Logic Apps es una solución de software como servicio (SaaS).

Logic Apps es un servicio totalmente administrado, por lo que no es necesario administrar la infraestructura subyacente. También se puede integrar con conectores externos. Esta funcionalidad amplía la gama de opciones de notificación, como la interacción con Microsoft Teams o Microsoft 365.

Logic Apps no tiene una característica similar a Hybrid Runbook Worker, lo que da lugar a una integración menos flexible con la ENTIDAD de certificación, por lo que una cuenta de Automation es el enfoque preferido.

Detalles del escenario

Cada organización requiere una administración segura y eficaz de su ciclo de vida del certificado. No actualizar un certificado antes de que expire puede provocar interrupciones del servicio e incurrir en costes significativos para la empresa.

Las empresas suelen operar infraestructuras de TI complejas que implican a varios equipos responsables del ciclo de vida del certificado. La naturaleza manual del proceso de renovación de certificados suele introducir errores y consumir un tiempo valioso.

Esta solución aborda estos desafíos mediante la automatización de la renovación de certificados emitida por el Servicio de certificados de Microsoft. El servicio se usa ampliamente para diversas aplicaciones de servidor, como servidores web y servidores SQL, y para cifrado, no repudiación, propósitos de firma y garantizar actualizaciones oportunas y proteger el almacenamiento de certificados en Key Vault. La compatibilidad del servicio con servidores Azure y servidores locales admite la implementación flexible.

Posibles casos de uso

Esta solución satisface a las organizaciones de varios sectores que:

Usan el Servicio de certificados de Microsoft para la generación de certificados de servidor.

Requieren la automatización del proceso de renovación de certificados para acelerar las operaciones y minimizar los errores, lo que ayuda a evitar pérdidas de negocio e infracciones de los acuerdos de nivel de servicio (SLA).

Requerir almacenamiento seguro de certificados en repositorios como Key Vault.

Esta arquitectura actúa como un enfoque de implementación fundamental en las suscripciones de zona de aterrizaje de aplicaciones.

Nota:

Puede ampliar el mismo patrón de ciclo de vida a las cargas de trabajo de Azure App Service, Azure Application Gateway y Kubernetes que se integran con Key Vault.

Consideraciones

Estas consideraciones implementan los pilares del marco de Azure Well-Architected, que es un conjunto de principios rectores que puede usar para mejorar la calidad de una carga de trabajo. Para obtener más información, consulte Well-Architected Framework.

Seguridad

La seguridad proporciona garantías contra ataques deliberados y el uso indebido de sus valiosos datos y sistemas. Para obtener más información, vea Lista de comprobación para la revisión de diseño de seguridad.

Key Vault almacena certificados de forma segura como secretos cifrados protegidos por el control de acceso basado en rol de Azure (RBAC de Azure).

Sugerencia

En entornos que tienen requisitos de cumplimiento estrictos, como niS2 o normativas del sector público, considere la posibilidad de evaluar Azure Key Vault Premium para la protección de claves respaldada por HSM si necesita mantener el flujo de trabajo de renovación de certificados que describe este artículo.

A lo largo del proceso de renovación de certificados, los siguientes componentes usan identidades:

La cuenta de sistema de Hybrid Runbook Worker, que opera bajo la cuenta de la máquina virtual.

La extensión key Vault, que usa la identidad administrada asociada a la máquina virtual.

La cuenta de Automation, que utiliza la identidad administrada que tiene asignada

El privilegio mínimo se aplica rigurosamente en todas las identidades que participan en el procedimiento de renovación de certificados.

La cuenta del sistema del servidor Hybrid Runbook Worker debe tener derecho a inscribir certificados en una o varias plantillas de certificado que generen nuevos certificados.

En el almacén de claves que contiene los certificados, la identidad de la cuenta de automatización debe tener el rol Key Vault Certificate Officer. Además, los servidores que requieren acceso a certificados deben tener permisos Get y List dentro del almacén de certificados de Key Vault.

En la cola de cuentas de almacenamiento, la identidad de la cuenta de Automation debe tener los roles Storage Queue Data Contributor, Reader and Data Access y Reader.

En escenarios en los que la extensión de Key Vault se implementa en una máquina virtual de Azure, la autenticación se produce a través de la identidad administrada de la máquina virtual. Sin embargo, cuando la extensión se implementa en un servidor habilitado para Azure Arc, una entidad de servicio controla la autenticación. Debe asignar el rol de usuario secreto de Key Vault dentro del almacén de claves que almacena el certificado en la identidad administrada y en la entidad de servicio. Debe usar un rol secreto porque el certificado se almacena en el almacén de claves como secreto.

Optimización de costos

La optimización de costos se centra en formas de reducir los gastos innecesarios y mejorar las eficiencias operativas. Para obtener más información, consulte Lista de comprobación de revisión de diseño para la optimización de costes.

Esta solución usa Azure soluciones PaaS que funcionan con un marco de pago por uso para optimizar el costo. Los gastos dependen del número de certificados que necesitan renovación y del número de servidores equipados con la extensión Key Vault, lo que da lugar a una sobrecarga baja.

Los gastos resultantes de la extensión Key Vault y Hybrid Runbook Worker dependen de las opciones de instalación y los intervalos de sondeo. El costo de Event Grid corresponde al volumen de eventos que genera Key Vault. El costo de la cuenta de automatización se correlaciona con el número de runbooks que se usan.

El costo de Key Vault depende de varios factores, incluidas las SKU Estándar o Premium, la cantidad de certificados almacenados y la frecuencia de las operaciones realizadas en los certificados.

Se aplican consideraciones similares para la configuración de Key Vault a la cuenta de almacenamiento. En este escenario, una SKU estándar con replicación de almacenamiento con redundancia local es suficiente para la cuenta de almacenamiento. Por lo general, el costo de la cola en la cuenta de almacenamiento es mínimo.

Para calcular el costo de implementar esta solución, use la calculadora de precios Azure. Escriba los servicios descritos en este artículo.

Excelencia operativa

La excelencia operativa abarca los procesos de las operaciones que implementan una aplicación y la mantienen en ejecución en producción. Para obtener más información, consulte la Lista de comprobación de revisión de diseño para la excelencia operativa.

El procedimiento de renovación automática de certificados almacena de forma segura los certificados aplicando procesos estandarizados en todos los certificados del almacén de claves.

La integración con Event Grid desencadena acciones complementarias, como notificar a Microsoft Teams o Microsoft 365 y simplificar el proceso de renovación. Esta integración reduce significativamente el tiempo de renovación de certificados y mitiga el potencial de errores que podrían provocar interrupciones empresariales y infracciones del Acuerdo de Nivel de Servicio.

La integración con Azure Monitor, Microsoft Sentinel, Microsoft Security Copilot y Microsoft Defender para la nube facilita la supervisión continua del proceso de renovación de certificados. Admite la detección de anomalías y garantiza que se mantienen las medidas de seguridad sólidas. Defender for Cloud contribuye principalmente a través de la administración de posturas y la correlación de alertas en lugar de dirigir el control de eventos de renovación de certificados.

Implementación de este escenario

Seleccione el botón siguiente para implementar el entorno descrito en este artículo. La implementación tarda unos dos minutos en completarse y crea un almacén de claves, un tema del sistema de Event Grid configurado con las dos suscripciones, una cuenta de almacenamiento que contiene la cola CERTLC y una cuenta de Automation que contiene el runbook y el webhook vinculado a Event Grid.

Para obtener más información sobre los parámetros que necesita para la implementación, consulte el portal de ejemplo de código .

Importante

Puede implementar un entorno de laboratorio completo para mostrar todo el flujo de trabajo de renovación automática de certificados. Use el ejemplo de código para implementar los siguientes recursos:

Active Directory Domain Services (AD DS) dentro de una máquina virtual del controlador de dominio.

Active Directory Servicios de certificados (AD CS) dentro de una máquina virtual de CA, unida al dominio, configurada con una plantilla, WebServerShort, para la inscripción de certificados que necesitan renovación.

Un servidor de Protocolo simple de transferencia de correo (SMTP) de Windows instalado en la misma máquina virtual que la CA para enviar notificaciones por correo electrónico. MailViewer también se instala para comprobar las notificaciones por correo electrónico enviadas.

La extensión de Key Vault instalada en la máquina virtual del controlador de dominio para recuperar los certificados renovados de la extensión de Key Vault.

Colaboradores

Microsoft mantiene este artículo. Los colaboradores siguientes escribieron este artículo.

Autores principales

- Fabio Masciotra | Arquitecto sénior de soluciones en la nube

- Angelo Mazzucchi | Consultor principal

Para ver perfiles de LinkedIn no públicos, inicie sesión en LinkedIn.