Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se muestra cómo crear de forma segura y sin problemas una conexión RDP a las máquinas virtuales Windows ubicadas en una red virtual de Azure directamente desde Azure Portal. Cuando se usa Azure Bastion, las máquinas virtuales no necesitan un cliente, un agente o software adicional. También puede conectarse a una máquina virtual Windows mediante SSH. Para obtener información, consulte Creación de una conexión SSH a una máquina virtual Windows.

Azure Bastion proporciona conectividad segura a todas las máquinas virtuales de la red virtual en la que se aprovisiona. El uso de Azure Bastion protege las máquinas virtuales frente a la exposición de los puertos de RDP/SSH al mundo exterior, al tiempo que ofrece acceso seguro mediante RDP/SSH. Para más información, vea ¿Qué es Azure Bastion?

Prerrequisitos

Antes de empezar, compruebe que se cumplen los criterios siguientes:

Ya se ha instalado una red virtual con el host de Bastion.

- Asegúrese de haber configurado un host de Azure Bastion para la red virtual donde está ubicada la máquina virtual. Cuando el servicio Bastion se aprovisiona e implementa en la red virtual, puede usarlo para conectarse a cualquier máquina virtual de la red virtual.

- Para configurar un host de Azure Bastion, consulte Creación de un host de Bastion. Si planea configurar valores de puerto personalizados, asegúrese de seleccionar la versión Estándar de SKU al configurar Bastion.

Una máquina virtual Windows en la red virtual.

Roles necesarios

- Rol Lector en la máquina virtual.

- Rol de lector en la tarjeta de interfaz de red con la dirección IP privada de la máquina virtual.

- Rol Lector en el recurso de Azure Bastion.

- Rol Lector en la red virtual de la máquina virtual de destino (si la implementación de Bastion está en una red virtual emparejada).

Puertos

Para conectarse a la máquina virtual Windows, debe tener abiertos los siguientes puertos en ella:

- Puerto de entrada: RDP (3389) o

- Puerto de entrada: valor personalizado (tiene que especificar este puerto personalizado al conectarse a la máquina virtual por medio de Azure Bastion)

Nota:

Si quiere especificar un valor de puerto personalizado, se debe usar la versión Estándar de la SKU para configurar Azure Bastion. La SKU básica no permite especificar puertos personalizados.

Derechos sobre la máquina virtual de destino

Cuando un usuario se conecta a una VM Windows a través de RDP, debe tener derechos sobre la VM de destino. Si el usuario no es un administrador local, añádalo al grupo Usuarios de Escritorio Remoto en la máquina virtual de destino.

Consulte las Preguntas más frecuentes sobre Azure Bastion para conocer los requisitos adicionales.

Conexión

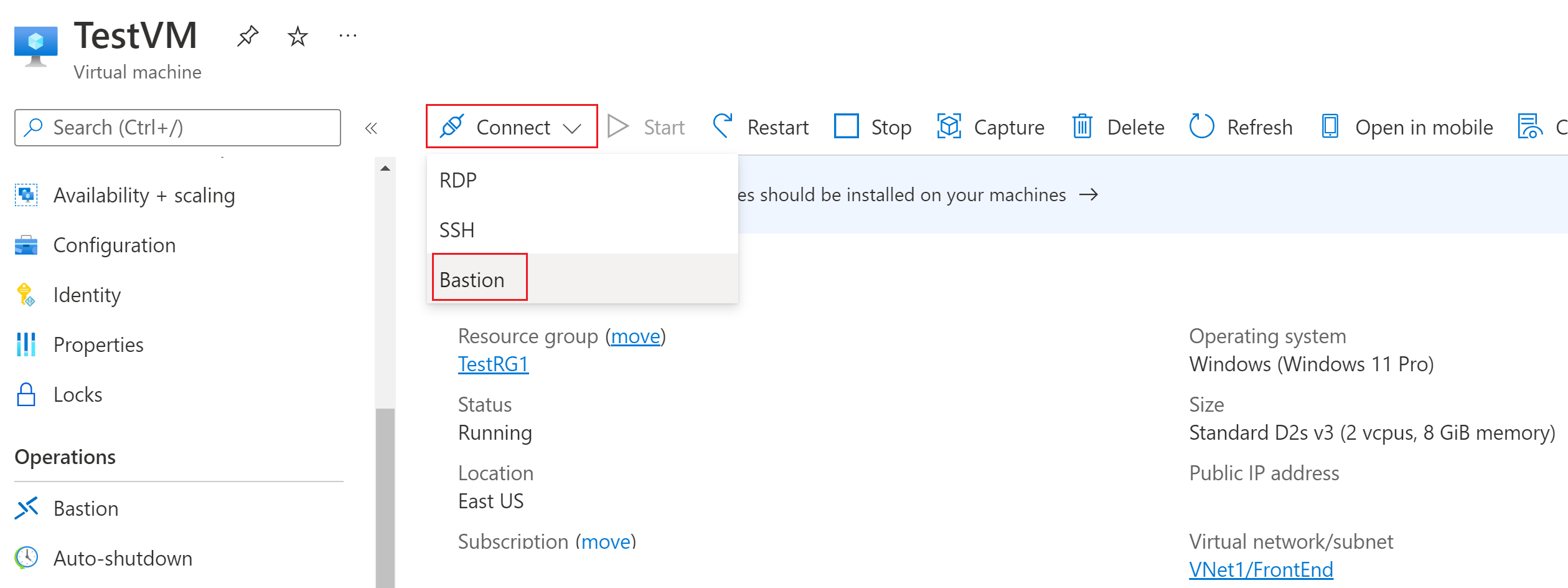

En Azure Portal, vaya a la máquina virtual a la que quiera conectarse. En la página Información general, seleccione Conectar y, luego, seleccione Bastion del menú desplegable para abrir la página de Bastion. También puede seleccionar Bastion en el panel izquierdo.

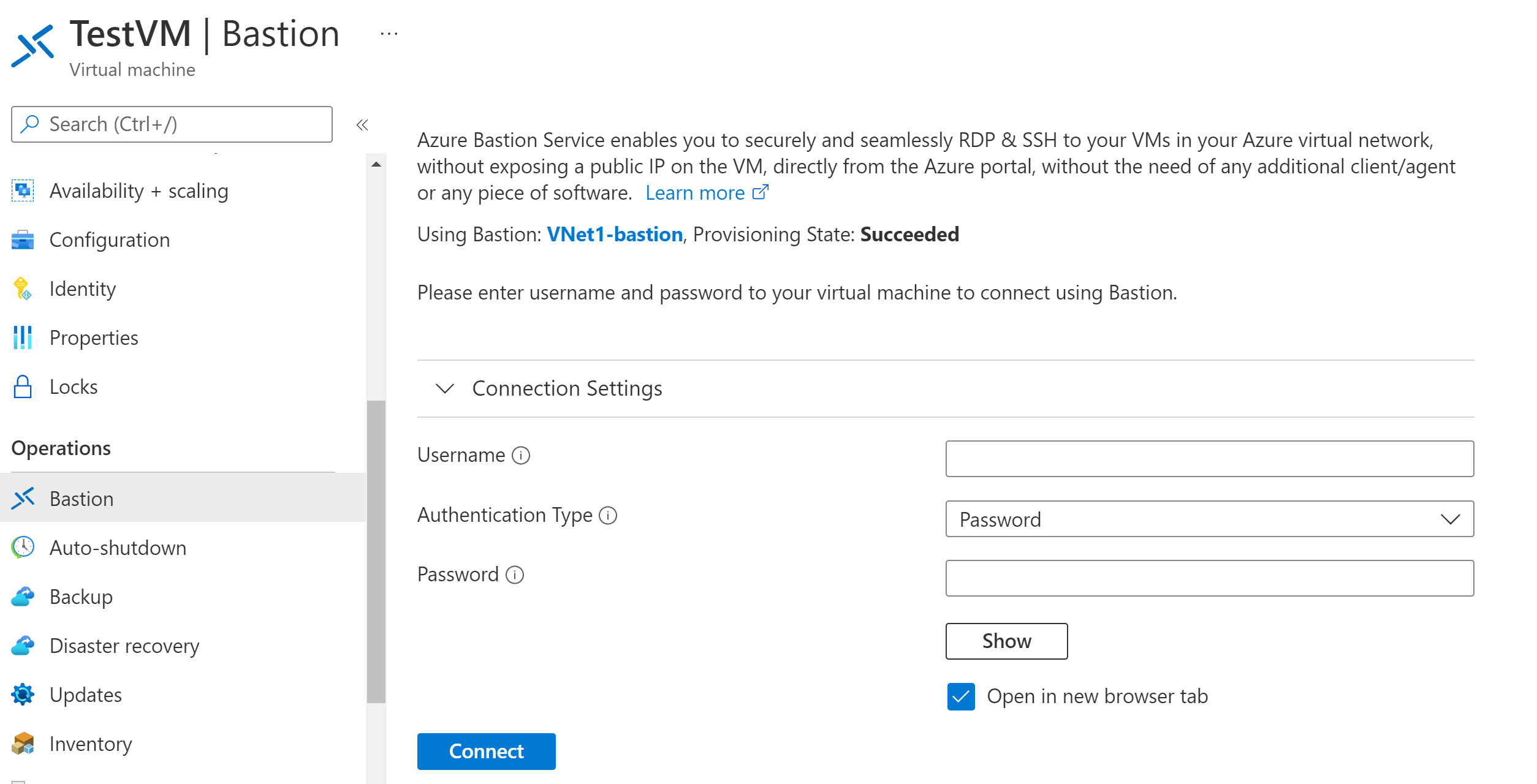

En la página Bastion, escriba las credenciales de autenticación necesarias y, a continuación, haga clic en Conectar. Si configuró el host bastión mediante la SKU estándar, verá opciones de credenciales adicionales en esta página. Si la máquina virtual está unida a un dominio, debe usar el siguiente formato: username@domain.com.

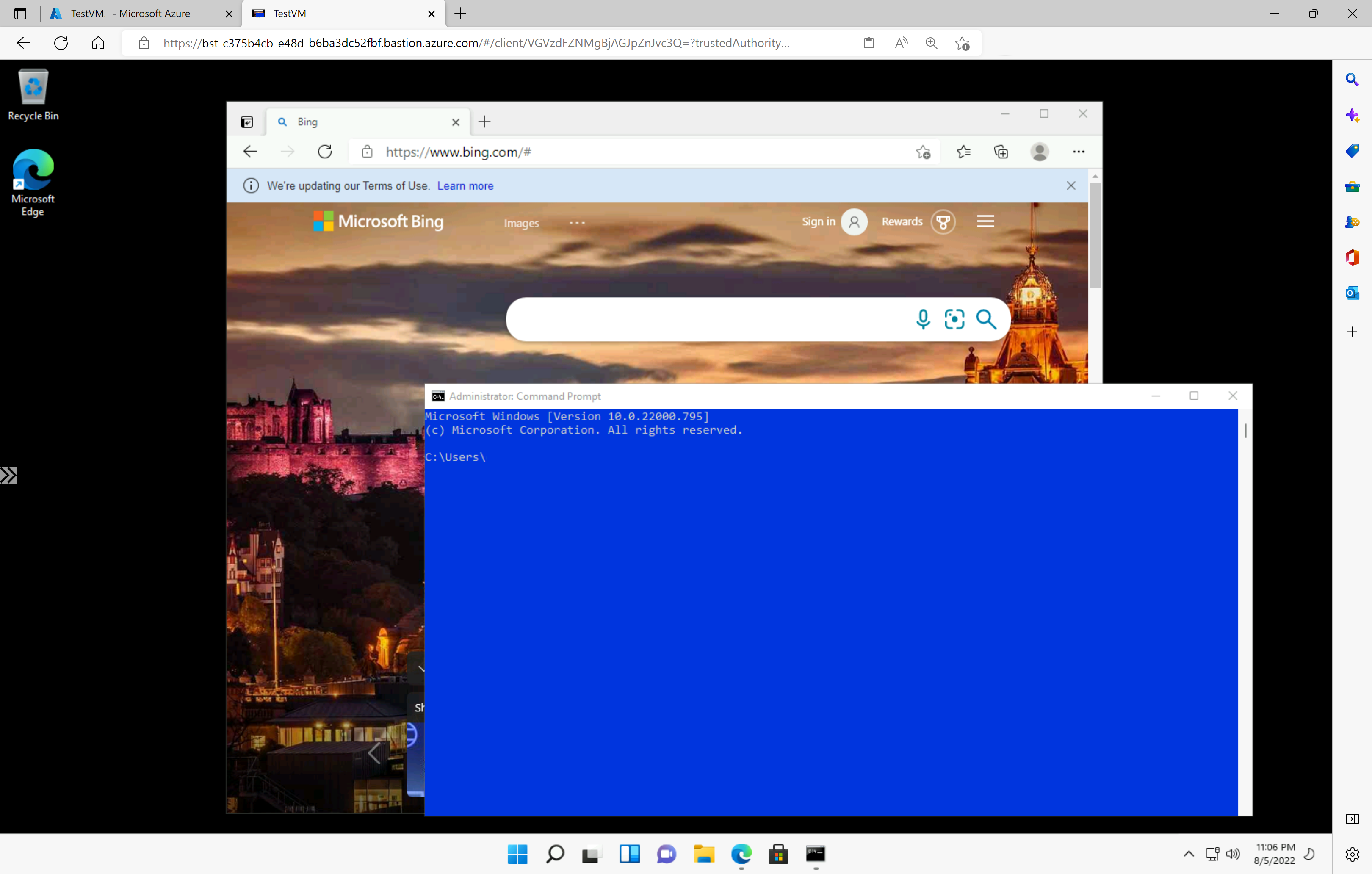

Cuando hace clic en Conectar, la conexión RDP con esta máquina virtual a través de Bastion se abrirá su explorador (a través de HTML5) mediante el puerto 443 y el servicio Bastion. En el ejemplo siguiente se muestra una conexión a una máquina virtual de Windows 11 en una nueva pestaña del explorador. La página que ve depende de la máquina virtual a la que se conecta.

Al trabajar con la máquina virtual, es posible que el uso de teclas de método abreviado de teclado no tenga el mismo comportamiento que las teclas de método abreviado en un equipo local. Por ejemplo, cuando se conecta a una máquina virtual Windows desde un cliente Windows, Ctrl+Alt+Fin es el método abreviado de teclado para Ctrl+Alt+Supr en un equipo local. Para hacerlo desde un equipo Mac mientras está conectado a una máquina virtual Windows, el método abreviado de teclado es Fn+Ctrl+Alt+Retroceso.

Pasos siguientes

Para obtener más información sobre conexión, vea las preguntas frecuentes sobre Bastion.