Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Defender for Cloud usa un algoritmo propietario para identificar posibles rutas de ataque que son específicas para su entorno multinube. Defender for Cloud se centra en amenazas reales, controladas externamente y aprovechables en lugar de en escenarios amplios. El algoritmo detecta rutas de acceso de ataque que comienzan fuera de la organización y avanzan a objetivos críticos para la empresa, lo que le ayuda a reducir el ruido y actuar más rápido.

Puede usar el análisis de rutas de acceso de ataques para abordar los problemas de seguridad que representan amenazas inmediatas con un tremendo potencial de convertirse en vulnerabilidades de seguridad en su entorno. Defender for Cloud analiza qué problemas de seguridad forman parte de rutas de acceso de ataque expuestas externamente que los atacantes podrían usar para infringir el entorno. También resalta las recomendaciones de seguridad que debe resolver para mitigar estos problemas.

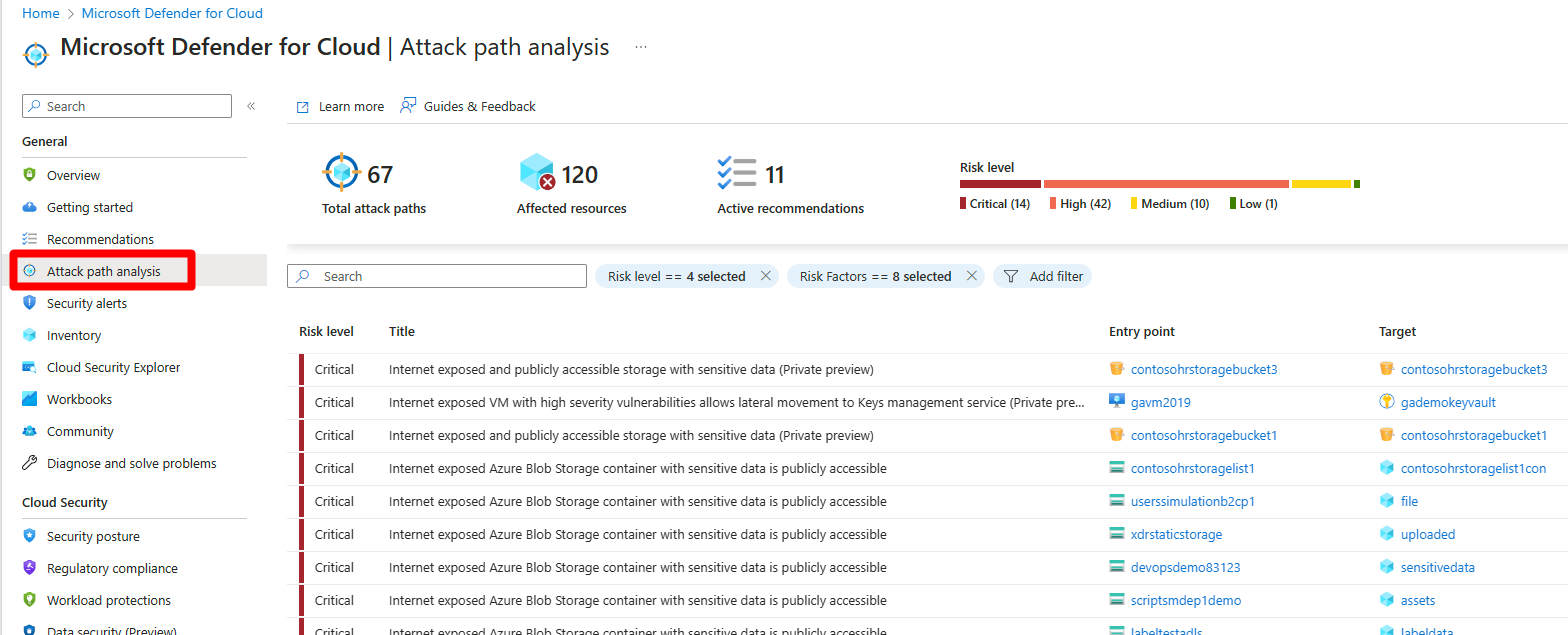

De manera predeterminada, las rutas de acceso de ataque se organizan por nivel de riesgo. El nivel de riesgo viene determinado por un motor de priorización de riesgos que tenga en cuenta el contexto que tiene en cuenta los factores de riesgo de cada recurso. Obtenga más información sobre cómo Defender for Cloud prioritize las recomendaciones de seguridad.

Requisitos previos

Debe habilitar la administración de la posición de seguridad en la nube (CSPM) de Defender y tener habilitado el examen sin agente.

Roles y permisos necesarios: lector de seguridad, administrador de seguridad, lector, colaborador o propietario.

Nota:

Es posible que vea una página de trayectoria de ataque vacía, ya que las trayectorias de ataque ahora se centran en amenazas reales, originadas externamente y explotables en lugar de escenarios amplios. Esto ayuda a reducir el ruido y priorizar los riesgos inminentes.

Para ver las rutas de acceso de ataque relacionadas con los contenedores:

Complete una de las siguientes opciones:

- Extensión de posición de contenedor sin agente en Defender CSPM.

- Enable Defender for Containers e instale los agentes pertinentes para ver las rutas de acceso de ataque relacionadas con los contenedores. Esta opción también ofrece la posibilidad de consultar las cargas de trabajo del plano de datos del contenedor en el Explorador de seguridad.

Roles y permisos necesarios: lector de seguridad, administrador de seguridad, lector, colaborador o propietario.

Identificación de las rutas de acceso de ataques

Puede usar el análisis de rutas de acceso de ataques para localizar los mayores riesgos para su entorno y corregirlos.

En la página de rutas de acceso de ataque se muestra información general de todas las rutas de acceso de ataque. En ella se pueden ver también los recursos afectados y una lista de rutas de acceso de ataque activas.

Para identificar rutas de ataque en el portal de Azure:

Inicie sesión en el portal Azure.

Vaya a Microsoft Defender para la nube>Análisis de la ruta de ataque.

Seleccione una ruta de acceso de ataque.

Seleccione un nodo.

Nota:

Si tiene permisos limitados (especialmente entre suscripciones), es posible que no vea los detalles completos de la ruta de ataque. Este es el comportamiento esperado diseñado para proteger los datos confidenciales. Para ver todos los detalles, asegúrese de que tiene los permisos necesarios.

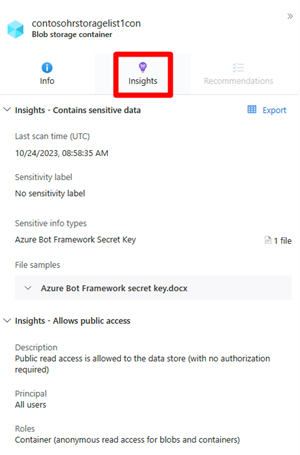

Seleccione Información para ver la información asociada del nodo.

Seleccione Recomendaciones.

Seleccione una recomendación.

Identificar rutas de ataque en el portal de Microsoft Defender:

Inicie sesión en el portal Microsoft Defender.

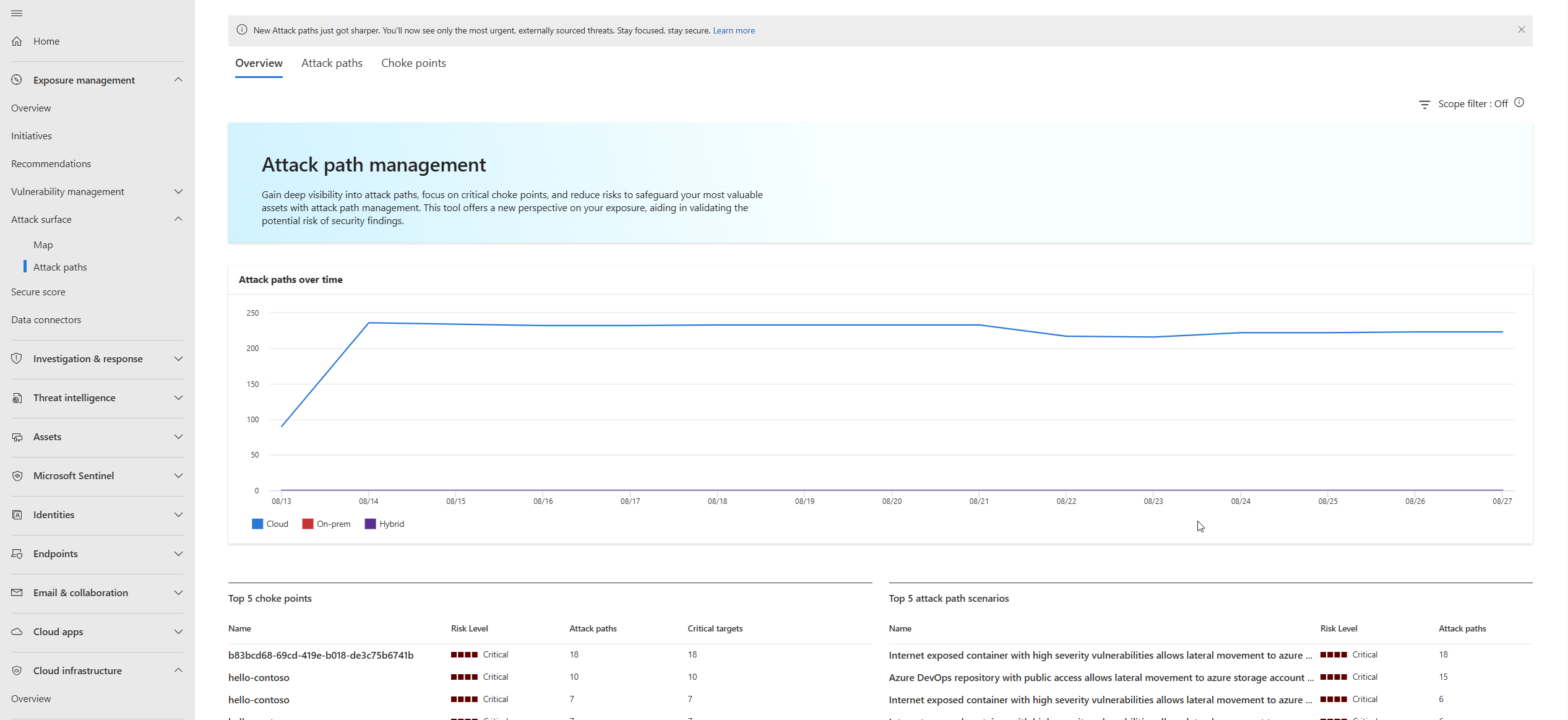

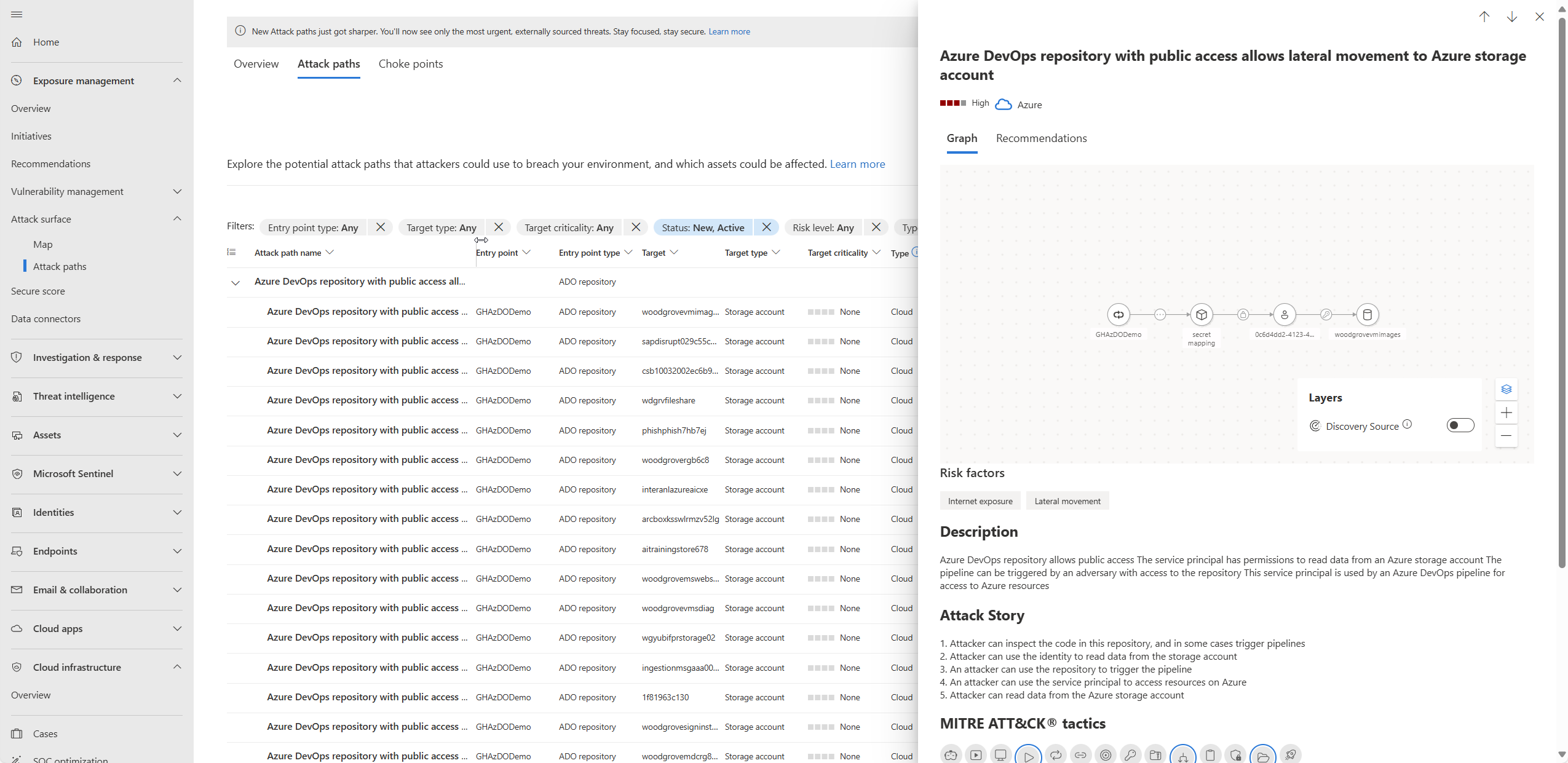

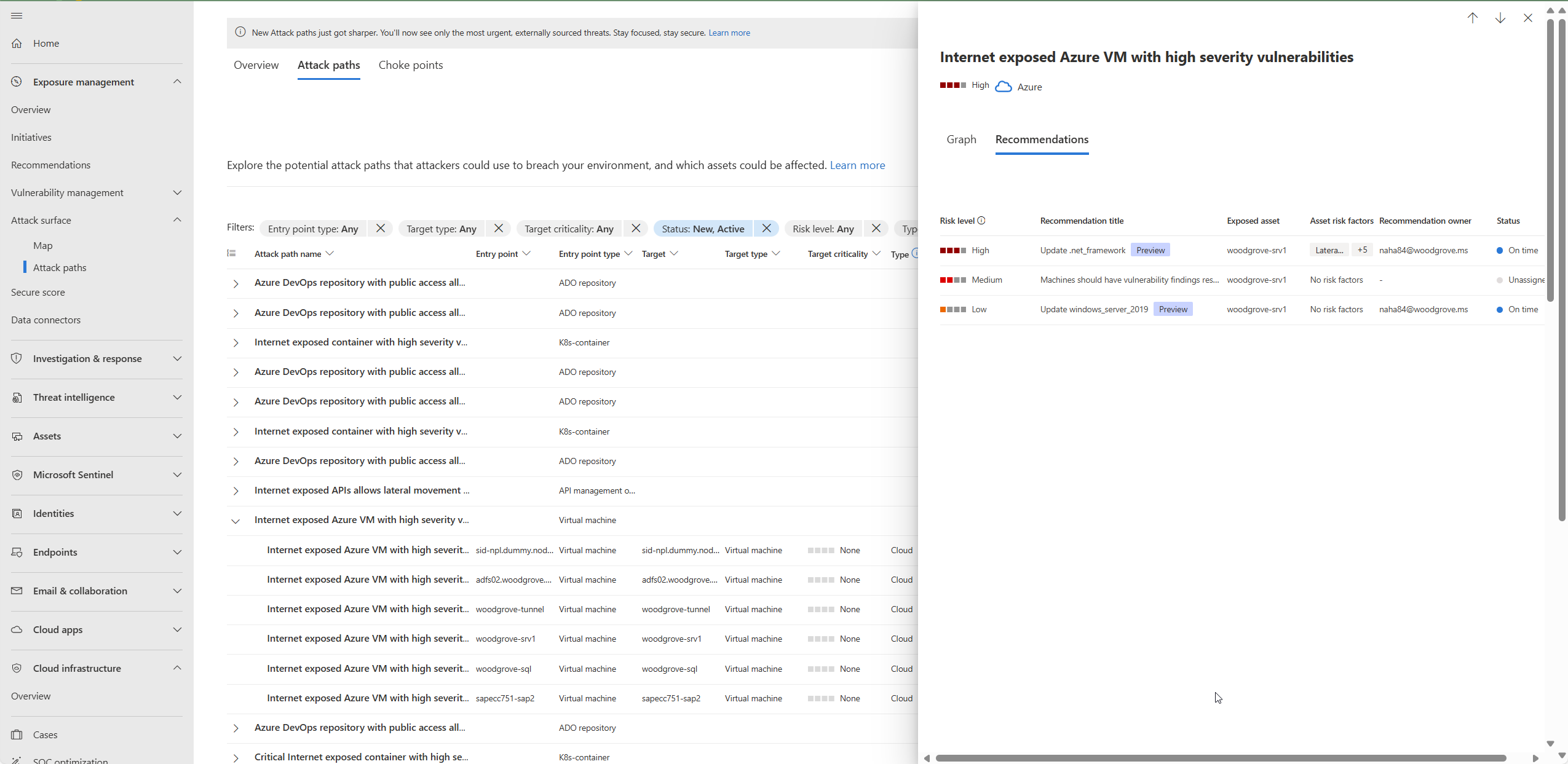

Vaya a Administración de exposición>Superficie de ataque>Caminos de ataque. Verá una visión general sobre los caminos de ataque.

La experiencia de rutas de ataque ofrece varias vistas:

- Pestaña de Resumen: Ver rutas de ataque a lo largo del tiempo, principales cuellos de botella, principales escenarios de rutas de ataque, principales destinos y principales puntos de entrada

- Lista de rutas de acceso de ataque: vista dinámica y filtrable de todas las rutas de acceso de ataque con funcionalidades avanzadas de filtrado

- Puntos de ahogamiento: lista de nodos donde convergen varias rutas de acceso de ataque, marcadas como cuellos de botella de alto riesgo

Nota:

En el portal de Defender, el análisis de rutas de acceso a ataques forma parte de las funcionalidades más amplias de administración de exposición, lo que proporciona una integración mejorada con otras soluciones de seguridad de Microsoft y correlación unificada de incidentes.

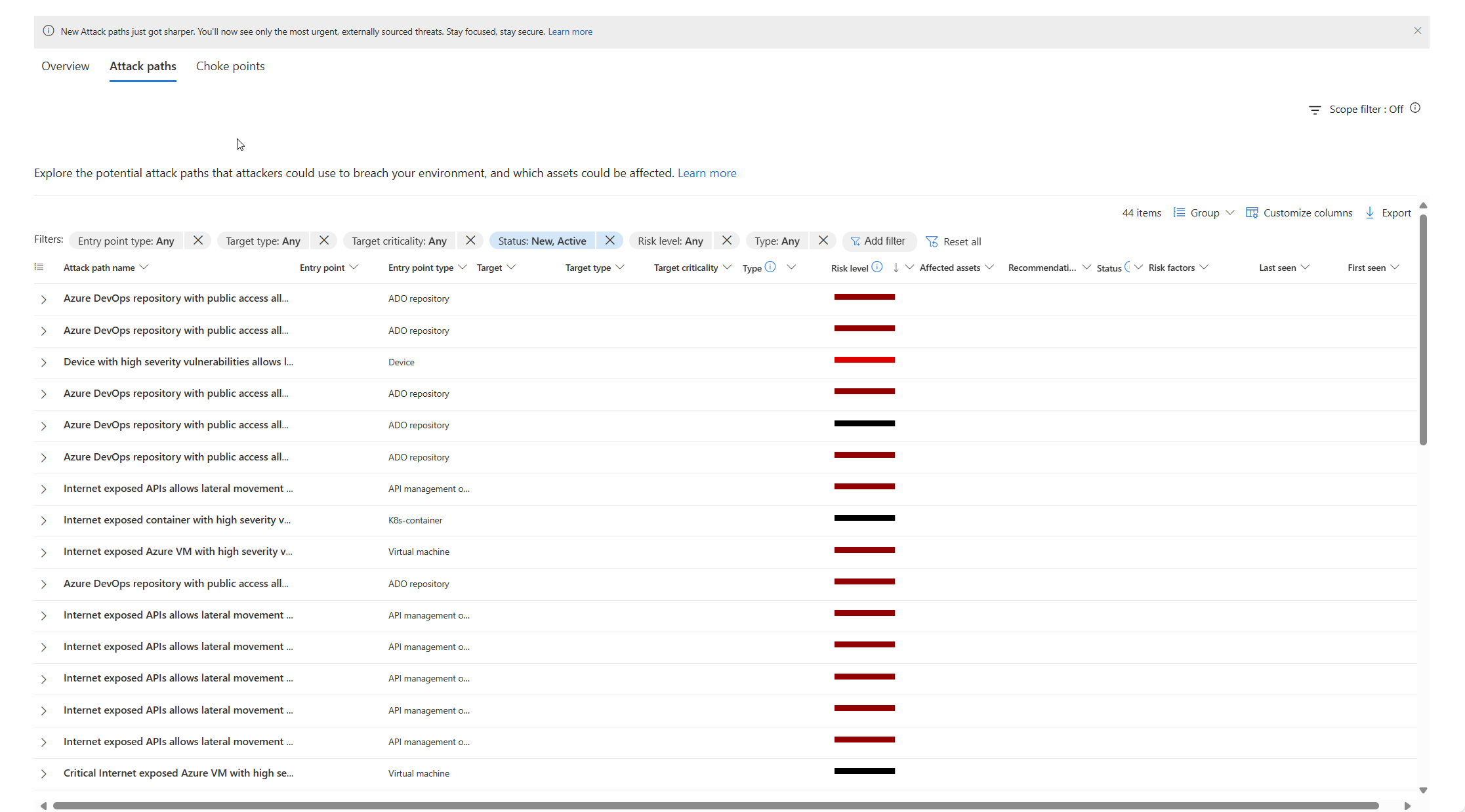

Seleccione la pestaña Rutas de acceso de ataque .

Use el filtrado avanzado en la lista Rutas de acceso de ataque para centrarse en rutas de acceso de ataque específicas:

- Nivel de riesgo: filtrar por rutas de acceso de ataque de alto, medio o bajo riesgo

- Tipo de recurso: centrarse en tipos de recursos específicos

- Estado de remediación: Ver rutas de acceso de ataque resueltas, en curso o pendientes

- Período de tiempo: filtre por períodos de tiempo específicos (por ejemplo, últimos 30 días)

Seleccione una trayectoria de ataque para ver el Mapa de Trayectoria de Ataque, un gráfico visual que destaca:

- Nodos vulnerables: recursos con problemas de seguridad

- Puntos de entrada: puntos de acceso externos donde podrían comenzar los ataques

- Recursos críticos de destino: recursos críticos a los que intentan llegar los atacantes

- Puntos de estrangulamiento: Puntos de convergencia en los que se intersecan varias rutas de ataque

Seleccione un nodo para investigar información detallada:

Nota:

Si tiene permisos limitados (especialmente entre suscripciones), es posible que no vea los detalles completos de la ruta de ataque. Este es el comportamiento esperado diseñado para proteger los datos confidenciales. Para ver todos los detalles, asegúrese de que tiene los permisos necesarios.

Revise los detalles del nodo, entre los que se incluyen:

- Tácticas y técnicas de MITRE ATT&CK: Descripción de la metodología de ataque

- Factores de riesgo: factores ambientales que contribuyen al riesgo

- Recomendaciones asociadas: mejoras de seguridad para mitigar el problema

Seleccione Información para ver la información asociada del nodo.

Seleccione Recomendaciones para ver instrucciones procesables con seguimiento de estado de corrección.

Seleccione una recomendación.

-

Una vez que haya terminado con la investigación de una ruta de acceso de ataque y revise todos los resultados y recomendaciones asociados, puede empezar a corregir la ruta de acceso al ataque.

Una vez resuelta una ruta de acceso de ataque, puede tardar hasta 24 horas en quitarse de la lista.

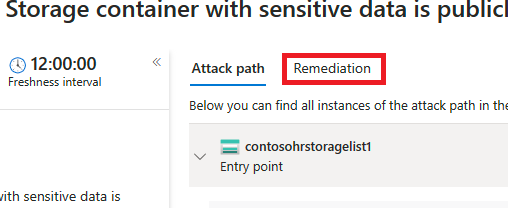

Corrección de rutas de acceso de ataque

Una vez que haya terminado con la investigación de una ruta de acceso de ataque y revise todos los resultados y recomendaciones asociados, puede empezar a corregir la ruta de acceso al ataque.

Para corregir una ruta de acceso de ataque en el portal de Azure:

Vaya a Microsoft Defender para la nube>Análisis de la ruta de ataque.

Seleccione una ruta de acceso de ataque.

Seleccione Corrección.

Seleccione una recomendación.

Una vez resuelta una ruta de acceso de ataque, puede tardar hasta 24 horas en quitarse de la lista.

Corrección de todas las recomendaciones en una ruta de acceso de ataque

El análisis de rutas de acceso de ataque le permite ver todas las recomendaciones por ruta de acceso de ataque sin tener que comprobar cada nodo individualmente. Puede resolver todas las recomendaciones sin tener que ver todos y cada uno de los nodos.

La ruta de acceso de corrección contiene dos tipos de recomendación:

- Recomendaciones: recomendaciones que mitigan la ruta de acceso al ataque.

- Recomendaciones adicionales : recomendaciones que reducen los riesgos de explotación, pero no mitigan la ruta de acceso de ataque.

Para resolver todas las recomendaciones en el portal de Azure:

Inicie sesión en el portal Azure.

Vaya a Microsoft Defender para la nube>Análisis de la ruta de ataque.

Seleccione una ruta de acceso de ataque.

Seleccione Corrección.

Expanda Recomendaciones adicionales.

Seleccione una recomendación.

Una vez resuelta una ruta de acceso de ataque, puede tardar hasta 24 horas en quitarse de la lista.

Para resolver todas las recomendaciones en el Portal de Defender:

Inicie sesión en el portal Microsoft Defender.

Vaya a Administración de exposición>Análisis de ruta de ataque.

Seleccione una ruta de acceso de ataque.

Seleccione Corrección.

Nota:

El portal de Defender proporciona un seguimiento mejorado del progreso de la corrección y puede correlacionar las actividades de corrección con flujos de trabajo más amplios de administración de incidentes y operaciones de seguridad.

Expanda Recomendaciones adicionales.

Seleccione una recomendación.

Una vez resuelta una ruta de acceso de ataque, puede tardar hasta 24 horas en quitarse de la lista.

Funcionalidades mejoradas de administración de exposición

El portal de Defender proporciona funcionalidades adicionales para el análisis de rutas de acceso de ataque a través de su marco de administración de exposición integrado:

- Correlación unificada de incidentes: los vectores de ataque se correlacionan automáticamente con incidentes de seguridad en todo el ecosistema de seguridad de Microsoft.

- Información cruzada de productos: los datos sobre rutas de ataque se integran con los resultados de Microsoft Defender para punto de conexión, Microsoft Sentinel y otras soluciones de seguridad de Microsoft.

- Inteligencia sobre amenazas avanzada: contexto mejorado de fuentes de inteligencia sobre amenazas de Microsoft para comprender mejor los patrones de ataque y los comportamientos de los actores.

- Flujos de trabajo de corrección integrados: procesos de corrección optimizados que pueden desencadenar respuestas automatizadas en varias herramientas de seguridad.

- Informes ejecutivos: funcionalidades de informes mejoradas para el liderazgo en seguridad con evaluaciones de impacto empresarial.

Estas funcionalidades proporcionan una vista más completa de la posición de seguridad y permiten una respuesta más eficaz a posibles amenazas identificadas a través del análisis de rutas de acceso a ataques.

Conozca más sobre las rutas de ataque en Defender for Cloud.