Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La CLI de Defender for Cloud admite dos métodos de autenticación para alinearse con los procedimientos de seguridad empresariales: la autenticación basada en conectores para Azure DevOps y GitHub, que controla la autenticación automática y la autenticación basada en tokens, lo que proporciona flexibilidad en distintos sistemas de compilación y entornos locales.

Basado en conectores (ADO y GitHub)

La autenticación basada en conectores integra Azure DevOps y GitHub directamente con Microsoft Defender for Cloud a través de un conector seguro. Una vez establecida la conexión, la autenticación se administra automáticamente, lo que elimina la necesidad de almacenar o insertar tokens en las canalizaciones.

Este método es el método de autenticación preferido para Azure DevOps y GitHub. Aprenda a crear un conector:

Basado en tokens

La autenticación basada en tokens permite a los administradores de seguridad generar tokens en el portal de Microsoft Defender for Cloud y configurarlos como variables de entorno en canalizaciones de CI/CD o terminales locales. Este método proporciona flexibilidad en diferentes sistemas de compilación y garantiza un acceso seguro y con ámbito sin insertar credenciales en scripts.

Inicie sesión en Azure Portal y abra Microsoft Defender for Cloud.

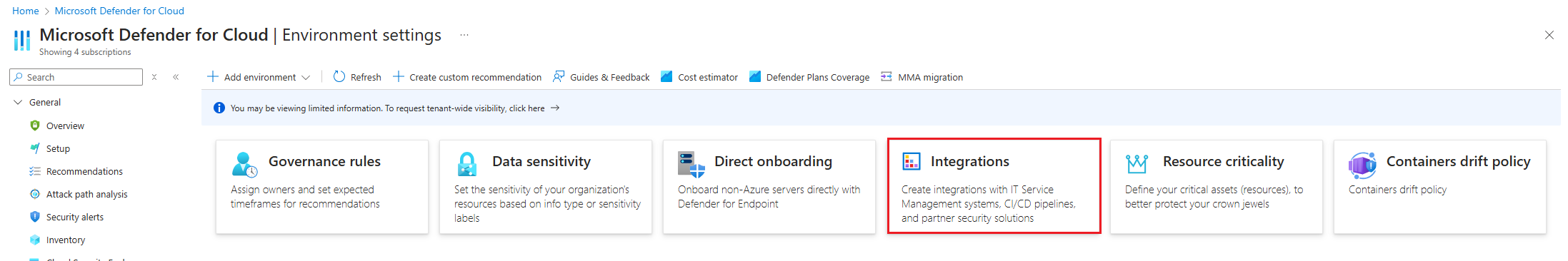

Vaya a Administración , Configuración del entorno , Integraciones.

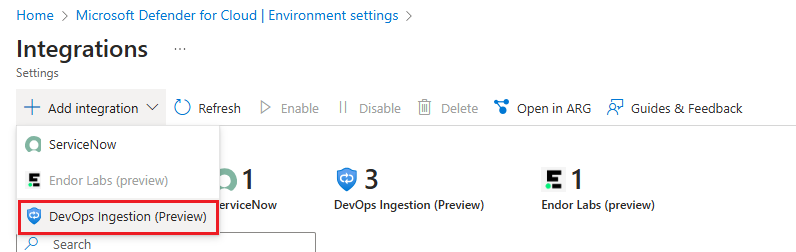

Seleccione + Agregar integración ; Ingesta de DevOps (versión preliminar)

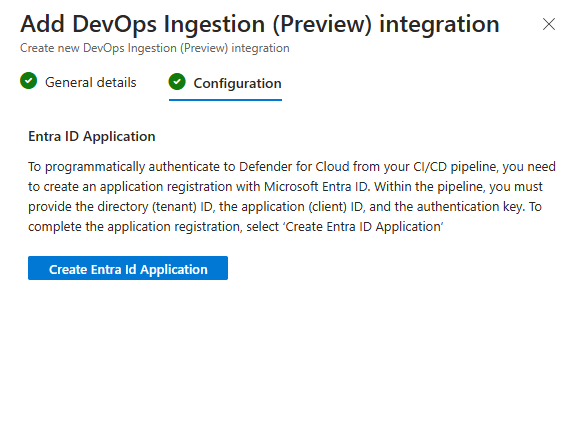

Introduzca un nombre de aplicación.

- Elija el inquilino para almacenar el secreto.

- Establezca una fecha de expiración y habilite el token.

- Haga clic en Guardar.

Después de guardar, copie el identificador de cliente, el secreto de cliente y el identificador de inquilino. No se pueden recuperar de nuevo.