Introducción a la protección de contenedores en Defender for Cloud

Microsoft Defender para contenedores es una solución nativa de nube para mejorar, supervisar y mantener la seguridad de los recursos contenedorizados (clústeres de Kubernetes, nodos de Kubernetes, cargas de trabajo de Kubernetes, registros de contenedor, imágenes de contenedor y mucho más) y sus aplicaciones, en entornos multinube y locales.

Defender para contenedores le ayuda con cuatro dominios principales de la seguridad de los contenedores:

Administración de la posición de seguridad: Realiza la supervisión continua de las API en la nube, las API de Kubernetes y las cargas de trabajo de Kubernetes para detectar recursos en la nube, proporcionar funcionalidades de inventario completas, detectar configuraciones incorrectas y proporcionar directrices para mitigarlos, proporcionar evaluación de riesgos contextuales y permitir a los usuarios realizar funcionalidades de búsqueda de riesgos mejoradas a través del Explorador de seguridad de Defender for Cloud.

Evaluación de vulnerabilidades: proporciona una evaluación de vulnerabilidades sin agentes para Azure y AWS con directrices de corrección, configuración cero, nuevos exámenes diarios, cobertura para paquetes de SO e idioma e información sobre vulnerabilidades.

Protección contra amenazas en tiempo de ejecución: Un amplio conjunto de detección de amenazas para clústeres, nodos y cargas de trabajo de Kubernetes, con tecnología de inteligencia sobre amenazas líder de Microsoft, proporciona asignación al marco MITRE ATT&CK para comprender fácilmente el riesgo y el contexto relevante, la respuesta automatizada y la integración de SIEM/XDR.

Implementación y supervisión: Supervisa los clústeres de Kubernetes para los sensores que faltan y proporciona una implementación sin fricción a escala para funcionalidades basadas en sensores, compatibilidad con herramientas de supervisión estándar de Kubernetes y administración de recursos no supervisados.

Para obtener más información, vea este vídeo en la serie de vídeos del ámbito de Defender for Cloud: Microsoft Defender para contenedores.

Disponibilidad de planes de Microsoft Defender para contenedores

| Aspecto | Detalles |

|---|---|

| Estado de la versión: | Disponibilidad general (GA) Algunas características están en versión preliminar. Para obtener una lista completa, consulte Matriz de compatibilidad de contenedores en Defender for Cloud |

| Disponibilidad de características | Consulte la matriz de compatibilidad de contenedores en Defender for Cloud para obtener información adicional sobre el estado y la disponibilidad de la versión de actualización de características. |

| Precios: | Microsoft Defender para contenedores se factura como se muestra en la página de precios. |

| Roles y permisos necesarios: | • Para implementar automáticamente los componentes necesarios, consulte los permisos de cada uno de los componentes. • El administrador de seguridad puede descartar las alertas • El Lector de seguridad puede visualizar las vulnerabilidades de la evaluación Consulte también Roles para la corrección y Roles y permisos de Azure Container Registry |

| Nubes: | Vea la matriz de compatibilidad de contenedores en Defender for Cloud para ver la disponibilidad en la nube. |

Administración de la posición de seguridad

Funcionalidades sin agente

Detección sin agente para Kubernetes: proporciona una detección basada en API y con superficie cero de los clústeres de Kubernetes, sus configuraciones e implementaciones.

Evaluación de vulnerabilidades sin agente: Proporciona una evaluación de vulnerabilidades de todas las imágenes de contenedor, incluidas recomendaciones para el registro y el tiempo de ejecución, exámenes casi en tiempo real de las imágenes nuevas, actualización diaria de los resultados, información sobre vulnerabilidades de seguridad, etc. La información sobre vulnerabilidades se agrega al grafo de seguridad para la evaluación contextual del riesgo y el cálculo de rutas de acceso de los ataques y las funcionalidades de búsqueda.

Funcionalidades de inventario completas: permite explorar recursos, pods, servicios, repositorios, imágenes y configuraciones a través del explorador de seguridad para supervisar y administrar fácilmente los recursos.

Búsqueda de riesgos mejorada: permite a los administradores de seguridad buscar activamente problemas de posición en sus recursos contenedorizados a través de consultas (integradas y personalizadas) e información de seguridad en el explorador de seguridad

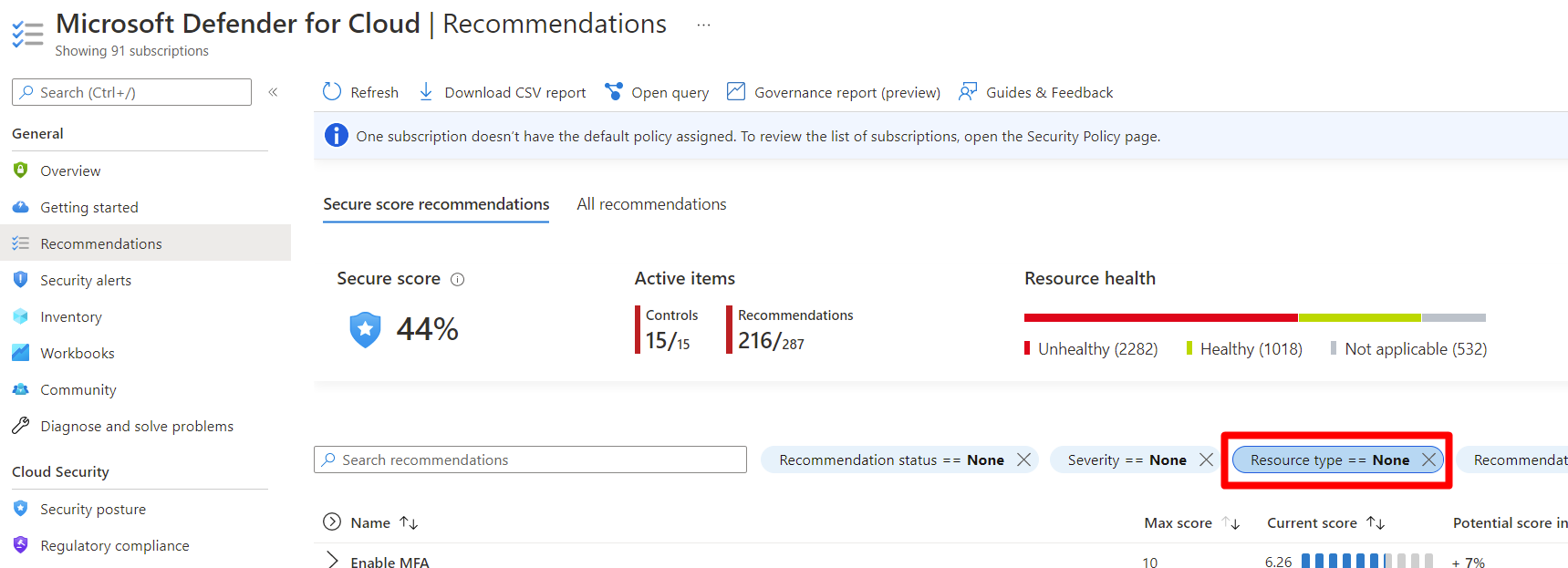

Protección del plano de control: evalúa continuamente las configuraciones de los clústeres y las compara con las iniciativas aplicadas a las suscripciones. Cuando encuentra configuraciones incorrectas, Defender for Cloud genera recomendaciones de seguridad que están disponibles en la página Recomendaciones de Defender for Cloud. Las recomendaciones le permiten investigar y corregir problemas.

Puede usar el filtro de recursos para revisar las recomendaciones pendientes para los recursos relacionados con el contenedor, ya sea en el inventario de recursos o en la página de recomendaciones:

Para obtener más información incluida con esta funcionalidad, revise las recomendaciones de contenedor y busque recomendaciones con el tipo "Plano de control"

Funcionalidades basadas en sensores

Detección de desfase binario: Defender para contenedores proporciona una funcionalidad basada en sensores que le avisa sobre posibles amenazas de seguridad mediante la detección de procesos externos no autorizados dentro de contenedores. Puede definir directivas de desfase para especificar las condiciones en las que se deben generar alertas, lo que le ayuda a distinguir entre actividades legítimas y posibles amenazas. Para obtener más información, consulte Protección de desfase binario (versión preliminar).

Protección del plano de datos de Kubernetes: para proteger las cargas de trabajo de los contenedores de Kubernetes con recomendaciones de procedimientos recomendados, puede instalar Azure Policy para Kubernetes. Obtenga información sobre la supervisión de componentes para Defender for Cloud.

Con el complemento en el clúster de Kubernetes, todas las solicitudes al servidor de la API de Kubernetes se supervisan según el conjunto predefinido de procedimientos recomendados antes de que se guarden en el clúster. Después, puede realizar la configurar para aplicar los procedimientos recomendados y exigirlos para futuras cargas de trabajo.

Por ejemplo, puede exigir que no se creen los contenedores con privilegios y que se bloqueen las solicitudes futuras para este fin.

Puede obtener más información sobre la protección del plano de datos de Kubernetes.

Evaluación de vulnerabilidades

Defender for Containers examina las imágenes de contenedor en Azure Container Registry (ACR), Amazon AWS Elastic Container Registry (ECR), Google Artifact Registry (GAR) y Google Container Registry (GCR) para proporcionar una evaluación de vulnerabilidades sin agente para las imágenes de contenedor, incluidas las recomendaciones de registro y tiempo de ejecución, instrucciones de corrección, exámenes rápidos de nuevas imágenes, información sobre vulnerabilidades de seguridad reales, información sobre vulnerabilidades de seguridad, etc.

La información de vulnerabilidades con tecnología de administración de vulnerabilidades de Microsoft Defender se agrega al gráfico de seguridad en la nube para el riesgo contextual, el cálculo de rutas de acceso a ataques y las funcionalidades de búsqueda.

Más información sobre:

- Evaluaciones de vulnerabilidades para Azure con Administración de vulnerabilidades de Microsoft Defender

- Evaluaciones de vulnerabilidades para AWS con la administración de vulnerabilidades de Microsoft Defender

- Evaluaciones de vulnerabilidades para Azure con Administración de vulnerabilidades de Microsoft Defender

Protección en tiempo de ejecución de los clústeres y nodos de Kubernetes

Defender para contenedores proporciona protección contra amenazas en tiempo real para los entornos en contenedores compatibles y genera alertas de actividades sospechosas. Puede usar esta información para corregir problemas de seguridad y mejorar la seguridad de los contenedores rápidamente.

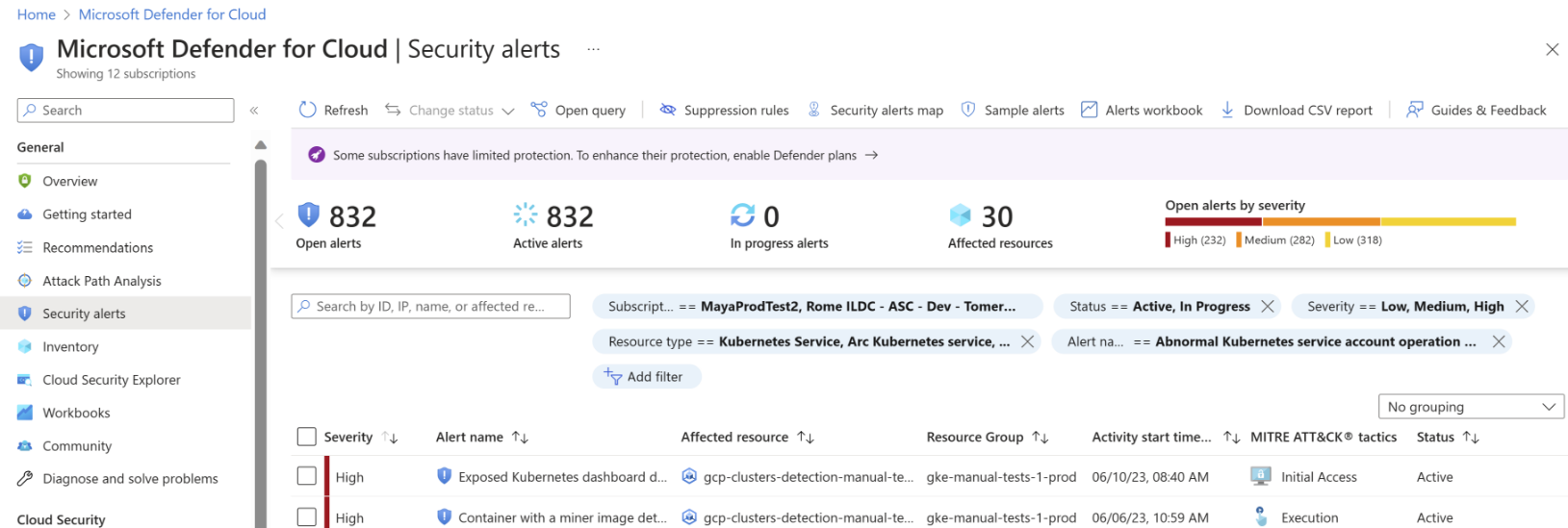

La protección contra amenazas se proporciona para Kubernetes en el nivel de clúster, el nivel de nodo y el nivel de carga de trabajo, e incluye la cobertura basada en sensores que requiere el sensor de Defender y la cobertura sin agente que se basa en el análisis de los registros de auditoría de Kubernetes. Las alertas de seguridad solo se desencadenan para las acciones e implementaciones que se producen después de habilitar Defender para contenedores en la suscripción.

Entre los ejemplos de eventos de seguridad que supervisa Microsoft Defender para contenedores, se incluyen los siguientes:

- Paneles de Kubernetes expuestos.

- Creación de roles con privilegios elevados.

- Creación de montajes confidenciales

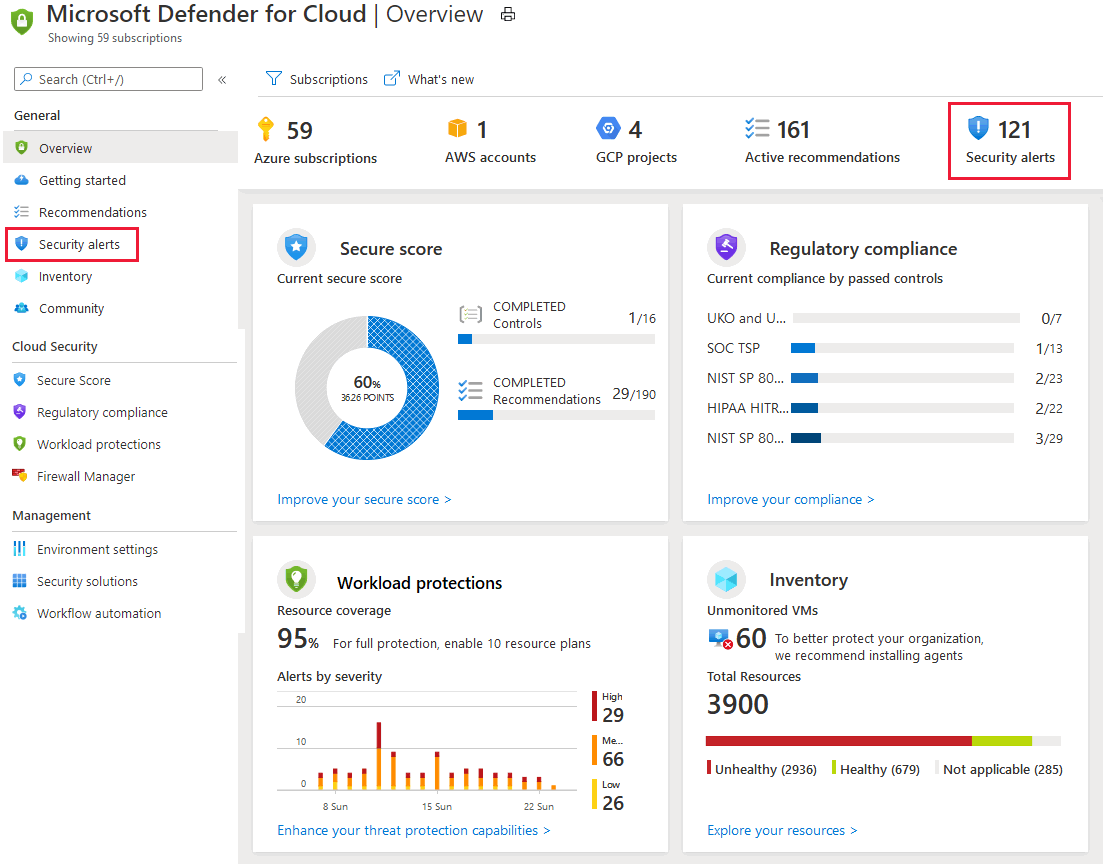

Para ver las alertas de seguridad, seleccione el icono Alertas de seguridad en la parte superior de la página de información general de Defender for Cloud o el vínculo de la barra lateral.

Se abre la página de alertas de seguridad:

Las alertas de seguridad para la carga de trabajo en tiempo de ejecución en los clústeres se pueden reconocer mediante el prefijo K8S.NODE_ del tipo de alerta. Para la lista completa de las alertas de nivel de clúster, consulte la tabla de referencia de alertas.

Defender para contenedores también incluye la detección de amenazas de nivel de host con más de 60 detecciones de anomalías, inteligencia artificial y análisis con reconocimiento de Kubernetes en función de la carga de trabajo en tiempo de ejecución.

Defender for Cloud supervisa la superficie expuesta a ataques de implementaciones de Kubernetes multinube basadas en la matriz de MITRE ATT&CK® para contenedores, un marco desarrollado por el Centro para la defensa informada contra amenazas en estrecha colaboración con Microsoft.

Saber más

Obtenga más información sobre Defender para contenedores en los siguientes blogs:

Pasos siguientes

En esta información general, ha aprendido los elementos básicos de la seguridad de los contenedores en Microsoft Defender para la nube. Para habilitar el plan, consulte:

- Habilitación de Defender for Containers

- Consulte las preguntas frecuentes sobre Defender para contenedores.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de