Examen de malware en Defender para Storage

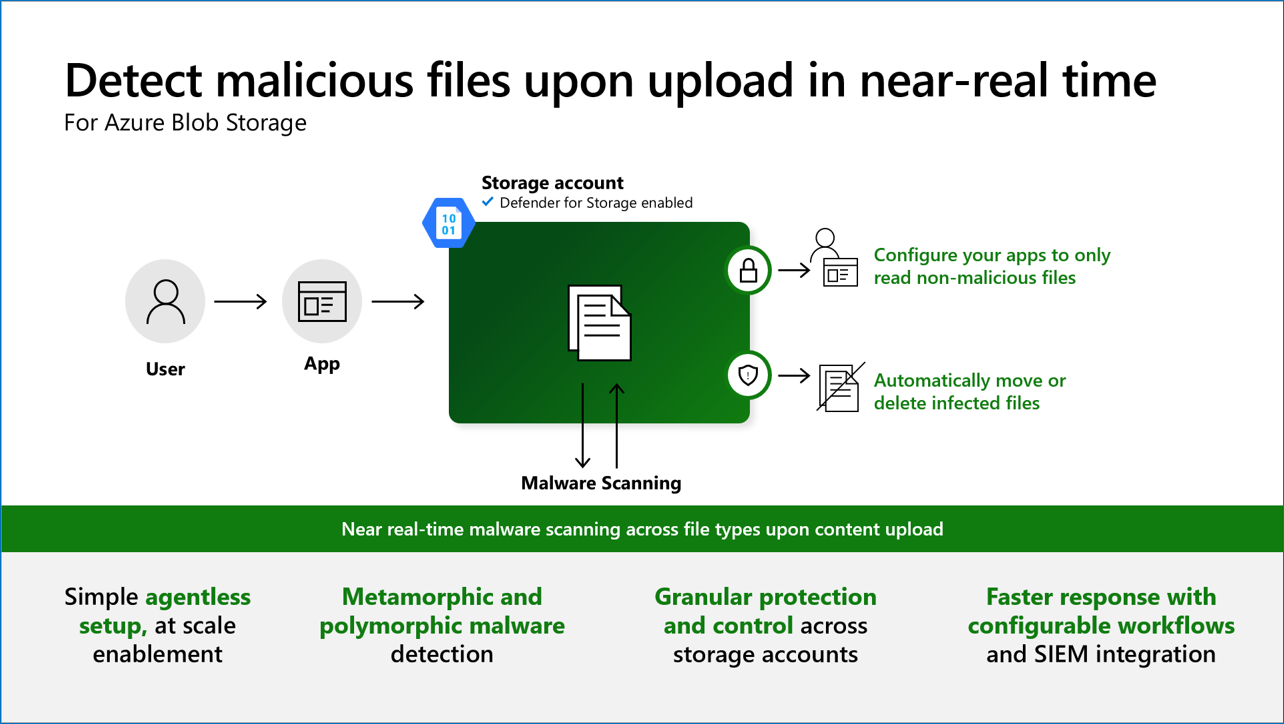

El examen de malware en Defender for Storage ayuda a proteger la instancia de Azure Blob Storage frente a contenido malintencionado realizando un examen completo de malware en el contenido cargado casi en tiempo real, con las funcionalidades del Antivirus de Microsoft Defender. Está diseñado para ayudar a cumplir los requisitos de seguridad y cumplimiento en el control del contenido que no es de confianza.

La funcionalidad del examen de malware es una solución SaaS sin agente que permite una configuración sencilla a gran escala, sin mantenimiento y admite la automatización de la respuesta a gran escala.

La carga de malware es una amenaza principal en el almacenamiento en la nube

El contenido cargado en el almacenamiento en la nube podría ser malware. Las cuentas de almacenamiento pueden ser un punto de entrada de malware en la organización y un punto de distribución de malware. Para proteger a las organizaciones frente a esta amenaza, el contenido del almacenamiento en la nube debe examinarse para buscar malware antes de que se acceda a él.

El examen de malware en Defender para Storage ayuda a proteger las cuentas de almacenamiento frente a contenido malintencionado

- Una solución SaaS integrada que permite una habilitación sencilla a escala sin mantenimiento.

- Funciones antimalware completas mediante el Antivirus de Microsoft Defender (MDAV), que detectan malware polimórfico y metamórfico.

- Cada tipo de archivo se examina (incluidos los archivos como archivos ZIP) y se devuelve un resultado para cada examen. El límite de tamaño de archivo es de 2 GB.

- Admite la respuesta a gran escala, eliminando o poniendo en cuarentena los archivos sospechosos, basándose en las etiquetas de índice de los blobs o en los eventos de Event Grid.

- Cuando el examen de malware identifica un archivo malintencionado, se generan alertas detalladas de seguridad de Microsoft Defender for Cloud.

- Diseñado para ayudar a cumplir los requisitos de seguridad y cumplimiento para examinar el contenido que no es de confianza cargado en el almacenamiento, incluida una opción para registrar todos los resultados del examen.

Casos de uso y escenarios comunes

Algunos casos de uso y escenarios comunes para el examen de malware en Defender para Storage incluyen:

Aplicaciones web: muchas aplicaciones web en la nube permiten a los usuarios cargar contenido en el almacenamiento. Esto permite bajos requisitos de mantenimiento y un almacenamiento escalable para aplicaciones, como aplicaciones de impuestos, sitios de RR. HH. de carga de CV, y carga de recibos.

Protección de contenido: los vídeos, las fotos y otros activos suelen compartirse y distribuirse a escala, tanto internamente como a terceros. Las redes CDN (Content Delivery Network) y los centros de contenido constituyen un medios típicos de distribución de malware.

Requisitos de cumplimiento: los recursos que cumplen los estándares de cumplimiento, como NIST, SWIFT, RGPD y otros, requieren prácticas de seguridad sólidas que incluyan el examen de malware. Es fundamental para las organizaciones que operan en regiones o sectores regulados.

Integración de terceros: los datos de terceros pueden proceder de una amplia variedad de orígenes, como socios comerciales, desarrolladores y contratistas, y no todos ellos cuentan con prácticas de seguridad sólidas. El examen de malware permite garantizar que estos datos no presentan riesgos de seguridad para el sistema.

Plataformas colaborativas: similares al uso compartido de archivos, los equipos usan el almacenamiento en la nube para compartir continuamente contenidos y para la colaboración entre equipos y organizaciones. El examen de malware garantiza una colaboración segura.

Canalizaciones de datos: los datos que se mueven a través de procesos ETL (extracción, transferencia, carga) pueden provenir de varios orígenes e incluir malware. El examen de malware puede ayudar a garantizar la integridad de estas canalizaciones.

Datos de aprendizaje automático: la calidad y la seguridad de los datos de entrenamiento son fundamentales para lograr modelos de aprendizaje automático eficaces. Es importante asegurarse de que estos conjuntos de datos estén limpios y sean seguros, sobre todo si incluyen contenido generado por el usuario o datos de orígenes externos.

Nota:

El análisis de malware es un servicio casi en tiempo real. Los tiempos de examen pueden variar en función del tamaño del archivo escaneado o del tipo de archivo, así como de la carga en el servicio o en la cuenta de almacenamiento. Microsoft trabaja constantemente para reducir el tiempo de examen general, pero debe tener en cuenta esta variabilidad en los tiempos de examen al diseñar una experiencia de usuario basada en el servicio.

Requisitos previos

Para habilitar y configurar la detección de malware, debe tener roles de propietario (como propietario de la suscripción o propietario de la cuenta de almacenamiento) o roles específicos con las acciones de datos necesarias. Obtenga más información sobre los permisos necesarios.

Puede habilitar y configurar el examen de malware a gran escala para las suscripciones, a la vez que mantiene un control granular sobre la configuración de la característica para las cuentas de almacenamiento individuales. Hay varias maneras de habilitar y configurar el examen de malware: directiva integrada de Azure (el método recomendado), mediante programación usando plantillas de Infraestructura como código, incluyendo las plantillas Terraform, Bicep y ARM, usando Azure Portal o, directamente, con la API de REST.

¿Cómo funciona el examen de malware?

Examen de malware en carga

Desencadenadores de carga

Los exámenes de malware se desencadenan en una cuenta de almacenamiento protegida mediante cualquier operación que dé lugar a un evento BlobCreated, tal y como se especifica en la página Azure Blob Storage como origen de Event Grid. Estas operaciones incluyen la carga inicial de nuevos blobs, sobrescribir los blobs existentes y finalizar los cambios en los blobs a través de operaciones específicas. La finalización de operaciones puede implicar PutBlockList, que ensambla blobs en bloques de varios bloques, o FlushWithClose, que confirma los datos anexados a un blob de Azure Data Lake Storage Gen2.

Nota:

Las operaciones incrementales, como AppendFile en Azure Data Lake Storage Gen2 y PutBlock en Azure BlockBlob, que permiten agregar datos sin una finalización inmediata, no desencadenan un examen de malware por sí solos. Un examen de malware solo se inicia cuando estas adiciones se confirman oficialmente: FlushWithClose confirma y finaliza las operaciones AppendFile, desencadenando un examen y PutBlockList confirma bloques en BlockBlob, iniciando un examen. Comprender esta distinción es fundamental para administrar eficazmente los costes de análisis, ya que cada confirmación puede dar lugar a un nuevo examen y aumentar potencialmente los gastos debido a los múltiples exámenes de datos actualizados de forma incremental.

Examen de regiones y retención de datos

El examen de malware que usa las tecnologías del antivirus de Microsoft Defender lee el blob. El examen de malware examina el contenido "en memoria" y elimina los archivos examinados inmediatamente después del examen. El contenido no se conserva. El examen se produce en la misma región de la cuenta de almacenamiento. En algunos casos, cuando un archivo es sospechoso y se requieren más datos, el examen de malware puede compartir metadatos de archivo fuera de la región de examen, incluidos los metadatos clasificados como datos de cliente (por ejemplo, hash SHA-256) con Microsoft Defender para punto de conexión.

Acceso a los datos del cliente

El servicio de examen de malware requiere acceso a los datos para examinarlos en busca de malware. Durante la habilitación del servicio, se crea un nuevo recurso Data Scanner denominado StorageDataScanner en su suscripción de Azure. A este recurso se le concede la asignación de roles de Propietario de los datos BLOB de Storage para acceder a los datos y cambiarlos para el examen de malware y la detección de datos confidenciales.

El punto de conexión privado es compatible de manera predeterminada

El examen de malware en Defender para Storage se admite en las cuentas de almacenamiento que usan puntos de conexión privados al tiempo que se mantiene la privacidad de los datos.

Los puntos de conexión privados proporcionan conectividad segura a los servicios de almacenamiento de Azure, eliminando la exposición pública a Internet, y se consideran un procedimiento recomendado.

Configuración del examen de malware

Cuando el examen de malware está habilitado, se llevan a cabo automáticamente las siguientes acciones en el entorno:

Para cada cuenta de almacenamiento en la que habilite el examen de malware, se crea un recurso de tema del sistema de Event Grid en el mismo grupo de recursos de la cuenta de almacenamiento, utilizado por el servicio de análisis de malware para escuchar los desencadenadores de carga de blobs. Al quitar este recurso se interrumpe la funcionalidad de examen de malware.

Para examinar sus datos, el servicio de examen de malware requiere acceso a los datos. Durante la habilitación del servicio, se crea un nuevo recurso de Data Scanner denominado

StorageDataScanneren la suscripción de Azure y se asigna con una identidad administrada asignada por el sistema. A este recurso se le concede la asignación de roles Propietario de los datos de blobs de Storage, lo que le permite acceder a los datos con fines de detección de malware y detección de datos confidenciales.

Si la configuración de redes de la cuenta de almacenamiento esté establecida en Habilitar el acceso a la red pública desde redes virtuales seleccionadas y direcciones IP, se agrega el recurso StorageDataScanner a la sección Instancias de recursos en la configuración de Red de la cuenta de almacenamiento para permitir el acceso a los datos.

En caso de habilitar el examen de malware en el nivel de suscripción, se crea un nuevo recurso de operador de seguridad de recursos denominado StorageAccounts/securityOperators/DefenderForStorageSecurityOperator en la suscripción de Azure y se le asigna una identidad administrada por el sistema. Este recurso se usa para habilitar y reparar la configuración de Defender for Storage y examen de malware en la cuenta de almacenamiento existente, además de comprobar si hay nuevas cuentas de almacenamiento creadas en la suscripción que deban habilitarse. Este recurso tiene asignaciones de roles que incluyen los permisos específicos necesarios para habilitar el examen de malware.

Nota:

El examen de malware depende de determinados recursos, identidades y configuraciones de red para funcionar correctamente. Si modifica o elimina cualquiera de ellos, el examen de malware dejará de funcionar. Para restaurar su funcionamiento normal, puede apagarlo y volver a encenderlo.

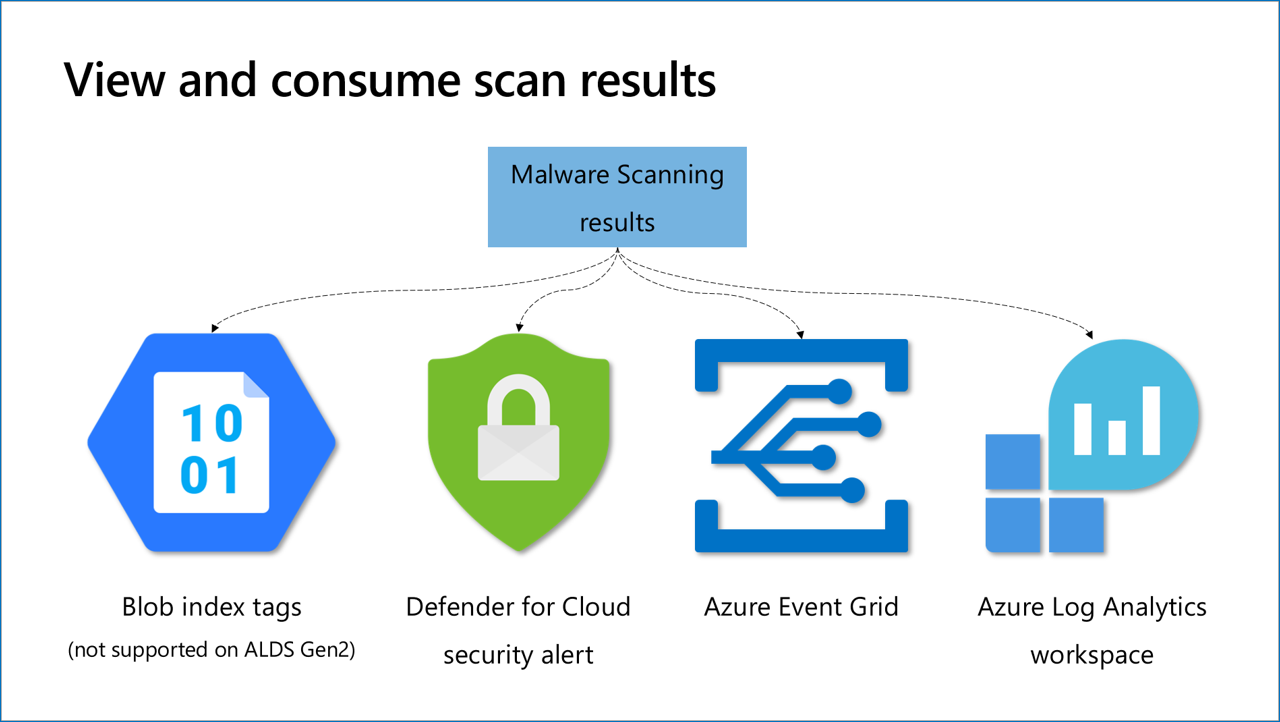

Proporcionar resultados del examen

Los resultados del examen de malware están disponibles a través de cuatro métodos. Tras la configuración, verá los resultados del examen como etiquetas de índice de blob para cada archivo cargado y examinado en la cuenta de almacenamiento, y como alertas de seguridad de Microsoft Defender for Cloud cuando se identifique un archivo como malintencionado.

Puede optar por configurar métodos de resultados de examen adicionales, como Event Grid y Log Analytics; estos métodos requieren una configuración adicional. En la siguiente sección, obtendrá información sobre los distintos métodos de resultado del examen.

Resultados de examen

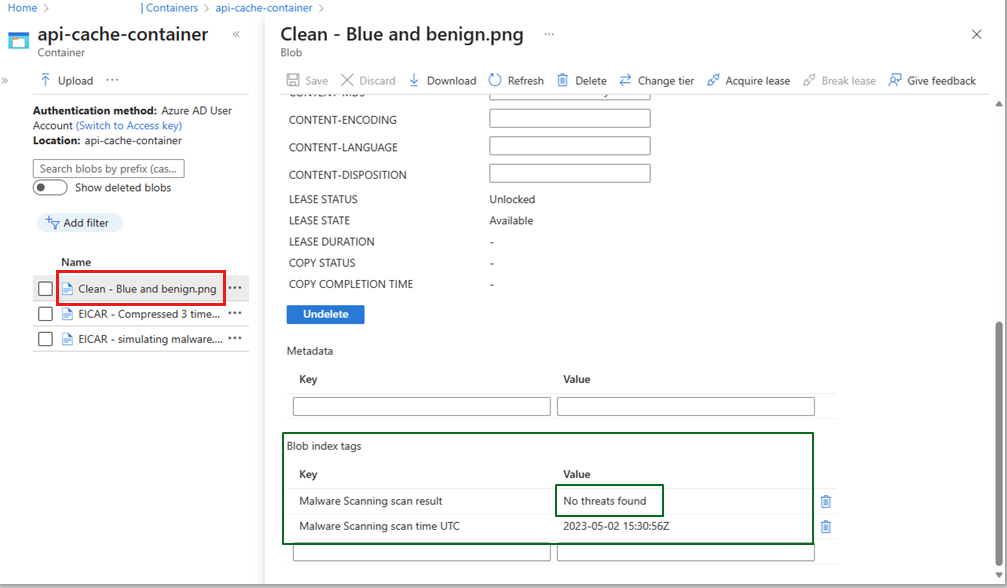

Etiquetas de índice de blobs

Las etiquetas de índice de blobs son campos de metadatos en un blob. Clasifican los datos de su cuenta de almacenamiento mediante atributos de etiquetas clave-valor. Estas etiquetas se indexan y se exponen automáticamente como un índice multidimensional que se puede buscar para encontrar fácilmente los datos. Los resultados del examen son concisos, y muestran el resultado del examen de detección de malware y la hora UTC del examen de detección de malware en los metadatos del blob. Otros tipos de resultados (alertas, eventos, registros) proporcionan más información sobre el tipo de malware y la operación de carga de archivos.

Las etiquetas de índice de blob pueden ser utilizadas por las aplicaciones para automatizar los flujos de trabajo, pero no son a prueba de manipulaciones. Lea más información en configurar la respuesta.

Nota:

El acceso a las etiquetas de índice requiere permisos. Para obtener más información, consulte obtener, establecer y actualizar etiquetas de índice de blobs.

Alertas de seguridad de Defender for Cloud

Cuando se detecta un archivo malintencionado, Microsoft Defender for Cloud genera una alerta de seguridad de Microsoft Defender for Cloud. Para ver la alerta, vaya a alertas de seguridad de Microsoft Defender for Cloud. La alerta de seguridad contiene detalles y contexto en el archivo, el tipo de malware y los pasos de investigación y corrección recomendados. Para usar estas alertas para la corrección, puede hacer lo siguiente:

- Consulte las alertas de seguridad en Azure Portal accediendo a Microsoft Defender for Cloud: >Alertas de seguridad.

- Configure automatizaciones basadas en estas alertas.

- Exporte las alertas de seguridad a un SIEM. Puede exportar continuamente alertas de seguridad de Microsoft Sentinel (SIEM de Microsoft) mediante el conector de Microsoft Sentinel u otro SIEM de su elección.

Obtenga más información sobre cómo responder a las alertas de seguridad.

Evento de Event Grid

Event Grid es útil para la automatización controlada por eventos. Es el método más rápido para obtener resultados con una latencia mínima en forma de eventos que puede usar para automatizar la respuesta.

Los eventos de los temas personalizados de Event Grid pueden ser consumidos por varios tipos de punto de conexión. Los más útiles para escenarios de escaneo de malware son:

- Aplicación de función (antes llamada función de Azure): usa una función sin servidor para ejecutar código para respuestas automatizadas, como mover, eliminar o poner en cuarentena.

- WebHook: para conectar una aplicación.

- Cola de Event Hubs y Service Bus: para notificar a los consumidores posteriores.

Obtenga más información sobre cómo configurar el examen de malware para que cada resultado del examen se envíe automáticamente a un tema de Event Grid con fines de automatización.

Análisis de registros

Es posible que desee registrar los resultados del examen para obtener pruebas de cumplimiento o investigar los resultados del examen. Al configurar un destino del área de trabajo de Log Analytics, puede almacenar todos los resultados del examen en un repositorio de registros centralizado que sea fácil de consultar. Puede ver los resultados navegando hasta el área de trabajo de destino de Log Analytics y buscando la tabla StorageMalwareScanningResults.

Obtenga más información sobre cómo configurar el registro para el examen de malware.

Sugerencia

Le invitamos a explorar la característica de Detección de malware en Defender for Storage a través de nuestro laboratorio práctico. Siga las instrucciones de entrenamiento de Ninja para obtener una guía detallada paso a paso sobre cómo configurar y probar el examen de malware de un extremo a otro, incluida la configuración de respuestas para examinar los resultados. Esto forma parte del proyecto de "laboratorios" que ayuda a los clientes a familiarizarse con Microsoft Defender for Cloud y les proporciona experiencia práctica con sus funcionalidades.

Control de costos

El examen de malware se factura por GB examinado. Para proporcionar previsibilidad de costos, el examen de malware admite el establecimiento de un límite en la cantidad de GB examinados en un solo mes por cuenta de almacenamiento.

Importante

El análisis de malware en Defender para Storage no se incluye de forma gratuita en la primera versión de prueba de 30 días y se le cobrará desde el primer día de acuerdo con el esquema de precios disponible en la página de precios de Defender for Cloud.

El mecanismo "limitar" está diseñado para establecer un límite de examen mensual, medido en gigabytes (GB), para cada cuenta de almacenamiento, que actúa como un control de costos efectivo. Si se establece un límite de examen predefinido para una cuenta de almacenamiento en un solo mes natural, la operación de examen se detendrá automáticamente una vez alcanzado este umbral (con una desviación de hasta 20 GB) y dejarían de examinarse los archivos para detectar malware. El límite se restablece al final de cada mes a medianoche UTC. La actualización del límite suele tardar hasta una hora en surtir efecto.

De forma predeterminada, se establece un límite de 5 TB (5000 GB) si no se define ningún mecanismo de límite específico.

Sugerencia

Se puede establecer el mecanismo de límite en cuentas de almacenamiento individuales o en toda una suscripción (a cada cuenta de almacenamiento de la suscripción se le asignará el límite definido en el nivel de suscripción).

Siga estos pasos para configurar el mecanismo de límite.

Costos adicionales del examen de malware

El análisis de malware usa otros servicios de Azure como base. Esto significa que, al habilitar el examen de malware, también se le cobrará por los servicios de Azure que requiere. Estos servicios incluyen operaciones de lectura de Azure Storage, indexación de blobs de Azure Storage y notificaciones de Azure Event Grid.

Control de posibles falsos positivos y falsos negativos

Si tiene un archivo que sospecha que podría ser malware, pero no se detecta (falso negativo) o se detecta incorrectamente (falso positivo), puede enviarlo a nosotros para su análisis a través del portal de envío de ejemplo. Seleccione "Microsoft Defender for Storage" como origen.

Defender for Cloud permite suprimir alertas de falsos positivos. Asegúrese de limitar la regla de supresión mediante el nombre de malware o el hash de archivo.

El examen de malware no bloquea automáticamente el acceso ni cambia los permisos al blob cargado, incluso si es malintencionado.

Limitaciones

Características y servicios no admitidos

Cuentas de almacenamiento no admitidas: las cuentas de almacenamiento heredadas v1 no son compatibles con el examen de malware.

Servicio no admitido: Azure Files no es compatible con el examen de malware.

Regiones no admitidas: JIO del Oeste de la India, Corea del Sur, Oeste de Sudáfrica.

Regiones compatibles con Defender para Storage, pero no con el examen de malware. Obtenga más información sobre la disponibilidad para Defender para Storage.

Tipos de BLOB no admitidos:los blobs en anexos y en páginas no son compatibles con el examen de malware.

Cifrado no admitido: los BLOB cifrados del lado cliente no son compatibles, ya que no se pueden descifrar antes de examinarlos por el servicio. Sin embargo, se admiten los datos cifrados en reposo mediante clave administrada por el cliente (CMK).

Resultados de etiquetas de índice no admitidos: el resultado del examen de etiquetas de índice no es compatible con la cuenta de almacenamiento con el espacio de nombres jerárquico habilitado (Azure Data Lake Storage Gen2).

Event Grid: Los temas de Event Grid que no tienen habilitado el acceso a la red pública (es decir, conexiones de puntos de conexión privadas) no son compatibles con el análisis de malware en Defender for Storage.

Capacidad de rendimiento y límite de tamaño de BLOB

- Límite de velocidad de rendimiento de examen: el examen de malware puede procesar hasta 2 GB archivos por minuto para cada cuenta de almacenamiento. Si la velocidad de carga de archivos superase momentáneamente este umbral para una cuenta de almacenamiento, el sistema intentará examinar los archivos en exceso del límite de velocidad. Si la velocidad de carga de archivos superase constantemente este umbral, algunos blobs no se analizarán.

- Límite de examen de blobs: el examen de malware puede procesar hasta 2000 archivos por minuto para cada cuenta de almacenamiento. Si la velocidad de carga de archivos superase momentáneamente este umbral para una cuenta de almacenamiento, el sistema intentará examinar los archivos en exceso del límite de velocidad. Si la velocidad de carga de archivos superase constantemente este umbral, algunos blobs no se analizarán.

- Límite de tamaño de blob: el límite de tamaño máximo de un blob único que se va a examinar es de 2 GB. Los blobs que superen el límite no se analizarán.

Actualizaciones de etiquetas de índice y cargas de BLOB

Al cargar un blob en la cuenta de almacenamiento, el examen de malware iniciará una operación de lectura adicional y actualizará la etiqueta de índice. En la mayoría de los casos, estas operaciones no generan una carga significativa.

Impacto en el acceso y las IOPS de almacenamiento

A pesar del proceso de examen, el acceso a los datos cargados sigue sin verse afectado y el impacto en las operaciones de entrada y salida de almacenamiento por segundo (IOPS) es mínimo.

Limitaciones en comparación con Microsoft Defender para punto de conexión

Defender para Storage usa el mismo motor antimalware y firmas actualizadas que Defender para punto de conexión para buscar malware. Sin embargo, cuando los archivos se cargan en Azure Storage, carecen de ciertos metadatos de los que depende el motor antimalware. Esta falta de metadatos puede provocar una mayor tasa de detecciones perdidas, conocidas como "falsos negativos", en Azure Storage en comparación con las detectadas por Defender para punto de conexión.

A continuación se muestran algunos ejemplos de metadatos que faltan:

Marca de la Web (MOTW): MOTW es una característica de seguridad de Windows que realiza un seguimiento de los archivos descargados de Internet. Sin embargo, cuando los archivos se cargan en Azure Storage, estos metadatos no se conservan.

Contexto de rutade acceso de archivo: en sistemas operativos estándar, la ruta de acceso de archivo puede proporcionar contexto adicional para la detección de amenazas. Por ejemplo, un archivo que intenta modificar las ubicaciones del sistema (por ejemplo, C:\Windows\System32) se marcaría como sospechoso y estará sujeto a análisis adicionales. En Azure Storage, el contexto de rutas de acceso de archivo específicas dentro del blob no se puede usar de la misma manera.

Datos de comportamiento: Defender for Storage analiza el contenido de los archivos sin ejecutarlos. Inspecciona los archivos y puede emular su ejecución para comprobar si hay malware. Sin embargo, este enfoque puede no detectar determinados tipos de malware que revelan su naturaleza malintencionada solo durante la ejecución.

Pasos siguientes

Obtenga más información sobre cómo configurar la respuesta para los resultados del examen de malware.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de