Información general de Microsoft Defender para Storage

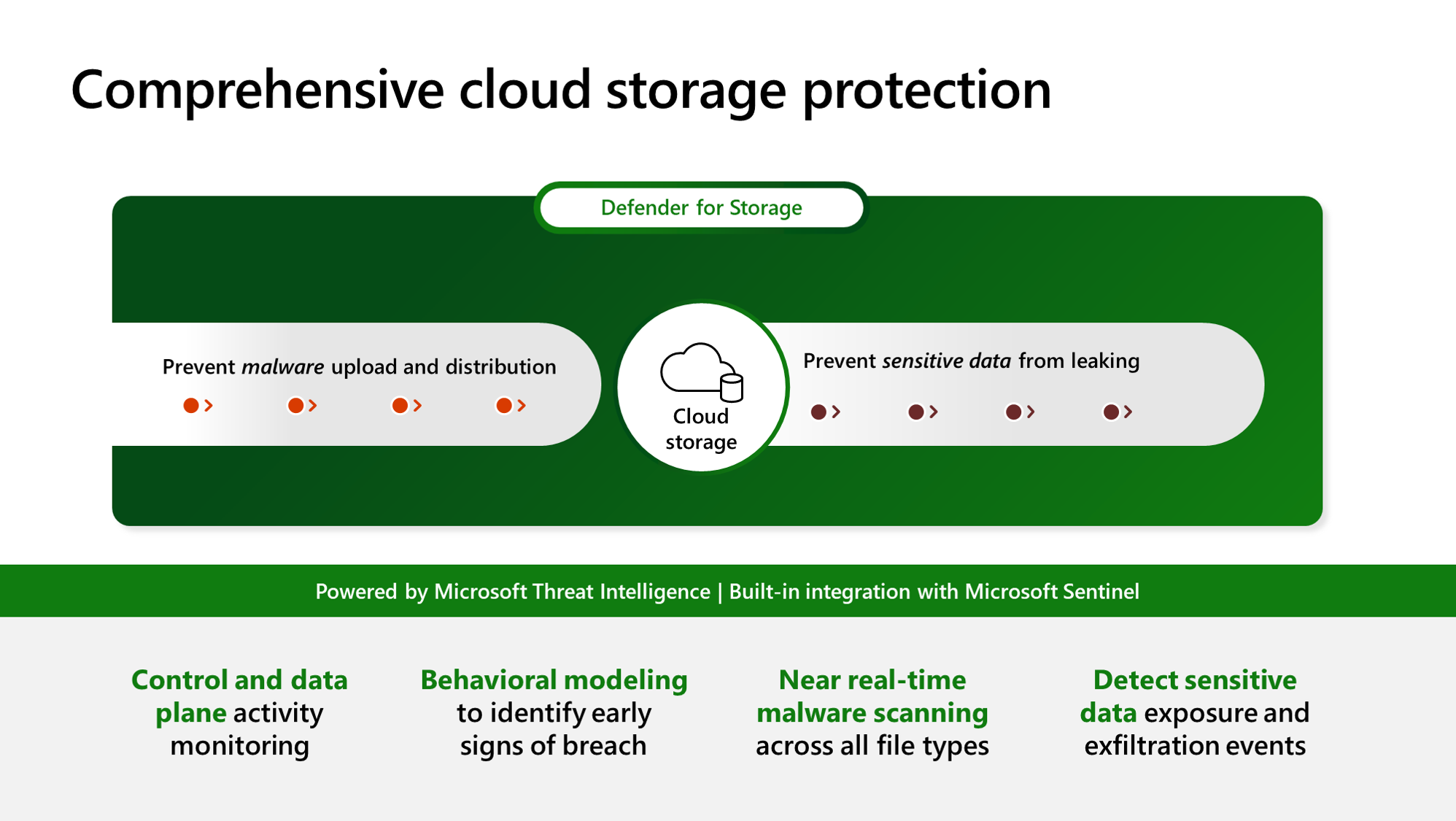

Microsoft Defender para Storage es una capa de inteligencia de seguridad nativa de Azure que detecta posibles amenazas a sus cuentas de almacenamiento.

Ayuda a evitar los tres impactos principales en los datos y la carga de trabajo: cargas de archivos malintencionadas, filtración de datos confidenciales y datos dañados.

Nota:

Este artículo trata sobre el nuevo plan de Defender para Storage que se lanzó el 28 de marzo de 2023. Incluye nuevas características, como el examen de malware y la detección de amenazas de datos confidenciales. Este plan también proporciona una estructura de precios más predecible para un mejor control sobre la cobertura y los costos. Además, todas las nuevas características de Defender solo se agregarán al nuevo plan. La migración al nuevo plan es un proceso sencillo, lea aquí sobre cómo migrar desde el plan clásico.

Microsoft Defender para Storage proporciona seguridad completa mediante el análisis de la telemetría del plano de datos y del plano de control generada por Azure Blob Storage, Azure Files y servicios de Azure Data Lake Storage. Usa funcionalidades avanzadas de detección de amenazas con tecnología de Inteligencia sobre amenazas de Microsoft, Microsoft Defender Antivirus y Detección de datos confidenciales para ayudarle a detectar y mitigar posibles amenazas.

Defender para Storage incluye:

Supervisión de actividades

Detección de amenazas de datos confidenciales (solo nuevo plan)

Examen de malware (solo plan nuevo)

Introducción

Con una configuración sencilla sin agente a gran escala, puede habilitar Defender para Storage en los niveles de suscripción o de recursos a través del portal o mediante programación. Cuando se habilita en el nivel de suscripción, todas las cuentas de almacenamiento existentes y recién creadas en esa suscripción se protegerán automáticamente. También puede excluir cuentas de almacenamiento específicas de suscripciones protegidas.

Nota:

Si ya tiene habilitado Defender para Storage (clásico) y quiere acceder a las nuevas características y precios de seguridad, deberá migrar al nuevo plan de precios.

Disponibilidad

| Aspecto | Detalles |

|---|---|

| Estado de la versión: | Disponibilidad general (GA) |

| Disponibilidad de características: | - Supervisión de actividades (alertas de seguridad): disponibilidad general (GA) - Examen de malware: Disponibilidad general (GA) - Disponibilidad general (GA) – de detección de amenazas de datos confidenciales (detección de datos confidenciales) |

| Precios: | Los precios de Microsoft Defender para Storage se aplican a las nubes comerciales. Más información sobre precios y disponibilidad por región. |

Tipos de almacenamiento compatibles: |

Blob Storage (Estándar/Premium StorageV2, incluido Data Lake Gen2): supervisión de actividades, detección de malware, detección de datos confidenciales Azure Files (a través de la API de REST y SMB): supervisión de actividades |

| Roles y permisos necesarios: | Para la detección de malware y la detección de amenazas de datos confidenciales en los niveles de suscripción y cuenta de almacenamiento, necesita roles de propietario (propietario de la suscripción o propietario de la cuenta de almacenamiento) o roles específicos con las acciones de datos correspondientes. Para habilitar la supervisión de actividad, necesita permisos de "Administración de seguridad". Obtenga más información sobre los permisos necesarios. |

| Nubes: |

* La zona de Azure DNS no se admite para la detección de malware y la detección de amenazas de datos confidenciales.

¿Cuáles son las ventajas de Microsoft Defender para Storage?

Defender para Storage proporciona lo siguiente:

Mejor protección contra malware: el Examen de malware examina y detecta casi en tiempo real todos los tipos de archivos, incluidos los archivos de cada blob cargado, y proporciona resultados rápidos y confiables, lo que le ayuda a evitar que las cuentas de almacenamiento actúen como punto de entrada y distribución para las amenazas. Obtenga más información sobre el Examen de malware.

Mejor detección de amenazas y protección de datos confidenciales: la funcionalidad de detección de amenazas de datos confidenciales permite a los profesionales de seguridad priorizar y examinar de forma eficaz las alertas de seguridad teniendo en cuenta la confidencialidad de los datos que podrían estar en riesgo, lo que da lugar a una mejor detección y protección frente a posibles amenazas. Al identificar y abordar rápidamente los riesgos más significativos, esta funcionalidad reduce la probabilidad de vulneraciones de datos y mejora la protección de datos confidenciales mediante la detección de eventos de exposición y actividades sospechosas en recursos que contienen datos confidenciales. Obtenga más información sobre la detección de amenazas de datos confidenciales.

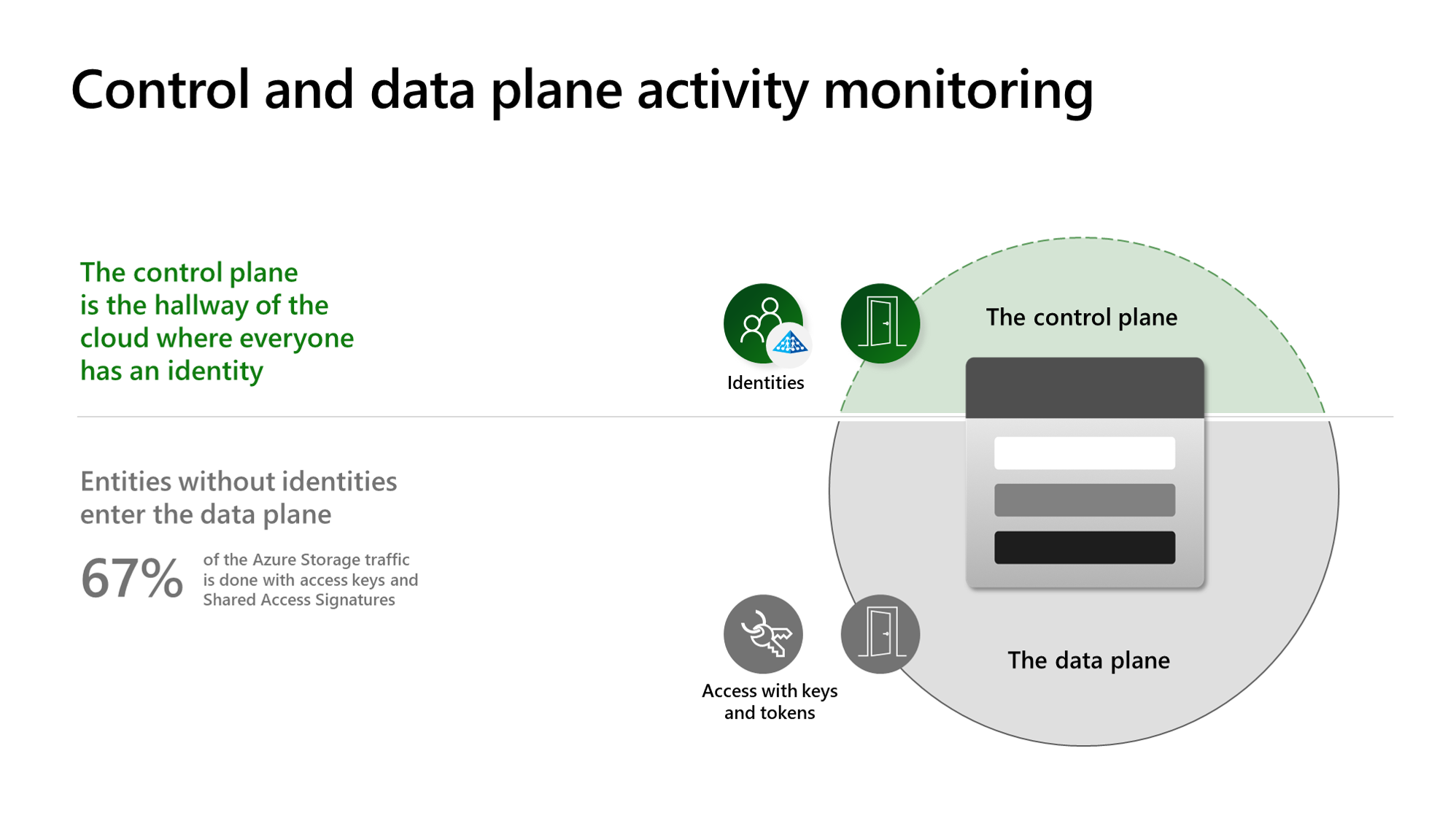

Detección de entidades sin identidades: Defender para Storage detecta actividades sospechosas generadas por entidades sin identidades que acceden a los datos mediante firmas de acceso compartido mal configuradas y excesivamente permisivas (tokens SAS) que podrían haberse filtrado o comprometido para que pueda mejorar la higiene de seguridad y reducir el riesgo de acceso no autorizado. Esta funcionalidad es una expansión del conjunto de alertas de seguridad de supervisión de actividad.

Cobertura de las principales amenazas de almacenamiento en la nube: con tecnología de Inteligencia sobre amenazas de Microsoft, modelos de comportamiento y modelos de aprendizaje automático para detectar actividades inusuales y sospechosas. Las alertas de seguridad de Defender para Storage cubren las principales amenazas de almacenamiento en la nube, como la filtración de datos confidenciales, los datos dañados y las cargas de archivos malintencionadas.

Seguridad completa sin habilitar los registros: cuando Microsoft Defender para Storage está habilitado, analiza continuamente tanto el plano de datos como el flujo de telemetría del plano de control generados por los servicios Azure Blob Storage, Azure Files y Azure Data Lake Storage sin el requisito de habilitar los registros de diagnóstico.

Habilitación sin problemas a gran escala: Microsoft Defender para Storage es una solución sin agente, fácil de implementar y permite la protección de seguridad a escala mediante una solución nativa de Azure.

¿Cómo funciona el servicio?

Supervisión de la actividad

Defender para Storage analiza continuamente los registros de datos y del plano de control de las cuentas de almacenamiento protegidas cuando está habilitado. No es necesario activar los registros de recursos para obtener ventajas de seguridad. Use la Inteligencia sobre amenazas de Microsoft para identificar firmas sospechosas, como direcciones IP malintencionadas, nodos de salida de Tor y aplicaciones potencialmente peligrosas. También compila modelos de datos y usa métodos estadísticos y de aprendizaje automático para detectar anomalías de actividad de línea de base, lo que puede indicar un comportamiento malintencionado. Recibirá alertas de seguridad para actividades sospechosas, pero Defender para Storage garantiza que no obtendrá demasiadas alertas similares. La supervisión de la actividad no afectará al rendimiento, a la capacidad de ingesta ni al acceso a los datos.

Análisis de malware (con tecnología de Microsoft Defender Antivirus)

Nota:

La facturación del examen de malware comienza el 3 de septiembre de 2023. Para limitar los gastos, use la característica Monthly capping para establecer un límite en la cantidad de GB examinados al mes, por cuenta de almacenamiento para ayudarle a controlar los costos.

El análisis de malware en Defender para Storage ayuda a proteger las cuentas de almacenamiento frente a contenido malintencionado realizando un examen completo de malware en contenido cargado casi en tiempo real y aplicando las funcionalidades de Antivirus de Microsoft Defender. Está diseñado para ayudar a cumplir los requisitos de seguridad y cumplimiento para controlar el contenido que no es de confianza. Cada tipo de archivo se examina y los resultados del examen se devuelven para cada archivo. La funcionalidad Análisis de malware es una solución SaaS sin agente que permite una configuración sencilla a gran escala, sin mantenimiento y admite la automatización de la respuesta a gran escala. Se trata de una característica configurable en el nuevo plan de Defender para Storage que tiene un precio por GB examinado. Obtenga más información sobre el Examen de malware.

Detección de amenazas de datos confidenciales (con tecnología de detección de datos confidenciales)

La funcionalidad de detección de amenazas a datos confidenciales permite a los equipos de seguridad priorizar y examinar de forma eficaz las alertas de seguridad teniendo en cuenta la confidencialidad de los datos que podrían estar en riesgo, lo que conduce a una mejor detección y prevención de filtraciones de datos. La detección de amenazas a datos confidenciales se basa en el motor de detección de datos confidenciales, un motor sin agente que usa un método de muestreo inteligente para buscar recursos con datos confidenciales. El servicio se integra con los tipos de información confidencial (SIT) y las etiquetas de clasificación de Microsoft Purview, lo que permite una herencia sin problemas de la configuración de confidencialidad de su organización.

Se trata de una característica configurable en el nuevo plan de Defender para Storage. Puede optar por habilitarlo o deshabilitarlo sin costo adicional. Para más información, visite Detección de amenazas de datos confidenciales.

Controles de precios y costos

Precios por cuenta de almacenamiento

El nuevo plan de Microsoft Defender para Storage tiene precios predecibles en función del número de cuentas de almacenamiento que protege. Con la opción de habilitarse en el nivel de suscripción o de recurso y excluir cuentas de almacenamiento específicas de suscripciones protegidas, dispondrá de mayor flexibilidad para administrar su cobertura de seguridad. El plan de precios simplifica el proceso de cálculo de costos, lo que le permite escalar fácilmente a medida que cambian sus necesidades. Otros cargos pueden aplicarse a las cuentas de almacenamiento con transacciones de gran volumen.

Examen de malware: facturación por GB, límite mensual y configuración

El examen de malware se cobra por gigabyte por datos escaneados. Para garantizar la previsibilidad de costos, se puede establecer un límite mensual para el volumen de datos examinado de cada cuenta de almacenamiento, por mes. Este límite se puede establecer en toda la suscripción, lo que afecta a todas las cuentas de almacenamiento de la suscripción o se aplica a cuentas de almacenamiento individuales. En suscripciones protegidas, puede configurar cuentas de almacenamiento específicas con distintos límites.

De forma predeterminada, el límite se establece en 5000 GB al mes por cuenta de almacenamiento. Una vez superado este umbral, el examen dejará de examinar los blobs restantes, con un intervalo de confianza de 20 GB. Para obtener más información sobre la configuración, consulte Configuración de Defender para Storage.

Importante

El análisis de malware en Defender para Storage no se incluye de forma gratuita en la primera versión de prueba de 30 días y se le cobrará desde el primer día de acuerdo con el esquema de precios disponible en la página de precios de Defender for Cloud. El examen de malware también incurrirá en cargos adicionales por otros servicios de Azure: operaciones de lectura de Azure Storage, indexación de blobs de Azure Storage y notificaciones de Azure Event Grid.

Habilitación a gran escala con controles granulares

Microsoft Defender para Storage le permite proteger los datos a gran escala con controles granulares. Puede aplicar directivas de seguridad coherentes en todas las cuentas de almacenamiento dentro de una suscripción o personalizarlas para cuentas específicas para satisfacer sus necesidades empresariales. También puede controlar los costos eligiendo el nivel de protección que necesita para cada recurso. Para empezar, visite Habilitación de Defender para Storage.

Supervisión del límite de análisis de malware

Para garantizar una protección ininterrumpida al administrar los costos de forma eficaz, hay dos alertas de seguridad informativa relacionadas con el uso del límite de análisis de malware. La primera alerta, Malware Scanning will stop soon: 75% of monthly gigabytes scan cap reached (Preview), se desencadena a medida que el uso se aproxima al 75 % del límite mensual establecido, lo que ofrece un aviso para ajustar el límite si es necesario. La segunda alerta, Malware Scanning stopped: monthly gigabytes scan cap reached (Preview), le notifica cuando se ha alcanzado el límite y el examen se pausa durante el mes, lo que podría dejar nuevas cargas sin examinar. Ambas alertas incluyen detalles sobre las cuentas de almacenamiento afectadas para facilitar la acción rápida e informada, lo que garantiza que puede mantener el nivel de seguridad deseado sin gastos inesperados.

Descripción de las diferencias entre el examen de malware y el análisis de reputación de hash

Defender para Storage ofrece dos funcionalidades para detectar contenido malintencionado cargado en las cuentas de almacenamiento: Examen de malware (característica de complemento de pago disponible solo en el nuevo plan) y análisis de reputación de hash (disponible en todos los planes).

Examen de malware (característica de complemento de pago disponible solo en el nuevo plan)

El examen de malware usa el Antivirus de Microsoft Defender (MDAV) para examinar los blobs cargados en Blob Storage, lo que proporciona un análisis completo que incluye exámenes profundos de archivos y análisis de reputación de hash. Esta característica proporciona un nivel mejorado de detección frente a posibles amenazas.

Análisis de reputación hash (disponible en todos los planes)

El análisis de reputación de hash detecta posible malware en Blob Storage y Azure Files comparando los valores hash de los blobs o archivos recién cargados con los del malware conocido de la Inteligencia sobre amenazas de Microsoft. No todos los protocolos de archivo y los tipos de operación se admiten con esta funcionalidad, lo que provoca que no se supervisen algunas operaciones en busca de potenciales cargas de malware. Los casos de uso no admitidos incluyen recursos compartidos de archivos SMB y cuando se crea un blob mediante Put Block y Put Block List.

En resumen, el Examen de malware, que solo está disponible en el nuevo plan para Blob Storage, ofrece un enfoque más completo para la detección de malware mediante el análisis del contenido completo de los archivos y la incorporación del análisis de reputación de hash en su metodología de análisis.

Pasos siguientes

En este artículo, ha obtenido información sobre Microsoft Defender para Storage.

- Habilitación de Defender para Storage

- Consulte las preguntas frecuentes sobre Defender para Storage.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de