Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este tutorial se explica cómo instalar IBM WebSphere Application Server (WAS) Network Deployment (ND) tradicional de IBM WebSphere Application Server (WAS) y configurar un clúster de WAS en máquinas virtuales de Azure en GNU/Linux.

En este tutorial, aprenderá a:

- Cree una red virtual personalizada y cree las máquinas virtuales dentro de la red.

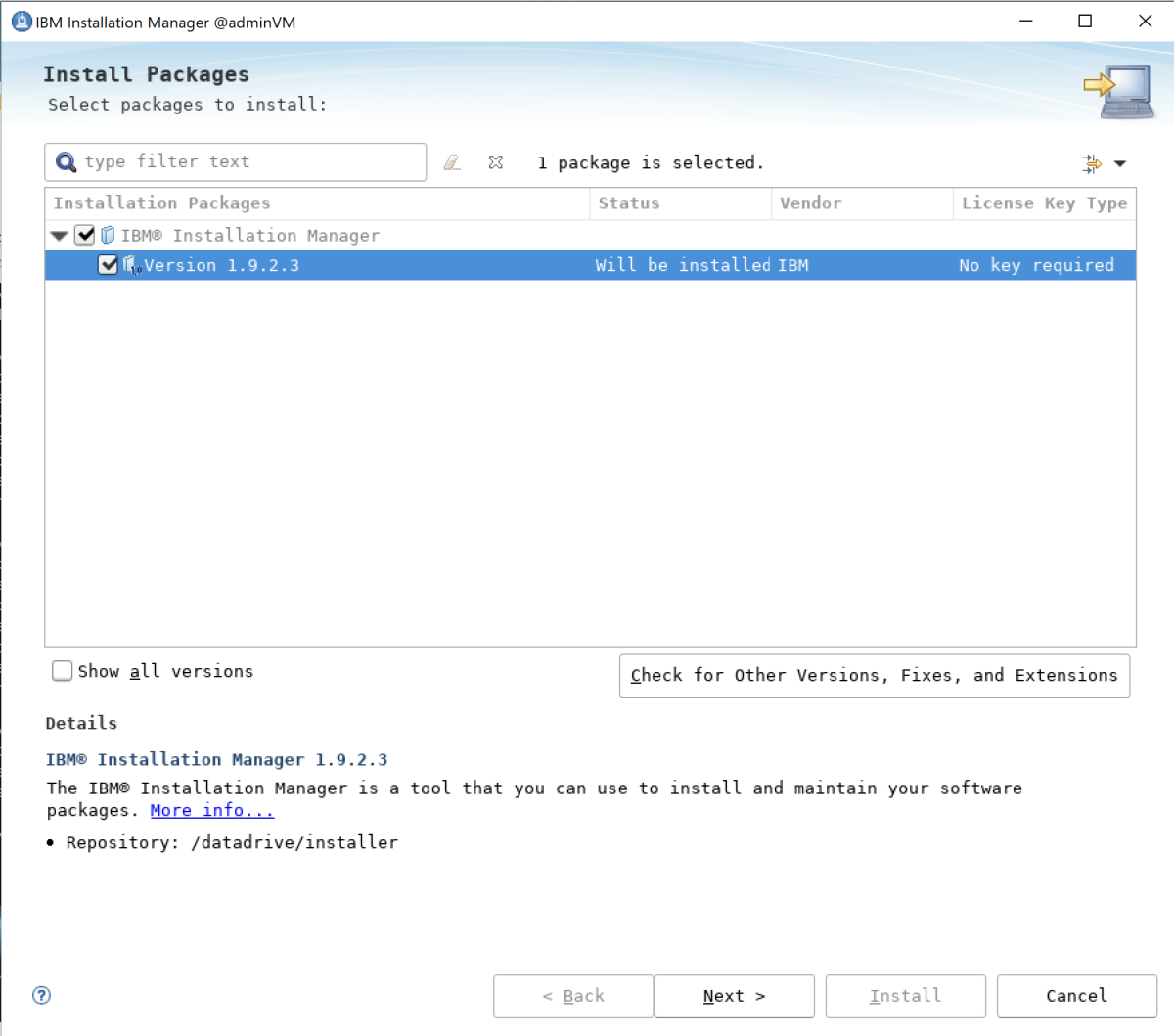

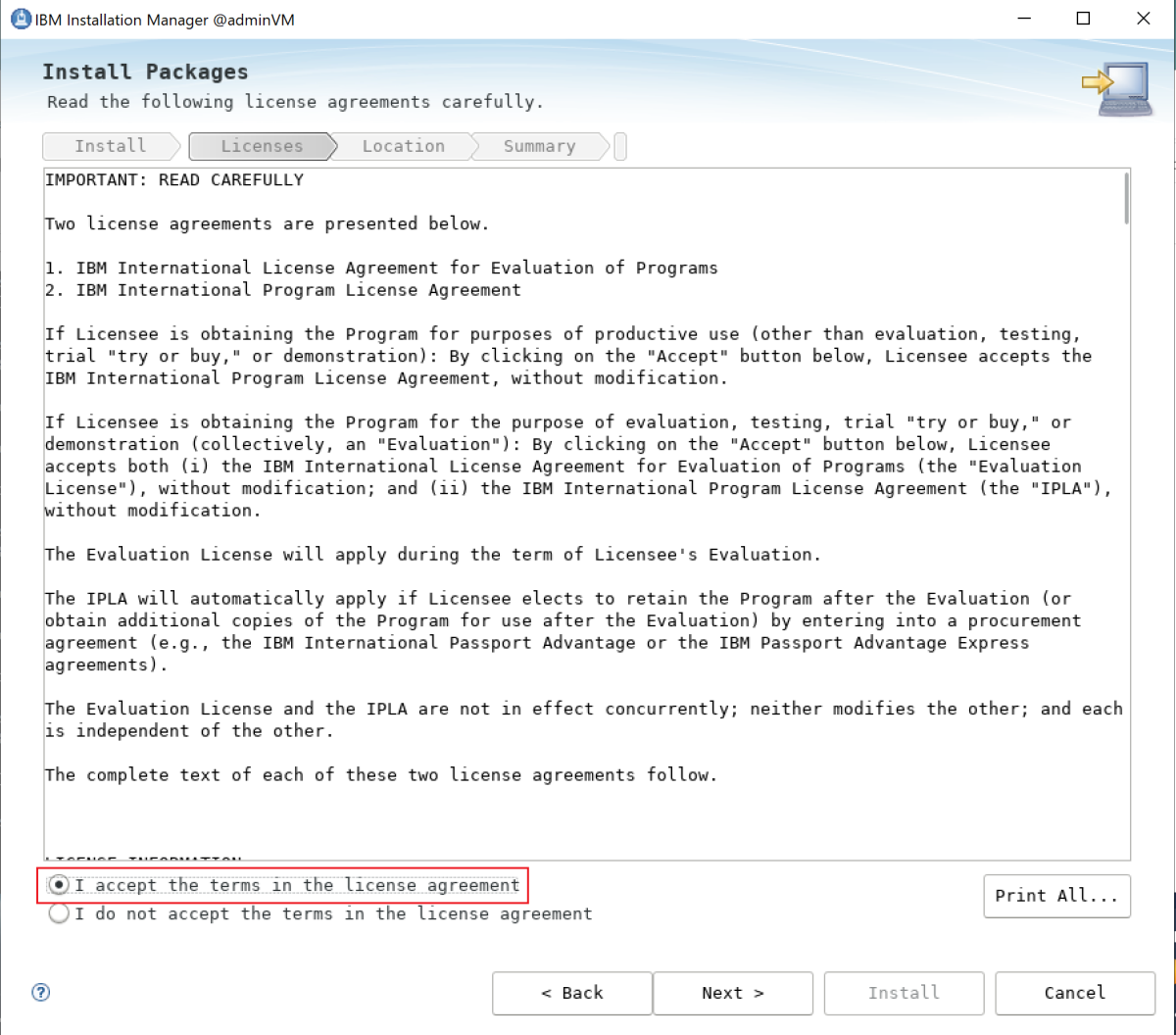

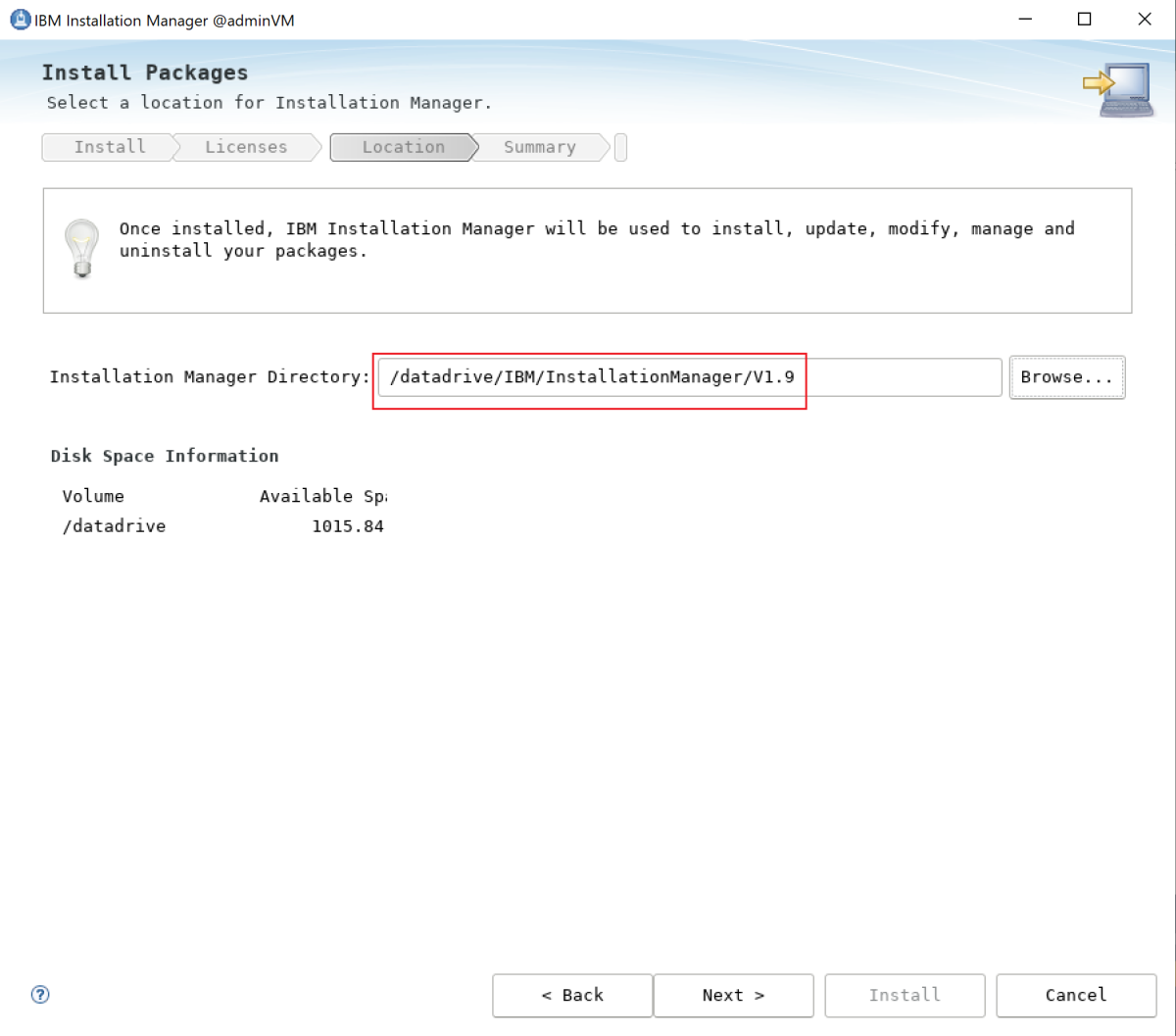

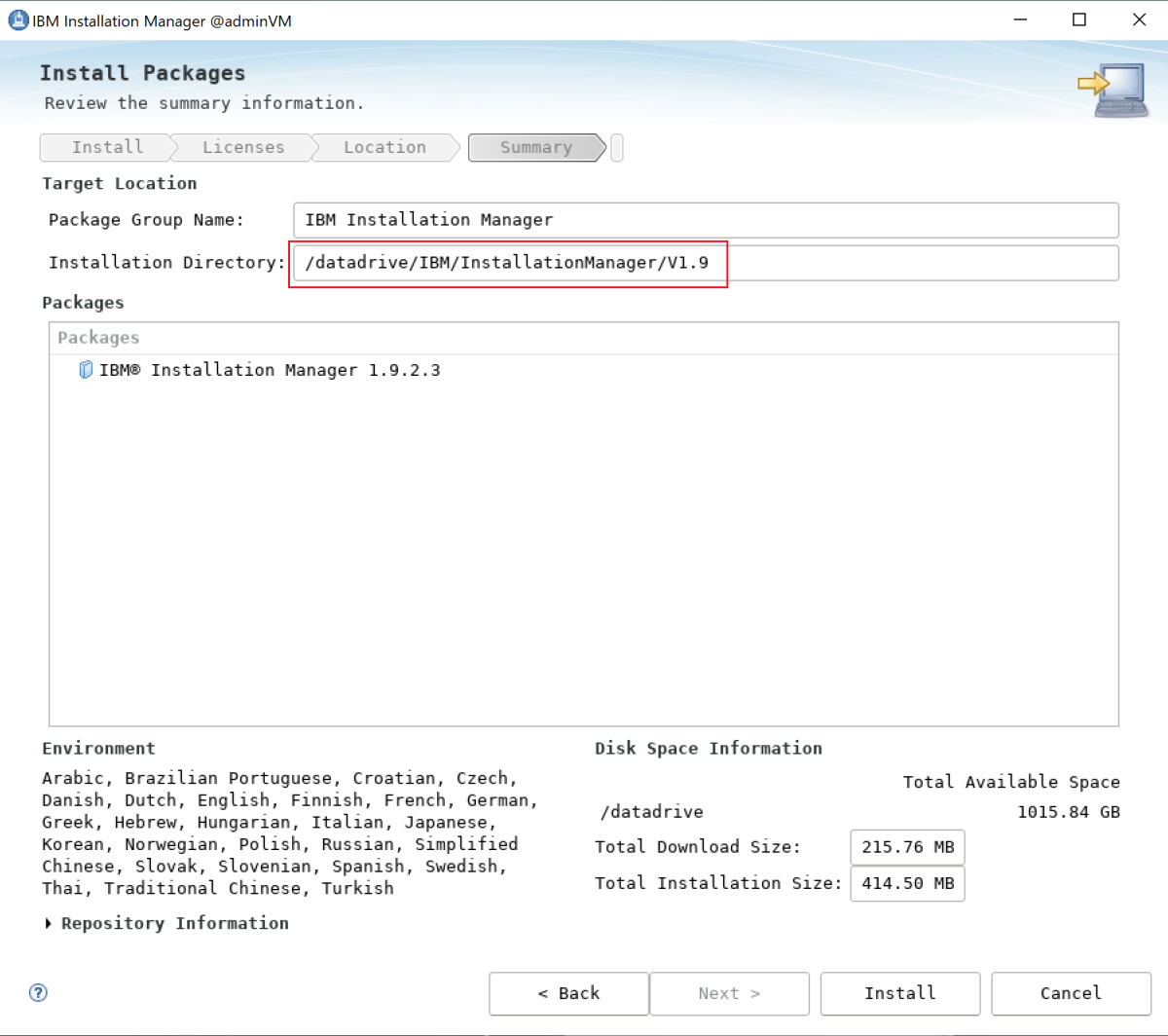

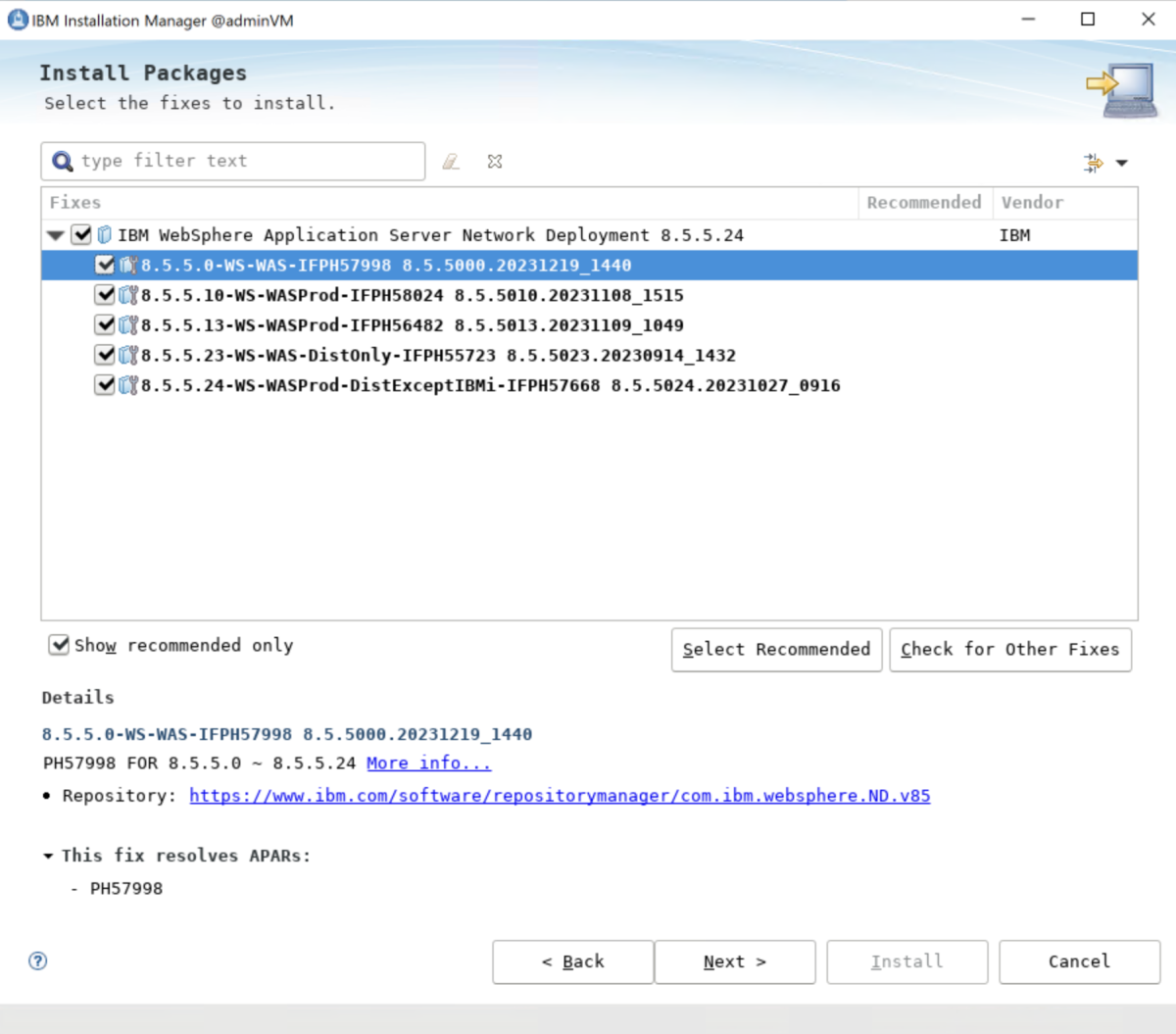

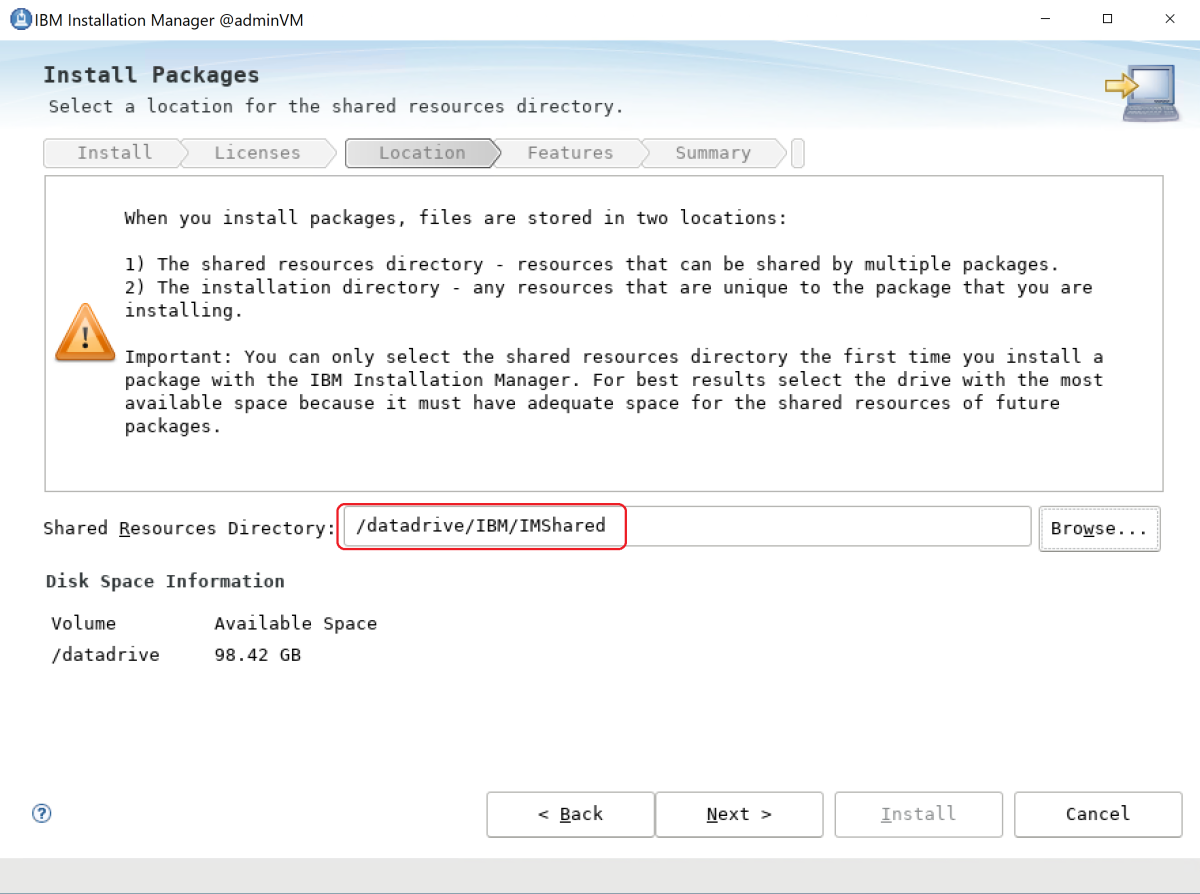

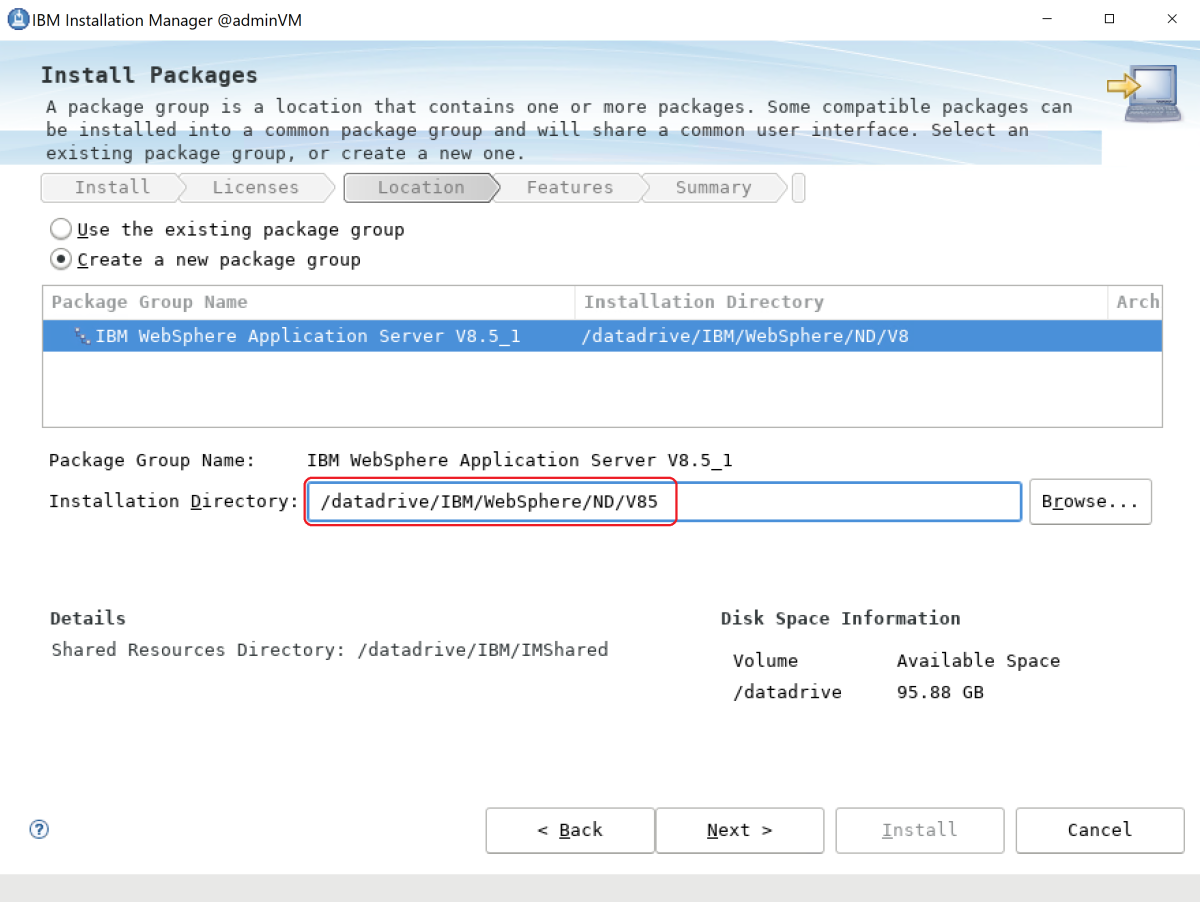

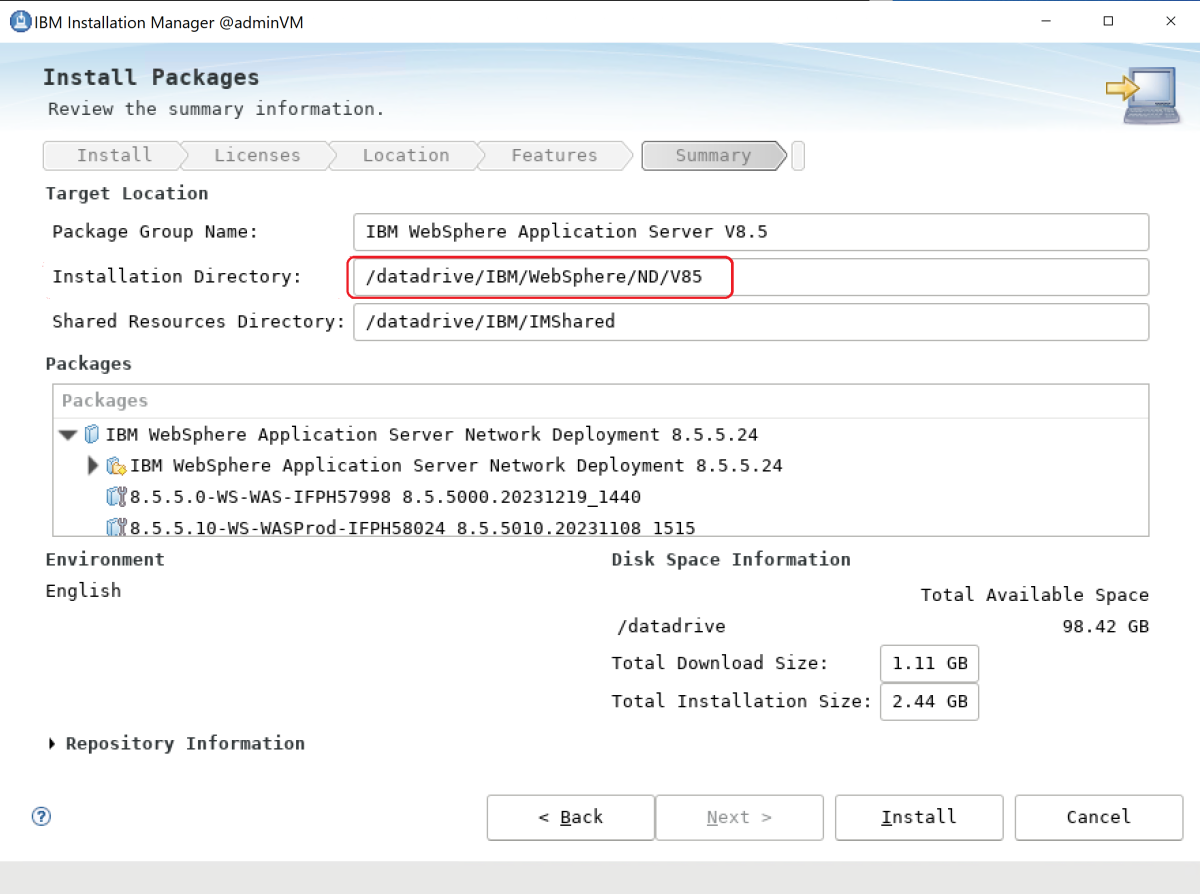

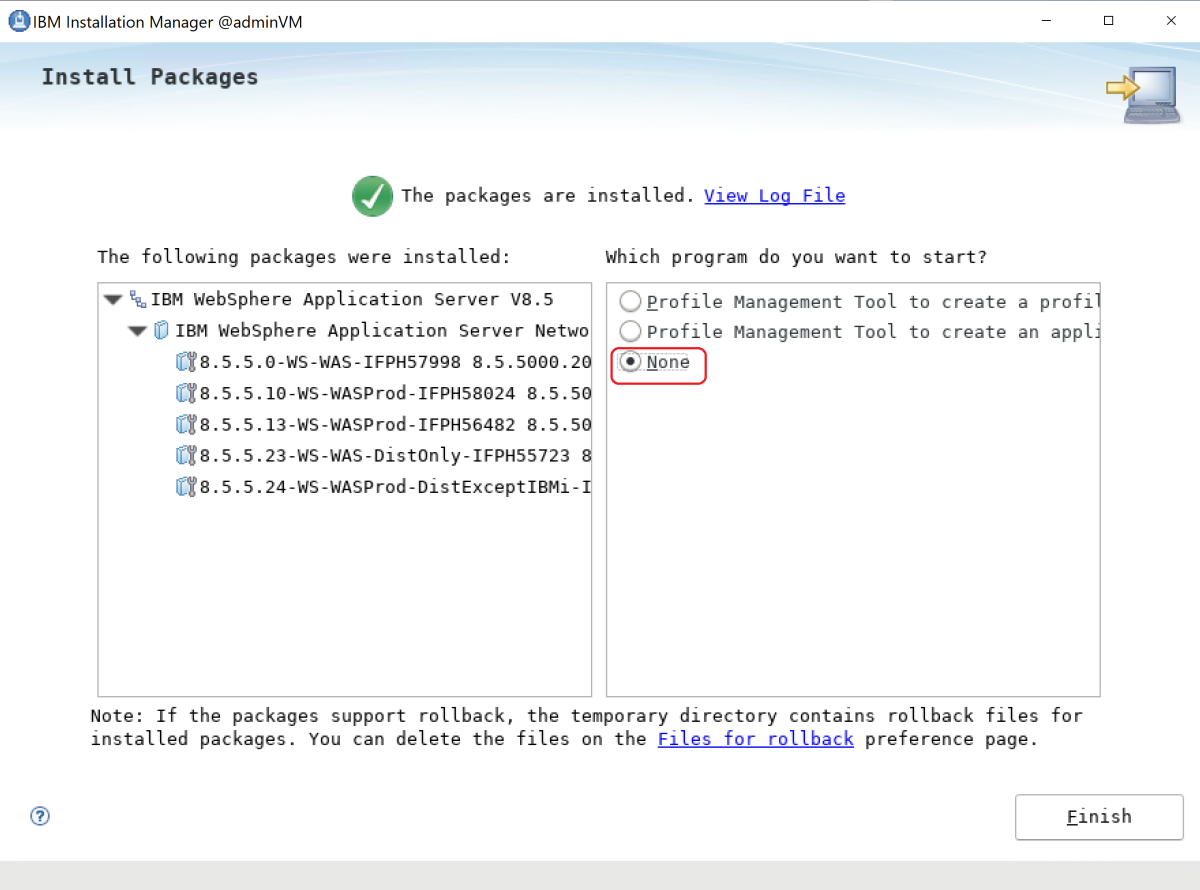

- Instale manualmente WebSphere Application Server Network Deployment tradicional (V9 o V8.5) en las máquinas virtuales mediante la interfaz gráfica.

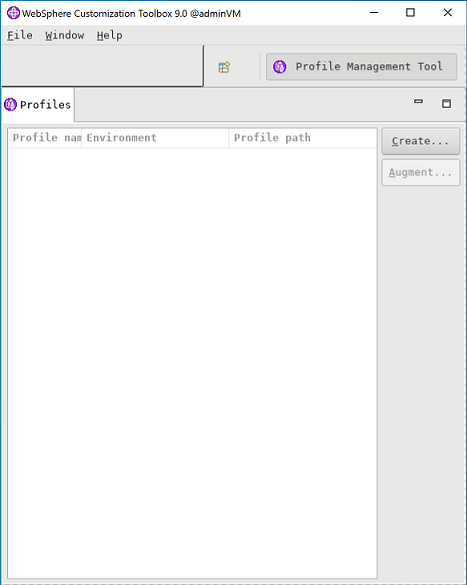

- Configure un clúster de WAS mediante la herramienta de gestión de perfiles.

- Implemente y ejecute una aplicación de Java Platform Enterprise Edition (Java EE) en el clúster.

- Exponga la aplicación en la red pública de Internet a través de Azure Application Gateway.

- Valide la configuración correcta.

Si prefiere una solución totalmente automatizada que realice todos estos pasos en su nombre en máquinas virtuales de GNU/Linux, directamente en Azure Portal, consulte Inicio rápido: Implementación de clúster de WebSphere Application Server Network Deployment en máquinas virtuales de Azure. Una opción menos automatizada, pero que sigue siendo ágil, consiste en saltarse los pasos de instalación del Kit de desarrollo de Java (JDK) y WebSphere en el sistema operativo mediante una imagen base preconfigurada de Red Hat Linux. Puede encontrar estas soluciones en Azure Marketplace mediante una consulta de la imagen 9.0.5.x de WebSphere Application Server.

Si desea trabajar estrechamente en sus entornos de migración con el equipo de ingeniería que desarrolla WebSphere en soluciones de Azure, rellene esta breve encuesta sobre la migración de WebSphere e incluya la información de contacto. El equipo de administradores de programas, arquitectos e ingenieros se pondrá en contacto rápidamente con usted para iniciar una estrecha colaboración.

Requisitos previos

- Suscripción a Azure. Si no tiene una suscripción a Azure, cree una cuenta gratuita antes de empezar.

-

Instale la versión 2.46.0 o posterior de la CLI de Azure para ejecutar comandos de la CLI de Azure.

- En este artículo se dan las instrucciones para invocar comandos de la CLI de Azure en Windows PowerShell o UNIX Bash. En cualquier caso, debe instalar la CLI de Azure.

- Cuando se le solicite, instale las extensiones de la CLI de Azure la primera vez que la use. Para obtener más información sobre las extensiones, consulte Uso y administración de extensiones con la CLI de Azure.

- Ejecute az version para buscar cuál es la versión y las bibliotecas dependientes que están instaladas. Para realizar la actualización a la versión más reciente, ejecute az upgrade.

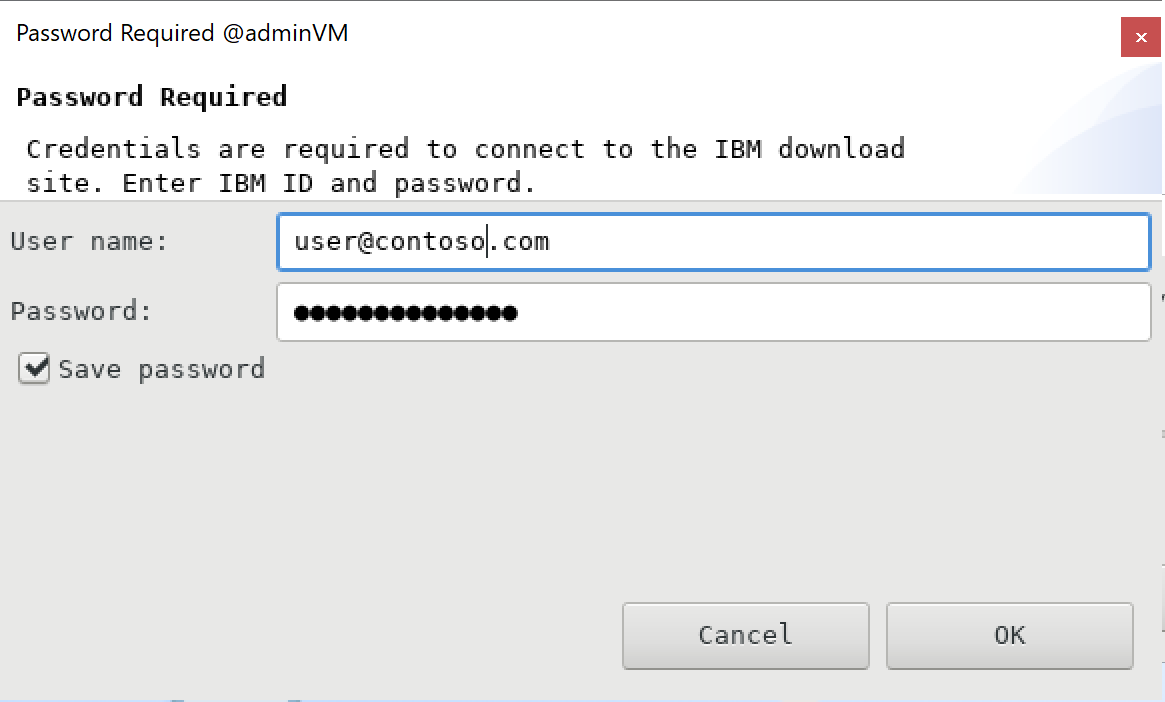

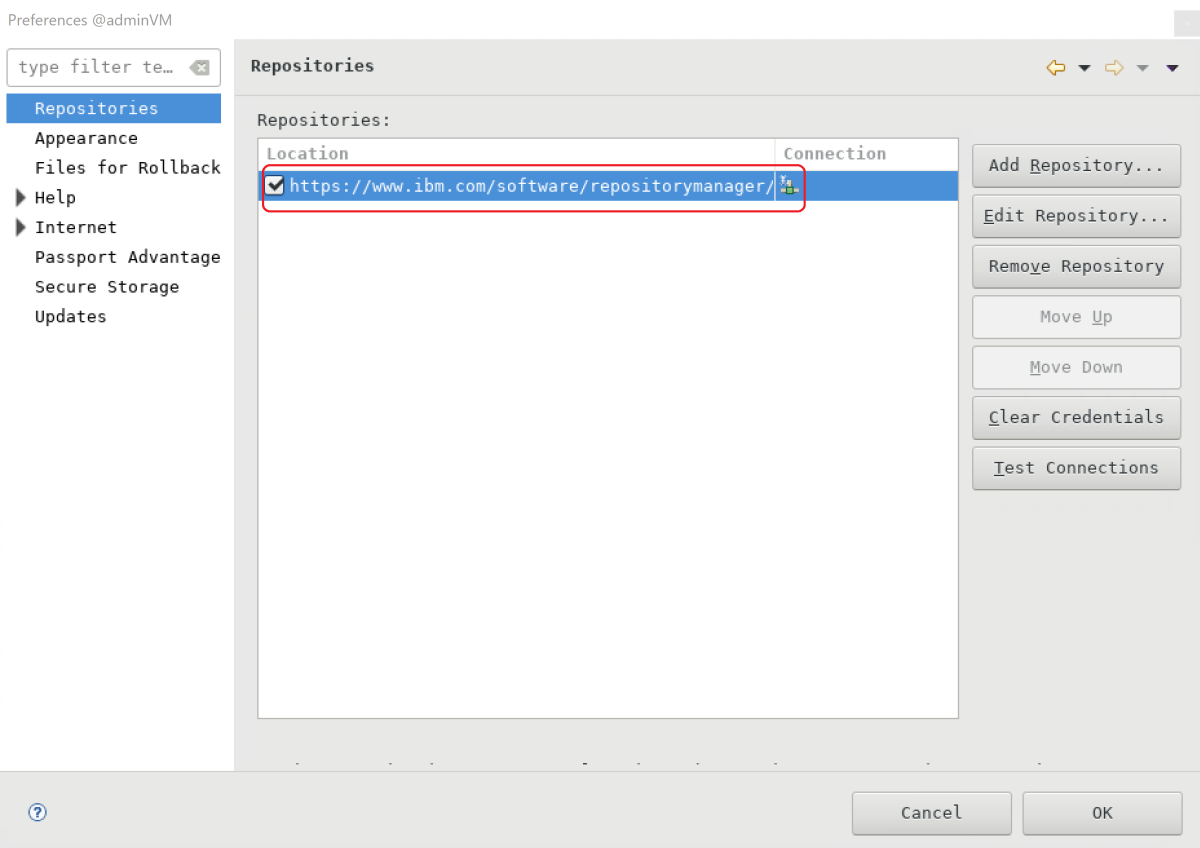

- Debe tener un IBMid. Si no tiene una, cree una cuenta de IBM en Iniciar sesión en IBM y seleccione Crear un IBMid. Tome nota de la contraseña y el correo electrónico de IBMid.

- Si tiene previsto usar la versión 8.5.5 de la IBM WebSphere Application Server Network Deployment, este IBMid debe tener autorización para usar esa versión del software. Para obtener información sobre los derechos, pida a los contactos principales o secundarios el sitio de IBM Passport Advantage que le dé acceso o siga el procedimiento descrito en IBM eCustomer Care.

Preparación del entorno

En esta sección, configurará la infraestructura en la que instalará IBM Installation Manager y WebSphere Application Server Network Deployment tradicional.

Supuestos

En este tutorial se configura un clúster de WAS con un administrador de implementación y dos servidores administrados en un total de tres máquinas virtuales. Para configurar el clúster, debe crear las tres máquinas virtuales de Azure siguientes en el mismo conjunto de disponibilidad:

- En la máquina virtual de administración (nombre de máquina virtual

adminVM), el administrador de implementación está en ejecución. - En las máquinas virtuales administradas (nombres de máquina virtual

mspVM1ymspVM2), hay dos servidores administrados en ejecución.

Inicio de sesión en Azure

Si no lo ha hecho aún, inicie sesión en la suscripción de Azure con el comando az login y siga las instrucciones de la pantalla.

az login

Nota:

Si hay varios inquilinos de Azure asociados a sus credenciales de Azure, debe especificar en qué inquilino desea iniciar sesión. Puede hacerlo mediante la opción --tenant. Por ejemplo: az login --tenant contoso.onmicrosoft.com.

Crear un grupo de recursos

Para crear un grupo de recursos, use az group create. Los nombres de los grupos de recursos deben ser únicos globalmente dentro de una suscripción. Por este motivo, plantéese anteponer un identificador único a los nombres que cree que deban ser únicos. Una técnica útil es usar sus iniciales, seguidas de la fecha del día de hoy en formato mmdd. En este ejemplo se crea un grupo de recursos denominado abc1110rg en la ubicación eastus:

export RESOURCE_GROUP_NAME=abc1110rg

az group create --name $RESOURCE_GROUP_NAME --location eastus

Creación de una red virtual

Nota:

De forma predeterminada, los comandos de la CLI de Azure de esta sección siguen el estilo de Bash a menos que se indique lo contrario.

Si ejecuta estos comandos en PowerShell, asegúrese de declarar los parámetros de entorno tal como se indica en los comandos anteriores.

Para dividir una línea de comandos en varias líneas de PowerShell, puede usar el carácter de acento grave (') al final de cada línea.

Los recursos que componen el clúster de WebSphere Application Server deben comunicarse entre sí, y con la red pública de Internet, mediante una red virtual. Para tener una guía completa para planificar la red virtual, consulte la guía de Cloud Adoption Framework para Azure Planificación de redes virtuales. Para obtener más información, consulte Preguntas más frecuentes sobre Azure Virtual Network.

Realice estos pasos para crear la red virtual. En el ejemplo de esta sección se crea una red virtual con el espacio de direcciones 192.168.0.0/16 y se crea una subred para las máquinas virtuales.

Use az network vnet create para crear una red virtual. En el ejemplo siguiente se crea una red denominada

myVNet:az network vnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name myVNet \ --address-prefixes 192.168.0.0/24Cree una subred para el clúster de WAS mediante az network vnet subnet create. En el ejemplo siguiente se crea una subred denominada

mySubnet:az network vnet subnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name mySubnet \ --vnet-name myVNet \ --address-prefixes 192.168.0.0/25Cree una subred para Application Gateway mediante az network vnet subnet create. En el ejemplo siguiente se crea una subred denominada

wasGateway:az network vnet subnet create \ --resource-group $RESOURCE_GROUP_NAME \ --name wasGateway \ --vnet-name myVNet \ --address-prefixes 192.168.0.128/25

Crear un conjunto de disponibilidad

Cree un conjunto de disponibilidad mediante az vm availability-set create, tal como se muestra en el ejemplo siguiente. La creación de un conjunto de disponibilidad es opcional, pero es recomendable. Para obtener más información, consulte Tutorial de infraestructura de Azure de ejemplo para máquinas virtuales de Windows.

az vm availability-set create \

--resource-group $RESOURCE_GROUP_NAME \

--name myAvailabilitySet \

--platform-fault-domain-count 2 \

--platform-update-domain-count 2

Obtener o instalar WAS en GNU/Linux

En las secciones siguientes se describen los pasos para obtener o instalar WAS en GNU/Linux. Puede elegir el sistema operativo y la versión WAS según sus requisitos, pero debe comprobar que están disponibles en la documentación de IBM WebSphere Application Server Network Deployment.

Si quiere usar WAS V9, las instrucciones usan una imagen de máquina virtual de Azure que contiene la versión compatible más reciente del software. IBM y Microsoft poseen la imagen. Para ver la lista completa de imágenes base de WAS que IBM y Microsoft poseen, consulte Azure Marketplace.

IBM y Microsoft poseen una imagen base de máquina virtual que tiene WAS V9 preinstalado en la versión recomendada de Red Hat Enterprise Linux. Para obtener más información acerca de esta imagen, consulte el portal de Azure. Si usa este método, la imagen de Azure Marketplace que use para crear las máquinas virtuales es ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2021-04-27-twas-cluster-base-image:2021-04-27-twas-cluster-base-image:latest. Use el comando siguiente para guardar el nombre de la imagen en una variable de entorno:

export VM_URN="ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2023-03-27-twas-cluster-base-image:2023-03-27-twas-cluster-base-image:latest"

$Env:VM_URN="ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops:2023-03-27-twas-cluster-base-image:2023-03-27-twas-cluster-base-image:latest"

Crear una máquina de Red Hat Enterprise Linux

Siga estos pasos para crear una máquina virtual básica, realizar la instalación de las herramientas necesarias, tomar una instantánea del disco y crear réplicas basadas en esa instantánea:

Cree una máquina virtual mediante az vm create. Ejecute el administrador de implementación en esta máquina virtual.

En el ejemplo siguiente se crea una máquina de Red Hat Enterprise Linux mediante el nombre de usuario y el par de contraseñas para la autenticación. Puede optar por usar la autenticación TLS/SSL en su lugar, que es más segura.

az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --availability-set myAvailabilitySet \ --image $VM_URN \ --size Standard_DS1_v2 \ --admin-username azureuser \ --admin-password Secret123456 \ --public-ip-address "" \ --nsg ""Cree y adjunte un nuevo disco para los archivos de WAS mediante el comando siguiente:

Este paso ya se realiza automáticamente cuando se usa la imagen base de la máquina virtual.

Crear una máquina virtual Windows y configurar un servidor X

En este tutorial se usa la interfaz gráfica de WAS para completar la instalación y la configuración. Use una máquina virtual de Windows como jump box y ejecute un servidor del Sistema de ventanas X para ver los instaladores gráficos en las tres máquinas virtuales del clúster de WAS.

Realice estos pasos para aprovisionar una máquina de Windows 10 e instalar un servidor X. Si ya tiene una máquina de Windows dentro de la misma red que la máquina de Red Hat Enterprise Linux, no es necesario aprovisionar una nueva en Azure. Puede ir directamente a la sección donde se instala el servidor X.

Siga estos pasos para crear una máquina virtual de Windows 10 en el portal de Azure:

- Abra el grupo de recursos que creó anteriormente en el portal de Azure.

- Seleccione Crear para crear el recurso.

- Seleccione Proceso, busque Windows 10 y luego seleccione Microsoft Windows 10.

- Seleccione el plan que quiera y elija Crear.

- Utilice los valores siguientes para configurar la máquina virtual:

- Nombre de máquina virtual: myWindowsVM

- Imagen: Windows 10 Pro

- Nombre de usuario: azureuser

- Contraseña: Secret123456

- Marque la casilla en Licencias.

- Seleccione Revisar y crear y, luego, Crear.

La creación de la máquina virtual y los recursos auxiliares tarda unos minutos en realizarse.

Una vez finalizada la implementación, instale el servidor X y úselo para configurar el servidor de aplicaciones en las máquinas de Linux mediante una interfaz gráfica.

Siga estos pasos para instalar e iniciar el servidor X:

- Utilice el Escritorio remoto para conectarse a

myWindowsVM. Para ver una guía detallada, consulte Cómo conectarse a una máquina virtual de Azure donde se ejecuta Windows e iniciar sesión en ella usando el Escritorio remoto. Deben aplicarse los pasos restantes de esta sección enmyWindowsVM. - Descargue e instale Servidor de ventanas X: VcXsrv.

- Deshabilite el firewall. Para permitir la comunicación a través de las máquinas virtuales de Linux, siga estos pasos para desactivar el firewall de Windows Defender:

- Busque y abra Firewall de Windows Defender.

- Busque Activar o desactivar firewall de Windows Defender y luego seleccione Desactivar en Configuración de red privada. Puede ignorar la Configuración de red pública.

- Seleccione Aceptar.

- Cierre el panel Configuración de firewall de Windows Defender.

- Seleccione X-launch en el escritorio.

- En los ajustes de visualización, indique el número -1 para usar varias ventanas y luego seleccione Siguiente.

- En Seleccionar cómo iniciar clientes, seleccione No iniciar ningún cliente) y luego elija Siguiente.

- Para obtener más opciones, seleccione Portapapeles y Selección principal, Opengl nativo y Deshabilitar control de acceso.

- Seleccione Siguiente para finalizar.

Es posible que aparezca un cuadro de diálogo de alerta de seguridad de Windows con este mensaje: "Permitir que el servidor de ventanas X VcXsrv se comunique en estas redes". Seleccione Permitir acceso.

- Utilice el Escritorio remoto para conectarse a

Tras esto, ya podrá para conectarse a la máquina de Red Hat Enterprise Linux e instalar las herramientas necesarias mediante la interfaz gráfica. En las secciones siguientes se le darán las instrucciones para instalar IBM Installation Manager y WebSphere Application Server Network Deployment tradicional. Se usa myWindowsVM para la instalación y configuración.

Instalación de dependencias

Siga estos pasos para instalar las dependencias necesarias para permitir la conexión a través del servidor X y habilitar la instalación gráfica:

Siga estos pasos para obtener la dirección IP privada de

adminVM:- En el portal de Azure, seleccione el grupo de recursos creado anteriormente.

- En la lista de recursos, seleccione

adminVM. - En el panel de información general, seleccione Propiedades.

- En la sección Redes, copie el valor de Dirección IP privada. En este ejemplo, el valor es

192.168.0.4.

Abra el símbolo del sistema en

myWindowsVMy luego conéctese aadminVMa través dessh, tal como se muestra en el ejemplo siguiente:set ADMINVM_IP="192.168.0.4" ssh azureuser@%ADMINVM_IP%Escriba la contraseña Secret123456.

Ejecute el siguiente comando para cambiar al usuario

root. En este tutorial se instalan todas las herramientas con el usuarioroot.sudo su -Utilice los siguientes comandos para instalar dependencias:

# dependencies for X server access yum install -y libXtst libSM libXrender # dependencies for GUI installation yum install -y gtk2 libXtst xorg-x11-fonts-Type1 mesa-libGL

Más adelante, seguirá montando el disco de datos en adminVM, así que deje este terminal abierto.

Montaje del disco de datos

Este paso ya se realiza automáticamente cuando se usa la imagen base de la máquina virtual.

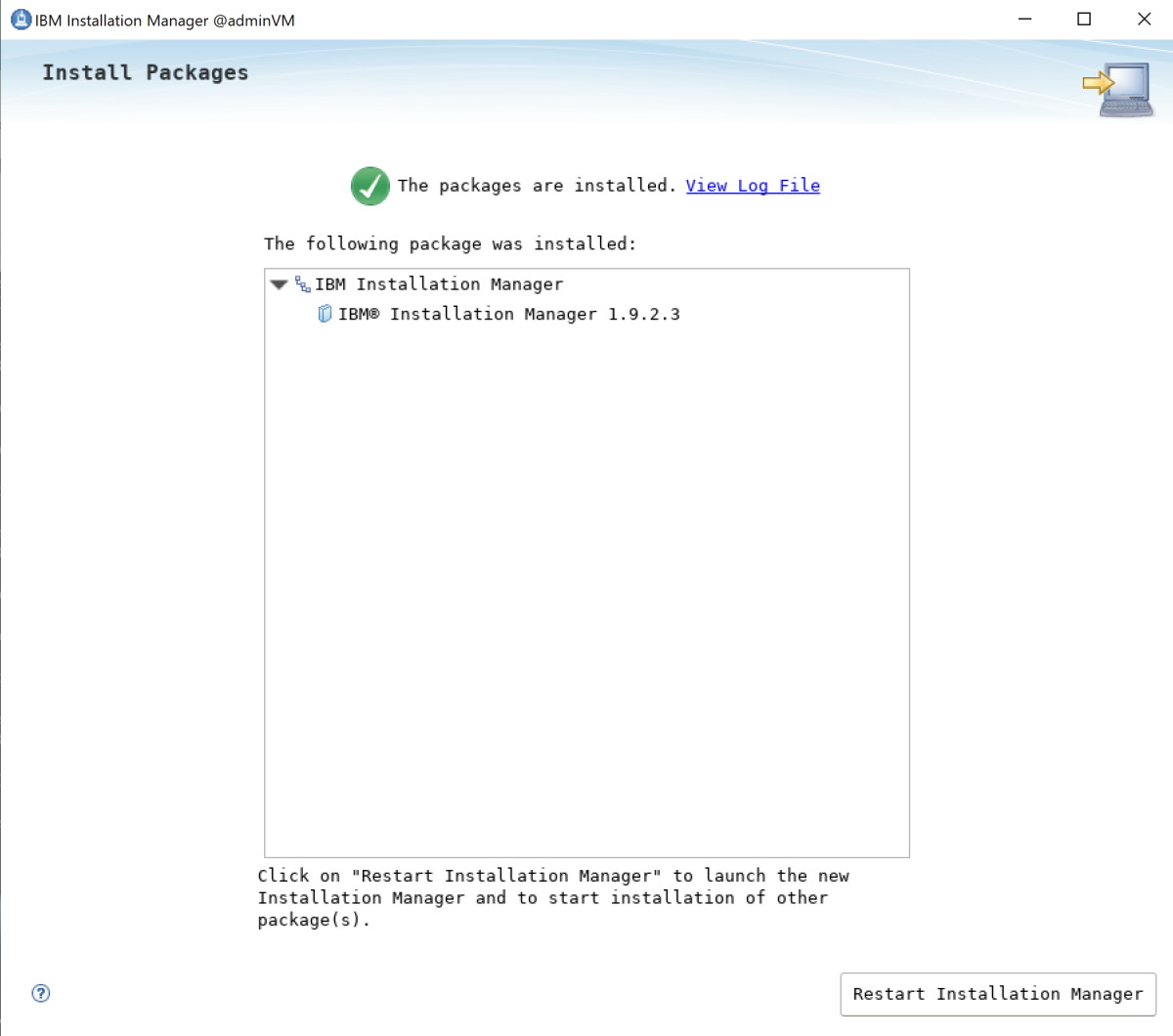

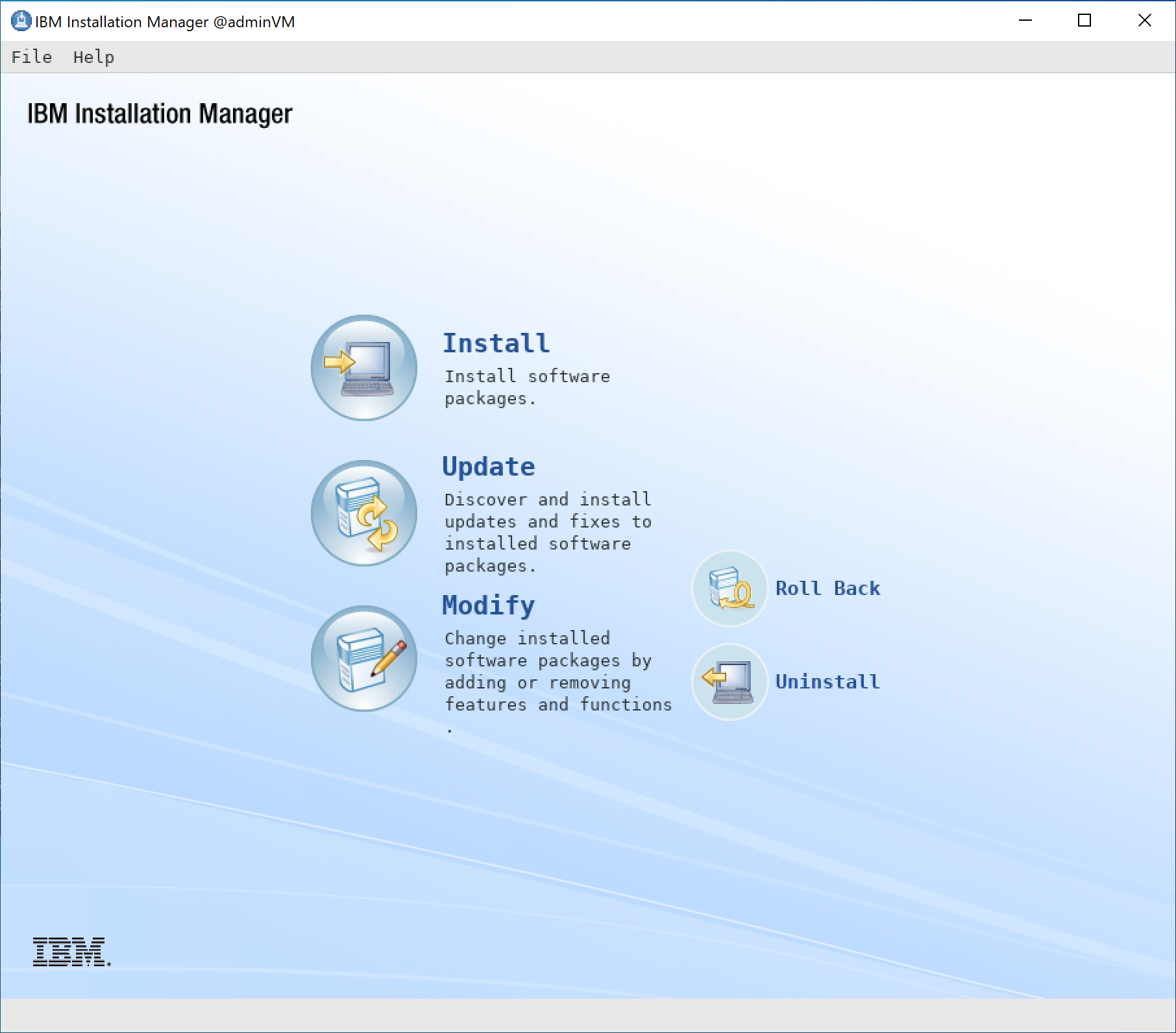

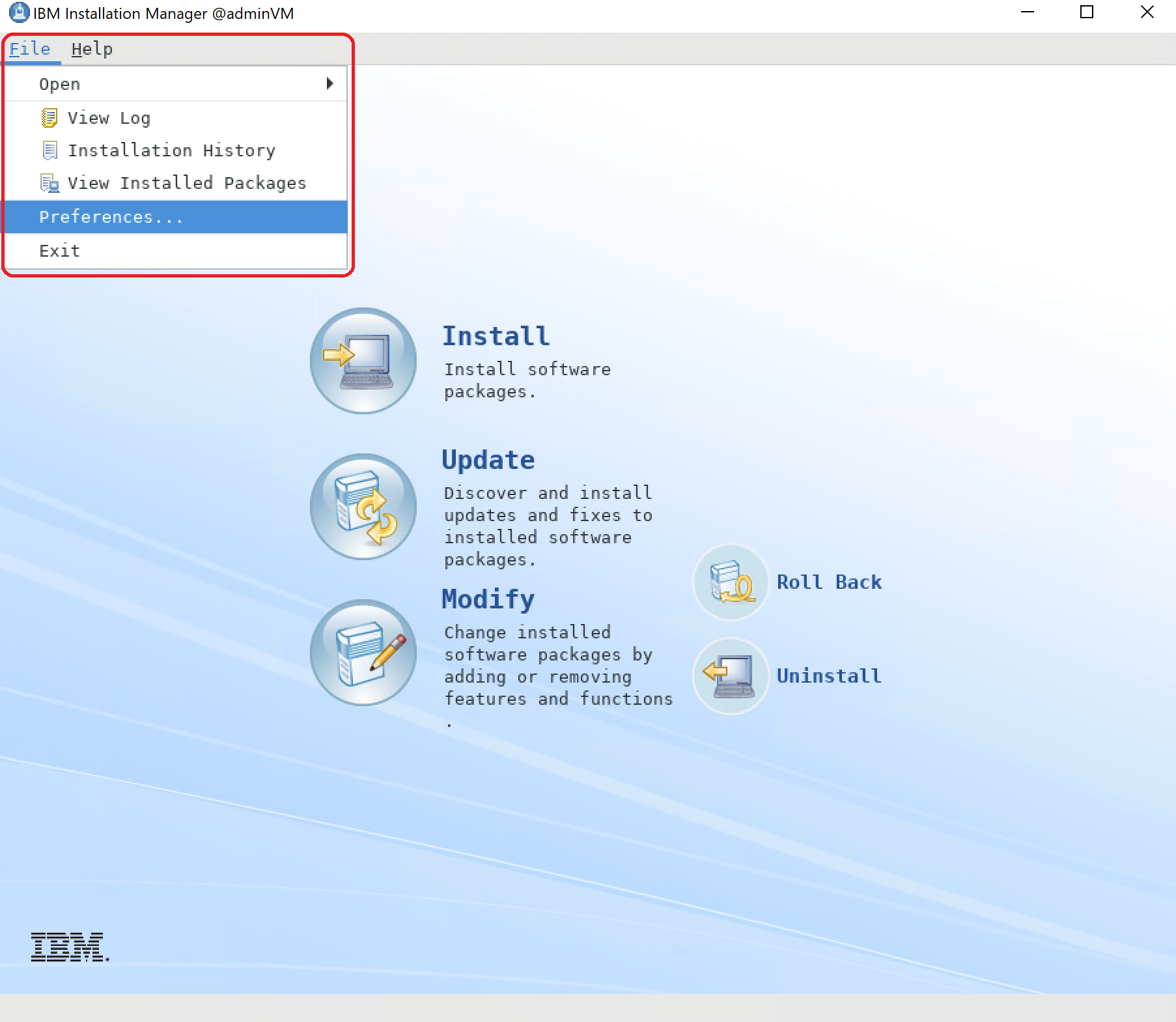

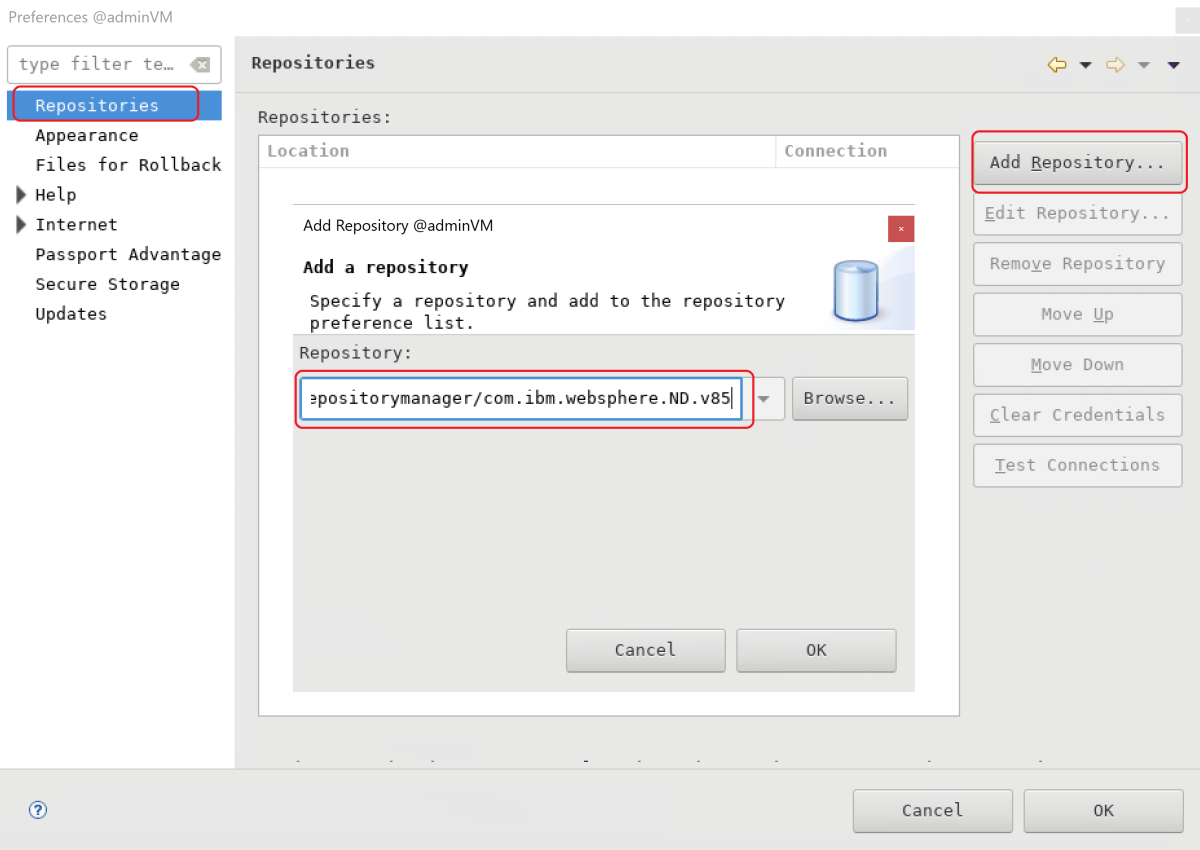

Instalación de WebSphere Application Server Network Deployment tradicional

Tras usar la imagen base, WebSphere Application Server Network Deployment ya estará instalado en el directorio /datadrive/IBM/WebSphere/ND/V9.

Crear máquinas para servidores administrados

Tras esto, habrá instalado WebSphere Application Server Network Deployment en adminVM, que ejecuta el administrador de implementación. Aún le queda por preparar las máquinas para ejecutar los dos servidores administrados. Luego, creará una instantánea de los discos de adminVM y preparará las máquinas para los dos servidores administrados mspVM1 y mspVM2.

En esta sección se incluye un método para preparar máquinas con la instantánea de adminVM. Vuelva al terminal donde inició sesión en la CLI de Azure y complete los pasos siguientes. Este terminal no es el jump box de Windows.

Utilice el siguiente comando para detener

adminVM:# export RESOURCE_GROUP_NAME=abc1110rg az vm stop --resource-group $RESOURCE_GROUP_NAME --name adminVMUse az snapshot create para tomar una instantánea del disco del sistema operativo

adminVM:export ADMIN_OS_DISK_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query storageProfile.osDisk.managedDisk.id \ --output tsv) az snapshot create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminOSDiskSnapshot \ --source $ADMIN_OS_DISK_IDUse az snapshot create para tomar una instantánea del disco de datos

adminVM:export ADMIN_DATA_DISK_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query 'storageProfile.dataDisks[0].managedDisk.id' \ --output tsv) az snapshot create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminDataDiskSnapshot \ --source $ADMIN_DATA_DISK_IDUse los siguientes comandos para consultar los ID de instantánea que use más adelante:

# Get the snapshot ID. export OS_SNAPSHOT_ID=$(az snapshot show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminOSDiskSnapshot \ --query '[id]' \ --output tsv) export DATA_SNAPSHOT_ID=$(az snapshot show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAdminDataDiskSnapshot \ --query '[id]' \ --output tsv)

Después, cree mspVM1 y mspVM2.

Creación de mspVM1

Siga estos pasos para crear mspVM1:

Cree un disco del sistema operativo para

mspVM1mediante az disk create:# Create a new managed disk by using the OS snapshot ID. # Note that the managed disk is created in the same location as the snapshot. az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_OsDisk_1 \ --source $OS_SNAPSHOT_IDUtilice los siguientes comandos para crear la máquina virtual

mspVM1, incluyendo el disco del sistema operativomspVM1_OsDisk_1:# Get the resource ID of the managed disk. export MSPVM1_OS_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_OsDisk_1 \ --query '[id]' \ --output tsv)# Create the VM by attaching the existing managed disk as an OS. az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --attach-os-disk $MSPVM1_OS_DISK_ID \ --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops \ --plan-product 2023-03-27-twas-cluster-base-image \ --plan-name 2023-03-27-twas-cluster-base-image \ --os-type linux \ --availability-set myAvailabilitySet \ --public-ip-address "" \ --nsg ""# Create the VM by attaching the existing managed disk as an OS. # For `public-ip-address` and `nsg`, be sure to wrap the value "" in '' in PowerShell. az vm create ` --resource-group $Env:RESOURCE_GROUP_NAME ` --name mspVM1 ` --attach-os-disk $Env:MSPVM1_OS_DISK_ID ` --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops ` --plan-product 2023-03-27-twas-cluster-base-image ` --plan-name 2023-03-27-twas-cluster-base-image ` --os-type linux ` --availability-set myAvailabilitySet ` --public-ip-address '""' ` --nsg '""'Cree un disco administrado a partir de la instantánea del disco de datos y adjúntelo a

mspVM1:az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_Data_Disk_1 \ --source $DATA_SNAPSHOT_ID export MSPVM1_DATA_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1_Data_Disk_1 \ --query '[id]' \ --output tsv) az vm disk attach \ --resource-group $RESOURCE_GROUP_NAME \ --vm-name mspVM1 \ --name $MSPVM1_DATA_DISK_IDTras esto, habrá creado

mspVM1con WAS instalado. Como la máquina virtual que ha creado a partir de una instantánea de los discosadminVM, las dos máquinas virtuales tendrán el mismo nombre de host. Use az vm run-command invoke para cambiar el nombre de host al valormspVM1:az vm run-command invoke \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --command-id RunShellScript \ --scripts "sudo hostnamectl set-hostname mspVM1"Cuando el comando se complete correctamente, le saldrá un resultado similar al que se ve en el siguiente ejemplo:

{ "value": [ { "code": "ProvisioningState/succeeded", "displayStatus": "Provisioning succeeded", "level": "Info", "message": "Enable succeeded: \n[stdout]\n\n[stderr]\n", "time": null } ] }

Creación de mspVM2

Siga estos pasos para crear mspVM2:

Cree un disco del sistema operativo para

mspVM2mediante az disk create:# Create a new managed disk by using the OS snapshot ID. # Note that the managed disk is created in the same location as the snapshot. az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_OsDisk_1 \ --source $OS_SNAPSHOT_IDUtilice los siguientes comandos para crear la máquina virtual

mspVM2, incluyendo el disco del sistema operativomspVM2_OsDisk_1:# Get the resource ID of the managed disk. export MSPVM2_OS_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_OsDisk_1 \ --query '[id]' \ --output tsv)# Create the VM by attaching the existing managed disk as an OS. az vm create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --attach-os-disk $MSPVM2_OS_DISK_ID \ --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops \ --plan-product 2023-03-27-twas-cluster-base-image \ --plan-name 2023-03-27-twas-cluster-base-image \ --os-type linux \ --availability-set myAvailabilitySet \ --public-ip-address "" \ --nsg ""# Create the VM by attaching the existing managed disk as an OS. # For `public-ip-address` and `nsg`, be sure to wrap the value "" in '' in PowerShell. az vm create ` --resource-group $Env:RESOURCE_GROUP_NAME ` --name mspVM2 ` --attach-os-disk $Env:MSPVM2_OS_DISK_ID ` --plan-publisher ibm-usa-ny-armonk-hq-6275750-ibmcloud-aiops ` --plan-product 2023-03-27-twas-cluster-base-image ` --plan-name 2023-03-27-twas-cluster-base-image ` --os-type linux ` --availability-set myAvailabilitySet ` --public-ip-address '""' ` --nsg '""'Cree un disco administrado a partir de la instantánea de los datos y adjúntelo a

mspVM2:az disk create \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_Data_Disk_1 \ --source $DATA_SNAPSHOT_ID export MSPVM2_DATA_DISK_ID=$(az disk show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2_Data_Disk_1 \ --query '[id]' \ --output tsv) az vm disk attach \ --resource-group $RESOURCE_GROUP_NAME \ --vm-name mspVM2 \ --name $MSPVM2_DATA_DISK_IDTras esto, habrá creado

mspVM2con WAS instalado. Como la máquina virtual que ha creado a partir de una instantánea de los discosadminVM, las dos máquinas virtuales tendrán el mismo nombre de host. Use az vm run-command invoke para cambiar el nombre de host al valormspVM2:az vm run-command invoke \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --command-id RunShellScript \ --scripts "sudo hostnamectl set-hostname mspVM2"Cuando el comando se complete correctamente, le saldrá un resultado similar al que se ve en el siguiente ejemplo:

{ "value": [ { "code": "ProvisioningState/succeeded", "displayStatus": "Provisioning succeeded", "level": "Info", "message": "Enable succeeded: \n[stdout]\n\n[stderr]\n", "time": null } ] }

Asegúrese de completar los pasos anteriores para mspVM1 y mspVM2. Luego, siga estos pasos para finalizar la preparación de las máquinas:

Use el comando az vm start para iniciar

adminVM, tal como se muestra en el ejemplo siguiente:az vm start --resource-group $RESOURCE_GROUP_NAME --name adminVMUse los siguientes comandos para obtener y mostrar las direcciones IP privadas que se usan en secciones posteriores:

export ADMINVM_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name adminVM \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export ADMINVM_IP=$(az network nic show \ --ids $ADMINVM_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) export MSPVM1_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM1 \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export MSPVM1_IP=$(az network nic show \ --ids $MSPVM1_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) export MSPVM2_NIC_ID=$(az vm show \ --resource-group $RESOURCE_GROUP_NAME \ --name mspVM2 \ --query networkProfile.networkInterfaces'[0]'.id \ --output tsv) export MSPVM2_IP=$(az network nic show \ --ids $MSPVM2_NIC_ID \ --query ipConfigurations'[0]'.privateIPAddress \ --output tsv) echo "Private IP of adminVM: $ADMINVM_IP" echo "Private IP of mspVM1: $MSPVM1_IP" echo "Private IP of mspVM2: $MSPVM2_IP"

Tras esto, las tres máquinas estarán listas. Ahora, configurará un clúster de WAS.

Creación de perfiles de WAS y un clúster

En esta sección se explica cómo crear y configurar un clúster de WAS. En cuanto a la creación de perfiles de WAS y un clúster, no hay ninguna diferencia significativa entre la serie 9.x y la serie 8.5.x. En todas las capturas de pantalla de esta sección se usa V9 como punto de partida.

Configuración de un perfil del administrador de implementación

En esta sección, usará el servidor X en myWindowsVM para crear un perfil de administración para que el administrador de implementación gestiones los servidores dentro de la celda del administrador de implementación mediante la herramienta de gestión de perfiles. Para obtener más información sobre los perfiles, consulte Conceptos sobre los perfiles. Para obtener más información sobre cómo crear el perfil del administrador de implementación, consulte Creación de perfiles de administración con administradores de implementación.

Siga estos pasos para crear y configurar el perfil de administración:

Asegúrese de que todavía está en la máquina de Windows. Si no lo está, use los siguientes comandos para conectarse de forma remota a

myWindowsVMy después conectarse aadminVMa través del símbolo del sistema:set ADMINVM_IP="192.168.0.4" ssh azureuser@%ADMINVM_IP%Use los siguientes comandos para convertirse en el usuario

rooty crear la variableDISPLAY:sudo su - export DISPLAY=<my-windows-vm-private-ip>:0.0 # export DISPLAY=192.168.0.5:0.0Use los comandos siguientes para iniciar la herramienta de gestión de perfiles:

cd /datadrive/IBM/WebSphere/ND/V9/bin/ProfileManagement ./pmt.shPasado un tiempo, saldrá la herramienta de gestión de perfiles. Si no ve la interfaz de usuario, mire detrás del símbolo del sistema. Seleccione Crear.

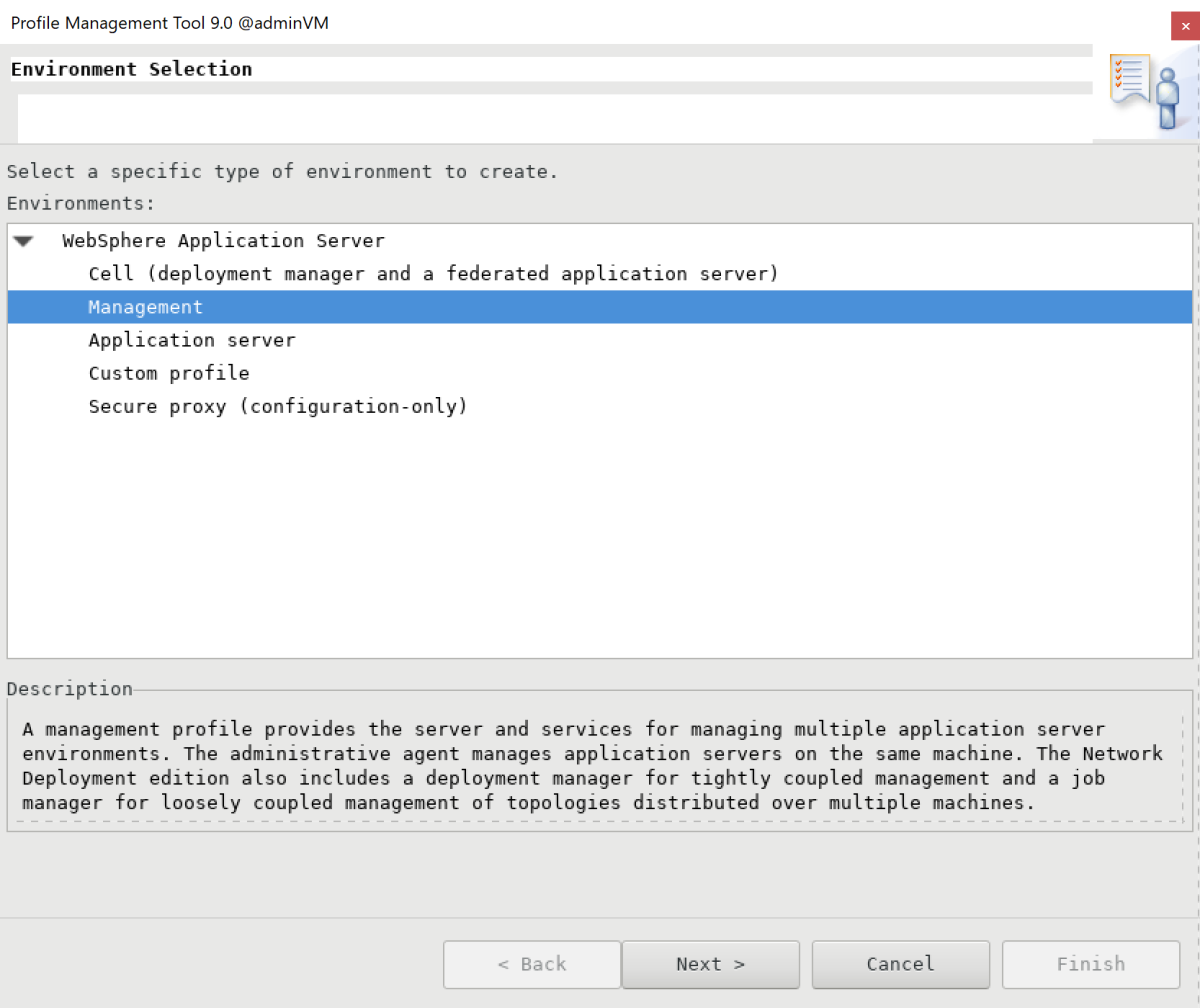

En el panel Selección de entorno, seleccione Administración y luego elija Siguiente.

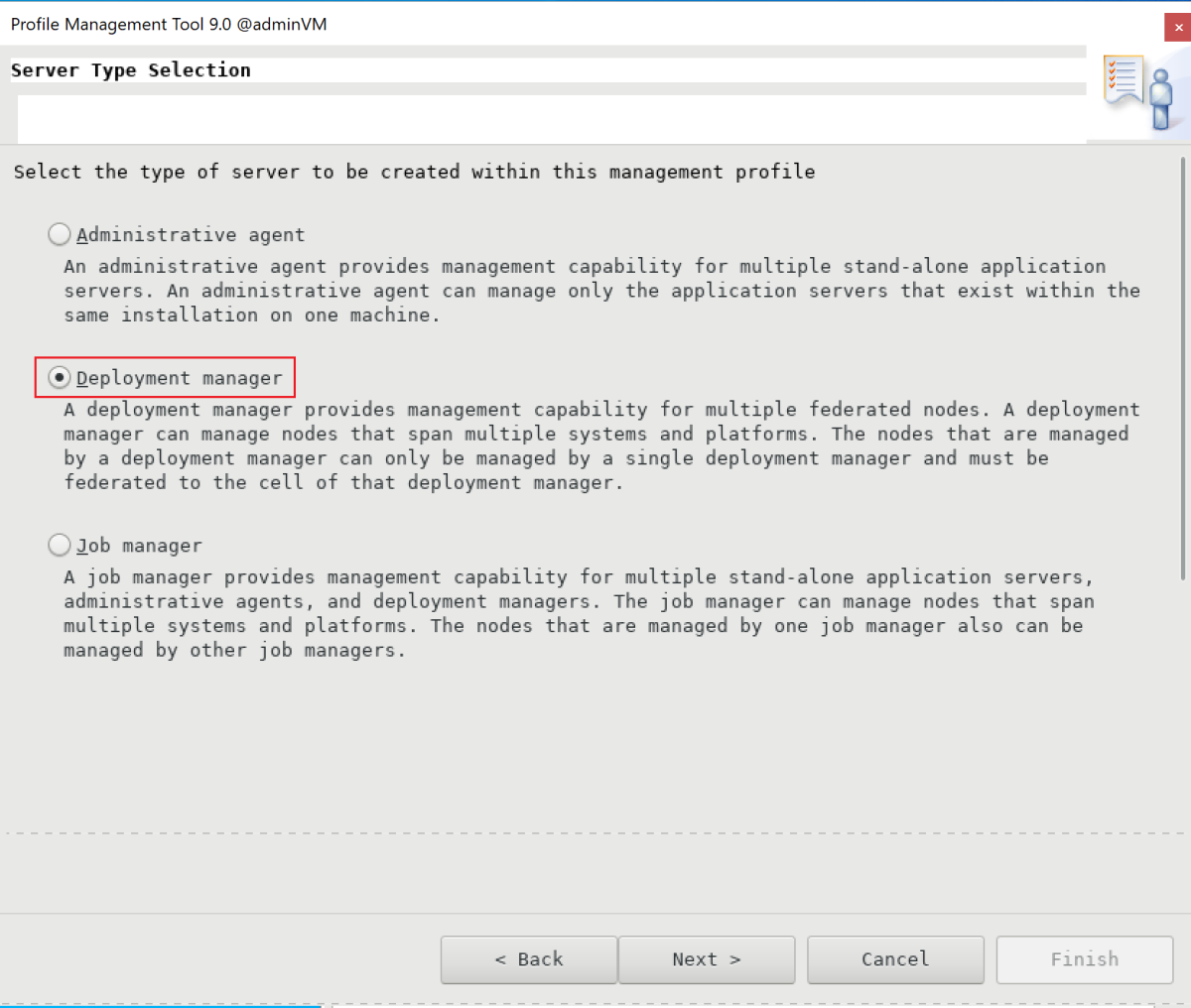

En el panel Selección de tipo de servidor, seleccione Administrador de implementación y luego elija Siguiente.

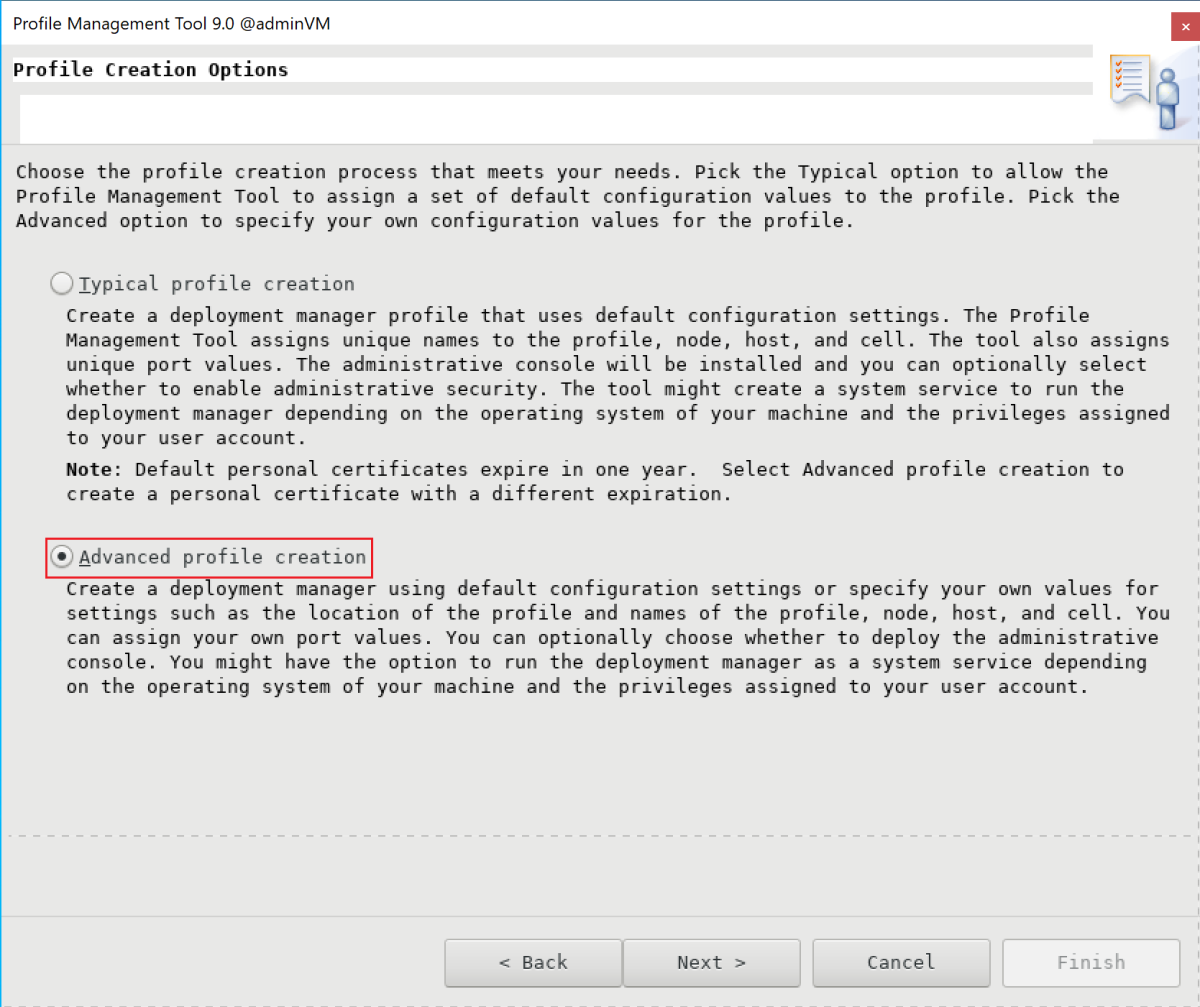

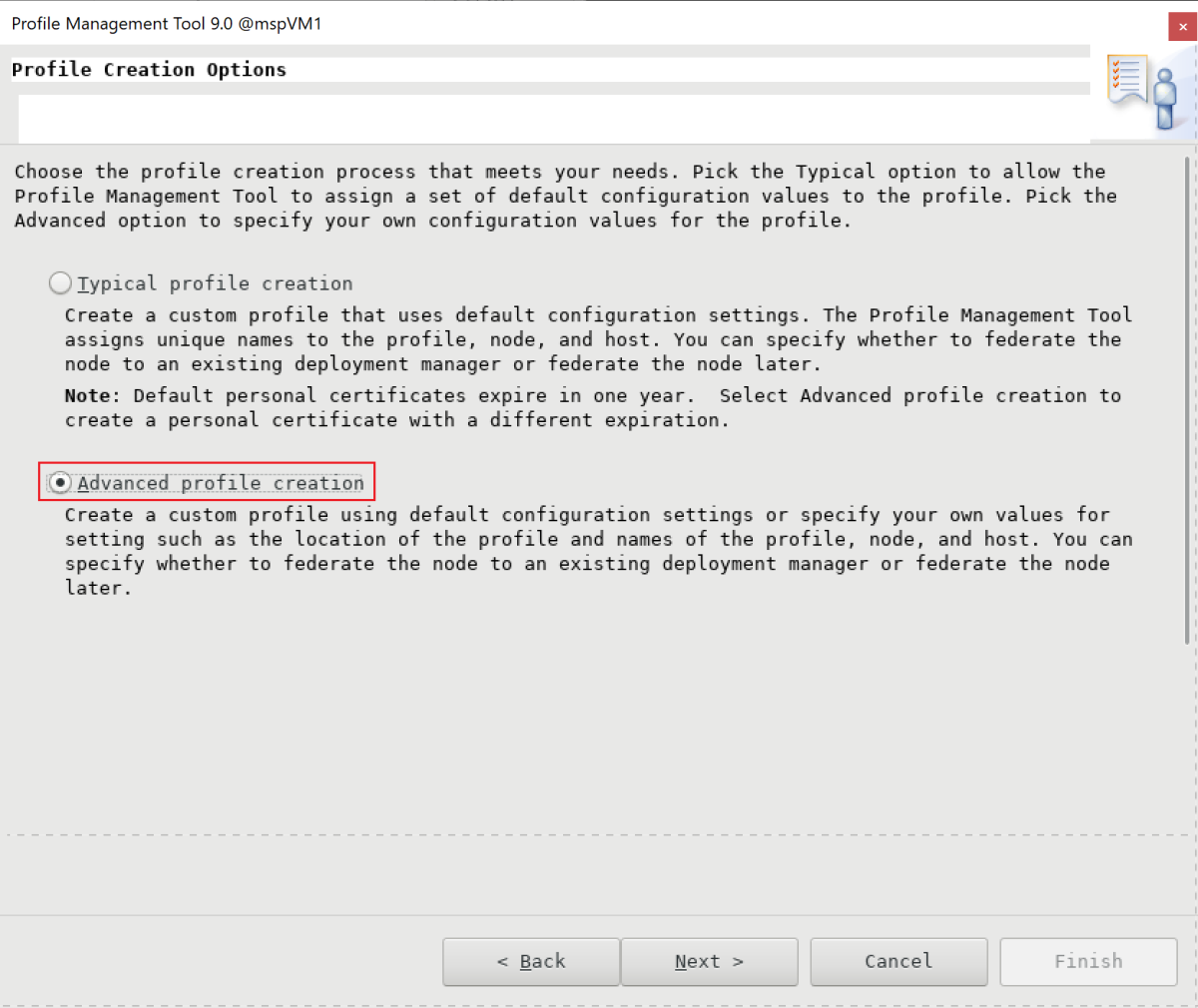

En el panel Opciones de creación de perfiles, seleccione Creación avanzada de perfiles y luego elija Siguiente.

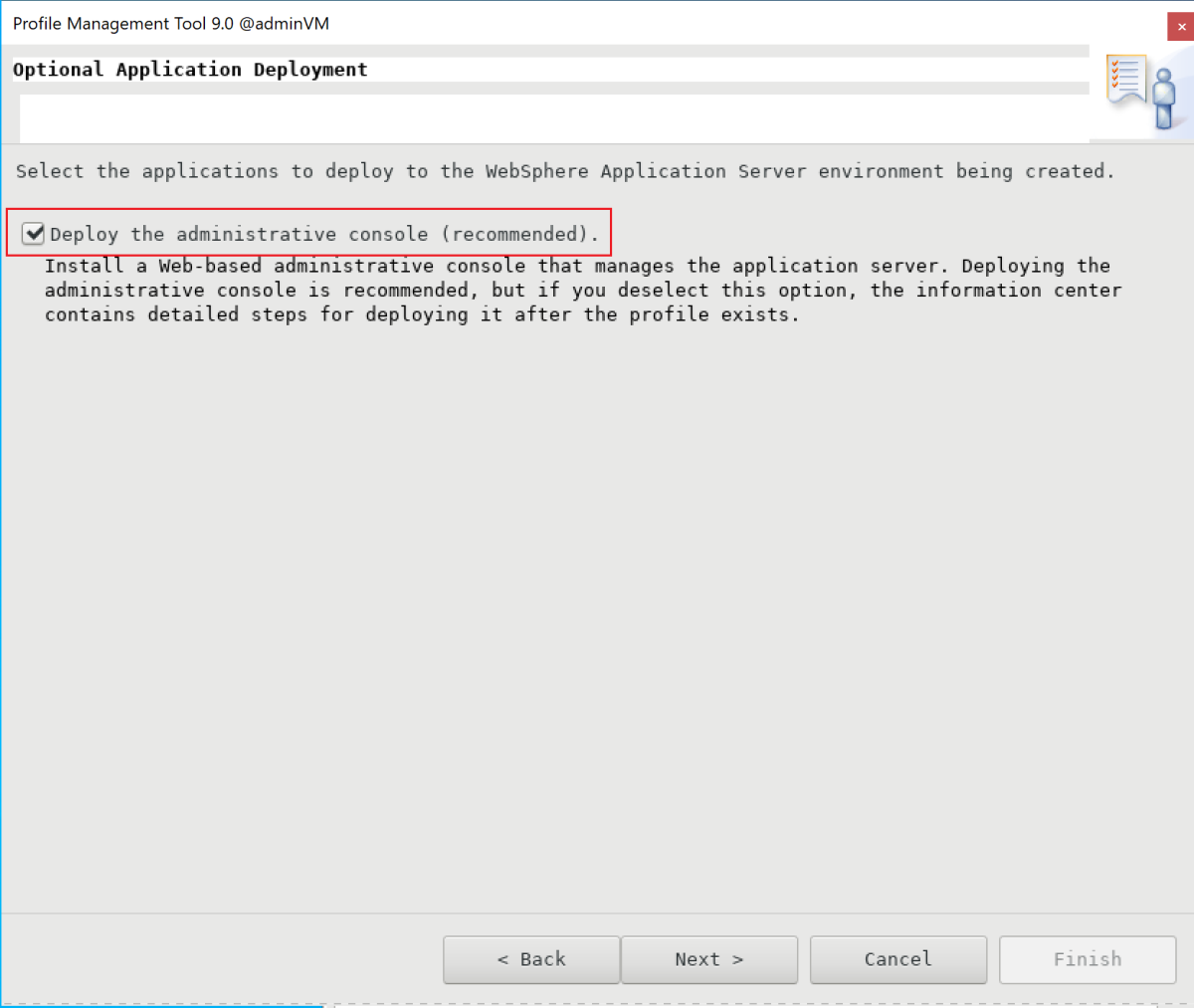

En el panel Implementación de aplicaciones opcional, asegúrese de que la opción Implementar la consola administrativa (recomendado) está seleccionada y después seleccione Siguiente.

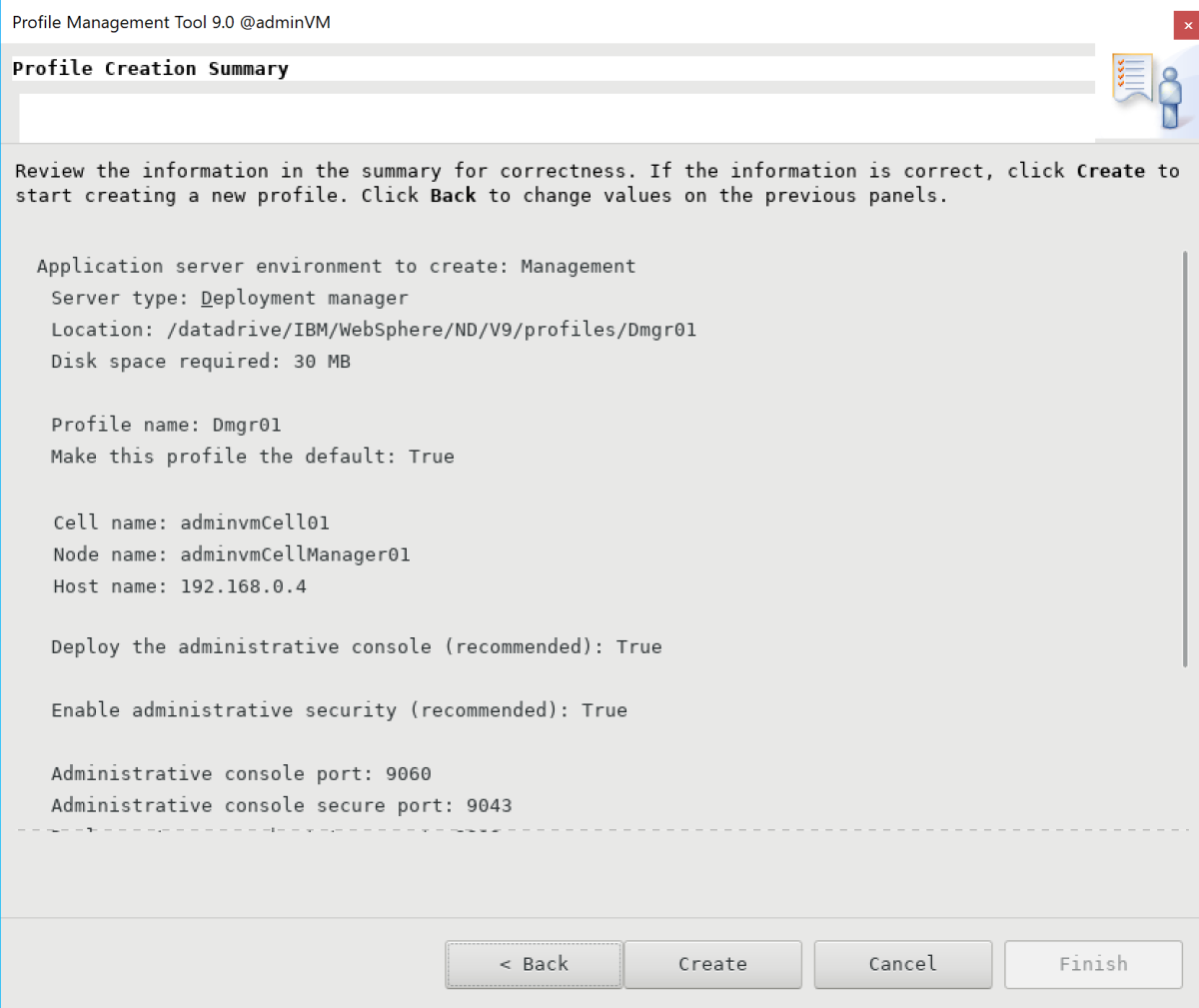

En el panel Nombre y ubicación del perfil, escriba el nombre y la ubicación del perfil. En este ejemplo, el perfil es

Dmgr01. La ubicación dependerá de la versión de WAS:- En WAS V9, la ubicación es /datadrive/IBM/WebSphere/ND/V9/profiles/Dmgr01.

- En WAS V8.5, la ubicación es /datadrive/IBM/WebSphere/ND/V85/profiles/Dmgr01.

Cuando haya terminado, seleccione Siguiente.

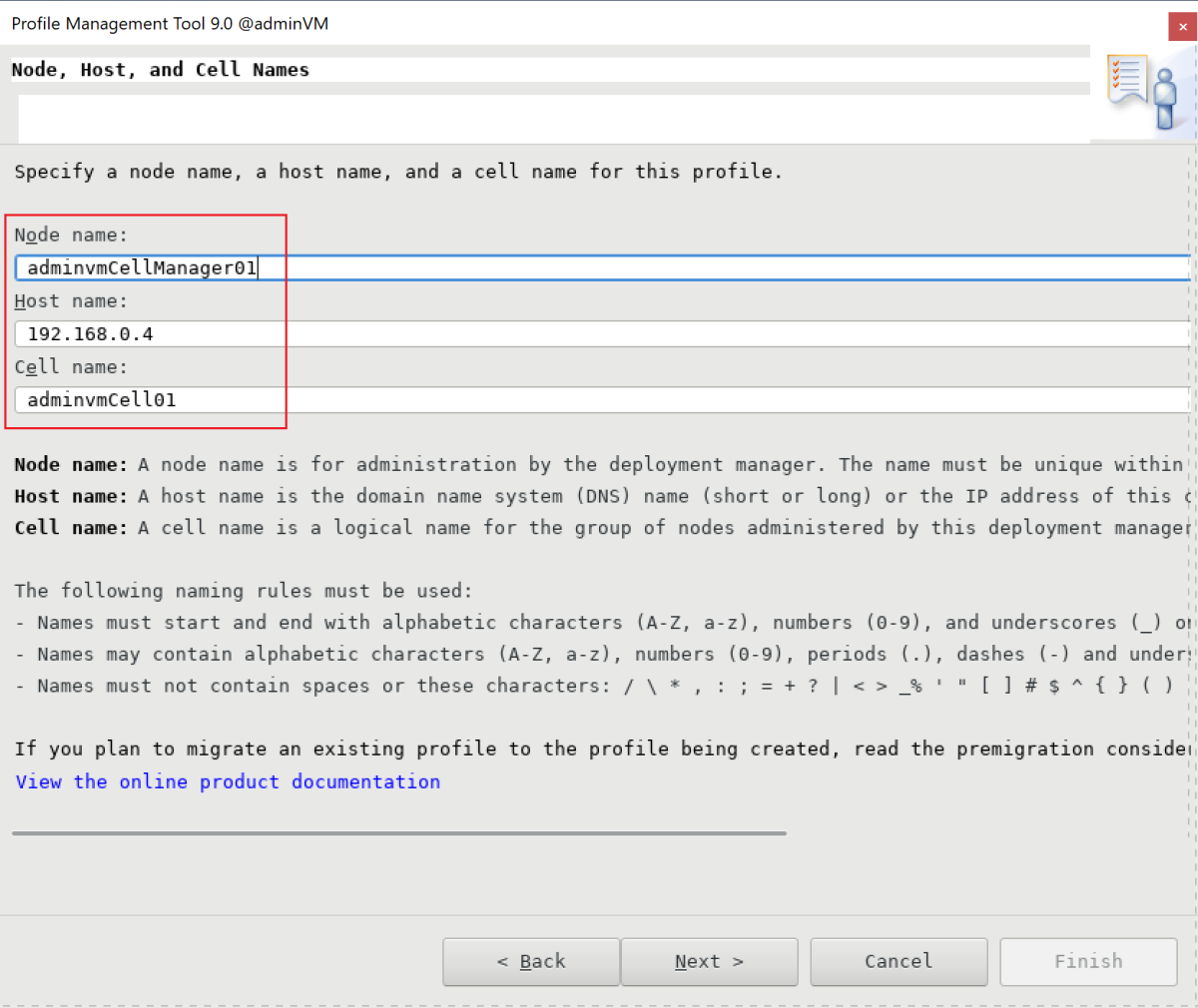

En el panel Nombres de nodo, host y celda, escriba el nombre del nodo, el nombre del host y el nombre de la celda. El host es la dirección IP privada de

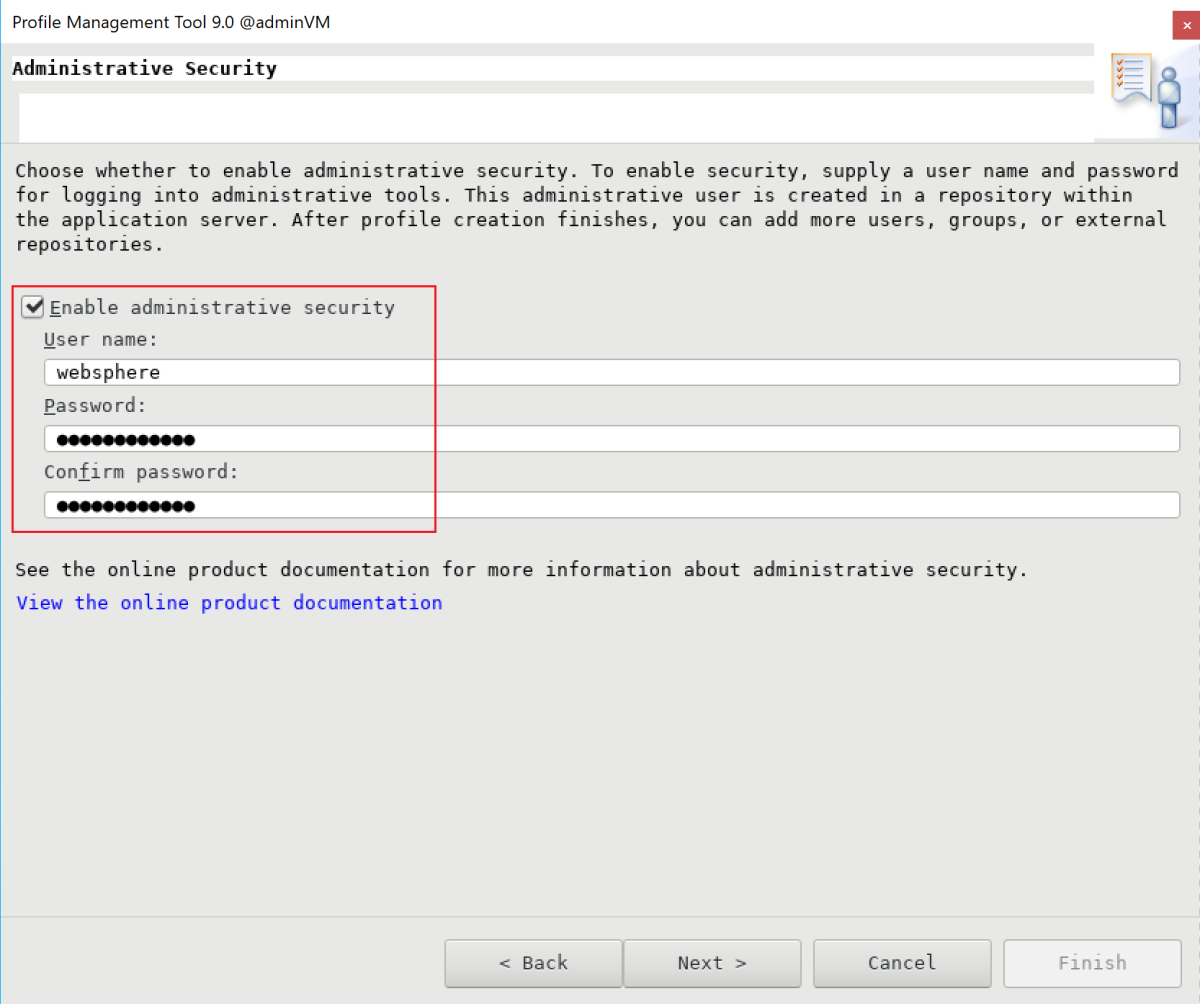

adminVM. En este ejemplo, el nombre del nodo esadminvmCellManager01, el valor del host es192.168.0.4y el nombre de la celda esadminvmCell01. Cuando haya terminado, seleccione Siguiente.En el panel Seguridad administrativa, escriba el nombre de usuario y la contraseña del administrador. En este ejemplo, el nombre de usuario es

webspherey la contraseña esSecret123456. Anote el nombre de usuario y la contraseña para que pueda usarlos para iniciar sesión en la consola de IBM. Cuando haya terminado, seleccione Siguiente.En cuanto al certificado de seguridad (parte 1), escriba el certificado si tiene uno. En este ejemplo se usa el certificado autofirmado predeterminado. Seleccione Siguiente.

En cuanto al certificado de seguridad (parte 2), escriba el certificado si tiene uno. En este ejemplo se usa el certificado autofirmado predeterminado. Seleccione Siguiente.

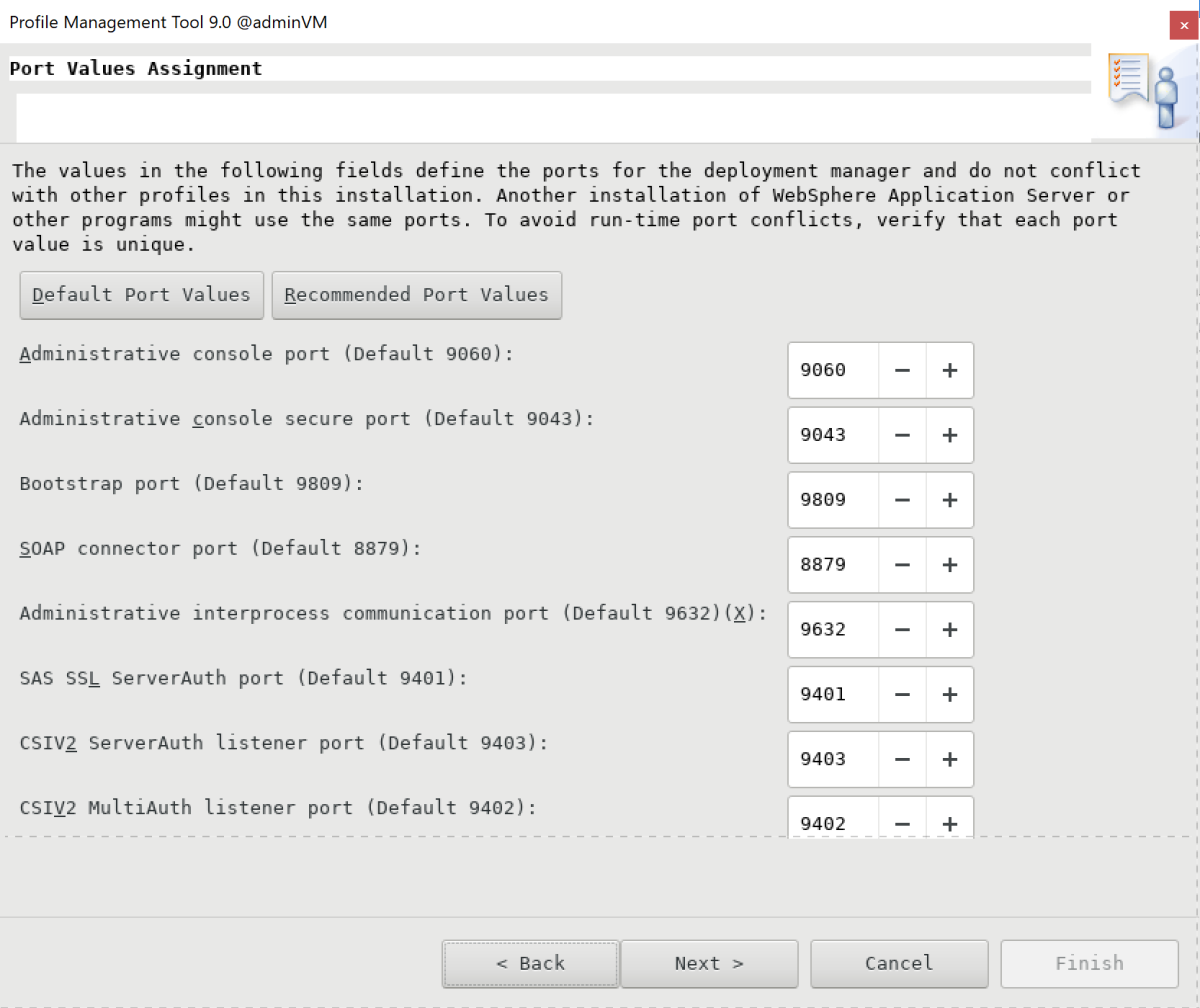

En el panel Asignación de valores de puertos, deje los puertos predeterminados y seleccione Siguiente.

En el panel Definición del servicio de Linux, no seleccione Ejecutar el proceso del administrador de implementación como un servicio de Linux. Más adelante, creará el servicio de Linux. Seleccione Siguiente.

En el panel Resumen de creación de perfil, asegúrese de que la información es correcta y luego seleccione Crear.

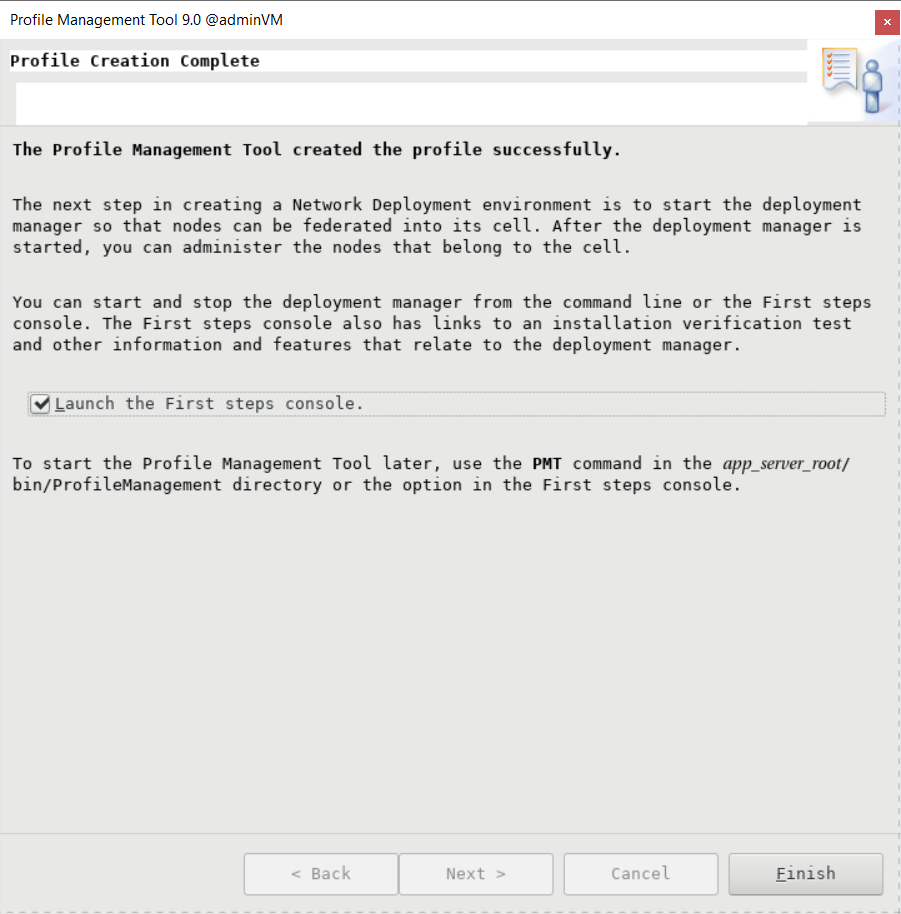

Se tarda un tiempo en finalizar la creación del perfil. Cuando aparezca el panel Creación de perfil completada, seleccione Iniciar la consola Primeros pasos. Después, seleccione Finalizar.

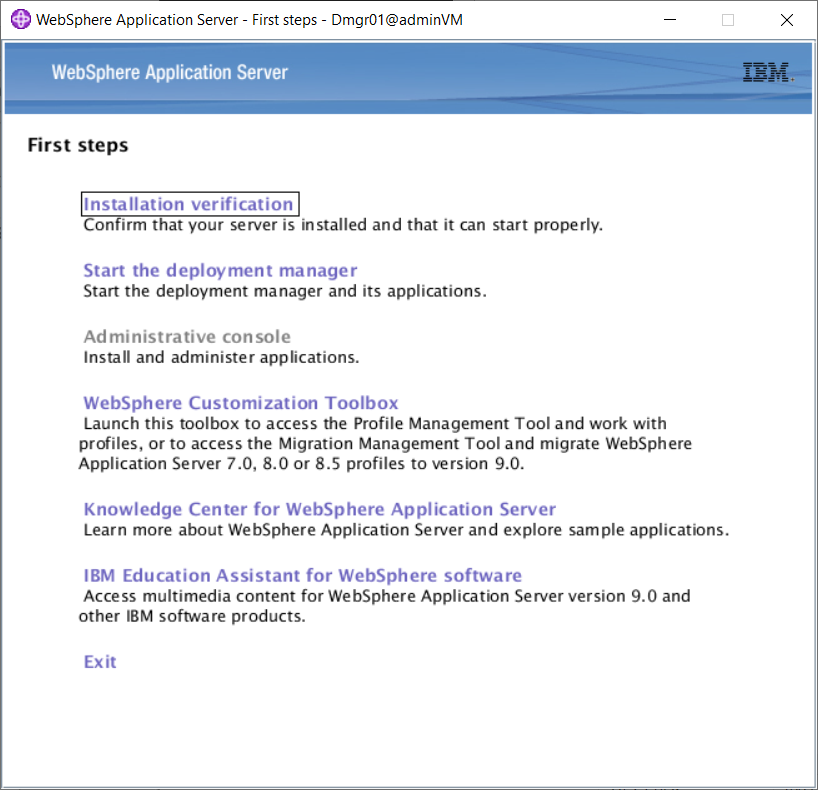

Tras esto, saldrá la consola Primeros pasos. Seleccione Verificación de instalación.

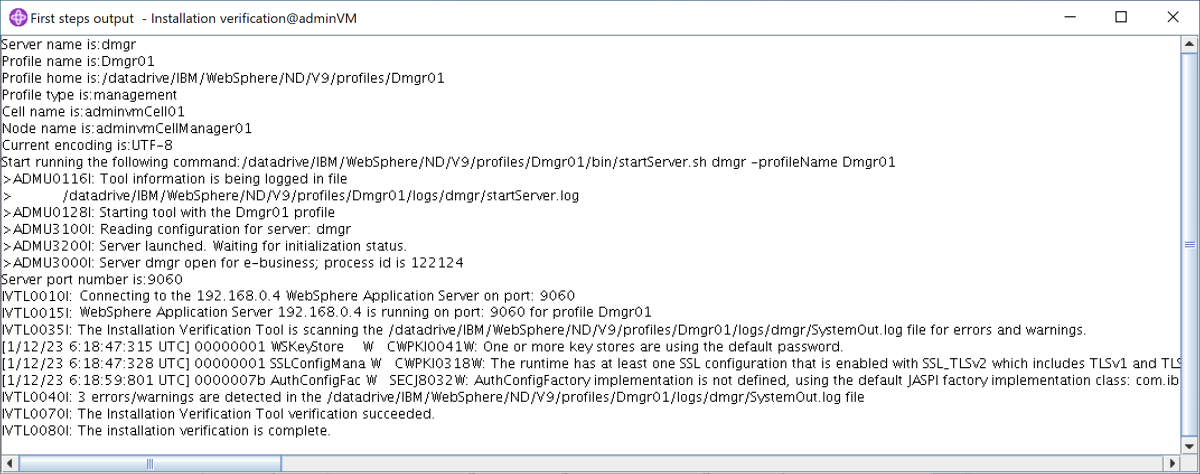

Se inicia el proceso de verificación y aparece un resultado similar al del ejemplo siguiente. Si hay errores, debe resolverlos antes de continuar.

Se iniciará el proceso del administrador de implementación. Para cerrar la consola Primeros pasos, cierre el panel final y seleccione Salir en la consola.

Tras esto, habrá finalizado la creación del perfil. Puede cerrar el Cuadro de herramientas de personalización de WebSphere.

Para acceder a la consola de IBM, abra los puertos del firewall mediante los siguientes comandos:

firewall-cmd --zone=public --add-port=9060/tcp --permanent firewall-cmd --zone=public --add-port=9043/tcp --permanent firewall-cmd --zone=public --add-port=9809/tcp --permanent firewall-cmd --zone=public --add-port=7277/tcp --permanent firewall-cmd --zone=public --add-port=9402/tcp --permanent firewall-cmd --zone=public --add-port=9403/tcp --permanent firewall-cmd --zone=public --add-port=9352/tcp --permanent firewall-cmd --zone=public --add-port=9632/tcp --permanent firewall-cmd --zone=public --add-port=9100/tcp --permanent firewall-cmd --zone=public --add-port=9401/tcp --permanent firewall-cmd --zone=public --add-port=8879/tcp --permanent firewall-cmd --zone=public --add-port=5555/tcp --permanent firewall-cmd --zone=public --add-port=7060/tcp --permanent firewall-cmd --zone=public --add-port=11005/udp --permanent firewall-cmd --zone=public --add-port=11006/tcp --permanent firewall-cmd --zone=public --add-port=9420/tcp --permanent firewall-cmd --reloadPara iniciar automáticamente el administrador de implementación al iniciarse, cree un servicio de Linux para el proceso. Ejecute los siguientes comandos para crear un servicio de Linux:

export PROFILE_PATH=/datadrive/IBM/WebSphere/ND/V9/profiles/Dmgr01 # Configure SELinux so systemctl has access on server start/stop script files. semanage fcontext -a -t bin_t "${PROFILE_PATH}/bin(/.*)?" restorecon -r -v ${PROFILE_PATH}/bin # Add service. ${PROFILE_PATH}/bin/wasservice.sh -add adminvmCellManager01 -servername dmgr -profilePath ${PROFILE_PATH}Confirme que se ve el resultado siguiente:

CWSFU0013I: Service [adminvmCellManager01] added successfully.Si no aparece, consulte cómo solucionar este problema antes de continuar.

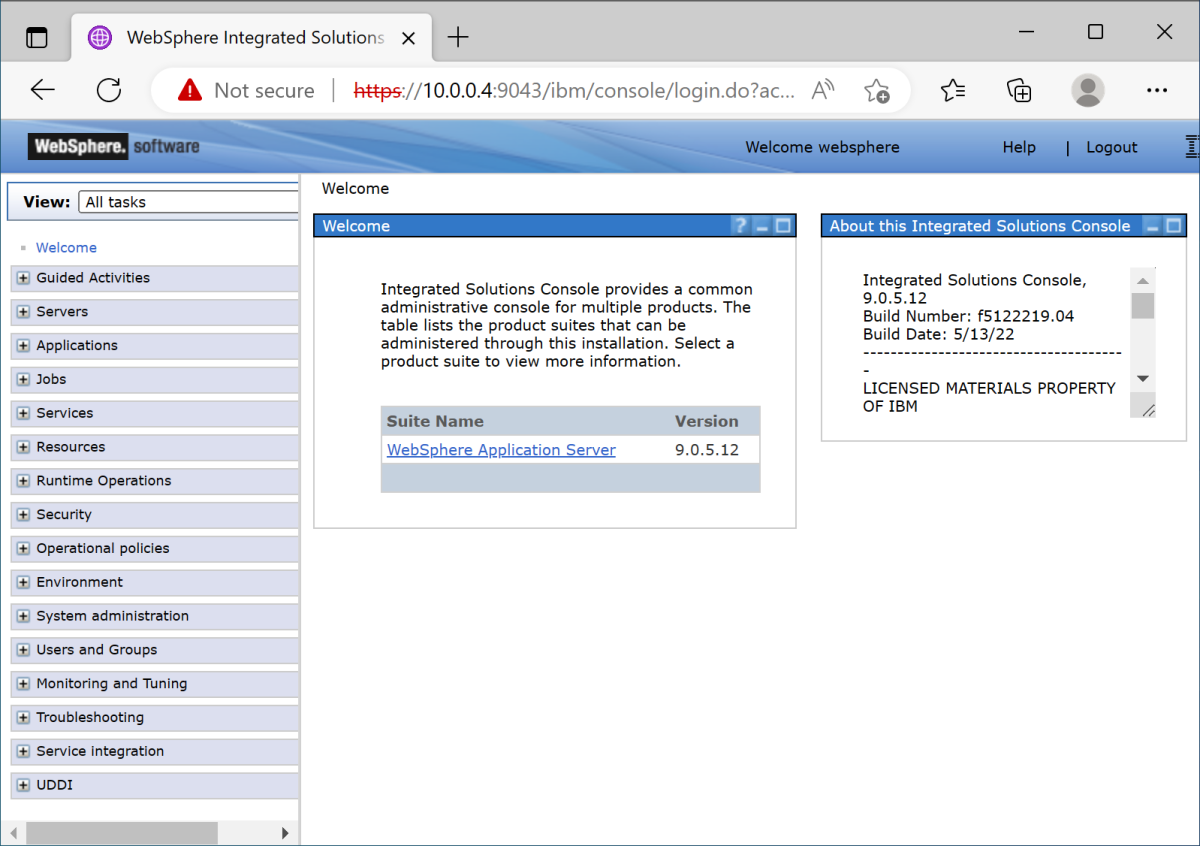

El administrador de implementación se ejecuta en adminVM. En la máquina virtual jumpbox de Windows, puede acceder a la consola de IBM en la dirección URL http://<admin-vm-private-ip>:9060/ibm/console/.

Configuración de perfiles personalizados

En esta sección, usará el servidor X en myWindowsVM para crear perfiles personalizados para los servidores administrados mspVM1 y mspVM2.

Asegúrese de que todavía está en la máquina de Windows. Si no es así, conéctese de forma remota a myWindowsVM.

Configuración del perfil personalizado para mspVM1

Siga estos pasos para configurar un perfil personalizado para mspVM1:

Utilice los siguientes comandos para conectarse a

mspVM1a través del símbolo del sistema:set MSPVM1VM_IP="192.168.0.6" ssh azureuser@%MSPVM1VM_IP%Use los siguientes comandos para convertirse en el usuario

rooty crear la variableDISPLAY:sudo su - export DISPLAY=<my-windows-vm-private-ip>:0.0 # export DISPLAY=192.168.0.5:0.0Para acceder al administrador de implementación en

adminVM, abra los puertos del firewall mediante los siguientes comandos:firewall-cmd --zone=public --add-port=9080/tcp --permanent firewall-cmd --zone=public --add-port=9443/tcp --permanent firewall-cmd --zone=public --add-port=2809/tcp --permanent firewall-cmd --zone=public --add-port=9405/tcp --permanent firewall-cmd --zone=public --add-port=9406/tcp --permanent firewall-cmd --zone=public --add-port=9353/tcp --permanent firewall-cmd --zone=public --add-port=9633/tcp --permanent firewall-cmd --zone=public --add-port=5558/tcp --permanent firewall-cmd --zone=public --add-port=5578/tcp --permanent firewall-cmd --zone=public --add-port=9100/tcp --permanent firewall-cmd --zone=public --add-port=9404/tcp --permanent firewall-cmd --zone=public --add-port=7276/tcp --permanent firewall-cmd --zone=public --add-port=7286/tcp --permanent firewall-cmd --zone=public --add-port=5060/tcp --permanent firewall-cmd --zone=public --add-port=5061/tcp --permanent firewall-cmd --zone=public --add-port=8880/tcp --permanent firewall-cmd --zone=public --add-port=11003/udp --permanent firewall-cmd --zone=public --add-port=11004/tcp --permanent firewall-cmd --zone=public --add-port=2810/tcp --permanent firewall-cmd --zone=public --add-port=9201/tcp --permanent firewall-cmd --zone=public --add-port=9202/tcp --permanent firewall-cmd --zone=public --add-port=9354/tcp --permanent firewall-cmd --zone=public --add-port=9626/tcp --permanent firewall-cmd --zone=public --add-port=9629/tcp --permanent firewall-cmd --zone=public --add-port=7272/tcp --permanent firewall-cmd --zone=public --add-port=5001/tcp --permanent firewall-cmd --zone=public --add-port=5000/tcp --permanent firewall-cmd --zone=public --add-port=9900/tcp --permanent firewall-cmd --zone=public --add-port=9901/tcp --permanent firewall-cmd --zone=public --add-port=8878/tcp --permanent firewall-cmd --zone=public --add-port=7061/tcp --permanent firewall-cmd --zone=public --add-port=7062/tcp --permanent firewall-cmd --zone=public --add-port=11001/udp --permanent firewall-cmd --zone=public --add-port=11002/tcp --permanent firewall-cmd --zone=public --add-port=9809/tcp --permanent firewall-cmd --zone=public --add-port=9402/tcp --permanent firewall-cmd --zone=public --add-port=9403/tcp --permanent firewall-cmd --zone=public --add-port=9352/tcp --permanent firewall-cmd --zone=public --add-port=9632/tcp --permanent firewall-cmd --zone=public --add-port=9401/tcp --permanent firewall-cmd --zone=public --add-port=11005/udp --permanent firewall-cmd --zone=public --add-port=11006/tcp --permanent firewall-cmd --zone=public --add-port=8879/tcp --permanent firewall-cmd --zone=public --add-port=9060/tcp --permanent firewall-cmd --zone=public --add-port=9043/tcp --permanent firewall-cmd --reloadUse los comandos siguientes para iniciar la herramienta de gestión de perfiles:

cd /datadrive/IBM/WebSphere/ND/V9/bin/ProfileManagement ./pmt.shPasado un tiempo, saldrá la herramienta de gestión de perfiles. Si no ve la interfaz de usuario, consulte la solución y resuelva el problema antes de continuar. Seleccione Crear.

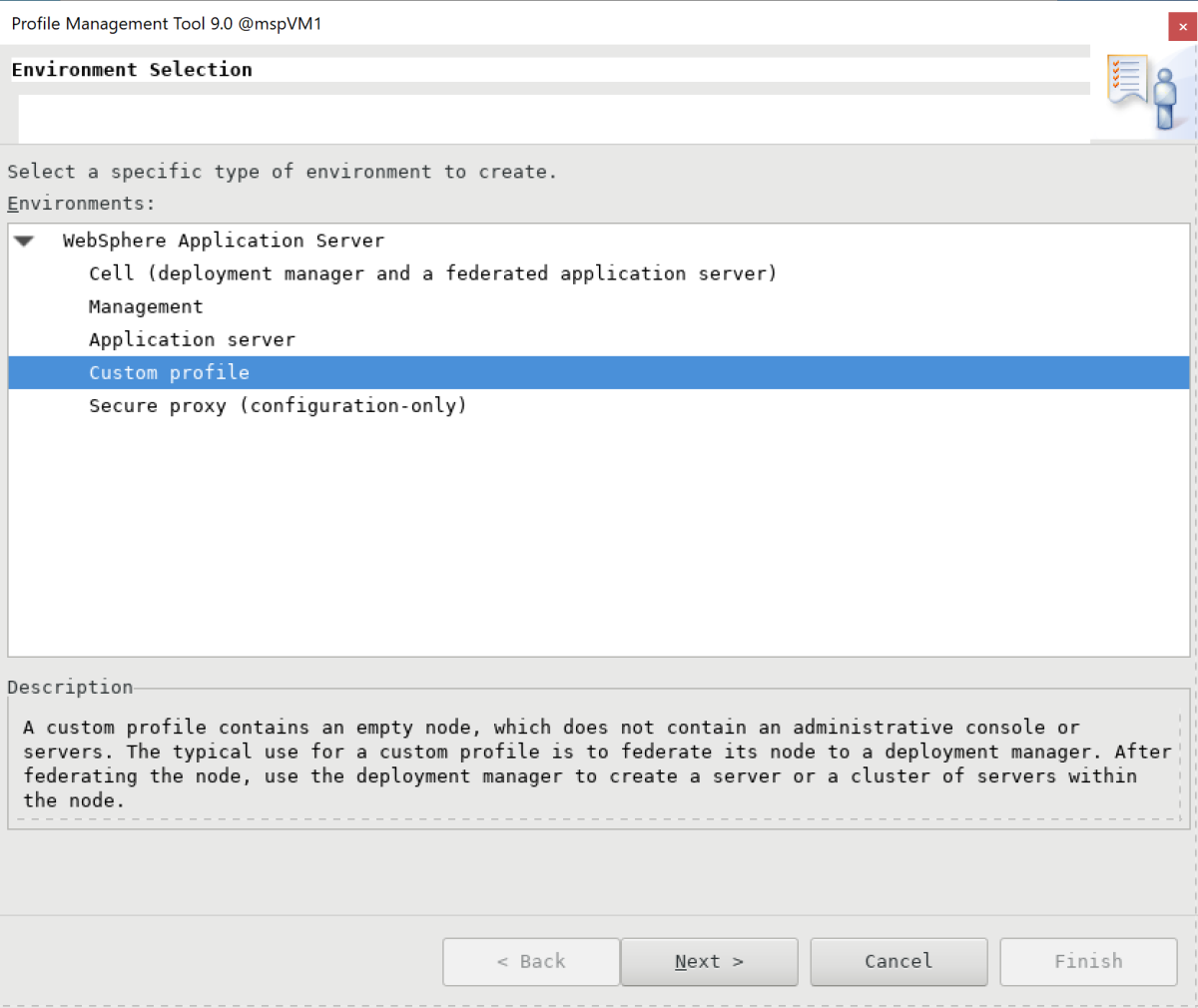

En el panel Selección de entorno, seleccione Perfil personalizado y después elija Siguiente.

En el panel Opciones de creación de perfiles, seleccione Creación avanzada de perfiles y luego elija Siguiente.

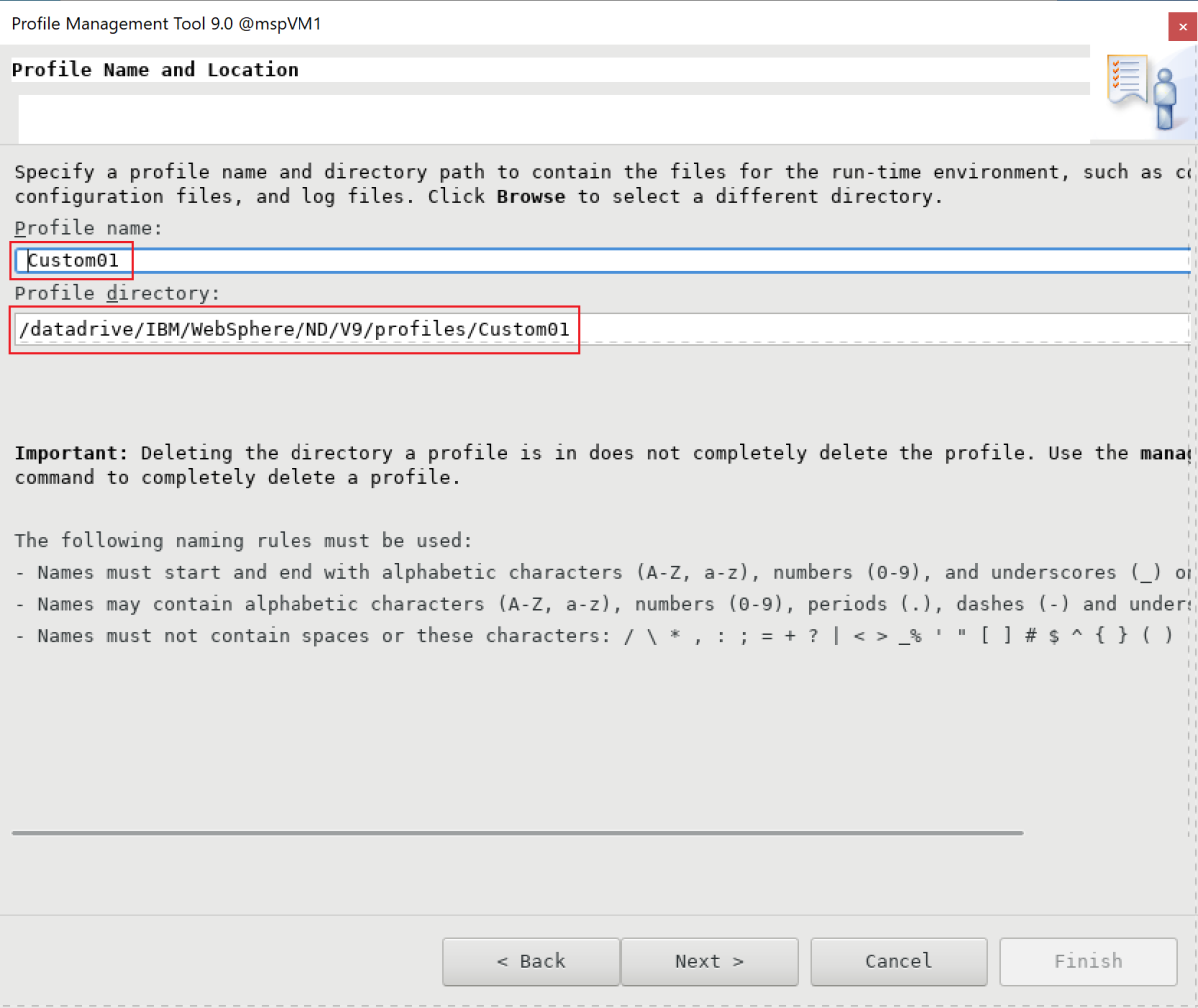

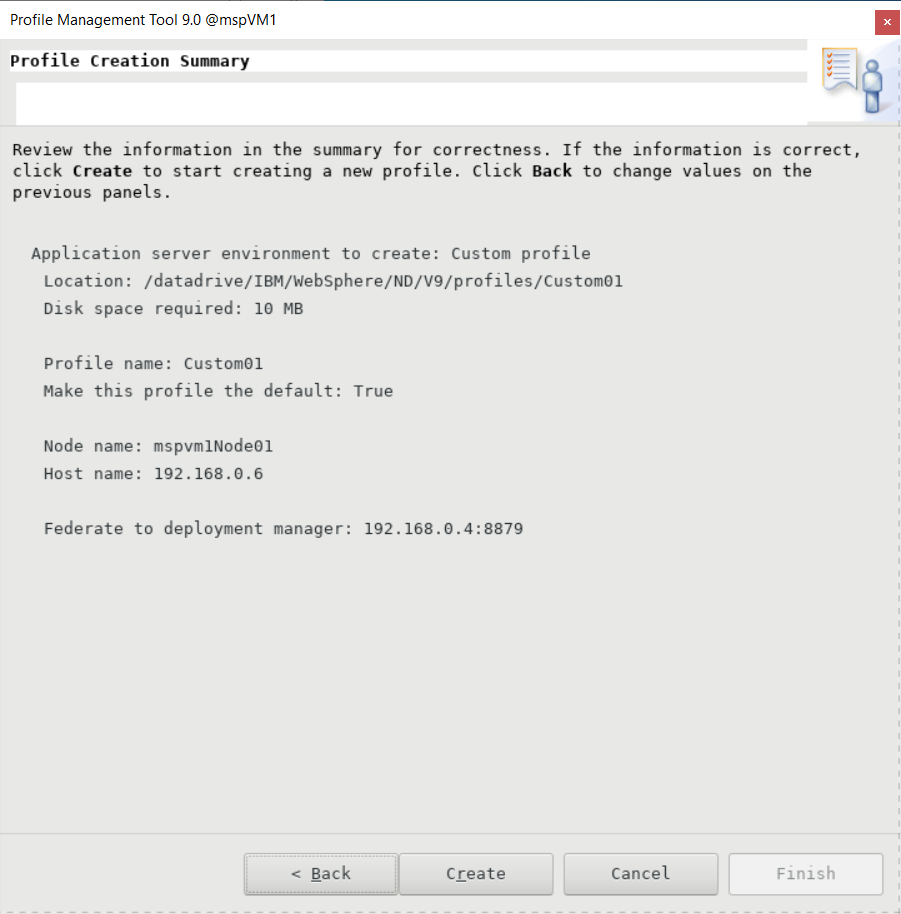

En el panel Nombre y ubicación del perfil, escriba el nombre y la ubicación del perfil. En este ejemplo, el perfil es

Custom01. La ubicación dependerá de la versión de WAS:- En WAS V9, la ubicación es /datadrive/IBM/WebSphere/ND/V9/profiles/Custom01.

- En WAS V8.5, la ubicación es /datadrive/IBM/WebSphere/ND/V85/profiles/Custom01.

Cuando haya terminado, seleccione Siguiente.

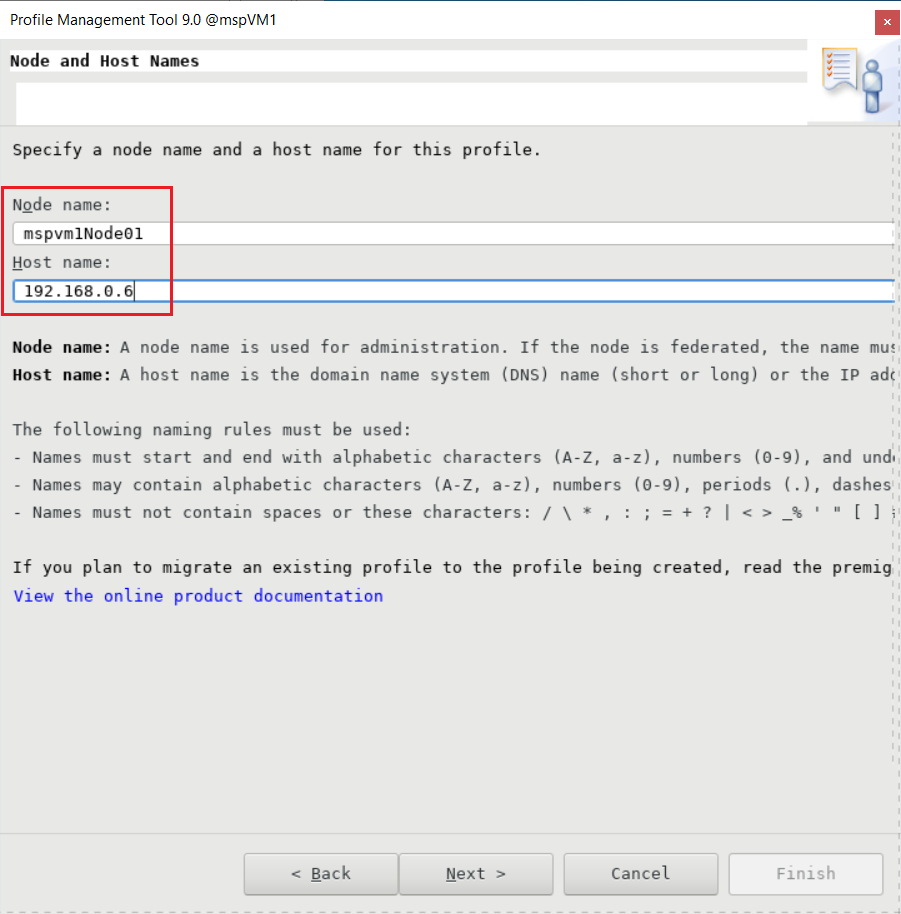

En el panel Nombres de nodo y host, escriba el nombre del nodo y del host. El valor del host es la dirección IP privada de

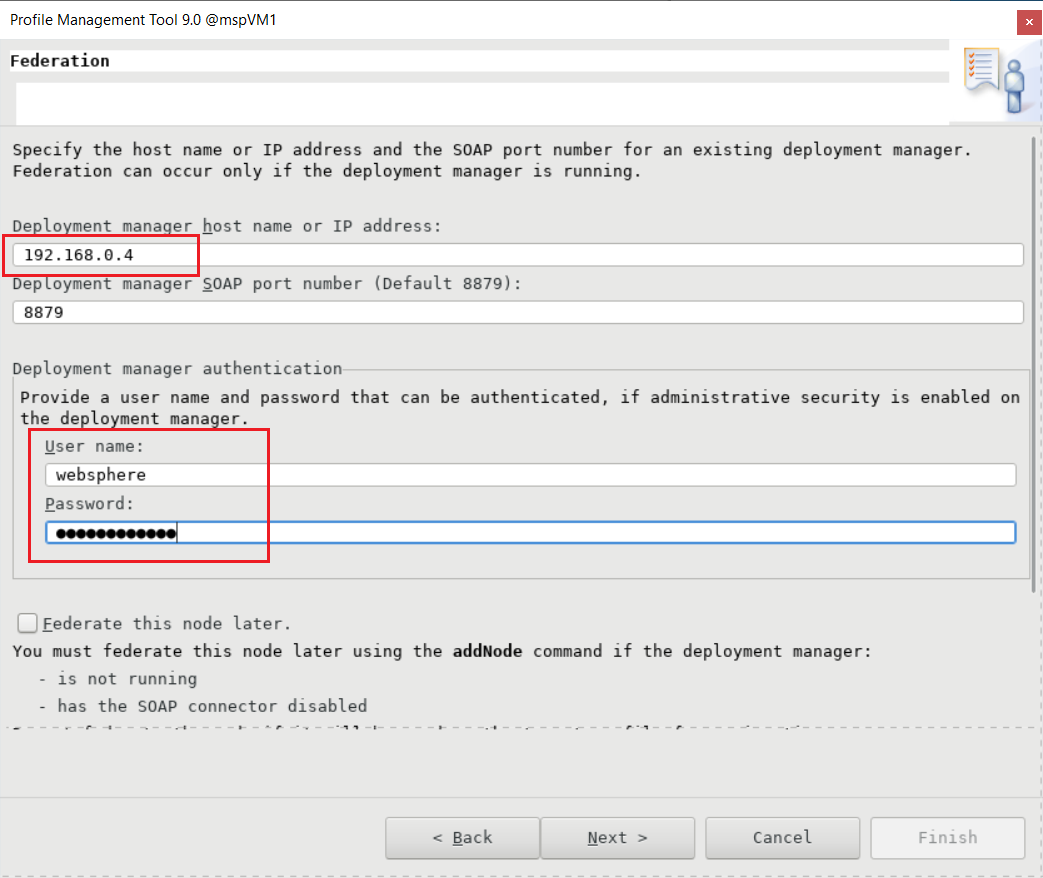

mspVM1. En este ejemplo, el host es192.168.0.6y el nombre del nodo esmspvm1Node01. Cuando haya terminado, seleccione Siguiente.En el panel Federación, escriba el nombre del host y la autenticación del administrador de implementación. En Nombre de host o dirección IP del administrador de implementación, el valor es la dirección IP privada de

adminVM, que es192.168.0.4aquí. En el caso de la Autenticación del administrador de implementación, en este ejemplo, el nombre de usuario eswebspherey la contraseña esSecret123456. Cuando haya terminado, seleccione Siguiente.En cuanto al certificado de seguridad (parte 1), escriba el certificado si tiene uno. En este ejemplo se usa el certificado autofirmado predeterminado. Seleccione Siguiente.

En cuanto al certificado de seguridad (parte 2), escriba el certificado si tiene uno. En este ejemplo se usa el certificado autofirmado predeterminado. Seleccione Siguiente.

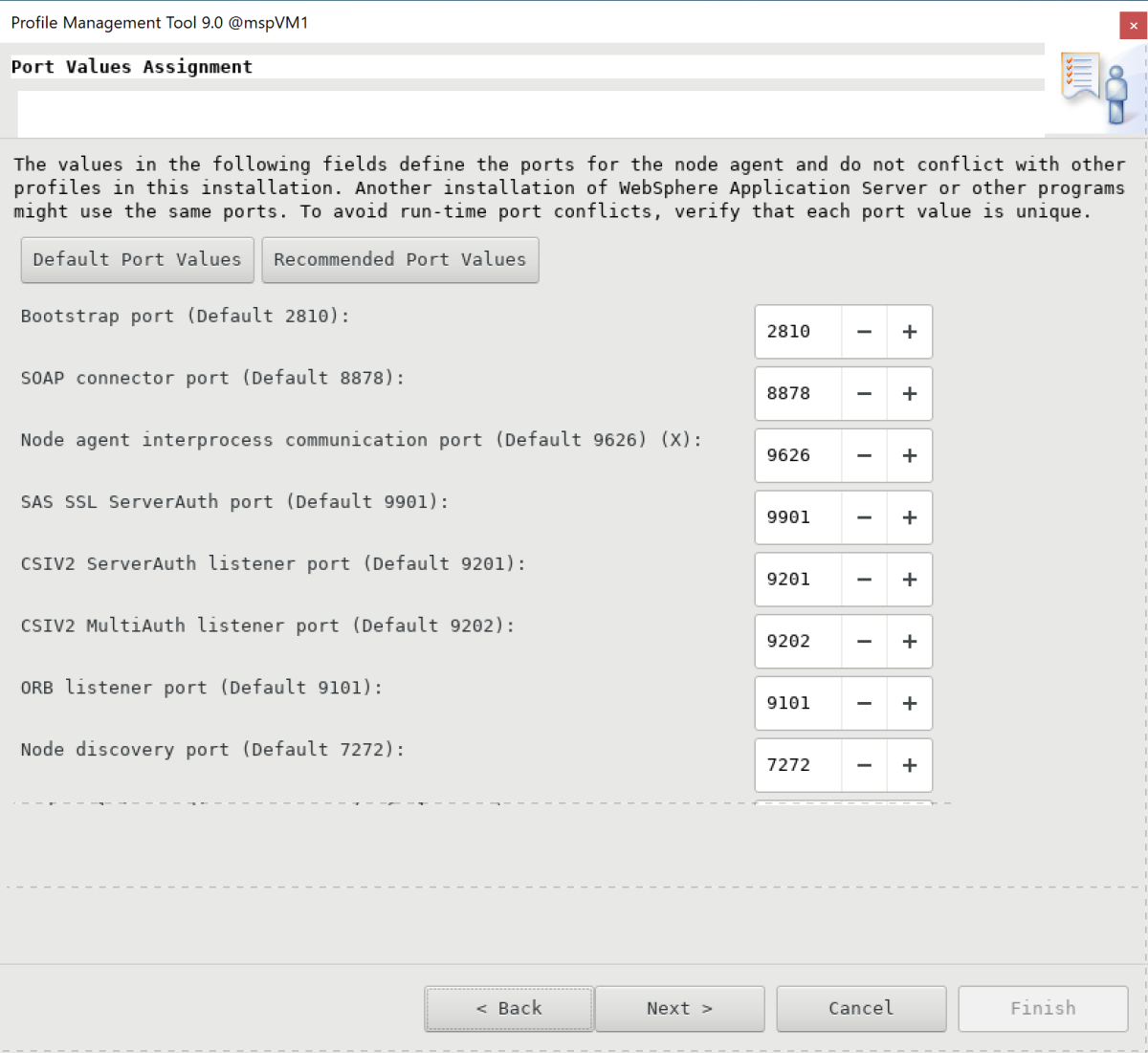

En el panel Asignación de valores de puertos, deje los puertos predeterminados y seleccione Siguiente.

En el panel Resumen de creación de perfil, asegúrese de que la información es correcta y luego seleccione Crear.

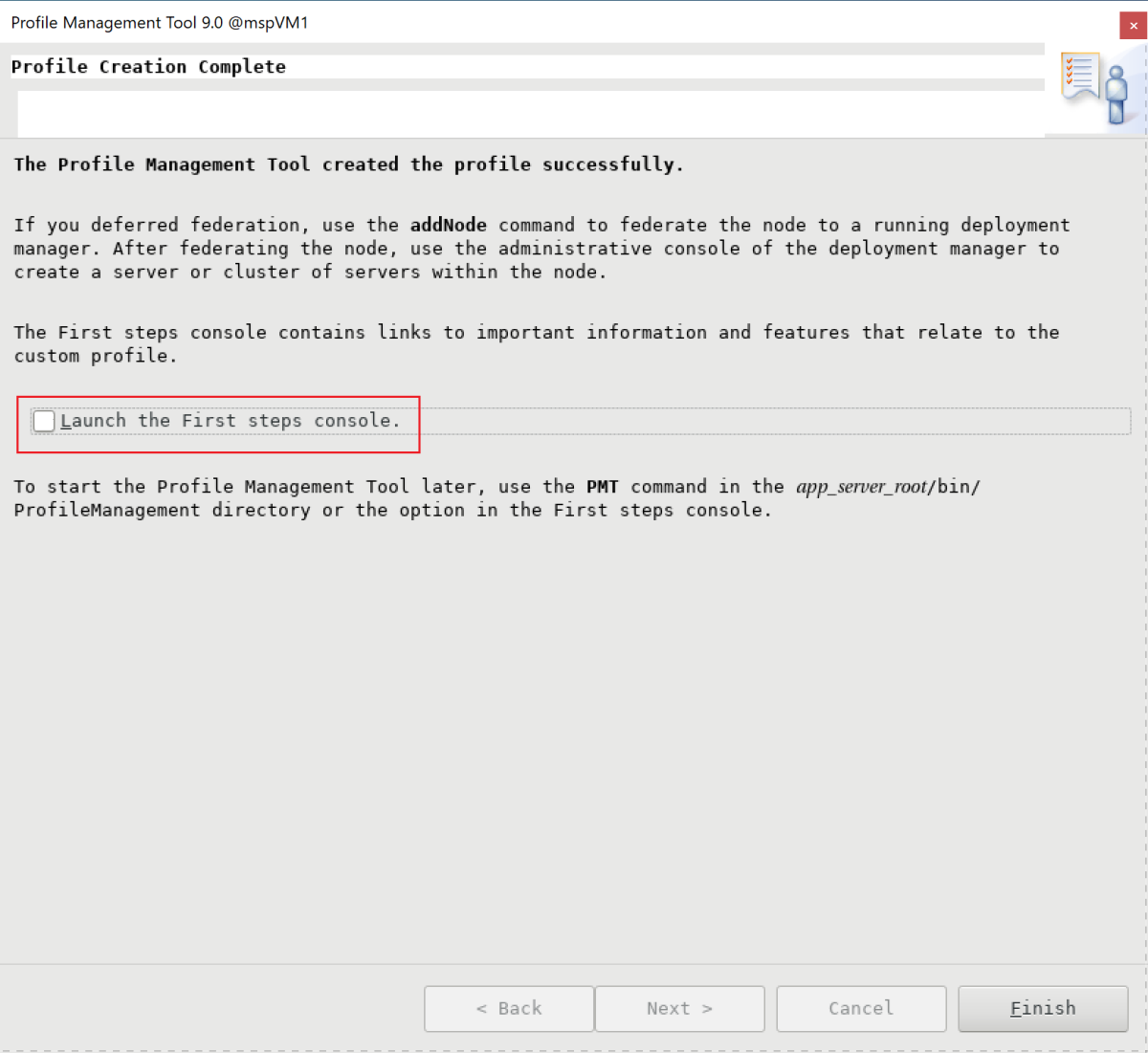

Se tarda un tiempo en crear el perfil personalizado. En el panel Creación de perfil completa, desactive la casilla Iniciar la consola Primeros pasos. A continuación, seleccione Finalizar para completar la creación del perfil y cierre la herramienta de gestión de perfiles.

Para iniciar automáticamente el servidor al iniciarse, cree un servicio de Linux para el proceso. Con los siguientes comandos se puede crear un servicio de Linux para iniciar

nodeagent:export PROFILE_PATH=/datadrive/IBM/WebSphere/ND/V9/profiles/Custom01 # Configure SELinux so systemctl has access on server start/stop script files. semanage fcontext -a -t bin_t "${PROFILE_PATH}/bin(/.*)?" restorecon -r -v ${PROFILE_PATH}/bin # Add service to start nodeagent. ${PROFILE_PATH}/bin/wasservice.sh -add mspvm1Node01 -servername nodeagent -profilePath ${PROFILE_PATH}Confirme que se ve el resultado siguiente:

CWSFU0013I: Service [mspvm1Node01] added successfully.Si no aparece, consulte cómo solucionar este problema antes de continuar.

Tras esto, habrá creado un perfil personalizado y un nodeagent que se ejecuta en mspVM1. Deje de ser el usuario root y cierre la conexión de SSH con mspVM1.

Configuración del perfil personalizado para mspVM2

Vuelva al principio de la sección Configuración del perfil personalizado para mspVM1 y realice los mismos pasos con mspVM2. Es decir, donde haya usado mspVM1 o similar, haga lo mismo para mspVM2.

En el panel Nombres de nodo y host, escriba mspvm2Node01 en Nombre de nodo y 192.168.0.7 en Nombre de host.

Hecho esto, habrá preparado el perfil personalizado para dos servidores administrados: mspVM1 y mspVM2. Continúe con la creación de un clúster de WAS.

Creación de un clúster e inicio de servidores

En esta sección, usará la consola de IBM para crear un clúster de WAS e iniciar los servidores administrados a través del explorador en myWindowsVM. Asegúrese de que todavía está en la máquina de Windows. Si no lo está, conéctese de forma remota a myWindowsVM. Después, siga estos pasos:

Abra el navegador Microsoft Edge y vaya a

http://<adminvm-private-ip>:9060/ibm/console/. En este ejemplo, la URL de la consola de IBM eshttp://192.168.0.4:9060/ibm/console/. Busque el panel de inicio de sesión. Inicie sesión en la consola de IBM con el nombre de usuario y la contraseña administrativos (websphere/Secret123456). Tras esto, podrá administrar clústeres y servidores.En el panel de navegación, seleccione Servidores>Clústeres>Clústeres de servidores de aplicaciones de WebSphere. Después, seleccione Nuevo para crear un nuevo clúster.

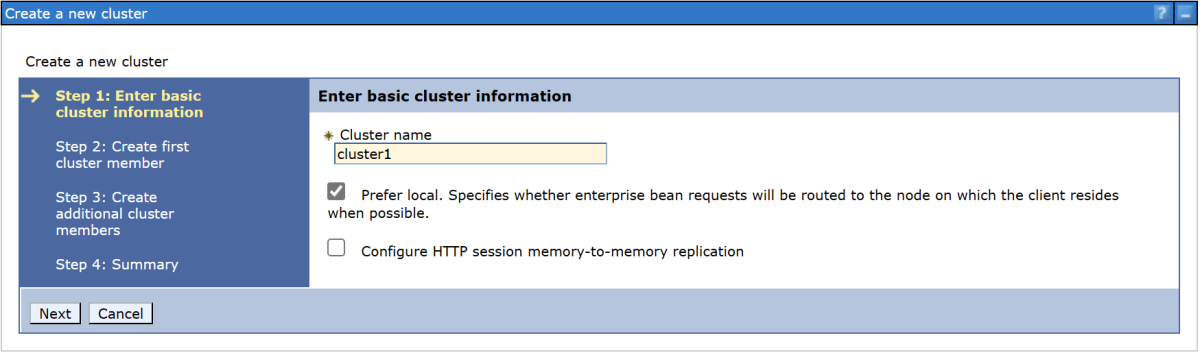

En el cuadro de diálogo Crear un nuevo clúster, en Paso 1: Escribir la información básica del clúster, escriba el nombre del clúster. En este ejemplo, el clúster es

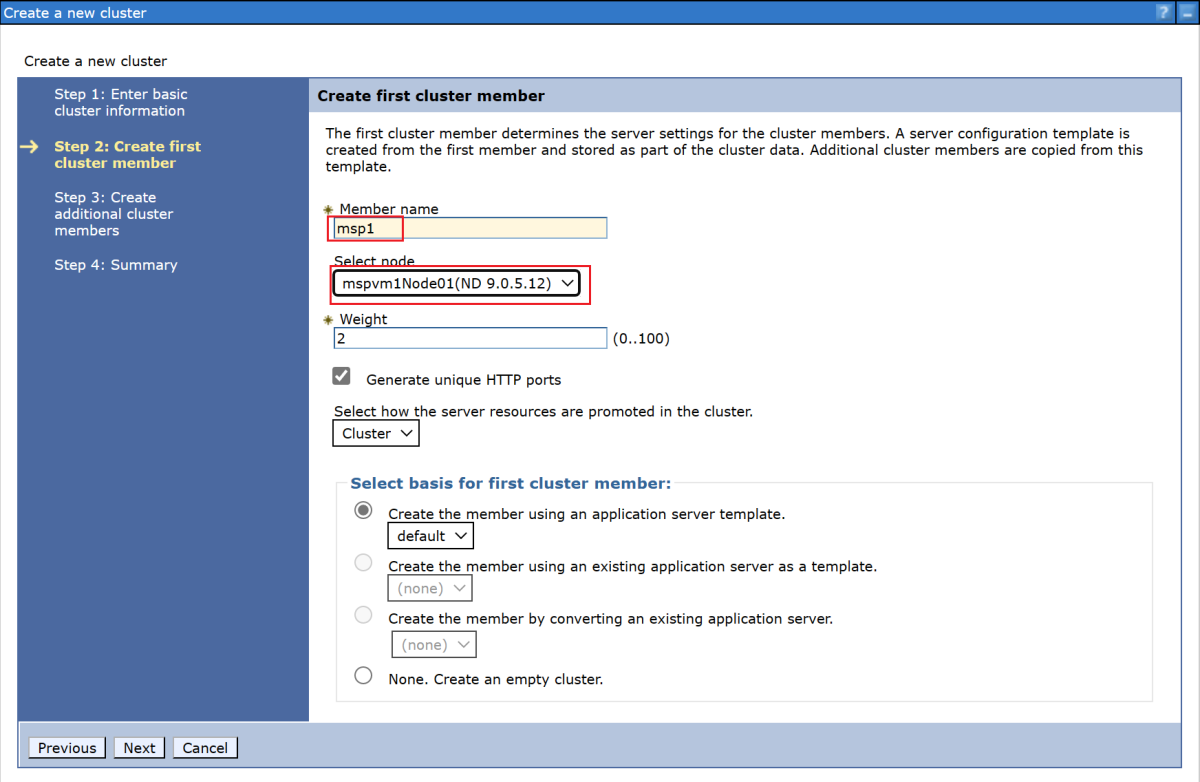

cluster1. Cuando haya terminado, seleccione Siguiente.En el Paso 2: Crear el primer miembro del clúster, escriba el nombre del miembro y seleccione el nodo

mspvm1Node01. En este ejemplo, el nombre del miembro esmsp1. El nodo depende de la versión de WAS:- En WAS V9, el nodo es

mspvm1Node01 (ND 9.0.5.12). - En WAS V8.5, el nodo es

mspvm1Node01 (ND 8.5.5.24).

Cuando haya terminado, seleccione Siguiente.

- En WAS V9, el nodo es

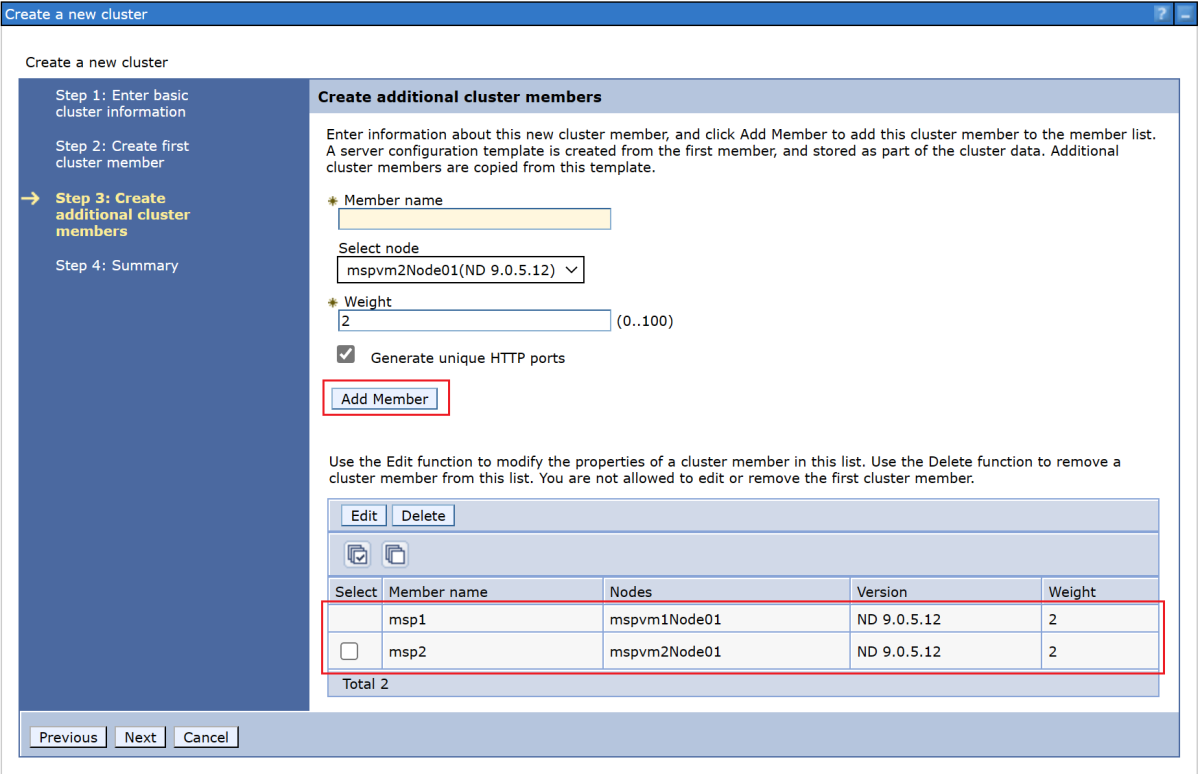

En el Paso 3: Crear miembros de clúster adicionales, escriba el segundo nombre del miembro y seleccione el nodo

mspvm2Node01. En este ejemplo, el nombre del miembro esmsp2. El nodo depende de la versión de WAS:- En WAS V9, el nodo es

mspvm2Node01 (ND 9.0.5.12). - En WAS V8.5, el nodo es

mspvm2Node01 (ND 8.5.5.24).

- En WAS V9, el nodo es

Seleccione Agregar miembro para agregar el segundo nodo. En la tabla aparecerán dos miembros. Cuando haya terminado, seleccione Siguiente.

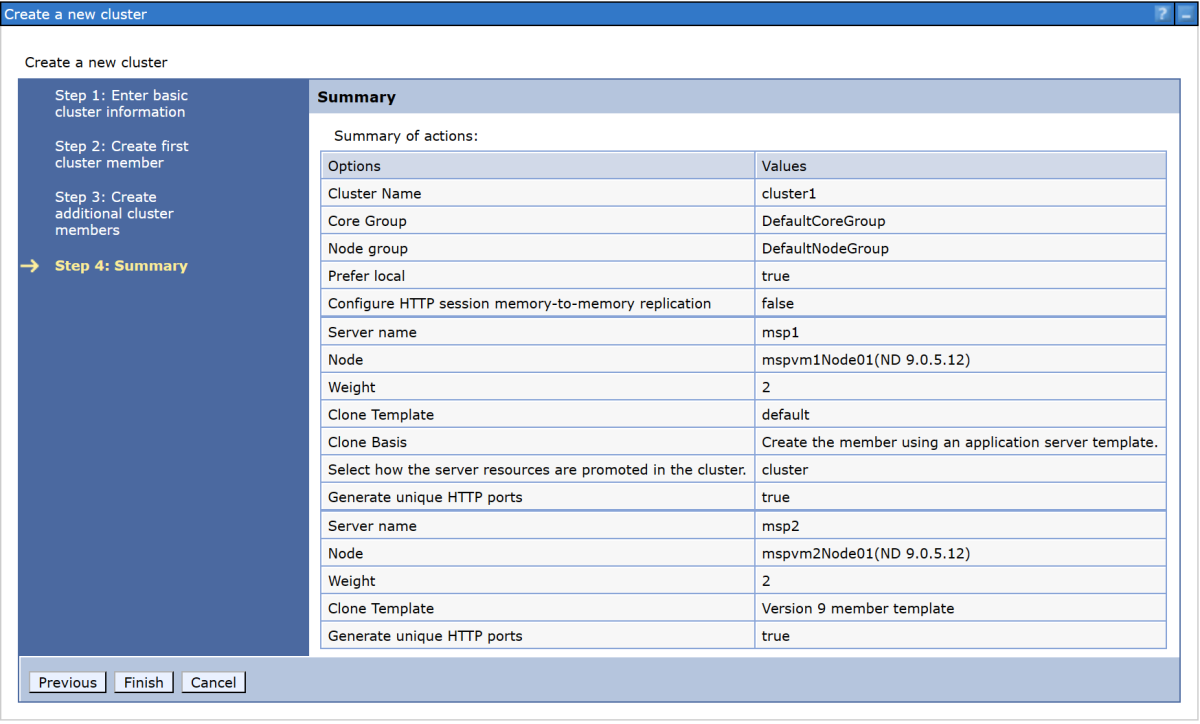

En el Paso 4: Resumen, seleccione Finalizar.

El clúster tarda un tiempo en crearse. Una vez creado el clúster,

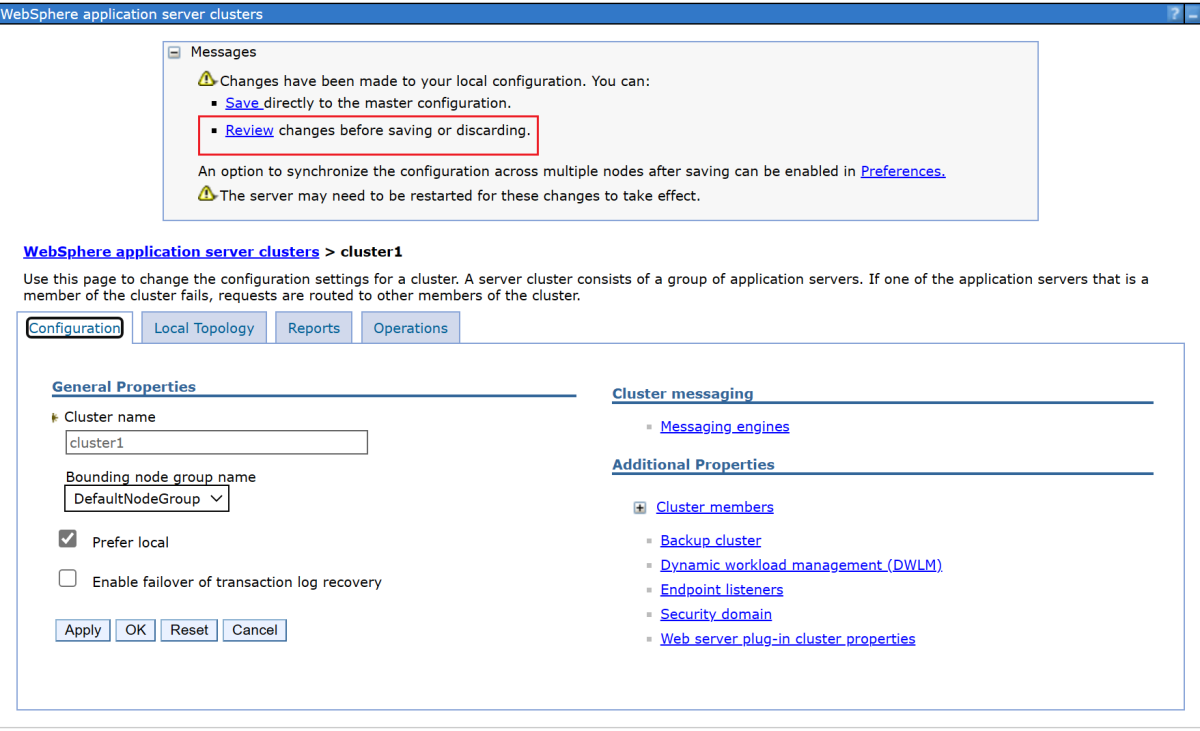

cluster1aparecerá en la tabla.Seleccione cluster1 y luego elija Revisar para examinar la información.

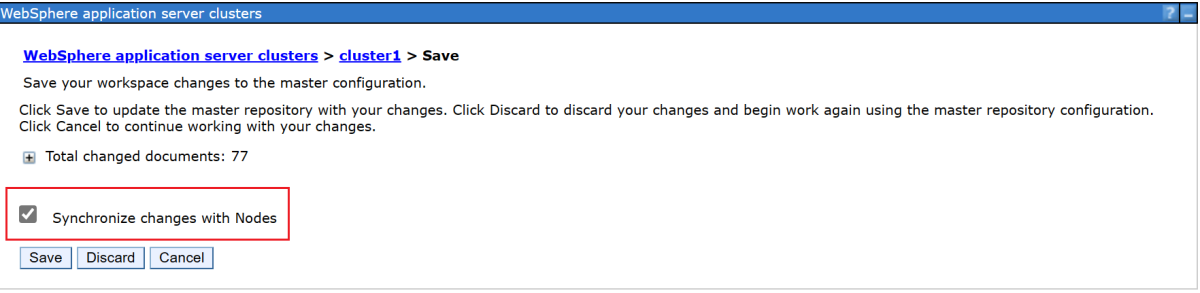

Seleccione Sincronizar cambios con nodos y luego elija Guardar.

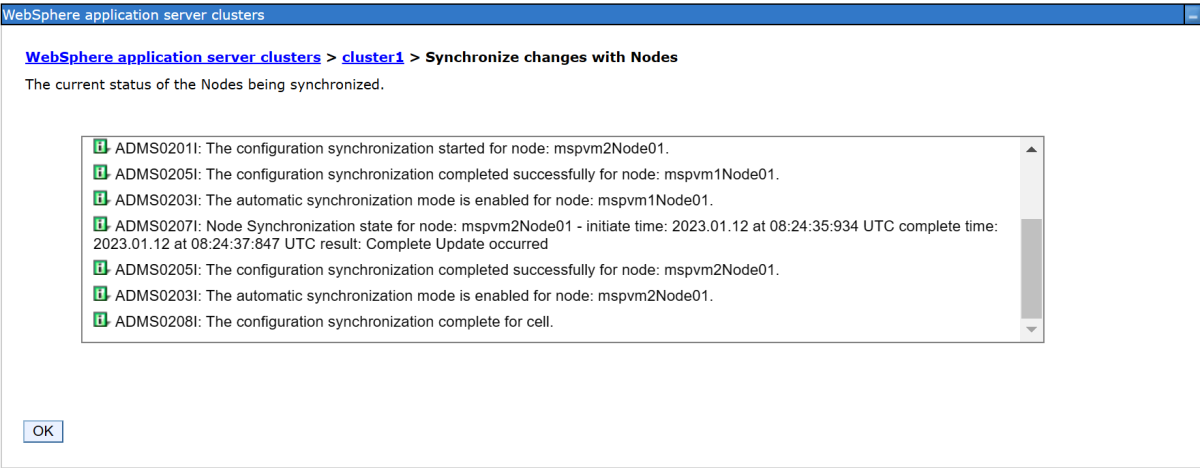

La creación debería finalizar sin errores. Seleccione OK (Aceptar) para continuar.

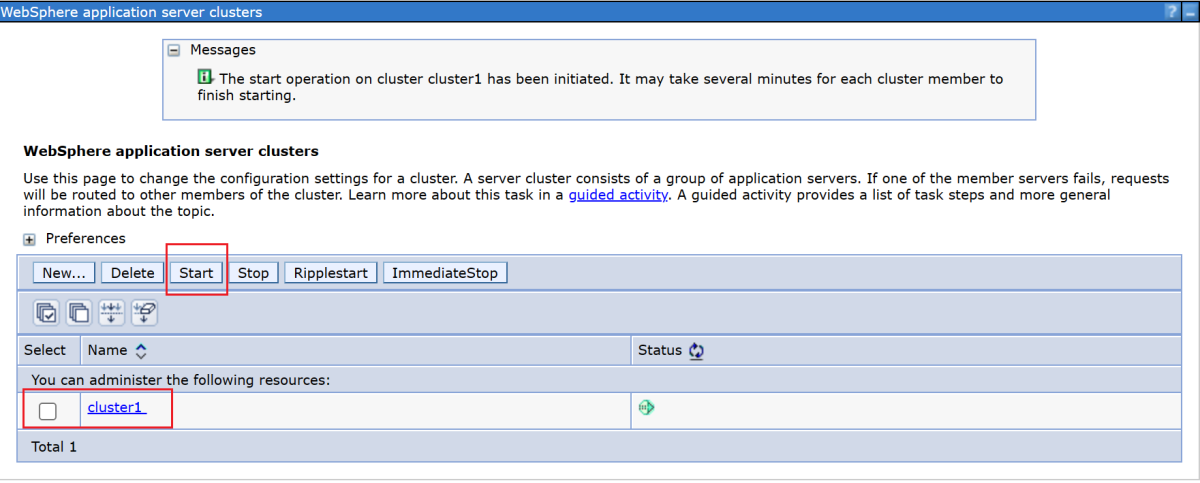

Seleccione cluster1 en la tabla y luego seleccione el botón Iniciar para iniciar el clúster.

Se tarda un tiempo en iniciar los dos servidores administrados. En la columna Estado, seleccione el icono de actualización (dos flechas que apuntan entre sí) para recargar el estado.

Coloque el cursor sobre el icono de actualización. Cuando en el cuadro de información aparece Iniciado, puede confiar en que se ha formado el clúster. Siga actualizando y comprobando periódicamente hasta que en el cuadro de información salga Iniciado.

Realice estos pasos para configurar los ajustes de la directiva de supervisión del servidor de aplicaciones para iniciar automáticamente el servidor administrado después de iniciar el agente de nodo.

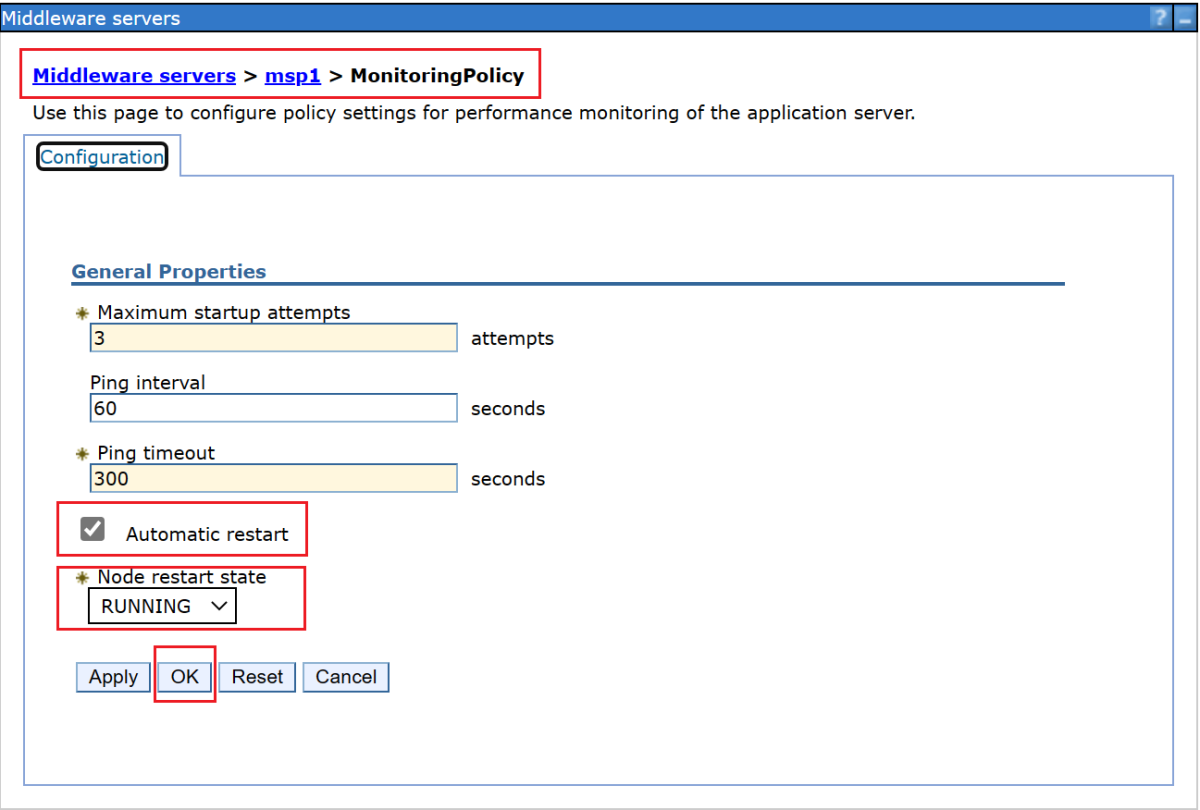

Siga estos pasos para configurar

msp1:En el panel de navegación, seleccione Servidores, elija Tipos de servidor y luego seleccione Servidores de aplicaciones de WebSphere.

Seleccione el hipervínculo del servidor de aplicaciones

msp1.En la sección Infraestructura del servidor, seleccione Java y administración de procesos.

Seleccione Directiva de supervisión.

Asegúrese de tener seleccionada la opción Reinicio automático y luego seleccione RUNNING (En ejecución) como estado de reinicio del nodo. Seleccione Aceptar.

Vuelva al panel Servicios de middleware. En el panel Mensajes , seleccione el vínculo Revisar y luego seleccione Sincronizar cambios con nodos. Seleccione Guardar para guardar y sincronizar los cambios.

Aparecerá el mensaje siguiente:

The configuration synchronization complete for cell.Seleccione Aceptar para salir de la configuración.

Siga estos pasos para configurar

msp2:- En el panel de navegación, seleccione Servidores, elija Tipos de servidor y luego seleccione Servidores de aplicaciones de WebSphere.

- Seleccione el hipervínculo del servidor de aplicaciones

msp2. - En la sección Infraestructura del servidor, seleccione Java y administración de procesos.

- Seleccione Directiva de supervisión.

- Asegúrese de tener seleccionada la opción Reinicio automático y luego seleccione RUNNING (En ejecución) como estado de reinicio del nodo. Seleccione Aceptar.

- Vuelva al panel Servicios de middleware. En el panel Mensajes , seleccione el vínculo Revisar y luego seleccione Sincronizar cambios con nodos. Seleccione Guardar para guardar y sincronizar los cambios.

- Aparecerá el mensaje siguiente:

The configuration synchronization complete for cell.Seleccione Aceptar para salir de la configuración.

Tras esto, habrá configurado cluster1 con dos servidores administrados, msp1 y msp2. El clúster estará listo para funcionar.

Implementar una aplicación

Siga estos pasos para implementar la aplicación:

En la consola administrativa en la que inició sesión anteriormente, seleccione Aplicaciones>Nueva aplicación y luego elija Nueva aplicación empresarial.

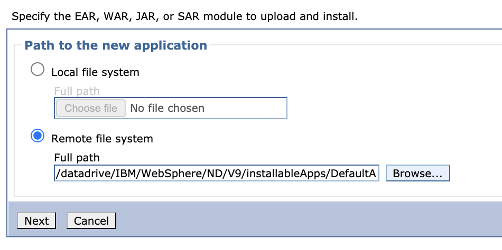

En el panel siguiente, seleccione Sistema de archivos remoto y luego elija Examinar para buscar en los sistemas de archivos de los servidores instalados.

Seleccione el sistema que empiece por adminvm. Aparecerá el sistema de archivos de la máquina virtual. Ahí, seleccione V9 (o V85) y después elija installableApps.

En la lista de aplicaciones disponibles para instalar, seleccione DefaultApplication.ear. Después, seleccione Aceptar.

Vuelve al panel para seleccionar la aplicación. Seleccione Siguiente.

Seleccione Siguiente en todos los pasos restantes en el flujo de trabajo Instalar nueva aplicación. Después, seleccione Finalizar.

Debería aparecer el siguiente mensaje:

Application DefaultApplication.ear installed successfully.Si este mensaje no sale, consulte la solución y resuelva el problema antes de continuar.Seleccione el vínculo Guardar directamente en la configuración principal.

Necesitará iniciar la aplicación. Vaya a Aplicaciones>Todas las aplicaciones. Active la casilla DefaultApplication.ear, asegúrese de en Acción esté activada la opción Iniciar y después seleccione Enviar acción.

En la tabla Todas las aplicaciones, en la columna Estado, seleccione el icono de actualización. Después de varias veces actualizando la tabla de esta manera, debería aparecer una flecha verde en la columna Estado en DefaultApplication.ear.

Tras esto, la aplicación estará instalada en el clúster de WAS.

Exposición de WAS mediante Azure Application Gateway

Ahora que ha terminado de crear el clúster de WAS en máquinas virtuales de GNU/Linux, en esta sección se le explicará el proceso de exponer WAS en Internet mediante la puerta de enlace Azure Application Gateway.

Creación de la puerta de enlace de aplicaciones

Realice los siguiente pasos para crear la puerta de enlace de aplicaciones:

Para exponer WAS en Internet, necesita una dirección IP pública. En el shell con la CLI de Azure instalada, cree la dirección IP usando az network public-ip create, tal como se muestra en el ejemplo siguiente:

az network public-ip create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAGPublicIPAddress \ --allocation-method Static \ --sku Standard export APPGATEWAY_IP=$(az network public-ip show \ --resource-group $RESOURCE_GROUP_NAME \ --name myAGPublicIPAddress \ --query '[ipAddress]' \ --output tsv)Cree la puerta de enlace de aplicaciones para asociarla a la dirección IP. En el ejemplo siguiente se crea una puerta de enlace de aplicaciones con servidores administradores WebSphere en el grupo de back-end predeterminado:

az network application-gateway create \ --resource-group $RESOURCE_GROUP_NAME \ --name myAppGateway \ --public-ip-address myAGPublicIPAddress \ --location eastus \ --capacity 2 \ --http-settings-port 80 \ --http-settings-protocol Http \ --frontend-port 80 \ --sku Standard_V2 \ --subnet wasGateway \ --vnet-name myVNet \ --priority 1001 \ --servers ${MSPVM1_IP} ${MSPVM2_IP}Los servidores administrados exponen sus cargas de trabajo a través del puerto

9080. Use los siguientes comandos para actualizarappGatewayBackendHttpSettingsindicando el puerto de back-end9080y creando un sondeo para este:az network application-gateway probe create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name clusterProbe \ --protocol http \ --host-name-from-http-settings true \ --match-status-codes 404 \ --path "/" az network application-gateway http-settings update \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name appGatewayBackendHttpSettings \ --host-name-from-backend-pool true \ --port 9080 \ --probe clusterProbeUse los siguientes comandos para aprovisionar una regla de reescritura para redireccionamientos:

# Create a rewrite rule set. az network application-gateway rewrite-rule set create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name myRewriteRuleSet # Associated routing rules. az network application-gateway rule update \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --name rule1 \ --rewrite-rule-set myRewriteRuleSet # Create a rewrite rule 1. az network application-gateway rewrite-rule create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-set-name myRewriteRuleSet \ --name myRewriteRule01 \ --sequence 100 \ --response-headers Location=http://${APPGATEWAY_IP}{http_resp_Location_2} # Create a rewrite rule condition. az network application-gateway rewrite-rule condition create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-name myRewriteRule01 \ --rule-set-name myRewriteRuleSet \ --variable "http_resp_Location" \ --ignore-case true \ --negate false \ --pattern "(https?):\/\/192.168.0.6:9080(.*)$" # Create a rewrite rule 2. az network application-gateway rewrite-rule create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-set-name myRewriteRuleSet \ --name myRewriteRule02 \ --sequence 100 \ --response-headers Location=http://${APPGATEWAY_IP}{http_resp_Location_2} # Create a rewrite rule condition. az network application-gateway rewrite-rule condition create \ --resource-group $RESOURCE_GROUP_NAME \ --gateway-name myAppGateway \ --rule-name myRewriteRule02 \ --rule-set-name myRewriteRuleSet \ --variable "http_resp_Location" \ --ignore-case true \ --negate false \ --pattern "(https?):\/\/192.168.0.7:9080(.*)$"

Ahora puede acceder a la aplicación mediante la dirección URL que genera el siguiente comando:

echo "http://${APPGATEWAY_IP}/snoop/"

Nota:

En este ejemplo se configura un acceso sencillo a los servidores de WAS con HTTP. Si quiere tener un acceso seguro, configure la terminación de TLS/SSL siguiendo las instrucciones TLS de un extremo a otro con Application Gateway.

En este ejemplo no se expone la consola de IBM a través de Application Gateway. Para acceder a la consola de IBM, puede usar la máquina myWindowsVM de Windows o asignar una dirección IP pública a adminVM.

Si no desea usar el jump box myWindowsVM para acceder a la consola de IBM, pero quiere exponerlo a una red pública, use los siguientes comandos para asignar una dirección IP pública a adminVM:

# Create a public IP address.

az network public-ip create \

--resource-group $RESOURCE_GROUP_NAME \

--name myAdminVMPublicIPAddress \

--allocation-method Static \

--sku Standard

# Create a network security group.

az network nsg create \

--resource-group $RESOURCE_GROUP_NAME \

--name adminnsg

# Create an inbound rule for the network security group.

az network nsg rule create \

--resource-group $RESOURCE_GROUP_NAME \

--nsg-name adminnsg \

--name ALLOW_IBM_CONSOLE \

--access Allow \

--direction Inbound \

--source-address-prefixes '["*"]' \

--destination-port-ranges 9043 \

--protocol Tcp \

--priority 500

# Update the network adapter with the network security group.

az network nic update \

--resource-group $RESOURCE_GROUP_NAME \

--name adminVMVMNic \

--network-security-group adminnsg

# Update the network adapter with the public IP address.

az network nic ip-config update \

--resource-group $RESOURCE_GROUP_NAME \

--name ipconfigadminVM \

--nic-name adminVMVMNic \

--public-ip-address myAdminVMPublicIPAddress

export ADMIN_PUBLIC_IP=$(az network public-ip show \

--resource-group $RESOURCE_GROUP_NAME \

--name myAdminVMPublicIPAddress \

--query '[ipAddress]' \

--output tsv)

echo "IBM Console public URL: https://${ADMIN_PUBLIC_IP}:9043/ibm/console/"

Prueba de la configuración del clúster de WAS

Ha terminado de configurar el clúster de WAS e implementar la aplicación de Java EE en él. Realice los siguientes pasos para acceder a la aplicación para validar todos los ajustes:

- Abra un explorador web.

- Use la dirección URL

http://<gateway-public-ip-address>/snoop/para ir a la aplicación. - Cuando actualiza de forma continua el explorador, la aplicación recorre las instancias del servidor. Observe el valor del encabezado de la solicitud Host y fíjese que cambia después de volver a cargar varias veces.

Limpieza de recursos

Ha completado la configuración del clúster de WAS. En las secciones siguientes se explica cómo quitar los recursos que ha creado.

Limpieza de la máquina de Windows

Puede quitar la máquina de Windows myWindowsVM mediante los siguientes comandos. También tiene la opción de apagar la máquina de Windows y seguir utilizándola como jump box para las tareas de mantenimiento de clústeres en curso.

export WINDOWSVM_NIC_ID=$(az vm show \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myWindowsVM \

--query networkProfile.networkInterfaces[0].id \

--output tsv)

export WINDOWSVM_NSG_ID=$(az network nic show \

--ids ${WINDOWSVM_NIC_ID} \

--query networkSecurityGroup.id \

--output tsv)

export WINDOWSVM_DISK_ID=$(az vm show \

--resource-group ${RESOURCE_GROUP_NAME} \

--name myWindowsVM \

--query storageProfile.osDisk.managedDisk.id \

--output tsv)

export WINDOWSVM_PUBLIC_IP=$(az network public-ip list \

-g ${RESOURCE_GROUP_NAME} --query [0].id \

--output tsv)

echo "deleting myWindowsVM"

az vm delete --resource-group ${RESOURCE_GROUP_NAME} --name myWindowsVM --yes

echo "deleting nic ${WINDOWSVM_NIC_ID}"

az network nic delete --ids ${WINDOWSVM_NIC_ID}

echo "deleting public-ip ${WINDOWSVM_PUBLIC_IP}"

az network public-ip delete --ids ${WINDOWSVM_PUBLIC_IP}

echo "deleting disk ${WINDOWSVM_DISK_ID}"

az disk delete --yes --ids ${WINDOWSVM_DISK_ID}

echo "deleting nsg ${WINDOWSVM_NSG_ID}"

az network nsg delete --ids ${WINDOWSVM_NSG_ID}

Limpieza de todos los recursos

Elimine abc1110rg mediante el comando siguiente:

az group delete --name $RESOURCE_GROUP_NAME --yes --no-wait

Pasos siguientes

Si desea explorar las opciones para ejecutar los productos WebSphere en Azure, consulte ¿Cuáles son las soluciones para ejecutar la familia de productos WebSphere en Azure?