Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se describen varios escenarios para conectar una base de datos de origen a un servidor flexible de Azure Database for PostgreSQL mediante el servicio de migración en Azure Database for PostgreSQL. Cada escenario tiene diferentes requisitos y configuraciones de red para establecer correctamente una conexión para la migración. Los detalles específicos varían en función de la configuración de red real y los requisitos de los entornos de origen y de destino.

En la tabla siguiente se resumen los escenarios de migración. La tabla indica si se admite cada escenario en función de las configuraciones de los entornos de origen y de destino.

| Origen de PostgreSQL | Destino | Compatible |

|---|---|---|

| Local con una dirección IP pública | Servidor flexible de Azure Database for PostgreSQL con acceso público | Sí |

| Local con una dirección IP privada a través de una red privada virtual (VPN) o Azure ExpressRoute | Servidor flexible de Azure Database for PostgreSQL integrado en la red virtual (VNet) | Sí |

| Amazon Relational Database Service (Amazon RDS) for PostgreSQL o Amazon Aurora PostgreSQL con una dirección IP pública | Servidor flexible de Azure Database for PostgreSQL con acceso público | Sí |

| Amazon RDS para PostgreSQL o Amazon Aurora PostgreSQL con acceso privado a través de una VPN o ExpressRoute | Servidor flexible de Azure Database for PostgreSQL integrado en VNet | Sí |

| Google Cloud SQL para PostgreSQL | Servidor flexible de Azure Database for PostgreSQL con acceso público | Sí |

| Google Cloud SQL para PostgreSQL con acceso privado a través de una VPN o ExpressRoute | Azure DB for PostgreSQL integrada en VNet: servidor flexible | Sí |

| PostgreSQL instalado en una máquina virtual (VM) de Azure en la misma red virtual o en una red virtual diferente | Servidor flexible de Azure Database para PostgreSQL integrado con VNet, ya sea en la misma red virtual o en una red virtual distinta. | Sí |

| Azure Database for PostgreSQL: servidor único con acceso público | Servidor flexible de Azure Database for PostgreSQL integrado en la red virtual | Sí |

| Azure Database for PostgreSQL: servidor único con un punto de conexión privado | Azure Database for PostgreSQL, servidor flexible integrado en VNet | Sí |

| Azure Database for PostgreSQL: servidor único con un punto de conexión privado | Servidor flexible de Azure Database for PostgreSQL con un punto de conexión privado | Sí |

| Orígenes de PostgreSQL con acceso privado | Servidor flexible de Azure Database for PostgreSQL con un punto de conexión privado | Sí |

| Orígenes de PostgreSQL con acceso privado | Servidor flexible de Azure Database for PostgreSQL con acceso público | No |

Local (dirección IP pública) a servidor flexible (acceso público)

Pasos para la conexión en red:

- Asegúrese de que el servidor de base de datos de origen tenga una dirección IP pública.

- Configure el firewall para permitir conexiones salientes en el puerto de PostgreSQL (el puerto predeterminado es el 5432).

- Asegúrese de que el servidor de base de datos de origen sea accesible a través de Internet.

- Pruebe la configuración comprobando la conectividad desde la instancia de destino de Azure Database for PostgreSQL a la base de datos de origen. Confirme que el servicio de migración puede acceder a los datos de origen.

Local (dirección IP privada) a servidor flexible integrado con red virtual (ExpressRoute o VPN)

Pasos para la conexión en red:

- Configure una VPN de sitio a sitio o una instancia de ExpressRoute para una conexión segura y confiable entre la red local y Azure.

- Configure la red virtual de Azure para permitir el acceso desde el intervalo de direcciones IP local.

- Configure reglas de grupo de seguridad de red para permitir el tráfico en el puerto de PostgreSQL (el puerto predeterminado es el 5432) desde la red local.

- Pruebe la configuración comprobando la conectividad desde la instancia de destino de Azure Database for PostgreSQL a la base de datos de origen. Confirme que el servicio de migración puede acceder a los datos de origen.

Servicio PostgreSQL administrado (dirección IP pública) a servidor flexible (acceso público/privado)

La instancia de origen de PostgreSQL en un proveedor de nube (por ejemplo, AWS o GCP) debe tener una dirección IP pública o una conexión directa a Azure.

Pasos para la conexión en red:

Acceso público

- Si no se puede acceder públicamente a la instancia de PostgreSQL en Amazon Web Services (AWS), Google Cloud Platform (GCP) u otro servicio administrado de PostgreSQL, modifique la instancia para permitir conexiones desde Azure. En la consola del proveedor de nube (por ejemplo, en AWS Management Console o en la consola de Google Cloud), cambie la configuración para permitir la accesibilidad pública.

- En la configuración de seguridad del proveedor de nube (por ejemplo, en grupos de seguridad en AWS o en reglas de firewall en GCP), agregue una regla de entrada para permitir el tráfico desde la dirección IP o dominio públicos de Azure Database for PostgreSQL.

Acceso privado

- Establezca una conexión segura mediante ExpressRoute, VPN de IPSec o servicios de conexión privada equivalentes del proveedor de nube (por ejemplo, Azure ExpressRoute, AWS Direct Connect, GCP Interconnect) a Azure.

- En la configuración de seguridad del proveedor de nube de origen (por ejemplo, grupos de seguridad de AWS o reglas de firewall de GCP), agregue una regla de entrada para permitir el tráfico desde la dirección IP o dominio públicos de Azure Database for PostgreSQL o desde el intervalo de direcciones IP en la red virtual de Azure en el puerto de PostgreSQL (el puerto predeterminado es el 5432).

- Cree una red virtual en Azure en la misma región que la instancia de Azure Database for PostgreSQL. Configure el grupo de seguridad de red para permitir conexiones salientes a la dirección IP de la instancia de PostgreSQL del proveedor de nube de origen en el puerto predeterminado 5432.

- Configure reglas de grupo de seguridad de red en Azure para permitir conexiones entrantes desde el proveedor de nube (por ejemplo, desde AWS o GCP) al intervalo de direcciones IP de Azure Database for PostgreSQL.

- Pruebe la conectividad entre la instancia de PostgreSQL en el servicio administrado de PostgreSQL (por ejemplo en AWS, GCP o Heroku) y Azure Database for PostgreSQL para asegurarse de que no haya problemas de red.

Máquinas virtuales de Azure (acceso privado) a Azure Database for PostgreSQL (diferentes redes virtuales)

En este escenario se describe la conectividad entre una instancia de Azure Virtual Machines y un servidor flexible de Azure Database for PostgreSQL que se encuentran en diferentes redes virtuales. Se requieren emparejamiento de redes virtuales y reglas de grupo de seguridad de red adecuadas para facilitar el tráfico entre las redes virtuales.

Pasos para la conexión en red:

- Configure el emparejamiento de red virtual entre las dos redes virtuales para habilitar la conectividad de red directa.

- Configure reglas de grupo de seguridad de red para permitir el tráfico entre las redes virtuales en el puerto de PostgreSQL.

Máquina virtual de Azure a Azure Database for PostgreSQL (misma red virtual)

La configuración es sencilla cuando una máquina virtual de Azure y un servidor flexible de Azure Database for PostgreSQL están en la misma red virtual. Configure reglas de grupo de seguridad de red para permitir el tráfico interno en el puerto de PostgreSQL. No se necesitan otras reglas de firewall porque el tráfico permanece en la red virtual.

Pasos para la conexión en red:

- Asegúrese de que la máquina virtual y el servidor de PostgreSQL estén en la misma red virtual.

- Configure reglas de grupo de seguridad de red para permitir el tráfico dentro de la red virtual en el puerto de PostgreSQL.

Servidor único (acceso público) al servidor flexible integrado con red virtual

Para facilitar la conectividad entre un servidor flexible de Azure Database for PostgreSQL: servidor único que tiene acceso público y un servidor flexible integrado con red virtual, configure el servidor único para permitir conexiones desde la subred donde se implementa el servidor flexible.

Este es un breve esquema de los pasos para configurar esta conectividad:

Agregar una regla de red virtual a un servidor único:

En Azure Portal, vaya a su instancia de Azure Database for PostgreSQL: servidor único.

Vaya a la configuración de Seguridad de conexión.

En la sección Reglas de redes virtuales, seleccione Agregar red virtual existente.

Especifique qué red virtual puede conectarse al servidor único.

Configurar las reglas:

Escriba un nombre para la nueva regla de red virtual en el panel de configuración.

Seleccione la suscripción donde se encuentra el servidor flexible.

Seleccione la red virtual y la subred específica asociada al servidor flexible.

Seleccione Aceptar para confirmar la configuración.

Después de completar estos pasos, el servidor único está configurado para aceptar conexiones desde la subred del servidor flexible para la comunicación segura entre los dos servidores.

Servidor único (punto de conexión privado) a servidor flexible integrado con red virtual

Para facilitar la conectividad desde un servidor flexible de Azure Database for PostgreSQL: servidor único que tiene un punto de conexión privado a un servidor flexible integrado con red virtual:

Obtener los detalles del punto de conexión privado:

En Azure Portal, vaya a la instancia de Azure Database for PostgreSQL: servidor único. Seleccione el punto de conexión privado para ver sus detalles de la red virtual y la subred.

Vaya al panel Redes del servidor flexible. Anote la información de red virtual y subred del servidor.

Evaluación de los requisitos de emparejamiento de VNet:

Si ambos servidores están en redes virtuales diferentes, debe habilitar el emparejamiento de redes virtuales para conectar las redes virtuales. El emparejamiento es opcional si los servidores están en la misma red virtual, pero en subredes diferentes. Asegúrese de que ningún grupo de seguridad de red bloquee el tráfico del servidor flexible al servidor único.

Configuración de la zona DNS privada:

Vaya a la página Redes del servidor flexible y compruebe si se ha configurado una zona DNS privada. Si se usa una zona DNS privada, vaya a la zona DNS privada en el portal. En el panel izquierdo, seleccione los vínculos de red virtual y compruebe si la red virtual del servidor único y el servidor flexible aparece en esta lista.

Si no se usa una zona DNS privada, seleccione el botón Agregar y cree un vínculo a esta zona DNS privada para las redes virtuales del servidor único y el servidor flexible.

Vaya al punto de conexión privado en el servidor único y seleccione la página Configuración de DNS. Compruebe si se adjunta una zona DNS privada con este punto de conexión. Si no es así, adjunte una zona DNS privada seleccionando el botón Agregar configuración.

Seleccione la zona DNS privada en el punto de conexión privado del servidor único. Compruebe si las redes virtuales del servidor único y el servidor flexible aparecen en los vínculos de red virtual. Si no es así, complete los pasos descritos anteriormente para agregar los vínculos a las redes virtuales del servidor único y el servidor flexible a esta zona DNS privada.

Para realizar una comprobación final, vaya a la zona DNS privada del punto de conexión privado en el servidor único y compruebe si se ha establecido un registro A para el servidor único que apunta una dirección IP privada.

Al completar estos pasos, la instancia del servidor flexible de Azure Database for PostgreSQL se conecta a la instancia de Azure Database for PostgreSQL: servidor único.

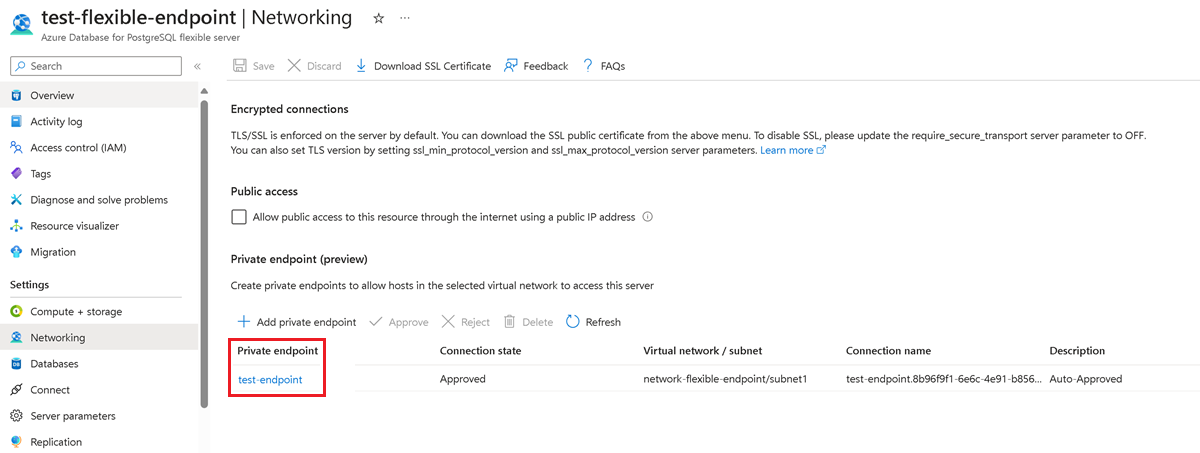

Servidor único (punto de conexión privado) a servidor flexible (punto de conexión privado)

En esta sección se describen los pasos de red esenciales para migrar desde un único servidor que tiene un punto de conexión privado a un servidor flexible que tiene un punto de conexión privado en Azure Database for PostgreSQL. Incluye la integración de una red virtual de servidor en tiempo de ejecución con un punto de conexión privado. Para obtener más información, vea Migration Runtime Server.

Recopilación de detalles del punto de conexión privado para un servidor único:

- En Azure Portal, vaya a la instancia de Azure Database for PostgreSQL: servidor único.

- Registre los detalles de red virtual y subred que se indican en la conexión de punto de conexión privado del servidor único.

Recopilación de detalles del punto de conexión privado para el servidor flexible:

- En Azure Portal, vaya a la instancia del servidor flexible de Azure Database for PostgreSQL.

- Registre los detalles de red virtual y subred que se indican en la conexión de punto de conexión privado del servidor flexible.

Recopilación de detalles de la red virtual para Migration Runtime Server:

- En Azure Portal, vaya a Migration Runtime Server. Es decir, vaya a la instancia de Azure Database for PostgreSQL: servidor flexible integrado con la red virtual.

- Registre los detalles de red virtual y subred que se indican en la red virtual.

Evaluación de los requisitos de emparejamiento de VNet:

- Habilite el emparejamiento de redes virtuales si los servidores están en redes virtuales diferentes. No se necesita emparejamiento si los servidores están en la misma red virtual, pero en subredes diferentes.

- Asegúrese de que ningún grupo de seguridad de red bloquee el tráfico entre el servidor de origen, Migration Runtime Server y el servidor de destino.

Configuración de zona DNS privada:

Vaya a la página Redes del servidor flexible y compruebe si se ha configurado una zona DNS privada.

Si se usa una zona DNS privada, vaya a la zona DNS privada en el portal. En el panel izquierdo, seleccione los vínculos de red virtual y compruebe si la red virtual del servidor único y el servidor flexible aparece en esta lista.

Adjunte una zona DNS privada al punto de conexión privado del servidor único si aún no está configurado:

- Agregue vínculos de red virtual para el servidor único y Migration Runtime Server a la zona DNS privada.

- Repita el proceso de vinculación de red virtual y datos adjuntos de zona DNS para el punto de conexión privado del servidor flexible.

Como alternativa, cuando se usa un servidor DNS personalizado o espacios de nombres DNS personalizados, puede usar el campo FQDN/IP personalizado en lugar de vincular una zona DNS privada. Esta configuración le permite resolver directamente los FQDN o direcciones IP sin necesidad de integración de zona DNS privada.

Origen de PostgreSQL (dirección IP privada) a servidor flexible (punto de conexión privado)

En esta sección se describen los pasos de red para migrar una base de datos postgreSQL desde un servicio PostgreSQL basado en la nube, una configuración local o una máquina virtual, todas ellas con direcciones IP privadas, a un servidor flexible de Azure Database for PostgreSQL protegido con un punto de conexión privado. La migración garantiza una transferencia de datos segura dentro de un espacio de red privada, mediante el uso de una VPN de Azure o ExpressRoute para conexiones locales y emparejamiento de red virtual o una VPN para migraciones de nube a nube. Para obtener más información, vea Migration Runtime Server.

Establecimiento de conectividad de red:

- En el caso de los orígenes locales, configure una VPN de sitio a sitio o configure ExpressRoute para conectar la red local a la red virtual de Azure.

- Para una máquina virtual de Azure o una instancia de Amazon o un motor de proceso de Google, asegúrese de que el emparejamiento de redes virtuales, una puerta de enlace de VPN o una instancia de ExpressRoute está implementado para una conectividad segura a la red virtual de Azure.

Recopilación de detalles de la red virtual para Migration Runtime Server:

- En Azure Portal, vaya a Migration Runtime Server. Es decir, vaya a la instancia de Azure Database for PostgreSQL: servidor flexible integrado con la red virtual.

- Registre los detalles de red virtual y subred que se indican en la red virtual.

Evaluación de los requisitos de emparejamiento de VNet:

- Habilite el emparejamiento de redes virtuales si los servidores están en redes virtuales diferentes. No se necesita emparejamiento si los servidores están en la misma red virtual, pero en subredes diferentes.

- Asegúrese de que ningún grupo de seguridad de red bloquee el tráfico entre el servidor de origen, Migration Runtime Server y el servidor de destino.

Configuración de zona DNS privada:

- En el panel Redes de Migration Runtime Server, confirme que se usa una zona DNS privada.

- Asegúrese de que las redes virtuales del servidor flexible de origen y de destino estén vinculadas a la zona DNS privada de Migration Runtime Server.

- Adjunte una zona DNS privada al punto de conexión privado del servidor flexible si aún no está configurado.

- Agregue vínculos de red virtual para el servidor flexible y Migration Runtime Server a la zona DNS privada.

Como alternativa, cuando se usa un servidor DNS personalizado o espacios de nombres DNS personalizados, puede usar el campo FQDN/IP personalizado en lugar de vincular una zona DNS privada. Esta configuración le permite resolver directamente los FQDN o direcciones IP sin necesidad de integración de zona DNS privada.