Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se proporciona información general y pasos para configurar una clave administrada por el cliente (CMK) para Microsoft Sentinel. Microsoft ya cifra todos los datos almacenados en Microsoft Sentinel en todos los recursos de almacenamiento pertinentes. CMK proporciona una capa adicional de protección con una clave de cifrado creada y propiedad suya y almacenada en el Azure Key Vault.

Requisitos previos

- Configure un clúster dedicado de Log Analytics con al menos un nivel de compromiso de 100 GB/día. Cuando varias áreas de trabajo están vinculadas al mismo clúster dedicado, comparten la misma clave administrada por el cliente. Obtenga información sobre los precios de los clústeres dedicados de Log Analytics.

- Configure CMK en el clúster dedicado y vincule el área de trabajo a ese clúster. Obtenga información sobre los pasos de aprovisionamiento de CMK en Azure Monitor.

Consideraciones

La incorporación de un área de trabajo de CMK a Microsoft Sentinel solo se admite a través de la API REST y la CLI de Azure, y no a través de la Azure Portal. las plantillas de Azure Resource Manager (plantillas de ARM) no se admiten actualmente para la incorporación de CMK.

En los casos siguientes, los datos y registros del área de trabajo ingerida se cifran con CMK, mientras que otros datos Microsoft Sentinel, incluido el contenido de seguridad como las reglas de análisis, pero también las alertas, incidentes y mucho más, se cifran con claves administradas por Microsoft:

- Habilitar CMK en un área de trabajo que ya está incorporada a Microsoft Sentinel.

- Habilitación de CMK en un clúster que contiene áreas de trabajo habilitadas para Microsoft Sentinel.

- Vinculación de un área de trabajo no CMK habilitada para Microsoft Sentinel a un clúster habilitado para CMK.

No se admiten los siguientes cambios relacionados con CMK porque pueden dar lugar a un comportamiento indefinido y problemático:

- Deshabilitar CMK en un área de trabajo ya incorporada a Microsoft Sentinel.

- Establecer un área de trabajo habilitada para CMK y incorporada Sentinel como un área de trabajo que no sea cmk desvinculandola de su clúster dedicado habilitado para CMK.

- Deshabilitar CMK en un clúster dedicado de Log Analytics habilitado para CMK.

Si incorpora el área de trabajo habilitada para Microsoft Sentinel al portal de Defender, los datos o registros del área de trabajo ingerida permanecen cifrados con CMK. Otros datos no se cifran con CMK y usan una clave administrada por Microsoft.

Microsoft Sentinel admite identidades asignadas por el sistema en la configuración de CMK. Por lo tanto, la identidad del clúster de Log Analytics dedicado debe ser del tipo asignado por el sistema . Se recomienda usar la identidad que se asigna automáticamente al clúster de Log Analytics cuando se crea.

Actualmente no se admite el cambio de la clave administrada por el cliente a otra clave (con otro URI). Debe cambiar la clave al girarla.

Antes de realizar cambios de CMK en un área de trabajo de producción o en un clúster de Log Analytics, póngase en contacto con el grupo de productos Microsoft Sentinel.

Funcionamiento de CMK

La solución Microsoft Sentinel usa un clúster de Log Analytics dedicado para la recopilación de registros y las características. Como parte de la configuración Microsoft Sentinel CMK, debe configurar las opciones de CMK en el clúster dedicado de Log Analytics relacionado. Los datos guardados por Microsoft Sentinel en recursos de almacenamiento distintos de Log Analytics también se cifran mediante la clave administrada por el cliente configurada para el clúster de Log Analytics dedicado.

Para más información, vea:

- Azure Supervisar claves administradas por el cliente (CMK).

- Azure Key Vault.

- Clústeres dedicados de Log Analytics.

Nota:

Si habilita CMK en Microsoft Sentinel, no se habilitarán las características de versión preliminar pública que no admitan CMK.

Habilitación de CMK

Para aprovisionar CMK, siga estos pasos:

- Asegúrese de que tiene un área de trabajo de Log Analytics y de que está vinculada a un clúster dedicado en el que está habilitada la CMK. (Consulte Requisitos previos).

- Regístrese en el proveedor de recursos de Azure Cosmos DB.

- Agregue una directiva de acceso a la instancia de Azure Key Vault.

- Incorpore el área de trabajo para Microsoft Sentinel a través de la API de incorporación.

- Póngase en contacto con el grupo de productos de Microsoft Sentinel para confirmar la incorporación.

Paso 1: Configuración de CMK en un área de trabajo de Log Analytics en un clúster dedicado

Como se mencionó en los requisitos previos, para incorporar un área de trabajo de Log Analytics con CMK para Microsoft Sentinel, este área de trabajo debe vincularse primero a un clúster de Log Analytics dedicado en el que CMK esté habilitado. Microsoft Sentinel usará la misma clave que usa el clúster dedicado. Siga las instrucciones de Azure Supervisión de la configuración de clave administrada por el cliente para crear un área de trabajo de CMK que se use como área de trabajo Microsoft Sentinel en los pasos siguientes.

Paso 2: Registro del proveedor de recursos de Azure Cosmos DB

Microsoft Sentinel funciona con Azure Cosmos DB como un recurso de almacenamiento adicional. Asegúrese de registrarse en el proveedor de recursos de Azure Cosmos DB antes de incorporar un área de trabajo de CMK a Microsoft Sentinel.

Siga las instrucciones para registrar el proveedor de recursos de Azure Cosmos DB para la suscripción de Azure.

Paso 3: Agregar una directiva de acceso a la instancia de Azure Key Vault

Agregue una directiva de acceso que permita a Azure Cosmos DB acceder a la instancia de Azure Key Vault vinculada al clúster de Log Analytics dedicado (la misma clave la usará Microsoft Sentinel).

Siga las instrucciones que se indican aquí para agregar una directiva de acceso a la instancia de Azure Key Vault con una entidad de seguridad de Azure Cosmos DB.

Paso 4: Incorporación del área de trabajo para Microsoft Sentinel a través de la API de incorporación

Incorpore el área de trabajo habilitada para CMK para Microsoft Sentinel a través de la API de incorporación mediante la customerManagedKey propiedad como true. Para obtener más contexto en la API de incorporación, consulte este documento en el repositorio de GitHub Microsoft Sentinel.

Por ejemplo, el siguiente URI y el cuerpo de la solicitud es una llamada válida para incorporar un área de trabajo para Microsoft Sentinel cuando se envían los parámetros de URI y el token de autorización adecuados.

URI

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

Cuerpo de solicitud

{

"properties": {

"customerManagedKey": true

}

}

Paso 5: Póngase en contacto con el grupo de productos Microsoft Sentinel para confirmar la incorporación

Por último, confirme el estado de incorporación del área de trabajo habilitada para CMK poniéndose en contacto con el grupo de productos de Microsoft Sentinel.

Revocación o eliminación de claves de cifrado de claves

Si un usuario revoca la clave de cifrado de claves (la CMK), ya sea eliminándola o quitando el acceso para el clúster dedicado y Azure proveedor de recursos de Cosmos DB, Microsoft Sentinel respeta el cambio y se comporta como si los datos ya no estuvieran disponibles, en un plazo de una hora. En este momento, se impide cualquier operación que use recursos de almacenamiento persistentes, como la ingesta de datos, los cambios de configuración persistentes y la creación de incidentes. Los datos almacenados anteriormente no se eliminan, pero permanecen inaccesibles. Los datos inaccesibles se rigen por la directiva de retención de datos y se purgan de acuerdo con esa directiva.

La única operación posible después de revocar o eliminar la clave de cifrado es la eliminación de la cuenta.

Si el acceso se restaura después de la revocación, Microsoft Sentinel restaura el acceso a los datos en un plazo de una hora.

El acceso a los datos se puede revocar deshabilitando la clave administrada por el cliente en el almacén de claves o eliminando la directiva de acceso a la clave, tanto para el clúster de Log Analytics dedicado como para Azure Cosmos DB. No se admite la revocación del acceso mediante la eliminación de la clave del clúster de Log Analytics dedicado o la eliminación de la identidad asociada al clúster de Log Analytics dedicado.

Para obtener más información sobre cómo funciona la revocación de claves en Azure Monitor, consulte Azure Supervisión de la revocación de CMK.

Rotación de claves administradas por el cliente

Microsoft Sentinel y Log Analytics admiten la rotación de claves. Cuando un usuario realiza la rotación de claves en Key Vault, Microsoft Sentinel admite la nueva clave en un plazo de una hora.

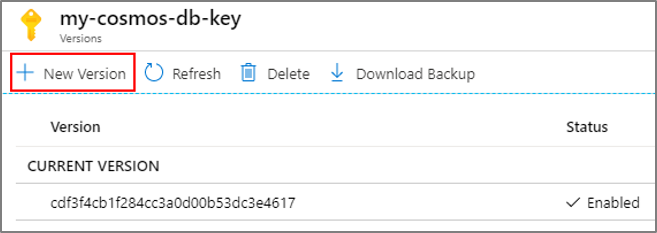

En Azure Key Vault, realice la rotación de claves mediante la creación de una nueva versión de la clave:

Deshabilite la versión anterior de la clave después de 24 horas o después de que los registros de auditoría de Azure Key Vault ya no muestren ninguna actividad que use la versión anterior.

Después de rotar una clave, debe actualizar explícitamente el recurso de clúster de Log Analytics dedicado en Log Analytics con la nueva versión de clave Azure Key Vault. Para obtener más información, consulte Azure Supervisión de la rotación de CMK.

Reemplazo de una clave administrada por el cliente

Microsoft Sentinel no admite el reemplazo de una clave administrada por el cliente. En su lugar, debe usar la funcionalidad de rotación de claves .

Pasos siguientes

En este documento, ha aprendido a configurar una clave administrada por el cliente en Microsoft Sentinel. Para obtener más información sobre Microsoft Sentinel, consulte los artículos siguientes:

- Obtenga información sobre cómo obtener visibilidad sobre los datos y las posibles amenazas.

- Empiece a detectar amenazas con Microsoft Sentinel.

- Use libros para supervisar los datos.