Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Purview proporciona a las organizaciones visibilidad sobre dónde se almacena información confidencial, lo que ayuda a priorizar los datos en riesgo para la protección. Integre Microsoft Purview con Microsoft Sentinel para ayudar a reducir el alto volumen de incidentes y amenazas que aparecen en Microsoft Sentinel y comprender las áreas más críticas que se deben iniciar.

Empiece por ingerir los registros de Microsoft Purview en Microsoft Sentinel a través de un conector de datos. A continuación, use un libro de Microsoft Sentinel para ver datos como los recursos examinados, las clasificaciones encontradas y las etiquetas aplicadas por Microsoft Purview. Use reglas de análisis para crear alertas para los cambios en la confidencialidad de los datos.

Personalice el libro de Microsoft Purview y las reglas de análisis para satisfacer mejor las necesidades de su organización y combine los registros de Microsoft Purview con los datos ingeridos de otros orígenes para crear información enriquecida dentro de Microsoft Sentinel.

Requisitos previos

Antes de empezar, asegúrese de que tiene un área de trabajo Microsoft Sentinel y Microsoft Purview incorporado, y de que el usuario tiene los siguientes roles:

Un rol propietario o colaborador de la cuenta de Microsoft Purview para configurar la configuración de diagnóstico y configurar el conector de datos.

Un rol colaborador de Microsoft Sentinel, con permisos de escritura para habilitar el conector de datos, ver el libro y crear reglas de análisis.

La solución Microsoft Purview instalada en el área de trabajo de Log Analytics habilitada para Microsoft Sentinel.

La solución Microsoft Purview es un conjunto de contenido agrupado, incluido un conector de datos, un libro y reglas de análisis configuradas específicamente para los datos de Microsoft Purview. Para obtener más información, consulte Acerca de Microsoft Sentinel contenido y soluciones y Detección y administración Microsoft Sentinel contenido integrado.

Las instrucciones para habilitar el conector de datos también están disponibles en Microsoft Sentinel, en la página del conector de datos de Microsoft Purview.

Comience a ingerir datos de Microsoft Purview en Microsoft Sentinel

Configure los valores de diagnóstico para que los registros de confidencialidad de datos de Microsoft Purview fluyan en Microsoft Sentinel y, a continuación, ejecute un examen de Microsoft Purview para empezar a ingerir los datos.

La configuración de diagnóstico envía eventos de registro solo después de ejecutar un examen completo o cuando se detecta un cambio durante un examen incremental. Normalmente, los registros tardan entre 10 y 15 minutos en empezar a aparecer en Microsoft Sentinel.

Para permitir que los registros de confidencialidad de datos fluyan a Microsoft Sentinel:

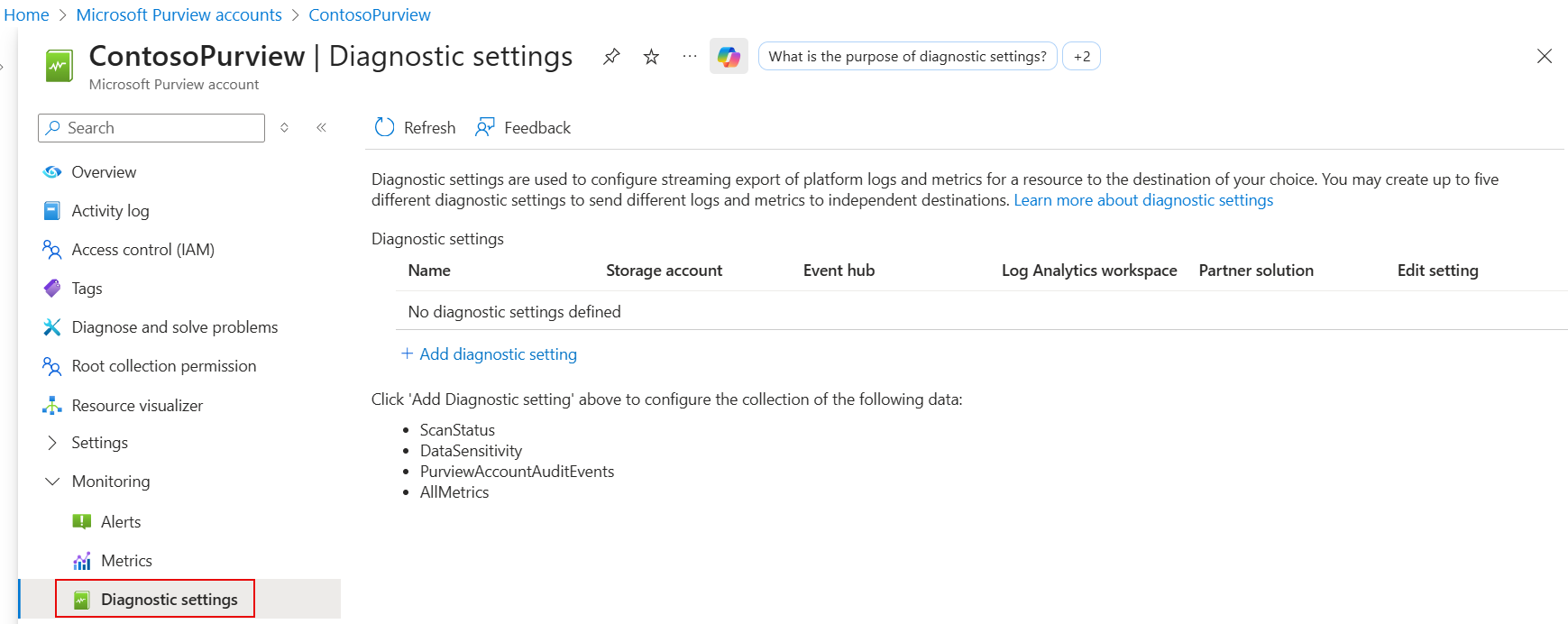

Vaya a la cuenta de Microsoft Purview en el Azure Portal y seleccione Configuración de diagnóstico.

Seleccione + Agregar configuración de diagnóstico y configure la nueva configuración para enviar registros de Microsoft Purview a Microsoft Sentinel:

- Escriba un nombre significativo para la configuración.

- En Registros, seleccione DataSensitivityLogEvent.

- En Detalles de destino, seleccione Enviar al área de trabajo de Log Analytics y seleccione los detalles de la suscripción y del área de trabajo que se usan para Microsoft Sentinel.

Haga clic en Guardar.

Para obtener más información, consulte Conexión de Microsoft Sentinel a otros servicios de Microsoft mediante conexiones basadas en la configuración de diagnóstico.

Para ejecutar un examen de Microsoft Purview y ver datos en Microsoft Sentinel:

En Microsoft Purview, ejecute un examen completo de los recursos. Para obtener más información, vea Examinar orígenes de datos en Microsoft Purview.

Una vez completados los exámenes de Microsoft Purview, vuelva al conector de datos de Microsoft Purview en Microsoft Sentinel y confirme que se han recibido datos.

Visualización de los datos recientes detectados por Microsoft Purview

La solución Microsoft Purview proporciona dos plantillas de regla de análisis integradas que puede habilitar, incluida una regla genérica y una regla personalizada.

- La versión genérica, Información confidencial detectada en las últimas 24 horas, supervisa la detección de las clasificaciones encontradas en el patrimonio de datos durante un examen de Microsoft Purview.

- La versión personalizada, Información confidencial detectada en las últimas 24 horas: personalizada, supervisa y genera alertas cada vez que se detecta la clasificación especificada, como el número de seguro social.

Use este procedimiento para personalizar las consultas de las reglas de análisis de Microsoft Purview para detectar recursos con una clasificación específica, una etiqueta de confidencialidad, una región de origen y mucho más. Combine los datos generados con otros datos de Microsoft Sentinel para enriquecer las detecciones y alertas.

Nota:

Microsoft Sentinel reglas de análisis son consultas KQL que desencadenan alertas cuando se ha detectado actividad sospechosa. Personalice y agrupe las reglas para crear incidentes para que el equipo de SOC investigue.

Modificación de las plantillas de regla de análisis de Microsoft Purview

En Microsoft Sentinel, abra la solución Microsoft Purview y, a continuación, busque y seleccione la regla Información confidencial detectada en las últimas 24 horas: personalizada. En el panel lateral, seleccione Crear regla para crear una nueva regla basada en la plantilla.

Vaya a la página Análisis de configuración> y seleccione Reglas activas. Busque una regla denominada Datos confidenciales detectados en las últimas 24 horas: personalizada.

De forma predeterminada, las reglas de análisis creadas por Microsoft Sentinel soluciones se establecen en deshabilitadas. Asegúrese de habilitar la regla para el área de trabajo antes de continuar:

Seleccione la regla. En el panel lateral, seleccione Editar.

En el Asistente para reglas de análisis, en la parte inferior de la pestaña General , cambie el estado a Habilitado.

En la pestaña Establecer lógica de regla , ajuste la consulta Regla para consultar los campos de datos y las clasificaciones para los que desea generar alertas. Para obtener más información sobre lo que se puede incluir en la consulta, consulte:

- Los campos de datos admitidos son las columnas de la tabla PurviewDataSensitivityLogs

- Clasificaciones admitidas

Las consultas con formato tienen la sintaxis siguiente:

| where {data-field} contains {specified-string}.Por ejemplo:

PurviewDataSensitivityLogs | where Classification contains “Social Security Number” | where SourceRegion contains “westeurope” | where SourceType contains “Amazon” | where TimeGenerated > ago (24h)Vea más información sobre los siguientes elementos usados en el ejemplo anterior, en la documentación de Kusto:

Para obtener más información sobre KQL, consulte introducción a Lenguaje de consulta Kusto (KQL).

Otros recursos:

En Programación de consultas, defina la configuración para que las reglas muestren los datos detectados en las últimas 24 horas. También se recomienda establecer la agrupación de eventos para agrupar todos los eventos en una sola alerta.

Si es necesario, personalice las pestañas Configuración de incidentes y Respuesta automatizada . Por ejemplo, en la pestaña Configuración de incidentes , compruebe que la opción Crear incidentes a partir de alertas desencadenadas por esta regla de análisis está seleccionada.

En la pestaña Revisar y crear , seleccione Guardar.

Para obtener más información, consulte Creación de reglas de análisis personalizadas para detectar amenazas.

Visualización de datos de Microsoft Purview en libros de Microsoft Sentinel

En Microsoft Sentinel, abra la solución Microsoft Purview y, a continuación, busque y seleccione el libro de Microsoft Purview. En el panel lateral, seleccione Configuración para agregar el libro al área de trabajo.

En Microsoft Sentinel, en Administración de amenazas, seleccione Libros>Mis libros y busque el libro de Microsoft Purview. Guarde el libro en el área de trabajo y, a continuación, seleccione Ver libro guardado. Por ejemplo:

El libro Microsoft Purview muestra las pestañas siguientes:

- Información general: muestra las regiones y los tipos de recursos donde se encuentran los datos.

- Clasificaciones: muestra los recursos que contienen clasificaciones especificadas, como números de tarjeta de crédito.

- Etiquetas de confidencialidad: muestra los recursos que tienen etiquetas confidenciales y los recursos que actualmente no tienen etiquetas.

Para explorar en profundidad el libro de Microsoft Purview:

- Seleccione un origen de datos específico para ir a ese recurso en Azure.

- Seleccione un vínculo de ruta de acceso de recurso para mostrar más detalles, con todos los campos de datos compartidos en los registros ingeridos.

- Seleccione una fila en las tablas Origen de datos, Clasificación o Etiqueta de confidencialidad para filtrar los datos de nivel de recurso según lo configurado.

Investigación de incidentes desencadenados por eventos de Microsoft Purview

Al investigar los incidentes desencadenados por las reglas de análisis de Microsoft Purview, busque información detallada sobre los recursos y las clasificaciones que se encuentran en los eventos del incidente.

Por ejemplo:

Contenido relacionado

Para más información, vea: