Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Tiempo estimado: 5 minutos

Implemente el agente y conceda acceso a los recursos de Azure.

Lo que logras

Al completar este paso, su agente será:

- Implementado en la suscripción de Azure

- Se le concedió acceso a los recursos seleccionados durante la instalación (puede agregar más adelante)

- Listo para responder a preguntas sobre la infraestructura

Prerrequisitos

| Requisito | Detalles |

|---|---|

| Suscripción a Azure | Suscripción activa con el Microsoft.App proveedor de recursos registrado. |

| Permisos | Rol de Propietario o Administrador de Acceso de Usuario de la suscripción (necesario para asignar roles de RBAC a la identidad administrada del agente). |

| Grupo de recursos | Grupo de recursos existente, o cree uno durante la configuración. |

| Acceso de red |

*.azuresre.ai debe permitirse a través del firewall. Consulte Requisitos de red. |

| Region | La suscripción debe permitir la creación de recursos en Centro de Suecia, Este de EE. UU. 2 o Este de Australia. |

Nota:

Si el botón Crear no está disponible o se produce un error en la implementación con "DeploymentNotFound", registre el proveedor de recursos:

az provider register --namespace "Microsoft.App"

A continuación, vuelva a intentar crear el agente.

Abrir el asistente de creación

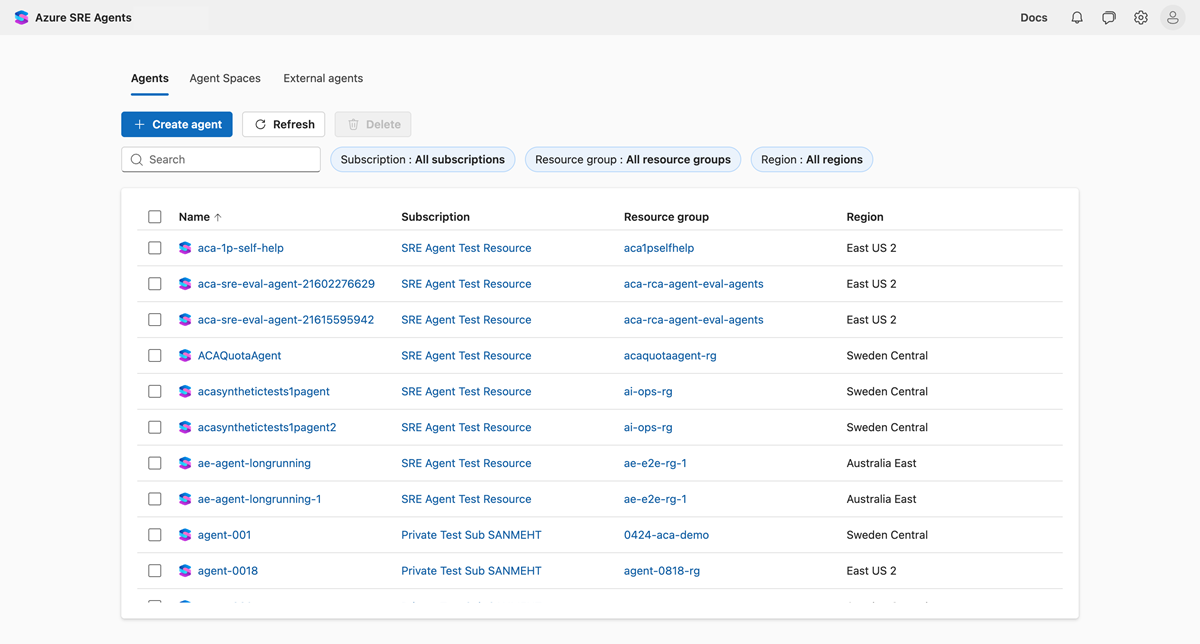

Vaya a sre.azure.com.

Si no ha iniciado sesión, verá la página de aterrizaje con información general sobre las funcionalidades del agente de SRE, demostraciones de ejemplo y recursos de introducción. Seleccione Iniciar sesión para continuar.

Después de iniciar sesión, seleccione Crear agente.

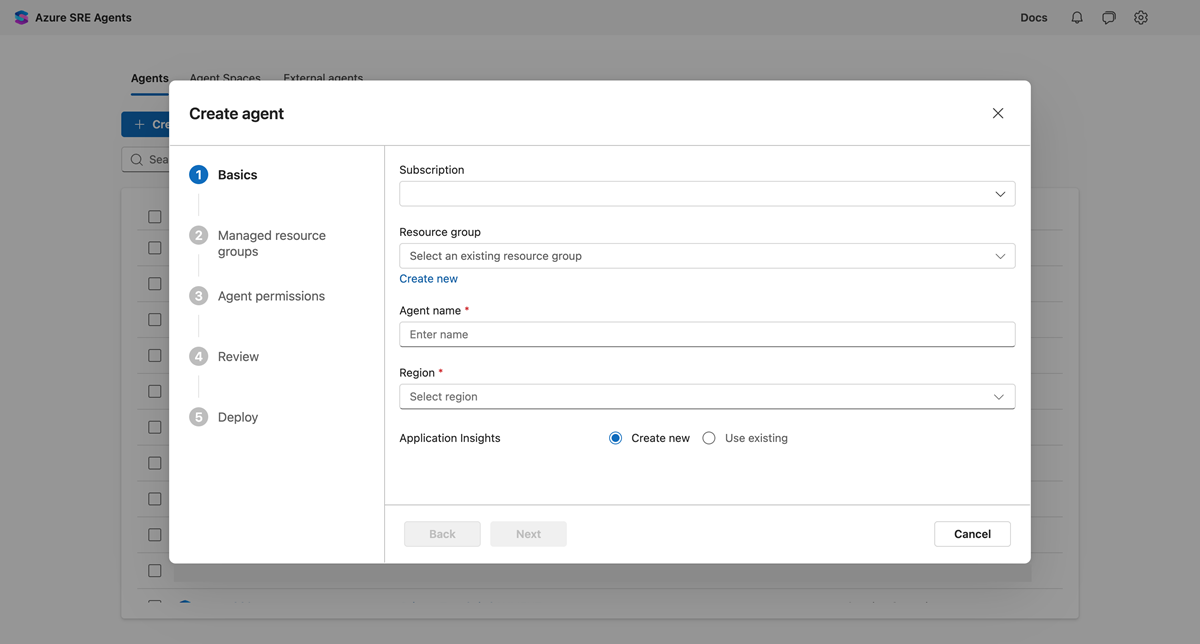

Configurar lo básico

Rellene los campos necesarios para su agente.

| Campo | Qué escribir |

|---|---|

| Subscription | Su suscripción de Azure |

| Grupo de recursos | Elegir existente o crear nuevo |

| Nombre del agente | Nombre descriptivo (por ejemplo, prod-monitoring) |

| Region | Centro de Suecia, Este de EE. UU. 2 o Este de Australia |

| Application Insights | Crear nuevo (recomendado) |

Seleccione Siguiente.

Selección de grupos de recursos para supervisar (opcional)

Elija los recursos de Azure a los que puede acceder el agente. Este paso es opcional. Puede omitirlo y conceder acceso más adelante. Para obtener más información, consulte Alternativa: acceso de nivel de suscripción.

Nota:

Necesita permisos de propietario o administrador de acceso de usuario en los grupos de recursos que quiera asignar al agente.

- Seleccione grupos de recursos que contengan las aplicaciones, las bases de datos o la infraestructura.

- Use filtros para buscar grupos específicos entre suscripciones.

- Seleccione varios grupos de recursos según sea necesario.

Nota:

El agente obtiene acceso de lectura a los recursos de estos grupos, incluidos los registros, las métricas y las configuraciones. No puede realizar cambios a menos que conceda permisos con privilegios más adelante.

Sugerencia

Seleccione uno o dos grupos de recursos para iniciar o omita este paso por completo. Puede agregar más recursos más adelante desde Configuración>Recursos administrados.

Seleccione Siguiente.

Elección de un nivel de permiso

Establezca el nivel de permisos para los grupos de recursos administrados que seleccionó. Si omitió el paso anterior, estos permisos aún no se aplican a nada, pero todavía necesita completar este paso.

| Level | Qué significa | Cuándo se deben usar |

|---|---|---|

| Lector (recomendado) | El agente solo puede leer. Las acciones requieren su aprobación. | Comience aquí para obtener la opción más segura. |

| Con privilegios | El agente puede ejecutar acciones aprobadas directamente. | Después de confiar en el agente. |

El asistente muestra qué roles de RBAC de Azure se asignan (Lector de Log Analytics, Lector de monitorización, Usuario de clúster de AKS y otros).

Sugerencia

Para controlar si las acciones se ejecutan automáticamente o requieren aprobación, consulte Modos de ejecución.

Seleccione Siguiente.

Revisión e implementación

Complete el proceso de implementación.

- Revise la configuración.

- Selecciona Crear.

- Espere unos minutos para la implementación.

- Seleccione Chatear con un agente cuando finalice la implementación.

Comprobar que funciona

Haga una pregunta a su agente para confirmar que puede ver sus recursos.

What Azure resources can you see?

Debería ver un resumen como "He encontrado 251 recursos en 3 grupos de recursos, incluidas 5 aplicaciones de contenedor, 2 clústeres de AKS..."

El agente también muestra lo siguiente:

- Una tabla de grupos de recursos con grupos supervisados

- Análisis de recursos por tipo

- Indicaciones sugeridas adaptadas a tus recursos

Resumen

El agente ahora tiene acceso de lectura a los recursos de los grupos de recursos seleccionados, puede consultar registros y métricas de Azure Monitor para esos recursos y está listo para responder a preguntas sobre la infraestructura.

Alternativa: acceso de nivel de suscripción

Si omitió el paso de selección del grupo de recursos o quiere un acceso más amplio que los grupos de recursos individuales, puede conceder al agente acceso lector en toda la suscripción.

- Vaya a Configuración>Aspectos básicos del agente.

- Seleccione el vínculo Identidad administrada para abrirlo en Azure Portal.

- Vaya al control de acceso (IAM) de la suscripción.

- Agregue un rol de lector para la identidad administrada del agente.

Este enfoque proporciona al agente visibilidad de todos los recursos de la suscripción sin seleccionar grupos de recursos individuales.

Paso siguiente

Contenido relacionado

- Permisos y roles: modelo de permisos detallado

- Roles de usuario: quién puede acceder al agente y lo que pueden hacer

- Modos de ejecución: control de la autonomía que tiene el agente

- Regiones admitidas: lista completa de regiones disponibles

- Diagnósticos de observabilidad de Azure: qué puede hacer el agente con el acceso a Azure