Lograr el nivel de madurez 3 de ACSC Essential Eight MFA con Microsoft Entra

Definición de ACSC de nivel de madurez de MFA 3

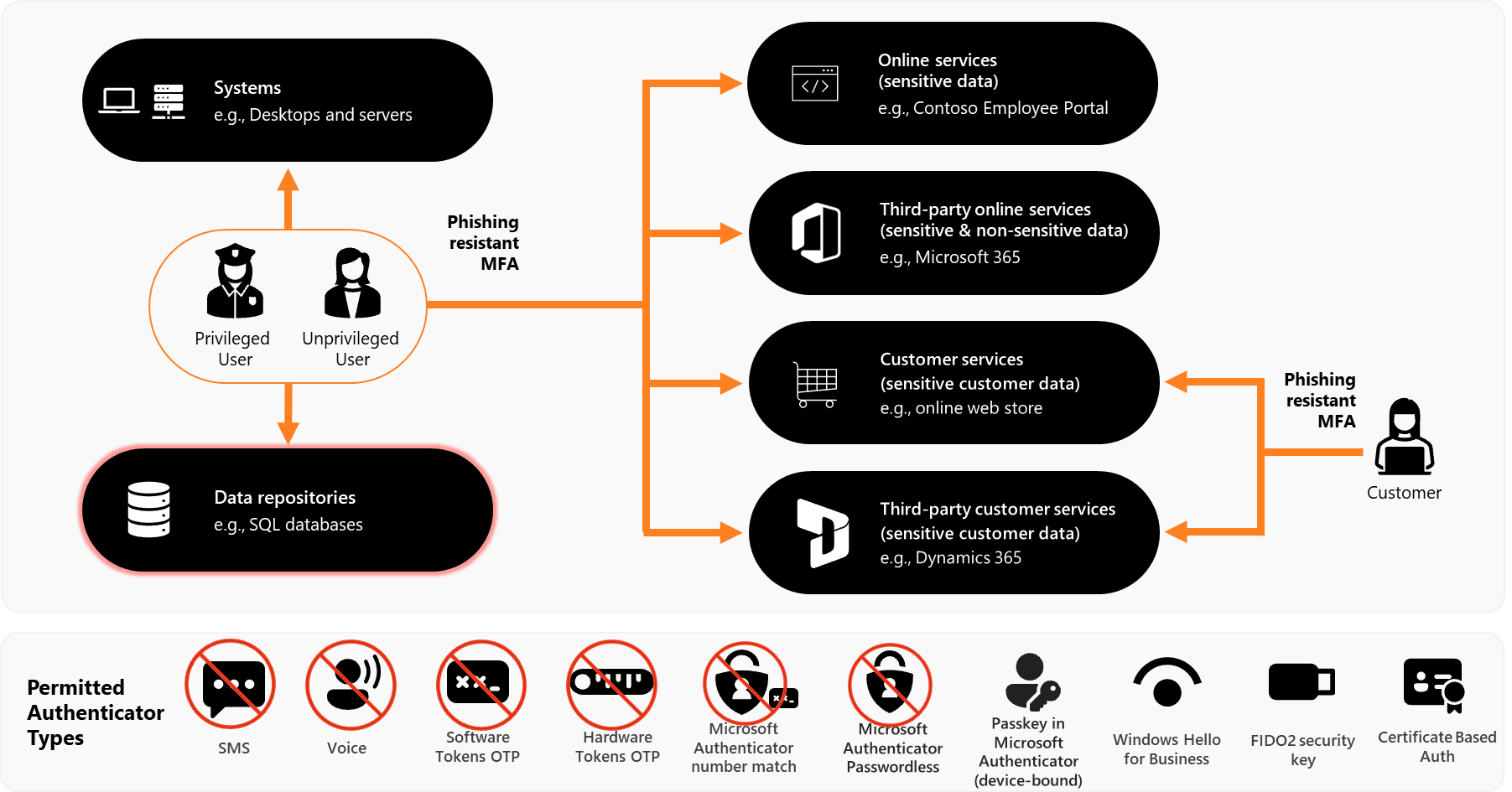

- La autenticación multifactor se usa para autenticar a los usuarios en losservicios en línea de su organización que procesan, almacenan o comunican la información confidencial de su organización.

- La autenticación multifactor se usa para autenticar usuarios en servicios en línea de terceros que procesan, almacenan o comunican la información confidencial de su organización.

- La autenticación multifactor (si está disponible) se usa para autenticar a los usuarios en servicios en línea de terceros que procesan, almacenan o comunican los datos no confidenciales de su organización.

- La autenticación multifactor se usa para autenticar a los usuarios en losservicios de cliente en línea de su organización que procesan, almacenan o comunican la información confidencial del cliente de su organización.

- La autenticación multifactor se usa para autenticar a los usuarios en servicios de cliente en línea de terceros que procesan, almacenan o comunican la información confidencial del cliente de su organización.

- La autenticación multifactor se usa para autenticar usuarios con privilegios de sistemas.

- La autenticación multifactor se usa para autenticar usuarios sin privilegios de sistemas.

- La autenticación multifactor se usa para autenticar a los usuarios de repositorios de datos.

- La autenticación multifactor usa: algo que los usuarios tieneny algo que los usuarios saben, o algo que los usuarios tienendesbloqueado por algo que los usuarios conocen o son.

- La autenticación multifactor que se usa para autenticar a los usuarios de servicios en línea es resistente a la suplantación de identidad (phishing).

- La autenticación multifactor que se usa para autenticar a los usuarios de sistemas es resistente a la suplantación de identidad (phishing).

- La autenticación multifactor que se usa para autenticar a los usuarios de repositorios de datos es resistente a la suplantación de identidad (phishing).

- Los eventos de autenticación multifactor correctosy incorrectos se registran de forma centralizada.

- Los registros de eventos están protegidos contra modificaciones y eliminaciones no autorizadas.

Fuera de ámbito

Servicios al cliente

Los siguientes requisitos de ACSC para el nivel de madurez 2 están relacionados con las identidades de los clientes y están fuera del ámbito de esta guía en Microsoft Entra.

- La autenticación multifactor se usa para autenticar a los clientes en los servicios de cliente en línea que procesan, almacenan o comunican datos confidenciales de clientes.

- La autenticación multifactor que se usa para autenticar a los clientes de los servicios de cliente en línea es resistente a la suplantación de identidad .

Procesos de la organización

Los siguientes requisitos de ACSC para el nivel de madurez 2 son procesos de la organización y están fuera del ámbito de esta guía sobre las identidades de los empleados de Microsoft Entra.

- Los registros de eventos de servidores accesibles desde Internet se analizan oportunamente para detectar eventos de ciberseguridad.

- Los registros de eventos de servidores que no están accesibles desde Internet se analizan de forma oportuna para detectar eventos de ciberseguridad.

- Los registros de eventos de las estaciones de trabajo se analizan oportunamente para detectar eventos de ciberseguridad.

- Los eventos de ciberseguridad se analizan oportunamente para identificar incidentes de ciberseguridad.

- Los incidentes de ciberseguridad se notifican al director de seguridad de la información, o a uno de sus delegados, lo antes posible después de que se produzcan o se descubran.

- Los incidentes de ciberseguridad se notifican a ASD lo antes posible después de que se produzcan o se descubran.

- Después de la identificación de un incidente de ciberseguridad, se establece el plan de respuesta a incidentes de ciberseguridad.

Introducción al nivel de madurez de MFA 3

Tipos de autenticador permitidos

Cualquier autenticador multifactor resistente a la suplantación de identidad (PHISHING) permitido por ISM se puede usar para lograr el nivel de madurez 3.

| Métodos de autenticación de Microsoft Entra | Tipo authenticator |

|---|---|

|

-> -> -> |

Hardware criptográfico multifactor |

Nuestras recomendaciones

Para obtener instrucciones sobre la autenticación sin contraseña que elimina la mayor superficie expuesta a ataques, la contraseña, consulte Planeamiento de una implementación de autenticación sin contraseña en Microsoft Entra.

Para obtener más información sobre la implementación de Windows Hello para empresas, consulta la guía de implementación de Windows Hello para empresas.

Métodos de autenticación de Microsoft Entra no permitidos por el nivel de madurez 3

- Inicio de sesión de SMS

- OTP de correo electrónico

- Aplicación Microsoft Authenticator (inicio de sesión por teléfono)

- Contraseña más teléfono (SMS)

- Contraseña más teléfono (llamada de voz)

- Contraseña más OTP de correo electrónico

- Contraseña más la aplicación Microsoft Authenticator (OTP)

- Contraseña más OTP de un solo factor

- Contraseña más Microsoft Entra unido a TPM de software

- Contraseña más dispositivo móvil compatible

- Contraseña más Microsoft Entra híbrido unido a TPM de software

- Contraseña más la aplicación Microsoft Authenticator (notificación)

- Contraseña más Microsoft Entra unido a TPM de hardware

- Contraseña más Microsoft Entra híbrido unido a TPM de hardware

Autenticación multifactor resistente a suplantación de identidad (phishing) para invitados

Microsoft Entra ID no admite que los invitados se registren para las opciones de autenticación multifactor resistentes a la suplantación de identidad (phishing) en el inquilino del recurso.

Para aplicar la autenticación multifactor resistente a la suplantación de identidad (phishing) para los invitados del inquilino, el acceso entre inquilinos debe configurarse para habilitar la confianza de entrada para MFA.

La confianza de entrada para MFA permite a los invitados realizar la autenticación multifactor resistente a la suplantación de identidad (phishing) en su inquilino principal y satisfacer el requisito de directiva de acceso condicional para la autenticación resistente a la suplantación de identidad (phishing) en el inquilino.

Para más información, consulte Configuración de las opciones de acceso entre inquilinos para la colaboración B2B: cambiar la configuración de confianza de entrada para las notificaciones de MFA y dispositivos.

Autenticación multifactor para sistemas (escritorios y servidores)

Consulte Autenticación multifactor para obtener acceso a escritorios y servidores.

Integración de aplicaciones de organización y de terceros con Microsoft Entra ID

Para integrar las aplicaciones de la organización que compilan los desarrolladores, con Microsoft Entra ID, consulte Integración de aplicaciones que compilan los desarrolladores.

Para integrar aplicaciones de terceros con Microsoft Entra ID, consulte Cinco pasos para integrar las aplicaciones con Microsoft Entra ID.

Pasos siguientes

- Configuración de los ocho métodos de autenticación de MFA esenciales

- Configuración de las ventajas de autenticación de MFA de Ocho esenciales

- Configuración de las directivas de acceso condicional de MFA de ocho esenciales

- Configuración del registro de MFA de ocho esenciales

- Autenticación multifactor resistente a suplantación de identidad (phishing) para el acceso a escritorios, servidores y repositorios de datos

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de