Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Microsoft Defender for Cloud Apps muestra la información de la cuenta de las aplicaciones conectadas. Después de conectar una aplicación mediante el conector de aplicaciones, Defender for Cloud Apps lee los datos de la cuenta, incluidos los permisos, las pertenencias a grupos, los alias y el uso de la aplicación.

Cuando Defender for Cloud Apps detecta una nueva cuenta en una aplicación conectada, por ejemplo a través de actividades o el uso compartido de archivos, agrega la cuenta a la lista de cuentas. Esto le permite ver la actividad de personas ajenas a la organización en las aplicaciones en la nube.

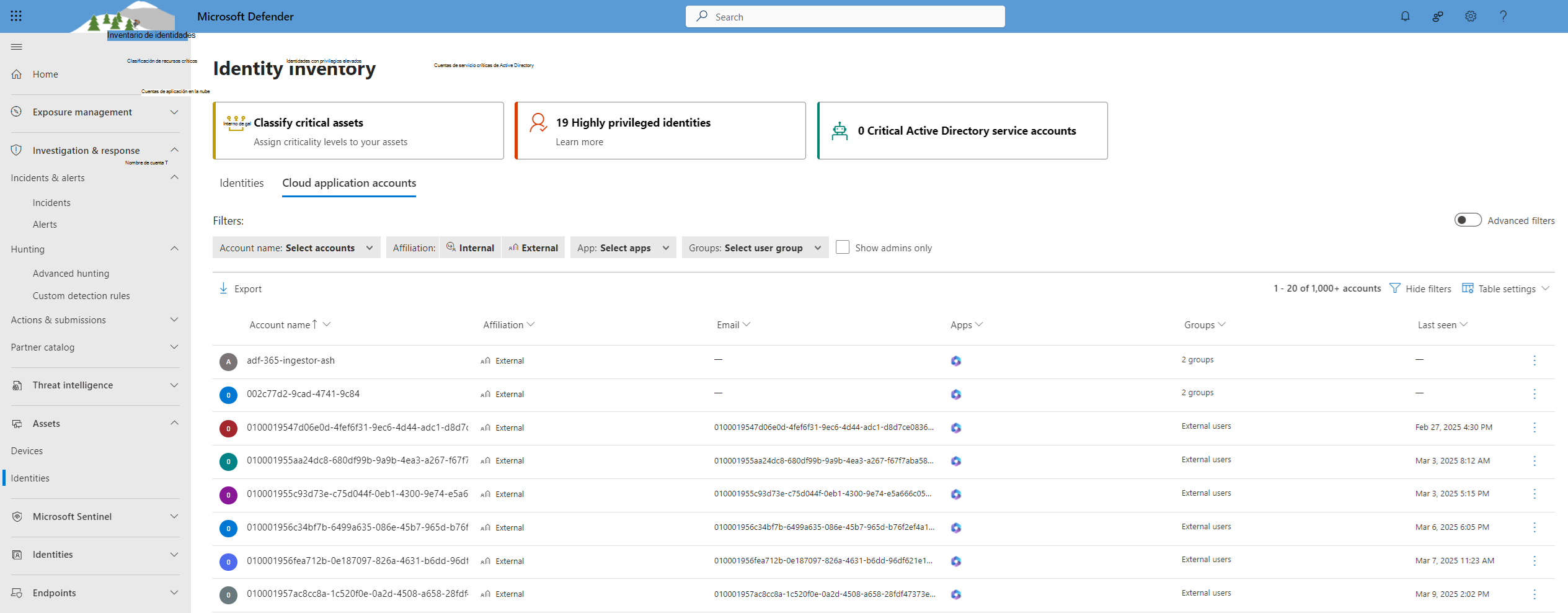

Puede ver el inventario de cuentas de aplicación en la nube desde el icono de la parte superior de la página Inventario de identidades.

Sugerencia

Si la integración del inventario de identidades está habilitada, las cuentas de aplicación en la nube también aparecen en la pestaña Identidades humanas de la página Inventario de identidades, lo que proporciona una vista centralizada de todas las identidades de su entorno.

Página Cuentas de aplicación en la nube

La página Cuentas de aplicación en la nube muestra detalles sobre las cuentas de las aplicaciones en la nube conectadas, incluidos el historial de actividad y las alertas de seguridad.

Puede filtrar la pestaña para buscar cuentas específicas o restringir a tipos de cuenta específicos. Por ejemplo, puede filtrar por todas las cuentas externas a las que no se ha accedido desde el año pasado.

Use la página Cuentas de aplicación en la nube para:

- Compruebe las cuentas que están inactivas en un servicio determinado y considere la posibilidad de revocar su licencia.

- Filtre por las cuentas con permisos de administrador.

- Busque cuentas que pertenezcan a personas que abandonaron la organización, pero que podrían seguir estando activas.

- Realice acciones en las cuentas, como suspender una aplicación o abrir la página de configuración de la cuenta.

- Vea qué cuentas se incluyen en cada grupo de usuarios.

- Vea a qué aplicaciones accede cada cuenta y qué aplicaciones se eliminan para cuentas específicas.

Filtros de cuentas

La pestaña Cuentas de aplicación en la nube incluye filtros predefinidos para escenarios comunes. También puede activar el botón de alternancia Filtros avanzados para filtrar por atributos adicionales o crear condiciones como "no es igual".

Los filtros predefinidos incluyen:

Nombre de cuenta: Filtre por cuentas específicas.

Afiliación: interna o externa. Establezca cuentas internas en Configuración mediante la definición del intervalo de direcciones IP de su organización. Administración cuentas están marcadas con un icono de empate rojo.

Aplicación: Filtre por cualquier aplicación conectada que usen las cuentas de su organización.

Grupos: Filtre por miembros de grupos de usuarios en Defender for Cloud Apps, tanto grupos de usuarios integrados como importados.

Mostrar solo administradores: Filtre solo por cuentas de administrador.

Acciones adicionales

Puede realizar acciones adicionales desde la pestaña Cuentas de aplicación en la nube. Seleccione los tres puntos al final de la fila de una cuenta para ver opciones como ver las actividades e incidentes relacionados. Seleccione la fila de la cuenta para ver otras cuentas relacionadas con el mismo usuario.

Pasos siguientes

Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.