Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Citrix ShareFile es una solución segura de colaboración de contenido, uso compartido de archivos y sincronización que admite todas las tareas centradas en documentos y las necesidades de flujo de trabajo de pequeñas y grandes empresas. Citrix ShareFile contiene datos críticos de su organización y esto lo convierte en un destino para actores malintencionados.

La conexión de Citrix ShareFile a Defender for Cloud Apps proporciona información mejorada sobre las actividades de los usuarios y proporciona detección de amenazas mediante detecciones de anomalías basadas en aprendizaje automático.

Use este conector de aplicación para acceder a las características de Administración de posturas de seguridad de SaaS (SSPM), a través de controles de seguridad reflejados en Puntuación de seguridad de Microsoft. Más información.

Principales amenazas

- Cuentas en peligro y amenazas internas

- Pérdida de datos

- Reconocimiento de seguridad insuficiente

- No administrado traiga su propio dispositivo (BYOD)

Cómo Defender for Cloud Apps ayuda a proteger el entorno

Detección de amenazas en la nube, cuentas en peligro y usuarios internos malintencionados

Usar la pista de auditoría de actividades para investigaciones forenses

Administración de la posición de seguridad de SaaS

Para ver las recomendaciones de posición de seguridad para Citrix Share File en Microsoft Secure Score, cree un conector de API a través de la pestaña Conectores , con los permisos Propietario y Empresa . En Puntuación segura, seleccione Acciones recomendadas y filtre porCitrixSFdel producto = .

Por ejemplo, las recomendaciones para Citrix Share File incluyen:

- Habilitación de la autenticación multifactor (MFA)

- Habilitación del inicio de sesión único (SSO)

- Habilitación del tiempo de espera de sesión para los usuarios web

Si ya existe un conector y aún no ve las recomendaciones de Citrix Share File, actualice la conexión desconectando el conector de API y vuelva a conectarlo con los permisos de la cuenta de Access Company .

Para más información, vea:

- Administración de la posición de seguridad para aplicaciones SaaS

- Puntuación de seguridad de Microsoft

Conexión de Citrix ShareFile a Defender for Cloud Apps

Requisitos previos

El usuario de archivo de Citrix Share que se usa para iniciar sesión en el archivo citrix share debe tener permisos de cuenta de access company.

Creación de claves de API

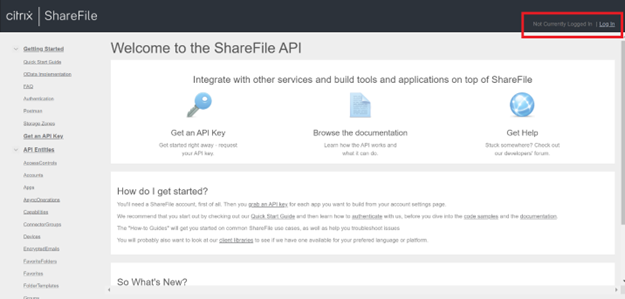

Vaya a Documentación de API de ShareFile e inicie sesión en la cuenta de su organización.

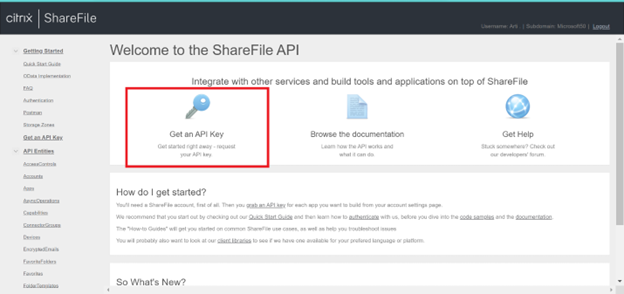

Seleccione Obtener una clave de API.

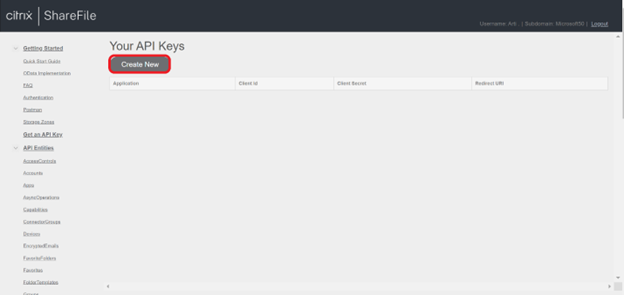

Para generar claves de API (id. de cliente y secreto de cliente), vaya a Crear nuevo.

Rellene los campos siguientes:

Nombre de la aplicación: Microsoft Defender for Cloud Apps (también puede elegir otro nombre).

Dirección URL de redireccionamiento:

https://portal.cloudappsecurity.com/api/oauth/saga.Para los clientes de GCC del Gobierno de EE. UU., escriba

https://portal.cloudappsecuritygov.com/api/oauth/sagacomo la dirección URL de redireccionamiento.En el caso de los clientes de GCC High del gobierno de EE. UU., escriba

https://portal.cloudappsecurity.us/api/oauth/sagacomo la dirección URL de redireccionamiento.

Seleccione Generar clave de API.

Copie el identificador de cliente y el secreto de cliente.

Configuración de Defender for Cloud Apps

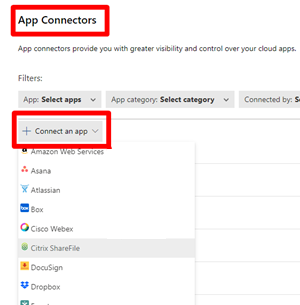

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones.

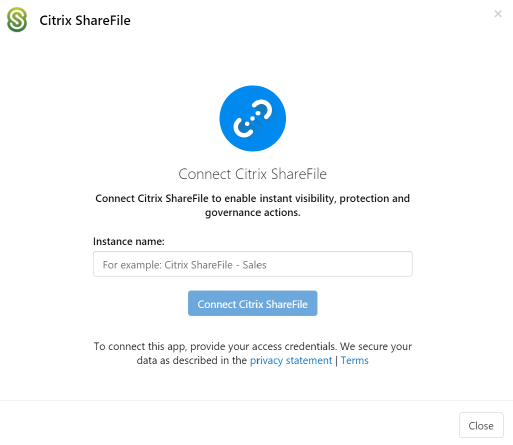

En la página Conectores de aplicaciones, seleccione +Conectar una aplicación, seguido de Citrix ShareFile.

En el elemento emergente, asigne un nombre descriptivo al conector y seleccione Conectar Citrix ShareFile.

En la siguiente pantalla, escriba los campos siguientes:

- El id. de cliente y el secreto de cliente que creó en el portal de citrix ShareFile API.

- Subdominio de cliente: escriba el subdominio de la cuenta. Por ejemplo, si la dirección URL de la cuenta es "mycompany.sharefile.com", escribiría "mycompany".

Seleccione Conectar en Citrix ShareFile.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones. Asegúrese de que el estado del conector de aplicaciones conectado es Conectado.

Límites de velocidad

El límite de velocidad predeterminado es de 420 solicitudes por minuto.

Pasos siguientes

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.