Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Las directivas permiten definir el modo en que quiere que se comporten sus usuarios en la nube. Le permiten detectar comportamientos, infracciones o puntos de datos y actividades sospechosos en el entorno de la nube. Si es necesario, puede integrar flujos de trabajo de corrección para lograr la reducción de riesgos completa. Existen varios tipos de directivas que se corresponden con los distintos tipos de información que quiere recopilar sobre el entorno de la nube y los tipos de acciones de corrección que es posible que quiera realizar.

Por ejemplo, si hay una amenaza de infracción de datos que quiere poner en cuarentena, necesita un tipo de directiva diferente que si desea impedir que su organización use una aplicación en la nube de riesgo.

Nota:

A medida que Microsoft Defender avanza hacia una plataforma de identidad totalmente unificada, algunas canalizaciones de datos Defender for Cloud Apps permanecen independientes. Defender for Cloud Apps directivas y detecciones integradas usan una canalización de datos independiente que aún no está integrada con el inventario de identidades. Las correlaciones definidas en el inventario de identidades no afectan actualmente a estas características. Para obtener una lista completa de las características afectadas, consulte Habilitación de la integración del inventario de identidades.

Tipos de directivas

Al examinar la página Administración de directivas, las distintas directivas y plantillas se pueden distinguir por tipo e icono para ver qué directivas están disponibles. Las directivas se pueden ver juntas en la pestaña Todos las directivas o en sus respectivas pestañas de categoría. Las directivas disponibles dependen del origen de datos y de lo que haya habilitado en Defender for Cloud Apps para su organización. Por ejemplo, si cargó registros de detección de nube, se muestran las directivas relacionadas con la detección de la nube.

Se pueden crear los siguientes tipos de directivas:

| Icono de tipo de directiva | Tipo de directiva | Categoría | Uso |

|---|---|---|---|

|

Directiva de actividad | Detección de amenazas | Las directivas de actividad permiten aplicar una amplia gama de procesos automatizados mediante las API del proveedor de aplicaciones. Estas directivas le permiten supervisar actividades específicas realizadas por varios usuarios o seguir tasas inesperadamente altas de un determinado tipo de actividad. Más información |

|

Directiva de detección de anomalías | Detección de amenazas | Las directivas de detección de anomalías permiten buscar actividades inusuales en la nube. La detección se basa en los factores de riesgo que se establecen para alertarle cuando ocurre algo que es diferente de la línea base de la organización o de la actividad normal del usuario. Más información |

|

Directiva de aplicaciones de OAuth | Detección de amenazas | Las directivas de aplicación de OAuth le permiten investigar qué permisos solicitó cada aplicación de OAuth y aprobarla o revocarla automáticamente. Se trata de directivas integradas que vienen con Defender for Cloud Apps y no se pueden crear. Más información |

|

Directiva de detección de malware | Detección de amenazas | Las directivas de detección de malware le permiten identificar archivos malintencionados en el almacenamiento en la nube y aprobarlos o revocarlos automáticamente. Se trata de una directiva integrada que incluye Defender for Cloud Apps y no se puede crear. Más información |

|

Directiva de archivo | Protección de la información | Las directivas de archivo permiten examinar las aplicaciones en la nube en busca de archivos o tipos de archivo especificados (compartidos, compartidos con dominios externos), datos (información de propiedad, datos personales, información de tarjeta de crédito y otros tipos de datos) y aplicar acciones de gobernanza a los archivos (las acciones de gobernanza son específicas de la aplicación en la nube). Más información |

|

Directiva de acceso | Acceso condicional | Las directivas de acceso proporcionan supervisión y control en tiempo real sobre los inicios de sesión de usuario en las aplicaciones en la nube. Más información |

|

Directiva de sesión | Acceso condicional | Las directivas de sesión proporcionan supervisión y control en tiempo real de la actividad de los usuarios en las aplicaciones en la nube. Más información |

|

Directiva de detección de aplicaciones | Shadow IT | Las directivas de detección de aplicaciones le permiten establecer alertas que le notifican cuando se detectan aplicaciones nuevas en su organización. Más información |

Identificación del riesgo

Defender para aplicaciones en la nube le ayuda a mitigar distintos riesgos en la nube. Puede configurar cualquier directiva y alerta para asociarse a uno de los siguientes riesgos:

Control de acceso: ¿Quién accede a qué desde dónde?

Supervise continuamente el comportamiento y detecte actividades anómalas, incluidos ataques internos y externos de alto riesgo, y aplique una directiva para alertar, bloquear o requerir la verificación de identidad para cualquier aplicación o acción específica dentro de una aplicación. Habilita las directivas de control de acceso local y móvil basadas en el usuario, el dispositivo y la geografía con bloqueo general y vista granular, edición y bloqueo. Detecte eventos de inicio de sesión sospechosos, incluidos errores de autenticación multifactor, errores de inicio de sesión de cuenta deshabilitados y eventos de suplantación.

Cumplimiento: ¿Se han infringido los requisitos de cumplimiento?

Catalogar e identificar datos confidenciales o regulados, incluidos los permisos de uso compartido para cada archivo, almacenados en servicios de sincronización de archivos para garantizar el cumplimiento de normativas como PCI, SOX e HIPAA.

Control de configuración: ¿Se están realizando cambios no autorizados en la configuración?

Supervise los cambios de configuración, incluida la manipulación de la configuración remota.

Detección de nube: ¿Se usan nuevas aplicaciones en su organización? ¿Tienes un problema con el uso de aplicaciones de Shadow IT que no conoces?

Valore el riesgo general de cada aplicación en la nube en función de las certificaciones y procedimientos recomendados normativos y del sector. Permite supervisar el número de usuarios, actividades, volumen de tráfico y horas de uso típicas de cada aplicación en la nube.

DLP: ¿Los archivos propietarios se comparten públicamente? ¿Necesita poner en cuarentena los archivos?

La integración de DLP local proporciona integración y corrección de bucles cerrados con soluciones DLP locales existentes.

Cuentas con privilegios: ¿Necesita supervisar las cuentas de administrador?

Supervisión de la actividad en tiempo real e informes de usuarios y administradores con privilegios.

Control de uso compartido: ¿Cómo se comparten los datos en el entorno de nube?

Inspeccione el contenido de los archivos y el contenido en la nube y aplique directivas de uso compartido internas y externas. Supervise la colaboración y aplique directivas de uso compartido, como bloquear el uso compartido de archivos fuera de su organización.

Detección de amenazas: ¿Hay actividades sospechosas que amenazan el entorno de nube?

Reciba notificaciones en tiempo real por cualquier infracción de directiva o umbral de actividad por correo electrónico. Mediante la aplicación de algoritmos de aprendizaje automático, Defender for Cloud Apps permite detectar comportamientos que podrían indicar que un usuario usa datos incorrectamente.

Cómo controlar el riesgo

Siga este proceso para controlar el riesgo con directivas:

Cree una directiva a partir de una plantilla o una consulta.

Ajuste la directiva para lograr los resultados esperados.

Agregue acciones automatizadas para responder y corregir los riesgos automáticamente.

Crear una directiva

Puede usar las plantillas de directiva de Defender for Cloud Apps como base para todas las directivas o crear directivas a partir de una consulta.

Las plantillas de directiva le ayudan a establecer los filtros y configuraciones correctos necesarios para detectar eventos específicos de interés en su entorno. Las plantillas incluyen directivas de todos los tipos y se pueden aplicar a varios servicios.

Para crear una directiva a partir de plantillas de directiva, siga estos pasos:

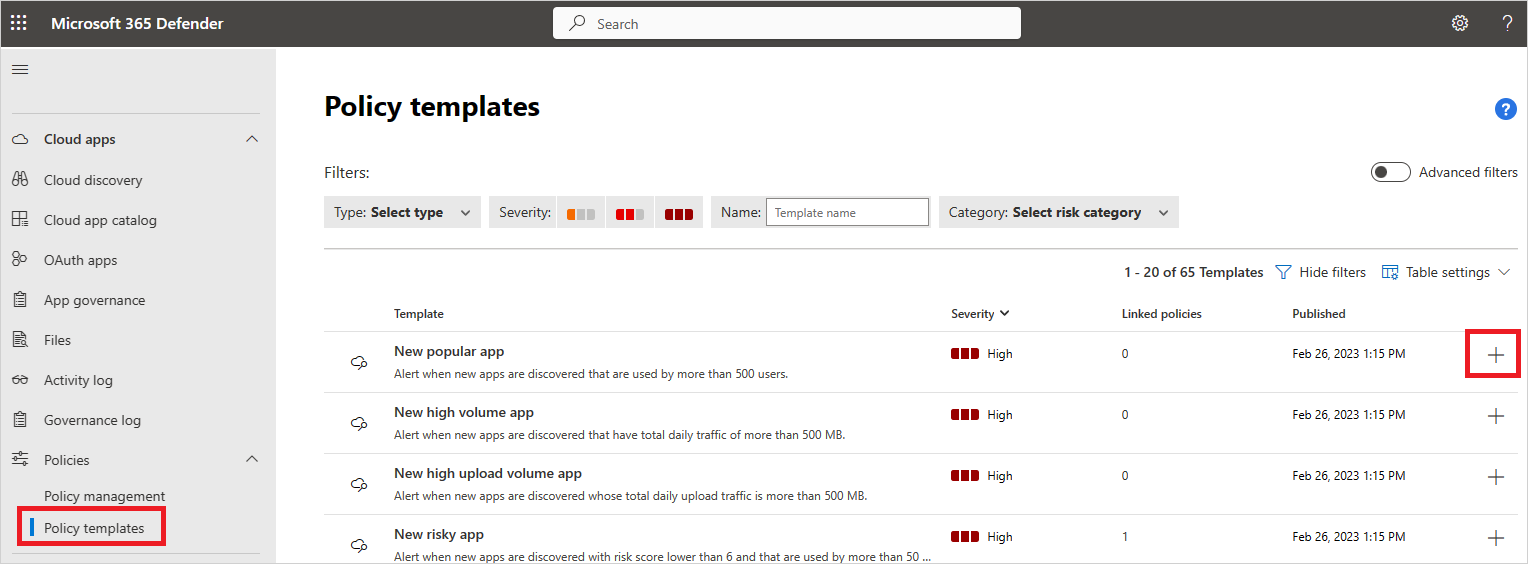

En Microsoft Defender Portal, en Aplicaciones en la nube, vaya a Directivas ->Plantillas de directiva.

Seleccione el signo más (+) situado en el extremo derecho de la fila de la plantilla que desea usar. Se abre una página crear directiva, con la configuración predefinida de la plantilla.

Modifique la plantilla según sea necesario para la directiva personalizada. Todas las propiedades y campos de esta nueva directiva basada en plantillas se pueden modificar según sus necesidades.

Nota:

Al usar los filtros de directiva, Contains busca solo palabras completas, separadas por comas, puntos, espacios o caracteres de subrayado. Por ejemplo, si busca malware o virus, encuentra virus_malware_file.exe pero no encuentra malwarevirusfile.exe. Si busca malware.exe, encontrará todos los archivos con malware o exe en su nombre de archivo, mientras que si busca "malware.exe" (con las comillas) solo encontrará archivos que contienen exactamente "malware.exe".

Equals busca solo la cadena completa, por ejemplo, si busca malware.exe encuentra malware.exe pero no malware.exe.txt.Después de crear la nueva directiva basada en plantillas, aparece un vínculo a la nueva directiva en la columna Directivas vinculadas de la tabla de plantillas de directiva junto a la plantilla desde la que se creó la directiva. Puede crear tantas directivas como desee a partir de cada plantilla y todas estarán vinculadas a la plantilla original. La vinculación permite realizar un seguimiento de todas las directivas creadas con la misma plantilla.

Como alternativa, puede crear una directiva durante la investigación. Si va a investigar el registro de actividad, Files o identidades y explora en profundidad para buscar algo específico, en cualquier momento puede crear una nueva directiva basada en los resultados de la investigación.

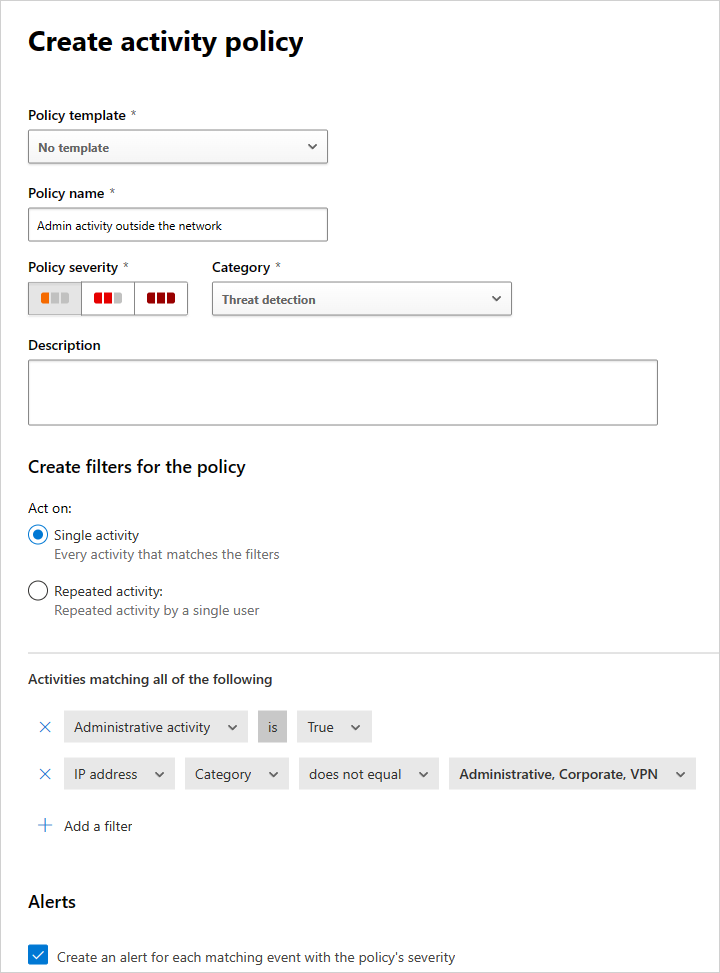

Por ejemplo, es posible que quiera crear uno si examina el registro de actividad y ve una actividad de administrador desde fuera de las direcciones IP de su oficina.

Para crear una directiva basada en los resultados de la investigación, siga estos pasos:

En el portal de Microsoft Defender, vaya a una de estas opciones:

- Aplicaciones en la nube:>registro de actividad

- Cloud Apps ->Files

- Activos ->Identidades

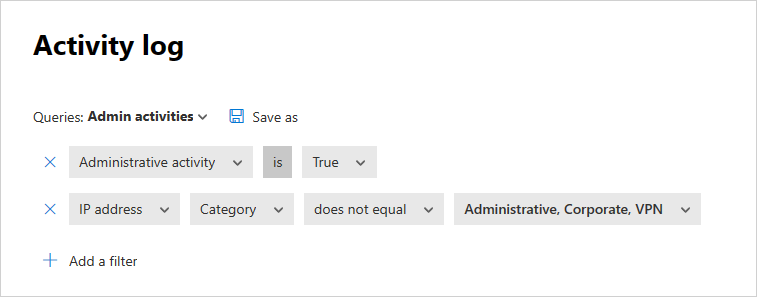

Use los filtros de la parte superior de la página para limitar los resultados de la búsqueda al área sospechosa. Por ejemplo, en la página Registro de actividad, seleccione Actividad administrativa y seleccione True. A continuación, en Dirección IP, seleccione Categoría y establezca el valor para que no incluya las categorías de direcciones IP que ha creado para los dominios reconocidos, como las direcciones IP de administrador, corporativas y VPN.

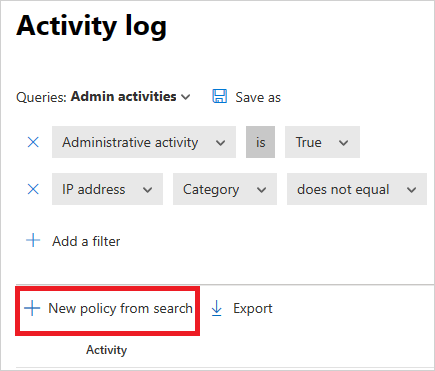

Debajo de la consulta, seleccione Nueva directiva en la búsqueda.

Se abre una página crear directiva que contiene los filtros que usó en la investigación.

Modifique la plantilla según sea necesario para la directiva personalizada. Todas las propiedades y campos de esta nueva directiva basada en investigación se pueden modificar según sus necesidades.

Nota:

Al usar los filtros de directiva, Contains busca solo palabras completas, separadas por comas, puntos, espacios o caracteres de subrayado. Por ejemplo, si busca malware o virus, encuentra virus_malware_file.exe pero no encuentra malwarevirusfile.exe.

Equals busca solo la cadena completa, por ejemplo, si busca malware.exe encuentra malware.exe pero no malware.exe.txt.

Nota:

Para obtener más información sobre cómo establecer los campos de directiva, consulte la documentación de directiva correspondiente:

Directivas de actividad de usuario

Incorporación de acciones automatizadas para responder y corregir riesgos automáticamente

Para obtener una lista de las acciones de gobernanza disponibles por aplicación, consulte El gobierno de aplicaciones conectadas.

También puede establecer la directiva para que le envíe una alerta por correo electrónico cuando se detecten coincidencias.

Para establecer las preferencias de notificación, vaya a Email preferencias de notificación.

Habilitación y deshabilitación de directivas

Después de crear una directiva, puede habilitarla o deshabilitarla. Deshabilitar evita la necesidad de eliminar una directiva después de crearla para detenerla. En su lugar, si por algún motivo desea detener la directiva, deshabilite la directiva hasta que decida habilitarla de nuevo.

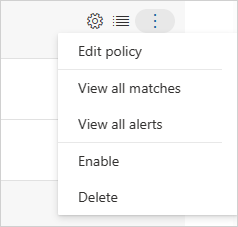

Para habilitar una directiva, en la página Directiva , seleccione los tres puntos al final de la fila de la directiva que desea habilitar. Seleccione Habilitar.

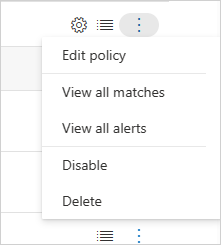

Para deshabilitar una directiva, en la página Directiva , seleccione los tres puntos al final de la fila de la directiva que desea deshabilitar. Seleccione Deshabilitar.

De forma predeterminada, después de crear una nueva directiva, está habilitada.

Informe de información general de directivas

Defender for Cloud Apps permite exportar un informe de información general sobre directivas que muestra métricas de alerta agregadas por directiva para ayudarle a supervisar, comprender y personalizar las directivas para proteger mejor su organización.

Para exportar un registro, siga estos pasos:

En la página Directivas , seleccione el botón Exportar .

Especifique el intervalo de tiempo necesario.

Seleccione Exportar. Este proceso puede tardar algún tiempo.

Para descargar el informe exportado:

Una vez que el informe esté listo, en Microsoft Defender Portal, vaya a Informes y, a continuación, a Cloud Apps ->Exported reports (Informes exportados de Cloud Apps).

En la tabla, seleccione el informe correspondiente y, a continuación, seleccione Descargar.

Pasos siguientes

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.