Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Nota:

El blog de tech community: Detección de dispositivos de red y evaluaciones de vulnerabilidades (publicado 04-13-2021) proporciona información sobre las nuevas funcionalidades de detección de dispositivos de red en Defender para punto de conexión. En este artículo se proporciona información general sobre el desafío que está diseñado para abordar la detección de dispositivos de red e información detallada sobre cómo empezar a usar estas nuevas funcionalidades.

Las funcionalidades de detección de red están disponibles en la sección Inventario de dispositivos del portal de Microsoft Defender y Microsoft Defender XDR consolas.

Se usa un dispositivo Microsoft Defender para punto de conexión designado en cada segmento de red para realizar exámenes autenticados periódicos de dispositivos de red preconfigurados. Una vez detectadas, las funcionalidades de administración de vulnerabilidades de Defender para punto de conexión proporcionan flujos de trabajo integrados para proteger los conmutadores, enrutadores, controladores WLAN, firewalls y puertas de enlace vpn detectados.

Una vez detectados y clasificados los dispositivos de red, los administradores de seguridad pueden recibir las recomendaciones de seguridad más recientes y revisar las vulnerabilidades detectadas recientemente en los dispositivos de red implementados en sus organizaciones.

Nota:

El examen autenticado de Windows está en desuso desde el 18 de diciembre de 2025. Para obtener más información, vea Preguntas más frecuentes sobre desuso del examen autenticado de Windows.

Enfoque

Los dispositivos de red no se administran como puntos de conexión estándar, ya que Defender para punto de conexión no tiene un sensor integrado en los propios dispositivos de red. Estos tipos de dispositivos requieren un enfoque sin agente donde un examen remoto obtiene la información necesaria de los dispositivos. En función de la topología de red y las características, un solo dispositivo o algunos dispositivos incorporados a Microsoft Defender para punto de conexión realiza exámenes autenticados de dispositivos de red mediante SNMP (solo lectura).

Nota:

Los exámenes autenticados admiten SNMPv2 y SNMPv3.

Hay dos tipos de dispositivos que debe tener en cuenta:

- Dispositivo de examen: dispositivo que ya está incorporado y que se usa para examinar los dispositivos de red.

- Dispositivos de red: los dispositivos de red que tiene previsto examinar e incorporar.

Administración de vulnerabilidades para dispositivos de red

Una vez detectados y clasificados los dispositivos de red, los administradores de seguridad pueden recibir las recomendaciones de seguridad más recientes y revisar las vulnerabilidades detectadas recientemente en los dispositivos de red implementados en sus organizaciones.

Sistemas operativos compatibles

Actualmente se admiten los siguientes sistemas operativos:

- Cisco IOS, IOS-XE, NX-OS

- Fortinet FortiOS

- Juniper JUNOS

- HPE Aruba Networking ArubaOS, AOS-CX

- HPE ArubaOS, software de conmutador de procurva

- Palo Alto Networks PAN-OS

Con el tiempo se agregarán más proveedores de redes y sistema operativo, en función de los datos recopilados del uso del cliente. Por lo tanto, se recomienda configurar todos los dispositivos de red, incluso si no se especifican en esta lista.

Como empezar

El primer paso consiste en seleccionar un dispositivo que realice los exámenes de red autenticados.

Decida un dispositivo incorporado de Defender para punto de conexión (cliente o servidor) que tenga una conexión de red al puerto de administración para los dispositivos de red que planea examinar.

El tráfico SNMP entre el dispositivo de examen de Defender para punto de conexión y los dispositivos de red de destino debe permitirse (por ejemplo, mediante el firewall).

Decida qué dispositivos de red se evalúan para detectar vulnerabilidades (por ejemplo: un conmutador Cisco o un firewall de Palo Alto Networks).

Asegúrese de que SNMP de solo lectura está habilitado en todos los dispositivos de red configurados para permitir que el dispositivo de examen de Defender para punto de conexión consulte los dispositivos de red configurados. La "escritura SNMP" no es necesaria para la funcionalidad adecuada de esta característica.

Obtenga las direcciones IP de los dispositivos de red que se van a examinar (o las subredes donde se implementan estos dispositivos).

Obtenga las credenciales SNMP de los dispositivos de red (por ejemplo: Community String, noAuthNoPriv, authNoPriv, authPriv). Debe proporcionar las credenciales al configurar un nuevo trabajo de detección.

Configuración del cliente proxy: no se requiere ninguna configuración adicional que no sea los requisitos de proxy de dispositivo de Defender para punto de conexión.

Para permitir que el analizador se autentique y funcione correctamente, es esencial agregar los siguientes dominios o direcciones URL:

*.security.microsoft.comlogin.microsoftonline.com*.blob.core.windows.net/networkscannerstable/*

Nota:

No todas las direcciones URL se especifican en la lista documentada de Defender para punto de conexión de la recopilación de datos permitida.

Permissions

Para configurar los trabajos de examen, se requiere la siguiente opción de permiso de usuario: Administrar la configuración de seguridad en Defender. Para encontrar el permiso, vaya a Roles de configuración>. Para obtener más información, vea Crear y administrar roles para el control de acceso basado en roles.

Requisito previo de la versión de Windows para el analizador

El escáner se admite en Windows 10, versión 1903 y Windows Server, versión 1903 y posteriores. Para obtener más información, consulte Windows 10, versión 1903 y Windows Server, versión 1903.

Nota:

Hay un límite de 40 instalaciones de escáner por inquilino.

Instalación del analizador

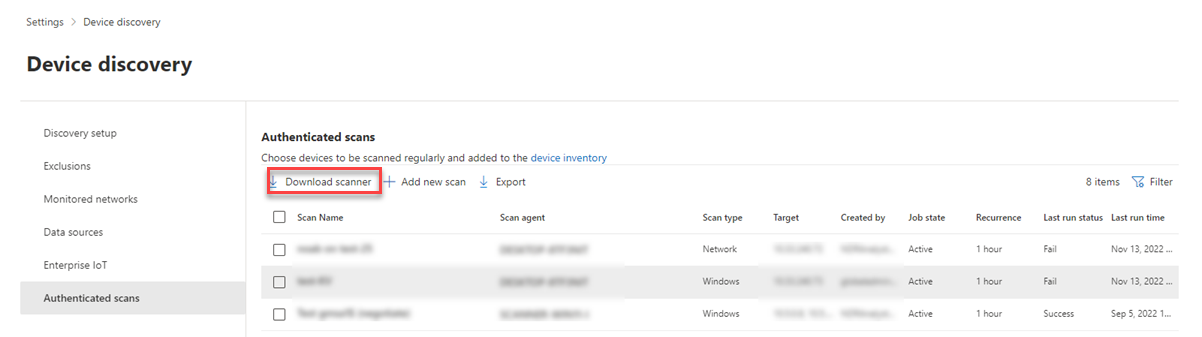

Vaya a Configuración de seguridad > de Microsoft 365Detección>>dedispositivos Exámenes autenticados.

Descargue el escáner e instálelo en el dispositivo de examen designado de Defender para punto de conexión.

Instalación del escáner & registro

El proceso de inicio de sesión se puede completar en el propio dispositivo de examen designado o en cualquier otro dispositivo (por ejemplo, el dispositivo cliente personal).

Nota:

Tanto la cuenta con la que el usuario inicia sesión como el dispositivo que se usa para completar el proceso de inicio de sesión deben estar en el mismo inquilino donde el dispositivo se incorpora a Microsoft Defender para punto de conexión.

Para completar el proceso de registro del analizador:

Copie y siga la dirección URL que aparece en la línea de comandos y use el código de instalación proporcionado para completar el proceso de registro.

Nota:

Es posible que tenga que cambiar la configuración del símbolo del sistema para poder copiar la dirección URL.

Escriba el código e inicie sesión con una cuenta de Microsoft que tenga el permiso de Defender para punto de conexión denominado "Administrar la configuración de seguridad en Defender".

Cuando haya terminado, verá un mensaje que confirma que ha iniciado sesión.

Novedades para el escáner

El analizador tiene una tarea programada que, de forma predeterminada, está configurada para buscar actualizaciones con regularidad. Cuando se ejecuta la tarea, compara la versión del analizador en el dispositivo cliente con la versión del agente en la ubicación de actualización. La ubicación de actualización es donde Windows busca actualizaciones, como en un recurso compartido de red o desde Internet.

Si hay una diferencia entre las dos versiones, el proceso de actualización determina qué archivos son distintos y es necesario actualizar en el equipo local. Una vez que se determinan las actualizaciones necesarias, se inicia la descarga de las actualizaciones.

Configuración de un nuevo examen autenticado de dispositivo de red

Vaya a Configuración Detección>>dedispositivos Exámenes autenticados en el portal de Microsoft Defender.

Seleccione Add new scan (Agregar nuevo examen), seleccione Network device authenticated scan (Examen autenticado del dispositivo de red) y seleccione Next (Siguiente).

Elija si desea activar el examen.

Escriba un nombre de examen.

Seleccione el dispositivo de examen: el dispositivo incorporado que usa para examinar los dispositivos de red.

Escriba el destino (intervalo): intervalos de direcciones IP o nombres de host que desea examinar. Puede especificar las direcciones o importar un archivo CSV. La importación de un archivo invalida las direcciones agregadas manualmente.

Seleccione el intervalo de examen: de forma predeterminada, el examen se ejecuta cada cuatro horas. Puede cambiar el intervalo de examen o hacer que solo se ejecute una vez; para ello, seleccione No repetir.

Elija el método de autenticación.

Puede seleccionar Usar azure KeyVault para proporcionar credenciales: si administra las credenciales en Azure KeyVault, puede escribir la dirección URL de KeyVault de Azure y Azure nombre del secreto de KeyVault al que el dispositivo de examen tendrá acceso para proporcionar las credenciales. El valor del secreto depende del método autenticado que elija, como se describe en la tabla siguiente:

Método de autenticación Azure valor secreto de KeyVault AuthPrivNombre de usuario; AuthPassword; PrivPassword AuthNoPrivNombre de usuario; AuthPassword CommunityStringCommunityString Seleccione Siguiente para ejecutar o omitir el examen de prueba.

Seleccione Siguiente para revisar la configuración y seleccione Enviar para crear el nuevo examen autenticado del dispositivo de red.

Nota:

Para evitar la duplicación de dispositivos en el inventario de dispositivos de red, asegúrese de que cada dirección IP esté configurada solo una vez en varios dispositivos de examen.

Examinar y agregar dispositivos de red

Durante el proceso de instalación, puede realizar un examen de prueba de una sola vez para comprobar que:

- Hay conectividad entre el dispositivo de examen de Defender para punto de conexión y los dispositivos de red de destino configurados.

- Las credenciales de SNMP configuradas son correctas.

Cada dispositivo de examen puede admitir hasta 1500 exámenes correctos de direcciones IP. Por ejemplo, si examina 10 subredes diferentes donde solo 100 direcciones IP devuelven resultados correctos, puede examinar 1400 direcciones IP más desde otras subredes en el mismo dispositivo de examen.

Si hay varios intervalos de direcciones IP o subredes que examinar, los resultados del examen de prueba tardan varios minutos en aparecer. Hay un examen de prueba disponible para un máximo de 1024 direcciones.

Una vez que aparezcan los resultados, puede elegir qué dispositivos incluir en el examen periódico. Si omite la visualización de los resultados del examen, todas las direcciones IP configuradas se agregan al examen autenticado del dispositivo de red (independientemente de la respuesta del dispositivo). Los resultados del examen también se pueden exportar.

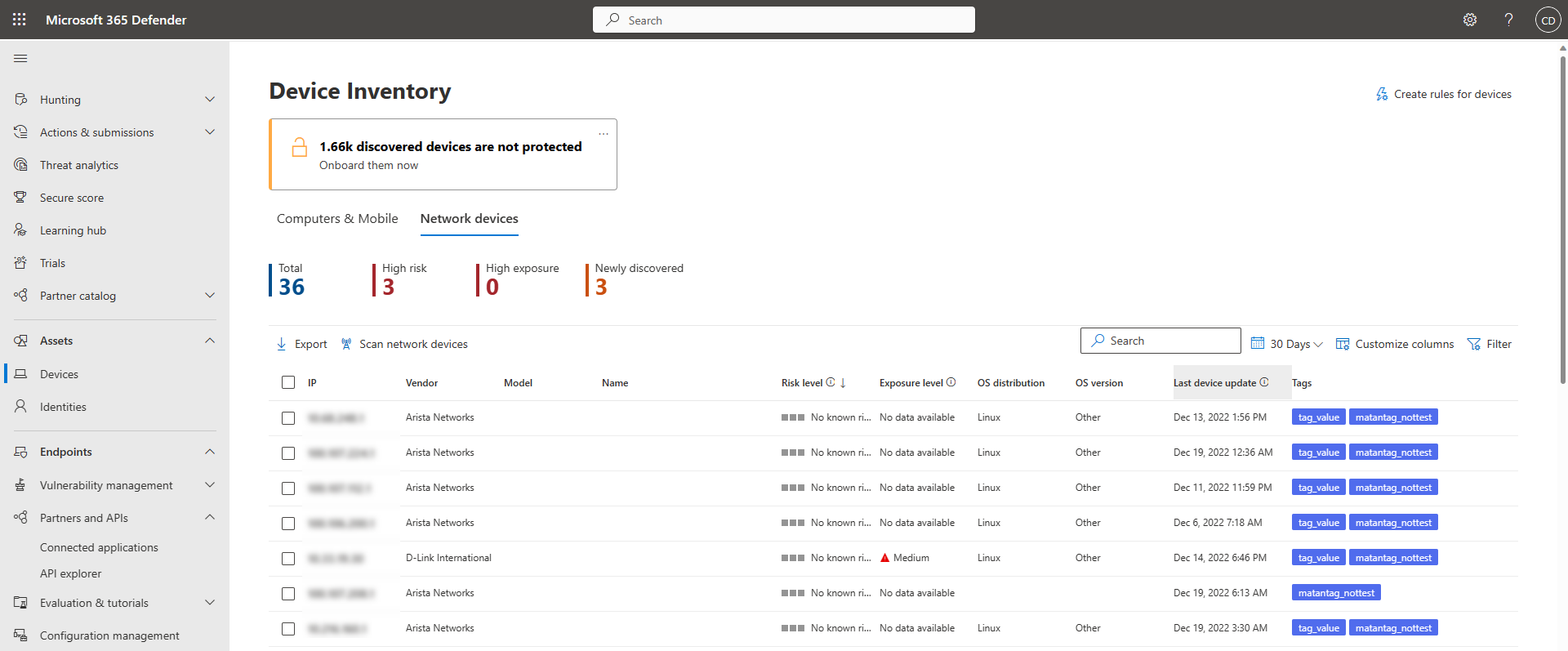

Inventario de dispositivos

Los dispositivos recién detectados se muestran en la nueva pestaña Dispositivos de red de la página Inventario de dispositivos. Puede tardar hasta dos horas después de agregar un trabajo de examen hasta que se actualicen los dispositivos.

Solución de problemas

Error en la instalación del escáner

Compruebe que las direcciones URL necesarias se agregan a los dominios permitidos en la configuración del firewall. Además, asegúrese de que la configuración del proxy esté configurada como se describe en Configuración del proxy de dispositivo y la conectividad a Internet.

La página web de Microsoft.com/devicelogin no se mostró

Compruebe que las direcciones URL necesarias se agregan a los dominios permitidos en el firewall. Además, asegúrese de que la configuración del proxy esté configurada como se describe en Configuración del proxy de dispositivo y la conectividad a Internet.

Los dispositivos de red no se muestran en el inventario de dispositivos después de varias horas

Los resultados del examen deben actualizarse unas horas después del examen inicial que tuvo lugar después de completar la configuración del examen autenticado del dispositivo de red.

Si aún no se muestran los dispositivos, compruebe que el servicio MdatpNetworkScanService se ejecuta en los dispositivos que se examinan, en los que instaló el escáner, y realice un "Examen de ejecución" en la configuración de examen autenticado del dispositivo de red pertinente.

Si sigue sin obtener resultados después de 5 minutos, reinicie el servicio.

El tiempo de la última vez que se ve en los dispositivos es superior a 24 horas

Compruebe que el escáner se ejecuta correctamente. A continuación, vaya a la definición del examen y seleccione "Ejecutar prueba". Compruebe qué mensajes de error están devolviendo de las direcciones IP pertinentes.

Mi escáner está configurado, pero los exámenes no se están ejecutando

Dado que el analizador autenticado usa actualmente un algoritmo de cifrado que no es compatible con los estándares federales de procesamiento de información (FIPS), el analizador no puede funcionar cuando una organización exige el uso de algoritmos compatibles con FIPS.

Para permitir algoritmos que no son compatibles con FIPS, establezca el siguiente valor en el Registro para los dispositivos donde se ejecuta el analizador:

Equipo\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\FipsAlgorithmPolicy con un valor DWORD denominado Enabled y un valor de 0x0.

Los algoritmos compatibles con FIPS solo se usan en relación con departamentos y agencias del Estados Unidos gobierno federal.

Permiso de usuario necesario Administración de vulnerabilidades de Defender

El registro terminó con un error: "Parece que no tiene permisos suficientes para agregar un nuevo agente. El permiso necesario es "Administrar la configuración de seguridad en Defender".

Presione cualquier tecla para salir.

Pida al administrador del sistema que le asigne los permisos necesarios. Como alternativa, pida a otro miembro relevante que le ayude con el proceso de inicio de sesión proporcionándole el código y el vínculo de inicio de sesión.

Error en el proceso de registro mediante el vínculo proporcionado en la línea de comandos en el proceso de registro

Pruebe con otro explorador o copie el vínculo de inicio de sesión y el código en otro dispositivo.

Texto demasiado pequeño o no se puede copiar texto desde la línea de comandos

Cambie la configuración de la línea de comandos en el dispositivo para permitir la copia y cambiar el tamaño del texto.