Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Sugerencia

¿Sabía que puede probar las características de Microsoft Defender para Office 365 Plan 2 de forma gratuita? Use la prueba de Defender para Office 365 de 90 días en el centro de pruebas del portal de Microsoft Defender. Obtenga información sobre quién puede registrarse y los términos de prueba en Probar Microsoft Defender para Office 365.

Documentos seguros es una característica premium que usa el back-end en la nube de Microsoft Defender para punto de conexión para examinar documentos de Office abiertos en la vista protegida o Protección de aplicaciones para Office.

Los usuarios no necesitan que Defender para punto de conexión esté instalado en sus dispositivos locales para obtener protección de documentos seguros. Los usuarios obtienen protección de documentos seguros si se cumplen todos los requisitos siguientes:

Documentos seguros está habilitado en la organización como se describe en este artículo.

Las licencias de un plan de licencias necesarias se asignan a los usuarios. Los documentos seguros se controlan mediante el plan de servicio Office 365 SafeDocs (o SAFEDOCS o bf6f5520-59e3-4f82-974b-7dbbc4fd27c7) (también conocido como servicio). Este plan de servicio está disponible en los siguientes planes de licencia (también conocidos como planes de licencia, planes de Microsoft 365 o productos):

- Microsoft 365 A5 para profesores

- Microsoft 365 A5 para estudiantes

- Seguridad de Microsoft 365 E5

Los documentos seguros no se incluyen en los planes de licencia de Microsoft Defender para Office 365.

Para obtener más información, consulte Nombres de producto e identificadores de plan de servicio para licencias.

Usan Aplicaciones Microsoft 365 para empresas (anteriormente conocida como Office 365 ProPlus) versión 2004 o posterior.

¿Qué necesita saber antes de empezar?

Abra el portal de Microsoft Defender en https://security.microsoft.com. Para ir directamente a la página Datos adjuntos seguros , use https://security.microsoft.com/safeattachmentv2.

Para conectarse al PowerShell de Exchange Online, consulte Conexión a Exchange Online PowerShell.

Debe tener asignados permisos para poder realizar los procedimientos de este artículo. Tiene las siguientes opciones:

Microsoft Defender XDR control de acceso basado en rol unificado (RBAC) (si Email & colaboración>Defender para Office 365 permisos es

Activo. Afecta solo al portal de Defender, no a PowerShell: Autorización y configuración/Configuración de seguridad/Configuración de seguridad principal (administrar) o Autorización y configuración/Configuración de seguridad/Configuración de seguridad principal (lectura).

Activo. Afecta solo al portal de Defender, no a PowerShell: Autorización y configuración/Configuración de seguridad/Configuración de seguridad principal (administrar) o Autorización y configuración/Configuración de seguridad/Configuración de seguridad principal (lectura).-

- Configuración de los documentos seguros: pertenencia a los grupos de roles Administración de la organización o Administrador de seguridad .

- Acceso de solo lectura a la configuración de documentos seguros: pertenencia a los grupos de roles Lector global, Lector de seguridad o Administración de la organización de solo vista .

Microsoft Entra permisos: la pertenencia a los roles Administrador* global, Administrador de seguridad, Lector global o Lector de seguridad proporciona a los usuarios los permisos y permisos necesarios para otras características de Microsoft 365.

Importante

* Microsoft recomienda usar roles con los permisos más mínimos. El uso de cuentas con permisos inferiores ayuda a mejorar la seguridad de su organización. Administrador global es un rol con muchos privilegios que debe limitarse a escenarios de emergencia cuando no se puede usar un rol existente.

¿Cómo controla Microsoft los datos?

Para mantenerlo protegido, Documentos seguros envía información de archivo a la nube de Microsoft Defender para punto de conexión para su análisis. Puede encontrar detalles sobre cómo Microsoft Defender para punto de conexión controla los datos aquí: Microsoft Defender para punto de conexión almacenamiento de datos y privacidad.

La información de archivo enviada por Documentos seguros no se conserva en Defender para punto de conexión más allá del tiempo necesario para el análisis (normalmente, menos de 24 horas).

Uso del portal de Microsoft Defender para configurar documentos seguros

En el portal de Microsoft Defender, vaya a la página Datos adjuntos seguros en https://security.microsoft.com, vaya a Email &Directivas de colaboración >& Reglas>Directivas de amenazas>Datos adjuntos seguros en la sección Directivas. O bien, para ir directamente a la página Datos adjuntos seguros , use https://security.microsoft.com/safeattachmentv2.

En la página Datos adjuntos seguros , seleccione

Configuración global.

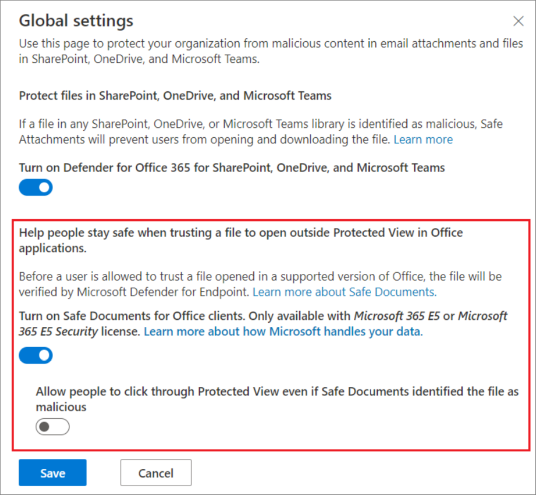

Configuración global.En el control flotante Configuración global que se abre, confirme o configure los siguientes valores:

-

Active Documentos seguros para clientes de Office: mueva el botón de alternancia a la derecha para activar la característica:

.

. -

Permitir a los usuarios hacer clic en la vista protegida incluso si documentos seguros identificaron el archivo como malintencionado: se recomienda desactivar esta opción

.

.

Cuando haya terminado en el control flotante Configuración global , seleccione Guardar.

-

Active Documentos seguros para clientes de Office: mueva el botón de alternancia a la derecha para activar la característica:

Uso de Exchange Online PowerShell para configurar documentos seguros

Si prefiere usar PowerShell para configurar documentos seguros, use la siguiente sintaxis en Exchange Online PowerShell:

Set-AtpPolicyForO365 -EnableSafeDocs <$true | $false> -AllowSafeDocsOpen <$true | $false>

- El parámetro EnableSafeDocs habilita o deshabilita documentos seguros para toda la organización.

- El parámetro AllowSafeDocsOpen permite o impide que los usuarios salgan de la vista protegida (es decir, abrir el documento) si el documento se ha identificado como malintencionado.

En este ejemplo se habilitan los documentos seguros para toda la organización y se impide que los usuarios abran documentos que se han identificado como malintencionados desde la vista protegida.

Set-AtpPolicyForO365 -EnableSafeDocs $true -AllowSafeDocsOpen $false

Para obtener información detallada sobre la sintaxis y los parámetros, vea Set-AtpPolicyForO365.

Configuración del acceso individual a documentos seguros

Si desea permitir o bloquear de forma selectiva el acceso a la característica Documentos seguros, siga estos pasos:

- Active Documentos seguros en el portal de Microsoft Defender o Exchange Online PowerShell como se describió anteriormente en este artículo.

- Use Microsoft Graph PowerShell para deshabilitar documentos seguros para usuarios específicos, como se describe en Deshabilitar servicios específicos de Microsoft 365 para usuarios específicos para un plan de licencias específico.

El nombre del plan de servicio que se va a deshabilitar en PowerShell es SAFEDOCS.

Para más información, consulte los siguientes artículos:

- Visualización de licencias y servicios de Microsoft 365 con PowerShell

- Visualización de los detalles del servicio y la licencia de la cuenta de Microsoft 365 con PowerShell

- Nombres de productos e identificadores de planes de servicio para licencias

Incorporación al servicio Microsoft Defender para punto de conexión para habilitar las funcionalidades de auditoría

Para habilitar las funcionalidades de auditoría, el dispositivo local debe tener instalado Microsoft Defender para punto de conexión. Para implementar Microsoft Defender para punto de conexión, debe pasar por las distintas fases de la implementación. Después de la incorporación, puede configurar las funcionalidades de auditoría en el portal de Microsoft Defender.

Para más información, consulte Incorporación al servicio de Microsoft Defender para punto de conexión. Si necesita ayuda, consulte Solución de problemas de incorporación de Microsoft Defender para punto de conexión.

Cómo sabe que este procedimiento funcionó?

Para comprobar que ha habilitado y configurado Documentos seguros, siga estos pasos:

En el portal de Microsoft Defender, vaya a la página Datos adjuntos seguros en https://security.microsoft.com/safeattachmentv2, seleccione

Configuración global y compruebe la opción Activar documentos seguros para clientes de Office y Permitir que las personas haga clic en Vista protegida, incluso si Documentos seguros identifica el archivo como configuración malintencionada.

Configuración global y compruebe la opción Activar documentos seguros para clientes de Office y Permitir que las personas haga clic en Vista protegida, incluso si Documentos seguros identifica el archivo como configuración malintencionada.Ejecute el siguiente comando en Exchange Online PowerShell y compruebe los valores de propiedad:

Get-AtpPolicyForO365 | Format-List *SafeDocs*Los siguientes archivos están disponibles para probar la protección de documentos seguros. Estos archivos son similares al archivo EICAR.TXT para probar soluciones antivirus y antimalware. Los archivos no son dañinos, pero desencadenan la protección de documentos seguros.