Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

El Centro de acciones proporciona una experiencia de "un solo panel de cristal" para las tareas de incidentes y alertas, como:

- Aprobación de acciones de corrección pendientes.

- Visualización de un registro de auditoría de acciones de corrección ya aprobadas.

- Revisión de las acciones de corrección completadas.

Dado que el Centro de acciones proporciona una visión completa de Microsoft Defender XDR en el trabajo, el equipo de operaciones de seguridad puede funcionar de forma más eficaz y eficaz.

Centro de acciones unificado

El Centro de acciones unificado (https://security.microsoft.com/action-center) muestra las acciones de corrección pendientes y completadas para los dispositivos, el correo electrónico & el contenido de colaboración y las identidades en una sola ubicación.

El Centro de acciones unificado reúne acciones de corrección entre Microsoft Defender para punto de conexión y Microsoft Defender para Office 365. Define un lenguaje común para todas las acciones de corrección y proporciona una experiencia de investigación unificada. El equipo de operaciones de seguridad tiene una experiencia de "un solo panel de cristal" para ver y administrar las acciones de corrección.

Puede usar el Centro de acciones unificado si tiene los permisos adecuados y una o varias de las siguientes suscripciones:

Sugerencia

Para obtener más información, consulte Requisitos.

Puede navegar a la lista de acciones pendientes de aprobación de dos maneras diferentes:

- Vaya a https://security.microsoft.com/action-center; o

- En la página principal del portal de Microsoft Defender (https://security.microsoft.com), en la tarjeta De respuesta & investigación automatizada, seleccione Ver acciones pendientes.

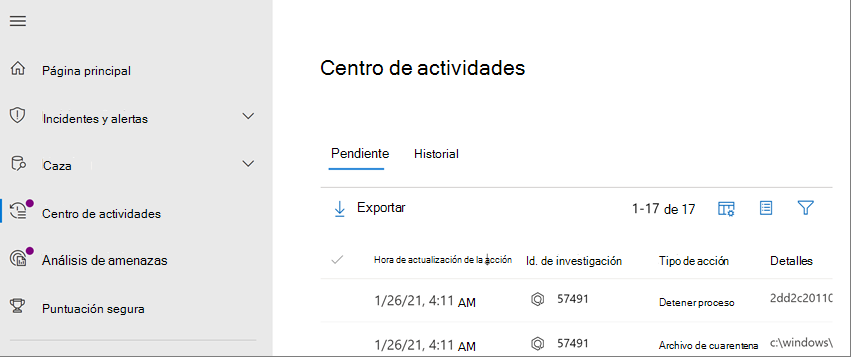

Uso del Centro de acciones

Vaya a Microsoft Defender portal e inicie sesión.

En el panel de navegación de Acciones y envíos, elija Centro de acciones. O bien, en la tarjeta Investigación automatizada & respuesta de la página principal, seleccione Ver acciones pendientes.

Use las pestañas Acciones pendientes e Historial . En la tabla siguiente se resume lo que verá en cada pestaña:

Pestaña Descripción Pending Muestra una lista de acciones que requieren atención. Puede aprobar o rechazar acciones de una en una, o seleccionar varias acciones si tienen el mismo tipo de acción (como el archivo de cuarentena).

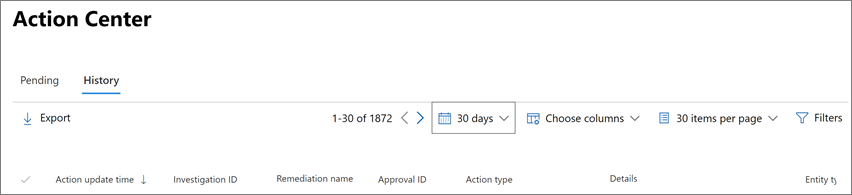

Asegúrese de revisar y aprobar (o rechazar) las acciones pendientes lo antes posible para que las investigaciones automatizadas puedan completarse de forma oportuna.Historial Actúa como registro de auditoría para las acciones que se realizaron, como: - Acciones de corrección que se realizaron como resultado de investigaciones automatizadas

- Acciones de corrección que se realizaron en mensajes de correo electrónico sospechosos o malintencionados, archivos o direcciones URL

- Acciones de corrección aprobadas por el equipo de operaciones de seguridad

- Comandos que se ejecutaron y acciones de corrección que se aplicaron durante las sesiones de live response

- Acciones de corrección realizadas por la protección antivirus

Proporciona una manera de deshacer determinadas acciones (consulte Deshacer acciones completadas).Puede personalizar, ordenar, filtrar y exportar datos en el Centro de acciones.

- Seleccione un encabezado de columna para ordenar los elementos en orden ascendente o descendente.

- Use el filtro de período de tiempo para ver los datos del último día, semana, 30 días o 6 meses.

- Elija las columnas que desea ver.

- Especifique cuántos elementos se van a incluir en cada página de datos.

- Use filtros para ver solo los elementos que desea ver.

- Seleccione Exportar para exportar los resultados a un archivo .csv.

Acciones de las que se realiza un seguimiento en el Centro de acciones

Todas las acciones de corrección, tanto si están pendientes de aprobación como si ya se han aprobado, se consolidan en el Centro de actividades. Entre las acciones disponibles se incluyen las siguientes:

- Recopilar el paquete de investigación

- Aislar el dispositivo (esta acción se puede deshacer)

- Retirar la máquina

- Ejecutar el código de versión

- Liberar de cuarentena

- Solicitar ejemplo

- Restringir la ejecución de código (esta acción se puede deshacer)

- Ejecutar examen de antivirus

- Detener y poner en cuarentena un archivo

- Contener dispositivos de la red

Además de las acciones de corrección que se realizan automáticamente como resultado de investigaciones automatizadas, el Centro de acciones también realiza un seguimiento de las acciones que el equipo de seguridad ha llevado a cabo para abordar las amenazas detectadas y las acciones que se realizaron como resultado de las características de protección contra amenazas en Microsoft Defender XDR. Para obtener más información sobre las acciones de corrección automáticas y manuales, consulte Acciones de corrección.

Visualización de los detalles del origen de la acción

El Centro de acciones mejorado incluye una columna De origen de acción que le indica de dónde procede cada acción. En la tabla siguiente se describen los posibles valores de origen de acción :

| Valor de origen de acción | Descripción |

|---|---|

| Acción manual del dispositivo | Una acción manual realizada en un dispositivo. Algunos ejemplos son el aislamiento del dispositivo o la cuarentena de archivos. |

| Acción de correo electrónico manual | Una acción manual realizada en el correo electrónico. Un ejemplo incluye la eliminación temporal de mensajes de correo electrónico o la corrección de un mensaje de correo electrónico. |

| Acción de dispositivo automatizada | Una acción automatizada realizada en una entidad, como un archivo o un proceso. Entre los ejemplos de acciones automatizadas se incluyen el envío de un archivo a la cuarentena, la detención de un proceso y la eliminación de una clave del Registro. (Consulte Acciones de corrección en Microsoft Defender para punto de conexión). |

| Acción de correo electrónico automatizada | Una acción automatizada realizada en el contenido del correo electrónico, como un mensaje de correo electrónico, datos adjuntos o dirección URL. Entre los ejemplos de acciones automatizadas se incluyen la eliminación temporal de mensajes de correo electrónico, el bloqueo de direcciones URL y la desactivación del reenvío de correo externo. (Consulte Acciones de corrección en Microsoft Defender para Office 365). |

| Acción de búsqueda avanzada | Acciones realizadas en dispositivos o correo electrónico con búsqueda avanzada. |

| Acción del Explorador | Acciones realizadas en el contenido del correo electrónico con el Explorador. |

| Acción de respuesta dinámica manual | Acciones realizadas en un dispositivo con respuesta dinámica. Algunos ejemplos son la eliminación de un archivo, la detención de un proceso y la eliminación de una tarea programada. |

| Acción de respuesta dinámica | Acciones realizadas en un dispositivo con api de Microsoft Defender para punto de conexión. Algunos ejemplos de acciones son aislar un dispositivo, ejecutar un examen antivirus y obtener información sobre un archivo. |

Permisos necesarios para las tareas del Centro de actividades

Para realizar tareas, como aprobar o rechazar acciones pendientes en el Centro de acciones, necesita permisos específicos. Tiene las siguientes opciones:

Microsoft Entra permisos: la pertenencia a estos roles proporciona a los usuarios los permisos y permisos necesarios para otras características de Microsoft 365:

Microsoft Defender para punto de conexión corrección (dispositivos): pertenencia al rol Administrador de seguridad.

Microsoft Defender para Office 365 corrección (contenido y correo electrónico de Office):

- Pertenencia al rol Administrador de seguridad .

y

- Pertenencia a un grupo de roles en Email & permisos de colaboración con el rol Buscar y purgar asignado. De forma predeterminada, este rol solo se asigna a los grupos de roles Investigador de datos y Administración de la organización en Email & permisos de colaboración. Puede agregar usuarios a esos grupos de roles o puede crear un nuevo grupo de roles en Email & permisos de colaboración con el rol Buscar y purgar asignado y agregar los usuarios al grupo de roles personalizado.

Email & permisos de colaboración en el portal de Microsoft Defender:

Microsoft Defender para Office 365 corrección (contenido y correo electrónico de Office):

- Pertenencia al grupo de roles Administrador de seguridad

y

- Pertenencia a un grupo de roles en Email & permisos de colaboración con el rol Buscar y purgar asignado. De forma predeterminada, este rol solo se asigna a los grupos de roles Investigador de datos y Administración de la organización en Email & permisos de colaboración. Puede agregar usuarios a esos grupos de roles o puede crear un nuevo grupo de roles en Email & permisos de colaboración con el rol Buscar y purgar asignado y agregar los usuarios al grupo de roles personalizado.

Microsoft Defender XDR control de acceso basado en rol unificado (RBAC)

- Microsoft Defender para punto de conexión corrección: Operaciones de seguridad \ Datos de seguridad \ Respuesta (administrar).

-

Microsoft Defender para Office 365 corrección (contenido y correo electrónico de Office, si Email & colaboración>Defender para Office 365 permisos es

Activo. Afecta solo al portal de Defender, no a PowerShell:

Activo. Afecta solo al portal de Defender, no a PowerShell:- Acceso de lectura para el correo electrónico y los encabezados de mensaje de Teams: operaciones de seguridad/Datos sin procesar (colaboración de & de correo electrónico)/Email & metadatos de colaboración (lectura).

- Corregir correo electrónico malintencionado: operaciones de seguridad/Datos de seguridad/Email & acciones avanzadas de colaboración (administrar).

Sugerencia

La pertenencia al grupo de roles Administrador de seguridad Email & permisos de colaboración no concede acceso al Centro de acciones ni a las funcionalidades de Microsoft Defender XDR. Para ellos, debe ser miembro del rol Administrador de seguridad en Microsoft Entra permisos.

Permisos de Defender para punto de conexión:

- Microsoft Defender para punto de conexión corrección (dispositivos): pertenencia al rol Acciones de corrección activas.

Sugerencia

Los miembros del rol Administrador global de Microsoft Entra ID pueden aprobar o rechazar cualquier acción pendiente en el Centro de acciones. Sin embargo, como procedimiento recomendado, debe limitar los miembros del rol Administrador global . Se recomienda usar los roles alternativos y los grupos de roles como se describe en la lista anterior para los permisos del Centro de acciones.

Paso siguiente

Sugerencia

¿Desea obtener más información? Participe con la comunidad de Seguridad de Microsoft en nuestra Tech Community: Tech Community de Microsoft Defender XDR.