Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo, aprenderá a integrar F5 con Microsoft Entra ID. Al integrar F5 con Microsoft Entra ID, puede hacer lo siguiente:

- Controlar en Microsoft Entra ID quién tiene acceso a F5.

- Permitir que los usuarios puedan iniciar sesión automáticamente en F5 con sus cuentas de Microsoft Entra.

- Administre sus cuentas en una ubicación central.

Para obtener más información sobre la integración de aplicaciones SaaS con Microsoft Entra ID, consulte ¿Qué es el acceso a la aplicación y el inicio de sesión único con el identificador de Microsoft Entra?

Requisitos previos

En el escenario descrito en este artículo se supone que ya tiene los siguientes requisitos previos:

- Una cuenta de usuario de Microsoft Entra con una suscripción activa. Si aún no tiene una, puede crear una cuenta de forma gratuita.

- Uno de los siguientes roles:

- Una suscripción habilitada para el inicio de sesión único (SSO) en F5.

Descripción del escenario

En este artículo, configura y prueba Microsoft Entra SSO en un entorno de prueba.

F5 admite el SSO iniciado por SP e IDP.

El inicio de sesión único de F5 se puede configurar de tres maneras diferentes:

Configura el inicio de sesión único de F5 para la aplicación Kerberos avanzada

Configuración del inicio de sesión único en F5 para la aplicación basada en encabezados

Configuración del inicio de sesión único de F5 para la aplicación Kerberos

Adición de F5 desde la galería

Para configurar la integración de F5 en Microsoft Entra ID, deberá agregar F5 desde la galería a la lista de aplicaciones SaaS administradas.

- Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de aplicaciones en la nube.

- Navegue a Entra ID>Aplicaciones empresariales.

- Para agregar una nueva aplicación, seleccione Nueva aplicación.

- En la sección Agregar desde la galería , escriba F5 en el cuadro de búsqueda.

- Seleccione F5 en el panel de resultados y agregue la aplicación. Espere unos segundos mientras la aplicación se agrega al inquilino.

Como alternativa, también puede usar el Asistente para configuración de aplicaciones empresariales. En este asistente, puede agregar una aplicación a su cliente, agregar usuarios o grupos a la aplicación, asignar roles y completar la configuración de SSO. Obtenga más información sobre los asistentes de Microsoft 365.

Configurar y probar el inicio de sesión único de Microsoft Entra para F5

Configure y pruebe el inicio de sesión único (SSO) de Microsoft Entra con F5 mediante un usuario de prueba llamado B.Simon. Para que el inicio de sesión único funcione, es necesario establecer una relación de vínculo entre un usuario de Microsoft Entra y el usuario relacionado de F5.

Para configurar y probar el inicio de sesión único de Microsoft Entra con F5, complete los siguientes bloques de creación:

- Configuración del inicio de sesión único en Microsoft Entra: para que los usuarios puedan utilizar esta característica.

- Creación de un usuario de prueba de Microsoft Entra : para probar el inicio de sesión único de Microsoft Entra con B.Simon.

- Asigne el usuario de prueba de Microsoft Entra : para permitir que B.Simon use el inicio de sesión único de Microsoft Entra.

- Configuración del inicio de sesión único en F5: para configurar los valores del inicio de sesión único en la aplicación.

- Creación de un usuario de prueba de F5: para tener un homólogo de B.Simon en F5 que esté vinculado a la representación del usuario en Microsoft Entra.

- Prueba de SSO - para comprobar si la configuración funciona.

Configuración del SSO de Microsoft Entra

Siga estos pasos para habilitar el inicio de sesión único de Microsoft Entra.

Inicie sesión en el Centro de administración de Microsoft Entra como al menos un administrador de aplicaciones en la nube.

Vaya a Entra ID>Aplicaciones empresariales>F5>Inicio de sesión único.

En la página Seleccionar un método de inicio de sesión único , seleccione SAML.

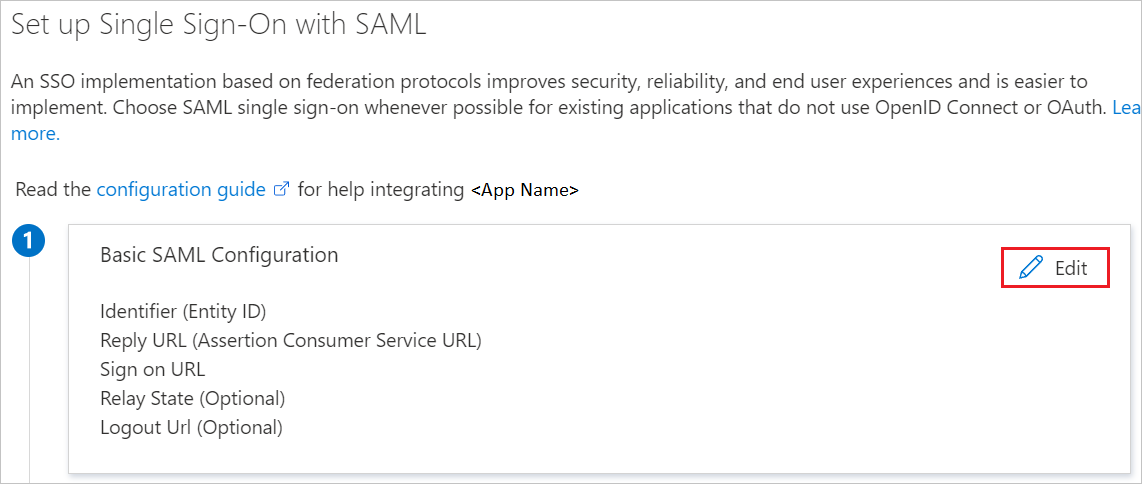

En la página Set up single sign-on with SAML (Configurar inicio de sesión único con SAML ), seleccione el icono de edición y lápiz de Configuración básica de SAML para editar la configuración.

En la sección Configuración básica de SAML , si desea configurar la aplicación en modo iniciado por IDP , escriba los valores de los campos siguientes:

a. En el cuadro de texto Identificador , escriba una dirección URL con el siguiente patrón:

https://<YourCustomFQDN>.f5.com/b. En el cuadro de texto URL de respuesta , escriba una dirección URL con el siguiente patrón:

https://<YourCustomFQDN>.f5.com/Seleccione Establecer direcciones URL adicionales y realice el paso siguiente si desea configurar la aplicación en modo iniciado por SP :

En el cuadro de texto URL de inicio de sesión, escriba una dirección URL con el siguiente patrón:

https://<YourCustomFQDN>.f5.com/Nota

Estos valores no son reales. Actualice estos valores con el identificador real, la dirección URL de respuesta y la dirección URL de inicio de sesión. Póngase en contacto con el equipo de soporte técnico de F5 para obtener estos valores. También puede consultar los patrones que se muestran en la sección Configuración básica de SAML .

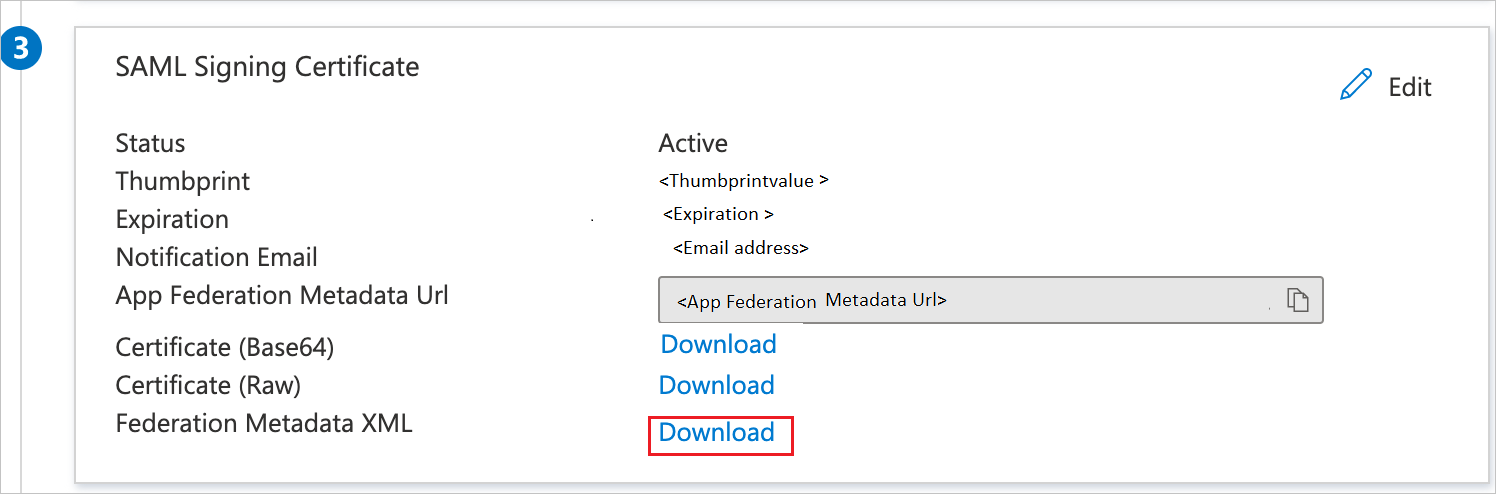

En la página Configurar inicio de sesión único con SAML, en la sección Certificado de firma de SAML, busque XML de metadatos de federación y seleccione Descargar para descargar el certificado y guardarlo en el equipo.

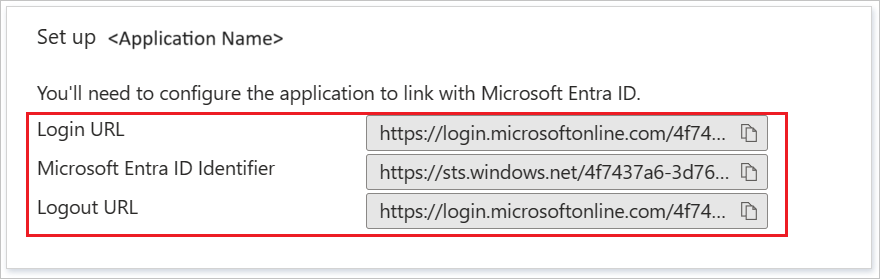

En la sección Configurar F5 , copie las direcciones URL adecuadas según sus necesidades.

Creación y asignación de un usuario de prueba de Microsoft Entra

Siga las instrucciones de creación y asignación de una cuenta de usuario de inicio rápido para crear una cuenta de usuario de prueba llamada B.Simon.

Configuración del inicio de sesión único de F5

Configuración del inicio de sesión único en F5 para la aplicación basada en encabezados

Configuración del inicio de sesión único de F5 para la aplicación Kerberos

Configuración del inicio de sesión único de F5 para la aplicación Kerberos avanzada

Abra una nueva ventana del explorador web e inicie sesión en el sitio de empresa de F5 (Kerberos avanzado) como administrador y haga lo siguiente:

Debe importar el certificado de metadatos en F5 (Kerberos avanzado) que se usa más adelante en el proceso de instalación. Vaya a Administración de certificados del sistema > Administración de certificados de tráfico > Lista de certificados SSL>>. Seleccione Importar en la esquina derecha.

Para configurar el IDP de SAML, vaya a Acceso > Federación > Proveedor de servicios SAML > Crear > A partir de metadatos.

Especificación del certificado cargado desde la tarea 3

Para configurar el SP de SAML, vaya a Acceso > Federación > Federación del servicio SAML > Servicios SP locales > Crear.

Seleccione Aceptar.

Seleccione la configuración de SP y seleccione Enlazar/Desenlazar conectores de IdP.

Seleccione Agregar nueva fila y Seleccione el conector de IdP externo creado en el paso anterior.

Para configurar el inicio de sesión único de Kerberos, Acceder > Inicio de Sesión Único > Kerberos

Nota

necesita que se cree y especifique la cuenta de delegación de Kerberos. Consulte la sección Referencia de KCD (consulte el apéndice para ver las referencias a variables)

Origen de nombre de usuario

session.saml.last.attr.name.http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givennameOrigen del dominio kerberos del usuario

session.logon.last.domain

Para configurar el perfil de acceso, seleccione Acceso > Perfil/Directivas > Perfil de acceso (por directivas de sesión).

Seleccione la pestaña Directiva de acceso para ver las propiedades generales y los servidores AAA. En Editor de directivas visuales, seleccione una directiva para un perfil que se va a editar, en este ejemplo, KerbApp200.

session.logon.last.usernameUPN expr {[mcget {session.saml.last.identity}]}

session.ad.lastactualdomain TEXT superdemo.live

Edite las propiedades de consulta para especificar el servidor superdemo.live y el valor SearchFilter(userPrincipalName=%{session.logon.last.usernameUPN}).

(userPrincipalName=%{session.logon.last.usernameUPN})

Seleccione Reglas de rama para agregar una regla de rama y propiedades para ver las propiedades.

- session.logon.last.username expr { "[mcget {session.ad.last.attr.sAMAccountName}]" }

- mcget {session.logon.last.username}

- mcget {session.logon.last.password}

Para agregar un nuevo nodo, vaya a Lista > de nodos > de tráfico > local +.

Para crear un nuevo grupo, vaya a Tráfico local > Grupos > Lista de grupos > Crear.

Para crear un nuevo servidor virtual, vaya a Tráfico Local > Servidores Virtuales > Lista de Servidores Virtuales > +.

Especifique el perfil de acceso creado en el paso anterior.

Configuración de la delegación Kerberos

Nota

Para obtener más información, consulte aquí

Paso 1: Crear una cuenta de delegación

- Ejemplo

Domain Name : superdemo.live Sam Account Name : big-ipuser New-ADUser -Name "APM Delegation Account" -UserPrincipalName host/big-ipuser.superdemo.live@superdemo.live -SamAccountName "big-ipuser" -PasswordNeverExpires $true -Enabled $true -AccountPassword (Read-Host -AsSecureString "Password!1234")Paso 2: Establecer SPN (en la cuenta de delegación de APM)

- Ejemplo

setspn –A host/big-ipuser.superdemo.live big-ipuserPaso 3: Delegación de SPN (para la cuenta de servicio de aplicaciones)

Configure la delegación adecuada para la cuenta de delegación de F5.

En el ejemplo siguiente, se está configurando la cuenta de delegación de APM para KCD para la aplicación FRP-App1.superdemo.live.

>

Proporcione los detalles tal como se mencionó en el documento de referencia anterior en este vínculo

Apéndice: las asignaciones de variables BIG-IP de F5 en SAML se muestran a continuación:

A continuación se muestra la lista completa de los atributos de SAML predeterminados. GivenName se representa mediante la siguiente cadena.

session.saml.last.attr.name.http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname

| Sesión | Atributo |

|---|---|

| eb46b6b6.session.saml.last.assertionID | <TENANT ID> |

| eb46b6b6.session.saml.last.assertionIssueInstant | <ID> |

| eb46b6b6.session.saml.last.assertionIssuer | https://sts.windows.net/<TENANT ID>/ |

| eb46b6b6.session.saml.last.attr.name.http://schemas.microsoft.com/claims/authnmethodsreferences | http://schemas.microsoft.com/ws/2008/06/identity/authenticationmethod/password |

| eb46b6b6.session.saml.last.attr.name.http://schemas.microsoft.com/identity/claims/displayname | user0 |

| eb46b6b6.session.saml.last.attr.name.http://schemas.microsoft.com/identity/claims/identityprovider | https://sts.windows.net/<TENANT ID>/ |

| eb46b6b6.session.saml.last.attr.name.http://schemas.microsoft.com/identity/claims/objectidentifier | <TENANT ID> |

| eb46b6b6.session.saml.last.attr.name.http://schemas.microsoft.com/identity/claims/tenantid | <TENANT ID> |

| eb46b6b6.session.saml.last.attr.name.http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress | user0@superdemo.live |

| eb46b6b6.session.saml.last.attr.name.http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givenname | user0 |

| eb46b6b6.session.saml.last.attr.name.http://schemas.xmlsoap.org/ws/2005/05/identity/claims/name | user0@superdemo.live |

| eb46b6b6.session.saml.last.attr.name.http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname | 0 |

| eb46b6b6.session.saml.last.audience | https://kerbapp.superdemo.live |

| eb46b6b6.session.saml.last.authNContextClassRef | urn:oasis:names:tc:SAML:2.0:ac:classes:Password |

| eb46b6b6.session.saml.last.authNInstant | <ID> |

| eb46b6b6.session.saml.last.identity | user0@superdemo.live |

| eb46b6b6.session.saml.last.inResponseTo | <TENANT ID> |

| eb46b6b6.session.saml.last.nameIDValue | user0@superdemo.live |

| eb46b6b6.session.saml.last.nameIdFormat | urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress |

| eb46b6b6.session.saml.last.responseDestination | https://kerbapp.superdemo.live/saml/sp/profile/post/acs |

| eb46b6b6.session.saml.last.responseId | <TENANT ID> |

| eb46b6b6.session.saml.last.responseIssueInstant | <ID> |

| eb46b6b6.session.saml.last.responseIssuer | https://sts.windows.net/<TENANT ID>/ |

| eb46b6b6.session.saml.last.result | 1 |

| eb46b6b6.session.saml.last.samlVersion | 2.0 |

| eb46b6b6.session.saml.last.sessionIndex | <TENANT ID> |

| eb46b6b6.session.saml.last.statusValue | urn:oasis:names:tc:SAML:2.0:status:Success |

| eb46b6b6.session.saml.last.subjectConfirmDataNotOnOrAfter | <ID> |

| eb46b6b6.session.saml.last.subjectConfirmDataRecipient | https://kerbapp.superdemo.live/saml/sp/profile/post/acs |

| eb46b6b6.session.saml.last.subjectConfirmMethod | urn:oasis:names:tc:SAML:2.0:cm:bearer |

| eb46b6b6.session.saml.last.validityNotBefore | <ID> |

| eb46b6b6.session.saml.last.validityNotOnOrAfter | <ID> |

Creación de un usuario de prueba de F5

En esta sección, creará un usuario llamado B.Simon en F5. Trabaje con el equipo de soporte técnico de F5 para agregar los usuarios a la plataforma F5. Los usuarios se tienen que crear y activar antes de usar el inicio de sesión único.

Prueba del inicio de sesión único

En esta sección va a probar la configuración de inicio de sesión único de Microsoft Entra usando el Panel de acceso.

Al seleccionar el icono de F5 en el Panel de acceso, debería iniciar sesión automáticamente en la versión de F5 para la que configuró el inicio de sesión único. Para obtener más información sobre el Panel de acceso, vea Introducción al Panel de acceso.

Recursos adicionales

Lista de artículos sobre cómo integrar aplicaciones SaaS con Microsoft Entra ID

¿Qué es el acceso condicional en el identificador de Entra de Microsoft?

Configuración del inicio de sesión único en F5 para la aplicación basada en encabezados

Configuración del inicio de sesión único de F5 para la aplicación Kerberos

Integración de F5 BIG-IP APM y Microsoft Entra para el acceso híbrido seguro