Paso 2. Implementar la detección y respuesta ante ataques

Como paso inicial muy recomendado para la detección y respuesta de ataques de ransomware en el inquilino de Microsoft 365, configure un entorno de prueba para evaluar las características y funcionalidades de Microsoft Defender XDR.

Consulte estos recursos para más información.

| Característica | Descripción | ¿Por dónde empezar? | Cómo usarlo para la detección y respuesta |

|---|---|---|---|

| Microsoft Defender XDR | Combina señales y dispone las funcionalidades en una única solución. Permite a los profesionales de la seguridad reunir las señales de amenazas y determinar el ámbito y el impacto completos de una amenaza. Automatiza las acciones para evitar o detener el ataque y reparar de manera automática los buzones afectados, los puntos de conexión y las identidades de usuario. |

Introducción | Respuesta a incidentes |

| Microsoft Defender for Identity | Identifica, detecta e investiga amenazas avanzadas, identidades en peligro y acciones internas malintencionadas dirigidas a la organización a través de una interfaz de seguridad basada en la nube que usa las señales de Active Directory Domain Services (AD DS) local. | Información general | Trabajo con el portal de Microsoft Defender for Identity |

| Microsoft Defender para Office 365 | Protege a la organización frente a las amenazas dañinas que se presentan en mensajes de correo electrónico, vínculos (URL) y herramientas de colaboración. Protege contra software malintencionado, phishing, suplantación de identidad y otro tipo de ataques. |

Información general | Búsqueda de amenazas |

| Microsoft Defender para punto de conexión | Habilita la detección y respuesta a amenazas avanzadas en los distintos puntos de conexión (dispositivos). | Información general | Detección y respuesta de puntos de conexión |

| Protección de Microsoft Entra ID | Automatiza la detección y corrección de riesgos basados en identidades y la investigación de dichos riesgos. | Información general | Investigar riesgos |

| Microsoft Defender for Cloud Apps | Agente de seguridad de acceso a la nube para la detección, investigación y gobernanza en todos los servicios en la nube de Microsoft y de terceros | Información general | Investigar |

Nota:

Todos estos servicios requieren de Microsoft 365 E5 o Microsoft 365 E3 con el complemento Seguridad de Microsoft 365 E5.

Use estos servicios para detectar y responder a las siguientes amenazas comunes de los atacantes mediante ransomware:

Robo de credenciales

- Protección de Microsoft Entra ID

- Defender for Identity

- Defender para Office 365

Compromiso del dispositivo

- Defender para punto de conexión

- Defender para Office 365

Elevación de privilegios

- Protección de Microsoft Entra ID

- Defender for Cloud Apps

Comportamiento de aplicaciones malintencionadas

- Defender for Cloud Apps

Filtración, eliminación o carga de datos

- Defender para Office 365

- Defender for Cloud Apps con directivas de detección de anomalías

Los siguientes servicios usan Microsoft Defender XDR y su portal (https://security.microsoft.com) como punto de análisis y recopilación de amenazas comunes:

- Defender for Identity

- Defender para Office 365

- Defender para punto de conexión

- Defender for Cloud Apps

Microsoft Defender XDR combina señales de amenazas en alertas y alertas conectadas en un incidente para que los analistas de seguridad puedan detectar, investigar y corregir más rápidamente las fases de un ataque de ransomware.

Configuración resultante

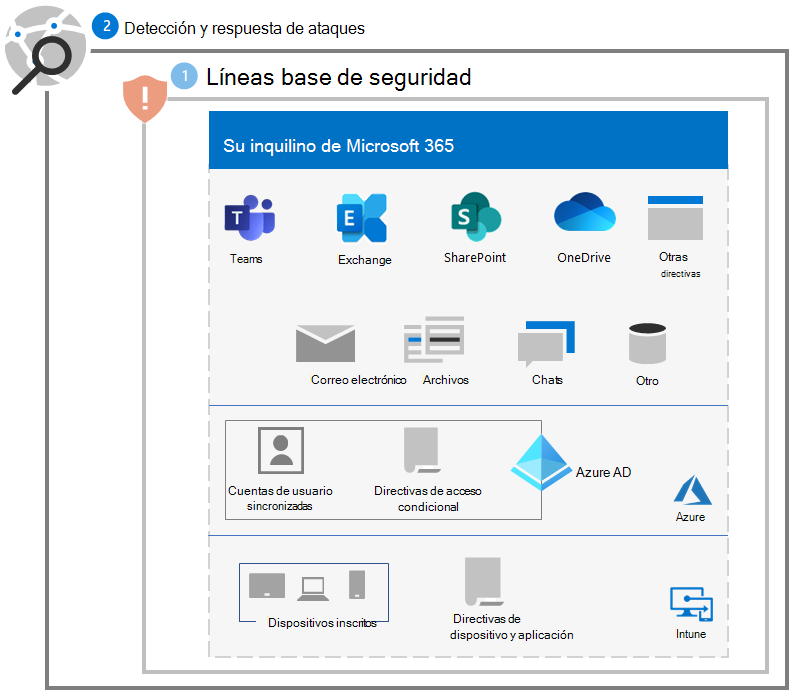

Esta es la protección contra ransomware de los pasos 1 y 2 para el espacio empresarial.

Paso siguiente

Continúe con el paso 3 para proteger las identidades del espacio empresarial de Microsoft 365.