Conector de Microsoft Graph de Conocimiento de ServiceNow

Con el conector de Microsoft Graph para ServiceNow, su organización puede indexar artículos de base de conocimiento que sean visibles para todos los usuarios o restringidos con permisos de criterios de usuario dentro de su organización. Después de configurar el conector y el contenido de índice de ServiceNow, los usuarios finales pueden buscar esos artículos en Microsoft Copilot y desde cualquier cliente de Microsoft Search.

También puede consultar este vídeo para obtener más información sobre la funcionalidad de Graph Connector en la administración de permisos de búsqueda.

Este artículo está destinado a administradores de Microsoft 365 o a cualquier persona que configure, ejecute y supervise un conector de ServiceNow Knowledge Graph. Complementa las instrucciones generales que se proporcionan en el artículo Configuración de conectores de Microsoft Graph en el Centro de administración de Microsoft 365 . Si aún no lo ha hecho, lea todo el artículo Configuración del conector de Graph para comprender el proceso de instalación general.

Cada paso del proceso de instalación se muestra a continuación junto con una nota que indica que debe seguir las instrucciones de configuración general u otras instrucciones que se aplican solo al conector de ServiceNow, incluida la información sobre la solución de problemas y las limitaciones.

Configuración obligatoria y opcional

Para empezar a trabajar rápidamente con los conectores de Microsoft Graph, los pasos del proceso de instalación se dividen en dos grupos:

Configuración obligatoria : debe proporcionar algunas entradas para estos pasos para realizar la conexión. Las entradas (nombre de conexión, configuración del origen de datos etcetera. ) varían según el contexto y el caso de uso de la organización.

Configuración avanzada (opcional): como sugiere el nombre, configuración avanzada son pasos opcionales. Para su comodidad, esta configuración en el proceso de configuración está preconfigurada con valores predeterminados en función de las selecciones más comunes realizadas por los administradores. Puede optar por aceptar los valores predeterminados o modificarlos para satisfacer las necesidades de su organización.

Introducción

Adición de ServiceNow Knowledge Connector

(Para obtener más información, consulte las instrucciones generales de configuración)

Configuración obligatoria

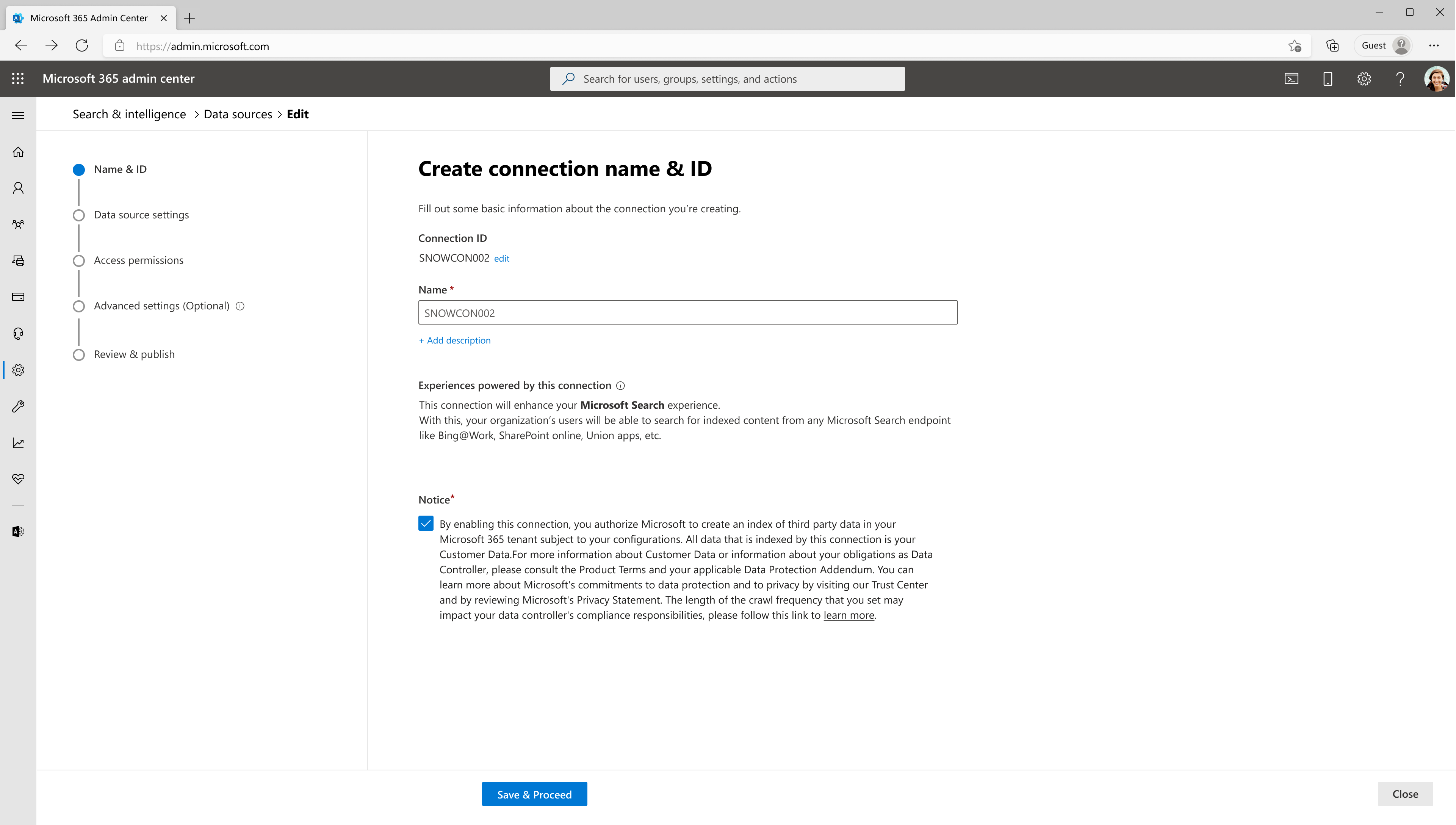

1. Nombre & identificador:

Identificador de conexión: edite el identificador de conexión si es necesario (rellenado previamente con una cadena predeterminada y única). No se puede editar después de hacer clic en el botón "Guardar y continuar" .

Nombre: escriba un nombre para la conexión (rellenado previamente con un nombre predeterminado). Siempre puede editarlo más adelante (incluso después de publicar la conexión).

2. Configuración del origen de datos:

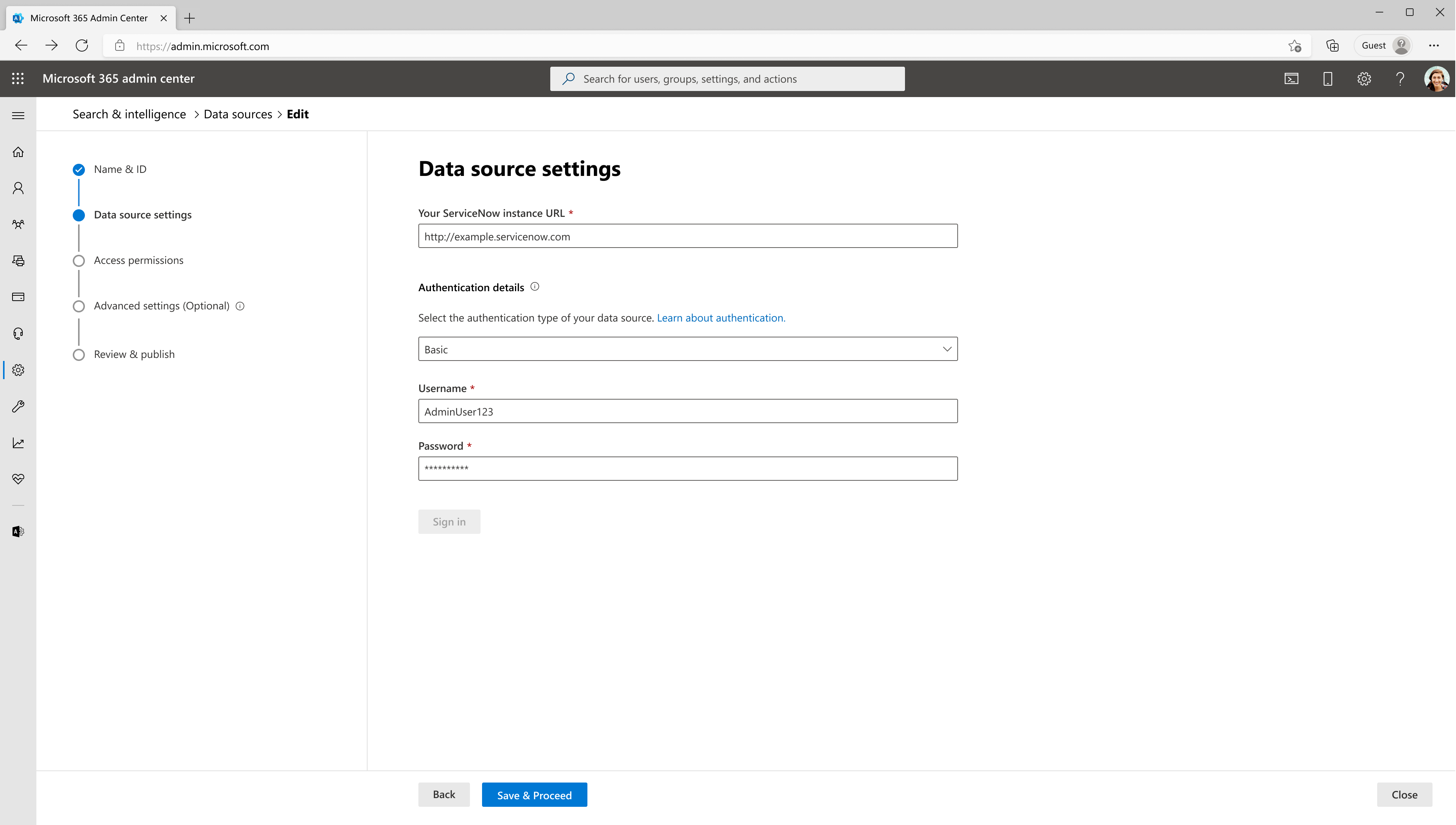

Dirección URL de la instancia de ServiceNow: para conectarse a los datos de ServiceNow, necesita la dirección URL de la instancia de ServiceNow de su organización. La dirección URL de la instancia de ServiceNow de su organización suele parecerse a https://< your-organization-domain.service-now.com>.

Junto con esta dirección URL, necesita una cuenta de servicio para configurar la conexión a ServiceNow y para permitir que Microsoft Search actualice periódicamente los artículos de conocimientos según la programación de actualización. La cuenta de servicio necesita acceso de lectura a los siguientes registros de tabla de ServiceNow para rastrear correctamente varias entidades.

| Característica | Tablas necesarias de acceso de lectura | Description |

|---|---|---|

| Artículos de conocimientos de índices disponibles para todos los usuarios | kb_knowledge | Para artículos de conocimientos de rastreo |

| Indexación y compatibilidad con permisos de criterios de usuario | kb_uc_can_read_mtom | Quién puede leer esta base de conocimiento |

| kb_uc_can_contribute_mtom | Quién puede contribuir a esta base de conocimiento | |

| kb_uc_cannot_read_mtom | Quién no puede leer esta base de conocimiento | |

| kb_uc_cannot_contribute_mtom | Quién no puede contribuir a esta base de conocimiento | |

| sys_user | Leer tabla de usuario | |

| sys_user_has_role | Leer la información de rol de los usuarios | |

| sys_user_grmember | Lectura de la pertenencia a grupos de usuarios | |

| user_criteria | Leer permisos de criterios de usuario | |

| kb_knowledge_base | Leer información de la base de conocimiento | |

| sys_user_group | Leer segmentos de grupo de usuarios | |

| sys_user_role | Leer roles de usuario | |

| cmn_location | Leer información de ubicación | |

| cmn_department | Leer información del departamento | |

| core_company | Leer atributos de empresa | |

| Propiedades de tabla extendidas de índice (opcional) | sys_db_object | Leer los detalles de la tabla extendida |

| sys_dictionary | Leer las propiedades extendidas de la tabla |

Puede crear y asignar un rol para la cuenta de servicio que use para conectarse a Microsoft Search. Obtenga información sobre cómo asignar un rol para las cuentas de ServiceNow. El acceso de lectura a las tablas se puede asignar en el rol creado. Para obtener información sobre cómo establecer el acceso de lectura a los registros de tabla, consulte Protección de registros de tabla.

Si desea indexar propiedades de tablas extendidas de kb_knowledge, proporcione acceso de lectura a sys_dictionary y sys_db_object. Se trata de una característica opcional. Puede indexar kb_knowledge propiedades de tabla sin acceso a las dos tablas adicionales.

Nota:

Microsoft Graph Connector para ServiceNow puede indexar artículos de conocimientos y permisos de criterios de usuario sin scripts avanzados. Para más información sobre cómo el conector trata los artículos de conocimiento y los permisos de criterios de usuario, consulte la sección Leer y denegar el acceso a los artículos de conocimientos en Microsoft Graph Connector para ServiceNow.

Detalles de autenticación: para autenticar y sincronizar contenido de ServiceNow, elija uno de los tres métodos admitidos:

Microsoft Entra ID OpenID Connect

1. Autenticación básica

Escriba el nombre de usuario y la contraseña de la cuenta de ServiceNow con el rol de conocimiento para autenticarse en la instancia.

2. ServiceNow OAuth

Para usar ServiceNow OAuth para la autenticación, siga los pasos que se indican a continuación.

Un administrador de ServiceNow tendrá que aprovisionar un punto de conexión en la instancia de ServiceNow para que la aplicación Microsoft Search pueda acceder a él. Para más información, consulte Creación de un punto de conexión para que los clientes accedan a la instancia en la documentación de ServiceNow.

En la tabla siguiente se proporcionan instrucciones sobre cómo rellenar el formulario de creación del punto de conexión:

Campo Description Valor recomendado Nombre Valor único que identifica la aplicación para la que necesita acceso de OAuth. Búsqueda de Microsoft Id. de cliente Identificador único generado automáticamente de solo lectura para la aplicación. La instancia usa el identificador de cliente cuando solicita un token de acceso. ND Secreto de cliente Con esta cadena secreta compartida, la instancia de ServiceNow y Microsoft Search autorizan las comunicaciones entre sí. Siga los procedimientos recomendados de seguridad tratando el secreto como una contraseña. Dirección URL de redireccionamiento Dirección URL de devolución de llamada necesaria a la que redirige el servidor de autorización. Para M365 Enterprise: https:// gcs.office.com/v1.0/admin/oauth/callback, Para M365 Government: https:// gcsgcc.office.com/v1.0/admin/oauth/callback Dirección URL del logotipo Dirección URL que contiene la imagen del logotipo de la aplicación. ND Activo Active la casilla para activar el registro de la aplicación. Establecer en activo Duración del token de actualización El número de segundos que un token de actualización es válido. De forma predeterminada, los tokens de actualización expiran en 100 días (8640 000 segundos). 31 536 000 (un año) Duración del token de acceso Número de segundos que un token de acceso es válido. 43 200 (12 horas) Escriba el identificador de cliente y el secreto de cliente para conectarse a la instancia. Después de conectarse, use una credencial de cuenta de ServiceNow para autenticar el permiso para rastrear. La cuenta debe tener al menos un rol de conocimiento . Consulte la tabla al principio del paso 2: Configuración del origen de datos para proporcionar acceso de lectura a más registros de tabla de ServiceNow y permisos de criterios de usuario de índice.

3. Microsoft Entra ID OpenID Connect

Para usar Microsoft Entra ID OpenID Connect para la autenticación, siga los pasos que se indican a continuación.

Registro de una nueva aplicación en Microsoft Entra ID

Para obtener información sobre cómo registrar una nueva aplicación en Microsoft Entra ID, consulte Registro de una aplicación. Seleccione directorio organizativo de inquilino único. No se necesita el URI de redireccionamiento. Después del registro, anote el identificador de aplicación (cliente) y el identificador de directorio (inquilino).

Creación de un secreto de cliente

Para obtener información sobre cómo crear un secreto de cliente, consulte Creación de un secreto de cliente. Tome nota del secreto de cliente.

Recuperación del identificador de objeto de entidad de servicio

Siga los pasos para recuperar el identificador de objeto de entidad de servicio.

Ejecute PowerShell.

Instale Azure PowerShell con el siguiente comando.

Install-Module -Name Az -AllowClobber -Scope CurrentUserConéctese a Azure.

Connect-AzAccountObtenga el identificador de objeto de entidad de servicio.

Get-AzADServicePrincipal -ApplicationId "Application-ID"Reemplace "Application-ID" por el identificador de aplicación (cliente) (sin comillas) de la aplicación que registró en el paso 1. Tenga en cuenta el valor del objeto id. de la salida de PowerShell. Es el identificador de la entidad de servicio.

Ahora tiene toda la información necesaria en Azure Portal. En la tabla siguiente se ofrece un resumen rápido de la información.

Propiedad Description Id. de directorio (id. de inquilino) Identificador único del inquilino de Microsoft Entra, del paso 3.a. Id. de aplicación (id. de cliente) Identificador único de la aplicación registrada en el paso 3.a. Secreto de cliente Clave secreta de la aplicación (del paso 3.b). Trátelo como una contraseña. Identificador de entidad de servicio Identidad de la aplicación que se ejecuta como servicio. (del paso 3.c) Registro de la aplicación ServiceNow

La instancia de ServiceNow necesita la siguiente configuración:

Registre una nueva entidad OIDC de OAuth. Para obtener información, consulte Creación de un proveedor OIDC de OAuth.

En la tabla siguiente se proporcionan instrucciones sobre cómo rellenar el formulario de registro del proveedor OIDC.

Campo Description Valor recomendado Nombre Nombre único que identifica la entidad OIDC de OAuth. Microsoft Entra ID Id. de cliente Identificador de cliente de la aplicación registrada en el servidor OIDC de OAuth de terceros. La instancia usa el identificador de cliente al solicitar un token de acceso. Identificador de aplicación (cliente) del paso 3.a Secreto de cliente Secreto de cliente de la aplicación registrada en el servidor OIDC de OAuth de terceros. Secreto de cliente del paso 3.b Todos los demás valores pueden ser predeterminados.

En el formulario de registro del proveedor OIDC, debe agregar una nueva configuración de proveedor de OIDC. Seleccione el icono de búsqueda en el campo Configuración del proveedor OIDC de OAuth para abrir los registros de las configuraciones de OIDC. Seleccione Nuevo.

En la tabla siguiente se proporcionan instrucciones sobre cómo rellenar el formulario de configuración del proveedor OIDC.

Campo Valor recomendado Proveedor OIDC Microsoft Entra ID Dirección URL de metadatos de OIDC La dirección URL debe tener el formato https://login.microsoftonline.com/<tenandId">/.well-known/openid-configuration

Reemplace "tenantID" por el identificador de directorio (inquilino) del paso 3.a.Período de vida de la caché de configuración de OIDC 120 Aplicación Global Notificación de usuario sub Campo de usuario Id. de usuario Habilitación de la comprobación de notificaciones de JTI Deshabilitada Seleccione Enviar y actualizar el formulario de entidad OIDC de OAuth.

Creación de una cuenta de ServiceNow

Consulte las instrucciones para crear una cuenta de ServiceNow y crear un usuario en ServiceNow.

En la tabla siguiente se proporcionan instrucciones sobre cómo rellenar el registro de la cuenta de usuario de ServiceNow.

Campo Valor recomendado Id. de usuario Identificador de entidad de servicio del paso 3.c Solo acceso al servicio web Checked Todos los demás valores se pueden dejar en el valor predeterminado.

Habilitación del rol de conocimiento para la cuenta de ServiceNow

Acceda a la cuenta de ServiceNow que creó con el identificador de entidad de seguridad de ServiceNow como Id. de usuario y asigne el rol de conocimiento. Aquí puede encontrar instrucciones para asignar un rol a una cuenta de ServiceNow y asignar un rol a un usuario. Consulte la tabla al principio del paso 2: Configuración del origen de datos para proporcionar acceso de lectura a más registros de tabla de ServiceNow y permisos de criterios de usuario de índice.

Use id. de aplicación como id. de cliente (del paso 3.1) y secreto de cliente (del paso 3.2) en el Asistente para configuración del Centro de administración para autenticarse en la instancia de ServiceNow mediante OpenID Connect del id. de Microsoft Entra.

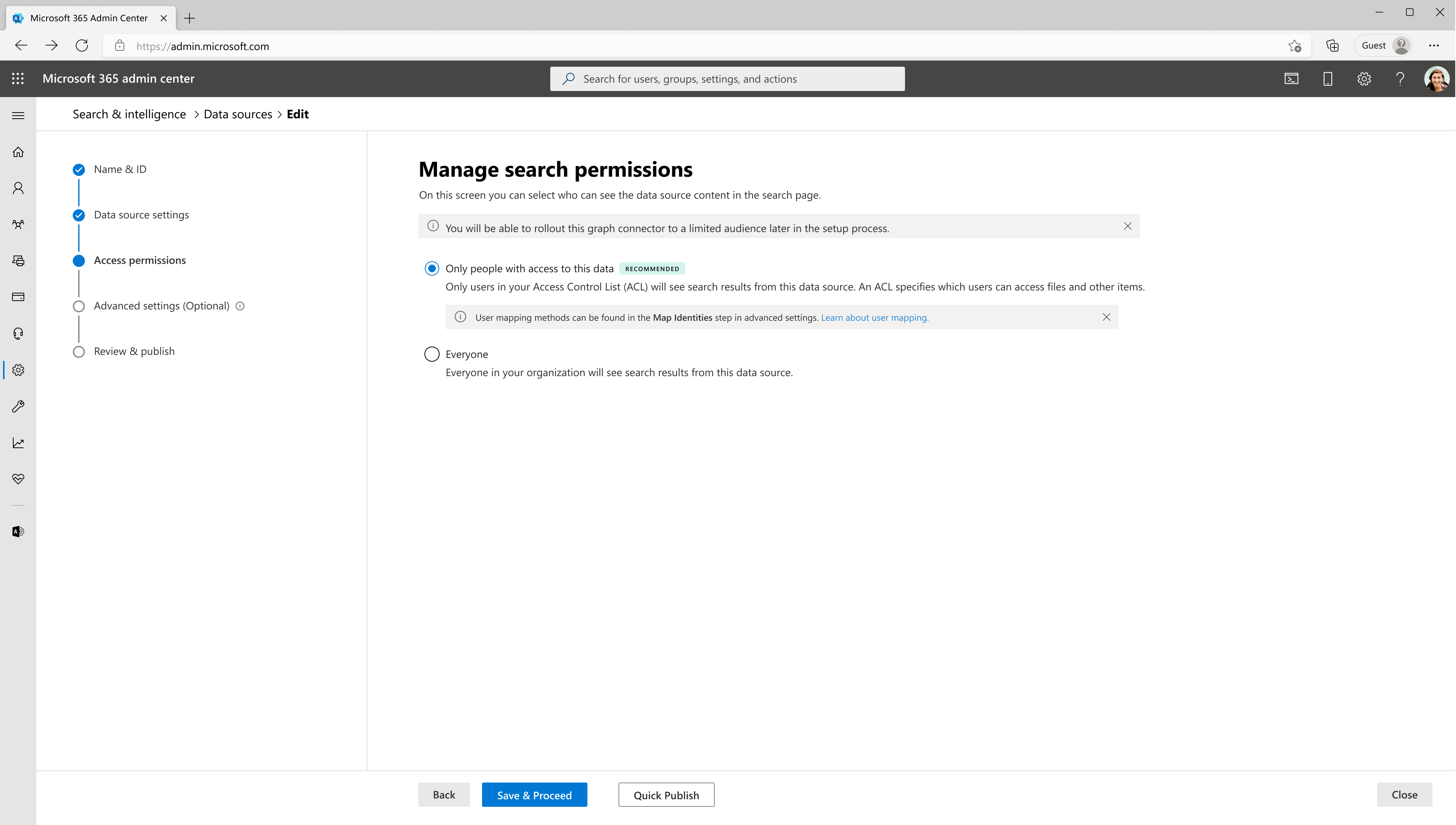

3. Permisos de acceso

El conector de ServiceNow admite permisos de acceso visibles para todos o solo personas con acceso a este origen de datos. Los datos indexados aparecen en los resultados de la búsqueda y son visibles para todos los usuarios de la organización o los usuarios que tienen acceso a ellos a través del permiso de criterios de usuario, respectivamente. Si un artículo de conocimiento no está habilitado con criterios de usuario, aparece en los resultados de búsqueda de todos los usuarios de la organización.

Importante

En ServiceNow, mientras se evalúan los permisos de lectura para un usuario, se examinan los permisos de nivel de artículo y los permisos de nivel de KB. El conector de Microsoft Graph para ServiceNow trata los permisos de forma diferente:

- Si el artículo contiene criterios de usuario "Can Read", se marcan en el artículo durante la ingesta y se omiten los criterios de usuario "Can Read" /"Can Contribute" de Knowledge Base.

- Si el artículo contiene criterios de usuario "No se puede leer" y la base de conocimiento correspondiente también contiene criterios de usuario "No se puede leer", ambos criterios de usuario se marcan en el artículo.

Nota: Si un usuario forma parte de los criterios de usuario "Can Read" en el nivel de artículo, pero no en los criterios de usuario "Can Read" / "Can Contribute" en el nivel de Knowledge Base, el usuario no tendrá acceso al artículo en ServiceNow, sino que tendrá acceso al artículo en Microsoft Copilot, Microsoft Search y otras superficies M365. La solución alternativa consiste en quitar al usuario de los criterios de usuario "Can Read" en el nivel de artículo.

Si elige Solo las personas con acceso a este origen de datos, debe elegir aún más si la instancia de ServiceNow tiene usuarios aprovisionados con id. de Microsoft Entra o usuarios que no son de AAD.

Para identificar qué opción es adecuada para su organización:

- Elija la opción Microsoft Entra ID si el id. de correo electrónico de los usuarios de ServiceNow es el mismo que userprincipalName (UPN) de los usuarios en Microsoft Entra ID.

- Elija la opción No AAD si el identificador de correo electrónico de los usuarios de ServiceNow es diferente del UserPrincipalName (UPN) de los usuarios en Microsoft Entra ID.

Nota:

- Si elige Microsoft Entra ID como tipo de origen de identidad, el conector asigna los identificadores de correo electrónico de los usuarios obtenidos de ServiceNow directamente a la propiedad UPN de Microsoft Entra ID.

- Si elige "No AAD" para el tipo de identidad, consulte Asignación de identidades que no son de Azure AD para obtener instrucciones sobre cómo asignar las identidades. Puede usar esta opción para proporcionar la expresión regular de asignación del identificador de correo electrónico a UPN.

- Las actualizaciones de usuarios o grupos que rigen los permisos de acceso solo se sincronizan en rastreos completos. Los rastreos incrementales no admiten actualmente el procesamiento de actualizaciones de permisos.

Configuración avanzada (opcional)

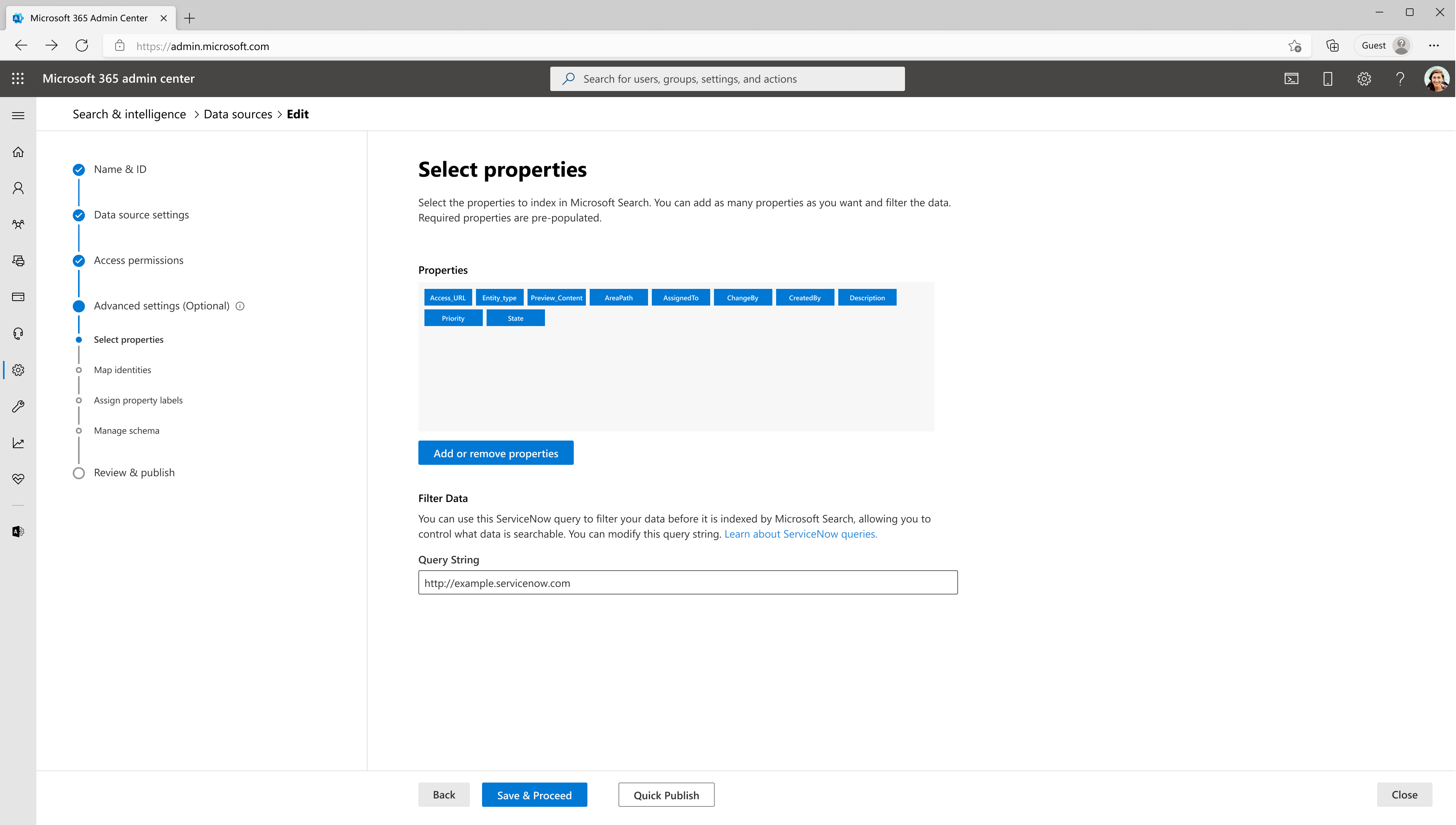

1. Seleccionar propiedades

En este paso, puede agregar o quitar las propiedades disponibles del origen de datos de ServiceNow. Microsoft 365 selecciona algunas propiedades de forma predeterminada.

La lista de propiedades que seleccione aquí puede afectar a cómo puede filtrar, buscar y ver los resultados en Copilot para Microsoft 365.

| Source (propiedad) | Label | Descripción |

|---|---|---|

| AccessUrl | url |

Dirección URL de destino del elemento en el origen de datos. |

| Autor | authors |

Nombre de todas las personas que participaron o colaboraron en el elemento en el origen de datos. |

| IconUrl | iconUrl |

Dirección URL de icono que representa la categoría o el tipo del artículo. |

| Short_description | title |

El título del elemento que desea que se muestre en la búsqueda y otras experiencias. |

| SysUpdatedBy | lastModifiedBy |

Nombre de la persona que más recientemente editó el elemento en el origen de datos. |

| SysUpdatedOn | lastModifiedDateTime |

Fecha y hora en que el elemento se modificó por última vez en el origen de datos. |

| SysCreatedBy | createdBy |

Nombre de la persona que creó el elemento en el origen de datos. |

| SysCreatedOn | createdDateTime |

Fecha y hora en que se creó el elemento en el origen de datos. |

Con una cadena de consulta de ServiceNow, puede especificar condiciones para sincronizar artículos. Es como una cláusula Where en una instrucción SELECT de SQL . Por ejemplo, puede optar por indexar solo los artículos publicados y activos. Para obtener información sobre cómo crear su propia cadena de consulta, consulte Generación de una cadena de consulta codificada mediante un filtro.

Use el botón vista previa de los resultados para comprobar los valores de ejemplo de las propiedades seleccionadas y el filtro de consulta.

2. Asignar identidades

En este paso, puede asignar identidades para los tipos de identidad de id. de microsoft entra y de id. de entra que no son de Microsoft.

- Si elige Microsoft Entra ID como tipo de origen de identidad, el conector asigna los identificadores de correo electrónico de los usuarios obtenidos de ServiceNow directamente a la propiedad UPN de Microsoft Entra ID.

- Si elige "No AAD" para el tipo de identidad, consulte Asignación de identidades que no son de Azure AD para obtener instrucciones sobre cómo asignar las identidades.

3. Asignar etiquetas de propiedad

Siga las instrucciones generales de configuración.

4. Administrar esquema

Siga las instrucciones generales de configuración.

5. Actualizar configuración

Siga las instrucciones generales de configuración.

Nota:

Las identidades solo se actualizan en rastreos completos.

Revisar & publicar

Siga las instrucciones generales de configuración.

Después de publicar la conexión, debe personalizar la página de resultados de búsqueda. Para obtener información sobre cómo personalizar los resultados de la búsqueda, vea Personalizar la página de resultados de búsqueda.

Leer y denegar el acceso a artículos de conocimientos en El conector de Microsoft Graph para ServiceNow

Esta es una representación basada en escenarios de cómo el conector trata los permisos de acceso en función de los criterios de usuario en ServiceNow Knowledge:

Nota:

Términos usados en la tabla siguiente:

- Sin criterios: no se define ningún criterio de usuario para el artículo o la base de conocimiento. (Diferente de los criterios vacíos en los que se define un criterio de usuario, pero dentro de los criterios todos los campos están vacíos)

- Criterios de usuario predeterminados: criterios de usuario definidos mediante campos de ServiceNow como Usuarios, Grupos, Roles, Ubicación, Departamento etcetera.

- Criterios vacíos: criteriión de usuario donde todos los campos tienen valores vacíos.

Cómo se determina el acceso de lectura

| Knowledge base | Artículo de conocimientos | Acceso | |

|---|---|---|---|

| Puede leer | Puede contribuir | Puede leer | |

| Cualquier criterio | Cualquier criterio | Criterios de usuario predeterminados | Criterios de usuario predeterminados seguidos |

| Cualquier criterio | Cualquier criterio | Criterios predeterminados y avanzados | Se siguen los criterios de usuario predeterminados. Se omiten los criterios avanzados. |

| Cualquier criterio | Cualquier criterio | Criterios vacíos + Cualquier criterio | Acceso proporcionado a todos los usuarios de ServiceNow |

| Criterios de usuario predeterminados | Criterios de usuario predeterminados | Sin criterios | Se siguen los criterios de usuario predeterminados. [Nota: Si los criterios de usuario 'No se puede contribuir' no están presentes, se siguen los criterios predeterminados de "Can read" y "Can Contribute". Pero si los criterios de usuario "No se puede contribuir" están presentes, no se marcan los criterios de usuario "Can Contribute". |

| Criterios predeterminados y avanzados | Criterios predeterminados y avanzados | Sin criterios | Se siguen los criterios de usuario predeterminados. Se omiten los criterios avanzados. |

| Criterios vacíos | Cualquier criterio | Sin criterios | Acceso proporcionado a todos los usuarios de ServiceNow |

Cómo se determina la denegación del acceso

| Knowledge base | Artículo de conocimientos | Acceso |

|---|---|---|

| No se puede leer | No se puede leer | |

| Criterios de usuario predeterminados | Criterios de usuario predeterminados | Se respetan los criterios en el nivel base y en el nivel de artículo. |

| Criterios avanzados | Cualquier criterio | Denegar el acceso a todos los usuarios. |

| Cualquier criterio | Criterios avanzados | Denegar el acceso a todos los usuarios. |

| Criterios vacíos + Criterios de usuario predeterminados | Cualquier criterio | Denegar el acceso a todos los usuarios. |

| Cualquier criterio | Criterios vacíos | Denegar el acceso a todos los usuarios. |

Limitaciones

Importante

El conector de Microsoft Graph de ServiceNow Knowledge tiene las siguientes limitaciones en su versión más reciente:

- Los criterios de usuario con scripts avanzados no se admiten en la versión actual. Para obtener más información sobre cómo el conector trata los artículos de conocimientos con scripts avanzados, consulte la sección leer y denegar el acceso a los artículos de conocimientos en Microsoft Graph Connector para ServiceNow.

Solución de problemas

Después de publicar la conexión, puede revisar el estado en la pestaña Orígenes de datos del centro de administración. Para obtener información sobre cómo realizar actualizaciones y eliminaciones, consulte Administración del conector. Puede encontrar pasos de solución de problemas para los problemas más vistos aquí.

Si tiene algún otro problema o desea proporcionar comentarios, escríbenos aka.ms/TalkToGraphConnectors.