Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se describe cómo empezar a trabajar con el panel de Administración de exposición de seguridad Microsoft.

Revisión del estado de exposición de seguridad

En el panel Introducción a la administración de > la exposición, puede revisar el estado general de la exposición de seguridad de la organización.

Use el panel como punto de partida para una instantánea de la posición y la exposición de la organización, y explore en profundidad los detalles según sea necesario.

Puede filtrar la lista de dispositivos afectados en función de su ámbito, lo que garantiza que la presentación de datos esté alineada con sus necesidades específicas. La selección de filtro persiste incluso al cambiar entre experiencias de administración de la exposición, lo que le permite mantener la vista preferida y centrarse en dispositivos específicos sin volver a aplicar filtros.

Las puntuaciones de iniciativa reflejarán el ámbito seleccionado, ya sea definido por el administrador o ajustado por el usuario final, lo que garantiza que los usuarios vean puntuaciones precisas y pertinentes en función de su ámbito de acceso.

Conexión de los productos de administración de activos y seguridad externos

Para sacar el máximo partido a Administración de exposición de seguridad, conecte los productos de administración de activos y seguridad externos.

Al integrar estos productos, puede mejorar la visibilidad y obtener información más detallada sobre su posición de seguridad. Los conectores de datos permiten un flujo de datos y una agregación sin problemas, lo que proporciona una vista más completa de posibles vulnerabilidades y amenazas.

Revisar recursos

Obtenga una vista rápida de los recursos expuestos de su organización.

Puede ver dispositivos incorporados, dispositivos detectados que aún no están incorporados, dispositivos accesibles desde Internet y recursos en la nube.

Conocer lo que se expone le ayuda a abordar los riesgos de exposición de activos.

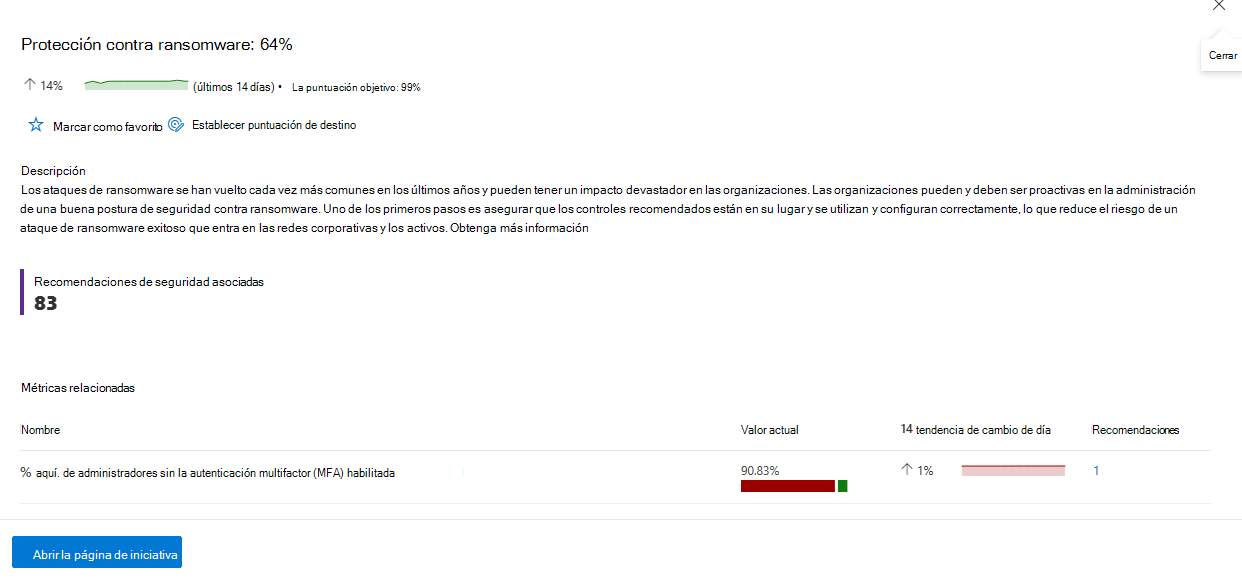

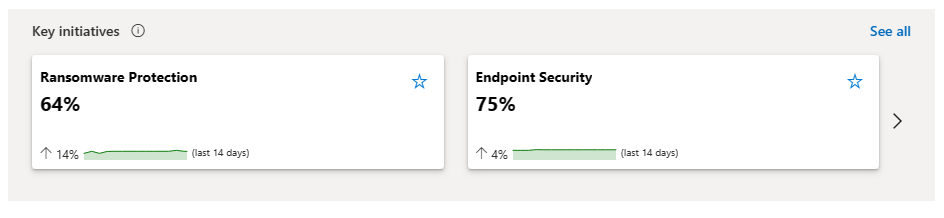

Revisión de iniciativas clave

Las iniciativas clave muestran iniciativas marcadas como favoritas en la página de iniciativas y las iniciativas recomendadas recién agregadas.

Seleccione una iniciativa de clave individual para explorar en profundidad. También puede navegar a todas las iniciativas.

Revisión de las principales métricas

Las métricas principales identifican las métricas de seguridad con la exposición más significativa.

Puede ver el valor de exposición actual, una tendencia de cambio de 14 días y las recomendaciones asociadas.

La exploración en profundidad de una métrica de seguridad individual le lleva a su página de métricas. También puede acceder a todas las métricas.

Revisión de recursos en el mapa

El mapa Superficie expuesta a ataques muestra los recursos totales y críticos del dispositivo, la identidad y la nube del inquilino.

Puede seleccionar y buscar en un tipo de recurso específico y abrirlo en el mapa.

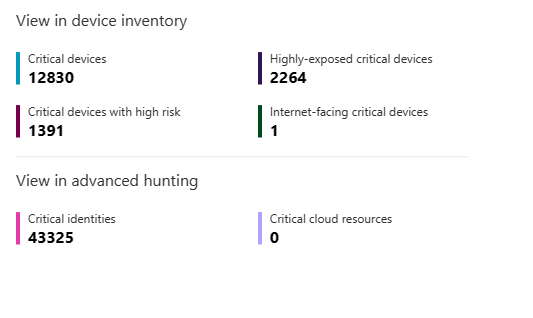

Revisión y administración de recursos críticos

El resumen de recursos críticos muestra cuántos recursos críticos tiene y cuántos tienen rutas de ataque que los ponen en riesgo.

Desde aquí puede ver y administrar recursos y dispositivos críticos.

En Administración de recursos críticos, puede administrar el nivel de importancia crítica de los recursos identificados por Administración de exposición de seguridad y crear reglas de clasificación personalizadas para detectar otros recursos críticos.

Visualización en el inventario de dispositivos y búsqueda avanzada

Puede revisar los recursos críticos en el contexto del inventario de dispositivos de Defender XDR y en Defender XDR búsqueda avanzada.

El inventario de dispositivos proporciona vínculos rápidos a los dispositivos ordenados por:

- Dispositivos críticos

- Dispositivos críticos con alto riesgo

- Dispositivos críticos altamente expuestos

- Dispositivos críticos accesibles desde Internet

En la búsqueda avanzada, puede acceder rápidamente a las consultas para:

- Identidades críticas

- Recursos críticos en la nube

Examen de la puntuación de iniciativa clave a lo largo del tiempo

El gráfico Puntuación de iniciativa clave a lo largo del tiempo muestra cada iniciativa clave, codificada en color, con cambios de puntuación a lo largo del tiempo.

Puede mantener el puntero sobre los puntos de la escala de tiempo para ver cuál era la puntuación de la iniciativa clave en esa fecha.

Revisión de eventos de seguridad recientes

Los eventos de seguridad recientes muestran los eventos de seguridad de la semana pasada ordenados por todos los eventos o por iniciativas o métricas. Seleccione el botón Ver todos los eventos para ver una lista completa de todos los eventos de los últimos 30 días que se producen en su organización.