Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

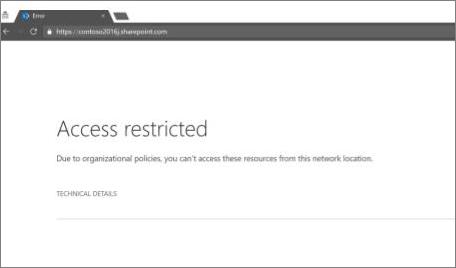

Como administrador de TI, puede controlar el acceso a los recursos de SharePoint y OneDrive en Microsoft 365 en función de las ubicaciones de red definidas en las que confíe. Esto también se conoce como directiva basada en ubicación.

Para ello, defina un límite de red de confianza especificando uno o varios intervalos de direcciones IP autorizados. Cualquier usuario que intente acceder a SharePoint y OneDrive desde fuera de este límite de red (mediante un explorador web, una aplicación de escritorio o una aplicación móvil en cualquier dispositivo) está bloqueado.

¿Qué debo tener en cuenta antes de establecer una directiva basada en ubicación?

Estas son algunas consideraciones importantes para establecer una directiva basada en ubicación:

Uso compartido externo: si comparte archivos y carpetas con invitados que se autentican, no podrán acceder a los recursos fuera del intervalo de direcciones IP definido.

Acceso desde aplicaciones propias y de terceros: normalmente, puede acceder a un documento de SharePoint desde aplicaciones como Exchange, Viva Engage, Skype, Teams, Planner, Power Automate, PowerBI, Power Apps, OneNote, etc. Al habilitar una directiva basada en ubicación, se bloquean las aplicaciones que no admiten directivas basadas en ubicación. Las únicas aplicaciones que actualmente admiten directivas basadas en ubicación son Teams, Viva Engage y Exchange. Esto significa que todas las demás aplicaciones están bloqueadas, incluso cuando estas aplicaciones se hospedan dentro del límite de red de confianza. Esto se debe a que SharePoint no puede determinar si un usuario de estas aplicaciones está dentro del límite de confianza.

Nota:

Se recomienda que, al habilitar una directiva basada en ubicación para SharePoint, configure los mismos intervalos de direcciones IP y directivas para Exchange y Viva Engage. SharePoint se basa en estos servicios para exigir que los usuarios de estas aplicaciones estén dentro del intervalo IP de confianza. Para proteger el acceso a SharePoint a través del portal de Office.com, se recomienda usar la directiva de acceso condicional de Microsoft Entra para "Office 365" y configurar allí el intervalo IP de confianza.

Acceso desde intervalos IP dinámicos: varios servicios y proveedores hospedan aplicaciones que tienen direcciones IP de origen dinámico. Por ejemplo, un servicio que accede a SharePoint mientras se ejecuta desde un centro de datos Azure puede empezar a ejecutarse desde otro centro de datos debido a una condición de conmutación por error u otro motivo, lo que cambia dinámicamente su dirección IP. La directiva de acceso condicional basada en ubicación se basa en intervalos de direcciones IP fijos y de confianza. Si no puede determinar el intervalo de direcciones IP por adelantado, es posible que la directiva basada en ubicación no sea una opción para su entorno.

Cómo establecer una directiva basada en ubicación en el Centro de administración de SharePoint?

Nota:

Esta configuración puede tardar hasta 15 minutos en surtir efecto.

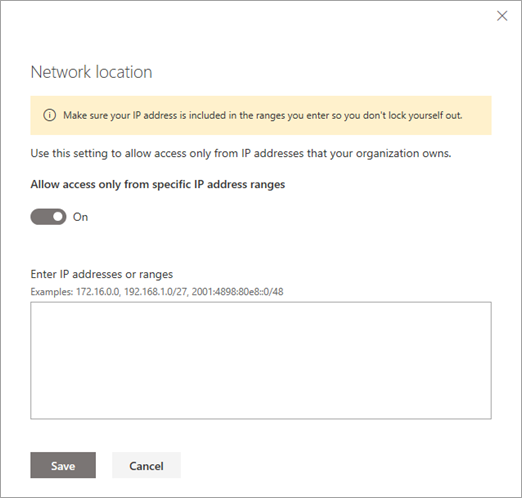

- Vaya a Control de acceso en el nuevo Centro de administración de SharePoint e inicie sesión con una cuenta que tenga permisos de administrador para su organización.

Nota:

Si ha Office 365 operado por 21Vianet (China), inicie sesión en el Centro de administración de Microsoft 365 y, a continuación, vaya al Centro de administración de SharePoint y abra la página Control de acceso.

Seleccione Ubicación de red y active Permitir el acceso solo desde intervalos de direcciones IP específicos.

Escriba direcciones IP e intervalos de direcciones separados por comas.

Importante

Asegúrese de incluir su propia dirección IP para no bloquearse. Esta configuración no solo restringe el acceso a los sitios de OneDrive y SharePoint, sino también a los centros de administración de OneDrive y SharePoint, y a la ejecución de cmdlets de PowerShell. Si se bloquea y no se puede conectar desde una dirección IP dentro de un intervalo especificado, deberá ponerse en contacto con el soporte técnico para obtener ayuda.

Si guarda direcciones IP superpuestas, los usuarios verán un mensaje de error genérico con un identificador de correlación que apunta a "La lista de direcciones IP permitidas de entrada se superpone".

Nota:

Para establecer una directiva basada en ubicación mediante PowerShell, ejecute Set-SPOTenant con el parámetro -IPAddressAllowList. Para obtener más información, consulta Set-SPOTenant.