Ejercicio: Implementación de un archivo de Bicep a partir de flujos de trabajo de GitHub

Las acciones de GitHub son similares a Azure Pipelines por naturaleza. Proporcionan una manera de automatizar el desarrollo y las implementaciones de software. En este ejercicio, aprenderás a implementar un archivo Bicep mediante una GitHub Action.

Requisitos previos

- Necesitará una cuenta de GitHub que pueda crear gratuitamente aquí.

- También se requiere un repositorio de GitHub para almacenar el archivo de Bicep y los flujos de trabajo creados anteriormente en el ejercicio: creación de plantillas de Bicep. Una vez que haya creado el repositorio de GitHub , inserte el archivo de Bicep en él.

- Para la implementación en Azure, se necesita acceso a una suscripción de Azure , que se puede crear de forma gratuita aquí.

Creación de una entidad de servicio en Azure

Para implementar los recursos en Azure, deberá crear una entidad de servicio que GitHub pueda usar. Abra un terminal o use Cloud Shell en Azure Portal y escriba los siguientes comandos:

az login

az ad sp create-for-rbac --name myApp --role contributor --scopes /subscriptions/{subscription-id}/resourceGroups/Bicep --sdk-auth

Nota

No olvide reemplazar el {subscription-id} por el identificador de suscripción real.

Descripción del comando

- az ad sp create-for-rbac: crea una entidad de servicio para el control de acceso basado en roles.

- --nombre: Nombre del principal de servicio.

-

--rol: Asigna el

contributorrol, lo que permite la administración completa de los recursos. - --Ámbitos: Limita el acceso a un grupo de recursos específico.

- --sdk-auth: Genera credenciales en un formato adecuado para la autenticación del SDK.

Cuando la operación se realiza correctamente, debe generar un objeto JSON que contenga tu tenantId, subscriptionId, clientId, clientSecret y algunas propiedades adicionales, como las siguientes:

{

"clientId": "<GUID>",

"clientSecret": "<GUID>",

"subscriptionId": "<GUID>",

"tenantId": "<GUID>",

(...)

}

Tenga en cuenta este objeto, ya que deberá agregarlo a los secretos de GitHub .

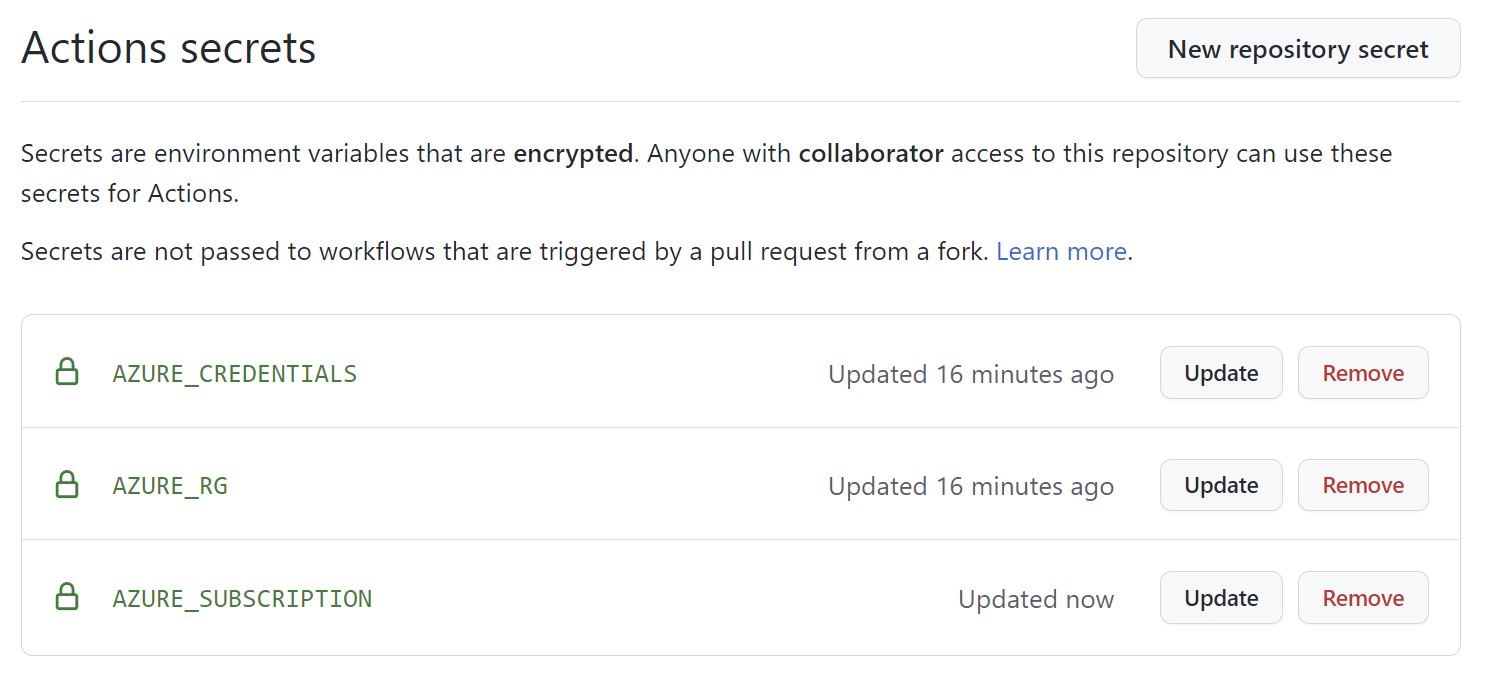

Creación de un secreto de GitHub

En el repositorio de GitHub, vaya a Configuración>Secretos>Acciones. Cree un nuevo secreto llamado AZURE_CREDENTIALS y pegue todo el objeto JSON que obtuvo del paso anterior.

Cree otro secreto para el nombre del grupo de recursos con un nombre como AZURE_RG y otro para el identificador de suscripción denominado AZURE_SUBSCRIPTION.

¿Por qué usar secretos?

Los secretos de GitHub almacenan información confidencial de forma segura. Son las siguientes:

- Encriptado: Almacenado de forma segura en GitHub.

- No visible en los registros: Enmascarado en los registros de ejecución del flujo de trabajo.

- Accesible en flujos de trabajo: Disponible como variables de entorno durante la ejecución del flujo de trabajo.

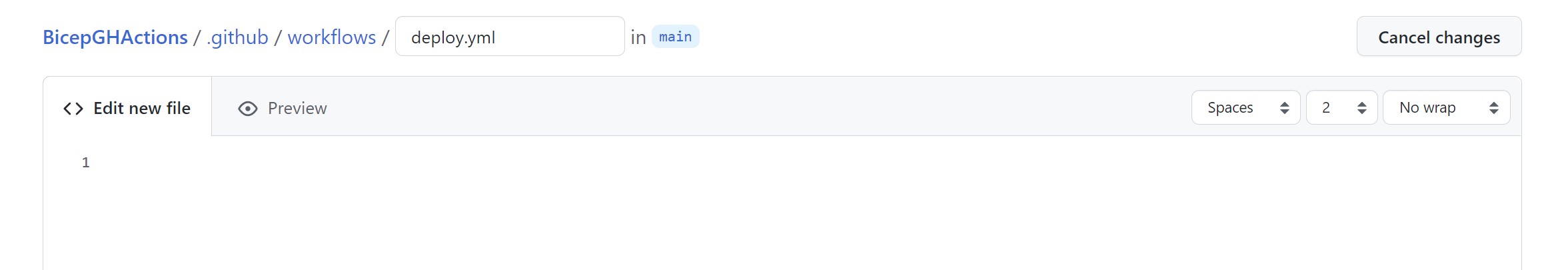

Creación de una acción de GitHub

Creación de un flujo de trabajo

En primer lugar, vaya al repositorio y seleccione el menú Acciones . Luego, configure un flujo de trabajo para crear un flujo de trabajo vacío en el repositorio. Si lo prefiere, puede cambiar el nombre del archivo por otro nombre.

Definición del flujo de trabajo

Reemplace el contenido del archivo por el siguiente fragmento de código:

on: [push] name: Azure Resource Manager jobs: build-and-deploy: runs-on: ubuntu-latest steps: # Checkout code - uses: actions/checkout@main # Log into Azure - uses: azure/login@v1 with: creds: ${{ secrets.AZURE_CREDENTIALS }} # Deploy Bicep file - name: deploy uses: azure/arm-deploy@v1 with: subscriptionId: ${{ secrets.AZURE_SUBSCRIPTION }} resourceGroupName: ${{ secrets.AZURE_RG }} template: ./main.bicep parameters: storagePrefix=stg failOnStdErr: falseNo dude en reemplazar el valor del

storagePrefixparámetro por el suyo propio.

Descripción del flujo de trabajo

Este flujo de trabajo de acción de GitHub realiza lo siguiente:

Detonante: Se ejecuta automáticamente cuando se inserta código en el repositorio (

on: [push]).Trabajo: Define un trabajo denominado

build-and-deployque se ejecuta en un ejecutor de Ubuntu .Steps:

-

Código de extracción: Usa

actions/checkout@mainpara extraer el código del repositorio. -

Inicie sesión en Azure: Usa

azure/login@v1para autenticarse con Azure mediante elAZURE_CREDENTIALSsecreto. -

Implemente el archivo de Bicep: Usa

azure/arm-deploy@v1para implementar la plantilla de Bicep :-

subscriptionId: identificador de suscripción de Azure desde secretos. -

resourceGroupName: nombre del grupo de recursos de secretos. - : Ruta de acceso al archivo de Bicep.

-

parameters: parámetros pasados a la plantilla de Bicep . -

failOnStdErr: Configurar enfalsepara no fallar en la salida de error estándar.

-

Nota

La primera parte del flujo de trabajo define el desencadenador y su nombre. El resto define un trabajo y usa algunas tareas para consultar el código, iniciar sesión en Azure e implementar el archivo de Bicep .

-

Código de extracción: Usa

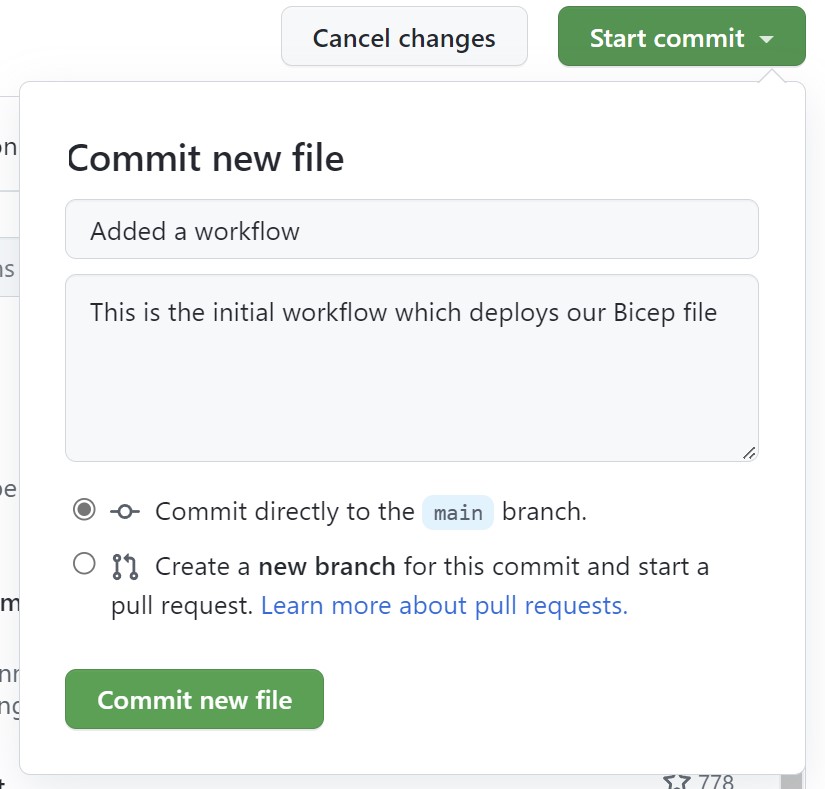

Confirmación del flujo de trabajo

Seleccione Iniciar confirmación y escriba un título y una descripción en el cuadro de diálogo emergente. A continuación, seleccione Confirmar directamente en la rama principal, seguido de Confirmar nuevo archivo.

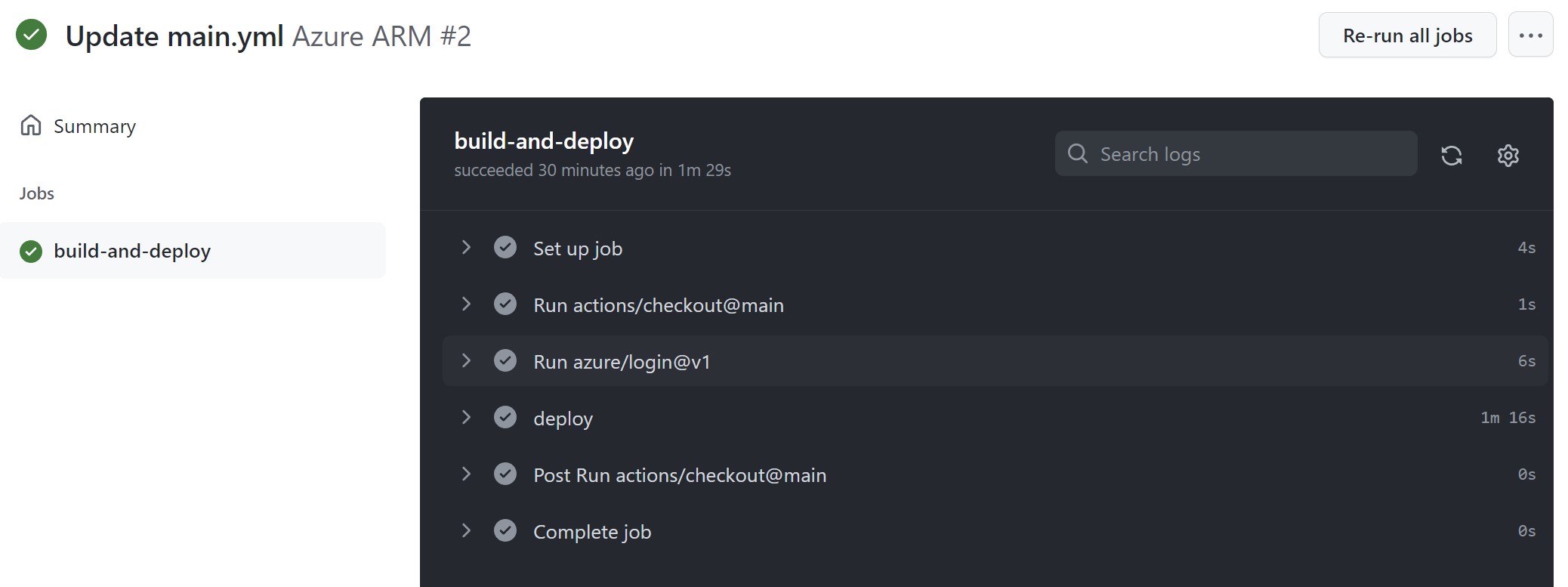

Supervisión del flujo de trabajo

Vaya a la pestaña Acciones y seleccione la acción recién creada que se debe ejecutar.

Comprobación de la implementación

Supervise el estado y, cuando finalice el trabajo, compruebe Azure Portal para ver si se ha creado la cuenta de almacenamiento.