Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

Las versiones 1.36 y 1.35 del agente de Azure Connected Machine (agente de Arc) interrumpen la conexión a Windows Admin Center. Esto se ha corregido en versiones posteriores del agente de Arc (1.37+) La versión actual se puede descargar aquí.

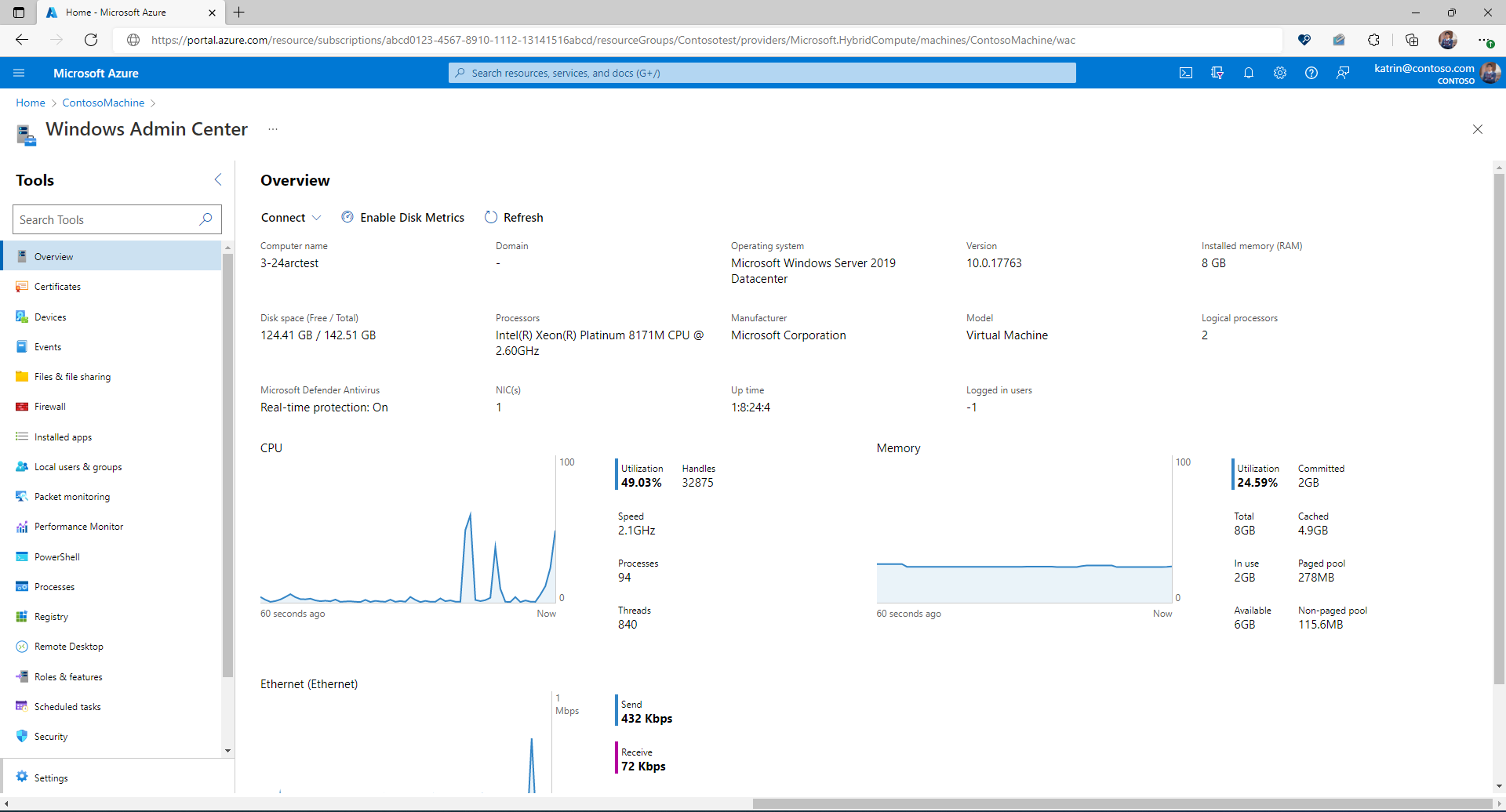

El uso de Windows Admin Center en Azure Portal permite administrar el sistema operativo Windows Server de los servidores habilitados para Arc, conocidos como máquinas híbridas. Puede administrar de forma segura las máquinas híbridas desde cualquier lugar, sin necesidad de una VPN, una dirección IP pública u otra conectividad entrante a la máquina. Para más información sobre los servidores habilitados para Arc, consulte ¿Qué son los servidores habilitados para Azure Arc?

Con la extensión Windows Admin Center en Azure, obtendrá las funcionalidades de administración, configuración, solución de problemas y mantenimiento para administrar los servidores habilitados para Arc en Azure Portal. La infraestructura de Windows Server y la administración de cargas de trabajo ya no requerirán que establezca una línea de visión o Protocolo de escritorio remoto (RDP), y todo se puede realizar de forma nativa desde Azure Portal. Windows Admin Center proporciona herramientas que normalmente se encuentran en el administrador del servidor, el administrador de dispositivos, el administrador de tareas y el administrador de Hyper-V, y la mayoría de las demás herramientas de Microsoft Management Console (MMC).

En este artículo se proporciona información general sobre el uso de Windows Admin Center, los requisitos y cómo instalar Windows Admin Center en Azure Portal y usarlo para administrar la máquina híbrida. También se responde a las preguntas más frecuentes y se proporciona una lista de problemas conocidos y sugerencias para solucionar problemas en caso de que algo no funcione.

Información general acerca de Windows Admin Center en Azure

Windows Admin Center en Azure Portal proporciona herramientas esenciales para administrar Windows Server en ejecución en una sola máquina híbrida. Puede administrar máquinas híbridas sin necesidad de abrir puertos de entrada en el firewall.

Con Windows Admin Center en Azure Portal, puede administrar los elementos siguientes:

- Certificados

- Dispositivos

- Eventos

- Archivos y uso compartido de archivos

- Cortafuegos

- Aplicaciones instaladas

- Usuarios y grupos locales

- Monitor de rendimiento

- PowerShell

- Procesos

- Registro

- Escritorio remoto

- Roles y características

- Tareas programadas

- Servicios

- Almacenamiento

- Actualizaciones

- Máquinas virtuales

- Conmutadores virtuales

En este momento no se admiten otras extensiones para Windows Admin Center en Azure Portal.

Advertencia

Si ha instalado manualmente Windows Admin Center en la máquina virtual para administrar varios sistemas, habilitar Windows Admin Center en Azure reemplazará la instancia de Windows Admin Center existente y quitará la capacidad de administrar otras máquinas. Perderá el acceso a la instancia de Windows Admin Center implementada anteriormente.

Requisitos

En esta sección se proporcionan los requisitos para usar Windows Admin Center en Azure Portal para administrar una máquina híbrida:

- Cuenta de Azure con una suscripción activa

- Permisos de Azure

- Disponibilidad de regiones de Azure

- Requisitos de la máquina híbrida

- Requisitos de red

Cuenta de Azure con una suscripción activa

Necesitará una cuenta de Azure con una suscripción activa para implementar Windows Admin Center. Si aún no la tiene, puede crear una cuenta gratis.

Durante la implementación de Windows Admin Center, intentaremos registrar el proveedor de recursos Microsoft.HybridConnectivity para la suscripción.

Importante

Debe tener permiso para registrar un proveedor de recursos, lo que requiere la operación */register/action. Se incluye si se le asigna el rol Colaborador o Propietario en la suscripción.

Nota

El registro del proveedor de recursos es una tarea única que se realiza para cada suscripción.

Para comprobar el estado del proveedor de recursos y registrarse si es necesario:

- Inicie sesión en Azure Portal.

- Seleccione Suscripciones.

- Seleccione el nombre de la suscripción.

- Seleccione Proveedores de recursos.

- Busque Microsoft.HybridConnectivity.

- Compruebe que el estado de Microsoft.HybridConnectivity sea Registrado.

- Si el estado es NotRegistered, seleccione Microsoft.DesktopVirtualization y, a continuación, Registrar.

Permisos de Azure

Para instalar la extensión de Windows Admin Center para un recurso de servidor habilitado para Arc, su cuenta debe tener la función de inicio de sesión de propietario, colaborador o administrador de Windows Admin Center en Azure.

La conexión al Centro de administración de Windows requiere que tenga permisos de inicio de sesión de lector y administrador de Windows Admin Center en el recurso de servidor habilitado para Arc.

Obtenga más información sobre la asignación de roles de Azure mediante Azure Portal

Disponibilidad de regiones de Azure

Windows Admin Center se admite en las regiones de Azure siguientes:

- Este de Australia

- Sur de Brasil

- Centro de Canadá

- Este de Canadá

- Centro de la India

- Centro de EE. UU.

- Este de Asia

- Este de EE. UU.

- Este de EE. UU. 2

- Centro de Francia

- Japón Oriental

- Centro de Corea del Sur

- Centro-Norte de EE. UU

- Norte de Europa

- Norte de Sudáfrica

- Centro-sur de EE. UU.

- Sudeste de Asia

- Centro de Suecia

- Norte de Suiza

- Norte de Emiratos Árabes Unidos

- Sur de Reino Unido

- Oeste de Reino Unido

- Centro-Oeste de EE. UU.

- Oeste de Europa

- Oeste de EE. UU.

- Oeste de EE. UU. 2

- Oeste de EE. UU. 3

Nota

Windows Admin Center no se admite en Azure China 21Vianet, Azure Government ni otras nubes no públicas

Requisitos de la máquina híbrida

Para usar Windows Admin Center en Azure Portal, el agente de Windows Admin Center debe instalarse en cada máquina híbrida que quiera administrar a través de una extensión de máquina virtual de Azure. Asegúrese de que la máquina está conectada a Azure Arc antes de continuar. Para más información sobre cómo incorporar la máquina a Azure Arc, consulte Conexión de máquinas Windows Server a Azure a través del programa de instalación de Azure Arc. La máquina híbrida debe cumplir los siguientes requisitos:

- Windows Server 2016 o posterior

- 3 GB de RAM o más

- Agente de Azure Arc versión 1.13.21320.014 o posterior

- Debe usar los tipos de licencia de Pago por uso de Windows Server o Software Assurance.

Importante

A partir del 1 de noviembre de 2024, Windows Admin Center para Azure Arc requiere que la máquina híbrida tenga un tipo de licencia de Pago por uso o Software Assurance. Todas las instalaciones nuevas del agente de Windows Admin Center deben cumplir este requisito. Las máquinas con Windows Admin Center para Azure Arc instaladas antes del 1 de noviembre de 2024 pueden seguir usando Windows Admin Center para Azure Arc durante un máximo de 12 meses sin actualizaciones hasta el 1 de noviembre de 2025.

Requisitos de red

La máquina híbrida debe cumplir los siguientes requisitos de red:

Acceso saliente a Internet o una regla de puerto de salida que permite el tráfico HTTPS a los siguientes puntos de conexión:

-

*service.waconazure.como la etiqueta deWindowsAdminCenterservicio pas.windows.net*.servicebus.windows.net

-

Nota

No se requiere ningún puerto de entrada para poder usar Windows Admin Center.

La máquina de administración en la que se ejecuta Azure Portal debe cumplir los siguientes requisitos de red:

- Acceso saliente a Internet a través del puerto

443

Asegúrese de revisar los dispositivos compatibles y los exploradores recomendados antes de acceder al Azure Portal desde el equipo de administración o el sistema.

Instalación de Windows Admin Center en Azure Portal

Para poder usar Windows Admin Center en Azure Portal, debe implementar la extensión de máquina virtual de Windows Admin Center siguiendo este procedimiento:

- Abra Azure Portal y vaya al servidor habilitado para Arc.

- En el grupo Configuración, seleccione Windows Admin Center.

- Especifique el puerto en el que desea instalar Windows Admin Center y, luego, seleccione Instalar.

Conectar a Windows Admin Center en Azure Portal

Después de instalar Windows Admin Center en la máquina virtual, realice el procedimiento siguiente para conectarse a este y usarlo para administrar Windows Server:

- Abra Azure Portal y vaya al servidor habilitado para Arc y, a continuación, en el grupo Configuración, seleccione Windows Admin Center (vista previa).

- Seleccione Conectar.

Nota

A partir de agosto de 2022, Windows Admin Center ahora le permite usar la autenticación basada en Microsoft Entra ID para la máquina híbrida. Ya no se le pedirán las credenciales de una cuenta de administrador local.

Windows Admin Center se abre en el portal, lo que le proporciona acceso a las mismas herramientas que le pueden resultar familiares de usar Windows Admin Center en una implementación local.

Configurar asignaciones de roles

El acceso a Windows Admin Center se controla mediante el rol Inicio de sesión de administrador de Windows Admin Center de Azure.

Nota

El rol Inicio de sesión de administrador de Windows Admin Center usa dataActions y, por tanto, no se puede asignar en el ámbito del grupo de administración. Actualmente estos roles solo se pueden asignar en el ámbito de suscripción, grupo de recursos o recurso.

Para configurar asignaciones de roles para máquinas híbridas mediante la experiencia del centro de administración Microsoft Entra:

Abra la máquina híbrida que desea administrar mediante Windows Admin Center.

Seleccione Access Control (IAM) .

Seleccione Agregar>Agregar asignación de roles para abrir la página Agregar asignación de roles.

Asigne el siguiente rol. Para asignar roles, consulte Asignación de roles de Azure mediante Azure Portal.

Configuración Valor Rol Inicio de sesión de administrador de Windows Admin Center Asignar acceso a Usuario, grupo, entidad de servicio o identidad administrada

Para obtener más información sobre cómo usar RBAC de Azure para administrar el acceso a los recursos de la suscripción de Azure, consulte los siguientes artículos:

- Asignación de roles de Azure mediante la CLI de Azure

- Asigne roles de Azure mediante los ejemplos de la CLI de Azure. La CLI de Azure también se puede usar en la experiencia de Azure Cloud Shell.

- Asignación de roles de Azure mediante Azure Portal

- Asignación de roles de Azure mediante Azure PowerShell.

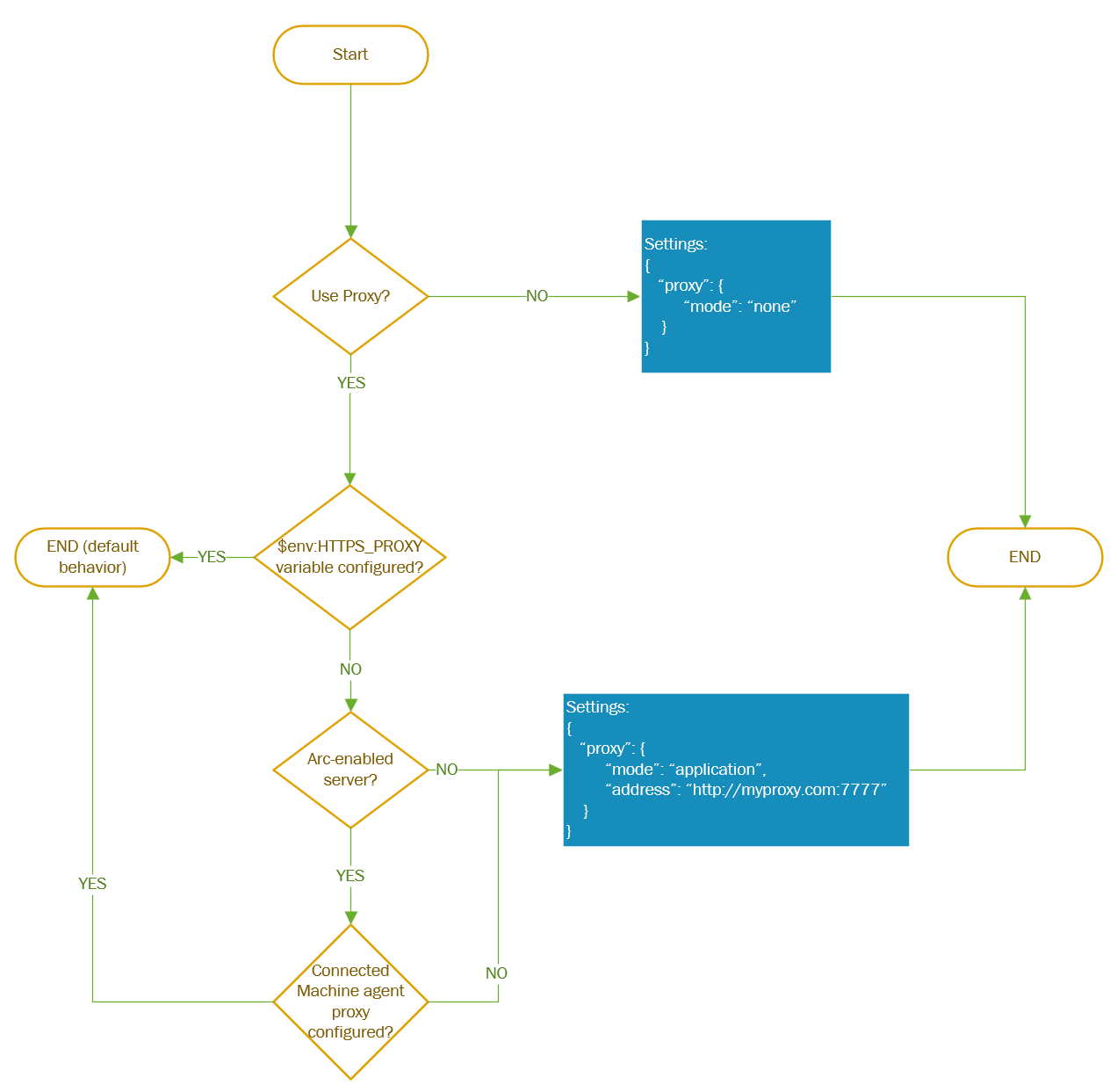

Configuración de proxy

Si la máquina se conecta mediante un servidor proxy para comunicarse a través de Internet, consulte los siguientes requisitos para conocer la configuración de red necesaria.

La extensión de Windows Admin Center puede comunicarse a través de un servidor proxy mediante el protocolo HTTPS. Use los ajustes de extensiones a efectos de configuración como se describe en los siguientes pasos. No se admiten servidores proxy autenticados.

Nota

La configuración de proxy solo se admite para las versiones de extensión superiores a 0.0.0.321.

Use este diagrama de flujo para determinar los valores de los parámetros

Settings

Después de determinar los valores de parámetro

Settings, proporcione estos otros parámetros al implementar el agente AdminCenter. Use comandos de PowerShell, como se muestra en el ejemplo siguiente:

$wacPort = "6516"

$settings = @{"port" = $wacPort; "proxy" = @{"mode" = "application"; "address" = "http://[address]:[port]";}}

New-AzConnectedMachineExtension -Name AdminCenter -ExtensionType AdminCenter -Publisher Microsoft.AdminCenter -ResourceGroupName <resource-group-name> -MachineName <arc-server-name> -Location <arc-server-location> -Setting $settings -SubscriptionId <subscription-id>

Cómo funciona

Mediante el uso de Windows Admin Center en Azure, puede conectarse a la máquina híbrida sin necesidad de habilitar ningún puerto de entrada en el firewall. Windows Admin Center, a través del agente de Arc, puede establecer de forma segura una conexión de sesión de proxy inverso con el servicio Azure Arc de forma saliente.

Para cada máquina híbrida que desee administrar con Windows Admin Center en Azure Portal, deberá implementar un agente en cada máquina.

El agente se comunica con un servicio externo que administra certificados, por lo que puede conectarse fácilmente a la máquina híbrida.

Al hacer clic en Instalar, se realizan las acciones siguientes:

- Registra el proveedor de recursos Microsoft.HybridConnectivity en su suscripción. El proveedor de recursos aloja el proxy usado para la comunicación con el servidor habilitado para Arc.

- Implementa un recurso de punto de conexión de Azure sobre el recurso habilitado para Arc que habilita una conexión de proxy inverso en el puerto especificado. Esto es simplemente un recurso lógico en Azure y no implementa ningún elemento en el propio servidor.

- Instala el agente de Windows Admin Center en la máquina híbrida con un certificado TLS válido.

Nota

La desinstalación de Windows Admin Center no elimina el recurso de punto de conexión lógico de Azure. Esto se mantiene para otras experiencias que podrían aprovechar este recurso, como SSH.

Al hacer clic en Instalar, se realizan las acciones siguientes:

- Azure Portal solicita al proveedor de recursos Microsoft.HybridConnectivity acceso al servidor habilitado para Arc.

- El proveedor de recursos se comunica con un proxy SNI de nivel 4 para establecer un acceso específico de sesión de corta duración al servidor habilitado para Arc en el puerto de Windows Admin Center.

- Se genera una dirección URL única de corta duración y se establece la conexión a Windows Admin Center a partir de Azure Portal.

La conexión a Windows Admin Center está cifrada de un extremo a otro con la terminación SSL que se produce en la máquina híbrida.

Automatización de la implementación de Windows Admin Center mediante PowerShell

Puede automatizar la implementación de Windows Admin Center en Azure Portal mediante este script de PowerShell de ejemplo.

$location = "<location_of_hybrid_machine>"

$machineName = "<name_of_hybrid_machine>"

$resourceGroup = "<resource_group>"

$subscription = "<subscription_id>"

$port = "6516"

$portint = 6516

#Deploy Windows Admin Center

$Setting = @{"port" = $port; "proxy" = @{"mode" = "application"; "address" = "http://[address]:[port]";}} #proxy configuration is optional

New-AzConnectedMachineExtension -Name "AdminCenter" -ResourceGroupName $resourceGroup -MachineName $machineName -Location $location -Publisher "Microsoft.AdminCenter" -Settings $Setting -ExtensionType "AdminCenter" -SubscriptionId $subscription

#Allow connectivity

$putPayload = "{'properties': {'type': 'default'}}"

Invoke-AzRestMethod -Method PUT -Uri "https://management.azure.com/subscriptions/${subscription}/resourceGroups/${resourceGroup}/providers/Microsoft.HybridCompute/machines/${machineName}/providers/Microsoft.HybridConnectivity/endpoints/default?api-version=2023-03-15" -Payload $putPayload

$patch = @{ "properties" = @{ "serviceName" = "WAC"; "port" = $portint}}

$patchPayload = ConvertTo-Json $patch

Invoke-AzRestMethod -Method PUT -Path /subscriptions/${subscription}/resourceGroups/${resourceGroup}/providers/Microsoft.HybridCompute/machines/${machineName}/providers/Microsoft.HybridConnectivity/endpoints/default/serviceconfigurations/WAC?api-version=2023-03-15 -Payload $patchPayload

Solución de problemas

A continuación se indican algunas sugerencias que puede probar en caso de que algo no funcione. Para obtener ayuda general para solucionar problemas de Windows Admin Center (no concretamente en Azure), consulte Solución de problemas de Windows Admin Center.

No se pudo conectar y se recibió el error "No se encontró el punto de conexión 404"

- Las versiones 1.36 y 1.35 del agente de Azure Connected Machine (agente de Arc) interrumpen la conexión a Windows Admin Center. Esto se ha corregido en versiones posteriores del agente de Arc (1.37 y posteriores) Esto se puede descargar aquí.

Error al conectar

Reinicie el servicio HIMDS.

RDP en el servidor.

Abra PowerShell como administrador y ejecute:

Restart-Service -Name himds

Compruebe que la versión de su extensión sea 0.0.0.169 o posterior.

- Vaya a "Extensiones"

- Compruebe que la versión de la extensión "AdminCenter" es 0.0.0.169 o posterior

- Si no es así, desinstale la extensión y vuelva a instalarla

Asegúrese de que el servicio de Windows Admin Center se ejecuta en la máquina.

- RDP en el servidor.

- Abra el Administrador de tareas (Ctrl+Mayús+Esc) y vaya a Servicios.

- Asegúrese de que ServerManagementGateway / Windows Admin Center está en ejecución.

- Si no se está ejecutando, inicie el servicio.

Compruebe que el puerto está habilitado para la sesión de proxy inverso.

RDP en el servidor.

Abra PowerShell como administrador y ejecute:

azcmagent config listEsto debe devolver una lista de puertos en la configuración incomingconnections.ports (versión preliminar) que están habilitadas para conectarse desde Azure. Confirme que el puerto en el que ha instalado Windows Admin Center aparece en esta lista. Por ejemplo, si Windows Admin Center está instalado en el puerto 443, el resultado sería:

Local configuration setting incomingconnections.ports (preview): 443En caso de que no aparezca en esta lista, ejecute

azcmagent config set incomingconnections.ports <port>Si usa otra experiencia (como SSH) mediante esta solución, puede especificar varios puertos separados por una coma.

Asegúrese de que tiene conectividad de salida con los puertos necesarios

- La máquina híbrida debe tener conectividad saliente con los siguientes puntos de conexión:

-

*.wac.azure.com,*.waconazure.como WindowsAdminCenter ServiceTag pas.windows.net*.servicebus.windows.net

-

- La máquina híbrida debe tener conectividad saliente con los siguientes puntos de conexión:

Una de las herramientas de Windows Admin Center no se está cargando o genera un error

Vaya a cualquier otra herramienta de Windows Admin Center y vuelva a la que no se está cargando.

Si no se está cargando ninguna otra herramienta, puede haber un problema con la conectividad de red. Pruebe a cerrar la hoja y, luego, vuelva a conectarse. Si esto no funciona, abra una incidencia de soporte técnico.

No se pudo instalar la extensión de Windows Admin Center

Vuelva a comprobar que la máquina híbrida cumple los requisitos.

Asegúrese de que se permite el tráfico saliente a Windows Admin Center en la máquina híbrida

Pruebe la conectividad mediante la ejecución del siguiente comando con PowerShell dentro de la máquina virtual:

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure Portal

Si ha permitido todo el tráfico saliente y el comando anterior devuelve un error, compruebe que no hay ninguna regla de firewall que bloquee la conexión.

Si todo parece correcto y Windows Admin Center sigue sin instalarse, abra una solicitud de soporte técnico con la siguiente información:

Registros de Azure Portal. Los registros de Windows Admin Center se pueden encontrar en Configuración>Extensiones>AdminCenter>Ver estado detallado.

Inicia sesión en la máquina híbrida. Ejecute el comando de PowerShell siguiente y comparta el archivo .zip resultante.

azcmagent logsSeguimiento de red, si procede. Los seguimientos de red pueden contener datos del cliente e información de seguridad confidencial, como contraseñas, por lo que se recomienda revisar el seguimiento y quitar la información confidencial antes de compartirlo.

Problemas conocidos

- No se admite el modo incógnito de Chrome.

- No se admite la aplicación de escritorio de Azure Portal.

- Aún no están disponibles los mensajes de error detallados de las conexiones con errores.

- A partir del 1 de noviembre de 2024, algunos clientes existentes no pueden usar Windows Admin Center para Azure Arc.

- A partir del 1 de noviembre de 2024, algunos clientes no pueden instalar ni usar Windows Admin Center para Azure Arc, incluso con la atestación de licencia adecuada.

Preguntas más frecuentes

Encuentre respuestas a las preguntas más frecuentes sobre el uso de Windows Admin Center en Azure.

¿Cuánto cuesta usar Windows Admin Center?

No hay ningún costo asociado para usar Windows Admin Center en Azure Portal.

¿Puedo usar Windows Admin Center para administrar las máquinas virtuales que se ejecutan en mi servidor?

Puede instalar el rol de Hyper-V mediante la extensión Roles y características. Una vez instalado, actualice el explorador y Windows Admin Center mostrará las extensiones Máquina virtual y Conmutador.

¿Qué servidores puedo administrar con esta extensión?

Puede usar la funcionalidad para administrar Windows Server 2016 habilitado para Arc y versiones posteriores. También puede usar Windows Admin Center en Azure para administrar Azure Local.

¿Cómo controla Windows Admin Center la seguridad?

El tráfico de Azure Portal a Windows Admin Center está cifrado de un extremo a otro. El servidor habilitado para Arc se administra mediante PowerShell y WMI a través de WinRM.

¿Necesito un puerto de entrada para usar Windows Admin Center?

No se requiere ninguna conexión de entrada para usar Windows Admin Center.

¿Por qué debo crear una regla de puerto de salida?

Para comunicarse con el servidor, se requiere una regla de puerto de salida para el servicio que hemos creado. Nuestro servicio emite un certificado gratuito para su instancia de Windows Admin Center. Este servicio garantiza que siempre puede conectarse a la instancia de Windows Admin Center desde Azure Portal manteniendo actualizado el certificado WAC.

Además, el acceso a Windows Admin Center desde Azure no requiere ningún puerto de entrada y solo conectividad saliente a través de una solución de proxy inverso. Estas reglas de salida son necesarias para establecer la conexión.

¿Cómo encuentro el puerto usado para la instalación de Windows Admin Center?

Para verificar el valor de la opción SmePort:

- RDP en el servidor

- Abra el Editor del registro

- Vaya a la clave

\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ServerManagementGateway - Lea el valor de

SmePortpara buscar el puerto usado

¿Puedo usar PowerShell o la CLI de Azure para instalar la extensión en mi máquina virtual?

Sí, para instalar la extensión mediante Azure CLI, ejecute el comando siguiente desde un símbolo del sistema:

az connectedmachine extension create

También puede instalar la extensión empleando PowerShell. Obtenga más información sobre la automatización de la implementación de Windows Admin Center mediante PowerShell.

Ya tengo Windows Admin Center instalado en mi servidor Arc. ¿Puedo acceder a él desde el portal?

Sí. Puede seguir los mismos pasos indicados en este documento.

Advertencia

Al habilitar esta funcionalidad, se reemplazará la instancia de Windows Admin Center existente y se quitará la capacidad de administrar otras máquinas. La instancia implementada anteriormente de Windows Admin Center ya no se podrá usar. No haga esto si usa la instancia de Admin Center para administrar varios servidores.

Pasos siguientes

- Obtenga información sobre Windows Admin Center

- Obtenga información sobre la administración de servidores con Windows Admin Center

- Obtenga más información sobre Azure Arc