Preparar la instalación de Protección de aplicaciones de Microsoft Defender

Nota

- Protección de aplicaciones de Microsoft Defender, incluidas las API del iniciador de aplicaciones aisladas de Windows, quedarán en desuso para Microsoft Edge para empresas y ya no se actualizarán. Descargue la notas del producto de seguridad de Microsoft Edge para empresas para obtener más información sobre las funcionalidades de seguridad de Edge para empresas.

- Dado que Application Guard está en desuso, no habrá una migración al manifiesto de Edge V3. Las extensiones de explorador correspondientes y la aplicación de la Tienda Windows asociada ya no están disponibles. Si desea bloquear exploradores sin protección hasta que esté listo para retirar el uso de MDAG en su empresa, se recomienda usar directivas de AppLocker o el servicio de administración de Microsoft Edge. Para obtener más información, consulte Microsoft Edge y Protección de aplicaciones de Microsoft Defender.

Antes de continuar, revise Requisitos del sistema de Protección de aplicaciones de Microsoft Defender para revisar los requisitos de instalación de hardware y software de Microsoft Defender Application Guard.

Nota

Protección de aplicaciones de Microsoft Defender no es compatible con máquinas virtuales y entornos VDI. Para realizar pruebas y automatizaciones en máquinas que no sean de producción, pueden habilitar WDAG en una máquina virtual habilitando la virtualización anidada de Hyper-V en el equipo host.

Prepararse para Protección de aplicaciones de Microsoft Defender

Para poder instalar y usar Protección de aplicaciones de Microsoft Defender, debes determinar primero cómo quieres usarla en la empresa. Puedes usar la Protección de aplicaciones en los modos Independiente o Administrado por la empresa.

Modo Independiente

Los empleados pueden usar las sesiones de exploración aisladas del hardware con cualquier configuración de directiva de administración o de administrador. En este modo, debes instalar la Protección de aplicaciones y el empleado deberá iniciar manualmente Microsoft Edge en la Protección de aplicaciones si va a explorar sitios que no sean de confianza. Para ver un ejemplo de cómo funciona, consulta el escenario de prueba Protección de aplicaciones en modo independiente.

El modo independiente es aplicable a:

- Windows 10 Enterprise Edition, versión 1709 y versiones posteriores

- Edición Windows 10 Pro, versión 1803 y posteriores

- Edición de Windows 10 Education, versión 1809 y posteriores

- Ediciones Windows 11 Enterprise, Education o Pro

Modo Administrado por la empresa

Tanto tú como el departamento de seguridad podéis definir los límites corporativos agregando explícitamente los dominios de confianza y personalizando la experiencia de la Protección de aplicaciones para que satisfaga las necesidades de los dispositivos de los empleados. El modo administrado por la empresa también redirige automáticamente las solicitudes del explorador para agregar dominios no empresariales en el contenedor.

El modo administrado por la empresa es aplicable a:

- Windows 10 Enterprise Edition, versión 1709 y versiones posteriores

- Edición de Windows 10 Education, versión 1809 y posteriores

- Ediciones de Windows 11 Enterprise o Education

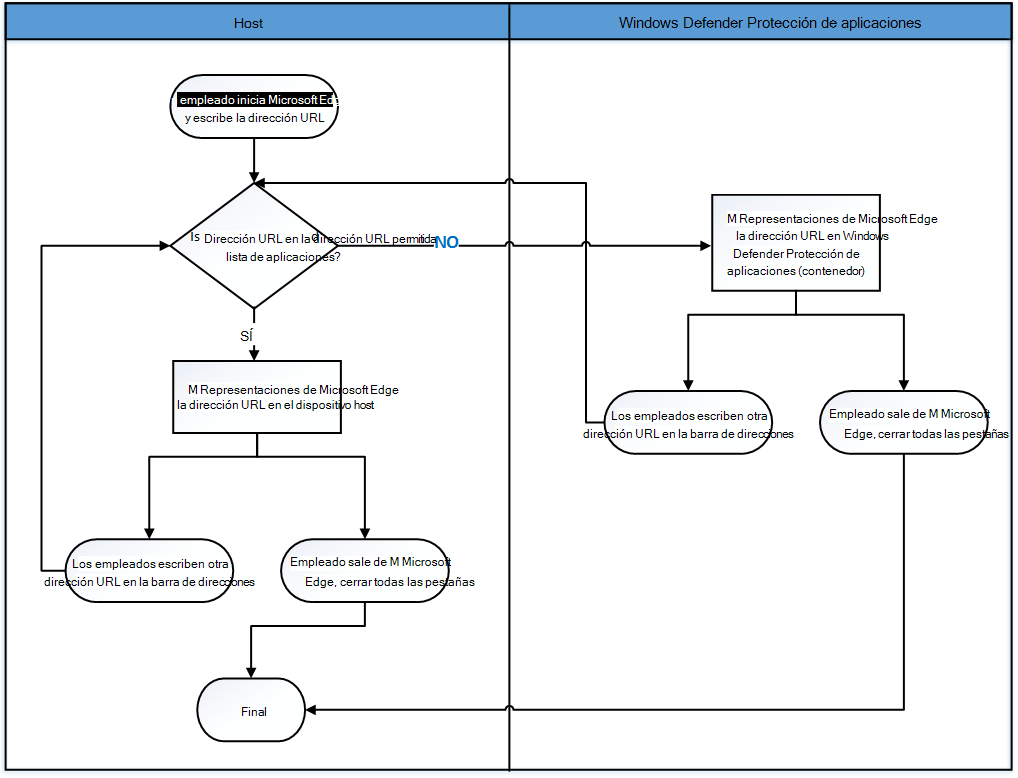

El siguiente diagrama muestra el flujo entre el equipo host y el contenedor aislado.

Instalar la Protección de aplicaciones

La funcionalidad de Protección de aplicaciones está desactivada de manera predeterminada. Sin embargo, se puede instalar rápidamente en los dispositivos de los empleados mediante el Panel de control, PowerShell o la solución de administración de dispositivos móviles (MDM).

Instalación desde el Panel de control

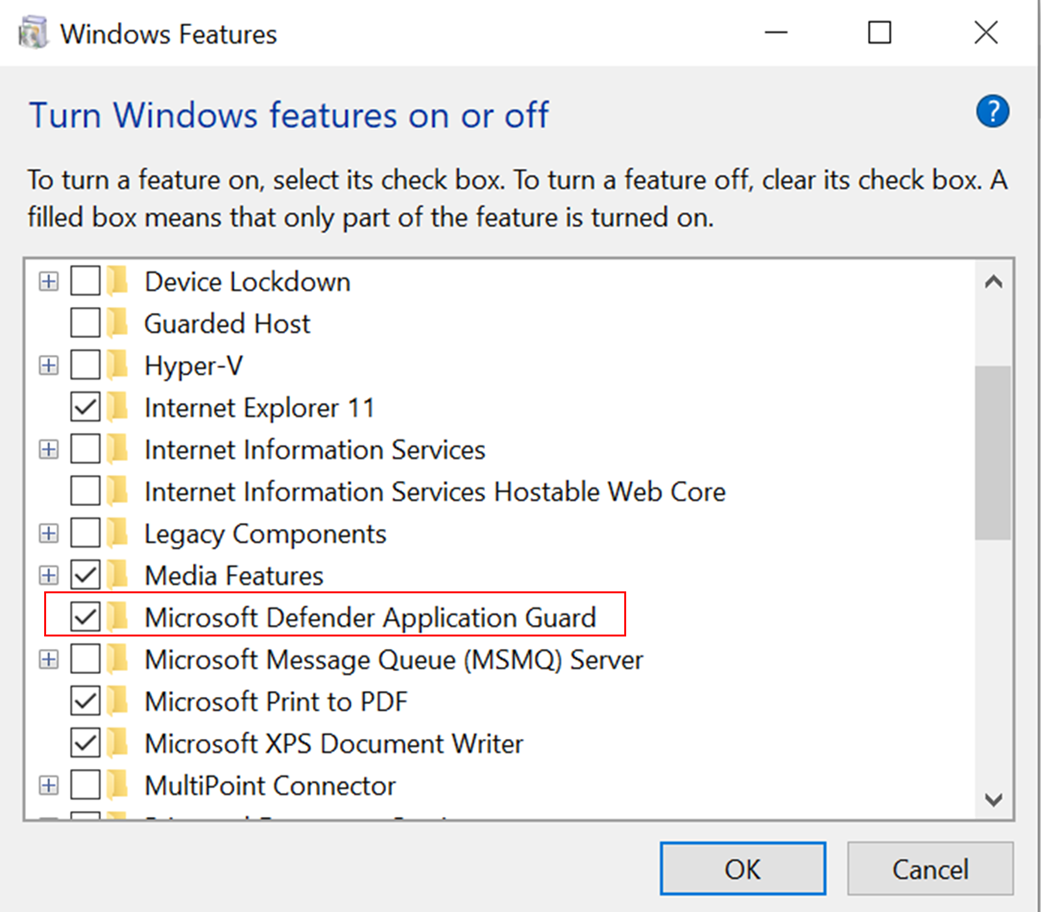

Abra el Panel de control, seleccione Programas y, a continuación, seleccione Activar o desactivar las características de Windows.

Active la casilla situada junto a Protección de aplicaciones de Microsoft Defender y, a continuación, seleccione Aceptar para instalar Application Guard y sus dependencias subyacentes.

Instalación desde PowerShell

Nota

Asegúrate de que los dispositivos cumplen todos los requisitos del sistema antes de este paso. PowerShell instalará la característica sin comprobar los requisitos del sistema. Si los dispositivos no cumplen los requisitos del sistema, es posible que Protección de aplicaciones no funcione. Este paso se recomienda solo para escenarios administrados por la empresa.

Seleccione el icono Buscar en la barra de tareas de Windows y escriba PowerShell.

Haga clic con el botón derecho en Windows PowerShell y, a continuación, seleccione Ejecutar como administrador para abrir Windows PowerShell con credenciales de administrador.

Escribe el comando siguiente:

Enable-WindowsOptionalFeature -Online -FeatureName Windows-Defender-ApplicationGuardReinicie el dispositivo para instalar Application Guard y sus dependencias subyacentes.

Instalación desde Intune

Importante

Asegúrate de que los dispositivos de la organización cumplan los requisitos y estén inscritos en Intune.

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Endpoint security>Attack surface reduction (Reducción de superficie expuesta a ataques> de punto de conexión) Create Policy (Crear directiva) y haga lo siguiente:

- En la lista de Plataforma, selecciona Windows 10 y versiones posteriores.

- En Tipo de perfil , seleccione Aislamiento de aplicación y explorador.

- Selecciona Crear.

En la pestaña Aspectos básicos , especifique el nombre y la descripción de la directiva. Selecciona Siguiente.

En la pestaña Configuración , configure los valores de Protección de aplicaciones, como desee. Selecciona Siguiente.

En la pestaña Etiquetas de ámbito, si su organización usa etiquetas de ámbito, elija + Seleccionar etiquetas de ámbito y, a continuación, seleccione las etiquetas que desea usar. Selecciona Siguiente.

Para más información sobre las etiquetas de ámbito, consulte Uso del control de acceso basado en rol (RBAC) y las etiquetas de ámbito para TI distribuida.

En la página Asignaciones , seleccione los usuarios o grupos que reciben la directiva. Selecciona Siguiente.

Para más información sobre la asignación de directivas, consulte Asignación de directivas en Microsoft Intune.

Revise la configuración y, a continuación, seleccione Crear.

Una vez creada la directiva, todos los dispositivos a los que se debe aplicar la directiva tendrán habilitada la Protección de aplicaciones de Microsoft Defender. Es posible que los usuarios tengan que reiniciar los dispositivos para que la protección entre en vigor.

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente GitHub Issues como mecanismo de comentarios sobre el contenido y lo sustituiremos por un nuevo sistema de comentarios. Para más información, vea: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de