Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Importante

Protección de aplicaciones de Microsoft Defender, incluidas las API de Iniciador de aplicaciones aisladas de Windows, está en desuso para Microsoft Edge para negocios y ya no se actualizará. A partir de Windows 11, versión 24H2, Protección de aplicaciones de Microsoft Defender, incluidas las API del iniciador de aplicaciones aisladas de Windows, ya no está disponible.

Instalaciones existentes de Application Guard

Este desuso no afecta a las instalaciones existentes de Protección de aplicaciones de Microsoft Defender (MDAG). Las organizaciones pueden seguir usando Application Guard en las versiones actuales de Windows, pero se recomienda que los administradores de seguridad evalúen sus requisitos de seguridad en el futuro. Esta característica podría quitarse en una versión futura de Windows, pero se seguirá manteniendo para las instalaciones existentes en Windows.

Consideraciones de desuso

El desuso incluye los siguientes elementos de Application Guard.

- Si su organización requiere aislamiento basado en contenedores, se recomienda Espacio aislado de Windows o Azure Virtual Desktop (AVD).

- Dado que Application Guard está en desuso, no habrá una migración al manifiesto de Edge V3. Las extensiones correspondientes y la aplicación de la Tienda Windows asociada no estarán disponibles después de mayo de 2024. Esto afecta a los siguientes exploradores: Chrome y Firefox. Si desea bloquear exploradores sin protección hasta que esté listo para retirar el uso de MDAG en su empresa, se recomienda usar directivas de AppLocker o servicio de administración de Microsoft Edge.

Sugerencia

Descargue las notas del producto Microsoft Edge para negocios Security para obtener más información sobre las funcionalidades que hacen de Edge for Business un explorador empresarial seguro.

Las características de seguridad adicionales de Edge lo hacen muy seguro sin necesidad de Protección de aplicaciones. La lista creciente de características de seguridad incluye:

- SmartScreen de Defender para la compatibilidad contra phishing y malware y el examen y bloqueo de direcciones URL.

- Modo de seguridad mejorado para protegerse frente a vulnerabilidades relacionadas con la memoria deshabilitando la compilación just-in-time de JavaScript (y otras protecciones).

- Protección de tipografía del sitio web para sitios web mal escritos.

- Prevención de pérdida de datos para identificar, supervisar y proteger automáticamente elementos confidenciales.

Introducción

En el presente artículo se describe la compatibilidad de Microsoft Edge con la Protección de aplicaciones de Microsoft Defender (Protección de aplicaciones).

Los arquitectos de seguridad en la empresa deben lidiar con la tensión que existe entre la productividad y la seguridad. Es relativamente fácil bloquear un navegador y sólo permitir que se cargue un puñado de sitios de confianza. Este enfoque mejorará la postura general de seguridad, pero podría decirse que es menos productivo. Si lo hace menos restrictivo para mejorar la productividad, aumenta el perfil de riesgo. ¡Es un equilibrio difícil de conseguir!

Es aún más difícil mantenerse al día con las nuevas amenazas emergentes en este paisaje de amenazas en constante cambio. Los navegadores siguen siendo la principal superficie de ataque a los dispositivos clientes porque el trabajo básico del navegador es permitir a los usuarios acceder, descargar y abrir contenido no fiable de fuentes no fiables. Los actores malintencionados trabajan constantemente en la ingeniería social de nuevas formas de ataques en contra del navegador. La prevención de incidentes de seguridad o las estrategias de detección/respuesta no pueden garantizar el 100% de seguridad.

Una estrategia de seguridad clave a considerar es la Metodología de supresión de Infracciones, lo que significa que se acepta que un ataque va a tener éxito al menos una vez, independientemente de los esfuerzos para evitarlo. Esta mentalidad requiere la construcción de defensas para contener el daño, lo que asegura que la red corporativa y otros recursos permanezcan protegidos en este escenario. El despliegue de la protección de aplicaciones para Microsoft Edge encaja perfectamente en esta estrategia

Acerca de la protección de aplicaciones

Diseñado para Windows 10/11 y Microsoft Edge, Application Guard usa un enfoque de aislamiento de hardware. Este enfoque permite que la navegación de sitios no confiables se lance dentro de un contenedor. El aislamiento de hardware ayuda a las empresas a proteger su red corporativa y sus datos en caso de que los usuarios visiten un sitio que esté comprometido o sea malintencionado.

El administrador de la empresa define el concepto de sitios de confianza, los recursos de la nube y las redes internas. Todo lo que no está en la lista de sitios de confianza se considera no confiable. Estos sitios están aislados de la red corporativa y de los datos del dispositivo del usuario.

Para más información:

- vea nuestro vídeo aislamiento del explorador Microsoft Edge usando Protección de aplicaciones

- consulte Qué es la Protección de aplicaciones y cómo funciona?

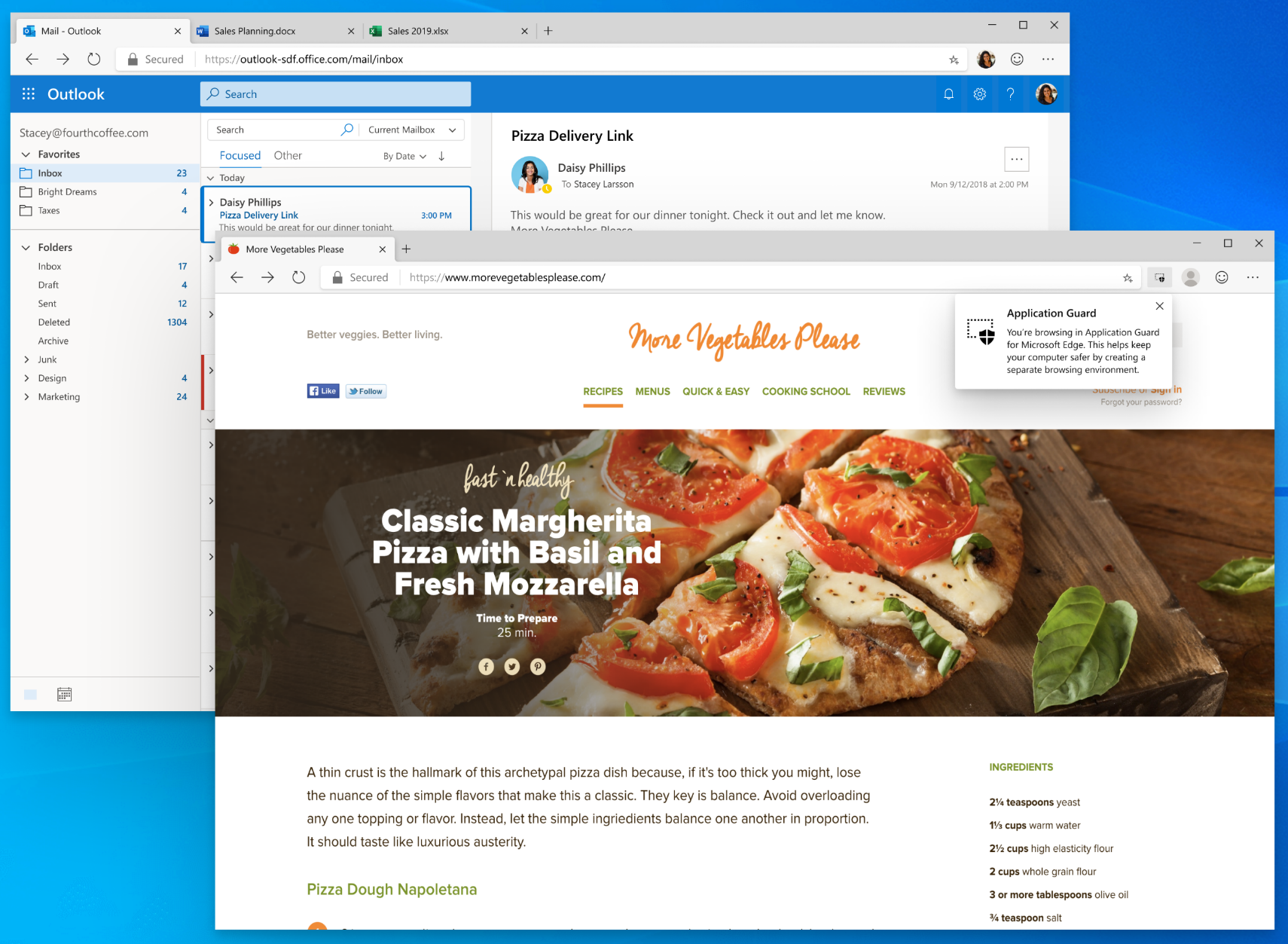

La siguiente captura de pantalla muestra un ejemplo del mensaje de protección de aplicaciones en donde muestra que el usuario está navegando en un espacio seguro.

Novedades

La compatibilidad con Application Guard en el nuevo explorador Microsoft Edge tiene paridad funcional con Microsoft Edge (versión anterior) e incluye varias mejoras.

Habilitación del bloqueo de carga

A partir de Microsoft Edge 96, los administradores ahora tienen la opción de bloquear las cargas mientras están en el contenedor, lo que significa que los usuarios no pueden cargar archivos desde su dispositivo local en su instancia de Application Guard. Este apoyo puede ser controlado a través de la directiva. Puede actualizar la directiva perimetral ApplicationGuardUploadBlockingEnabled para habilitar o deshabilitar las cargas en el contenedor.

Habilitación de Application Guard en modo pasivo y exploración de Edge con normalidad

A partir de Microsoft Edge 94, los usuarios ahora tienen la opción de configurar el modo pasivo, lo que significa que Application Guard omite la configuración de la lista de sitios y los usuarios pueden examinar Edge con normalidad. Este apoyo puede ser controlado a través de la directiva. Puede actualizar la directiva perimetral ApplicationGuardPassiveModeEnabled para habilitar o deshabilitar el modo pasivo.

Nota

Esta directiva SOLO afecta a Edge, por lo que es posible que se redirijan las navegación de otros exploradores al contenedor de Application Guard si tiene habilitadas las extensiones correspondientes.

Sincronización de favoritos desde el host al contenedor

Algunos de nuestros clientes han estado preguntando acerca de la sincronización de favoritos entre el navegador host y el contenedor en la Protección de aplicaciones. A partir de Microsoft Edge 91, los usuarios ahora tienen la opción de configurar la Protección de aplicaciones para sincronizar sus favoritos desde el host al contenedor. Esto garantiza que aparezcan también nuevos favoritos en el contenedor.

Se puede controlar esta compatibilidad por medio de una directiva. Puede actualizar la directiva de Edge ApplicationGuardFavoritesSyncEnabled para habilitar o deshabilitar la sincronización de favoritos.

Nota

Por motivos de seguridad, la sincronización de favoritos solo es posible desde el host al contenedor y no en el sentido contrario. Para garantizar una lista unificada de favoritos en el host y el contenedor, hemos deshabilitado la administración de favoritos dentro del contenedor.

Identificar el tráfico de red que se genera desde el contenedor

Varios clientes usan WDAG en una configuración específica en la que desean identificar el tráfico de red procedente del contenedor. Algunos de los escenarios para esto son:

- Para restringir el acceso a solo un puñado de sitios que no sean de confianza

- Para permitir el acceso a Internet solo desde el contenedor

A partir de la versión 91 de Microsoft Edge, hay compatibilidad integrada para etiquetar el tráfico de red que se origina en contenedores de Application Guard, lo que permite a las empresas usar proxy para filtrar el tráfico y aplicar directivas específicas. Puede usar el encabezado para identificar el tráfico del contenedor o del host mediante ApplicationGuardTrafficIdentificationEnabled.

Compatibilidad de extensión dentro del contenedor

La compatibilidad de extensión dentro del contenedor ha sido una de las principales peticiones de los clientes. Los escenarios varían desde querer ejecutar bloqueadores de anuncios dentro del contenedor para aumentar el rendimiento del navegador hasta tener la capacidad de ejecutar extensiones caseras personalizadas dentro del contenedor.

La extensión que se instala en el contenedor es ahora compatible, a partir de la versión 81 de Microsoft Edge. Este apoyo puede ser controlado a través de la directiva. La updateURL que se usa en la directivaExtensionInstallForcelistdebe agregarse como recursos neutros en las directivas de aislamiento de red usados por la protección de aplicaciones.

Algunos ejemplos de compatibilidad con los contenedores incluyen los siguientes escenarios:

- Instalación forzosa de una extensión en el host

- Retirar una extensión del host

- Extensiones bloqueadas en el host

Nota

También es posible instalar manualmente extensiones individuales dentro del contenedor desde el almacén de extensiones. Las extensiones instaladas manualmente sólo persistirán en el contenedor cuando se active la directiva de Permitir persistencia.

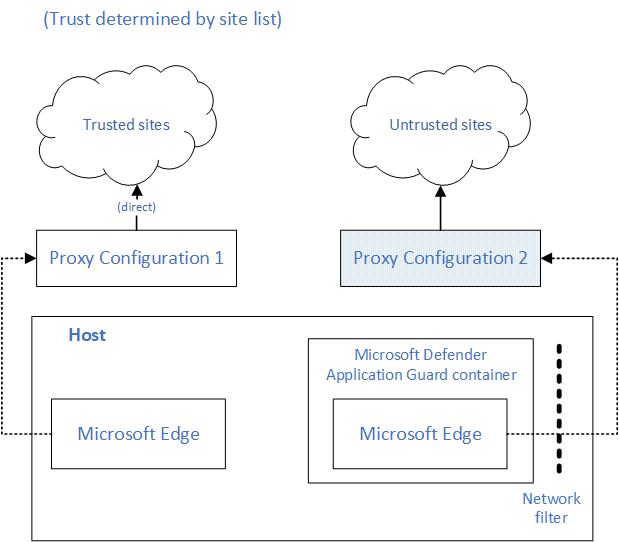

Identificar el tráfico de Protección de aplicaciones mediante proxy doble

Algunos clientes empresariales están implementando la Protección de aplicaciones en un caso de uso específico en el que es necesario identificar el tráfico web que sale de un contenedor de la Protección de aplicaciones de Microsoft Defender a nivel de proxy. Para cumplir este requisito, a partir de la versión de canal estable 84, Microsoft Edge es compatible con el proxy doble. Para configurar esta funcionalidad, puede usar la directiva ApplicationGuardContainerProxy.

El siguiente dibujo muestra la arquitectura de proxy doble para Microsoft Edge.

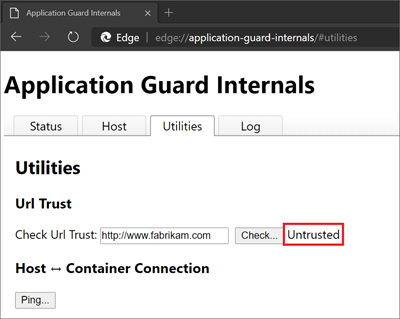

Página de diagnóstico para la solución de problemas

Otro punto de dificultad para el usuario es la resolución de problemas de la configuración de aplicaciones la protección de en un dispositivo cuando se informa de un problema. Microsoft Edge tiene una página de diagnóstico (edge://application-guard-internals) para solucionar los problemas de los usuarios. Uno de estos diagnósticos es poder comprobar la confianza de la URL en base a la configuración del dispositivo del usuario.

La siguiente captura de pantalla muestra una página de diagnóstico de múltiples pestañas para ayudar a diagnosticar los problemas reportados por el usuario en el dispositivo.

Las actualizaciones de Microsoft Edge en el contenedor

Las actualizaciones de Microsoft Edge Legacy en el contenedor son parte del ciclo de actualización del sistema operativo Windows. Debido a que la nueva versión de Microsoft Edge se actualiza a sí misma independientemente del sistema operativo Windows, ya no hay dependencia de las actualizaciones de los contenedores. El canal y la versión del host Microsoft Edge se replica en el interior del contenedor.

Requisitos previos

Los siguientes requisitos se aplican a los dispositivos que usan Application Guard con Microsoft Edge:

Windows 10 1809 (Actualización de octubre de 2018 de Windows 10) y versiones posteriores.

Sólo SKUs de clientes de Windows

Nota

Application Guard solo se admite en las SKU Enterprise Windows 10/11 Pro y Windows 10/11.

Una de las soluciones de administración descritas en Requisitos de software

Como instalar la protección de aplicaciones

Los siguientes artículos proporcionan la información necesaria para instalar, configurar y probar la protección de aplicaciones con Microsoft Edge.

- Requisitos del sistema

- Instalar la Protección de aplicaciones de Microsoft Defender

- Configuración de la directiva de grupo de Application Guard

- Probar la protección de aplicaciones.

Preguntas más frecuentes

¿Application Guard está en desuso?

Sí, Protección de aplicaciones de Microsoft Defender, incluidas las API del iniciador de aplicaciones aisladas de Windows, quedarán en desuso para Microsoft Edge para negocios y ya no se actualizarán.

¿La Protección de aplicaciones funciona en el modo IE?

El modo IE admite la funcionalidad de Protección de aplicaciones, pero no se anticipa mucho el uso de esta característica en este modo. Se recomienda implementar el modo IE para una lista de sitios internos de confianza y la Protección de aplicaciones solo para sitios que no sean de confianza. Asegúrese de que todos los sitios de modo IE o las direcciones IP también se agregan a la directiva de aislamiento de red para que Application Guard la considere como un recurso de confianza.

¿Necesito instalar la extensión de protección de aplicaciones en Chrome?

No, la función de protección de aplicaciones es compatible de forma nativa en Microsoft Edge. De hecho, la extensión protección de aplicaciones de Chrome no es una configuración compatible con Microsoft Edge.

¿Pueden los empleados descargar documentos en dispositivos de host desde la sesión de Microsoft Edge de la Protección de aplicaciones?

En Windows 10 Enterprise edición, versión 1803, los usuarios pueden descargar documentos del contenedor aislado de Application Guard en el equipo host. Esta funcionalidad se administra mediante la directiva.

En Windows 10 Enterprise edición, versión 1709 o Windows 10 Professional, versión 1803, no es posible descargar archivos del contenedor aislado de Application Guard en el equipo host. Sin embargo, los empleados pueden usar las opciones Imprimir en PDF o Imprimir en XPS y guardar los archivos en el dispositivo host.

¿Pueden los empleados copiar y pegar elementos entre el dispositivo host y la sesión de Microsoft Edge de la Protección de aplicaciones?

En función de la configuración de la organización, los empleados pueden copiar y pegar imágenes (.bmp) y texto hacia y desde el contenedor aislado.

¿Por qué los empleados no ven sus favoritos en la sesión de Application Guard Edge?

En función de la configuración de la organización, es posible que la sincronización de favoritos esté desactivada. Para administrar la directiva, consulte: Microsoft Edge y Protección de aplicaciones de Microsoft Defender | Microsoft Docs.

¿Por qué los empleados no pueden ver sus extensiones en la sesión de Application Guard Edge?

Asegúrese de habilitar la directiva de extensiones en la configuración de Application Guard.

¿Mi extensión no parece funcionar en Edge Application Guard?

Si la directiva de extensiones está habilitada para MDAG en la configuración, compruebe si la extensión requiere componentes de control de mensajes nativos, esas extensiones no se admiten en el contenedor de Application Guard.

Estoy intentando ver la reproducción de vídeo con HDR, ¿por qué falta la opción HDR?

Para que la reproducción de vídeo HDR funcione en el contenedor, la aceleración de hardware vGPU debe habilitarse en Application Guard.

¿Hay otras preguntas más frecuentes relacionadas con la plataforma?

Sí. Preguntas más frecuentes: Protección de aplicaciones de Microsoft Defender