Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Se aplica a: ✔️ recursos compartidos de archivos SMB

Azure Files ofrece dos protocolos estándar del sector para montar Azure recurso compartido de archivos: el protocolo Server Message Block (SMB) y el protocolo Network File System (NFS). Azure Files le permite elegir el protocolo del sistema de archivos que es la mejor opción para la carga de trabajo. Los recursos compartidos de archivos de Azure no admiten el acceso a un recurso compartido de archivos individual de Azure con ambos protocolos SMB y NFS, aunque puede crear recursos compartidos de archivos SMB y NFS dentro de la misma cuenta de almacenamiento. Para todos los recursos compartidos de archivos, Azure Files ofrece recursos compartidos de archivos de nivel empresarial que se pueden escalar verticalmente para satisfacer sus necesidades de almacenamiento y a los que miles de clientes pueden acceder simultáneamente.

En este artículo se tratan los recursos compartidos de archivos Azure SMB. Para obtener información sobre los recursos compartidos de archivos de Azure NFS, consulte NFS Azure recursos compartidos de archivos.

Escenarios frecuentes

Los recursos compartidos de archivos SMB se usan para muchas aplicaciones, incluidos recursos compartidos de archivos de usuario final y recursos compartidos de archivos que respaldan bases de datos y aplicaciones. Los recursos compartidos de archivos SMB se suelen usar en los escenarios siguientes:

- Recursos compartidos de archivos de usuario final, como recursos compartidos de equipo y directorios principales

- Almacenamiento de respaldo para aplicaciones basadas en Windows, como bases de datos de SQL Server o aplicaciones de línea de negocio escritas para Win32 o APIs del sistema de archivos local para .NET

- Nuevo desarrollo de aplicaciones y servicios, especialmente si esa aplicación o servicio tiene un requisito para la E/S aleatoria y el almacenamiento jerárquico

Características

Azure Files admite las principales características de SMB y Azure necesarias para las implementaciones de producción de recursos compartidos de archivos SMB:

- Disponibilidad Continua (CA) de SMB

- Unión a dominio de Active Directory (AD) y listas de control de acceso discrecional (DACL)

- Copia de seguridad integrada sin servidor con Azure Backup

- Aislamiento de red con puntos de conexión privados de Azure

- Alto rendimiento de red con SMB multicanal (solo recursos compartidos de archivos SSD)

- Cifrado de canal SMB, incluido AES-256-GCM, AES-128-GCM y AES-128-CCM

- Compatibilidad con versiones anteriores mediante instantáneas de recurso compartido integradas de VSS

- Eliminación provisional automática en recursos compartidos de archivos de Azure para evitar eliminaciones accidentales

- Opcionalmente, recursos compartidos de archivos accesibles desde Internet con SMB 3.0 y versiones posteriores seguro para Internet

Los recursos compartidos de archivos SMB se pueden montar directamente en el entorno local o también se pueden almacenar en caché localmente con Azure File Sync.

Soporte de SMB de Windows y características de Azure Files

En la tabla siguiente se muestra la compatibilidad de Windows con la versión SMB, SMB Multichannel1, y el cifrado del canal SMB al montar recursos compartidos de archivos de Azure. Use esta tabla para determinar los requisitos de compatibilidad y seguridad de características para los sistemas operativos cliente que acceden al recurso compartido de archivos de Azure. Se recomienda tomar el KB más reciente para la versión de Windows.

| versión de Windows | Versión de SMB | SMB multicanal (solo SSD) | Cifrado máximo del canal SMB |

|---|---|---|---|

| Windows Server 2025 | SMB 3.1.1 | Sí | AES-256-GCM |

| Windows 11, versión 24H2 | SMB 3.1.1 | Sí | AES-256-GCM |

| Windows 11, versión 23H2 | SMB 3.1.1 | Sí | AES-256-GCM |

| Windows 11, versión 22H2 | SMB 3.1.1 | Sí | AES-256-GCM |

| Windows 10, versión 22H2 | SMB 3.1.1 | Sí | AES-128-GCM |

| Windows Server 2022 | SMB 3.1.1 | Sí | AES-256-GCM |

| Windows 11, versión 21H2 | SMB 3.1.1 | Sí | AES-256-GCM |

| Windows 10, versión 21H2 | SMB 3.1.1 | Sí | AES-128-GCM |

| Windows 10, versión 21H1 | SMB 3.1.1 | Sí, con KB5003690 o posterior | AES-128-GCM |

| Windows Server, versión 20H2 | SMB 3.1.1 | Sí, con KB5003690 o posterior | AES-128-GCM |

| Windows 10, versión 20H2 | SMB 3.1.1 | Sí, con KB5003690 o posterior | AES-128-GCM |

| Windows Server, versión 2004 | SMB 3.1.1 | Sí, con KB5003690 o posterior | AES-128-GCM |

| Windows 10, versión 2004 | SMB 3.1.1 | Sí, con KB5003690 o posterior | AES-128-GCM |

| Windows Server 2019 | SMB 3.1.1 | Sí, con KB5003703 o posterior | AES-128-GCM |

| Windows 10, versión 1809 | SMB 3.1.1 | Sí, con KB5003703 o posterior | AES-128-GCM |

| Windows Server 2016 | SMB 3.1.1 | Sí, con KB5004238 o más reciente, y una clave del Registro aplicada | AES-128-GCM |

| Windows 10, versión 1607 | SMB 3.1.1 | Sí, con KB5004238 o más reciente, y una clave del Registro aplicada | AES-128-GCM |

| Windows 10, versión 1507 | SMB 3.1.1 | Sí, con KB5004249 o más reciente, y una clave del Registro aplicada | AES-128-GCM |

| Windows Server 2012 R22 | SMB 3.0 | No | AES-128-CCM |

| Windows Server 20122 | SMB 3.0 | No | AES-128-CCM |

| Windows 8.13 | SMB 3.0 | No | AES-128-CCM |

| Windows Server 2008 R23 | SMB 2.1 | No | No soportado |

| Windows 73 | SMB 2.1 | No | No soportado |

1Azure Files admite SMB multicanal solo en recursos compartidos de archivos SSD.

2El soporte regular de Microsoft para Windows Server 2012 y Windows Server 2012 R2 ha finalizado. Puede adquirir soporte adicional para las actualizaciones de seguridad solo a través del programa Actualización de seguridad extendida (ESU).

3El soporte de Microsoft para Windows 7, Windows 8 y Windows Server 2008 R2 ha finalizado. Se recomienda encarecidamente migrar de estos sistemas operativos.

Configuración del protocolo SMB

Azure Files ofrece varias opciones de configuración que afectan al comportamiento, el rendimiento y la seguridad del protocolo SMB. Se configuran para todos los recursos compartidos de archivos Azure dentro de una cuenta de almacenamiento.

Disponibilidad continua de SMB

Azure Files admite la disponibilidad continua (CA) de SMB para ayudar a las aplicaciones a mantenerse disponibles durante los eventos transitorios de la infraestructura. La disponibilidad continua es una funcionalidad del protocolo SMB que permite a los controladores de archivos abiertos sobrevivir a breves interrupciones, como las conmutaciones por error del servidor o las interrupciones de red cortas. Todos los recursos compartidos de archivos Azure SMB están disponibles continuamente de forma predeterminada. Esta configuración no se puede deshabilitar.

¿Qué proporciona la disponibilidad continua?

La disponibilidad continua proporciona las siguientes ventajas:

- Identificadores de archivos persistentes que sobreviven a errores transitorios

- Recuperación transparente de operaciones de E/S después de la conmutación por error

- Coherencia de datos durante las transiciones de infraestructura

- Menor riesgo de interrupción de la aplicación

Si se produce una breve interrupción de la conectividad, los clientes SMB reintentan automáticamente las operaciones y restablece el acceso a los archivos abiertos sin necesidad de que la aplicación vuelva a abrirlos. Este comportamiento es especialmente importante para las cargas de trabajo que mantienen sesiones de archivos a largo plazo.

Funcionamiento de la disponibilidad continua

La disponibilidad continua se basa en los identificadores SMB persistentes. Durante una interrupción transitoria, que suele durar hasta varios minutos, se aplican las siguientes instrucciones:

- Los identificadores de archivo abiertos siguen siendo válidos.

- El cliente SMB reintenta las operaciones de E/S pendientes.

- Azure Files reanuda de forma transparente las operaciones una vez restaurada la conectividad.

Dado que Azure Files prioriza la exactitud y la durabilidad, el cliente espera y vuelve a intentarlo en lugar de fallar inmediatamente la operación.

Comportamiento del tiempo de espera durante la pérdida de conectividad

Debido al comportamiento de reintento que requiere la disponibilidad continua, las operaciones SMB pueden tardar más tiempo en agotar el tiempo de espera durante las interrupciones de red.

Por ejemplo, puede experimentar lo siguiente:

- Windows los clientes SMB pueden reintentar las operaciones durante varios minutos antes de devolver un error.

- Es posible que las aplicaciones parezcan pausar temporalmente mientras se restablece la conexión.

Este comportamiento es por diseño porque ayuda a controlar la integridad y a evitar daños en los datos. Las cargas de trabajo que se desconectan con frecuencia, como portátiles móviles o conexiones de red inestables, pueden observar tiempos de espera más largos antes de que se devuelvan errores.

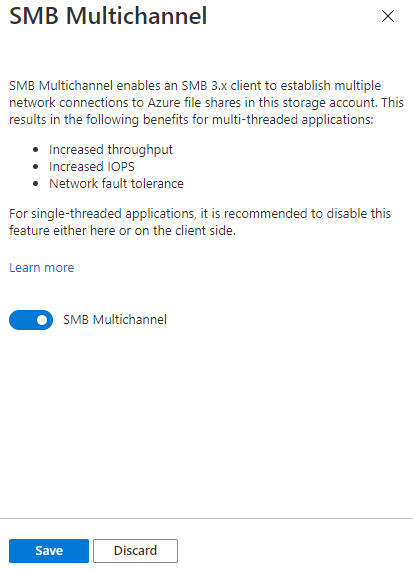

SMB multicanal

SMB multicanal permite que un cliente SMB 3.x establezca varias conexiones de red a un recurso compartido de archivos SMB. Azure Files admite SMB multicanal en recursos compartidos de archivos SSD. Para los clientes de Windows, SMB multicanal ahora está habilitado de forma predeterminada en todas las regiones de Azure.

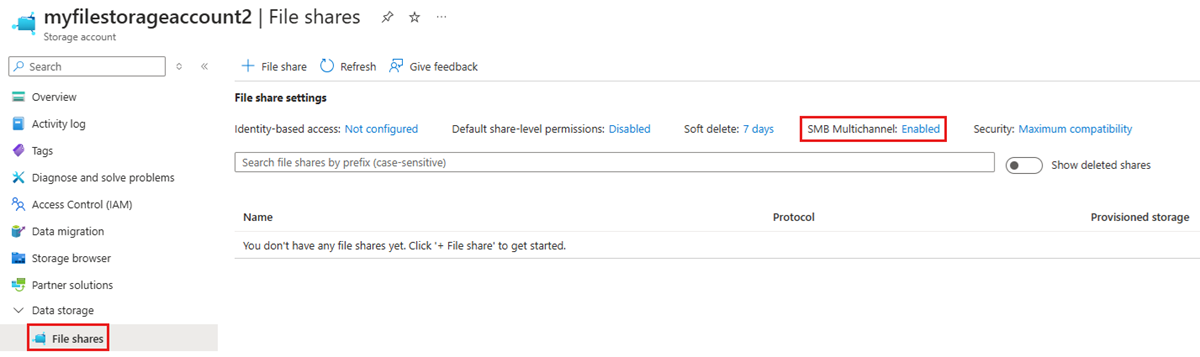

Para ver el estado de SMB Multichannel, acceda a la cuenta de almacenamiento que contiene las comparticiones de archivos SSD y seleccione Comparticiones de archivos bajo el encabezado almacenamiento de datos en la tabla de contenido de la cuenta de almacenamiento. Debería ver el estado de SMB multicanal en la sección Configuración del recurso compartido de archivos. Si no lo ve, asegúrese de que la cuenta de almacenamiento sea del tipo de cuenta FileStorage.

Para habilitar o deshabilitar SMB multicanal, seleccione el estado actual (Habilitado o Deshabilitado en función del estado). El cuadro de diálogo resultante proporciona un botón de alternancia para habilitar o deshabilitar SMB multicanal. Seleccione el estado deseado y seleccione Guardar.

Habilitación de SMB multicanal en sistemas operativos anteriores

La compatibilidad con SMB multicanal en Azure Files requiere asegurarse de que Windows haya aplicado todas las revisiones pertinentes. Varias versiones anteriores de Windows, incluidas Windows Server 2016, Windows 10 versión 1607 y Windows 10 versión 1507, requieren que se establezcan claves del Registro adicionales para que todas las correcciones de SMB multicanal pertinentes se apliquen en instalaciones totalmente revisadas. Si ejecuta una versión de Windows más reciente que estas tres versiones, no se requiere ninguna acción adicional.

Windows Server 2016 y Windows 10 versión 1607

Para habilitar todas las correcciones multicanal de SMB para Windows Server 2016 y Windows 10 versión 1607, ejecute el siguiente comando de PowerShell:

Set-ItemProperty `

-Path "HKLM:\SYSTEM\CurrentControlSet\Policies\Microsoft\FeatureManagement\Overrides" `

-Name "2291605642" `

-Value 1 `

-Force

Windows 10 versión 1507

Para habilitar todas las correcciones multicanal de SMB para Windows 10 versión 1507, ejecute el siguiente comando de PowerShell:

Set-ItemProperty `

-Path "HKLM:\SYSTEM\CurrentControlSet\Services\MRxSmb\KBSwitch" `

-Name "{FFC376AE-A5D2-47DC-A36F-FE9A46D53D75}" `

-Value 1 `

-Force

Seguridad

Todos los datos almacenados en Azure Files se cifran en reposo mediante el cifrado del servicio de almacenamiento de Azure (SSE). También puede elegir cifrar los datos en tránsito.

Cifrado en reposo

El cifrado del servicio de almacenamiento funciona de forma similar a BitLocker en Windows: los datos se cifran debajo del nivel del sistema de archivos. Dado que los datos se cifran debajo del sistema de archivos del recurso compartido de archivos de Azure, ya que está codificado en el disco, no tiene que tener acceso a la clave subyacente en el cliente para leer o escribir en el recurso compartido de archivos de Azure.

Cifrado en tránsito

Azure Files proporciona una configuración dedicada Require Encryption in Transit para SMB que permite controlar de forma independiente si se requiere cifrado para el acceso SMB a recursos compartidos de archivos Azure. Esta configuración por protocolo proporciona un control más granular que la configuración necesaria de transferencia segura de nivel de cuenta de almacenamiento, que ahora solo se aplica al tráfico REST/HTTPS. Para las nuevas cuentas de almacenamiento creadas mediante el portal de Azure, Require Encryption in Transit for SMB está habilitada de forma predeterminada, por lo que solo se permiten montajes SMB con SMB 3.x con cifrado. Los montajes de clientes que no admiten SMB 3.x con cifrado de canal SMB se rechazan cuando el cifrado en tránsito está habilitado. Las cuentas de almacenamiento creadas mediante Azure PowerShell, CLI de Azure o la API FileREST establecen Require Encryption in Transit for SMB como No seleccionado para garantizar la compatibilidad con versiones anteriores.

En el caso de las cuentas de almacenamiento existentes, requerir cifrado en tránsito para SMB aparece inicialmente como No seleccionado. Aunque no está seleccionada, la opción Transferencia segura necesaria continúa controlando el comportamiento del cifrado SMB. Una vez configurado explícitamente Requerir cifrado en tránsito para SMB, esa configuración tiene prioridad para el acceso SMB, independientemente del valor necesario de transferencia segura .

Azure Files admite AES-256-GCM con SMB 3.1.1 cuando se usa con Windows Server 2022 o Windows 11. SMB 3.1.1 también admite AES-128-GCM y SMB 3.0 admite AES-128-CCM. AES-128-GCM se negocia de forma predeterminada en Windows 10, versión 21H1 por motivos de rendimiento.

Puede deshabilitar el cifrado en tránsito para un recurso compartido de archivos Azure. Cuando el cifrado está deshabilitado, Azure Files permite SMB 2.1 y SMB 3.x sin cifrado. La razón principal para deshabilitar el cifrado durante la transmisión es admitir una aplicación heredada que se debe ejecutar en un sistema operativo anterior, como Windows Server 2008 R2 o una distribución de Linux más antigua. Azure Files solo permite conexiones SMB 2.1 dentro de la misma región de Azure que el recurso compartido de archivos de Azure; un cliente SMB 2.1 fuera de la región Azure del recurso compartido de archivos Azure, como local o en otra región de Azure, no puede acceder al recurso compartido de archivos.

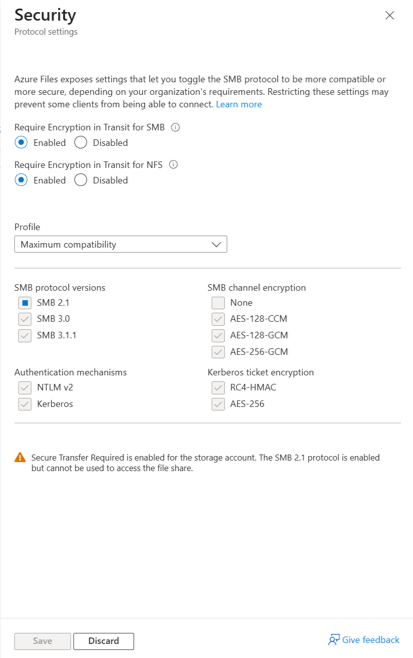

Configuración de seguridad de SMB

Azure Files expone la configuración que permite alternar el protocolo SMB para que sea más compatible o más seguro, en función de los requisitos de la organización. De forma predeterminada, Azure Files está configurado para que sea máximamente compatible, por lo que tenga en cuenta que restringir esta configuración puede hacer que algunos clientes no puedan conectarse.

Azure Files expone la siguiente configuración:

- Versiones de SMB: qué versiones de SMB se permiten. Las versiones admitidas del protocolo son SMB 3.1.1, SMB 3.0 y SMB 2.1. De forma predeterminada, se permiten todas las versiones de SMB, aunque SMB 2.1 no se permite si se habilita Requerir cifrado en tránsito para SMB (o si la configuración de transferencia segura requerida rige el comportamiento de SMB), porque SMB 2.1 no admite el cifrado en tránsito.

- Métodos de autenticación: qué métodos de autenticación SMB se permiten. Los métodos de autenticación admitidos son NTLMv2 (solo clave de cuenta de almacenamiento) y Kerberos. De forma predeterminada, se admiten todos los métodos de autenticación. Quitar NTLMv2 no permite usar la clave de cuenta de almacenamiento para montar el recurso compartido de archivos de Azure. Azure Files no admite el uso de la autenticación NTLM para las credenciales de dominio.

- Cifrado de vales Kerberos: qué algoritmos de cifrado se permiten. Los algoritmos de cifrado admitidos son AES-256 (muy recomendado) y RC4-HMAC.

-

Cifrado del canal SMB: qué algoritmos de cifrado del canal SMB se permiten. Los algoritmos de cifrado admitidos son AES-256-GCM, AES-128-GCM y AES-128-CCM. Si selecciona solo AES-256-GCM, deberá indicar a los clientes que lo usen abriendo un terminal de PowerShell como administrador en cada cliente y ejecutando

Set-SmbClientConfiguration -EncryptionCiphers "AES_256_GCM" -Confirm:$false. No se admite el uso de AES-256-GCM en clientes de Windows anteriores a Windows 11 o Windows Server 2022.

Puede ver y cambiar la configuración de seguridad de SMB mediante el portal de Azure, Azure PowerShell o el CLI de Azure. Seleccione la pestaña deseada para ver los pasos sobre cómo obtener y establecer la configuración de seguridad de SMB. Tenga en cuenta que esta configuración se comprueba cuando se establece una sesión SMB y, si no se cumple, se produce un error STATUS_ACCESS_DENIEDen la configuración de la sesión de SMB.

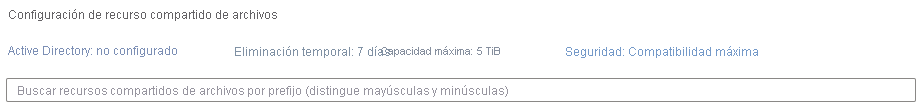

Para ver o cambiar la configuración de seguridad de SMB mediante el portal de Azure, siga estos pasos:

Inicie sesión en el portal de Azure y busque cuentas de Storage. Seleccione la cuenta de almacenamiento para la que desea ver o cambiar la configuración de seguridad de SMB.

En el menú del servicio, seleccione Almacenamiento de datos>Recursos compartidos de archivos.

En Configuración del recurso compartido de archivos, seleccione el valor asociado a Seguridad.

Puede habilitar o deshabilitar explícitamente Requerir cifrado en tránsito para SMB. En el caso de las nuevas cuentas de almacenamiento creadas mediante el portal de Azure, esta configuración está habilitada de forma predeterminada.

En Perfil, seleccione Compatibilidad máxima, Maximum security (Seguridad máxima) o Personalizado. Si selecciona Personalizado, podrá crear un perfil personalizado para las versiones del protocolo SMB, el cifrado de canales SMB, los mecanismos de autenticación y el cifrado de vales de Kerberos.

Importante

Si selecciona Seguridad máxima o se usa la configuración personalizada, es posible que algunos clientes no puedan conectarse. Por ejemplo, AES-256-GCM se introdujo como opción para el cifrado del canal SMB a partir de Windows Server 2022 y Windows 11. Esto significa que los clientes más antiguos que no admiten AES-256-GCM no podrán conectarse. Si selecciona solo AES-256-GCM, debe indicar a los clientes Windows Server 2022 y Windows 11 que solo usen AES-256-GCM abriendo un terminal de PowerShell como administrador en cada cliente y ejecutando

Set-SmbClientConfiguration -EncryptionCiphers "AES_256_GCM" -Confirm:$false.

Después de especificar la configuración de seguridad deseada, seleccione Guardar.

Limitaciones

SMB Azure recursos compartidos de archivos admiten un subconjunto de características compatibles con el protocolo SMB y el sistema de archivos NTFS. Aunque la mayoría de los casos de uso y las aplicaciones no requieren estas características, es posible que algunas aplicaciones no funcionen correctamente con Azure Files si se basan en características no admitidas. No se admiten las siguientes características:

- SMB directo

- Concesión de directorio SMB

- VSS para recursos compartidos de archivos SMB (esto permite a los proveedores de VSS vaciar sus datos en el recurso compartido de archivos SMB antes de tomar una instantánea).

- Flujos de datos alternativos

- Atributos ampliados

- Identificadores de objetos

- Vínculos físicos

- Vínculos simbólicos

- Puntos de reanálisis

- Archivos dispersos

- Nombres de archivos cortos (alias 8.3)

- Compresión

Disponibilidad regional

Los recursos compartidos de archivos Azure SMB están disponibles en cada región de Azure, incluidas todas las regiones públicas y soberanas. Los recursos compartidos de archivos SSD están disponibles en un subconjunto de regiones.

Pasos siguientes

- Plan para una implementación de Azure Files

- Crear un recurso compartido de archivos Azure

- Montaje de recursos compartidos de archivos SMB en su sistema operativo preferido: