Implementación de una instancia de Hybrid Runbook Worker de usuario de Windows o Linux basada en una extensión en Azure Automation

La incorporación basada en una extensión es solo para instancias de Hybrid Runbook Worker de usuario. En este artículo se describe cómo implementar una instancia de Hybrid Runbook Worker de usuario en una máquina Windows o Linux, cómo quitar el trabajo y cómo quitar un grupo de instancias de Hybrid Runbook Worker.

Para la incorporación de una instancia de Hybrid Runbook Worker de sistema, consulte Implementación de Hybrid Runbook Worker en Windows basado en agente en Automation o Implementación de Hybrid Runbook Worker en Linux basado en agente en Automation.

Puede usar la característica Hybrid Runbook Worker de usuario de Azure Automation para ejecutar runbooks directamente en una máquina de Azure o que no sea de Azure, incluidos servidores habilitados para Azure Arc, VMware vSphere habilitado para Arc, y SCVMM habilitado para Arc. En la máquina o servidor que hospeda el rol, puede ejecutar runbooks directamente en él y en los recursos del entorno para administrar esos recursos locales. Azure Automation almacena y administra los runbooks y después los entrega a una o más máquinas seleccionadas. Después de implementar correctamente un trabajo de runbook, revise la ejecución de runbooks en Hybrid Runbook Worker para más información sobre cómo configurar los runbooks para automatizar los procesos del centro de datos local o en otro entorno de nube.

Nota:

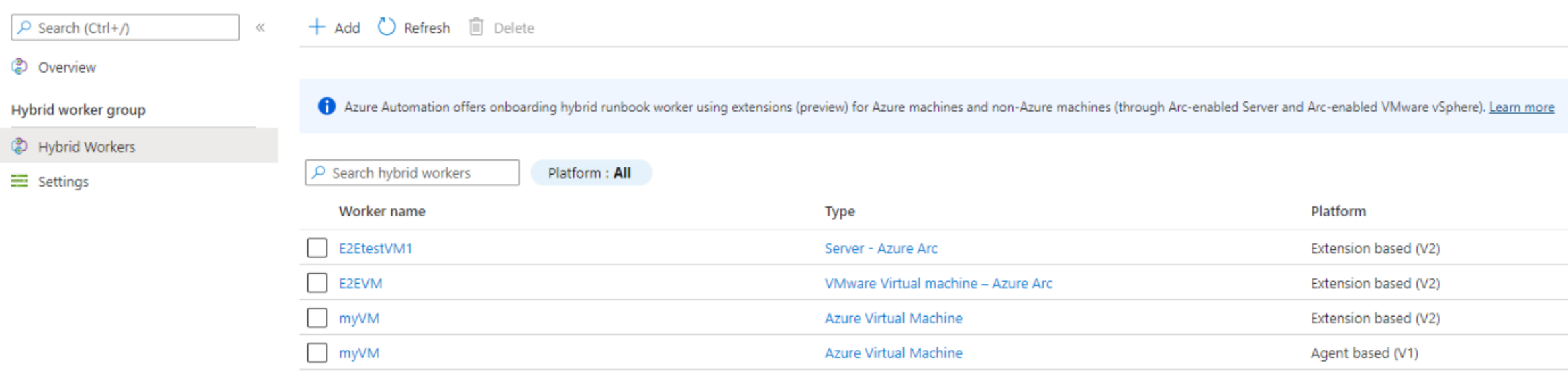

Una instancia de Hybrid Worker puede coexistir con ambas plataformas: basada en agente (V1) y basada en extensión (V2). Si opta por la opción Basada en extensión (V2) en una instancia de Hybrid Worker que ya se ejecuta Basada en agente (V1), podría ver dos entradas de la instancia de Hybrid Runbook Worker en el grupo: una con la plataforma Basada en extensión (V2) y otra Basada en agente (V1) . Más información.

Requisitos previos

Requisitos mínimos de la máquina

- Dos núcleos

- 4 GB de RAM

- Las máquinas que no son de Azure deben tener instalado el agente de Azure Connected Machine. Para instalar el

AzureConnectedMachineAgent, vea Conexión de máquinas híbridas a Azure desde Azure Portal para servidores habilitados para Arc. Vea Instalación del agente de Arc para máquinas virtuales de VMware habilitadas para Arc para habilitar la administración de invitados para máquinas virtuales VMware vSphere habilitadas para Arc e instalar agente de Arc para SCVMM habilitado para Arc para habilitar la administración de invitados para máquinas virtuales SCVMM habilitadas para Arc. - La identidad administrada asignada por el sistema debe estar habilitada en la máquina virtual de Azure, el servidor habilitado para Arc, la máquina virtual VMware vSphere habilitada para Arc o la máquina virtual SCVMM habilitada para Arc. Si la identidad administrada asignada por el sistema no está habilitada, se habilitará como parte del proceso de adición.

Sistemas operativos admitidos

| Windows (x64) | Linux (x64) |

|---|---|

| ● Windows Server 2022 (incluido Server Core) ● Windows Server 2019 (incluido Server Core) ● Windows Server 2016, versión 1709 y 1803 (excepto Server Core) ● Windows Server 2012, 2012 R2 (excepto Server Core) ● Windows 10 Enterprise (incluida la multisesión) y Pro |

● Debian GNU/Linux 8, 9, 10 y 11 ● Ubuntu 18.04 LTS, 20.04 LTS y 22.04 LTS ● SUSE Linux Enterprise Server 15.2 y 15.3 ● Red Hat Enterprise Linux Server 7, 8 y 9 ● SUSE Linux Enterprise Server (SLES) 15 ● Rocky Linux 9 ● Oracle Linux 7 y 8 La extensión de Hybrid Worker seguiría las escalas de tiempo de soporte técnico del proveedor del sistema operativo. |

Otros requisitos

| Windows (x64) | Linux (x64) |

|---|---|

| Windows PowerShell 5.1 (descargue WMF 5.1). PowerShell Core no se admite. | La protección de Linux no debe estar habilitada. |

| .NET Framework 4.6.2 o posterior. |

Requisitos de paquetes para Linux

| Paquete necesario | Descripción | Versión mínima |

|---|---|---|

| Glibc | Biblioteca GNU C | 2.5-12 |

| Openssl | Bibliotecas OpenSSL | 1.0 (se admiten TLS 1.1 y TLS 1.2) |

| Curl | Cliente web de cURL | 7.15.5 |

| Python ctypes | Biblioteca de funciones externas para Python | Se requieren Python 2.x o Python 3.x |

| PAM | Módulos de autenticación conectables |

| Paquete opcional | Descripción | Versión mínima |

|---|---|---|

| PowerShell Core | Para ejecutar runbooks de PowerShell, es necesario instalar PowerShell Core. Para obtener instrucciones, consulte Instalación de PowerShell Core en Linux. | 6.0.0 |

Nota:

Hybrid Runbook Worker no se admite actualmente para Virtual Machine Scale Sets (VMSS).

Permisos para credenciales de trabajo Hybrid

Si Hybrid Worker basado en extensiones usa credenciales personalizadas de Hybrid Worker, asegúrese de que los siguientes permisos de carpeta se asignan al usuario personalizado para evitar que los trabajos se suspendan.

| Tipo de recurso | Permisos de carpeta |

|---|---|

| Azure VM | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (lectura y ejecución) |

| Servidor habilitado para Arc | C:\ProgramData\AzureConnectedMachineAgent\Tokens (lectura) C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows (lectura y ejecución). |

Nota:

Cuando un sistema tiene UAC/LUA en su lugar, se deben conceder permisos directamente y no a través de ninguna pertenencia a grupos. Más información.

Requisitos de red

Uso del servidor proxy

Si se usa un servidor proxy para la comunicación entre Azure Automation y las máquinas que ejecutan la instancia de Hybrid Runbook Worker basada en extensión, asegúrese de que sea posible acceder a los recursos adecuados. El tiempo de expiración para las solicitudes de Hybrid Runbook Worker y los servicios de Automation es de 30 segundos. Después de tres intentos, se produce un error en una solicitud.

Nota:

En el caso de las máquinas virtuales de Azure y los servidores habilitados para Arc, puede configurar la configuración de proxy mediante cmdlets o la API de PowerShell. Actualmente no se admite para máquinas virtuales de VMware vSphere habilitadas para Arc.

Para instalar la extensión mediante cmdlets:

Obtenga los detalles de la cuenta de Automation mediante la siguiente llamada API.

GET https://westcentralus.management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Automation/automationAccounts/{automationAccountName}?api-version=2021-06-22La llamada API proporcionará el valor con la clave

AutomationHybridServiceUrl. Use la dirección URL en el paso siguiente para habilitar la extensión en la máquina virtual.Instale la extensión de Hybrid Worker en la máquina virtual mediante la ejecución del siguiente cmdlet de PowerShell (módulo requerido: Az.Compute). Use el valor de

properties.automationHybridServiceUrlproporcionado por la llamada API anterior.

Configuración del servidor proxy

$settings = @{

"AutomationAccountURL" = "<registrationurl>";

"ProxySettings" = @{

"ProxyServer" = "<ipaddress>:<port>";

"UserName"="test";

}

};

$protectedsettings = @{

"ProxyPassword" = "password";

};

Máquinas virtuales de Azure

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -ProtectedSettings $protectedsettings -EnableAutomaticUpgrade $true/$false

Máquinas virtuales habilitadas para Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -ProtectedSetting $protectedsettings -NoWait -EnableAutomaticUpgrade

Uso del firewall

Si usa un firewall para restringir el acceso a Internet, tendrá que configurarlo para que permita el acceso. El siguiente puerto y las direcciones URL son necesarios para Hybrid Runbook Worker, y para State Configuration de Automation a fin de comunicarse con Azure Automation.

| Propiedad | Descripción |

|---|---|

| Port | 443 para el acceso a Internet de salida |

| Dirección URL global | *.azure-automation.net |

| Dirección URL global de US Gov Virginia | *.azure-automation.us |

Límite de cuota de CPU

Hay un límite de cuota de CPU del 25 % al configurar Hybrid Runbook Worker de Linux basado en extensiones. No existe este límite en el caso de Windows.

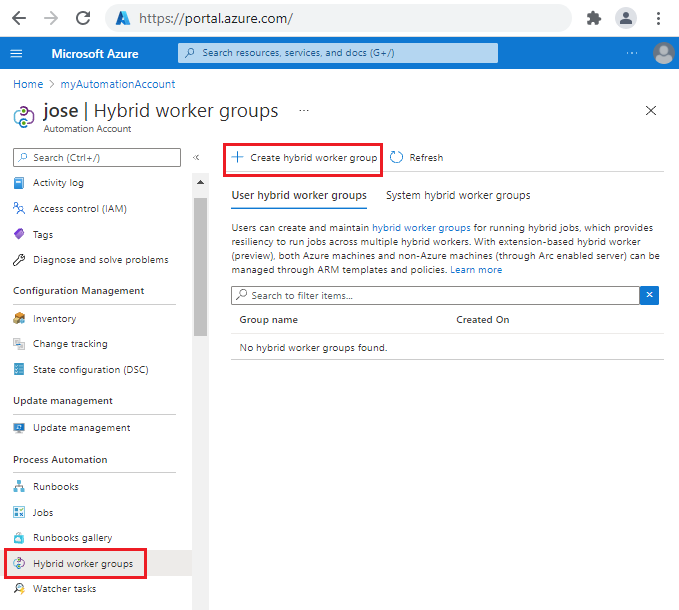

Creación de un grupo de Hybrid Worker

Para crear el grupo de Hybrid Worker en Azure Portal, siga estos pasos:

Inicie sesión en Azure Portal.

Vaya a su cuenta de Automation.

En Automatización de procesos, seleccione Grupos de Hybrid Worker.

Seleccione +Creación de un grupo de Hybrid Worker.

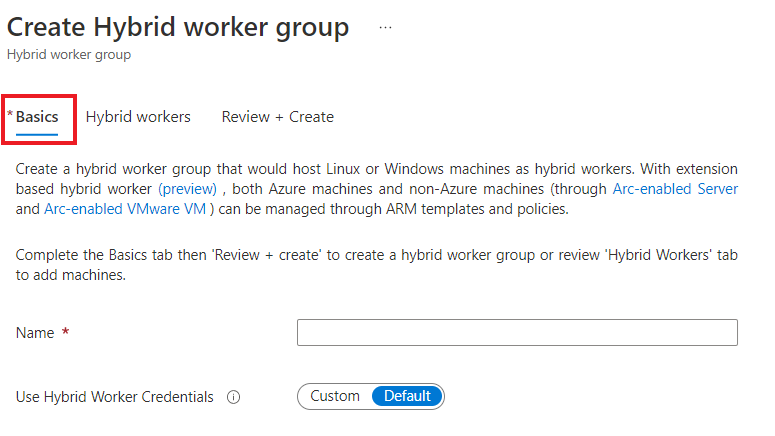

En la pestaña Aspectos básicos, en el cuadro de texto Nombre, escriba un nombre para su grupo de Hybrid Worker.

Para la opción Use Hybrid Worker Credentials (Usar credenciales de Hybrid Worker):

- Si selecciona Default (Predeterminado), la extensión híbrida se instalará con la cuenta del sistema local.

- Si selecciona Custom (Personalizado), seleccione el recurso de credencial en la lista desplegable.

Seleccione Siguiente para avanzar a la pestaña Hybrid Worker. Puede seleccionar máquinas virtuales de Azure, servidores habilitados para Azure Arc, VMware vSphere habilitado para Azure Arc y SCVMM habilitados para Arc que se van a agregar a este grupo de Hybrid Worker. Si no selecciona ninguna máquina, se creará un grupo de Hybrid Worker vacío. Todavía puede agregar máquinas más adelante.

Seleccione Agregar máquinas para ir a la página para agregar máquinas como Hybrid Worker. Solo verá las máquinas que no forman parte de ningún otro grupo de Hybrid Worker.

Active la casilla situada junto a las máquinas que desea agregar al grupo de Hybrid Worker. Si no ve la máquina que no es de Azure, asegúrese de que el agente de la máquina conectada de Azure Arc está instalado en la máquina.

Seleccione Agregar.

Seleccione Siguiente para ir a la pestaña Revisar y crear.

Seleccione Crear.

La extensión de Hybrid Worker se instala en la máquina y la instancia de Hybrid Worker se registra en el grupo de Hybrid Worker. La adición del Hybrid Worker al grupo se produce inmediatamente, mientras que la instalación de la extensión puede tardar unos minutos. Seleccione Actualizar para ver el nuevo grupo. Seleccione el nombre del grupo para ver los detalles del Hybrid Worker.

Nota:

Una máquina seleccionada no se agregará a un grupo de Hybrid Worker si ya forma parte de otro.

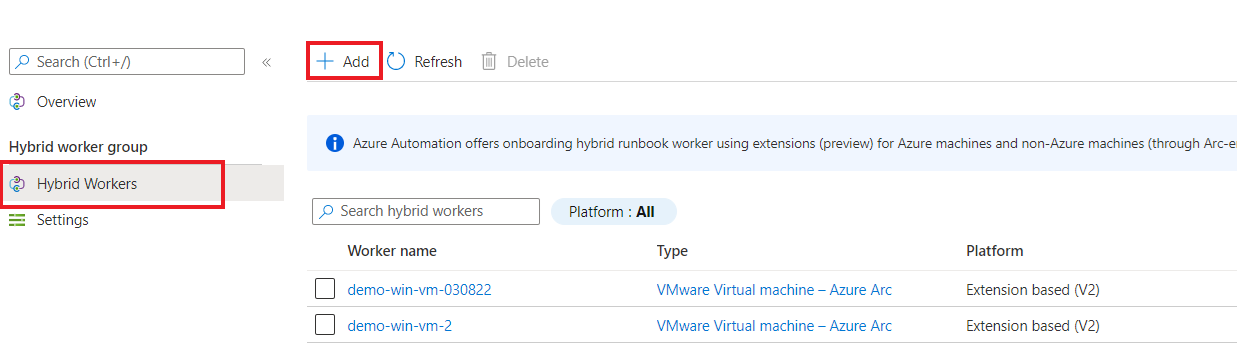

Adición de una máquina a un grupo de Hybrid Worker

También puede agregar máquinas a un grupo de Hybrid Worker existente.

En Automatización de procesos, seleccione Grupos de Hybrid Worker y, a continuación, el grupo de Hybrid Worker existente para ir a la página Grupo de Hybrid Worker.

En Grupo de Hybrid Worker, seleccione Hybrid Workers.

Seleccione + Agregar para ir a la página para agregar máquinas como Hybrid Worker. Solo verá las máquinas que no forman parte de ningún otro grupo de Hybrid Worker.

Active la casilla situada junto a las máquinas que desea agregar al grupo de Hybrid Worker.

Si no ve la máquina que no es de Azure, asegúrese de que el agente de la máquina conectada de Azure Arc está instalado en la máquina. Para instalar el

AzureConnectedMachineAgentvea Conexión de máquinas híbridas a Azure desde Azure Portal para servidores habilitados para Arc. Vea Instalación del agente de Arc para máquinas virtuales habilitadas para Arc para habilitar la administración de invitados para VMware vSphere habilitado para Arc y Instalación del agente de Arc para SCVMM habilitado para Arc para habilitar la administración de invitados para máquinas virtuales SCVMM habilitadas para Arc.Seleccione Agregar para agregar la máquina al grupo.

Después de agregar, puede ver el tipo de máquina como máquina virtual de Azure, Machine – Azure Arc, Machine – Azure Arc (VMware) o Machine – Azure Arc SCVMM. El campo Plataforma muestra la instancia de Worker como Basada en agente (V1) o Basada en extensión (V2).

Migración de Hybrid Worker basado en agente existente a Hybrid Worker basado en extensión

Para usar las ventajas de las instancias de Hybrid Worker basado en una extensión, debe migrar todas las instancias de Hybrid Worker existentes basadas en agente a trabajos basados en extensiones. Una máquina de trabajo puede coexistir con ambas plataformas: basada en agente (V1) y basada en extensión (V2). La instalación basada en la extensión no afecta a la instalación o administración de una instancia de Worker basada en agente.

Para instalar la extensión de Hybrid Worker en una instancia de Hybrid Worker basada en agente existente, asegúrese de que se cumplen los requisitos previos antes de seguir estos pasos:

- En Automatización de procesos, seleccione Grupos de Hybrid Worker y el grupo de Hybrid Worker existente para ir a la página Grupo de Hybrid Worker.

- En Grupo de Hybrid Worker, seleccione Hybrid Workers>+ Agregar para ir a la página Agregar máquinas como Hybrid Worker.

- Active la casilla junto a la instancia de Hybrid Worker existente basada en agente (V1).

- Seleccione Agregar para agregar la máquina al grupo.

La columna Plataforma muestra la instancia de Hybrid Worker como Basada en agente (V1) o Basada en extensión (V2). Una vez que se sienta cómodo con la experiencia y el uso de Hybrid Worker basado en una extensión, puede quitar la instancia de Worker basada en agente.

Para la migración a gran escala de varias instancias de Hybrid Worker basadas en agente, también puede usar otros canales, como : Bicep, plantillas de ARM, cmdlets de PowerShell, API REST y la CLI de Azure.

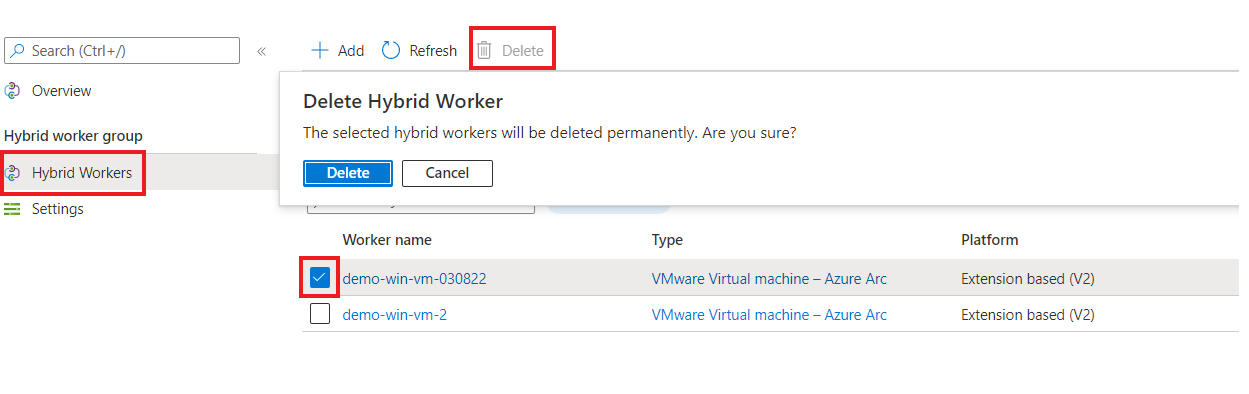

Eliminación de una instancia de Hybrid Runbook Worker

Puede eliminar la instancia de Hybrid Runbook Worker desde el portal.

En Automatización de procesos, seleccione Grupos de Hybrid Worker y, a continuación, el grupo de Hybrid Worker para ir a la página Grupo de Hybrid Worker.

En Grupo de Hybrid Worker, seleccione Hybrid Workers.

Active la casilla situada junto a las máquinas que desea eliminar del grupo de Hybrid Worker.

Seleccione Eliminar.

Se mostrará una advertencia en un cuadro de diálogo Eliminar Hybrid Worker que indica que la instancia de Hybrid Worker seleccionada se eliminaría permanentemente. Seleccione Eliminar. Esta operación eliminará la extensión del trabajo basado en extensión (V2) o quitará la entrada basada en agente (V1) del portal. Sin embargo, deja la instancia de Hybrid Worker obsoleta en la máquina virtual. Para desinstalar manualmente el agente, vea Desinstalación de agente.

Nota:

- Una instancia de Hybrid Worker puede coexistir con ambas plataformas: basada en agente (V1) y basada en extensión (V2). Si opta por la opción Basada en extensión (V2) en una instancia de Hybrid Worker que ya se ejecuta Basada en agente (V1), podría ver dos entradas de la instancia de Hybrid Runbook Worker en el grupo: una con la plataforma Basada en extensión (V2) y otra Basada en agente (V1).

- Después de deshabilitar Private Link en la cuenta de Automation, podría tardar hasta 60 minutos en quitar el trabajo de runbook híbrido.

- La configuración del proxy de Hybrid Runbook Worker se puede eliminar de HKLM\SOFTWARE\Microsoft\Azure\HybridWorker\Parameters, "Dirección URL del proxy de conexión Http".

- Una instancia de Hybrid Worker puede coexistir con ambas plataformas: basada en agente (V1) y basada en extensión (V2). Si opta por la opción Basada en extensión (V2) en una instancia de Hybrid Worker que ya se ejecuta Basada en agente (V1), podría ver dos entradas de la instancia de Hybrid Runbook Worker en el grupo: una con la plataforma Basada en extensión (V2) y otra Basada en agente (V1).

Eliminación de un grupo de Hybrid Runbook Worker

Puede eliminar un grupo de Hybrid Runbook Worker vacío desde el portal.

En Automatización de procesos, seleccione Grupos de Hybrid Worker y, a continuación, el grupo de Hybrid Worker para ir a la página Grupo de Hybrid Worker.

Seleccione Eliminar.

Aparece un mensaje de advertencia para quitar todas las máquinas que se definen como trabajo híbrido en el grupo de trabajo híbrido. Si ya hay un trabajo agregado al grupo, primero tendrá que eliminar el trabajo del grupo.

Seleccione Sí.

Se eliminará el grupo de Hybrid Worker.

Actualización automática de la extensión

La extensión de Hybrid Worker admite la actualización automática de versiones secundarias de forma predeterminada. Se recomienda habilitar las actualizaciones automáticas para aprovechar las actualizaciones de seguridad o características sin sobrecarga manual. Sin embargo, para evitar que la extensión actualice automáticamente (por ejemplo, si hay ventanas de cambio estrictas y solo se pueden actualizar en un momento específico), puede optar por no participar en esta característica; para ello, establezca la propiedad enableAutomaticUpgrade en ARM, la plantilla de Bicep y los cmdlets de PowerShell en false. Establezca la misma propiedad en true siempre que quiera volver a habilitar la actualización automática.

$extensionType = "HybridWorkerForLinux/HybridWorkerForWindows"

$extensionName = "HybridWorkerExtension"

$publisher = "Microsoft.Azure.Automation.HybridWorker"

Set-AzVMExtension -ResourceGroupName <RGName> -Location <Location> -VMName <vmName> -Name $extensionName -Publisher $publisher -ExtensionType $extensionType -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

Las actualizaciones de versión principal se deben administrar manualmente. Ejecute los siguientes cmdlets con la versión más reciente de TypeHandlerVersion.

Nota:

Si ha instalado la extensión de Hybrid Worker durante la versión preliminar pública, asegúrese de actualizarla a la versión principal más reciente.

Máquinas virtuales de Azure

Set-AzVMExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -VMName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Settings $settings -EnableAutomaticUpgrade $true/$false

Máquinas virtuales habilitadas para Azure Arc

New-AzConnectedMachineExtension -ResourceGroupName <VMResourceGroupName> -Location <VMLocation> -MachineName <VMName> -Name "HybridWorkerExtension" -Publisher "Microsoft.Azure.Automation.HybridWorker" -ExtensionType HybridWorkerForWindows -TypeHandlerVersion 1.1 -Setting $settings -NoWait -EnableAutomaticUpgrade

Administración de la extensión de Hybrid Worker mediante plantillas de Bicep y ARM, API de REST, CLI de Azure y PowerShell

Puede usar la plantilla de Bicep para crear un nuevo grupo de Hybrid Worker, o crear una nueva máquina virtual Windows de Azure y agregarla a un grupo de Hybrid Worker existente. Obtenga más información sobre Bicep.

Siga los pasos mencionados a continuación como ejemplo:

- Cree un grupo de Hybrid Worker.

- Cree una máquina virtual de Azure o un servidor habilitado para Arc. Como alternativa, también puede usar una máquina virtual de Azure o un servidor habilitado para Arc existentes.

- Conecte la máquina virtual de Azure o el servidor habilitado para Arc al grupo de Hybrid Worker creado anteriormente.

- Genere un nuevo GUID y páselo como nombre de la instancia de Hybrid Worker.

- Habilite la identidad administrada asignada por el sistema en la máquina virtual.

- Instale la extensión de Hybrid Worker en la máquina virtual.

- Para confirmar si la extensión se ha instalado correctamente en la máquina virtual, en Azure Portal, vaya a la pestaña >Extensiones de la máquina virtual y compruebe el estado de la extensión de Hybrid Worker instalada en ella.

param automationAccount string

param automationAccountLocation string

param workerGroupName string

@description('Name of the virtual machine.')

param virtualMachineName string

@description('Username for the Virtual Machine.')

param adminUsername string

@description('Password for the Virtual Machine.')

@minLength(12)

@secure()

param adminPassword string

@description('Location for the VM.')

param vmLocation string = 'North Central US'

@description('Size of the virtual machine.')

param vmSize string = 'Standard_DS1_v2'

@description('The Windows version for the VM. This will pick a fully patched image of this given Windows version.')

@allowed([

'2008-R2-SP1'

'2012-Datacenter'

'2012-R2-Datacenter'

'2016-Nano-Server'

'2016-Datacenter-with-Containers'

'2016-Datacenter'

'2019-Datacenter'

'2019-Datacenter-Core'

'2019-Datacenter-Core-smalldisk'

'2019-Datacenter-Core-with-Containers'

'2019-Datacenter-Core-with-Containers-smalldisk'

'2019-Datacenter-smalldisk'

'2019-Datacenter-with-Containers'

'2019-Datacenter-with-Containers-smalldisk'

])

param osVersion string = '2019-Datacenter'

@description('DNS name for the public IP')

param dnsNameForPublicIP string

var nicName_var = 'myVMNict'

var addressPrefix = '10.0.0.0/16'

var subnetName = 'Subnet'

var subnetPrefix = '10.0.0.0/24'

var subnetRef = resourceId('Microsoft.Network/virtualNetworks/subnets', virtualNetworkName_var, subnetName)

var vmName_var = virtualMachineName

var virtualNetworkName_var = 'MyVNETt'

var publicIPAddressName_var = 'myPublicIPt'

var networkSecurityGroupName_var = 'default-NSGt'

var UniqueStringBasedOnTimeStamp = uniqueString(resourceGroup().id)

resource publicIPAddressName 'Microsoft.Network/publicIPAddresses@2020-08-01' = {

name: publicIPAddressName_var

location: vmLocation

properties: {

publicIPAllocationMethod: 'Dynamic'

dnsSettings: {

domainNameLabel: dnsNameForPublicIP

}

}

}

resource networkSecurityGroupName 'Microsoft.Network/networkSecurityGroups@2020-08-01' = {

name: networkSecurityGroupName_var

location: vmLocation

properties: {

securityRules: [

{

name: 'default-allow-3389'

properties: {

priority: 1000

access: 'Allow'

direction: 'Inbound'

destinationPortRange: '3389'

protocol: 'Tcp'

sourceAddressPrefix: '*'

sourcePortRange: '*'

destinationAddressPrefix: '*'

}

}

]

}

}

resource virtualNetworkName 'Microsoft.Network/virtualNetworks@2020-08-01' = {

name: virtualNetworkName_var

location: vmLocation

properties: {

addressSpace: {

addressPrefixes: [

addressPrefix

]

}

subnets: [

{

name: subnetName

properties: {

addressPrefix: subnetPrefix

networkSecurityGroup: {

id: networkSecurityGroupName.id

}

}

}

]

}

}

resource nicName 'Microsoft.Network/networkInterfaces@2020-08-01' = {

name: nicName_var

location: vmLocation

properties: {

ipConfigurations: [

{

name: 'ipconfig1'

properties: {

privateIPAllocationMethod: 'Dynamic'

publicIPAddress: {

id: publicIPAddressName.id

}

subnet: {

id: subnetRef

}

}

}

]

}

dependsOn: [

virtualNetworkName

]

}

resource vmName 'Microsoft.Compute/virtualMachines@2020-12-01' = {

name: vmName_var

location: vmLocation

identity: {

type: 'SystemAssigned'

}

properties: {

hardwareProfile: {

vmSize: vmSize

}

osProfile: {

computerName: vmName_var

adminUsername: adminUsername

adminPassword: adminPassword

}

storageProfile: {

imageReference: {

publisher: 'MicrosoftWindowsServer'

offer: 'WindowsServer'

sku: osVersion

version: 'latest'

}

osDisk: {

createOption: 'FromImage'

}

}

networkProfile: {

networkInterfaces: [

{

id: nicName.id

}

]

}

}

}

resource automationAccount_resource 'Microsoft.Automation/automationAccounts@2021-06-22' = {

name: automationAccount

location: automationAccountLocation

properties: {

sku: {

name: 'Basic'

}

}

}

resource automationAccount_workerGroupName 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups@2022-02-22' = {

parent: automationAccount_resource

name: workerGroupName

dependsOn: [

vmName

]

}

resource automationAccount_workerGroupName_testhw_UniqueStringBasedOnTimeStamp 'Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers@2021-06-22' = {

parent: automationAccount_workerGroupName

name: guid('testhw', UniqueStringBasedOnTimeStamp)

properties: {

vmResourceId: resourceId('Microsoft.Compute/virtualMachines', virtualMachineName)

}

dependsOn: [

vmName

]

}

resource virtualMachineName_HybridWorkerExtension 'Microsoft.Compute/virtualMachines/extensions@2022-03-01' = {

name: '${virtualMachineName}/HybridWorkerExtension'

location: vmLocation

properties: {

publisher: 'Microsoft.Azure.Automation.HybridWorker'

type: 'HybridWorkerForWindows'

typeHandlerVersion: '1.1'

autoUpgradeMinorVersion: true

enableAutomaticUpgrade: true

settings: {

AutomationAccountURL: automationAccount_resource.properties.automationHybridServiceUrl

}

}

dependsOn: [

vmName

]

}

output output1 string = automationAccount_resource.properties.automationHybridServiceUrl

Administración de permisos de rol para grupos e instancias de Hybrid Worker

Puede crear roles de Azure Automation personalizados y conceder los siguientes permisos a grupos e instancias de Hybrid Worker. Para obtener más información sobre cómo crear roles personalizados de Azure Automation, vea Roles personalizados de Azure.

| Acciones | Descripción |

|---|---|

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/read | Lee un grupo de Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/write | Crea un grupo de Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/delete | Elimina un grupo de Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/read | Lee una instancia de Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/write | Crea una instancia de Hybrid Runbook Worker. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/move/action | Mueve una instancia de Hybrid Runbook Worker de un grupo de trabajo a otro. |

| Microsoft.Automation/automationAccounts/hybridRunbookWorkerGroups/hybridRunbookWorkers/delete | Elimina una instancia de Hybrid Runbook Worker. |

Comprobación de la versión de Hybrid Worker

Para comprobar la versión de Hybrid Runbook Worker basada en extensiones:

| Tipos de sistema operativo | Rutas de acceso | Descripción |

|---|---|---|

| Windows | C:\Packages\Plugins\Microsoft.Azure.Automation.HybridWorker.HybridWorkerForWindows\ |

La ruta de acceso contiene la carpeta version que tiene la información de la versión. |

| Linux | /var/lib/waagent/Microsoft.Azure.Automation.HybridWorker.HybridWorkerForLinux-<version> |

El nombre de la carpeta termina con información de la versión . |

Supervisión del rendimiento de Hybrid Worker mediante VM Insights

Con VM Insights, puede supervisar el rendimiento de las VM de Azure y los servidores habilitados para Arc que se implementan como trabajos de Hybrid Runbook. Entre los múltiples elementos que se tienen en cuenta durante los rendimientos, VM Insights supervisa los indicadores clave de rendimiento del sistema operativo relacionados con el procesador, la memoria, el adaptador de red y el uso del disco.

- Para las VM de Azure, consulte Representación gráfica del rendimiento con VM Insights.

- Para servidores habilitados para Arc, consulte Tutorial: Supervisión de una máquina híbrida con VM Insights.

Pasos siguientes

Consulte Ejecución de runbooks en Hybrid Runbook Worker para más información sobre cómo configurar los runbooks para automatizar los procesos del centro de datos local o de otros entornos de nube.

Para aprender a solucionar problemas con las instancias de Hybrid Runbook Worker, consulte Solución de incidencias de Hybrid Runbook Worker.

Para más información sobre las extensiones de máquina virtual de Azure, consulte Características y extensiones de máquina virtual de Azure para Windows y Características y extensiones de máquina virtual de Azure para Linux.

Para más información sobre las extensiones de máquina virtual para servidores habilitados para Arc, consulte Administración de extensiones de máquina virtual con servidores habilitados para Azure Arc.

Para obtener información sobre los servicios de administración de Azure para máquinas virtuales de VMware habilitadas para Arc, vea Instalación de agentes de Arc a escala para las máquinas virtuales de VMware.

Para obtener información sobre los servicios de administración de Azure para máquinas virtuales SCVMM habilitadas para Arc, vea Instalación de agentes de Arc a escala para máquinas virtuales SCVMM habilitadas para Arc.