Novedades

Nota

Azure Defender para IoT ha cambiado su nombre a Microsoft Defender para IoT.

En este artículo se enumeran las nuevas características y mejoras de características de Microsoft Defender para IoT para creadores de dispositivos.

Las características mencionadas se encuentran en VERSIÓN PRELIMINAR. Los Términos de uso complementarios para las versiones preliminares de Azure incluyen otros términos legales que se aplican a las características de Azure que se encuentran en la versión beta, en versión preliminar o que todavía no se han publicado con disponibilidad general.

Para más información, consulte Actualización del microagente de Microsoft Defender para IoT.

Marzo de 2024

Actualizaciones del análisis de firmware de Defender para IoT:

Comandos de la CLI de Azure y PowerShell: automatice el flujo de trabajo de análisis de imágenes de firmware mediante la CLI de Azure de análisis de firmware o los Comandos de PowerShell de análisis de firmware.

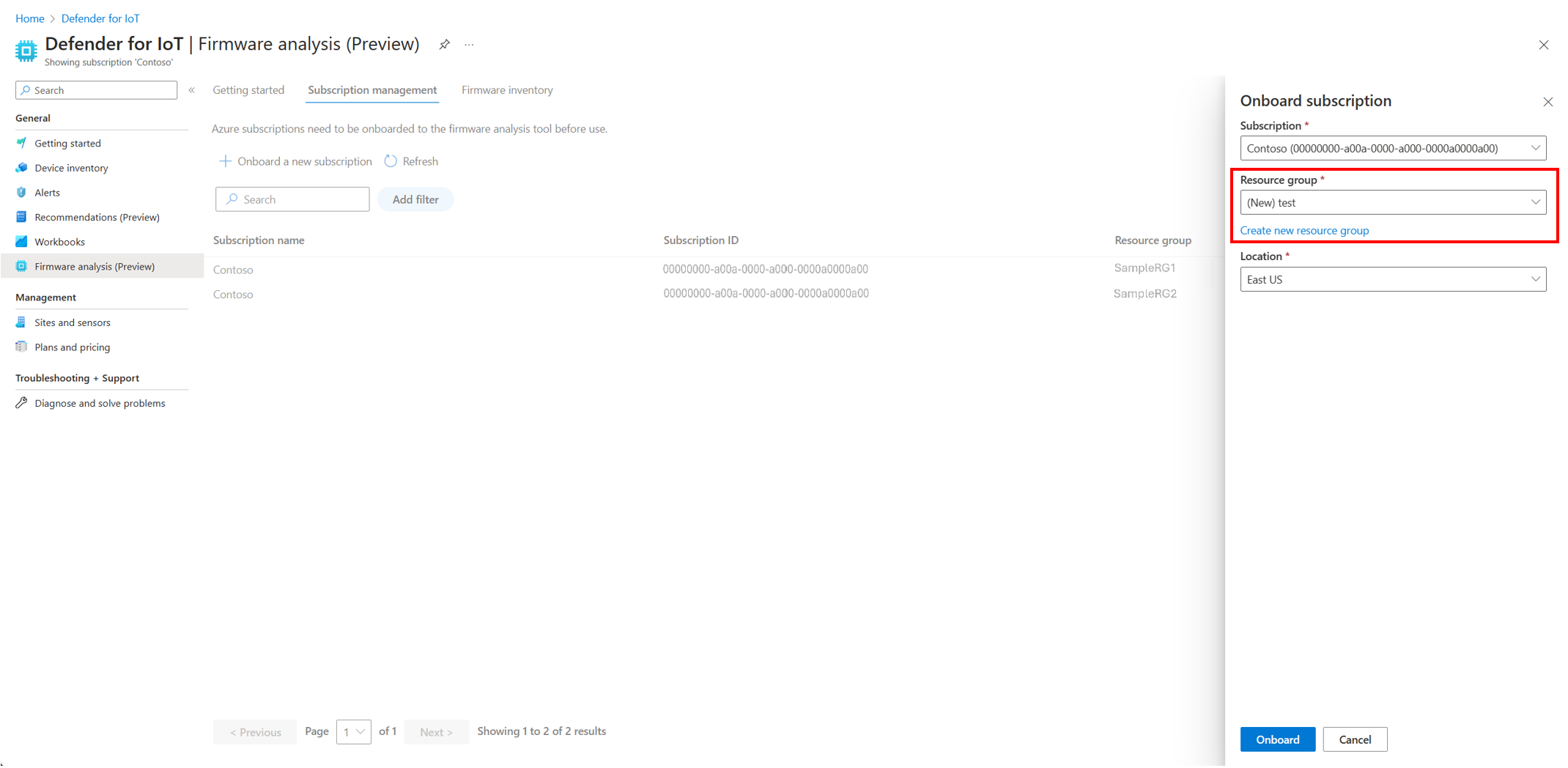

Elección del usuario en el grupo de recursos: elija su propio grupo de recursos o cree un nuevo grupo de recursos para usar el análisis de firmware de Defender para IoT durante el proceso de incorporación.

Nuevo formato de interfaz de usuario con inventario de firmware: subpestañas para organizar introducción, administración de suscripciones e inventario de firmware.

Documentación mejorada: Actualizaciones del Tutorial: Análisis de una documentación de imagen de firmware de IoT/OT que aborda la nueva experiencia de incorporación.

Enero de 2024

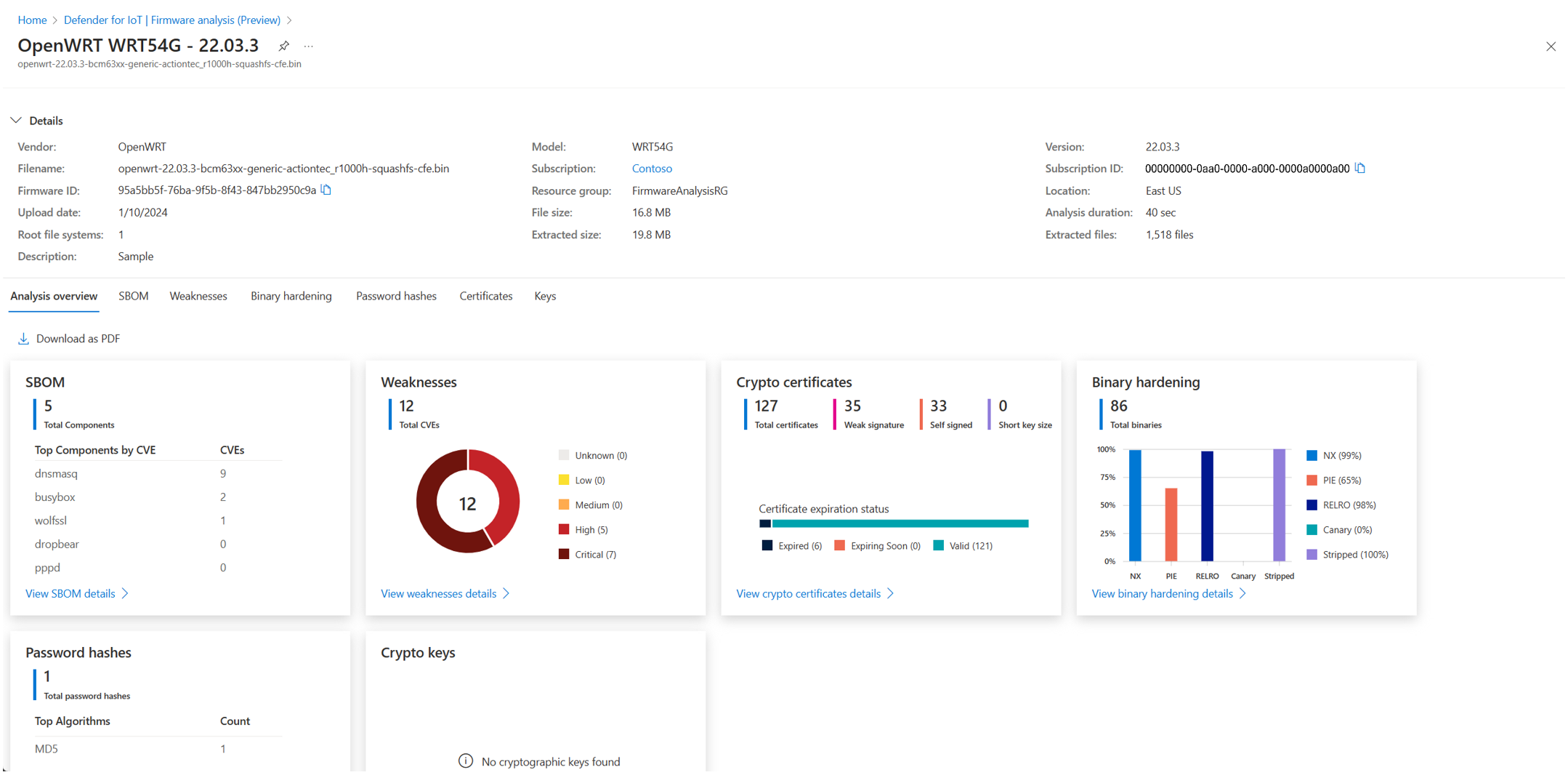

Actualizaciones del análisis de firmware de Defender para IoT desde la versión preliminar pública en julio de 2023:

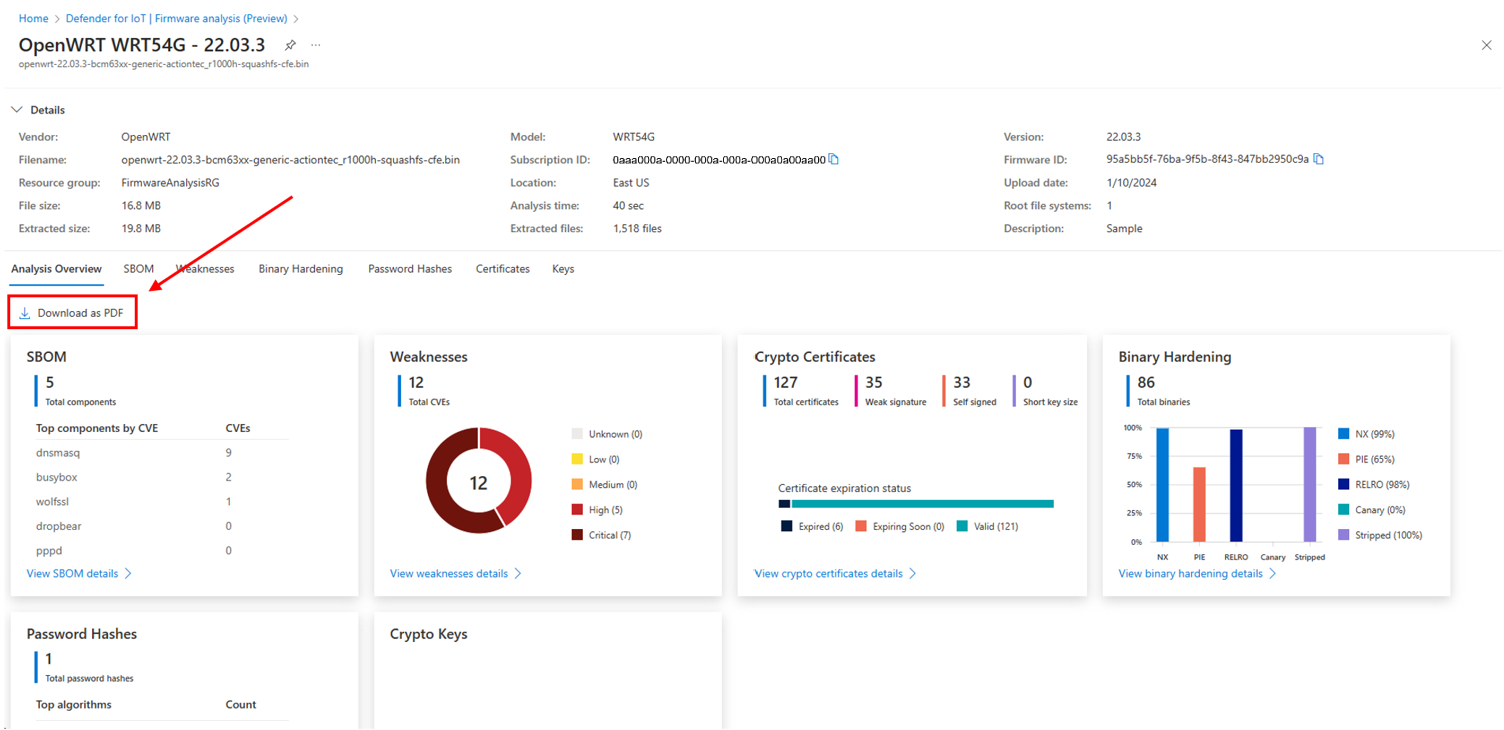

Generador de informes PDF: Adición de una funcionalidad de descarga como PDF en lapágina de información general que genera y descarga un informe PDF de los resultados del análisis de firmware.

Tiempo de análisis reducido: El tiempo de análisis se ha acortado en un 30-80 %, según el tamaño de la imagen.

Detección de bibliotecas CODESYS: el análisis de Firmware de Defender para IoT ahora detecta el uso de bibliotecas CODESYS, que Microsoft ha identificado recientemente como vulnerabilidades de alta gravedad. Estas vulnerabilidades se pueden aprovechar para ataques como la ejecución remota de código (RCE) o la denegación de servicio (DoS). Para obtener más información, vea Varias vulnerabilidades de gravedad alta en el SDK de CODESYS V3 podrían provocar RCE o DoS.

Documentación mejorada: Adición de documentación que aborda los siguientes conceptos:

- Control de acceso basado en rol de Azure para el análisis de Firmware de Defender para IoT, que explica los roles y los permisos necesarios para cargar imágenes de firmware y compartir resultados de análisis, y una explicación de cómo funciona el grupo de recursos FirmwareAnalysisRG

- Preguntas más frecuentes

filtrado mejorado para cada informe: Cada informe de subtab ahora incluye más funcionalidades de filtrado específicas.

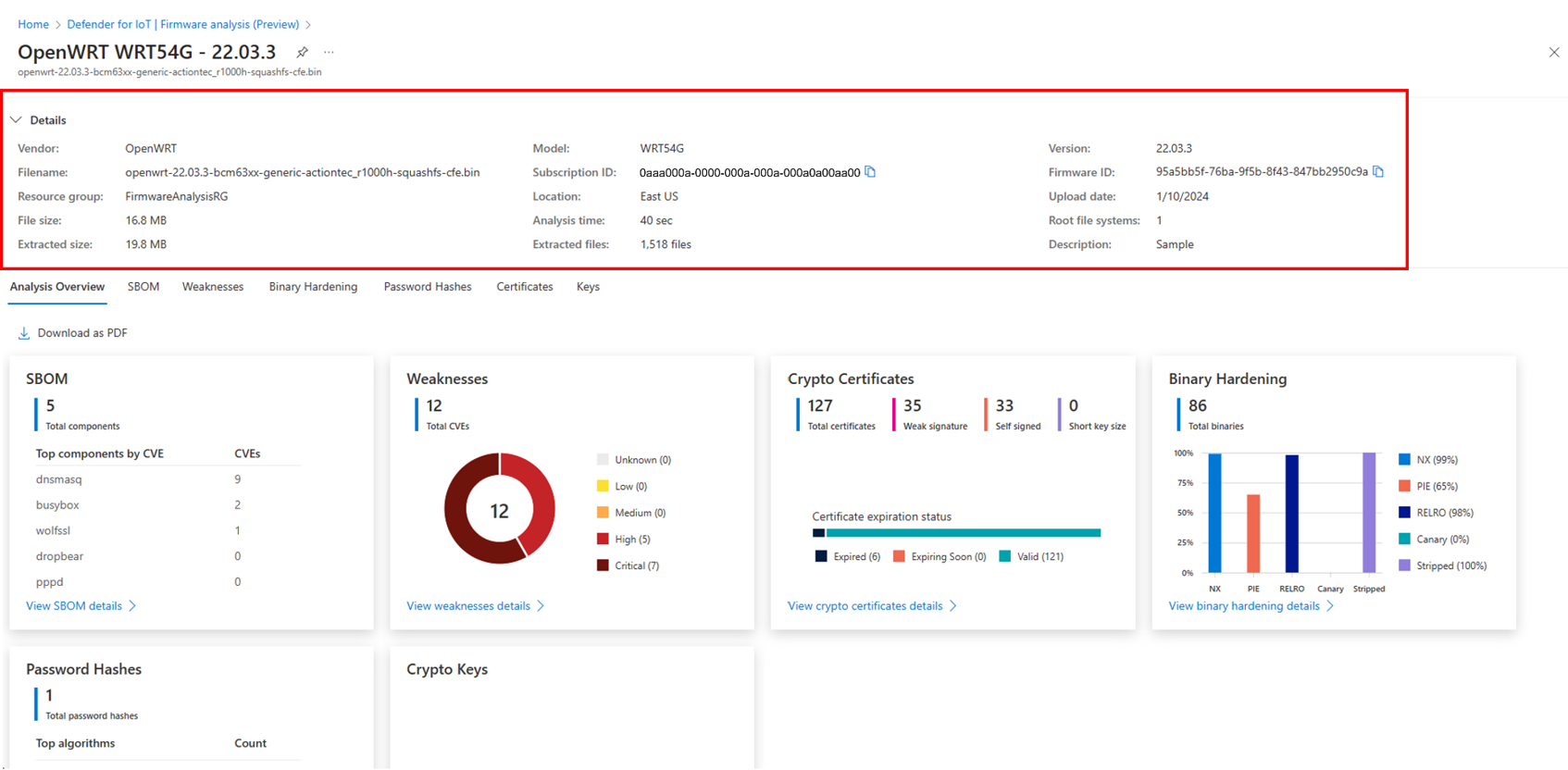

Metadatos de firmware: Adición de una pestaña contraíble con metadatos de firmware disponibles en cada página.

Detección de versiones mejorada: Detección de versiones mejorada de las bibliotecas siguientes:

- pcre

- pcre2

- net-tools

- zebra

- dropbear

- bluetoothd

- WolfSSL

- sqlite3

Se ha agregado compatibilidad con sistemas de archivos: El análisis de firmware de Defender para IoT ahora admite la extracción de los siguientes sistemas de archivos. Para obtener más información, consulte Preguntas más frecuentes sobre el análisis de firmware:

- ISO

- RomFS

- Implementaciones de LZMA estándar y no estándar de SquashFS

Jul. de 2023

Anuncio de versión preliminar pública del análisis de firmware

El análisis de firmware de Microsoft Defender para IoT ya está disponible en versión preliminar pública. Defender para IoT puede analizar el firmware del dispositivo para detectar puntos débiles y vulnerabilidades comunes y proporcionar información sobre la seguridad del firmware. Este análisis es útil tanto si crea el firmware interno como si recibe firmware de la cadena de suministro.

Para más información, consulte el Análisis de firmware para generadores de dispositivos.

Diciembre de 2022

Versión 4.6.2:

Al actualizar el microagente de la versión 4.2.* a la 4.6.2, primero tendría que eliminar el paquete y luego volver a instalarlo. Para más información, consulte Actualización del microagente de Microsoft Defender para IoT.

Recopilador periférico: adición de un nuevo recopilador que detecta complementos físicos de dispositivos. Para obtener más información, consulte Recopilación de eventos de microagente: eventos periféricos.

Recopilador del sistema de archivos: adición de un nuevo recopilador que supervisa los sistemas de archivos especificados. Para obtener más información, consulte Recopilación de eventos de microagente: eventos del sistema de archivos.

Recopilador de estadísticas: adición de un nuevo recopilador que informa, por cada ciclo de recopilación, de los datos relacionados con los diferentes recopiladores del agente. Para obtener más información, consulte Recopilación de eventos de microagente: eventos de estadísticas.

Recopilador de información del sistema: el recopilador de información del sistema ahora recopila el tipo de agente (Edge/Independiente) y la versión. Para obtener más información, consulte Recopilación de eventos de microagente: eventos de información del sistema.

Nuevas alertas: ahora se admiten nuevas alertas de sistema de archivos y periféricas. Para obtener más información, consulte Alertas de seguridad de microagente.

Alternativa de descodificación DMI: ahora se admite una nueva alternativa para notificar la información del dispositivo en caso de que el dispositivo no admita el descodificador DMI. Para obtener más información, consulte Configuración del descodificador DMI.

Información de firmware: ahora se admiten el proveedor y la versión del firmware del dispositivo recopilados mediante el descodificador DMI o su alternativa. Para obtener más información, consulte Configuración del descodificador DMI.

Compatibilidad con Device Provisioning Service: ahora puede usar DPS para aprovisionar el microagente y los dispositivos a escala. Para obtener más información, consulte Aprovisionamiento del microagente mediante DPS.

Compatibilidad con el protocolo AMQP sobre el protocolo WebSocket: ahora se admite AMQP sobre el protocolo WebSocket que se puede agregar después de instalar el microagente. Para obtener más información, consulte Adición de compatibilidad con el protocolo AMQP sobre WebSocket.

Corrección de errores del recopilador de SBoM: ahora se admite la recopilación de todos los paquetes en lugar de los 500 ingeridos por primera vez. Para obtener más información, consulte Recopilación de eventos de microagente: eventos de SBoM.

Compatibilidad con Debian 10 ARM 64 (Buster): ahora se admiten dispositivos Debian 10 ARM 64. Para obtener más información, consulte Compatibilidad del sistema operativo e información general de la cartera de agentes.

Compatibilidad con Ubuntu 22.04: ahora se admiten dispositivos Ubuntu 22.04. Para obtener más información, consulte Compatibilidad del sistema operativo e información general de la cartera de agentes.

Septiembre de 2022

Anuncio de disponibilidad general de microagentes

El microagente de Azure Defender para IoT ya está disponible con carácter general.

Julio de 2022

Versión 4.2.4:

Actualizaciones de conexión de proxy: ahora puede conectar el microagente a un IoT Hub a través de un proxy. Para más información, consulte Conectar a través de una proxy.

Compatibilidad con certificados respaldados por TPM: ahora puede usar certificados OpenSSL respaldados por TPM. Para obtener más información, consulte Autenticación mediante un certificado.

Compatibilidad con AMQP: ahora puede agregar compatibilidad con AMQP después de instalar el microagente. Para obtener más información, consulte Adición de compatibilidad con el protocolo AMQP.

Actualizaciones del recopilador de línea de base: el recopilador de línea de base ahora envía comprobaciones de paso y de omisióna la nube además de los resultados con errores. Para obtener más información, consulte Línea de base (recopilador basado en desencadenadores).

Recopilador de inicio de sesión a través de UTMP: el recopilador de inicio de sesión ahora admite UTMP para detectar eventos interactivos SSH, eventos telnet e inicios de sesión de terminal, incluidos los eventos de inicio de sesión con errores. Para más información, consulte Recopilador de inicio de sesión (recopilador basado en eventos).

Problema conocido del recopilador SBoM: el recopilador de SBoM actualmente solo recopila los primeros 500 paquetes ingeridos. Para obtener más información, consulte SBoM (recopilador basado en desencadenadores).

Febrero de 2022

Versión 4.1.2:

Microagente de Edge se encuentra ahora en versión preliminar pública: el microagente admite dispositivos IoT Edge, con un proceso sencillo de instalación y aprovisionamiento de identidades que usa una identidad de módulo aprovisionada automáticamente para autenticar dispositivos Edge sin necesidad de realizar ninguna autenticación manual.

Para más información, consulte Instalación del microagente de Defender para Edge (versión preliminar).

Nueva estructura de directorios: ahora se alinea con la estructura de directorios de instalación estándar de Linux.

Debido a este cambio, las actualizaciones de la versión 4.1.2 requieren que vuelva a autenticar el microagente y guarde la cadena de conexión en la nueva ubicación. Para más información, consulte Actualización del microagente de Microsoft Defender para IoT.

Recopilador de SBoM: el recopilador de SBoM ahora recopila periódicamente los paquetes instalados en el dispositivo. Para más información, consulte Recopilación de eventos de microagentes (versión preliminar).

Puntos de referencia de CIS: el micro agente ahora admite recomendaciones basadas en puntos de referencia de Linux independientes de distribución de CIS, versión 2.0.0, y la capacidad de deshabilitar determinadas comprobaciones o grupos de punto de referencia de CIS mediante configuraciones gemelas. Para más información, consulte Configuraciones de microagente (versión preliminar).

La lista se expande de dispositivos soportados por el microagente: El microagente ahora admite dispositivos Debian 11 AMD64 y ARM32v7, y dispositivos Ubuntu Server 18.04 ARM32 Linux & Ubuntu Server 20.04 ARM32 & ARM64 Linux.

Para más información, consulte Compatibilidad del sistema operativo e información general de la cartera de agentes (versión preliminar).

Número de llamadas DNS: el recopilador de redes ahora incluye un campo de número de llamadas DNS que se puede ver en Log Analytics y que ayuda a indicar si una solicitud DNS formaba parte de una consulta automática.

Para más información, consulte Eventos de actividad de red (recopilador basado en eventos).

Recopilador de inicios de sesión: ahora admite el recopilador de inicios de sesión mediante: SYSLOG que recopila eventos de inicio de sesión SSH y PAM que recopila eventos de inicio de sesión SSH, telnet y local mediante la pila de módulos de autenticación conectable. Para más información, consulte Recopilador de inicio de sesión (recopilador basado en eventos).

Noviembre de 2021

Versión 3.13.1:

Ahora se admite la actividad de red DNS en dispositivos administrados. El grafo de seguridad de inteligencia sobre amenazas de Microsoft ahora puede detectar actividades sospechosas basadas en el tráfico DNS.

Proxy de dispositivo hoja: ahora hay una integración mejorada con IoT Edge. Esta integración mejora la conectividad entre el agente y la nube mediante el proxy de dispositivo hoja.

Octubre de 2021

Versión 3.12.2:

Ahora se admiten más comprobaciones de punto de referencia de CIS para Debian 9: estas comprobaciones adicionales le permiten asegurarse de que la red cumple los procedimientos recomendados de CIS que se usan para protegerse frente a amenazas cibernéticas generalizadas.

Configuración de gemelos: el comportamiento del microagente se configura mediante un conjunto de propiedades del módulo gemelo. Puede configurar el microagente para que se adapte mejor a sus necesidades.

Septiembre de 2021

Versión 3.11:

Recopilador de inicios de sesión : los recopiladores de inicios de sesión recopilan inicios de sesión de usuario, cierres de sesión e intentos de inicio de sesión con errores. Por ejemplo, SSH y telnet.

Recopilador de información del sistema: el recopilador de información del sistema recopila información relacionada con el sistema operativo y los detalles de hardware del dispositivo.

Agregación de eventos : el agente de Defender para IoT agrega eventos como procesos, inicios de sesión y eventos de red, lo que reduce el número de mensajes enviados y los costos, todo ello manteniendo la seguridad del dispositivo.

Configuración de gemelos : el comportamiento del microagente se configura mediante un conjunto de propiedades del módulo gemelo. (Por ejemplo, la frecuencia de envío de eventos y el modo de agregación). Puede configurar el microagente para que se adapte mejor a sus necesidades.

Marzo de 2021

Generador de dispositivos: nuevo microagente (versión preliminar pública)

Hay disponible un nuevo módulo del generador de dispositivos. El módulo, denominado microagente, permite lo siguiente:

Integración con Azure IoT Hub y Defender para IoT: logre una mejor seguridad para el punto de conexión directamente en los dispositivos de IoT mediante la integración con la opción de supervisión que proporcionan Azure IoT Hub y Defender para IoT.

Opciones de implementación flexibles compatibles con los sistemas operativos de IoT estándar: se pueden implementar como un paquete binario o como código fuente modificable, compatibles con los sistemas operativos de IoT estándar, como Linux y Eclipse ThreadX.

Requisitos mínimos de recursos sin dependencias del kernel de sistema operativo: superficie de memoria pequeña, consumo de CPU bajo y ninguna dependencia del kernel del sistema operativo.

Administración de la postura de seguridad: supervise de forma proactiva la posición de seguridad de los dispositivos IoT.

Detección de amenazas de IoT/OT continua y en tiempo real: detecte amenazas como redes de robots (botnets), intentos por fuerza bruta, mineros de criptomonedas y actividad de red sospechosa.

La documentación de Defender-IoT-micro-agent se transferirá a la carpeta Solución basada en agentes para generadores de dispositivos>Heradado.

Este conjunto de características está disponible con la versión preliminar pública en la nube actual.