Servicios de identidad y seguridad de Azure con SAP RISE

En este artículo se detalla la integración de los servicios de identidad y seguridad de Azure con una carga de trabajo de SAP RISE. Además, se explica el uso de algunos servicios de supervisión de Azure para un panorama de SAP RISE.

Inicio de sesión único para SAP

El inicio de sesión único (SSO) está configurado para muchos entornos de SAP. Con las cargas de trabajo de SAP que se ejecutan en ECS/RISE, los pasos para implementar no difieren de un sistema SAP de ejecución nativa. Los pasos de integración con el inicio de sesión único basado en Microsoft Entra ID están disponibles para cargas de trabajo típicas administradas de ECS/RISE:

- Tutorial: Integración del inicio de sesión único (SSO) de Microsoft Entra con SAP NetWeaver

- Tutorial: Integración del inicio de sesión único (SSO) de Microsoft Entra con SAP Fiori

- Tutorial: Integración de Microsoft Entra con SAP HANA

| Método de inicio de sesión único | Proveedor de identidades | Caso de uso típico | Implementación |

|---|---|---|---|

| SAML/OAuth | Microsoft Entra ID | SAP Fiori, Web GUI, Portal, HANA | Configuración por cliente |

| SNC | Microsoft Entra ID | SAP GUI | Configuración por cliente |

| SPNEGO | Active Directory (AD) | GUI web, SAP Enterprise Portal | Configuración por cliente y SAP |

El inicio de sesión único en Active Directory (AD) del dominio de Windows para el entorno de SAP administrado por ECS/RISE, con el cliente de inicio de sesión seguro de SSO de SAP, requiere la integración de AD para dispositivos de usuario final. Con SAP RISE, los sistemas Windows no se integran con el dominio de Active Directory del cliente. La integración de dominios no es necesaria para el inicio de sesión único con AD/Kerberos, ya que el token de seguridad de dominio se lee en el dispositivo cliente y se intercambia de forma segura con el sistema SAP. Póngase en contacto con SAP si necesita algún cambio para integrar el inicio de sesión único basado en AD o usar productos de terceros distintos del cliente de inicio de sesión seguro de SAP SSO, ya que es posible que se requiera alguna configuración en los sistemas administrados de RISE.

Microsoft Sentinel con SAP RISE

La solución Microsoft Sentinel para SAP certificada por SAP RISE le permite supervisar y detectar actividades sospechosas, así como responder a las mismas. Microsoft Sentinel protege los datos críticos frente a ciberataques sofisticados para sistemas SAP hospedados en Azure, otras nubes o infraestructura local.

La solución le permite obtener visibilidad de las actividades de los usuarios en SAP RISE/ECS y en las capas de lógica de negocios de SAP y aplicar el contenido integrado de Sentinel.

- Use una única consola para supervisar todo su patrimonio empresarial, incluidas las instancias de SAP en SAP RISE/ECS en Azure y otras nubes, el patrimonio nativo de SAP Azure y el local

- Detecte y responda automáticamente a las amenazas: detecte actividades sospechosas como la elevación de privilegios, los cambios no autorizados, las transacciones confidenciales, la exfiltración de datos y mucho más con capacidades de detección listas para usar

- Correlacione la actividad de SAP con otras señales: detecte con mayor precisión las amenazas de SAP mediante la correlación cruzada entre puntos de conexión, datos de Microsoft Entra y mucho más

- Personalice en función de sus necesidades: desarrolle sus propias detecciones para supervisar las transacciones confidenciales y otros riesgos empresariales

- Visualización de los datos con libros integrados

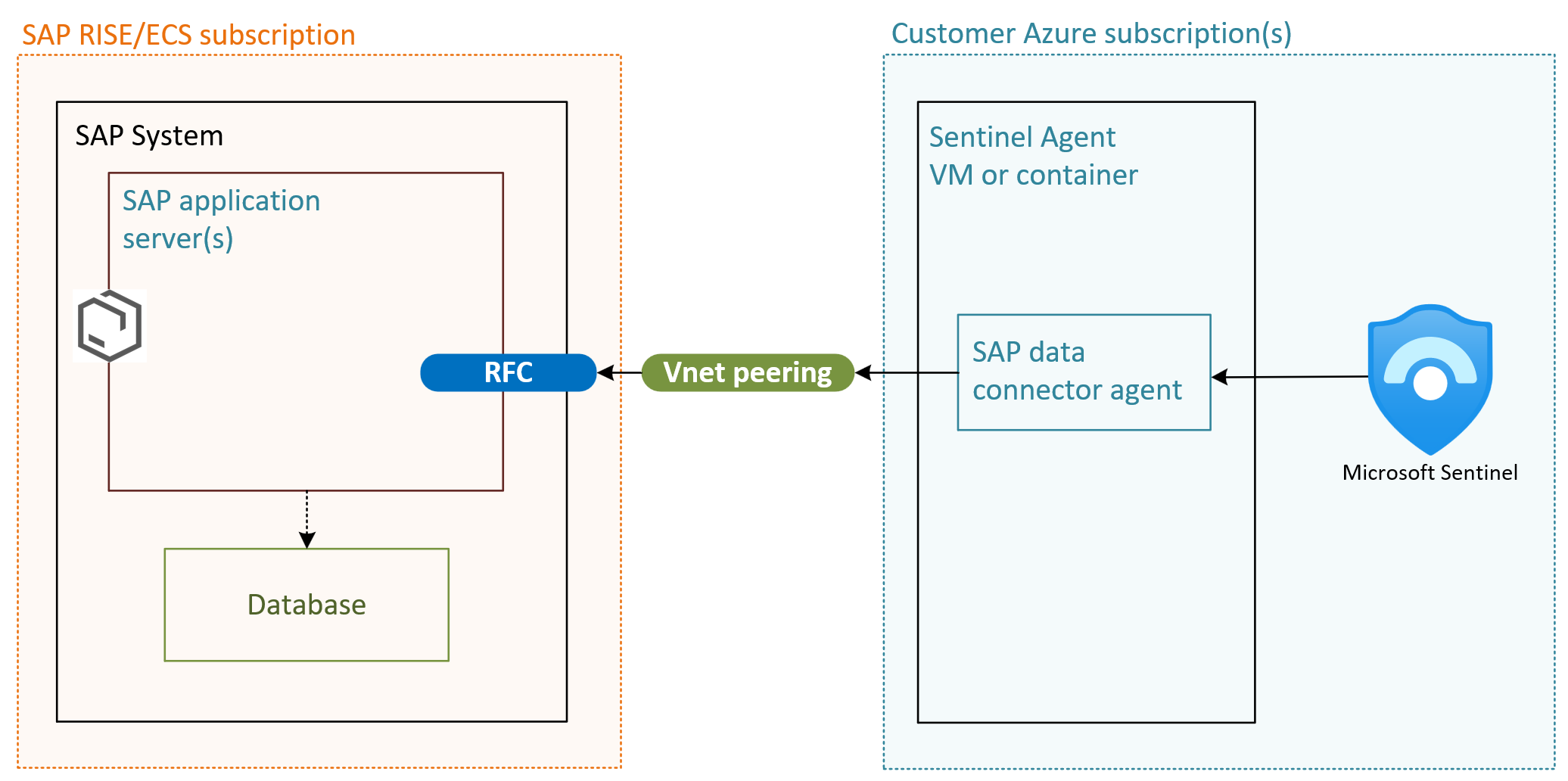

En este diagrama se muestra un ejemplo de Microsoft Sentinel conectado a través de una máquina virtual o contenedor intermediario al sistema SAP administrado por SAP. La máquina virtual o contenedor intermediario se ejecuta en la propia suscripción del cliente con el agente de conector de datos de SAP configurado.

Para SAP RISE/ECS, la solución Microsoft Sentinel debe implementarse en la suscripción de Azure del cliente. Todas las partes de la solución Sentinel son administradas por el cliente y no por SAP. La conectividad de red privada de la red virtual del cliente es necesaria para llegar a los paisajes de SAP administrados por SAP RISE/ECS. Normalmente, esta conexión se realiza a través del emparejamiento de red virtual establecido o a través de alternativas descritas en este documento.

Para habilitar la solución, solo se requiere un usuario RFC autorizado y no es necesario instalar nada en los sistemas SAP. El agente de recopilación de datos SAP basado en contenedores que se incluye con la solución puede instalarse tanto en máquinas virtuales como en AKS o cualquier entorno Kubernetes. El agente recopilador usa un usuario de servicios SAP para consumir datos de registro de aplicaciones de su entorno SAP a través de la interfaz RFC mediante llamadas de RFC estándar.

- Métodos de autenticación admitidos en SAP RISE: nombre de usuario y contraseña de SAP o certificados X509/SNC

- Actualmente solo se pueden realizar conexiones basadas en RFC con entornos SAP RISE/ECS

Nota para ejecutar Microsoft Sentinel en un entorno SAP RISE/ECS:

- Los siguientes campos de registro o el origen requieren una solicitud de cambio de transporte de SAP: información de dirección IP de cliente del registro de auditoría de seguridad de SAP, registros de tabla de base de datos (versión preliminar), registro de salida de cola. El contenido integrado de Sentinel (detecciones, libros y cuadernos de estrategias) proporciona una amplia cobertura y correlación sin esos orígenes de registro.

- La infraestructura de SAP y los registros del sistema operativo no están disponibles para Sentinel en RISE, incluidas las máquinas virtuales que ejecutan SAP, los orígenes de datos de SAPControl y los recursos de red colocados en ECS. SAP supervisa los elementos de la infraestructura y el sistema operativo de Azure de forma independiente.

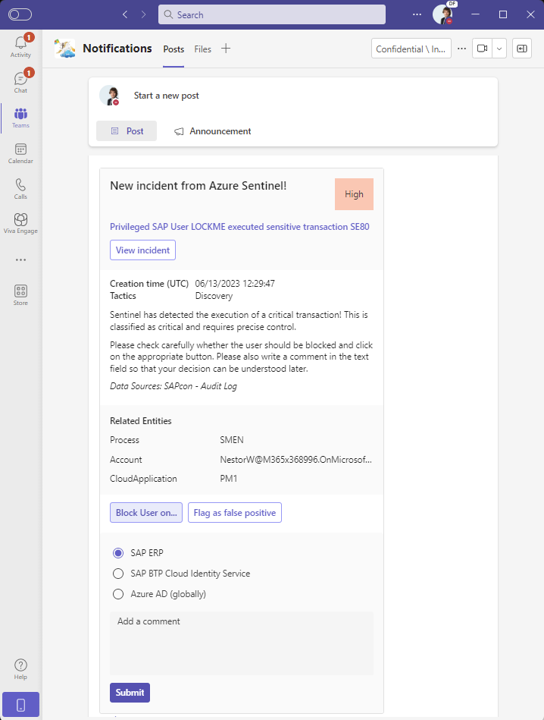

Use cuadernos de estrategias creados previamente para las funcionalidades de seguridad, orquestación, automatización y respuesta (SOAR) para reaccionar rápidamente a las amenazas. Un primer escenario popular es el bloqueo de usuarios de SAP con la opción de intervención de Microsoft Teams. El patrón de integración puede aplicarse a cualquier tipo de incidente y servicio objetivo que se extienda hacia SAP Business Technology Platform (BTP) o Microsoft Entra ID con el fin de reducir la superficie de ataque.

Para más información sobre Microsoft Sentinel y SOAR para SAP, consulte la serie de blogs De cero a héroe en cobertura de seguridad con Microsoft Sentinel para sus señales de seguridad críticas de SAP.

Esta imagen muestra un incidente de SAP detectado por Sentinel que ofrece la opción de bloquear al usuario sospechoso en SAP ERP, SAP Business Technology Platform o Microsoft Entra ID.

Para más información sobre Microsoft Sentinel y SAP, incluida una guía de implementación, consulte la documentación del producto de Sentinel.

Supervisión de Azure para SAP con SAP RISE

Azure Monitor para soluciones de SAP es una solución nativa de Azure para la supervisión de su sistema SAP. Amplía la funcionalidad de supervisión de la plataforma Azure Monitor con soporte técnico para recopilar datos sobre los detalles de SAP NetWeaver, la base de datos y el sistema operativo.

SAP RISE/ECS es un servicio totalmente administrado para el entorno de SAP y, por tanto, la Supervisión de Azure para SAP no está diseñada para usarse para este entorno administrado. SAP RISE/ECS no admite ninguna integración con Azure Monitor para soluciones de SAP. La supervisión y los informes propios de SAP se usan y se proporcionan al cliente tal y como se define en su descripción del servicio con SAP.

Azure Center for SAP Solutions

Al igual que con Azure Monitor para soluciones de SAP, SAP RISE/ECS no admite ninguna integración con Azure Center for SAP solutions en ninguna capacidad. Todas las cargas de trabajo de SAP RISE se implementan mediante SAP y se ejecutan en el inquilino y la suscripción de Azure de SAP, sin acceso por parte del cliente a los recursos de Azure.

Pasos siguientes

Consulte la documentación: