Uso de la página de la aplicación

Las aplicaciones en la nube se han convertido en entidades fundamentales dentro de las organizaciones, lo que aumenta la productividad y habilita el trabajo remoto. A medida que aumenta la adopción de estas aplicaciones, los administradores de seguridad y cumplimiento deben tratar los riesgos a los que el uso de aplicaciones en la nube podría exponer la organización.

Shadow IT, ya sea entre aplicaciones web puras o aplicaciones OAuth agregadas diariamente, es una preocupación importante y requiere una experiencia dedicada para controlar estos tipos de entidades en la organización.

Un administrador debe poder obtener toda la información relacionada con el riesgo y el uso de las aplicaciones que se usan para tomar la mejor decisión para la organización.

La experiencia de la aplicación en Microsoft Defender for Cloud Apps proporciona la información general de alto nivel necesaria sobre el uso de una aplicación en la organización, combinada con el riesgo de que la aplicación exponga potencialmente la organización. Permitir una única experiencia para revisar el uso en la sombra y el riesgo de todas las aplicaciones permite al administrador tomar decisiones rápidas y contextualizadas sobre el uso de la aplicación en la organización.

La experiencia abarca las aplicaciones detectadas como parte de las funcionalidades puras de detección de Shadow IT de Defender for Cloud Apps y las aplicaciones de OAuth detectadas como parte de su detección de aplicaciones de OAuth para aplicaciones de Microsoft 365.

Aplicaciones en la nube detectadas

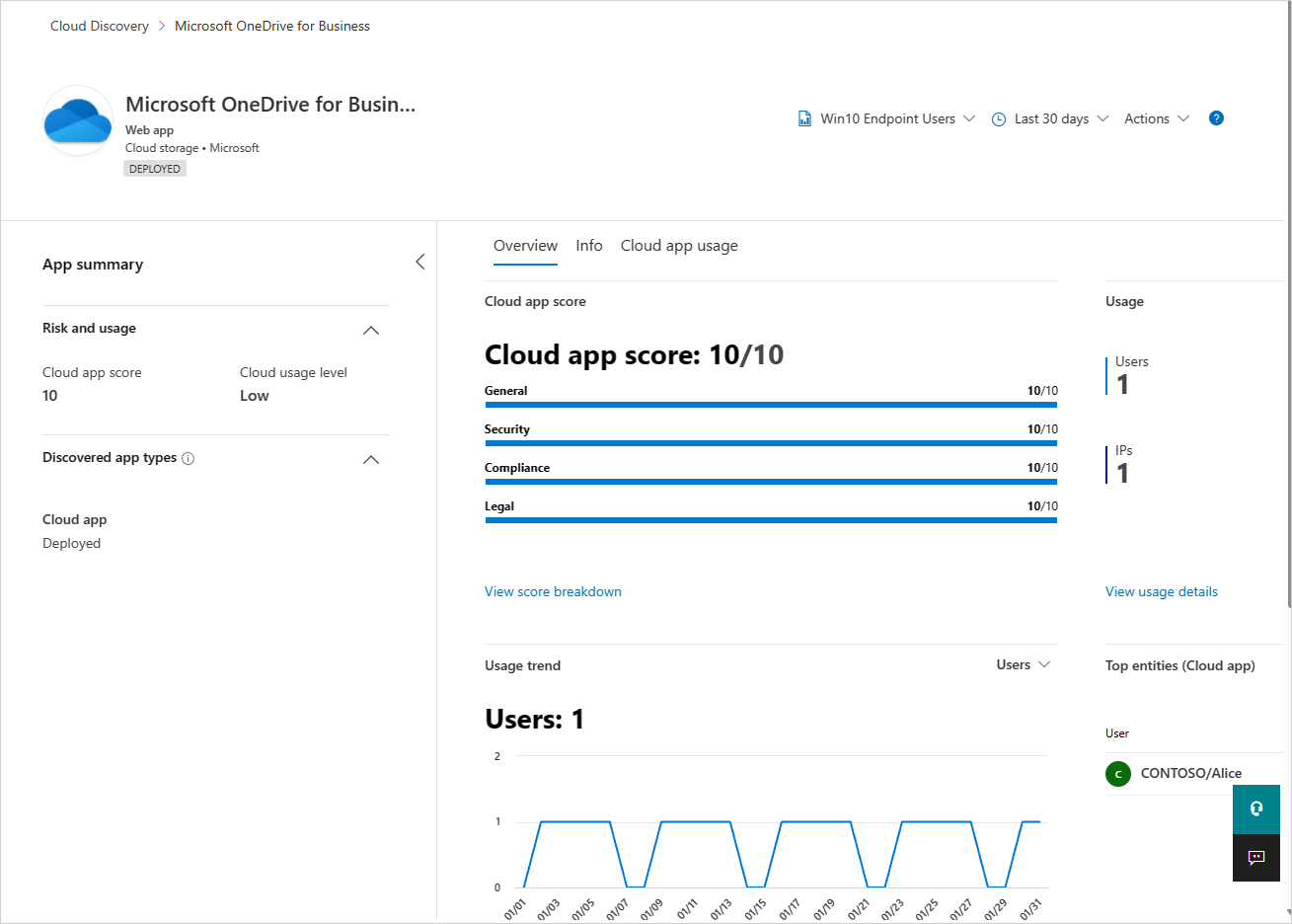

Aquí puede revisar las estadísticas de uso de alto nivel de una aplicación, comprender las entidades principales que usan la aplicación en su organización, identificar las tendencias de uso y revisar el riesgo potencial que supone la organización.

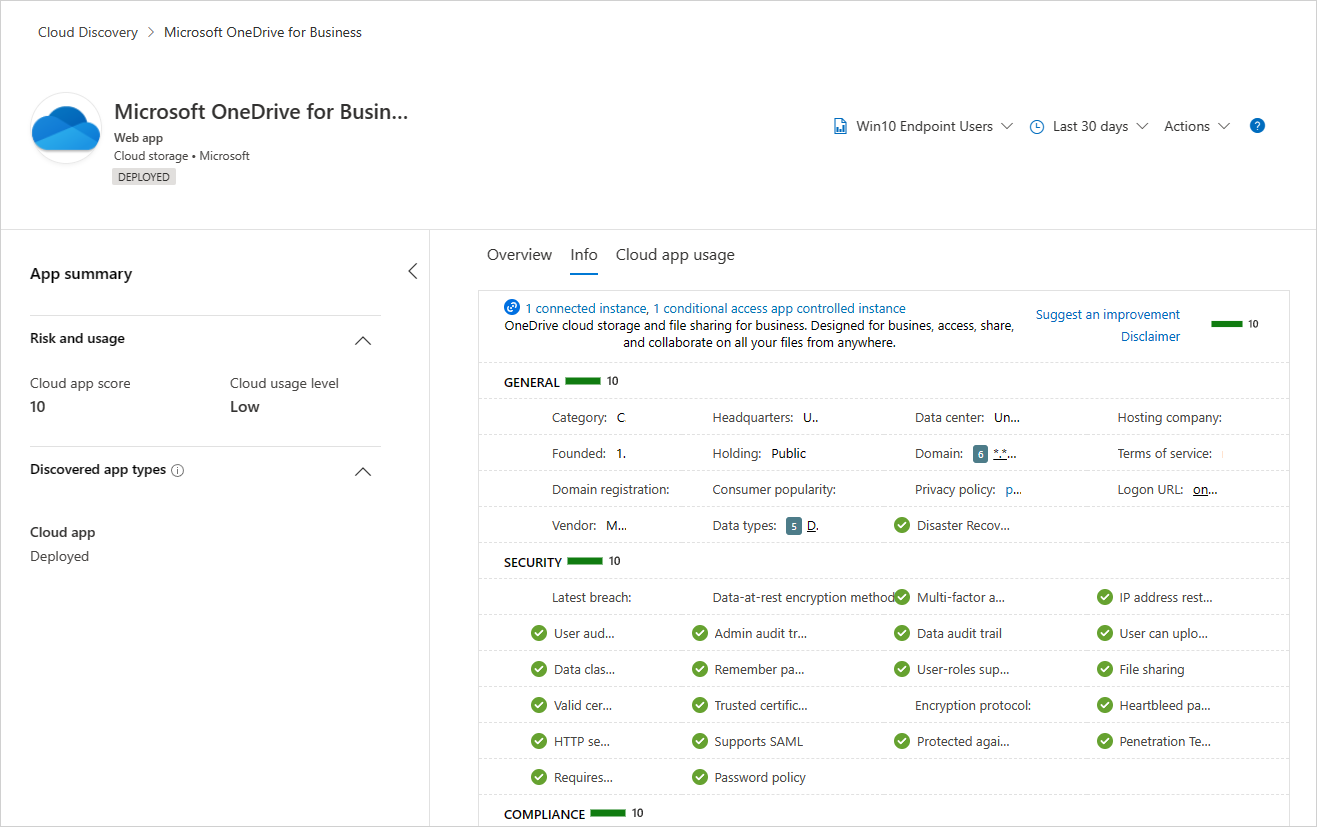

Siga investigando el riesgo de la aplicación al familiarizarse con más de 90 indicadores de riesgo que afectan al riesgo de la aplicación en la pestaña Información.

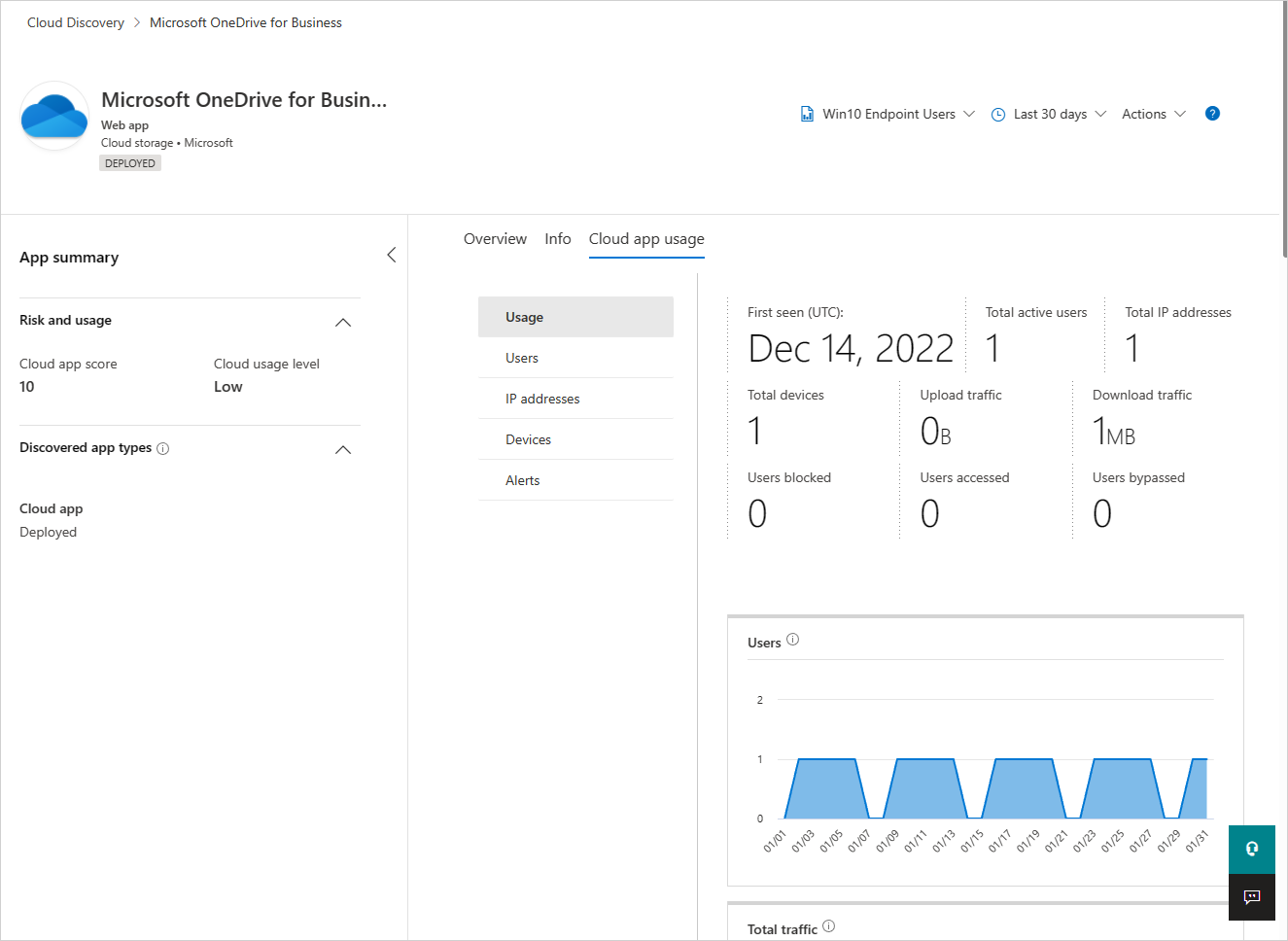

Profundice en las tendencias de uso de la aplicación para identificar los picos de uso, las entidades principales en varias dimensiones, como cargas de datos, transacciones, tráfico total, etc.

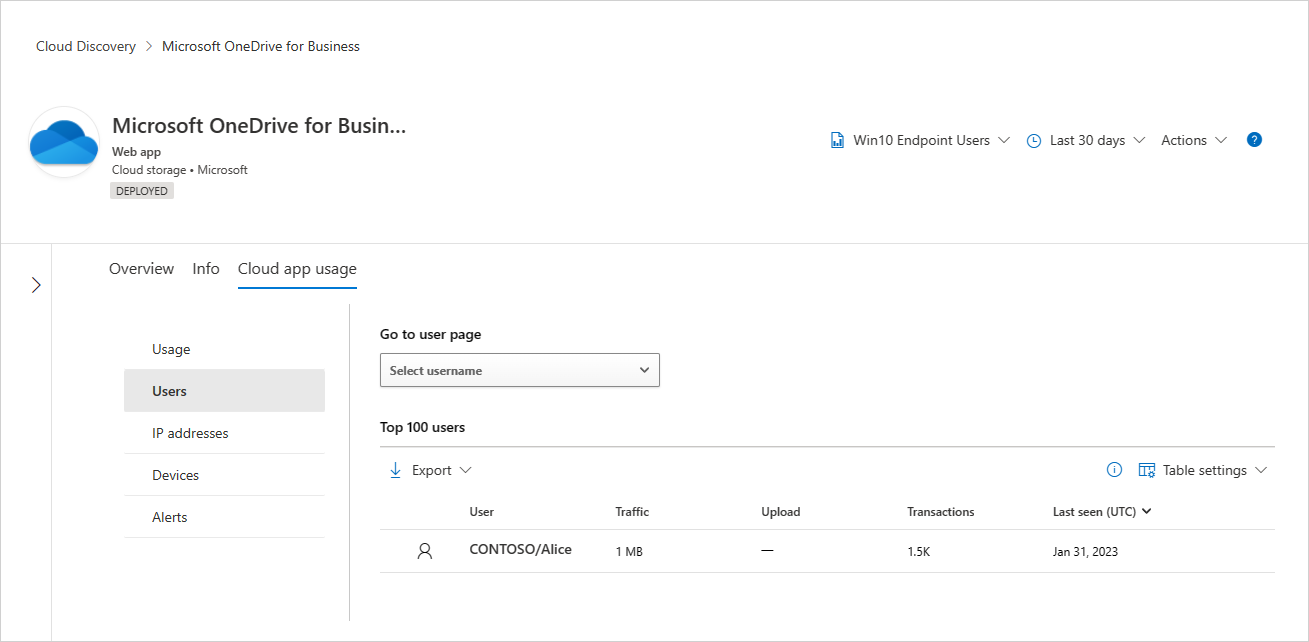

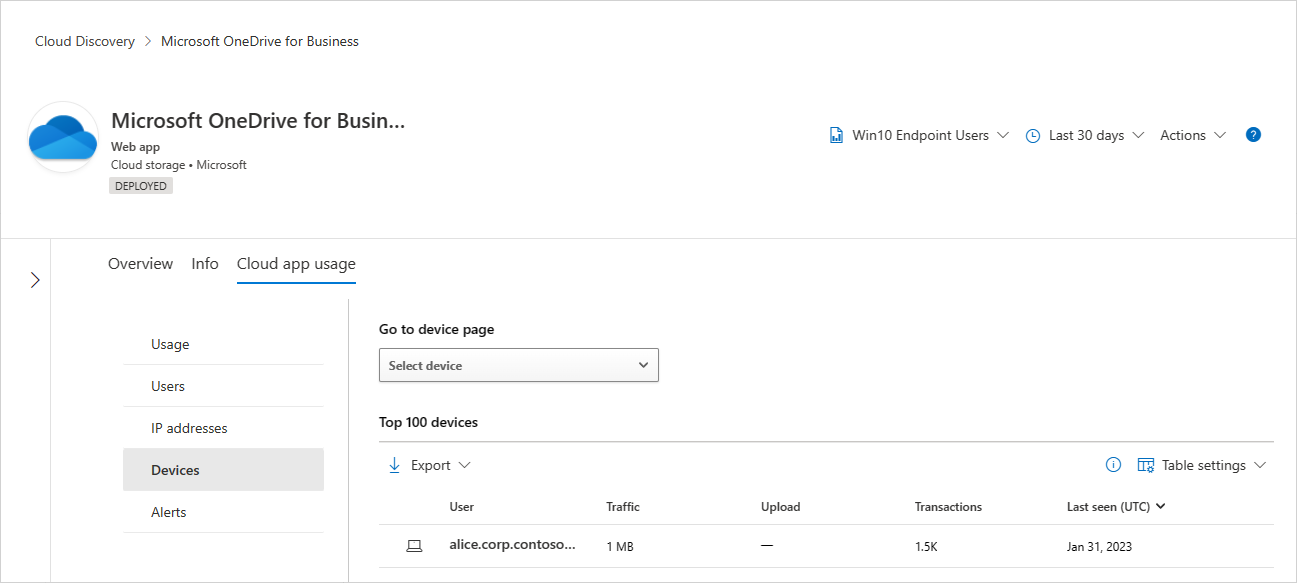

Siga investigando viendo los 100 primeros usuarios, direcciones IP de origen y dispositivos (cuando está habilitada la integración de Defender para punto de conexión) para poder continuar con la investigación en un contexto de entidad adicional.

Después de analizar el riesgo frente al uso de la aplicación, un administrador puede decidir qué controles de aplicación se deben aplicar a esta aplicación mediante las acciones de la aplicación. Los administradores pueden controlar las aplicaciones en la nube mediante:

- Etiquetado de la aplicación con etiquetas integradas para aplicar un mayor control de acceso en la capa de red (puntos de conexión o dispositivos de red integrados de terceros). Para obtener más información, consulte: Gobernar las aplicaciones detectadas..

- Incorporación de la aplicación a Microsoft Entra ID para administrar inicios de sesión y controlar a los usuarios cuando corresponda. Para obtener más información, consulte Incorporación de una aplicación al inquilino.

- Usar controles de aplicación de acceso condicional para supervisar y controlar las sesiones de usuario, evitar acciones de riesgo y evitar la filtración de datos potencial. Para obtener más información, consulte Protección de aplicaciones con control de aplicaciones de acceso condicional de Microsoft Defender for Cloud Apps.

- Conectar la aplicación a través de los conectores de la aplicación en Defender for Cloud Apps cuando corresponda. Para obtener más información, consulte Conectar aplicaciones.

Aplicaciones de OAuth detectadas

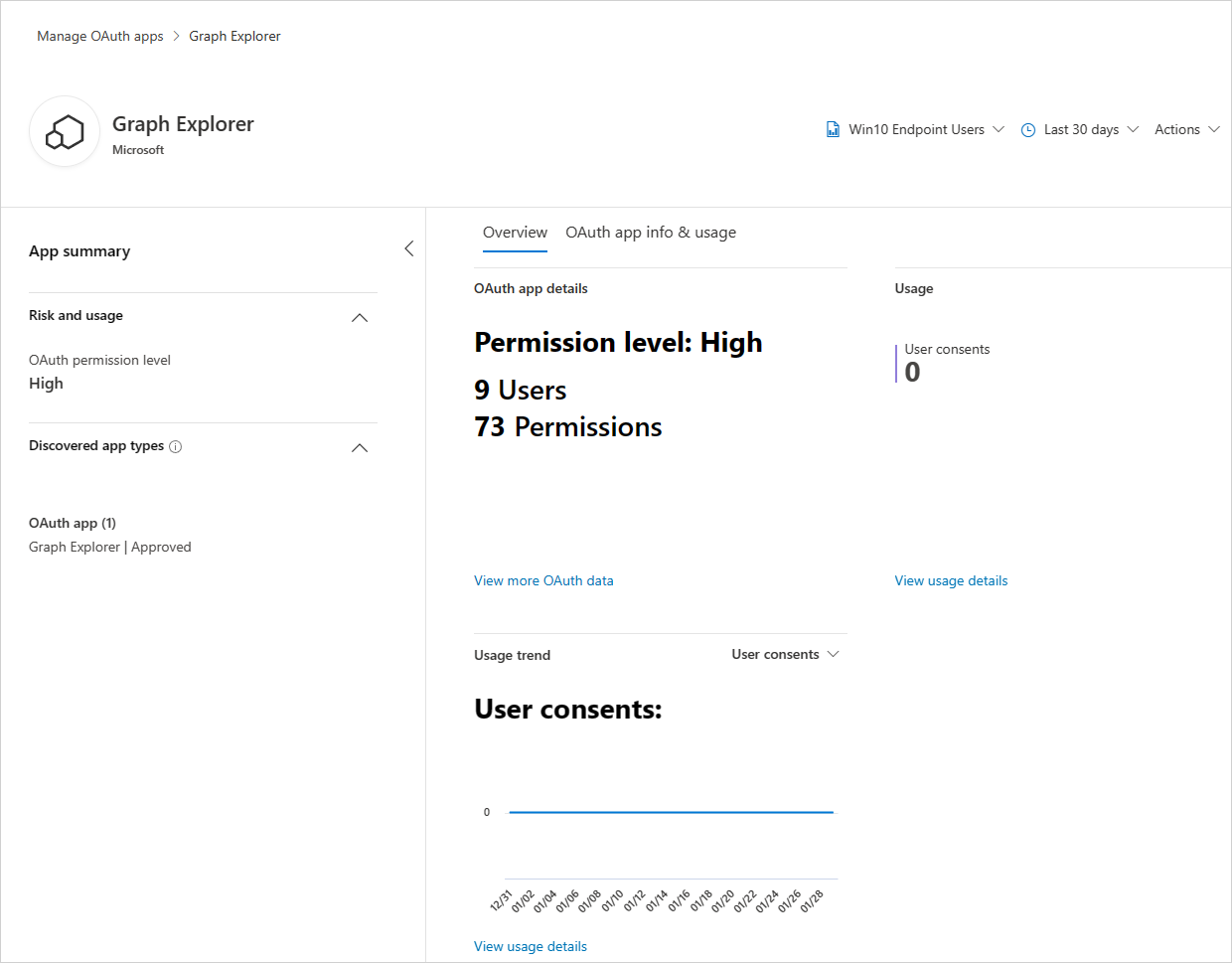

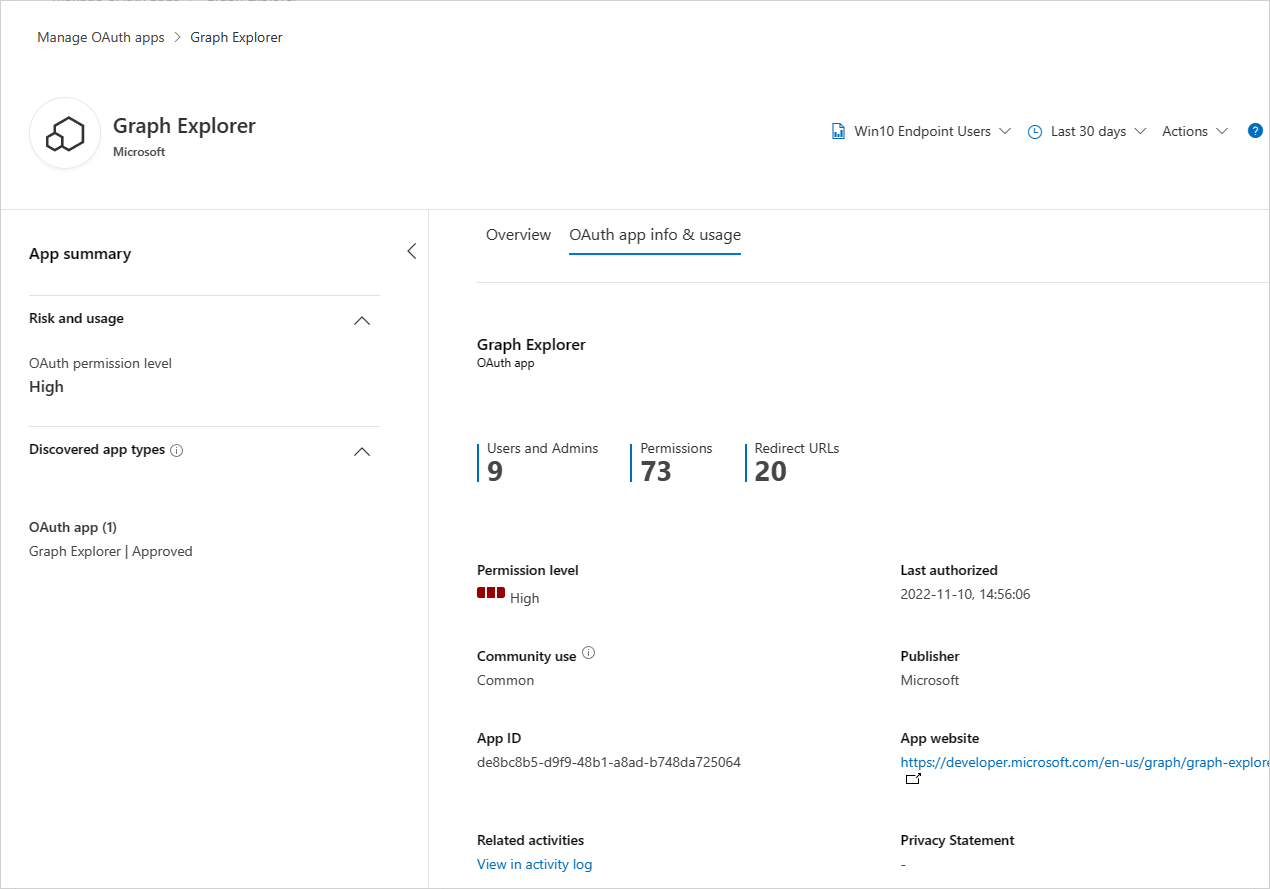

Descubra y revise los niveles de privilegios de una aplicación de OAuth, la cantidad y los tipos de permisos concedidos, los usuarios con consentimiento de toda la organización y las tendencias de los consentimientos de la aplicación y las actividades auditadas en los recursos de la organización.

Explore en profundidad para obtener más metadatos sobre la aplicación OAuth, dinamizar para investigar las actividades de la aplicación y los consentimientos de la aplicación y decidir si esta aplicación debe seguir teniendo acceso a los recursos de la organización o debe prohibirse mediante las acciones de la aplicación.

Contexto de aplicación cliente (versión preliminar)

Nota:

Se trata de una funcionalidad en versión preliminar y no garantiza una asignación completa en aplicaciones de nube y cliente. Si una aplicación cliente conocida no se ha asignado a las aplicaciones en la nube detectadas, póngase en contacto con soporte técnico. El contexto de la aplicación cliente solo está disponible para las aplicaciones en la nube detectadas. Para ver la lista completa de aplicaciones cliente detectadas en la organización, visite Administración de vulnerabilidades frente a amenazas en Microsoft Defender para punto de conexión.

Para los clientes que usan la solución Administración de vulnerabilidades frente a amenazas de Microsoft Defender para punto de conexión, se dispondrá de un contexto de aplicación cliente como parte de la experiencia para comprender mejor el contexto de uso completo de la aplicación en la organización. Por ejemplo, si se detectó la aplicación web WhatsApp y los clientes de WhatsApp se instalan en toda la organización, la información sobre la instalación del cliente de WhatsApp y los puntos débiles de la versión aparecerán en la pestaña de información general de la aplicación en la nube.