Planeamiento de una aplicación administrada de Azure para una oferta de Aplicación de Azure

Un plan de aplicaciones administradas de Azure es una manera de publicar una oferta de aplicación de Azure en marketplace comercial. Si aún no lo ha hecho, lea la sección Planeamiento de una oferta de Aplicación de Azure para el Marketplace comercial. Las aplicaciones administradas son ofertas transaccionables que se implementan y facturan a través de Marketplace. La opción de descripción orientada al cliente es Obtener ahora. Use planes de aplicaciones administradas para realizar transacciones con ofertas de aplicaciones de Azure a través de Marketplace.

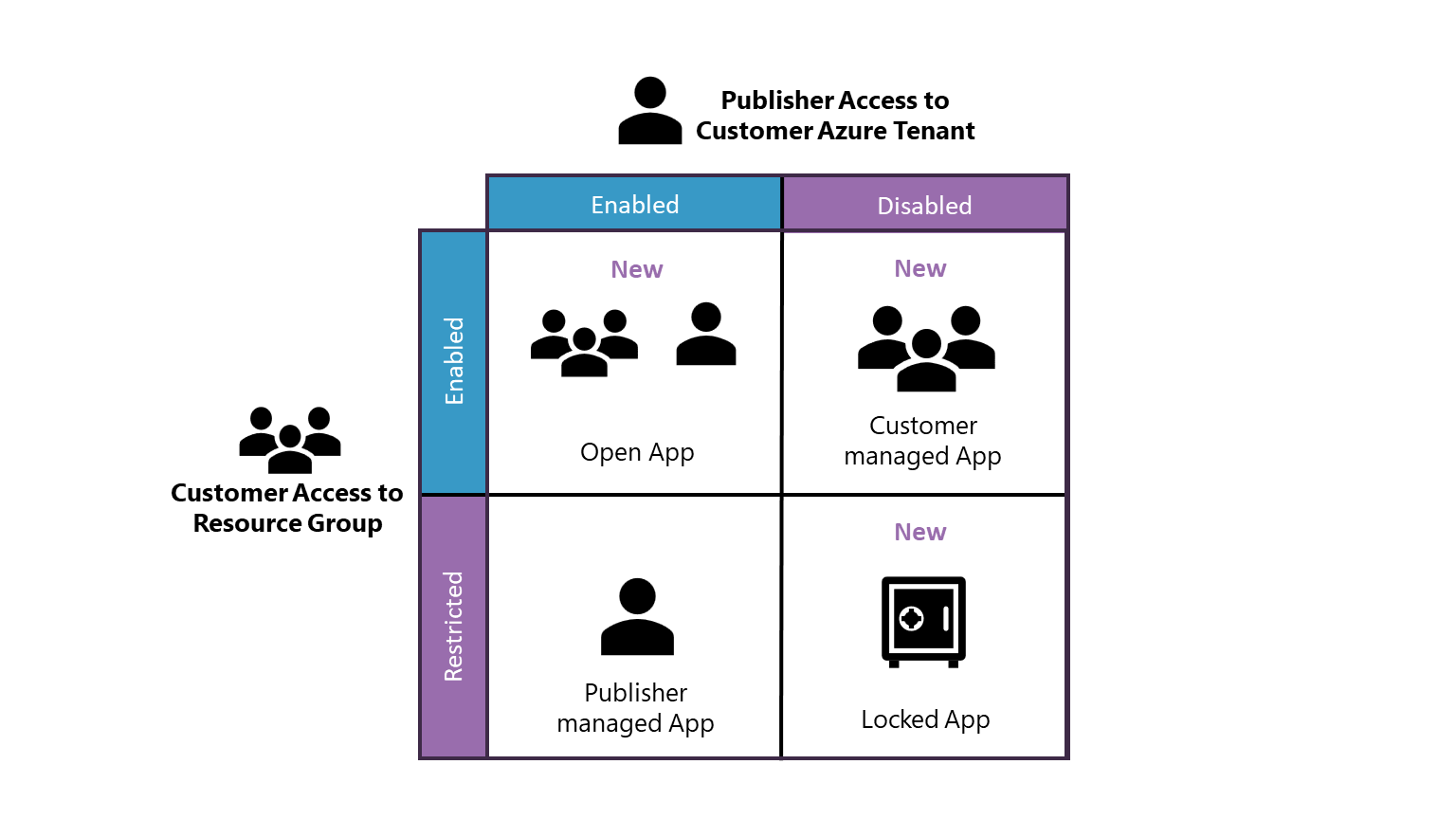

Con los publicadores de aplicaciones administradas puede elegir:

- Habilite o deshabilite el acceso de administración del publicador al grupo de recursos en el inquilino del cliente.

- Proporcione a los clientes acceso completo o restringido al grupo de recursos.

Para habilitar la capacidad de transacción en los siguientes modos de configuración:

Requisitos de las ofertas de aplicaciones administradas

| Requisitos | Detalles |

|---|---|

| Una suscripción de Azure | Las aplicaciones administradas deben implementarse en la suscripción de un cliente. |

| Facturación y medición | Los recursos se proporcionan en la suscripción de Azure de un cliente. Las transacciones de VM que usan el modelo de pago por uso se realizan con el cliente mediante Microsoft y se facturan con la suscripción de Azure del cliente. En el caso de las VM con el modelo "traiga su propia licencia", Microsoft factura los costos de infraestructura derivados en la suscripción del cliente, mientras que usted realizará la transacción de las tarifas de licencia de software directamente con el cliente. |

| Atribución de uso del cliente | Para obtener más información sobre la atribución de uso del cliente y cómo habilitarla, consulte Atribución de uso del cliente para asociados de Azure. |

| Paquete de implementación | Necesitará un paquete de implementación que permita a los clientes implementar el plan. Si crea varios planes que requieren la misma configuración técnica, puede usar el mismo paquete. Para obtener más información, consulte la sección siguiente: Paquete de implementación. |

Nota:

Las aplicaciones administradas se deben poder implementar desde Azure Marketplace. Si la comunicación con el cliente es una preocupación, póngase en contacto con los clientes interesados después de habilitar el uso compartido de clientes potenciales.

Paquete de implementación

El paquete de implementación contiene todos los archivos de plantilla necesarios para este plan, así como recursos adicionales, empaquetados en un archivo .zip.

Todas las aplicaciones de Azure deben incluir estos dos archivos en la carpeta raíz de un archivo .zip:

- Un archivo de plantilla de Resource Manager llamado mainTemplate.json. Esta plantilla define los recursos que se van a implementar en la suscripción de Azure del cliente. Para ver ejemplos de plantillas de Resource Manager, consulte la galería de plantillas de inicio rápido de Azure o el repositorio de plantillas de inicio rápido de Azure Resource Manager correspondientes.

- Una definición de interfaz de usuario para la experiencia de creación de aplicaciones de Azure llamada createUiDefinition.json. En la interfaz de usuario, puede especificar los elementos que permiten a los consumidores proporcionar los valores de los parámetros.

Los tamaños de archivo máximos admitidos son:

- Hasta 1 GB para el tamaño de archivo .zip comprimido total.

- Hasta 1 GB para cada archivo individual descomprimido dentro del archivo .zip.

Sugerencia

Asegúrese de que la oferta es compatible con nuestros procedimientos recomendados mediante el kit de herramientas de prueba de plantillas de ARM antes de publicar la Aplicación de Azure.

Regiones de Azure

Puede publicar su plan en la región pública de Azure, en la región de Azure Government, o en ambas. Antes de publicar en Azure Government, pruebe y valide el plan en el entorno, ya que determinados puntos de conexión pueden diferir. Para configurar y probar el plan, solicite una cuenta de prueba desde Prueba de Microsoft Azure Government.

Como publicador, es responsable de los controles de cumplimiento, las medidas de seguridad y los procedimientos recomendados. Azure Government usa redes y centros de datos aislados físicamente (ubicados solo en Estados Unidos).

Para ver una lista de países y regiones que se admiten en el marketplace comercial, consulte Disponibilidad geográfica y compatibilidad con monedas.

Los servicios de Azure Government controlan datos que están sujetos a determinados reglamentos y requisitos gubernamentales. Por ejemplo, FedRAMP, NIST 800.171 (DIB), ITAR, IRS 1075, DoD L4 y CJIS. Para dar a conocer sus certificaciones de estos programas, puede proporcionar hasta 100 vínculos que las describan. Pueden ser vínculos a su anuncio en el programa directamente o a descripciones de su cumplimiento de estos en sus propios sitios web. Estos vínculos solo son visibles para los clientes de Azure Government.

Selección de quién puede ver el plan

Puede configurar cada plan para que sea visible para todo el mundo o solo para una audiencia concreta (privada). Puede crear hasta 100 planes, y 45 de ellos pueden ser privados. Es posible que quiera crear un plan privado para ofrecer diferentes opciones de precios o configuraciones técnicas a clientes específicos.

Puede conceder acceso a un plan privado con los identificadores de la suscripción de Azure con la opción de incluir una descripción de cada identificador de suscripción que asigne. Puede agregar hasta 10 identificadores de suscripción manualmente o hasta 10 000 mediante un archivo .csv. Los identificadores de suscripción de Azure se representan como GUID y las letras deben estar en minúsculas.

Los planes privados no se admiten con las suscripciones de Azure establecidas a través de un revendedor del programa Proveedor de soluciones en la nube (CSP). Para más información, consulte Ofertas privadas en el marketplace comercial de Azure.

Nota:

Si publica un plan privado, puede cambiar su visibilidad a público más adelante. Sin embargo, una vez que publique un plan público, no podrá cambiar su visibilidad a privada.

Definición de los precios

Debe proporcionar el precio mensual de cada plan. El precio se suma a cualquier infraestructura de Azure o costos de software de pago por uso en los que incurren los recursos implementados por esta solución.

Además del precio por mes, también puede establecer precios por el consumo de unidades no estándar mediante la facturación de uso medido. Puede establecer el precio por mes en cero y cobrar exclusivamente mediante la facturación de uso medido si lo desea.

Los precios se establecen en USD (USD = Estados Unidos dólar) y se convierten en la moneda local de todos los mercados seleccionados utilizando los tipos de cambio actuales cuando se guardan. Los precios se publican en moneda local y no se actualizan a medida que fluctúan los tipos de cambio. Para especificar los precios de los clientes para cada mercado, exporte los precios de la página de precios y disponibilidad, actualice el mercado y la moneda correspondientes, guarde e importe el archivo. Para obtener más información, vea Cómo se convierten las monedas.

Administración de publicadores

Habilitar el acceso de administración proporciona acceso de publicador al grupo de recursos administrado que hospeda la aplicación en el inquilino del cliente. Si decide habilitar el acceso de administración de publicadores, deberá especificar el inquilino de Azure y el identificador de entidad de seguridad que administrarán la aplicación. Al deshabilitar el acceso de administración, se quita completamente la administración y el acceso de lectura al grupo de recursos administrado y a sus recursos.

Nota:

La administración del publicador no se puede modificar después de que el plan se publique en Marketplace.

Acceso Just-In-Time (JIT)

El acceso JIT permite solicitar acceso con privilegios elevados a recursos de la aplicación administrada con fines de solución de problemas o mantenimiento. Siempre tendrá acceso de solo lectura a los recursos, pero puede tener mayor acceso durante un período de tiempo específico. Para obtener más información, consulte Habilitación y solicitud de acceso Just-In-Time para Azure Managed Applications.

Nota:

Asegúrese de actualizar su archivo createUiDefinition.json para admitir esta característica.

Elección de las personas que pueden administrar la aplicación

Esta opción solo está disponible cuando la administración de publicadores está habilitada.

Cuando la administración de publicadores está habilitada, debe indicar quién puede administrar una aplicación administrada en cada una de las nubes seleccionadas: Azure público y nube de Azure Government. Recopile la información siguiente:

- Id. de inquilino de Microsoft Entra: el identificador de inquilino de Microsoft Entra (también conocido como identificador de directorio) que contiene las identidades de los usuarios, grupos o aplicaciones a las que desea conceder permisos. Puede encontrar el identificador de inquilino de Microsoft Entra en Azure Portal, en Propiedades para el identificador de Microsoft Entra.

- Autorizaciones: agregue el identificador de objeto de Microsoft Entra de cada usuario, grupo o aplicación a los que desea conceder permiso al grupo de recursos administrado. Identifique al usuario por su identificador de entidad de seguridad, que se puede encontrar en la hoja Usuarios de Microsoft Entra en Azure Portal.

Para cada identificador de entidad de seguridad, asociará uno de los roles integrados de Microsoft Entra (propietario o colaborador). El rol que seleccione describe los permisos que tendrá la entidad de seguridad en los recursos de la suscripción del cliente. Para más información, consulte Roles integrados en Azure. Para obtener más información sobre el control de acceso basado en rol (RBAC), consulte Introducción al control de acceso basado en rol en Azure Portal.

Nota:

Aunque puede agregar hasta 100 autorizaciones por región de Azure, se recomienda crear un grupo de usuarios de Active Directory y especificar su identificador en el "Id. de entidad de seguridad". Esto le permite agregar más usuarios al grupo de administración después de implementar el plan y reducir la necesidad de actualizar el plan solo para agregar más autorizaciones.

Acceso al cliente

Al habilitar el acceso al cliente, los clientes tienen acceso completo al grupo de recursos administrado implementado en su inquilino de Azure. Restringir el acceso con asignaciones de denegación deshabilita el acceso de los clientes al grupo de recursos administrado en su inquilino de Azure. Tenga en cuenta que deshabilitar el acceso de cliente con la asignación de denegación quita el acceso de cliente, pero permite a los publicadores personalizar las acciones de cliente permitidas.

Nota:

El acceso al cliente no se puede modificar después de que la oferta esté activa en Marketplace.

Modo de implementación

Puede configurar un plan de aplicación administrada para usar el modo de implementación Completa o Incremental. En modo completo, una reimplementación de la aplicación por parte del cliente produce la eliminación de recursos en el grupo de recursos administrados si los recursos no están definidos en mainTemplate.json. En el modo incremental, una reimplementación de la aplicación deja los recursos existentes sin cambios. Para más información, consulte Modos de implementación de Azure Resource Manager.

Dirección URL del punto de conexión de notificaciones

Opcionalmente, puede proporcionar un punto de conexión de webhook HTTPS para recibir notificaciones sobre todas las operaciones CRUD que están en las instancias de aplicación administrada de un plan.

Azure anexa /resource al final del URI del webhook antes de llamarlo. Por lo tanto, la dirección URL del webhook debe terminar en /resource, a pesar de que no se debe incluir en el URI que se escribió en el cuadro Dirección URL del punto de conexión de notificaciones en el Centro de partners. Por ejemplo, si escribe https://contoso.com como el URI del punto de conexión de notificaciones, se produce una llamada a https://contoso.com/resource.

Al escuchar eventos de las notificaciones de la aplicación administrada, asegúrese de que escucha https://<url>/resource y no solo la dirección URL establecida. Si desea una notificación de ejemplo, consulte Esquema de la notificación.

Personalización de las acciones de cliente permitidas (opcional)

Opcionalmente, puede especificar qué acciones pueden realizar los clientes en los recursos administrados, además de las acciones "*/read" que están disponibles de forma predeterminada.

Si elige esta opción, debe proporcionar las acciones de control, las acciones de datos permitidas, o ambas. Para más información, consulte Descripción de las asignaciones de denegación para recursos de Azure. Puede consultar las acciones disponibles en Operaciones del proveedor de recursos de Azure Resource Manager. Por ejemplo, para permitir que los consumidores reinicien las máquinas virtuales, agregue Microsoft.Compute/virtualMachines/restart/action a las acciones permitidas.

Configuración de la directiva

Puede aplicar directivas de Azure a la aplicación administrada para especificar los requisitos de cumplimiento de la solución implementada. Para las definiciones de directiva y el formato de los valores de parámetro, consulte ejemplos de Azure Policy.

Puede configurar hasta cinco directivas y solo una instancia de cada tipo de directiva. Algunos tipos de directiva requieren parámetros adicionales.

| Tipo de directiva | Parámetros de directiva requeridos |

|---|---|

| Cifrado de Azure SQL Database | No |

| Configuración de auditoría de Azure SQL Server | Sí |

| Cifrado de Azure Data Lake Store | No |

| Auditar la configuración de diagnóstico | Sí |

| Auditar el cumplimiento de la ubicación de recursos | No |

Para cada tipo de directiva que agregue, debe asociar la SKU de directiva estándar o gratuita. La SKU Estándar es obligatoria para las directivas de auditoría. Los nombres de directiva están limitados a 50 caracteres.

Pasos siguientes

Tutorial en vídeo

Comentarios

Próximamente: A lo largo de 2024 iremos eliminando gradualmente las Cuestiones de GitHub como mecanismo de retroalimentación para el contenido y lo sustituiremos por un nuevo sistema de retroalimentación. Para más información, consulta: https://aka.ms/ContentUserFeedback.

Enviar y ver comentarios de