Revisar las recomendaciones de protección

Precaución

En este artículo se hace referencia a CentOS, una distribución de Linux que está cerca de su finalización del servicio (EOL) desde el 30 de junio de 2024. Tenga en cuenta su uso y planeación en consecuencia. Para más información, consulte la Guía de fin de ciclo de vida de CentOS.

Nota:

Como el agente de Log Analytics (también conocido como MMA) está establecido para retirarse en agosto de 2024, todas las características de Defender for Servers que dependen actualmente de ella, incluidas las descritas en esta página, estarán disponibles a través de la Integración de Microsoft Defender para punto de conexión o el análisis sin agente, antes de la fecha de retirada. Para obtener más información sobre el mapa de ruta de cada una de las características que se basan actualmente en el agente de Log Analytics, consulte este anuncio.

Para reducir la superficie de ataque de una máquina y evitar riesgos conocidos, es importante configurar el sistema operativo (SO) de la forma más segura posible.

Microsoft Cloud Security Benchmark tiene instrucciones para la protección del sistema operativo, lo que le permitirá obtener documentos de línea de base de seguridad para Windows y Linux.

Use las recomendaciones de seguridad descritas en este artículo para evaluar las máquinas de su entorno y hacer lo siguiente:

- Identificar brechas en las configuraciones de seguridad.

- Obtener información sobre cómo corregir esas brechas.

Disponibilidad

| Aspecto | Detalles |

|---|---|

| Estado de la versión: | Versión preliminar. En la página Términos de uso complementarios para las Versiones preliminares de Microsoft Azure se incluyen términos legales adicionales que se aplican a las características de Azure que se encuentran en versión beta, versión preliminar o que todavía no se han publicado para su disponibilidad general. |

| Precios: | Gratuito |

| Requisitos previos: | Las máquinas deben (1) ser miembros de un grupo de trabajo, (2) tener la extensión de configuración de invitado, (3) tener una identidad administrada asignada por el sistema y (4) ejecutar un sistema operativo compatible: • Windows Server 2012, 2012r2, 2016 o 2019 • Ubuntu 14.04, 16.04, 17.04, 18.04 o 20.04 • Debian 7, 8, 9, o 10 - CentOS 7 u 8 (CentOS se encuentra en finalización del servicio (EOL) a partir del 30 de junio de 2024. Para más información, consulte la Guía sobre la finalización del servicio de CentOS). • Red Hat Enterprise Linux (RHEL) 7 u 8 • Oracle Linux 7 u 8 • SUSE Linux Enterprise Server 12 |

| Roles y permisos necesarios: | Para instalar la extensión de configuración de invitado y sus requisitos previos, se requiere el permiso de escritura en las máquinas correspondientes. Para ver las recomendaciones y explorar los datos de línea base del sistema operativo, se requiere permiso de lectura en el nivel de suscripción. |

| Nubes: |

¿Cuáles son las recomendaciones de seguridad?

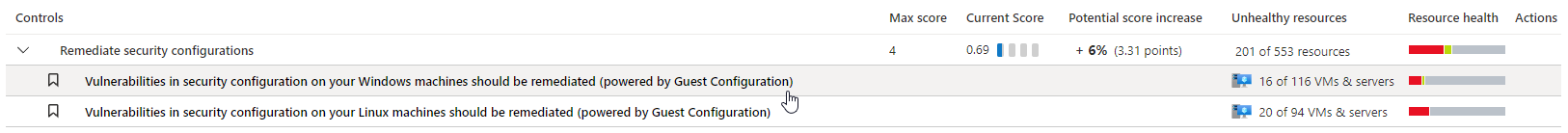

Microsoft Defender for Cloud incluye dos recomendaciones que comprueban si la configuración de las máquinas Windows y Linux en su entorno cumple las configuraciones de línea de base de seguridad de Azure:

- En el caso de las máquinas Windows, las vulnerabilidades en la configuración de seguridad de las máquinas Windows deben corregirse (con tecnología de la Configuración de invitado) y se comparan con la configuración de la línea de base de seguridad de Windows.

- En el caso de las máquinas Linux, las vulnerabilidades en la configuración de seguridad de las máquinas Linux deben corregirse (con tecnología de la Configuración de invitado) y se comparan con la configuración de la línea de base de seguridad de Linux.

Estas recomendaciones usan la característica Configuración de invitado de Azure Policy para comparar la configuración del sistema operativo de una máquina con la línea de base definida en Microsoft Cloud Security Benchmark.

Comparación de las máquinas de las suscripciones con las líneas base de seguridad del sistema operativo

Para comparar las máquinas con las líneas base de seguridad del sistema operativo:

En las páginas del portal de Defender for Cloud, abra la página Recomendaciones.

Seleccione la recomendación pertinente:

- En las máquinas Windows, las vulnerabilidades de la configuración de seguridad de las máquinas Windows deben corregirse (con tecnología de Configuración de invitado).

- En las máquinas Linux, las vulnerabilidades de la configuración de seguridad de las máquinas Linux deben corregirse (con tecnología de Configuración de invitado).

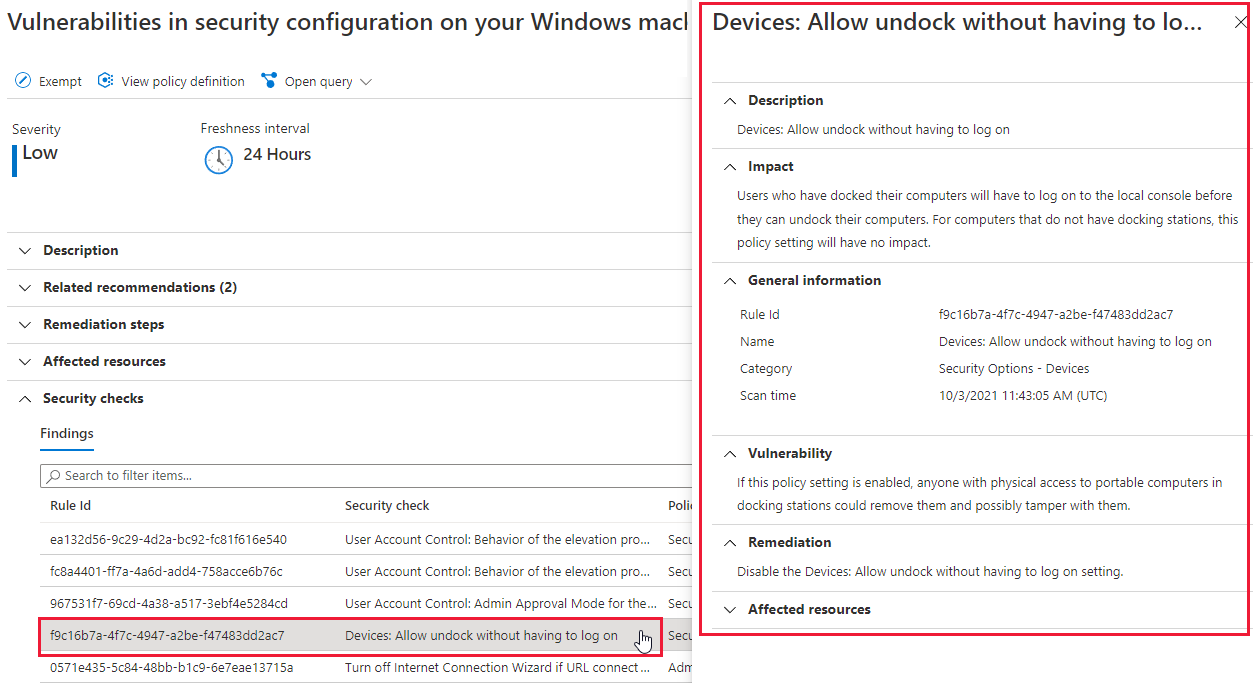

En la página de detalles de la recomendación puede ver:

- Recursos afectados.

- Comprobaciones de seguridad específicas con error.

Para obtener más información sobre un resultado específico, selecciónelo.

Otras posibilidades de investigación:

- Para ver la lista de máquinas que se han evaluado, abra Recursos afectados.

- Para ver la lista de resultados de una máquina, selecciónela en la pestaña Recursos incorrectos. Se abrirá una página en la que solo se mostrarán los resultados de esa máquina.

Pasos siguientes

En este documento, ha aprendido a usar las recomendaciones de configuración de invitado de Defender for Cloud para comparar la protección del sistema operativo con la línea de base de seguridad de Azure.

Para obtener más información sobre estos cambios de configuración, consulte:

- Línea de base de seguridad de Windows

- Línea base de seguridad de Linux

- Microsoft Cloud Security Benchmark

- Consulte las preguntas frecuentes sobre Defender para servidores.