Habilitación de Microsoft Defender para servidores SQL en máquinas

Defender para SQL protege los servidores SQL Server de IaaS mediante la identificación y mitigación de posibles vulnerabilidades de las bases de datos, además de detectar actividades anómalas que pudieran suponer alguna amenaza para ellas.

Defender for Cloud se rellena con alertas cuando detecta actividades sospechosas de base de datos, intentos potencialmente dañinos de acceder a máquinas SQL o explotar las vulnerabilidad de seguridad, ataques por inyección de código SQL, acceso anómalo a la base de datos, y patrones de consulta. Las alertas creadas por estos tipos de eventos aparecen en la página de referencia de alertas.

Defender for Cloud usa la evaluación de vulnerabilidades para detectar, realizar un seguimiento y ayudarle a corregir posibles vulnerabilidades de la base de datos. Los exámenes de evaluación proporcionan información general sobre el estado de seguridad de las máquinas SQL y detalles de las conclusiones de seguridad.

Obtenga más información sobre la evaluación de vulnerabilidades para servidores de Azure SQL en máquinas.

Defender para servidores SQL Server en máquinas protege los servidores SQL Server hospedados en Azure, los multinube e, incluso, los hospedados en máquinas locales.

Obtenga más información sobre SQL Server en Virtual Machines.

En el caso de los servidores SQL Server locales, es posible obtener más información sobre los SQL Server habilitado por Azure Arc y cómo instalar el agente de Log Analytics en equipos Windows sin Azure Arc.

Para servidores SQL server multinube:

Conexión de su proyecto de GCP a Microsoft Defender for Cloud

Nota:

Es necesario habilitar la protección de bases de datos para los servidores SQL multinube mediante el conector de AWS o el conector GCP.

Disponibilidad

| Aspecto | Detalles |

|---|---|

| Estado de la versión: | Disponibilidad general (GA) |

| Precios: | Microsoft Defender for Cloud para servidores SQL en máquinas se factura como se indica en la página de precios |

| Versiones de SQL protegidas: | Versión de SQL Server: 2012, 2014, 2016, 2017, 2019, 2022 - SQL en máquinas virtuales de Azure - SQL Server en ervidores Azure Arc-enabled |

| Nubes: |

Habilitación de Defender para SQL en máquinas que no son de Azure mediante el agente AMA

Requisitos previos para habilitar Defender para SQL en máquinas que no son de Azure

Una suscripción a Azure activa.

Permisos de propietario de la suscripción en la suscripción en la que desea asignar la directiva.

SQL Server en los requisitos previos de las máquinas:

- Permisos: el usuario de Windows que opera con SQL Server debe tener el rol administrador del sistema en la base de datos.

- Extensiones: se deben agregar las siguientes extensiones a la lista de permitidos:

- Defender para SQL (IaaS y Arc):

- Publicador: Microsoft.Azure.AzureDefenderForSQL

- Tipo: AdvancedThreatProtection.Windows

- Extensión IaaS de SQL (IaaS):

- Publicador: Microsoft.SqlServer.Management

- Tipo: SqlIaaSAgent

- Extensión IaaS de SQL (Arc):

- Publicador: Microsoft.AzureData

- Tipo: WindowsAgent.SqlServer

- Extensión AMA (IaaS y Arc):

- Publicador: Microsoft.Azure.Monitor

- Tipo: AzureMonitorWindowsAgent

- Defender para SQL (IaaS y Arc):

Convenciones de nomenclatura en la lista de permitidos de la directiva Denegar

Defender para SQL usa la siguiente convención de nomenclatura al crear nuestros recursos:

- DCR:

MicrosoftDefenderForSQL--dcr - DCRA:

/Microsoft.Insights/MicrosoftDefenderForSQL-RulesAssociation - Grupos de recursos:

DefaultResourceGroup- - Área de trabajo de Log Analytics:

D4SQL--

- DCR:

Defender para SQL usa MicrosoftDefenderForSQL como etiqueta de base de datos createdBy.

Pasos para habilitar Defender para SQL en máquinas que no son de Azure

Conexión de SQL Server a Azure Arc. Para obtener más información sobre los sistemas operativos compatibles, la configuración de conectividad y los permisos necesarios, consulte la siguiente documentación:

Una vez instalado Azure Arc, la extensión de Azure para SQL Server se instala automáticamente en el servidor de bases de datos. Para obtener más información, consulte Administración de la conexión automática para SQL Server habilitado por Azure Arc.

Habilitación de Defender para SQL

Inicie sesión en Azure Portal.

Busque y seleccione Microsoft Defender for Cloud.

En el menú de Defender for Cloud, seleccione Environment Settings.

Seleccione la suscripción correspondiente.

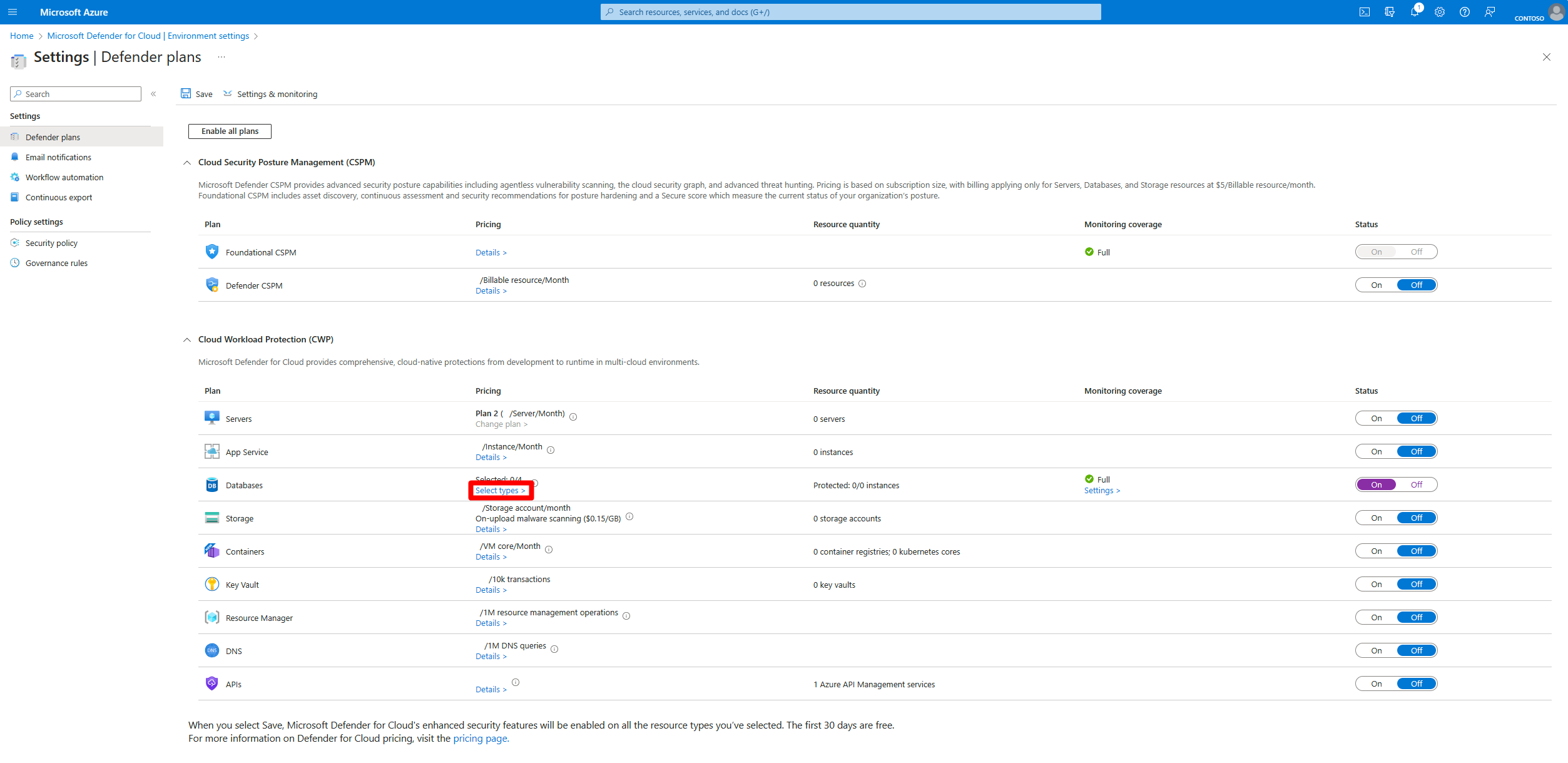

En la página de planes de Defender, busque el plan Bases de datos y elija Seleccionar tipos.

En la ventana Selección de tipos de recursos, cambie el plan de los servidores SQL Server de los equipos a Activado.

Seleccione Continuar.

Seleccione Guardar.

Una vez habilitada, usamos una de las siguientes iniciativas de directiva:

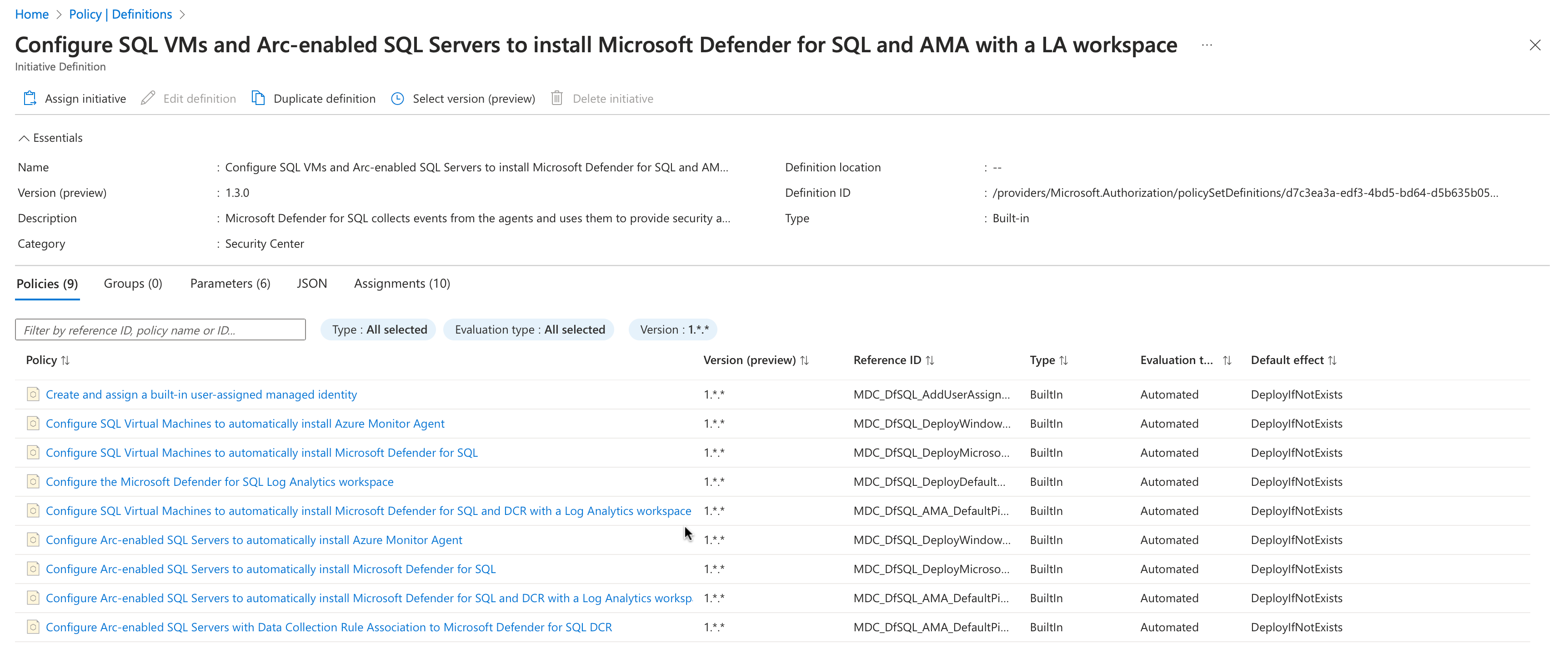

- Configure máquinas virtuales SQL y servidores SQL habilitados para Arc para instalar Microsoft Defender para SQL y AMA con un área de trabajo de Log Analytics (LAW) para una LAW predeterminada. Esto crea grupos de recursos con reglas de recopilación de datos y un área de trabajo predeterminada de Log Analytics. Para más información sobre el área de trabajo de Log Analytics, consulte Introducción al área de trabajo de Log Analytics.

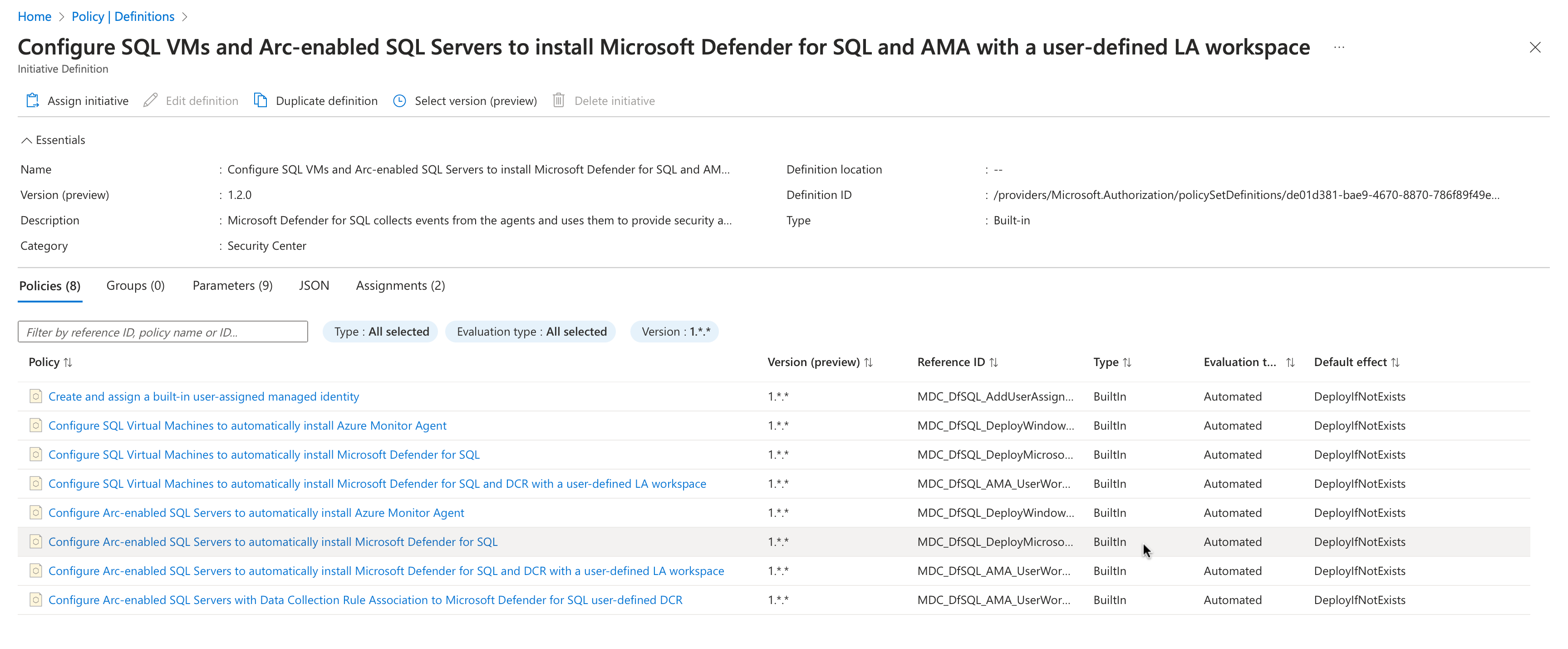

- Configuración de máquinas virtuales de SQL y servidores SQL Server habilitados para Arc a fin de instalar Microsoft Defender para SQL y AMA con una LAW definida por el usuario. Esto crea un grupo de recursos con reglas de recopilación de datos y un área de trabajo personalizada de Log Analytics en la región predefinida. Durante este proceso, se instala el agente de supervisión de Azure. Para más información sobre las opciones para instalar el agente AMA, consulte Requisitos previos del agente de Azure Monitor.

Para completar el proceso de instalación, es necesario reiniciar SQL Server (instancia) para las versiones 2017 y anteriores.

Habilitación de Defender para SQL en máquinas virtuales de Azure mediante el agente AMA

Requisitos previos para habilitar Defender para SQL en máquinas virtuales de Azure

- Una suscripción a Azure activa.

- Permisos de propietario de la suscripción en la suscripción en la que desea asignar la directiva.

- SQL Server en los requisitos previos de las máquinas:

- Permisos: el usuario de Windows que opera con SQL Server debe tener el rol administrador del sistema en la base de datos.

- Extensiones: se deben agregar las siguientes extensiones a la lista de permitidos:

- Defender para SQL (IaaS y Arc):

- Publicador: Microsoft.Azure.AzureDefenderForSQL

- Tipo: AdvancedThreatProtection.Windows

- Extensión IaaS de SQL (IaaS):

- Publicador: Microsoft.SqlServer.Management

- Tipo: SqlIaaSAgent

- Extensión IaaS de SQL (Arc):

- Publicador: Microsoft.AzureData

- Tipo: WindowsAgent.SqlServer

- Extensión AMA (IaaS y Arc):

- Publicador: Microsoft.Azure.Monitor

- Tipo: AzureMonitorWindowsAgent

- Defender para SQL (IaaS y Arc):

- Dado que estamos creando un grupo de recursos en este de EE. UU., como parte del proceso de habilitación del aprovisionamiento automático, esta región debe permitirse o Defender para SQL no puede completar el proceso de instalación correctamente.

Pasos para habilitar Defender para SQL en máquinas virtuales de Azure

Inicie sesión en Azure Portal.

Busque y seleccione Microsoft Defender for Cloud.

En el menú de Defender for Cloud, seleccione Environment Settings.

Seleccione la suscripción correspondiente.

En la página de planes de Defender, busque el plan Bases de datos y elija Seleccionar tipos.

En la ventana Selección de tipos de recursos, cambie el plan de los servidores SQL Server de los equipos a Activado.

Seleccione Continuar.

Seleccione Guardar.

Una vez habilitada, usamos una de las siguientes iniciativas de directiva:

- Configure máquinas virtuales SQL y servidores SQL habilitados para Arc para instalar Microsoft Defender para SQL y AMA con un área de trabajo de Log Analytics (LAW) para una LAW predeterminada. Esto crea un grupo de recursos en el Este de EE. UU. y la identidad administrada. Para más información sobre el uso de la identidad administrada, consulte Ejemplos de plantillas de Resource Manager para agentes en Azure Monitor. También crea un grupo de recursos que incluye reglas de recopilación de datos (DCR) y una LAW predeterminada. Todos los recursos se consolidan en este único grupo de recursos. Las DCR y la LAW se crean para alinearse con la región de la máquina virtual (VM).

- Configuración de máquinas virtuales de SQL y servidores SQL Server habilitados para Arc a fin de instalar Microsoft Defender para SQL y AMA con una LAW definida por el usuario. Esto crea un grupo de recursos en el Este de EE. UU. y la identidad administrada. Para más información sobre el uso de la identidad administrada, consulte Ejemplos de plantillas de Resource Manager para agentes en Azure Monitor. También crea un grupo de recursos con unas DCR y una LAW personalizada en la región predefinida.

Para completar el proceso de instalación, es necesario reiniciar SQL Server (instancia) para las versiones 2017 y anteriores.

Preguntas frecuentes

Una vez finalizada la implementación, ¿cuánto tiempo necesitamos esperar para ver una implementación correcta?

La extensión IaaS de SQL tarda aproximadamente 30 minutos en actualizar el estado de protección, suponiendo que se cumplen todos los requisitos previos.

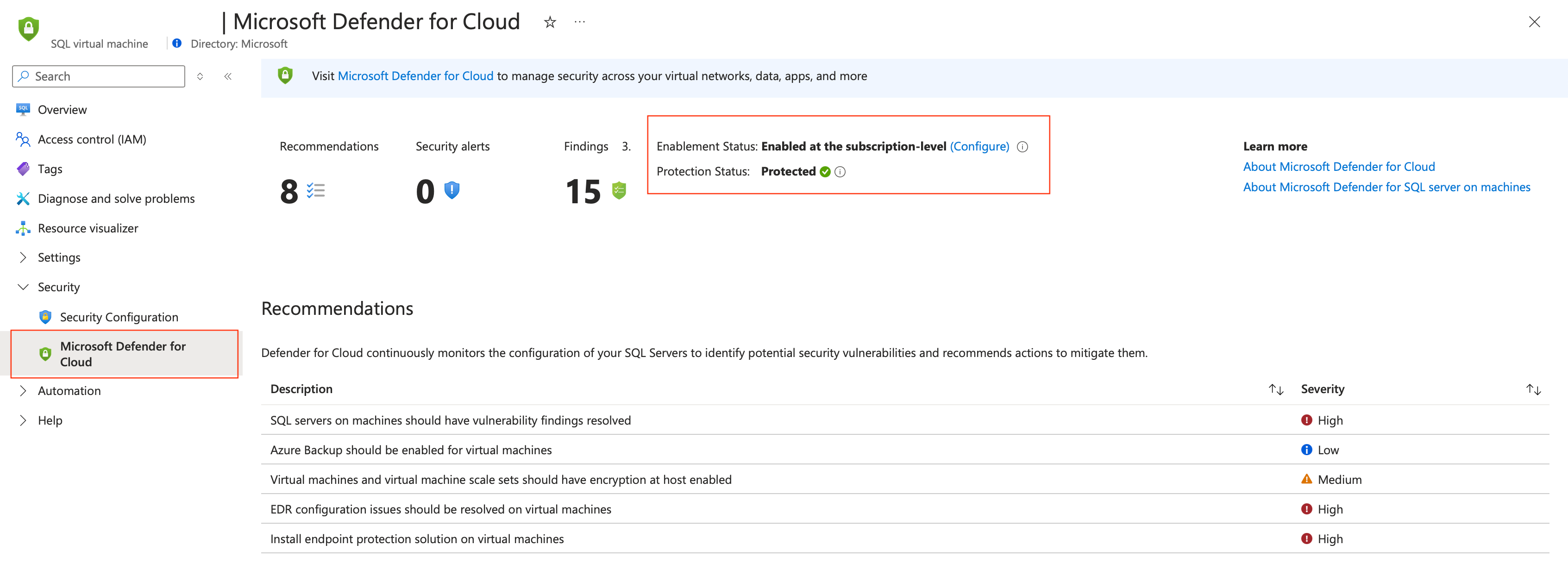

¿Cómo puedo comprobar que mi implementación finalizó correctamente y que mi base de datos está ahora protegida?

- Busque la base de datos en la barra de búsqueda superior de Azure Portal.

- En la pestaña Seguridad, seleccione Defender for Cloud.

- Compruebe el estado de protección. Si el estado es Protegido, la implementación se realizó correctamente.

¿Cuál es el propósito de la identidad administrada creada durante el proceso de instalación en máquinas virtuales de Azure SQL?

La identidad administrada forma parte de Azure Policy, que inserta el AMA. El AMA lo usa para acceder a la base de datos para recopilar los datos y enviarlos a través del área de trabajo de Log Analytics (LAW) a Defender for Cloud. Para más información sobre el uso de la identidad administrada, consulte Ejemplos de plantillas de Resource Manager para agentes en Azure Monitor.

¿Puedo usar mi propia DCR o identidad administrada en lugar de Defender for Cloud creando una nueva?

Sí, le permitimos traer su propia identidad o DCR solo mediante el siguiente script. Para obtener más información, consulte Habilitación de Microsoft Defender para servidores SQL Server en máquinas a escala.

¿Cómo se pueden habilitar servidores SQL Server en máquinas con AMA a escala?

Consulte Habilitación del aprovisionamiento automático de Microsoft Defender para servidores SQL en máquinas a escala para ver cómo habilitar el aprovisionamiento automático de Microsoft Defender para SQL en varias suscripciones simultáneamente. Se aplica a los servidores SQL server hospedados en Azure Virtual Machines, entornos locales y servidores SQL habilitados para Azure Arc.

¿Qué tablas se usan en LAW con AMA?

Defender para SQL en máquinas virtuales SQL y servidores SQL habilitados para Arc usa el área de trabajo de Log Analytics (LAW) para transferir datos de la base de datos al portal de Defender for Cloud. Esto significa que no se guarda ningún dato localmente en la LAW. Las tablas de LAW denominadas SQLAtpStatus y SqlVulnerabilityAssessmentScanStatus se retirarán cuando MMA esté en desuso. El estado de ATP y VA se puede ver en el portal de Defender for Cloud.

¿Cómo recopila Defender for SQL los registros de SQL Server?

Defender para SQL usa Xevent, a partir de SQL Server 2017. En versiones anteriores de SQL Server, Defender para SQL recopila los registros mediante los registros de auditoría de SQL Server.

Veo un parámetro denominado enableCollectionOfSqlQueriesForSecurityResearch en la iniciativa de directiva. ¿Esto significa que mis datos se recopilan para su análisis?

Este parámetro no está en uso actualmente. Su valor predeterminado es false, lo que significa que, a menos que cambie proactivamente el valor, sigue siendo false. Este parámetro no tiene ningún efecto.

Contenido relacionado

Para obtener más información, vea estos recursos:

- Cómo Microsoft Defender para Azure SQL puede proteger servidores SQL en cualquier lugar.

- Alertas de seguridad para SQL Database y Azure Synapse Analytics

- Consulte las preguntas frecuentes sobre Defender para bases de datos.