Asignación de niveles de acceso con reglas de grupo

Azure DevOps Services

Azure DevOps proporciona niveles de acceso basados en grupos para grupos de Microsoft Entra y grupos de Azure DevOps. Estos grupos permiten administrar los permisos de forma eficaz mediante la asignación de niveles de acceso a grupos completos de usuarios. En este artículo, aprenderá a agregar una regla de grupo para asignar un nivel de acceso a ese grupo de usuarios. Los recursos de Azure DevOps se asignan a todos los miembros de un grupo.

Asigne reglas de grupo para admitir los niveles de acceso y las pertenencias a proyectos. Los usuarios obtienen el nivel de acceso más alto cuando se les asigna a más de una regla o grupo de Microsoft Entra, que especifican distintos niveles de acceso. Por ejemplo, si John se asigna a dos grupos de Microsoft Entra y dos reglas de grupo diferentes que especifican el acceso de las partes interesadas y el otro acceso Básico, el nivel de acceso de John es Básico.

Cuando los usuarios abandonan el grupo Microsoft Entra, Azure DevOps ajusta su nivel de acceso en función de las reglas definidas para ese grupo. El usuario permanece en Azure DevOps, pero puede tener permisos o derechos de acceso diferentes. El nivel de acceso más alto asignado al usuario determina sus permisos finales.

Nota:

- Los cambios realizados en los lectores del proyecto a través de reglas de grupo no se conservan. Si necesita ajustar los lectores de proyectos, considere los métodos alternativos, como la asignación directa o los grupos de seguridad personalizados.

- Se recomienda revisar periódicamente las reglas enumeradas en la pestaña "Reglas de grupo" de la página "Usuarios". Si se realizan cambios en la pertenencia al grupo de identificadores de Entra de Microsoft, estos cambios se muestran en la siguiente nueva evaluación de las reglas de grupo, que se pueden realizar a petición, cuando se modifica una regla de grupo o automáticamente cada 24 horas. Azure DevOps actualiza la pertenencia a grupos de Microsoft Entra cada hora, pero puede tardar hasta 24 horas en actualizar la pertenencia dinámica a grupos.

Requisitos previos

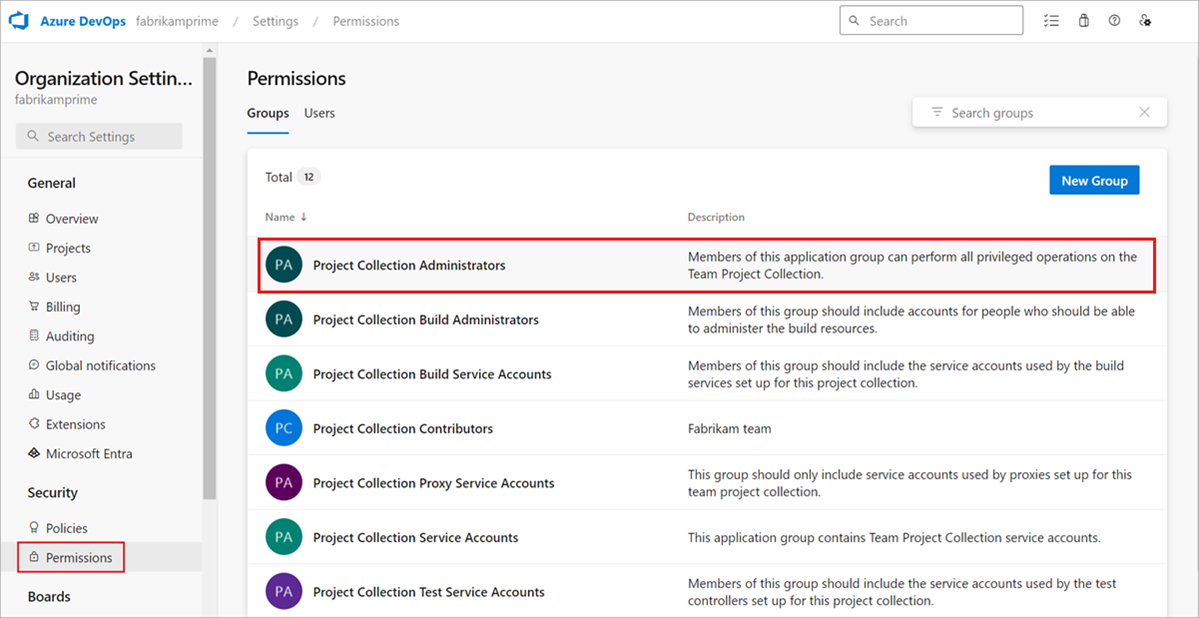

- Para administrar reglas de grupo, debe ser miembro del grupo Administradores de la colección de proyectos. Si no es miembro, se agrega como uno.

Agregar regla de grupo

Inicie sesión en su organización (

https://dev.azure.com/{yourorganization}).Seleccione

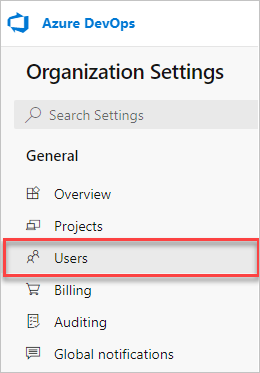

Configuración de la organización.

Configuración de la organización.

Seleccione Permisos y compruebe que es miembro del grupo Administradores de la colección de proyectos.

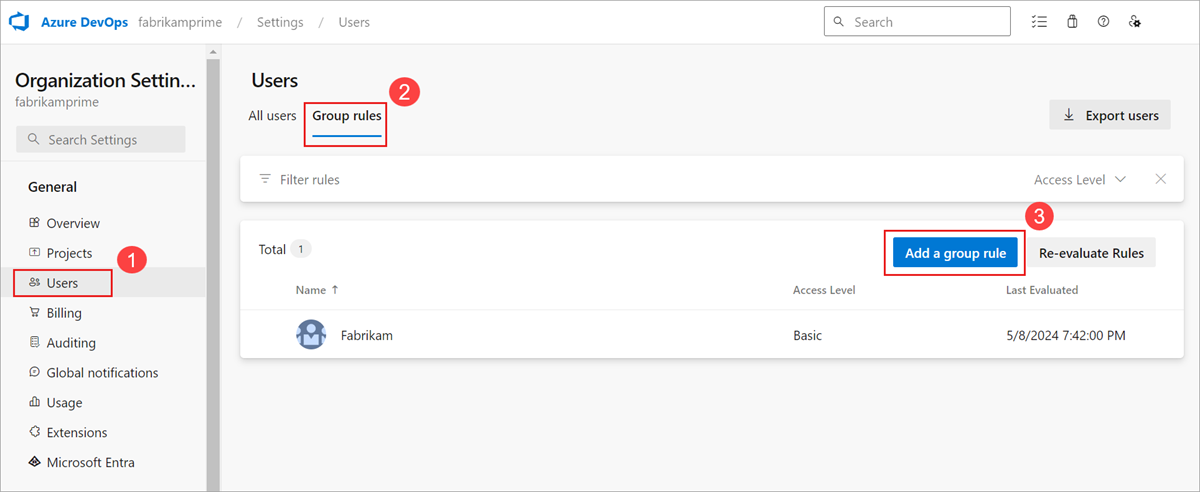

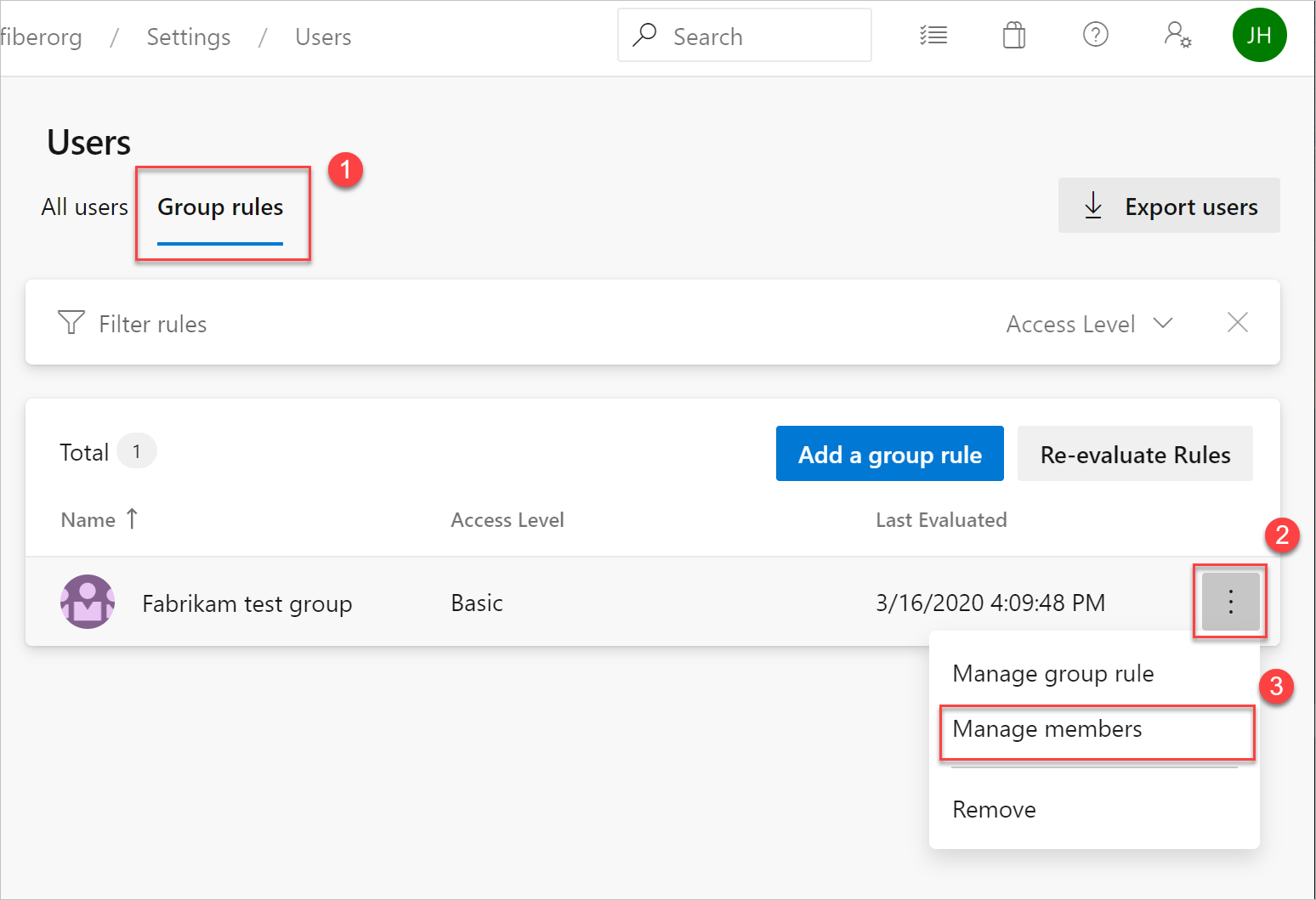

Seleccione Usuarios y, a continuación, seleccione Reglas de grupo. Esta vista muestra todas las reglas de grupo creadas. Seleccione Agregar una regla de grupo.

Las reglas de grupo solo aparecen si es miembro del grupo Administradores de la colección de proyectos.

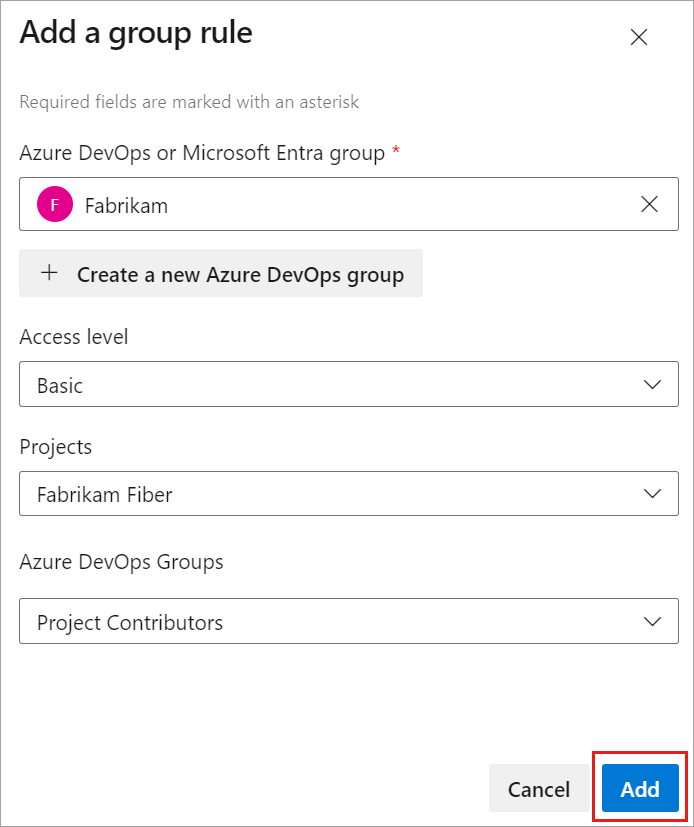

Complete el cuadro de diálogo del grupo para el que desea crear una regla. Incluya un nivel de acceso para el grupo y cualquier acceso de proyecto opcional para el grupo. Seleccione Agregar.

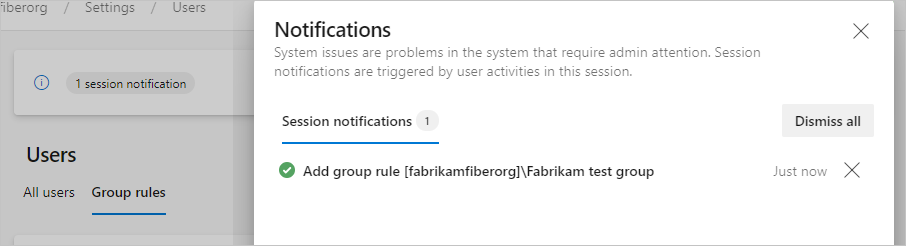

Se muestra una notificación que muestra el estado y el resultado de la regla. Si no se pudo completar la asignación, seleccione Ver estado para ver los detalles.

Importante

- Las reglas de grupo solo se aplican a los usuarios sin asignaciones directas y a los usuarios agregados al grupo en el futuro. Quite las asignaciones directas para que las reglas de grupo se apliquen a esos usuarios.

- Los usuarios no aparecen en Todos los usuarios hasta que intenten iniciar sesión por primera vez.

Administración de miembros del grupo

Seleccione Reglas de grupo>

>Administrar miembros.

>Administrar miembros.

Deje la automatización existente para administrar los niveles de acceso para los usuarios que ejecutan tal y como están (por ejemplo, PowerShell). El objetivo es reflejar los mismos recursos que la automatización está aplicando a esos usuarios.

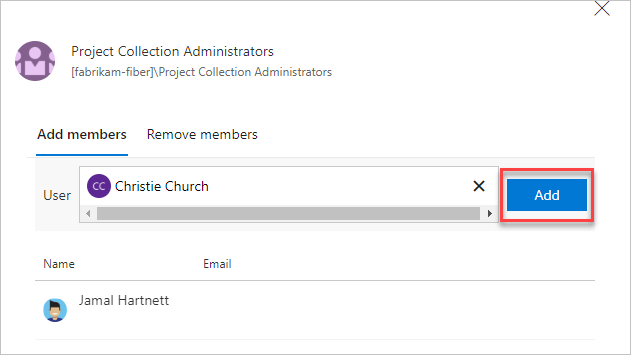

Agregue miembros y, a continuación, seleccione Agregar.

Cuando se asigna el mismo nivel de acceso a un usuario, el usuario solo consume un nivel de acceso. Las asignaciones de usuario se pueden realizar directamente y a través de un grupo.

Comprobación de la regla de grupo

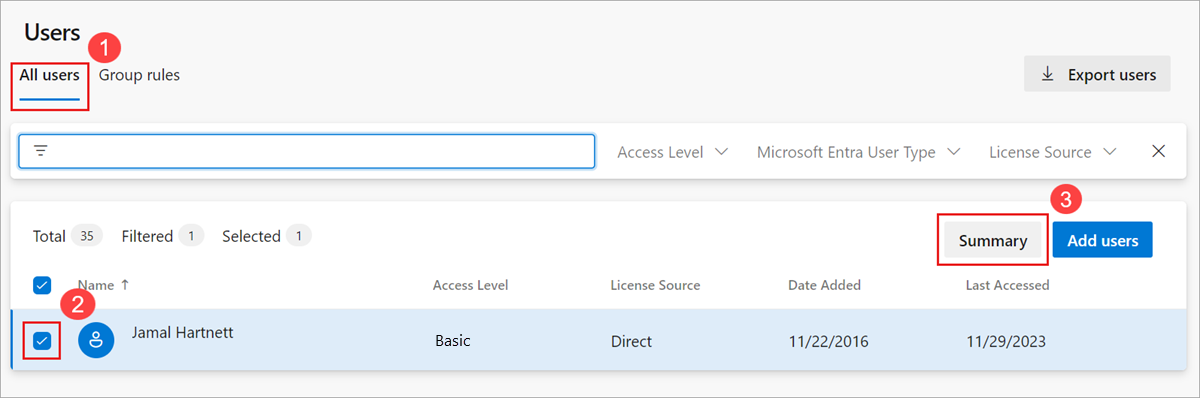

Compruebe que los recursos se aplican a cada grupo y usuario individual. Seleccione Todos los usuarios, resalte un usuario y, a continuación, seleccione Resumen.

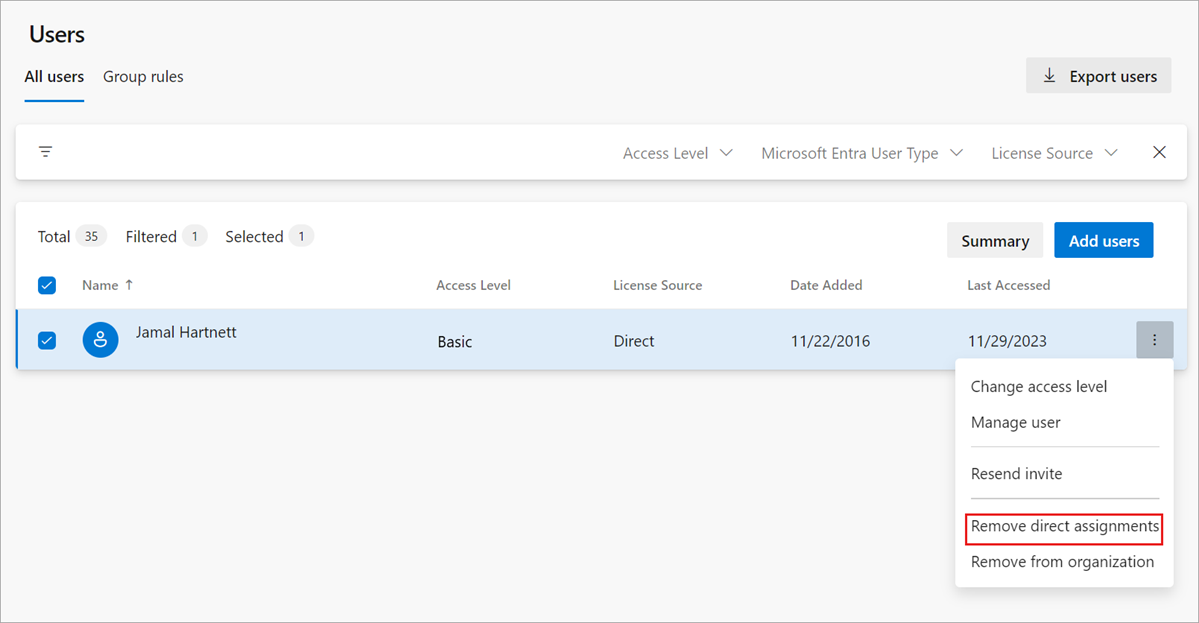

Quitar asignaciones directas

Para administrar los recursos de un usuario solo por los grupos en los que se encuentra, quite sus asignaciones directas. Los recursos asignados a un usuario a través de la asignación individual permanecen asignados al usuario. Esta asignación permanece si los recursos se asignan o se quitan de los grupos del usuario.

Inicie sesión en su organización (

https://dev.azure.com/{yourorganization}).Seleccione

Configuración de la organización.

Configuración de la organización.

Seleccione Usuarios.

Seleccione todos los usuarios con recursos solo para la administración por grupos.

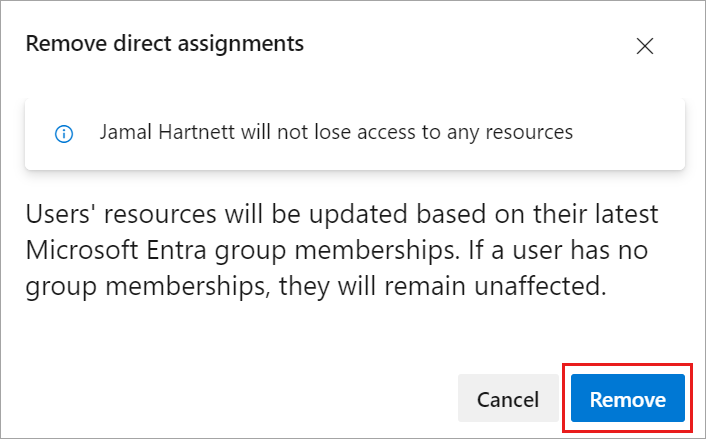

Para confirmar que desea quitar las asignaciones directas, seleccione Quitar.

Las asignaciones directas se quitan de los usuarios.

Si un usuario no es miembro de ningún grupo, el usuario no se ve afectado.

Preguntas más frecuentes

P: ¿Cómo funciona Suscripciones de Visual Studio con reglas de grupo?

R: Los suscriptores de Visual Studio siempre se asignan directamente a través del Portal de administración de Visual Studio y tienen prioridad en Azure DevOps sobre los niveles de acceso asignados directamente o a través de reglas de grupo. Al ver estos usuarios desde el Centro de usuarios, el origen de licencia siempre se muestra como Directo. La única excepción son los suscriptores de Visual Studio Professional asignados a los planes básico y de prueba. Dado que Basic + Test Plans proporciona más acceso en Azure DevOps, tiene prioridad sobre una suscripción de Visual Studio Professional.

Artículos relacionados

Oharrak

Laster erabilgarri: 2024an, GitHub-eko arazoak edukiari buruzko oharrak bidaltzeko mekanismo gisa kenduko dugu apurka-apurka, eta oharrak bidaltzeko sistema berri batekin ordeztuko. Informazio gehiagorako, ikusi: https://aka.ms/ContentUserFeedback.

Bidali eta ikusi honi buruzko oharrak: