Conectar su organización a Microsoft Entra ID

Azure DevOps Services

Aprenda a conectar su organización de Azure DevOps al identificador de Microsoft Entra. Puede iniciar sesión con el mismo nombre de usuario y contraseña que usa con servicios Microsoft. Agregue miembros a la organización de Azure DevOps que ya forma parte de su organización profesional. También puede aplicar directivas para acceder a los recursos críticos del equipo y a los recursos clave.

Para obtener más información sobre el uso de Microsoft Entra ID con Azure DevOps, consulte la introducción conceptual.

Requisitos previos

Tener 100 o menos usuarios en su organización. Si su organización tiene más de 100 usuarios, póngase en contacto con el soporte técnico para obtener ayuda con la conexión a Microsoft Entra ID.

Debe ser miembro del grupo Administradores de colecciones de proyectos o del propietario de la organización para establecer la conexión.

Asegúrese de que existe en microsoft Entra ID como miembro. Para obtener más información, vea cómo puede convertir un invitado de Id. de Microsoft Entra en un miembro.

Informe a los usuarios del próximo cambio. No hay tiempo de inactividad durante este cambio, pero los usuarios se ven afectados. Hágalos saber antes de comenzar que hay una breve serie de pasos que deben completar. A medida que su empresa realiza la transición de la cuenta Microsoft (MSA) a las identidades de Microsoft Entra, las ventajas de los usuarios continúan con su nueva identidad, siempre y cuando sus correos electrónicos coincidan.

Elimine usuarios no deseados de su organización. Por ejemplo, puede quitar un usuario que abandonó la empresa y ya no es empleado.

Prepare la lista de asignaciones para invitar a los usuarios a Microsoft Entra ID.

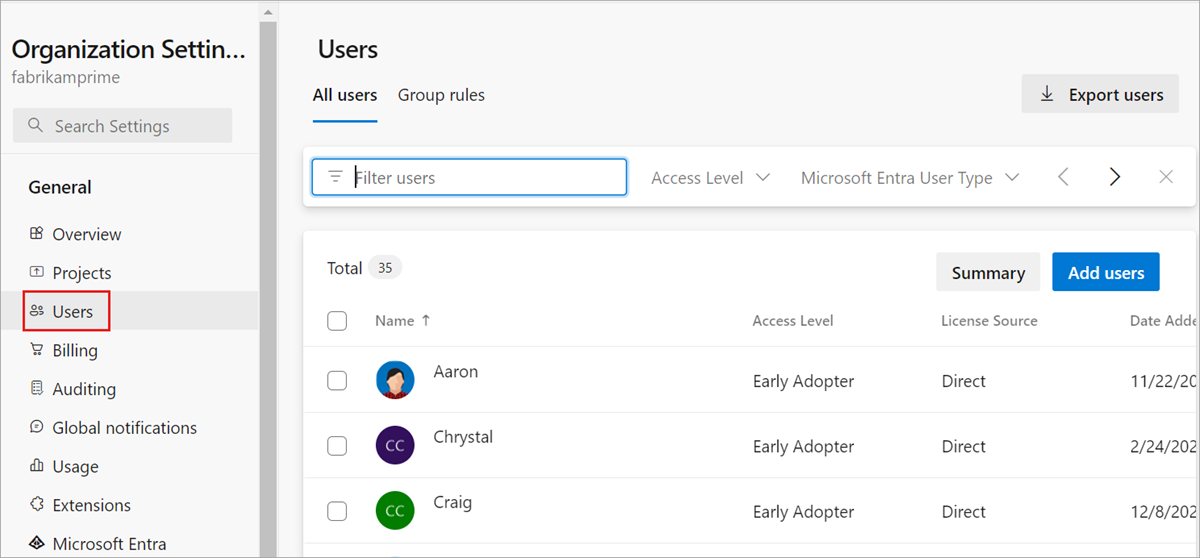

Inicie sesión en su organización (

https://dev.azure.com/{yourorganization}).Seleccione

Configuración de la organización.

Configuración de la organización.

Seleccione Usuarios.

Compare la lista de correo electrónico de Azure DevOps con la lista de correo electrónico de Microsoft Entra ID. Cree una entrada de dirección de correo electrónico de Id. de Microsoft Entra para cada usuario que se encuentra en la organización de Azure DevOps y no en el identificador de Microsoft Entra. Después, puede invitar a los usuarios como invitados que no tengan direcciones de correo electrónico de Id. de Microsoft Entra.

Nota:

Asegúrese de que usa Microsoft Entra Public. No se admite la conexión de organizaciones de Azure DevOps Services a Microsoft Entra Government y acceso a Azure DevOps Services con cuentas de usuario de Microsoft Entra Government.

Conectar su organización a Microsoft Entra ID

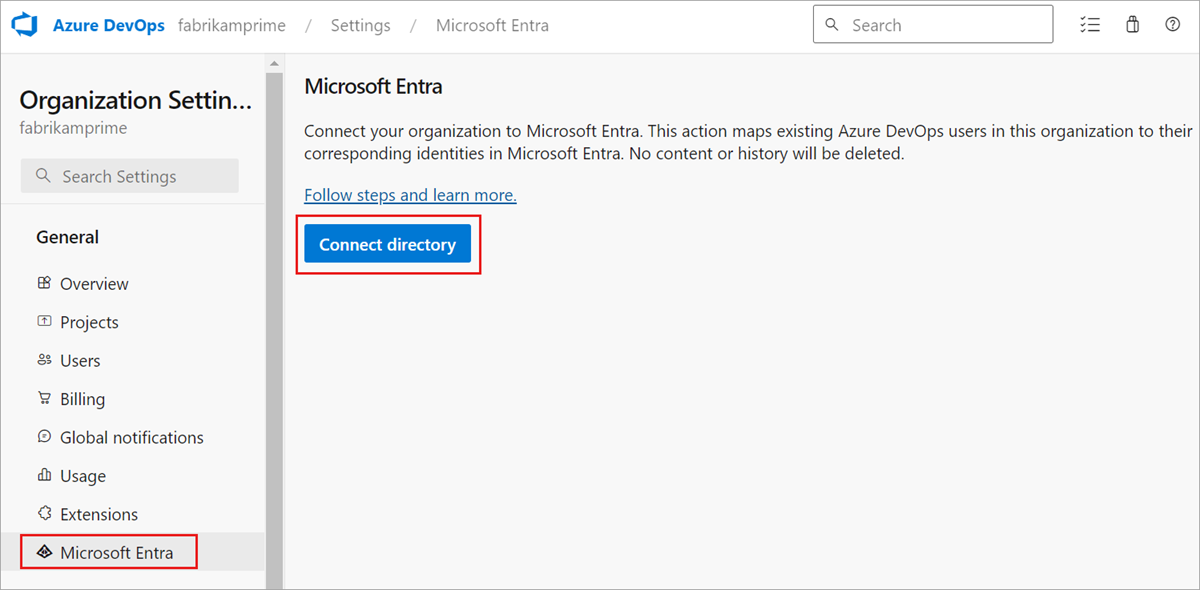

Inicie sesión en su organización (

https://dev.azure.com/{yourorganization}).Seleccione

Configuración de la organización.

Configuración de la organización.

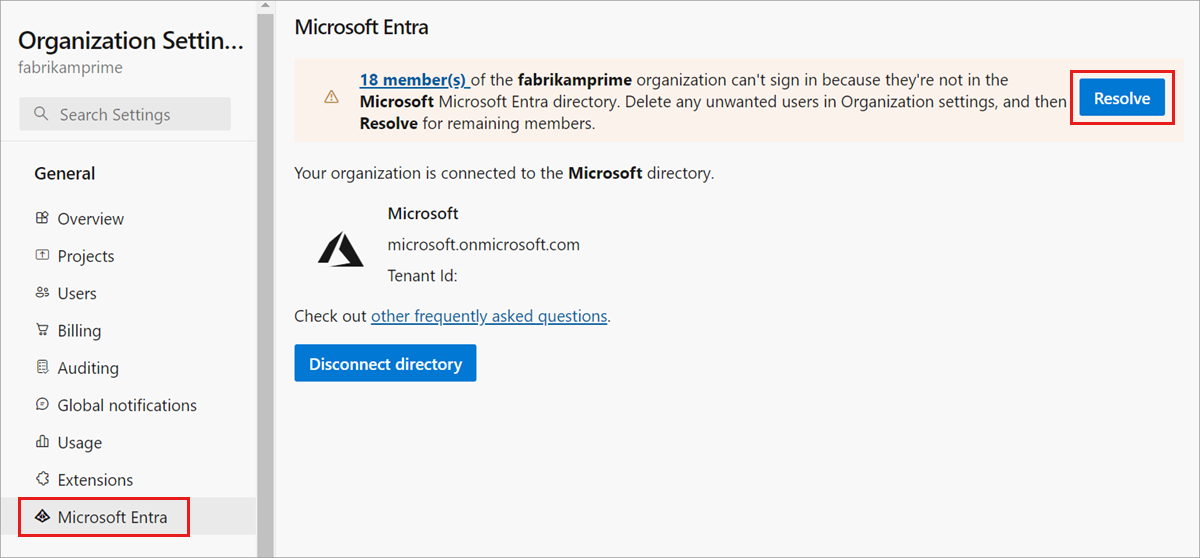

Seleccione Microsoft Entra ID y, a continuación, seleccione Conectar directorio.

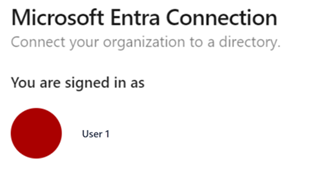

Seleccione un directorio en el menú desplegable y, a continuación, seleccione Conectar.

Si no encuentra el directorio, póngase en contacto con el administrador de Microsoft Entra y solicite que le agregue como miembro al identificador de Microsoft Entra.

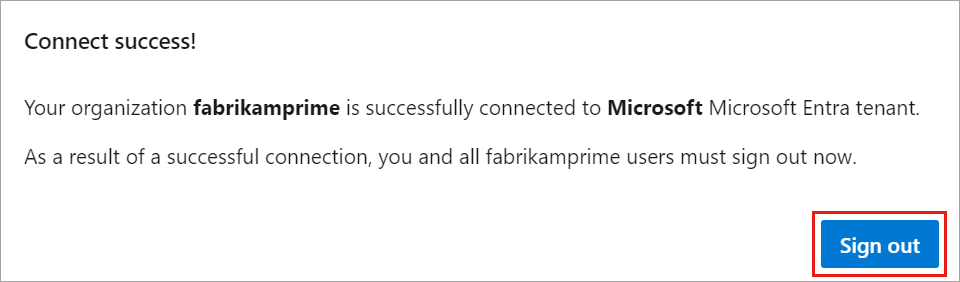

Seleccione Cerrar sesión.

Su organización ya está conectada a su identificador de Microsoft Entra.

Confirme que el proceso se ha completado. Cierre la sesión y, a continuación, abra el explorador en una sesión privada e inicie sesión en su organización con su identificador de Microsoft Entra o credenciales de trabajo.

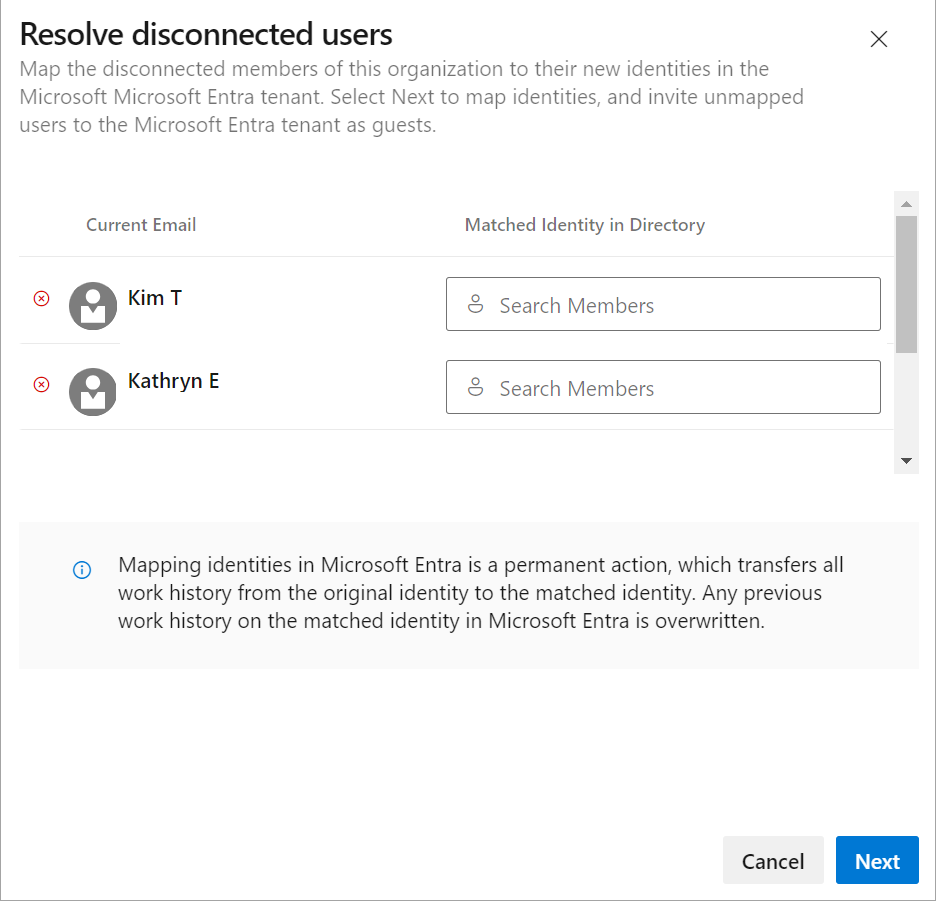

Vuelva a iniciar sesión en Azure DevOps y asigne los miembros desconectados a sus identidades de Microsoft Entra. O bien, puede invitarlos como invitados al identificador de Microsoft Entra. Para obtener más información, consulte las preguntas más frecuentes.

Informar a los usuarios del cambio completado

Cuando informe a los usuarios del cambio completado, incluya las siguientes tareas para que cada usuario de la organización se complete:

Borre la memoria caché del Administrador de credenciales de Git si usa Visual Studio o la herramienta de línea de comandos de Git. Elimine el archivo %LocalAppData%\GitCredentialManager\tenant.cache en cada equipo cliente.

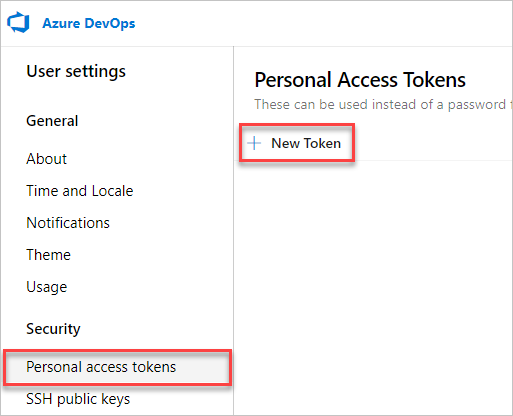

Vuelva a generar nuevos tokens de acceso personal. Complete los pasos siguientes:

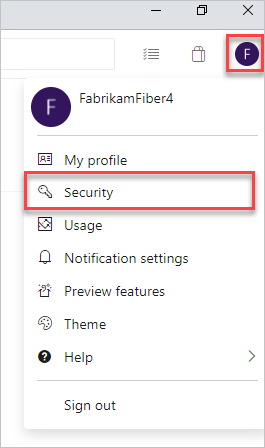

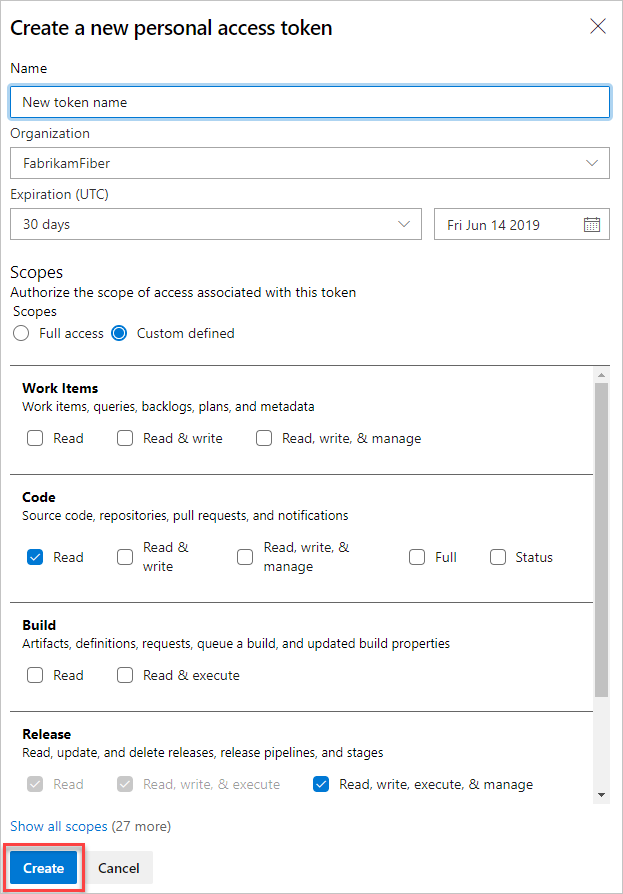

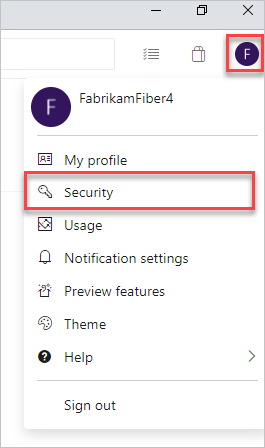

a. En Azure DevOps, abra el perfil de usuario y seleccione Seguridad en el menú desplegable resultante.

b. Seleccione Tokens de acceso personal y, a continuación, seleccione Nuevo token.

c. Complete el formulario y, a continuación, seleccione Crear.

d. Cuando se crea el token, cópielo, ya que no se puede volver a ver.

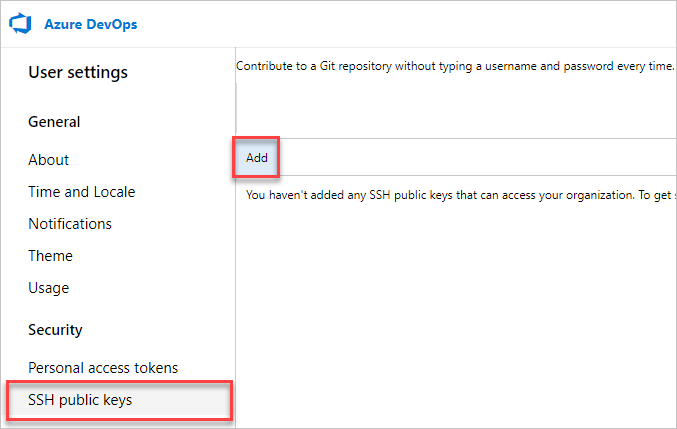

Solicite que el soporte técnico borre manualmente las claves SSH y vuelva a crear las claves SSH. Complete los siguientes pasos.

a. En Azure DevOps, abra el perfil de usuario y seleccione Seguridad en el menú desplegable resultante.

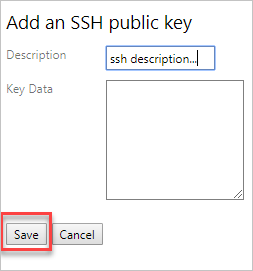

b. Seleccione Claves públicas SSH y, a continuación, seleccione Agregar.

c. Escriba una descripción y los datos de clave y, a continuación, seleccione Guardar.

d. Cuando se crea el token, cópielo, ya que no se puede volver a ver.

Cambie el nombre de la cuenta Microsoft a un correo electrónico diferente que no entre en conflicto con la identidad de Microsoft Entra. Al hacerlo, se garantiza que no se le pedirá que elija entre cuentas.

Ajuste la suscripción de Visual Studio si el UPN usado en la organización de Azure DevOps ha cambiado. Puede volver a asignarlo a su nuevo UPN o configurar ese UPN como la cuenta alternativa dentro de la suscripción. Para obtener más información, consulte cómo agregar una cuenta alternativa a la suscripción.

Artículos relacionados

- Obtener una lista de organizaciones respaldadas por Microsoft Entra ID

- Restricción de la creación de la organización con la directiva de inquilino

- Desconectarse de Microsoft Entra ID

- Cambiar la conexión de Microsoft Entra

- Preguntas más frecuentes sobre la conexión, la desconexión o el cambio del identificador de Microsoft Entra

Oharrak

Laster erabilgarri: 2024an, GitHub-eko arazoak edukiari buruzko oharrak bidaltzeko mekanismo gisa kenduko dugu apurka-apurka, eta oharrak bidaltzeko sistema berri batekin ordeztuko. Informazio gehiagorako, ikusi: https://aka.ms/ContentUserFeedback.

Bidali eta ikusi honi buruzko oharrak: