Crear y configurar manualmente una conexión del servicio de identidad de carga de trabajo de Azure Resource Manager

Al solucionar problemas de una conexión del servicio de identidad de carga de trabajo de Azure Resource Manager, podría necesitar configurar manualmente la conexión en lugar de usar la herramienta automatizada que está disponible en Azure DevOps.

Se recomienda probar el método automatizado antes de realizar una configuración manual.

Hay dos opciones para la autenticación: usar una identidad administrada o usar una entidad de servicio. La ventaja de la opción de identidad administrada es que puede usarla cuando no tienes los permisos para crear entidades de servicio o si va a usar un inquilino distinto de Microsoft Entra de su usuario de Azure DevOps.

Crear y configurar una conexión de servicio de identidad de carga de trabajo para usar la autenticación de identidad administrada

Es posible que tenga que crear manualmente una identidad administrada que use credenciales federadas y luego conceder los permisos necesarios. También puede usar la API REST para este proceso.

Creación de una entidad administrada

Inicie sesión en Azure Portal.

En el cuadro de búsqueda, escriba Identidades administradas.

Seleccione Crear.

En el panel Crear identidad administrada asignada por el usuario, introduzca o seleccione los valores para los siguientes elementos:

- Suscripción: elija la suscripción en la que crear la identidad administrada asignada por el usuario.

- Grupo de recursos: elija un grupo de recursos en el que crear la identidad administrada asignada por el usuario, o bien seleccione Crear nuevo para crear un nuevo grupo de recursos.

- Región: elija una región para implementar la identidad administrada asignada por el usuario, por ejemplo, Este de EE. UU.

- Nombre: escriba el nombre de la identidad administrada asignada por el usuario, por ejemplo, UADEVOPS.

Copie los valores de ID de suscripción y el ID de cliente para la identidad administrada y usarlos más adelante.

Vaya a Configuración>Propiedades.

Copie el valor de Id. de inquilino para usarlo más adelante.

Vaya a Configuración> Credenciales federadas.

Seleccione Agregar credenciales.

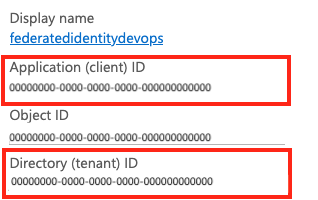

Seleccione el escenario Otro emisor.

Escriba los valores del emisor y el ID de sujeto. Reemplazará estos valores más adelante al crear una conexión de servicio.

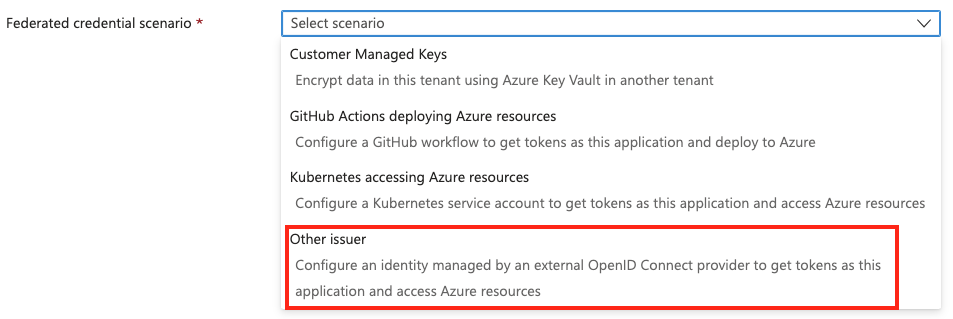

Campo Descripción Emisor Escriba https://vstoken.dev.azure.com/<unique-identifier>.unique-identifieres el GUID de la organización de Azure DevOps.Identificador de sujeto Especifique sc://<Azure DevOps organization>/<project name>/<service connection name>. Ya no será necesario crear la conexión de servicio.Seleccione Guardar.

Mantenga esta ventana abierta. Más adelante en el proceso, volverá a la ventana y actualizará las credenciales federadas del registro de la aplicación.

Concesión de permisos a una identidad administrada

En Azure Portal, vaya al recurso de Azure para el que desee conceder los permisos (por ejemplo, un grupo de recursos).

Seleccione Control de acceso (IAM).

Seleccione Agregar asignación de roles. Asigne el rol correspondiente a la identidad administrada (por ejemplo, Colaborador).

Seleccione Revisar y asignar.

Crear una conexión de servicio para la autenticación de identidad administrada

En Azure DevOps, abra su proyecto y vaya a

>Pipelines> Conexiones de servicio.

>Pipelines> Conexiones de servicio.Seleccione Nueva conexión de servicio.

Seleccione Azure Resource Manager y, a continuación, haga clic en Siguiente.

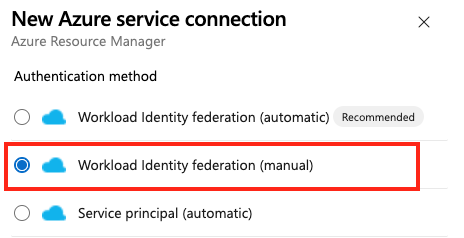

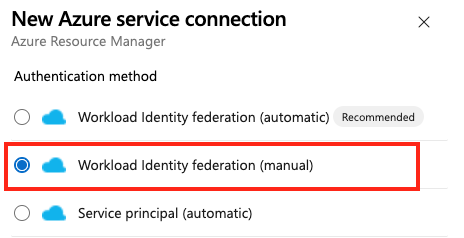

Seleccione Federación de identidades de carga de trabajo (manual) y después elija Siguiente.

En Nombre de conexión de servicio, escriba el valor que usó para el ID de sujeto al crear las credenciales federadas.

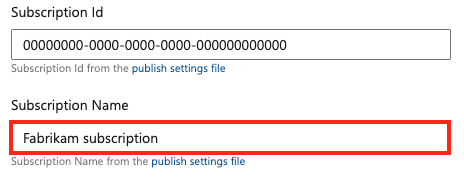

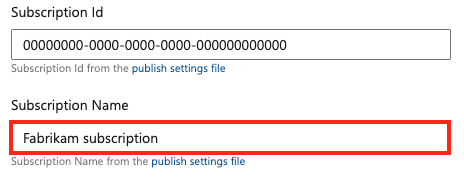

En ID de suscripción y Nombre de suscripción, escriba los valores de la suscripción en la cuenta de Azure Portal.

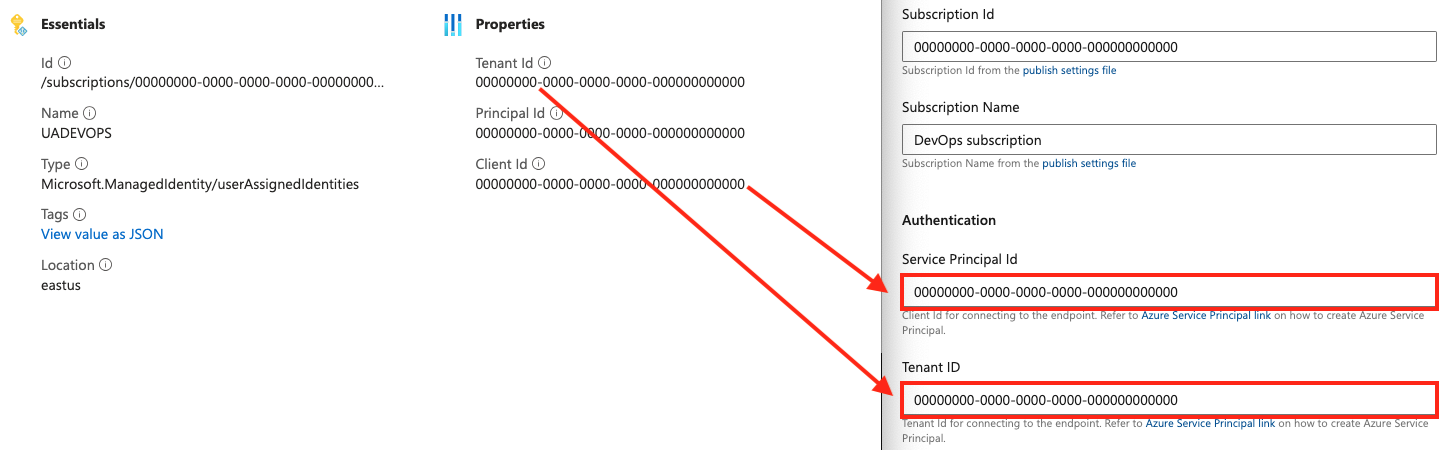

En la sección de autenticación:

En ID de entidad de servicio, escriba el valor del ID de cliente a partir de la identidad administrada.

En ID de inquilino, escriba el valor del ID de inquilino a partir de la identidad administrada.

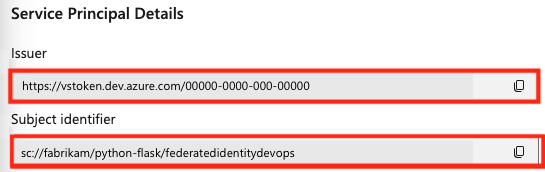

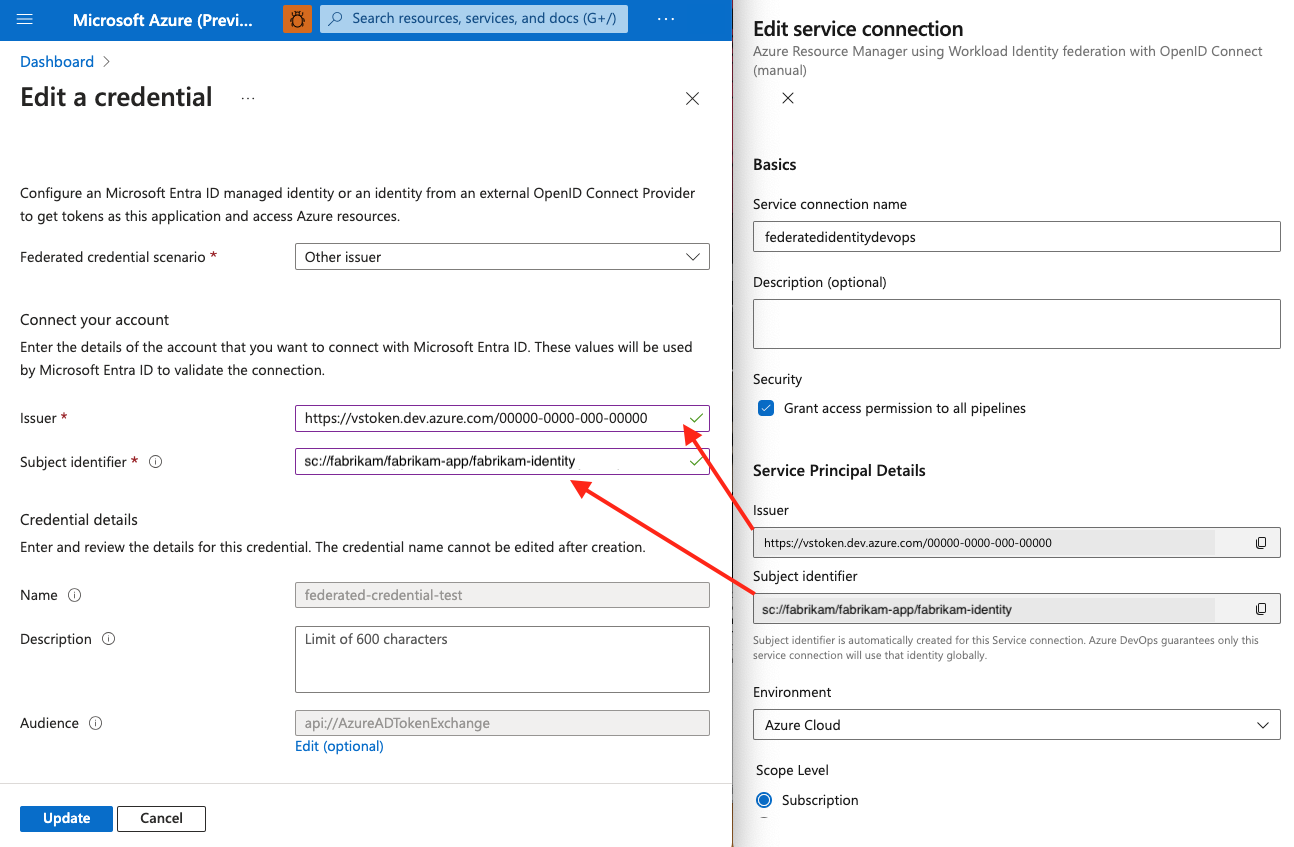

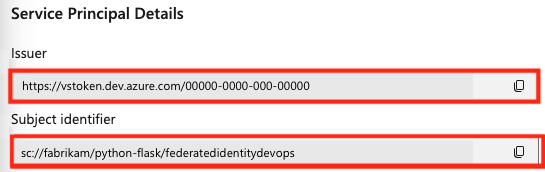

En Azure DevOps, copie los valores generados para el emisor y el ID de sujeto.

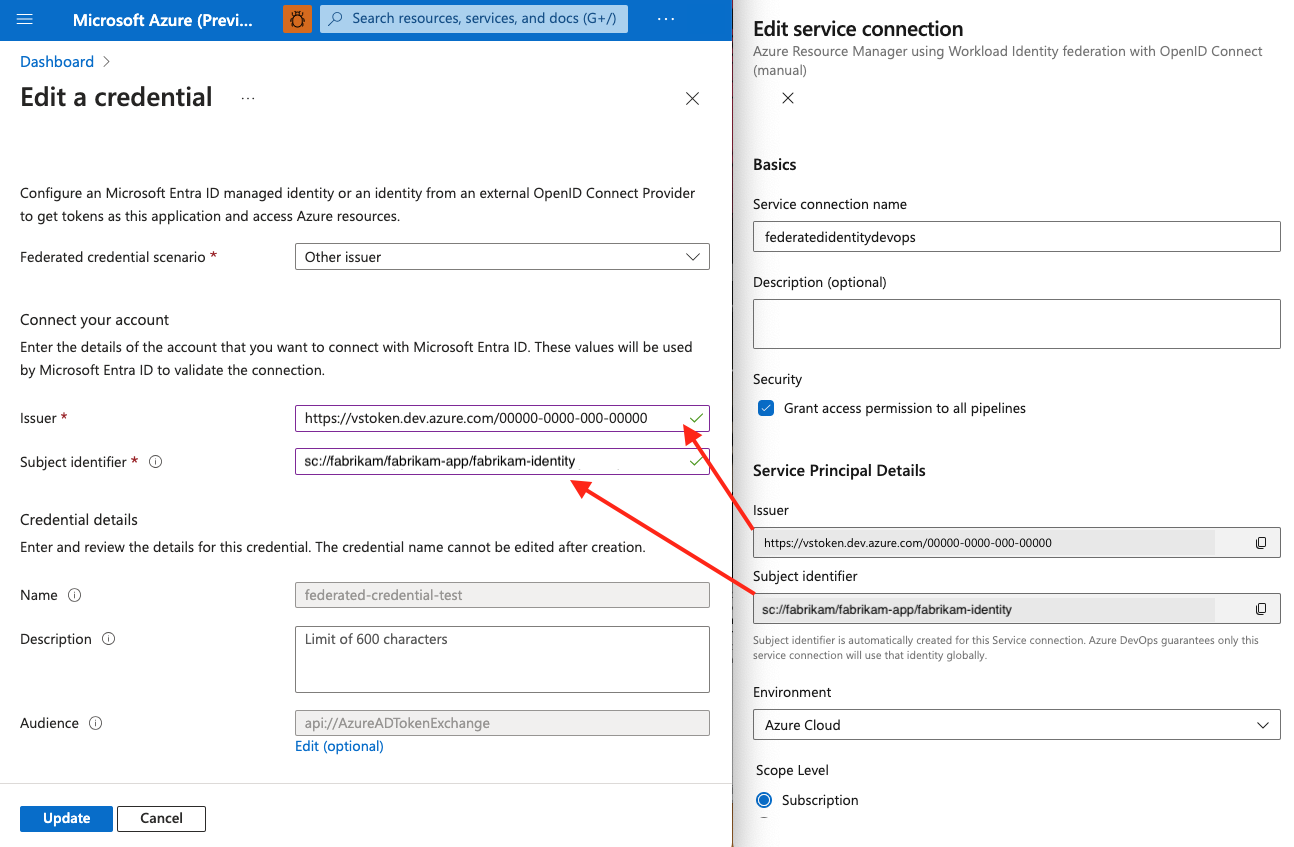

En Azure Portal, vuelva a las credenciales federadas del registro de la aplicación.

Pegue los valores del emisor y el ID de sujeto copiados del proyecto de Azure DevOps en las credenciales federadas en Azure Portal.

En Azure Portal, seleccione Actualizar para guardar las credenciales actualizadas.

En Azure DevOps, seleccione Comprobar y guardar.

Crear y configurar una conexión de servicio de identidad de carga de trabajo para usar la autenticación de entidad de servicio

Es posible que tenga que crear manualmente una entidad de servicio que tenga credenciales federadas y luego conceder los permisos necesarios. También puede usar la API REST para este proceso.

Crear un registro de aplicación y credenciales federadas

En Azure Portal, vaya a Registros de aplicaciones.

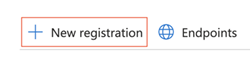

Seleccione Nuevo registro.

En Nombre, escriba un nombre para el registro de aplicación y seleccione Quién puede usar esta aplicación o acceder a esta API.

Copie los valores del ID de aplicación (cliente) y el ID de directorio (inquilino) del registro de aplicación para usarlos más adelante.

Vaya a Administrar>Certificados y secretos.

Seleccione Credenciales federadas.

Seleccione Agregar credenciales.

Seleccione el escenario Otro emisor.

Escriba los valores del emisor y el ID de sujeto. Reemplazará estos valores más adelante al crear una conexión de servicio.

Campo Descripción Emisor Escriba https://vstoken.dev.azure.com/<unique-identifier>.unique-identifieres el GUID de la organización de Azure DevOps.Identificador de sujeto Especifique sc://<Azure DevOps organization>/<project name>/<service connection name>. Ya no será necesario crear su conexión de servicio.Seleccione Guardar.

Mantenga esta ventana abierta. Más adelante en el proceso, volverá a la ventana y actualizará las credenciales federadas del registro de la aplicación.

Concesión de permisos al registro de la aplicación

En Azure Portal, vaya al recurso de Azure para el que desee conceder los permisos (por ejemplo, un grupo de recursos).

Seleccione Control de acceso (IAM).

Seleccione Agregar asignación de roles. Asigne el rol correspondiente al registro de la aplicación (por ejemplo, Colaborador).

Seleccione Revisar y asignar.

Crear una conexión de servicio para la autenticación de entidad de servicio

En Azure DevOps, abra su proyecto y vaya a

>Pipelines> Conexiones de servicio.

>Pipelines> Conexiones de servicio.Seleccione Nueva conexión de servicio.

Seleccione Azure Resource Manager y, a continuación, haga clic en Siguiente.

Seleccione Federación de identidades de carga de trabajo (manual) y después elija Siguiente.

En Nombre de conexión de servicio, escriba el valor de ID de sujeto a partir de las credenciales federadas.

En ID de suscripción y Nombre de suscripción, escriba los valores de la suscripción en la cuenta de Azure Portal.

En la sección de autenticación:

En ID de entidad de servicio, escriba el valor del ID de aplicación (cliente) del registro de la aplicación.

En ID de inquilino, escriba el valor del ID de directorio (inquilino) a partir del registro de la aplicación.

Copie los valores generados para el emisor y el ID de sujeto.

En Azure Portal, vuelva a las credenciales federadas del registro de la aplicación.

Pegue los valores del emisor y el ID de sujeto copiados del proyecto de Azure DevOps en las credenciales federadas en Azure Portal.

En Azure Portal, seleccione Actualizar para guardar las credenciales actualizadas.

En Azure DevOps, seleccione Comprobar y guardar.